En marzo de 2024, un afiliado de la banda del grupo ransomware BlackCat publicó una queja en un foro de ciberdelincuencia. Había ejecutado el ataque contra Change Healthcare —una de las mayores filtraciones de datos sanitarios en la historia de los Estados Unidos— pero nunca recibió su parte del pago de 22 millones de dólares por el rescate. Los operadores de BlackCat se quedaron con el dinero y desaparecieron, incluso publicando un falso aviso de incautación del FBI en su sitio de filtraciones para encubrir la salida.

El reclamo suena casi como una disputa entre contratistas. Si se deja de lado el componente criminal —junto con el aparente engaño— lo que queda es algo que cualquier ejecutivo podría reconocer: acuerdos comerciales con cadenas de suministro, precios, competencia y clientes que esperan obtener valor por su dinero. El ransomware moderno funciona bajo esa misma lógica. esde afuera, sin embargo, no lo parece.

Qué no ves en un ataque de ransomware

Para un ojo no entrenado, los ataques se ven como una intrusión con una nota de rescate: alguien entra, bloquea (y roba) archivos críticos, deja una petición y espera el pago. Claro y simple, pero casi con certeza incompleto. El impacto acapara los titulares, mientras que todo lo que lo hizo posible queda “fuera de cámara”. Sin embargo, gran parte de lo que hizo posible y exitoso el atentado ocurrió donde nadie miraba.

Detrás de la “vidriera” del ransomware hay una especie de operación tipo franquicia, o incluso una economía gig, con mercados de mano de obra y herramientas, servicios por suscripción, proveedores, socios e incluso algo parecido a acuerdos de nivel de servicio entre las partes.

La industria está diseñada para que cada participante solo necesite ser competente en su función específica. El desarrollador que mantiene la plataforma y la marca nunca necesita interactuar directamente con el entorno de la víctima para generar ingresos. El afiliado paga una comisión o tarifa por el acceso, usando credenciales que no obtuvo por sí mismo. El initial access broker que vende el acceso a una red corporativa ni siquiera necesita saber qué planea hacer el comprador.

En conjunto, preparan el terreno para la intrusión mucho antes de que llegue la nota de rescate.

Si una organización ve un incidente de ransomware simplemente como una intrusión casi aleatoria, sus defensas no tendrán en cuenta lo bien estructurada y repetible que es la amenaza. Y cuando una industria se organiza así, el volumen es inevitable.

Por lo tanto, si su organización considera un incidente de ransomware sólo como una intrusión casi aleatoria que ocurrió casi de la nada, sus defensas no tendrán en cuenta lo bien dotada de recursos e iterativa que es la amenaza en realidad. Y siempre que una industria se estructura de esta manera, el volumen le sigue.

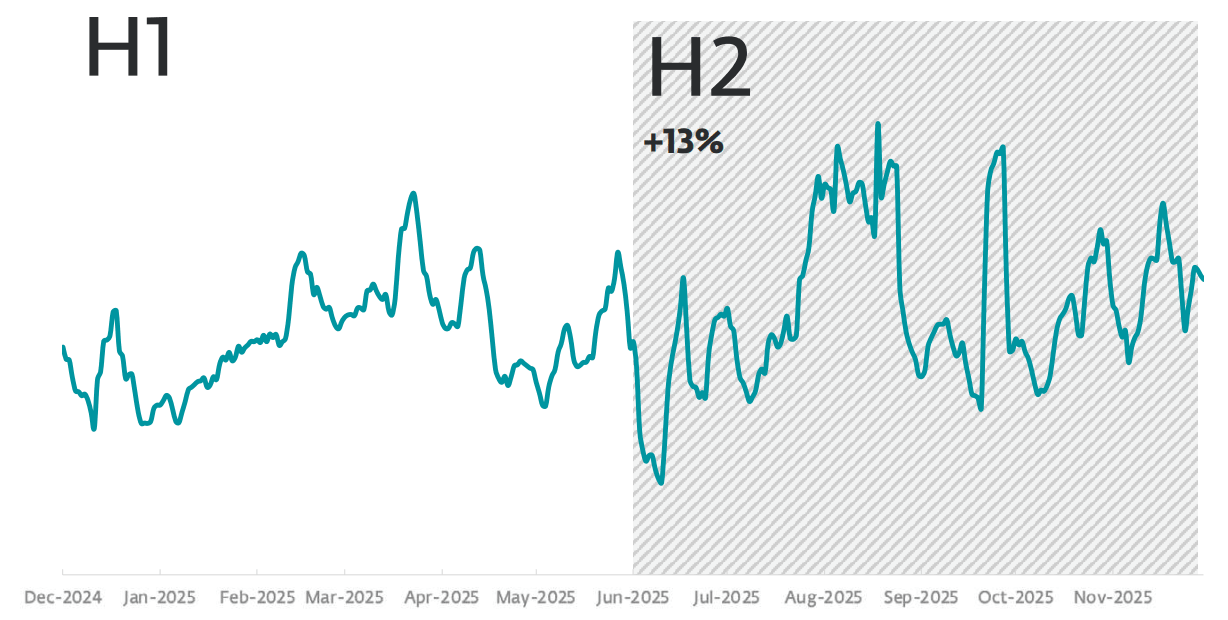

Los datos de detección de ESET muestran que el ransomware aumentó un 13 % en el segundo semestre de 2025 respecto a los seis meses anteriores, luego de un aumento del 30 % en el primer semestre. A la vez, el informe DBIR 2025 de Verizon registró un crecimiento del 32 % al 44 % en la proporción de brechas que involucraron ransomware, mientras que el pago medio bajó de 150.000 a 115.000 dólares. También están cambiando los objetivos: un análisis de Mandiant observa un movimiento hacia organizaciones más pequeñas y con defensas menos maduras.

Más objetivos (y más suaves), más pequeñas mordeduras equivalen a un juego de volumen de libro de texto.

El ransomware no es aleatorio: una industria estructurada

Los actores de ransomware han aplicado la lógica de la franquicia al antiguo “arte” de la extorsión, distribuyendo la responsabilidad en el proceso. Es cierto que el funcionamiento interno de lo que se conoce como ransomware como servicio (RaaS) es más caótico que, por ejemplo, el de una cadena de comida rápida —la coordinación es laxa y las disputas territoriales son reales y a veces públicas—. Aun así, la lógica subyacente se mantiene. La industria vive y muere por la confianza entre sus participantes y los incentivos que los mantienen unidos. Y, como sabemos, los incentivos suelen determinar los resultados más que cualquier otra cosa.

Tanto es así que el ecosistema está cada vez más poblado. La competencia entre personas tiende a escalar —de individuos a familias, comunidades y naciones—. En el mundo digital, hackers individuales compitiendo por notoriedad evolucionaron hacia grupos organizados compitiendo por territorio, lo que derivó en una red interconectada de especialistas compitiendo por cuota de mercado. Sin fronteras ni burocracias, los ciberdelincuentes comprimieron en pocos años un proceso que a las industrias legítimas les llevó décadas.

Las fuerzas de seguridad no permanecen inactivas, por supuesto, y las disrupciones específicas generan incertidumbre y costos reales. Pero cerrar una operación en un mercado competitivo no elimina el mercado. Mientras los incentivos sigan alineados, la caída de un grupo de ransomware genera competencia entre los sobrevivientes por ocupar su lugar. Surgen nuevos actores, otros cambian de marca o se asocian, los clientes eligen nuevos proveedores y los playbooks probados perduran. Incluso los conflictos internos terminan depurando a los actores más débiles —la competencia funcionando como se espera.

Por ejemplo, cuando LockBit y BlackCat fueron desarticulados por las fuerzas del orden en 2024, sus afiliados se trasladaron en su mayoría a RansomHub. En 2025, DragonForce —un actor relativamente menor hasta ese momento— atacó los sitios de filtración de varios rivales y dio de baja el sitio de RansomHub, que era la operación líder. Cuando RansomHub quedó inactivo, Akira y Qilin absorbieron su cuota de mercado. El patrón se mantiene porque la barrera de entrada sigue siendo baja, las herramientas están disponibles como servicio y la mano de obra es tan reemplazable que la oferta no se agota. Las operaciones de ransomware están diseñadas para escalar independientemente de si cada “actor” individual tiene habilidades sobresalientes o no.

La carrera de la Reina Roja: defensa vs evasión en ransomware

Con el tiempo, el playbook tradicional del ransomware —bloquear archivos y exigir un pago— dio paso a la doble extorsión, donde los atacantes roban datos corporativos antes de cifrarlos y publican al menos muestras sitios web especializados en filtraciones. Hoy, el FBI y CISA describen rutinariamente el ransomware como un problema de “robo de datos y extorsión”.

Pero los riesgos específicos también cambian rápidamente. Hace apenas dos años, ClickFix —una técnica de ingeniería social en la que un falso mensaje de error engaña al usuario para copiar y ejecutar comandos maliciosos— casi no figuraba en el radar. Hoy es generalizada y utilizada tanto por actores estatales como por ciberdelincuentes.

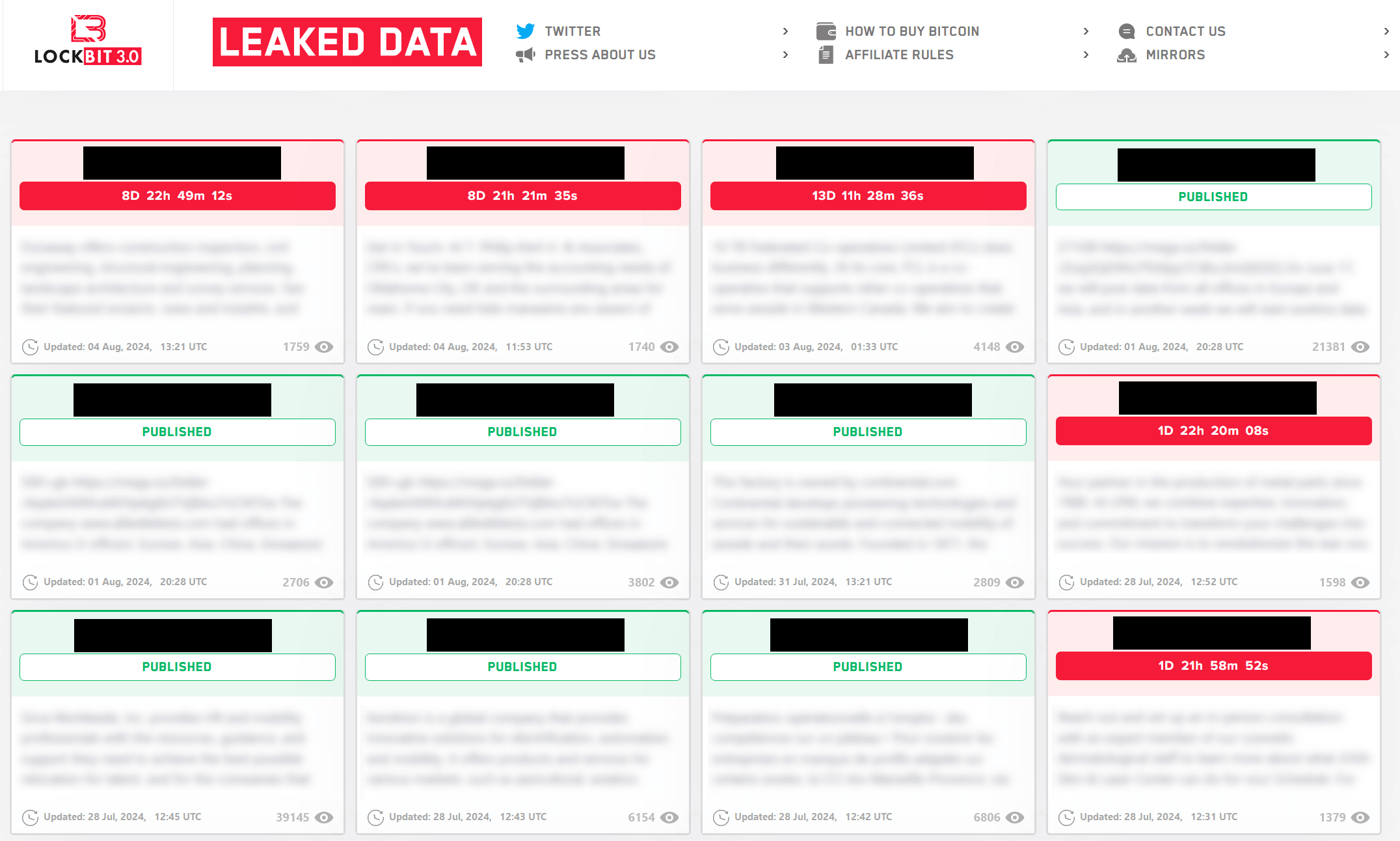

Figura 2. Sitio de filtraciones de LockBit (fuente: ESET Research)

Esta velocidad de adaptación no sorprende cuando se entiende que una versión de este fenómeno existe desde siempre en la naturaleza. Las especies en competencia deben adaptarse continuamente solo para mantener su posición. La biología lo llama el efecto de la Reina Roja, llamado así por un personaje de Alicia en el país de las maravillas, de Lewis Carroll que debe seguir corriendo para mantenerse en su sitio.

En seguridad, esto se refleja en la dinámica entre herramientas defensivas y herramientas diseñadas para eludirlas.

Las soluciones de detección y respuesta ampliadas (EDR) —y su evolución XDR— son clave para detectar la actividad que los afiliados de ransomware llevan a cabo dentro de redes comprometidas. A medida que estas herramientas mejoraron, los atacantes respondieron creando un mercado clandestino de herramientas diseñadas para desactivarlas.

Y donde hay un mercado, hay un producto; normalmente, muchos.

El equipo de investigación de ESET rastrea cerca de 90 EDR killers en uso activo. De ellos, 54 utilizan la misma técnica, conocida como BYOVD (Bring Your Own Vulnerable Driver), que consiste en cargar un driver legítimo, pero vulnerable, para obtener privilegios a nivel kernel y desactivar el producto de seguridad. Bajo esta técnica los controladores vulnerables son una mercancía: el mismo controlador aparece en herramientas no relacionadas, y la misma herramienta migra entre controladores a través de campañas.

El mercado de EDR killers refleja la economía del ransomware a la que sirve. Estas herramientas anti-defensa vienen empaquetadas con servicios de ofuscación basados en suscripción que se actualizan regularmente para mantenerse por delante de la detección. No son los operadores de ransomware, si no los afiliados quienes suelen elegir qué “killer” desplegar: la decisión de compra se toma a nivel de franquicia. Cuando el producto de defensa se actualiza, el servicio de ofuscación responde. Reina Roja, de nuevo.

La inversión en EDR killers es la medida más clara del daño que las herramientas de detección infligen al modelo de negocio criminal. Al fin y al cabo, no construyes toda una categoría de producto destinada a desactivar algo que no está afectando tus ingresos.

Y las herramientas anti-EDR podrían escalar aún más, ya que la IA está facilitando el acceso al mercado, sin mencionar a la economía del cibercrimen en general.

El equipo de investigación ESET sospecha que la IA asistió en el desarrollo de algunos EDR killers; las herramientas del grupo Warlock son solo un ejemplo. De hecho, el año pasado expertos de ESET también detectaron el primer ransomware basado en IA, aunque no en ataques reales.

Por separado, otros investigadores han documentado lo que denominan “vibeware”: malware asistido por IA, producido a escala masiva y diseñado para inundar el entorno objetivo con código descartable con la esperanza de que parte logre evadir la detección. La barrera para producir malware ha descendido hasta un punto en el que la limitación es la intención, más que habilidades avanzadas, en línea con lo observado en el ecosistema de cibercrimen en general.

Cómo leer el mercado del ransomware

Considerar el ransomware únicamente como un ataque genera defensas diseñadas solo contra ataques. Pero si lo piensas como una industria, surgen prioridades adicionales.

Algunas preguntas que vale la pena que te plantees son: ¿cómo está evolucionando la dinámica de la Reina Roja entre los productos de defensa y las herramientas anti-defensa? ¿Qué herramientas, técnicas y procedimientos maliciosos están circulando actualmente? ¿Puede tu stack de seguridad mitigar un ataque BYOVD que utilice los drivers que hoy están en circulación? ¿Qué ocurre en tu entorno si un MSP dentro de tu cadena de suministro se ve comprometido? ¿Qué actores de ransomware están apuntando activamente a tu sector y qué EDR killers están adquiriendo?

Si no puedes responder a estas y otras preguntas pertinentes, es posible que, para cuando el output de la industria llegue hasta ti, gran parte de la cadena ya se haya ejecutado. No puedes predecir qué grupo te atacará, cuándo ni a través de qué vector. Pero sí puedes mantener un mapa actualizado de hacia dónde se dirigen los grupos activos y si alguno de esos caminos podría llevar hasta ti.