Pesquisadores da ESET descobriram um grupo APT alinhado à China que ainda não havia sido documentado, ao qual chamamos de GopherWhisper. O grupo utiliza uma ampla variedade de ferramentas, em sua maioria escritas em Go, e emprega injetores e loaders para implantar e executar diferentes backdoors do seu arsenal. Na campanha observada, os cibercriminoso tiveram como alvo um órgão governamental na Mongólia.

O GopherWhisper explora serviços legítimos, especialmente Discord, Slack, Microsoft 365 Outlook e file.io, para comunicação de comando e controle (C&C) e exfiltração de dados. Após identificar diversos tokens de API do Slack e do Discord, conseguimos extrair uma grande quantidade de mensagens de C&C desses serviços, o que nos proporcionou uma visão valiosa das atividades do grupo.

Este post resume as principais descobertas da nossa pesquisa sobre o conjunto de ferramentas do GopherWhisper e seu tráfego de C&C, que são detalhados em nosso white paper sobre o tema.

Principais pontos deste post:

- A equipe de pesquisa da ESET descobriu um novo grupo APT alinhado à China, chamado GopherWhisper, que teve como alvo um órgão governamental na Mongólia.

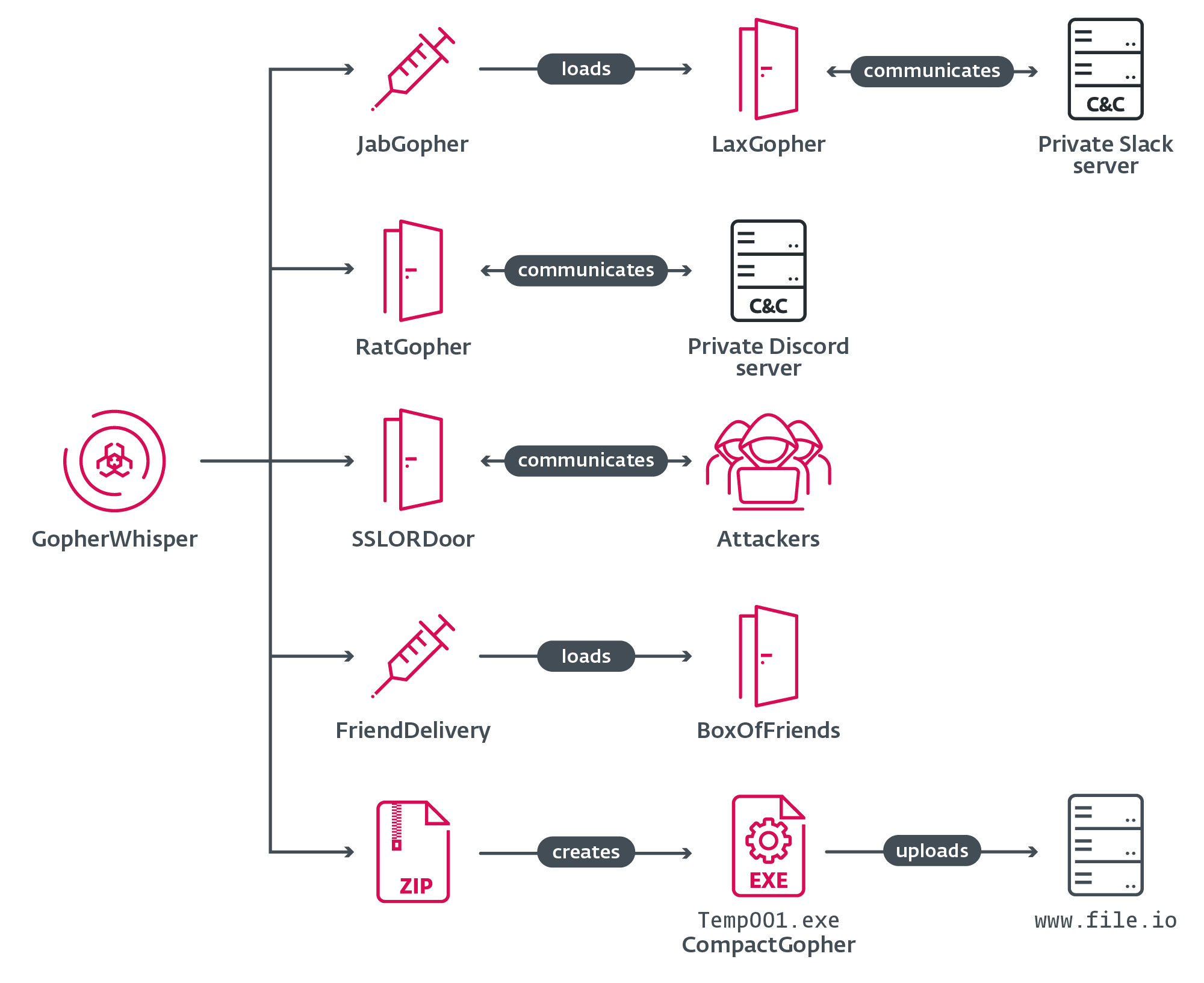

- O conjunto de ferramentas do grupo inclui os backdoors personalizados baseados em Go LaxGopher, RatGopher e BoxOfFriends; o injetor JabGopher; a ferramenta de exfiltração CompactGopher; o loader FriendDelivery; e o backdoor em C++ SSLORDoor.

- O GopherWhisper explora o Discord, o Slack, o Microsoft 365 Outlook e o file.io para comunicação de comando e controle (C&C) e exfiltração de dados.

- Analisamos o tráfego de C&C proveniente dos canais de Slack e Discord usados pelos cibercriminosos, o que nos permitiu obter informações sobre as operações internas do grupo e suas atividades pós-comprometimento.

Backdoors em abundância

Descobrimos o grupo em janeiro de 2025, quando identificamos um backdoor até então não documentado, ao qual chamamos de LaxGopher, no sistema de um órgão governamental na Mongólia. Ao aprofundar a investigação, encontramos várias outras ferramentas maliciosas, principalmente diferentes backdoors, todas utilizadas pelo mesmo grupo. A maioria dessas ferramentas, incluindo o LaxGopher, foi desenvolvida em Go.

Como o conjunto de malwares identificado não apresenta similaridades de código que o conectem a nenhum grupo cibercriminoso conhecido e não houve sobreposição nas táticas, técnicas e procedimentos (TTPs) com outros grupos, decidimos atribuir essas ferramentas a um novo grupo. Optamos por chamá-lo de GopherWhisper, já que a maioria das ferramentas é escrita na linguagem de programação Go, cujo mascote é um gopher, e também em referência ao nome do arquivo whisper.dll, um componente malicioso carregado por meio de side-loading.

O malware que descobrimos inicialmente é composto pelos seguintes componentes:

- JabGopher: um injetor que executa o backdoor LaxGopher disfarçado como whisper.dll. Ele cria uma nova instância de svchost.exe e injeta o LaxGopher na memória do processo svchost.exe.

- LaxGopher: um backdoor baseado em Go que interage com um servidor privado do Slack para recuperar mensagens de comando e controle (C&C). Executa comandos por meio do cmd.exe e publica os resultados no canal do Slack configurado no código. O LaxGopher também pode baixar malware adicional no dispositivo comprometido.

- CompactGopher: uma ferramenta de coleta de arquivos baseada em Go, utilizada pelos operadores da ameaça para compactar rapidamente arquivos via linha de comando e exfiltrá-los automaticamente para o serviço de compartilhamento de arquivos file.io. É um dos payloads implantados pelo LaxGopher.

- RatGopher: um backdoor baseado em Go que interage com um servidor privado do Discord para recuperar mensagens de C&C. Após a execução bem-sucedida de um comando, os resultados são publicados no canal do Discord configurado.

- SSLORDoor: um backdoor desenvolvido em C++ que utiliza OpenSSL BIO para comunicação por meio de sockets não encapsulados na porta 443. Pode listar unidades e executar comandos com base nas instruções recebidas do C&C, principalmente relacionados à abertura, leitura, escrita, exclusão e upload de arquivos.

Com base no conhecimento obtido durante nossa análise, conseguimos identificar duas ferramentas adicionais do GopherWhisper, que novamente foram utilizadas contra o mesmo órgão governamental na Mongólia:

- FriendDelivery: um arquivo DLL malicioso que atua como loader e injetor, responsável por executar o backdoor BoxOfFriends.

- BoxOfFriends: um backdoor baseado em Go que utiliza a API REST de e-mail do Microsoft 365 Outlook, por meio do Microsoft Graph, para criar e modificar rascunhos de e-mails com o objetivo de viabilizar a comunicação de comando e controle (C&C).

A Figura 1 apresenta um esquema do arsenal do GopherWhisper.

Mensagens reveladoras

Como mencionado na introdução deste post, o GopherWhisper se destaca pelo uso extensivo de serviços legítimos como Slack, Discord e Outlook para comunicação de comando e controle (C&C). Durante nossa investigação, conseguimos extrair milhares de mensagens do Slack e do Discord, além de diversos rascunhos de e-mails do Microsoft Outlook. Isso nos proporcionou uma visão valiosa do funcionamento interno do grupo.

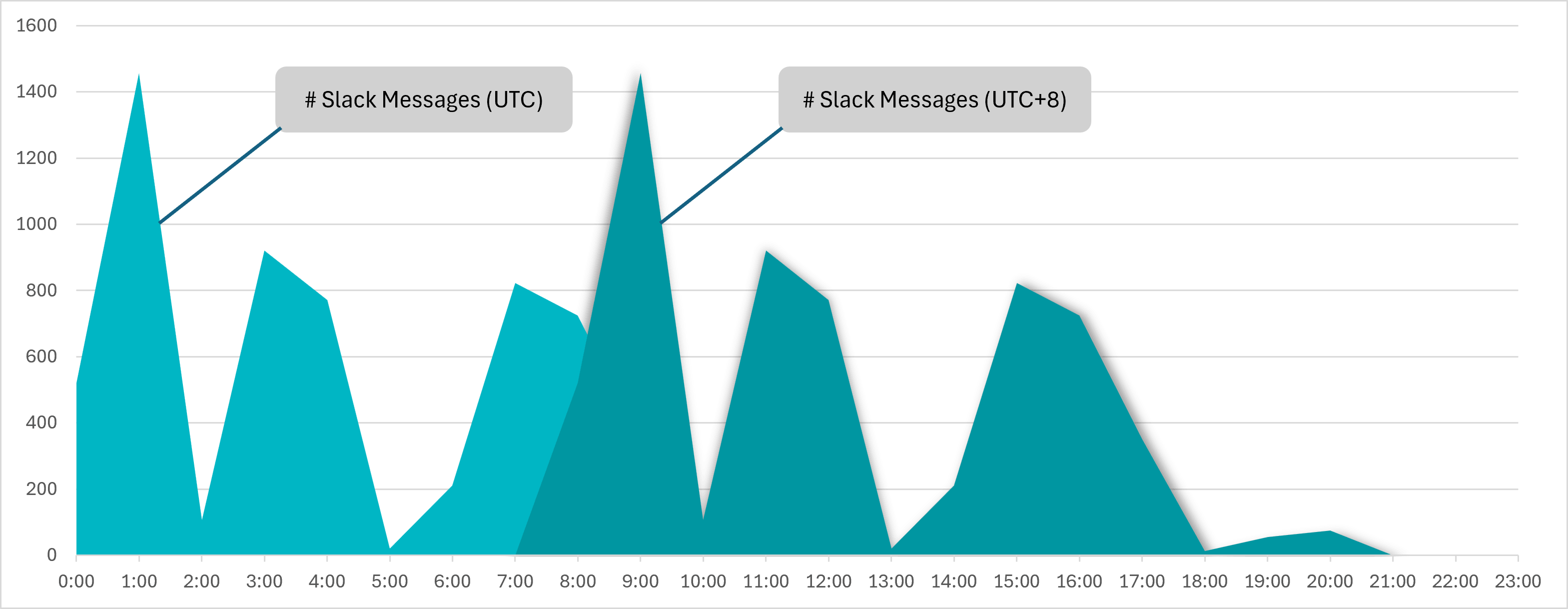

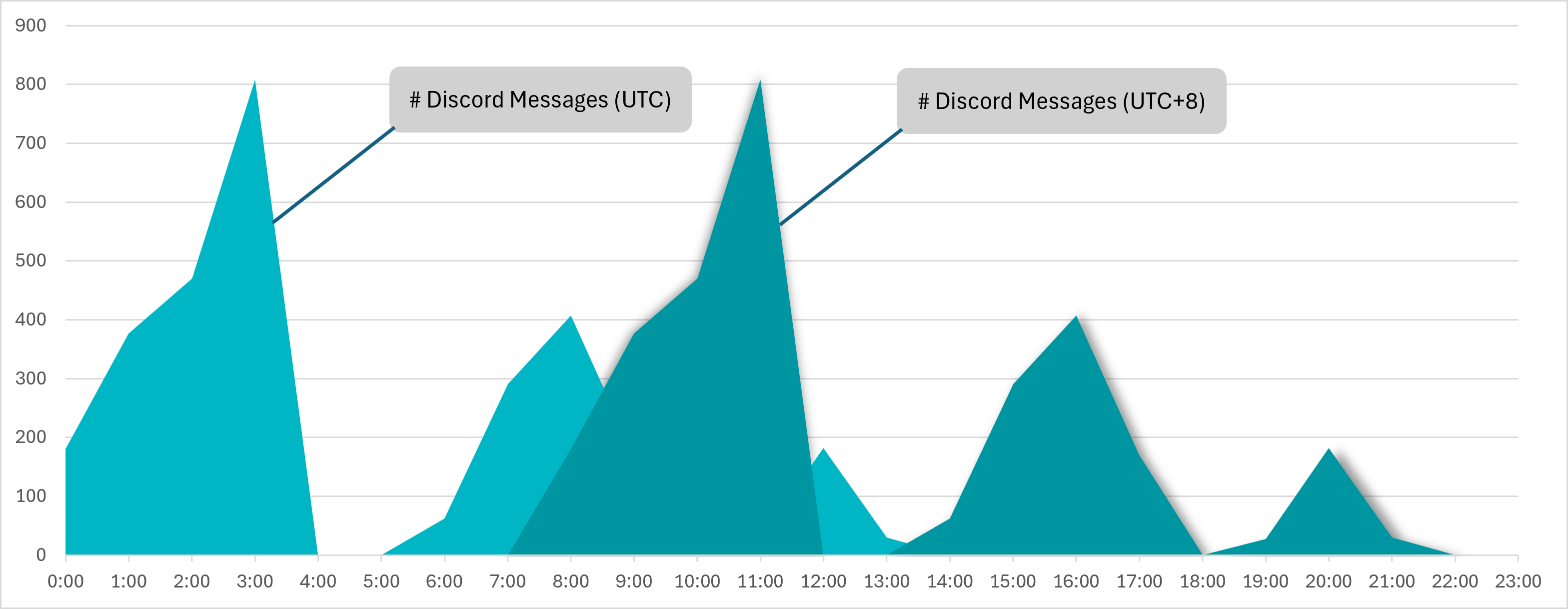

A análise das marcas de data e hora das mensagens do Slack e do Discord mostrou que a maioria delas foi enviada durante o horário comercial, ou seja, entre 8h e 17h, no fuso UTC+8 (ver Figura 2 e Figura 3), o que corresponde ao horário padrão da China. Além disso, a configuração regional do usuário definida nos metadados do Slack também estava ajustada para esse fuso horário. Por isso, acreditamos que o GopherWhisper seja um grupo alinhado à China.

De acordo com nossa pesquisa, os servidores de Slack e Discord do grupo foram inicialmente utilizados para testar a funcionalidade dos backdoors e, posteriormente, sem a limpeza dos registros, também passaram a ser usados como servidores de comando e controle (C&C) para os backdoors LaxGopher e RatGopher em diversos dispositivos comprometidos.

Canal do Slack do LaxGopher

As mensagens que coletamos revelaram que as comunicações de C&C do LaxGopher foram usadas principalmente para enviar comandos de enumeração de discos e arquivos.

Além disso, entre as mensagens do Slack, foram identificados vários links interessantes para repositórios no GitHub com código malicioso, listados na Tabela 1. Com base no código-fonte de cada repositório, supomos que eles podem ter sido utilizados como fonte de aprendizado e material de referência durante o desenvolvimento.

Tabela 1. Repositórios do GitHub encontrados nas cargas de teste dos operadores.

| Repository | Description |

| https://github.com/kardianos/service | Install, start, and related activities to service daemons for all operating systems with Go. |

| https://github.com/NHAS/stab | Go local and remote process injections for x86 and x64. |

| https://github.com/kirinlabs/utils | Go encryption and compression utilities, among others. |

| https://github.com/wumansgy/goEncrypt | Various encryption methods implemented in Go. |

Canal do Discord do RatGopher

Além da comunicação de comando e controle (C&C), o canal do Discord do RatGopher também continha código-fonte em Go que pode ter sido uma versão inicial do backdoor.

Também obtivemos detalhes sobre os dispositivos utilizados pelos operadores, já que esses ambientes eram frequentemente usados para executar processos de enumeração com fins de teste. Isso nos mostrou, entre outras coisas, que um dos operadores utilizava uma máquina virtual baseada em VMware e que esse sistema foi iniciado e instalado em um momento que se alinha claramente ao fuso horário UTC+8.

Comunicação por meio do Microsoft 365 Outlook

Além das comunicações via Slack e Discord, também conseguimos extrair mensagens de e-mail utilizadas na comunicação entre o backdoor BoxOfFriends e sua infraestrutura de C&C por meio da API do Microsoft Graph. Nesse contexto, observamos que o e-mail de boas-vindas da Microsoft, enviado no momento da criação da conta, nunca havia sido excluído. Essa mensagem confirmou que a conta barrantaya.1010@outlook[.]com foi criada em 11 de julho de 2024, apenas 11 dias antes da criação da DLL FriendDelivery, o loader utilizado para executar o BoxOfFriends, em 22 de julho de 2024.

O que a nossa pesquisa conseguiu descobrir?

Nossa pesquisa sobre o GopherWhisper revelou um grupo APT que utiliza um conjunto variado de loaders, injetores e backdoors personalizados. Por meio da análise das comunicações de C&C obtidas dos canais de Slack e Discord controlados pelos cibercriminosos, assim como dos rascunhos de e-mails no Outlook, conseguimos obter informações adicionais sobre o funcionamento interno do grupo e suas atividades pós-comprometimento.

Para uma análise detalhada do conjunto de ferramentas e do tráfego de C&C obtido, recomendamos a leitura do nosso white paper completo.

No relatório e em nosso repositório no GitHub, você encontrará uma lista completa de indicadores de comprometimento (IoCs).