Pesquisadores da ESET descobriram um ataque multiplataforma à cadeia de suprimentos conduzido pelo grupo APT ScarCruft, alinhado à Coreia do Norte, direcionado à região de Yanbian, na China, lar de uma importante comunidade étnica coreana e ponto de trânsito para refugiados e desertores norte-coreanos. Nesse ataque, provavelmente ativo desde o fim de 2024, o ScarCruft comprometeu componentes para Windows e Android de uma plataforma de jogos focada em títulos sobre Yanbian, trojanizando-os com um backdoor.

O backdoor, denominado BirdCall pela ESET, era originalmente conhecido por afetar apenas o Windows; a versão para Android foi descoberta pela primeira vez como parte desse ataque à cadeia de suprimentos. Neste post, apresentamos uma visão geral do ataque, juntamente com a primeira análise pública do backdoor para Android.

Principais pontos deste post:

- O grupo APT ScarCruft, alinhado à Coreia do Norte, comprometeu uma plataforma de jogos utilizada pela comunidade coreana na região de Yanbian, na China.

- A versão de Windows da plataforma foi comprometido por meio de uma atualização maliciosa que levou à instalação do backdoor RokRAT, que posteriormente implantou o backdoor BirdCall.

- Os jogos Android disponíveis na plataforma foram trojanizados para incluir a versão Android do backdoor BirdCall, uma nova ferramenta no arsenal do ScarCruft.

- O objetivo da campanha é espionagem, com capacidades para coletar dados pessoais e documentos, capturar telas e realizar gravações de áudio.

Perfil do grupo ScarCruft

O ScarCruft, também conhecido como APT37 ou Reaper, está ativo pelo menos desde 2012 e é suspeito de ser um grupo de ciberespionagem ligado à Coreia do Norte. Seu principal foco tem sido a Coreia do Sul, embora também tenha conduzido ataques contra outros países da Ásia. O grupo costuma direcionar suas operações a órgãos governamentais e militares, além de empresas de diversos setores alinhados aos interesses norte-coreanos. Também já realizou campanhas contra desertores norte-coreanos, como observado nesta pesquisa.

Backdoor BirdCall

Versão para Windows

BirdCall é um backdoor para Windows desenvolvido em C++ que a ESET identificou em 2021 e atribuiu ao ScarCruft através do ESET Threat Intelligence.

Esse backdoor possui amplas capacidades de espionagem, incluindo captura de tela, registro de teclas digitadas e conteúdo da área de transferência, roubo de credenciais e arquivos, além da execução de comandos no sistema. Para a comunicação com o servidor de comando e controle (C&C), utiliza serviços legítimos de armazenamento em nuvem, como Dropbox e pCloud, além de sites comprometidos. O BirdCall costuma ser implantado por meio de uma cadeia de carregamento em múltiplas etapas, iniciada com scripts em Ruby ou Python e com componentes criptografados usando chaves específicas do equipamento. A versão inicial foi descrita publicamente em 2021 como uma evolução avançada do RokRAT (S2W, AhnLab).

Versão para Android

A versão Android do BirdCall, detectada neste ataque, implementa um subconjunto das funcionalidades presentes na versão para Windows: coleta de contatos, SMS, registros de chamadas, documentos, arquivos multimídia e chaves privadas. O malware também é capaz de realizar capturas de tela e gravar áudio ambiente.

Segundo nossa pesquisa, o BirdCall para Android foi desenvolvido ativamente durante vários meses. Foram identificadas sete versões, desde a versão 1.0, de outubro de 2024, até a versão 2.0, de junho de 2025.

Descoberta

A investigação começou com um APK suspeito encontrado no VirusTotal. A análise inicial confirmou que se tratava de um arquivo malicioso contendo um backdoor.

O APK era, na verdade, um jogo de cartas trojanizado chamado 延边红十 (tradução automática: Yanbian Red Ten), que rastreamos até seu site oficial, https://www.sqgame[.]net. O sqgame é uma plataforma de jogos voltada para pessoas da região de Yanbian e oferece jogos tradicionais locais para Windows, Android e iOS. Os usuários podem competir em jogos de cartas e de tabuleiro (ver Figura 1) com amigos ou participar de torneios organizados.

Surpreendentemente, o APK disponível para download no site oficial é o mesmo que encontramos inicialmente no VirusTotal. Além disso, um segundo jogo Android (新画图, tradução automática: New Drawing) disponível no sqgame também estava trojanizado com o mesmo backdoor. Análises adicionais revelaram que o backdoor é uma versão para Android do BirdCall, malware associado ao grupo ScarCruft.

O link para a versão de desktop Windows no site do sqgame direciona para um instalador de vários anos atrás que aparenta ser legítimo. No entanto, após a instalação, ele baixa atualizações; durante nossa análise, não identificamos código malicioso nessa etapa inicial.

Ao aprofundar a análise na telemetria da ESET, identificamos uma biblioteca mono.dll trojanizada, originada em um pacote de atualização do cliente desktop. A telemetria mostra que esse pacote já era malicioso pelo menos desde novembro de 2024, durante um período ainda desconhecido. No momento da redação deste artigo, ele já não era mais malicioso.

Também analisamos o jogo para iOS disponível no site e não encontramos código malicioso. Acreditamos que o ScarCruft tenha deixado essa plataforma de fora devido à maior dificuldade em trojanizar e distribuir aplicativos no iOS, possivelmente por causa do processo de revisão da Apple.

Vitimologia

Como o site comprometido é voltado para pessoas da região de Yanbian e seus jogos tradicionais, inferimos que os principais alvos são indivíduos de etnia coreana que vivem nessa região. A Prefeitura Autônoma Coreana de Yanbian é uma região da China que faz fronteira com a Coreia do Norte e abriga a maior comunidade coreana fora da Coreia.

Nesse contexto, consideramos provável que o ataque tenha sido direcionado à coleta de informações sobre indivíduos localizados em Yanbian, ou originários da região, considerados de interesse para o regime norte-coreano, provavelmente refugiados ou desertores.

Descrição do ataque

Android

Dois dos jogos Android disponíveis no site do sqgame foram encontrados trojanizados com o backdoor BirdCall. A página de download disponível em https://www.sqgame[.]net/games/gamedownload.aspx é mostrada na Figura 2, com os botões de download dos dois jogos trojanizados destacados em vermelho. O terceiro jogo Android disponível estava limpo no momento da nossa análise.

Encontramos evidências de que as vítimas baixaram os jogos trojanizados por meio de um navegador web em seus dispositivos e provavelmente os instalaram de forma intencional. Não identificamos outros locais de distribuição dos APKs. Também não encontramos os APKs maliciosos na loja oficial Google Play.

Não foi possível determinar quando o site foi comprometido pela primeira vez nem quando o ataque à cadeia de suprimentos começou. No entanto, com base em nossa análise do malware implantado, estimamos que isso tenha ocorrido no fim de 2024.

A Tabela 1 mostra as URLs de hospedagem dos dois arquivos APK trojanizados, juntamente com os hashes dos arquivos disponibilizados no momento da descoberta. No momento da redação deste artigo, os arquivos maliciosos ainda estavam disponíveis no site do sqgame. Notificamos o sqgame sobre o comprometimento em dezembro de 2025, mas não recebemos resposta.

Tabela 1. Amostras maliciosas.

| Time of discovery | URL | SHA‑1 | Description |

| 2025-10 | http://sqgame.com |

03E3ECE9F48CF4104AAF |

Trojanized game with the BirdCall |

| 2025-10 | http://sqgame.com |

FC0C691DB7E2D2BD3B0B |

Trojanized game with the BirdCall |

Windows

Embora a versão para Windows disponível no site do sqgame não contivesse código malicioso quando o analisamos, posteriormente identificamos uma biblioteca mono.dll trojanizada, originada de um pacote de atualização do cliente desktop hospedado na URL http://xiazai.sqgame.com[.]cn/dating/20240429.zip. A telemetria da ESET mostra que esse pacote de atualização já era malicioso pelo menos desde novembro de 2024, durante um período ainda desconhecido; no entanto, no momento da redação deste artigo, o pacote já não era mais malicioso.

O ScarCruft utilizou uma biblioteca mono legítima e a modificou com código e dados adicionais contendo um downloader. Esse downloader primeiro verifica os processos em execução em busca de ferramentas de análise e ambientes de máquina virtual, interrompendo a execução caso detecte algum deles. Caso contrário, procura o processo do cliente do sqgame e constrói o caminho até a biblioteca mono dentro da pasta de instalação.

Em seguida, o malware baixa e executa um shellcode que, no momento da descoberta, continha o backdoor RokRAT. Por fim, o downloader encerra o processo do cliente e baixa a versão original legítima da biblioteca mono, substituindo a versão trojanizada na pasta de instalação do cliente. Tanto o payload quanto a biblioteca mono limpa são baixados de sites legítimos da Coreia do Sul comprometidos para esse fim, uma TTP típica do ScarCruft.

De acordo com nossa telemetria, o backdoor RokRAT foi posteriormente utilizado para baixar e instalar o backdoor BirdCall nos dispositivos comprometidos.

Análise do Android BirdCall

Nesta seção, apresentamos uma análise técnica do backdoor Android BirdCall, uma adaptação para Android do backdoor homônimo para Windows, desenvolvido em C++. Internamente, o backdoor é chamado de zhuagou, que pode ser traduzido do chinês como “capturar cães”.

Jogos Android trojanizados

O Android BirdCall é distribuído por meio de jogos Android trojanizados. No ataque descrito neste artigo, acreditamos que o ScarCruft não obteve acesso ao código-fonte dos jogos, mas apenas ao site ou servidor do sqgame, utilizando os APKs originais para recompilá-los ou reempacotá-los com a adição de código malicioso.

Nos APKs trojanizados, a atividade de entrada definida no AndroidManifest.xml é modificada para apontar para o código malicioso adicionado que, após iniciar o backdoor, executa a atividade original do jogo.

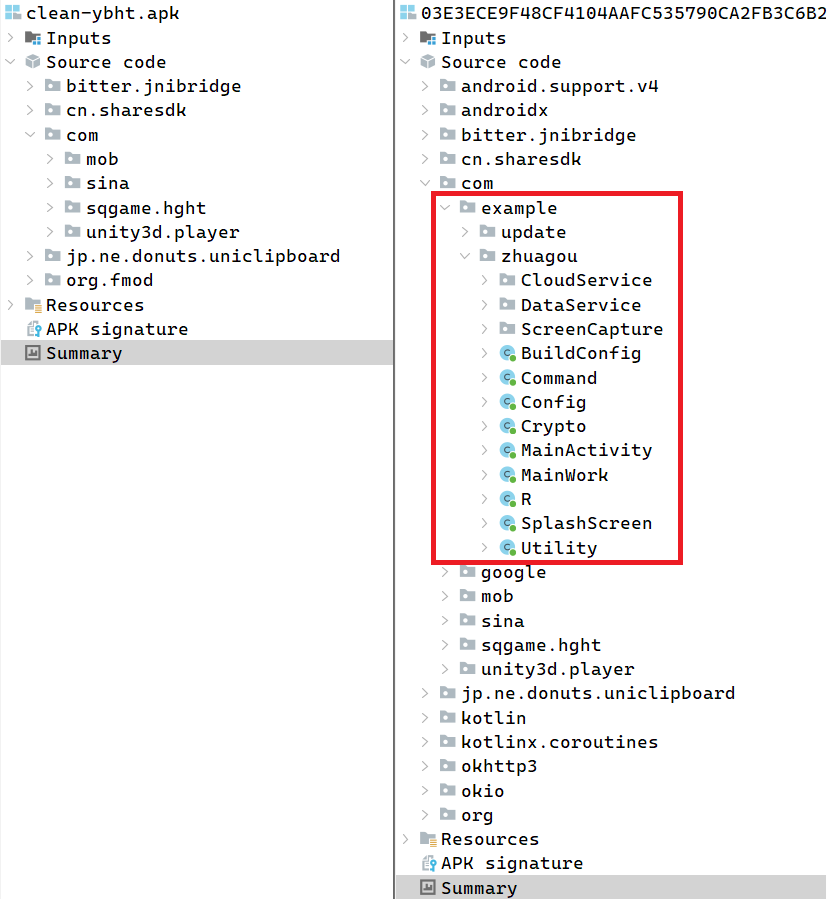

Nas amostras analisadas, a atividade de entrada modificada era com.example.zhuagou.SplashScreen ou com.mob.util.MobSs, na amostra mais recente. As alterações no AndroidManifest.xml também incluem novas definições de atividades e serviços relacionados ao backdoor, além de permissões adicionais necessárias para seu funcionamento. A Figura 3 apresenta uma comparação entre os pacotes do jogo legítimo e sua versão trojanizada.

Como o backdoor BirdCall para Android faz parte de um aplicativo trojanizado instalado no sistema, ele não é iniciado automaticamente após a instalação nem depois da reinicialização do dispositivo; em vez disso, depende da execução manual pelo usuário.

Configuração

O Android BirdCall contém uma configuração padrão, inicializada na primeira execução. A configuração utiliza o formato JSON e é armazenada em um arquivo. Nas execuções seguintes, o arquivo de configuração existente é carregado, podendo ser modificado por meio de comandos do backdoor. Um exemplo da configuração formatada é mostrado na Figura 4.

{

"bi": "E823D451D636D0A0",

"skey": "A8FE823D451D636D0A0366C0629EF5C3##@(()(#@",

"si": "20251105141404",

"rft": 20000,

"fst": true,

"kill": false,

"log": true,

"ctm": 10000,

"scr": false,

"rec": false,

"cmd": 0,

"data": 1,

"bd_version": 37,

"extentions": ".jpg;.doc;.docx;.xls;.xlsx;.ppt;.pptx;.txt;.hwp;.pdf;.m4a;.p12;",

"cloud": [

{

"ct": 9,

"idx": 28,

"cid": "1000.2IGB56IS1FHQ1V332R[redacted]",

"cst": "fa7ec5c8b050[redacted]",

"rt": "1000.a7fc479e[redacted]",

"at": "empty",

"fid": "8mwe5bbc0a2759839401f813968808a2f36a6",

"dm": "",

"use": 0

},

[redacted]

]

}Figura 4. Exemplo de configuração do BirdCall para Android.

A configuração bd_version codifica a versão do backdoor, armazenada como MAJOR << 5 | MINOR, de modo que o valor 37 corresponde à versão 1.5.

O Android BirdCall contém uma configuração padrão, inicializada na primeira execução. A configuração utiliza o formato JSON e é salva em um arquivo. Nas execuções posteriores, o arquivo de configuração existente é carregado, podendo ser modificado por meio de comandos do backdoor. Um exemplo de configuração formatada é mostrado na Figura 4.

A entrada de configuração bd_version codifica a versão do backdoor, armazenada como MAJOR << 5 | MINOR, de modo que o valor 37 corresponde à versão 1.5.

O arquivo de configuração persistente é armazenado no diretório de dados do aplicativo e possui um caminho específico para cada dispositivo. Além disso, durante a inicialização da configuração, a configuração padrão das unidades de armazenamento em nuvem hardcoded na amostra pode ser sobrescrita por uma fonte externa. Quando disponível, o backdoor baixa uma imagem JPG contendo uma configuração de nuvem criptografada incorporada em seu overlay. A imagem geralmente está hospedada em um site sul-coreano comprometido.

Comunicação C&C

O Android BirdCall utiliza serviços de armazenamento em nuvem para a comunicação com o servidor de comando e controle (C&C), de forma semelhante à versão para Windows. Nas amostras analisadas, três provedores cloud são suportados: pCloud, Yandex Disk e Zoho WorkDrive, embora apenas o Zoho WorkDrive tenha sido utilizado. O backdoor se comunica via HTTPS, enviando solicitações aos endpoints de API do provedor correspondente utilizando a biblioteca okhttp3.

Durante nossa pesquisa, observamos 12 unidades do Zoho WorkDrive utilizadas pelo Android BirdCall para fins de C&C. Os detalhes das contas associadas são mostrados na Tabela 2.

Tabela 2. Contas do Zoho WorkDrive utilizadas pelo Android BirdCall.

| client_id | display_name | |

| 1000.AJUEYDUIQQ5G |

tomasalfred37 | tomasalfred37@zohomail[.]com |

| 1000.INXKBHQ3698C |

kalimaxim279 | kalimaxim279@zohomail[.]com |

| 1000.FYRJ46E75TUY |

Smith Bentley | smithbentley0617@zohomail[.]com |

| 1000.8QU6D2LJZ3RC |

Mic haelLarrow19 | michaellarrow19@zohomail[.]com |

| 1000.NT1QEE7V73IH |

dsf sdf | amandakurth94@zohomail[.]com |

| 1000.SKXUYYKYL06F |

dsf sdf | rexmedina89@zohomail[.]com |

| 1000.7BMBOS8GV1ZR |

dsf dsf | alishaross751@zohomail[.]com |

| 1000.V0J0QN7SJ2N7 |

sdf sdf | jamesdeeds385@zohomail[.]com |

| 1000.2IGB56IS1FHQ |

asdf sdaf | joyceluke505@zohomail[.]com |

| 1000.W4V2XMB83C6V |

dfsd sdf | marjoriemiller280@zohomail[.]com |

| 1000.LIUBF67S89H0 |

Bill Jackson | teresadaniels200@zohomail[.]com |

| 1000.8BLOFSFU4WOF |

Zoe Jack | michaelgiesen62@zohomail[.]com |

Capacidades

O Android BirdCall conta com um mecanismo de atualização: uma versão mais recente pode ser carregada a partir de um arquivo de atualização, que deve estar no formato APK dentro do diretório de dados do aplicativo, e cujo download é acionado pelo comando MP_SEND_FILE.

Após o procedimento opcional de atualização, a atividade original do jogo é iniciada para não levantar suspeitas. Em seguida, o backdoor verifica e aguarda a disponibilidade de conexão com a internet antes de continuar sua operação principal.

Coleta de dados

Na primeira execução, o backdoor coleta uma lista completa de diretórios do armazenamento externo compartilhado principal do dispositivo, além de dados do usuário que incluem a lista de contatos, o registro de chamadas e as mensagens SMS.

O backdoor se comunica periodicamente com o C&C e envia informações básicas, que incluem:

- Valores de identificador de configuração e horário atual;

- Temperatura da bateria, RAM e informações de armazenamento configuração da nuvem, versão do backdoor e extensões de arquivos de interesse;

- Informações de geolocalização IP de https://ipinfo[.]io/json;

- Na primeira execução, informações adicionais sobre o dispositivo, a rede e o aplicativo:

- Marca, modelo, SO, kernel e status de root;

- Número IMEI, endereço IP, endereço MAC e tipo de rede;

- Pacote de aplicativos e permissões.

O backdoor pode realizar capturas de tela periodicamente (flag scr). Em algumas versões, observamos o uso de uma técnica que reproduz um arquivo MP3 silencioso em loop enquanto as capturas são feitas, com o objetivo de evitar que o aplicativo trojanizado seja suspenso durante sua execução em segundo plano.

Em algumas versões, o backdoor pode gravar áudio por meio do microfone e espionar o ambiente do dispositivo comprometido. Curiosamente, mesmo quando a gravação está habilitada (flag rec), ela é limitada a um período de três horas durante a noite, das 19h às 22h no horário local.

O backdoor busca periodicamente no armazenamento externo compartilhado arquivos com extensões de interesse (extentions) e os prepara para exfiltração. Nas amostras analisadas, a exfiltração era voltada a arquivos multimídia, documentos e chaves privadas: .jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .m4a e .p12.

Comandos

O Android BirdCall verifica periodicamente a unidade de armazenamento em nuvem em busca de comandos enviados para a vítima. Os comandos descriptografados começam com o valor mágico DWORD 0x2A7B4C33, e esse valor corresponde ao da versão Windows do BirdCall. Os comandos possuem zero ou mais parâmetros, dependendo do tipo. A Tabela 3 apresenta uma visão geral dos comandos suportados junto com suas descrições para ambas as plataformas.

A versão Android do backdoor implementa apenas um subconjunto dos comandos disponíveis na versão Windows.

Tabela 3. Comandos do backdoor BirdCall.

| Type | Name | Android description | Windows description |

| 0x48 | MP_SET_FILESEARCH_EXTENTION | Sets file extensions of interest in the configuration. | |

| 0x49 | MP_SET_THREADS | Toggles screenshot taking and voice recording. | Includes additional capabilities such as clipboard stealing and keylogging. |

| 0x4A | MP_SET_CLOUD | Sets cloud API credentials in the configuration. | |

| 0x4B | MP_SET_REGISTER_FILE_CONTROL | N/A | Modifies filter used during file search. |

| 0x4C | MP_SET_MODE | Toggles collection of the backdoor execution logs. | Toggles various collection-related flags. |

| 0x4D | MP_ACTION_KILLME | Disables the backdoor. The original game continues working. | Uninstalls the backdoor and exits. |

| 0x4E | MP_ACTION_KILLPROCESS | N/A | Uses the taskkill utility to kill a process. |

| 0x4F | MP_ACTION_FILE_OR_DIRECTORY | Supports upload of a specified file or directory. | Supports multiple file and directory operations: delete, rename, open, and upload. |

| 0x50 | MP_ACTION_DOWNLOAD_COMMAND | N/A | Downloads and executes commands from a URL or cloud drive. |

| 0x51 | MP_ACTION_RESET_WORKDIRECTORIES | N/A | Can delete working directories used by the backdoor. |

| 0x52 | MP_ACTION_EXECUTE_SIMPLE_COMMAND | N/A | Can restart the backdoor and execute a command via cmd.exe. |

| 0x53 | MP_ACTIONS_MORE | N/A | Can perform three operations: · Delete persisted configuration. · Enable macros in Word (Microsoft and Hancom Office). · Restart the backdoor. |

| 0x54 | MP_ACTION_SHELL | N/A | Starts shell (based on WCMD). |

| 0x55 | MP_ACTION_WEBSCAN | N/A | Performs HTTP scan of specified hosts/ports. |

| 0x56 | MP_GET_DATA | Can obtain: · contacts, call logs, and SMS messages, · full directory listing of the primary shared external storage, and · basic information. |

Can obtain: · backdoor configuration and various system information, · credentials from browsers and other software, · files from IM apps – KakaoTalk, WeChat, and Signal, · camera photos, and · directory listing. |

| 0x57 | MP_GET_TREES | Retrieves directory listing. | |

| 0x59 | MP_SEND_FILE | Supports backdoor updating. | Supports dropping of a file to a specified location, dropping and execution of additional executables, and updating of the backdoor. |

| 0x5A | MP_SEND_SHELL | N/A | Executes shell commands. |

| 0x5C | MP_SET_PROXY | N/A | Connects to a specified <ip>:<port> and forwards traffic from/to the C&C server, acting as a proxy. |

Um dump contendo a versão Windows do BirdCall, muito semelhante à observada neste ataque e que inclui todos os comandos mencionados anteriormente, pode ser encontrado no VirusTotal com o SHA-1 B06110E0FEB7592872E380B7E3B8F77D80DD1108. A amostra foi enviada da China em 15 de julho de 2024.

Ataque revela novo backdoor Android do ScarCruft

Descobrimos um ataque de cadeia de suprimentos multiplataforma direcionado à região de Yanbian por meio de uma plataforma de jogos comprometida. Ao analisar os jogos Android trojanizados na plataforma, identificamos uma nova ferramenta no arsenal do ScarCruft: uma versão Android do backdoor BirdCall do grupo. O backdoor para Android demonstrou desenvolvimento ativo e oferece capacidades de vigilância, como coleta de dados pessoais e documentos, realização de capturas de tela e gravação de áudio.

Indicadores de Comprometimento

Uma lista completa de indicadores de comprometimento (IoCs) e amostras pode ser encontrada em nosso repositório no GitHub.

Arquivos

| SHA-1 | Filename | Detection | Description |

| 01A33066FBC6253304C9 |

sqybhs.apk | Android/Spy.Agent.EXM | Trojanized game with Android BirdCall version 2.0. |

| 03E3ECE9F48CF4104AAF |

ybht.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.3. |

| 2B81F78EC4C3F8D6CF8F |

sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.5. |

| 59A9B9D47AE36411B277 |

ybht.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.0. |

| 7356D7868C81499FB4E7 |

sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.0. |

| FC0C691DB7E2D2BD3B0B |

sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.5. |

| 95BDB94F6767A3CCE6D9 |

mono.dll | Win32/TrojanDownloader |

Trojanized mono library. |

| 409C5ACAED587F62F7E2 |

N/A | Win32/TrojanDownloader |

Downloader leading to the RokRAT backdoor. |

| B06110E0FEB7592872E3 |

N/A | Win64/Agent.EGN | Publicly available dump of Windows BirdCall backdoor. |

Rede

| IP | Domain | Hosting provider | First seen | Details |

| 39.106.249[.]68 | sqgame.com[.]cn | Hangzhou Alibaba Advertising Co.,Ltd. | 2024‑06‑01 | Compromised sqgame site hosting trojanized games and malicious updates. |

| 211.239.117[.]117 | 1980food.co[.]kr | Hostway IDC | 2025‑03‑07 | Compromised South Korean site used to host Android BirdCall configuration. |

| 114.108.128[.]157 | inodea[.]com | LG DACOM Corporation | 2025‑07‑03 | Compromised South Korean site used to host Android BirdCall configuration. |

| 221.143.43[.]214 | www.lawwell.co[.]kr | SK Broadband Co Ltd | 2024‑11‑04 | Compromised South Korean site used to host shellcode and clean mono library. |

| 222.231.2[.]20 | colorncopy.co[.]kr swr.co[.]kr |

LG DACOM Corporation | 2025‑03‑18 | Compromised South Korean site used to host shellcode. |

| 222.231.2[.]23 | sejonghaeun[.]com | IP Manager | 2025‑03‑18 | Compromised South Korean site used to host clean mono library. |

| 222.231.2[.]41 | cndsoft.co[.]kr | IP Manager | 2025‑03‑18 | Compromised South Korean site used to host shellcode. |

Técnicas do MITRE ATT&CK

Esta tabela foi elaborada com base na versão 18 do framework MITRE ATT&CK Enterprise.

| Tactic | ID | Name | Description |

| Resource Development | T1584.004 | Compromise Infrastructure: Server | ScarCruft compromised South Korean websites to host payloads and configurations. ScarCruft compromised the sqgame website to perform a supply-chain attack. |

| T1585.003 | Establish Accounts: Cloud Accounts | ScarCruft created Zoho WorkDrive accounts and used their cloud storage drives for C&C purposes. | |

| T1587.001 | Develop Capabilities: Malware | ScarCruft developed the Android version of the BirdCall backdoor. | |

| T1608.001 | Stage Capabilities: Upload Malware | ScarCruft uploaded trojanized games to the compromised sqgame website. | |

| Initial Access | T1195.002 | Supply Chain Compromise: Compromise Software Supply Chain | ScarCruft compromised an sqgame update server to distribute malicious updates. |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | BirdCall can execute shell commands. |

| Defense Evasion | T1027.013 | Obfuscated Files or Information: Encrypted/Encoded File | BirdCall has encrypted strings and loading chain components. The trojanized mono library contains encrypted shellcode. |

| T1070.004 | Indicator Removal: File Deletion | The trojanized mono library is replaced with a clean one. | |

| T1112 | Modify Registry | BirdCall can modify settings of word processors to enable macros. | |

| T1140 | Deobfuscate/Decode Files or Information | BirdCall decrypts strings and loading chain components. | |

| T1480.001 | Execution Guardrails: Environmental Keying | BirdCall’s loading chain has components encrypted with a computer-specific key. | |

| T1497 | Virtualization/Sandbox Evasion | The downloader in the trojanized mono library checks for analysis tools and virtual machine environments. | |

| Credential Access | T1555 | Credentials from Password Stores | BirdCall can obtain saved passwords from browsers and other software. |

| Discovery | T1046 | Network Service Discovery | BirdCall can scan a range of IPs and ports with an HTTP GET request. |

| T1082 | System Information Discovery | BirdCall can obtain various system information. | |

| T1083 | File and Directory Discovery | BirdCall can obtain information about drives and directories. | |

| Collection | T1005 | Data from Local System | BirdCall can collect user files from IM clients KakaoTalk, WeChat, and Signal. |

| T1056.001 | Input Capture: Keylogging | BirdCall can log keystrokes. | |

| T1113 | Screen Capture | BirdCall can capture screenshots. | |

| T1115 | Clipboard Data | BirdCall can collect clipboard contents. | |

| T1119 | Automated Collection | BirdCall can periodically collect files with certain extensions from local and removable drives. | |

| T1125 | Video Capture | BirdCall can capture a webcam photo. | |

| T1560 | Archive Collected Data | BirdCall compresses and encrypts collected data before exfiltration. | |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | BirdCall uses HTTP to communicate with cloud storage services. |

| T1090 | Proxy | BirdCall can act as a proxy. | |

| T1102.002 | Web Service: Bidirectional Communication | BirdCall communicates with cloud storage services to download commands and exfiltrate data. | |

| Exfiltration | T1020 | Automated Exfiltration | BirdCall periodically exfiltrates collected data. |

| T1041 | Exfiltration Over C2 Channel | BirdCall exfiltrates data to its C&C server. | |

| T1567.002 | Exfiltration Over Web Service: Exfiltration to Cloud Storage | BirdCall exfiltrates data to cloud storage services. |

Esta tabela foi elaborada com base na versão 18 do framework MITRE ATT&CK Mobile.

| Tactic | ID | Name | Description |

| Initial Access | T1474.003 | Supply Chain Compromise: Compromise Software Supply Chain | ScarCruft performed a supply-chain attack, compromising the sqgame website, to distribute trojanized games containing the Android BirdCall backdoor. |

| Defense Evasion | T1406 | Obfuscated Files or Information | Version 2.0 of the Android BirdCall backdoor is obfuscated. |

| T1407 | Download New Code at Runtime | The Android BirdCall backdoor can download and load newer versions of itself. | |

| T1541 | Foreground Persistence | Android BirdCall uses the startForeground API to take screenshots while in the background. | |

| Discovery | T1420 | File and Directory Discovery | Android BirdCall creates a directory listing and searches for files with specified extensions. |

| T1422 | Local Network Configuration Discovery | Android BirdCall obtains the device’s IMEI, IP address, and MAC address. | |

| T1426 | System Information Discovery | Android BirdCall obtains system information of the compromised device including brand, model, OS version, kernel version, rooted status, battery temperature, RAM, and storage information. | |

| Collection | T1532 | Archive Collected Data | Android BirdCall compresses and encrypts collected data. |

| T1429 | Audio Capture | Android BirdCall can record voice using the microphone. | |

| T1430 | Location Tracking | Android BirdCall obtains approximate device location using the ipinfo[.]io service. | |

| T1513 | Screen Capture | Android BirdCall can take screenshots. | |

| T1533 | Data from Local System | Android BirdCall collects local files with the following extensions: .jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .m4a, and .p12. | |

| T1636.002 | Protected User Data: Call Log | Android BirdCall collects the call log. | |

| T1636.003 | Protected User Data: Contact List | Android BirdCall collects the contact list. | |

| T1636.004 | Protected User Data: SMS Messages | Android BirdCall collects SMS messages. | |

| Command and Control | T1437.001 | Application Layer Protocol: Web Protocols | Android BirdCall communicates with the C&C cloud storage drive using HTTPS. |

| T1481.002 | Web Service: Bidirectional Communication | Android BirdCall uses a Zoho WorkDrive service cloud storage drive for C&C purposes. | |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | Android BirdCall uses the C&C channel for data exfiltration. |