Hoje em dia existe aplicativo para quase tudo. Mas consultar o histórico de chamadas de qualquer número de telefone definitivamente não é uma dessas possibilidades, algo que potencialmente milhões de usuários Android descobriram depois de pagar assinaturas de aplicativos que prometiam exatamente isso.

Os aplicativos identificados, que chamamos de CallPhantom em referência ao fato de que a funcionalidade prometida simplesmente não existe, alegavam oferecer acesso a históricos de chamadas, registros de SMS e até registros de chamadas do WhatsApp de qualquer número de telefone. Para desbloquear esse suposto recurso, os usuários precisavam realizar um pagamento. No entanto, em vez de informações reais, recebiam apenas dados gerados aleatoriamente.

Nossa pesquisa identificou 28 aplicativos falsos desse tipo disponíveis na Google Play, que juntos ultrapassaram 7,3 milhões de downloads. Como parceira da App Defense Alliance, a ESET reportou as descobertas ao Google, que removeu da Google Play todos os aplicativos identificados nesta investigação.

Principais pontos deste post:

- Uma nova fraude voltada para Android, chamada CallPhantom, promete acesso a registros de chamadas, SMS e histórico de chamadas do WhatsApp de qualquer número de telefone mediante pagamento.

- Identificamos e denunciamos 28 aplicativos CallPhantom disponíveis na Google Play, que somaram mais de 7,3 milhões de downloads.

- Alguns aplicativos CallPhantom burlavam o sistema oficial de cobrança da Google Play, dificultando os processos de reembolso para as vítimas.

A Pesquisa

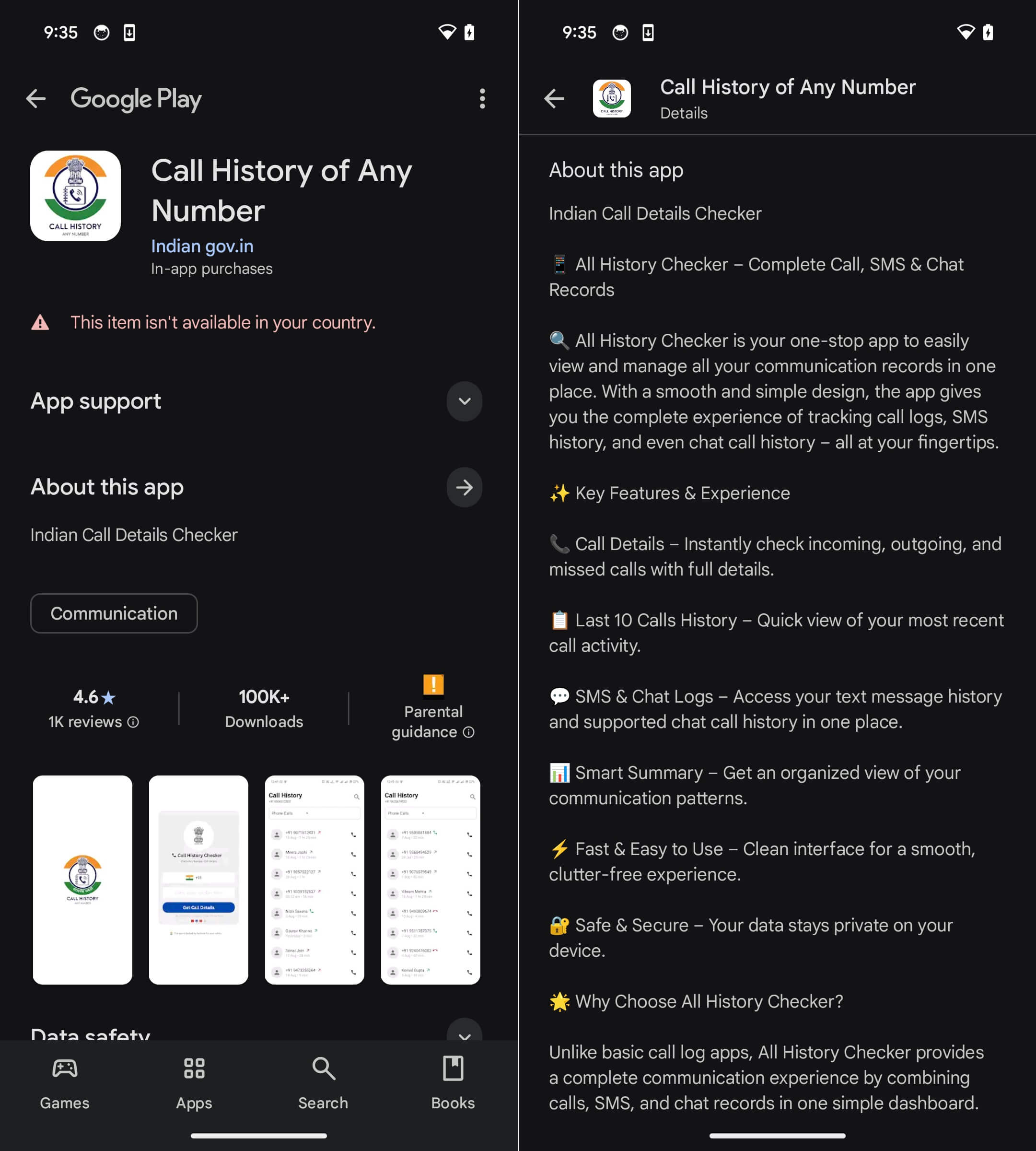

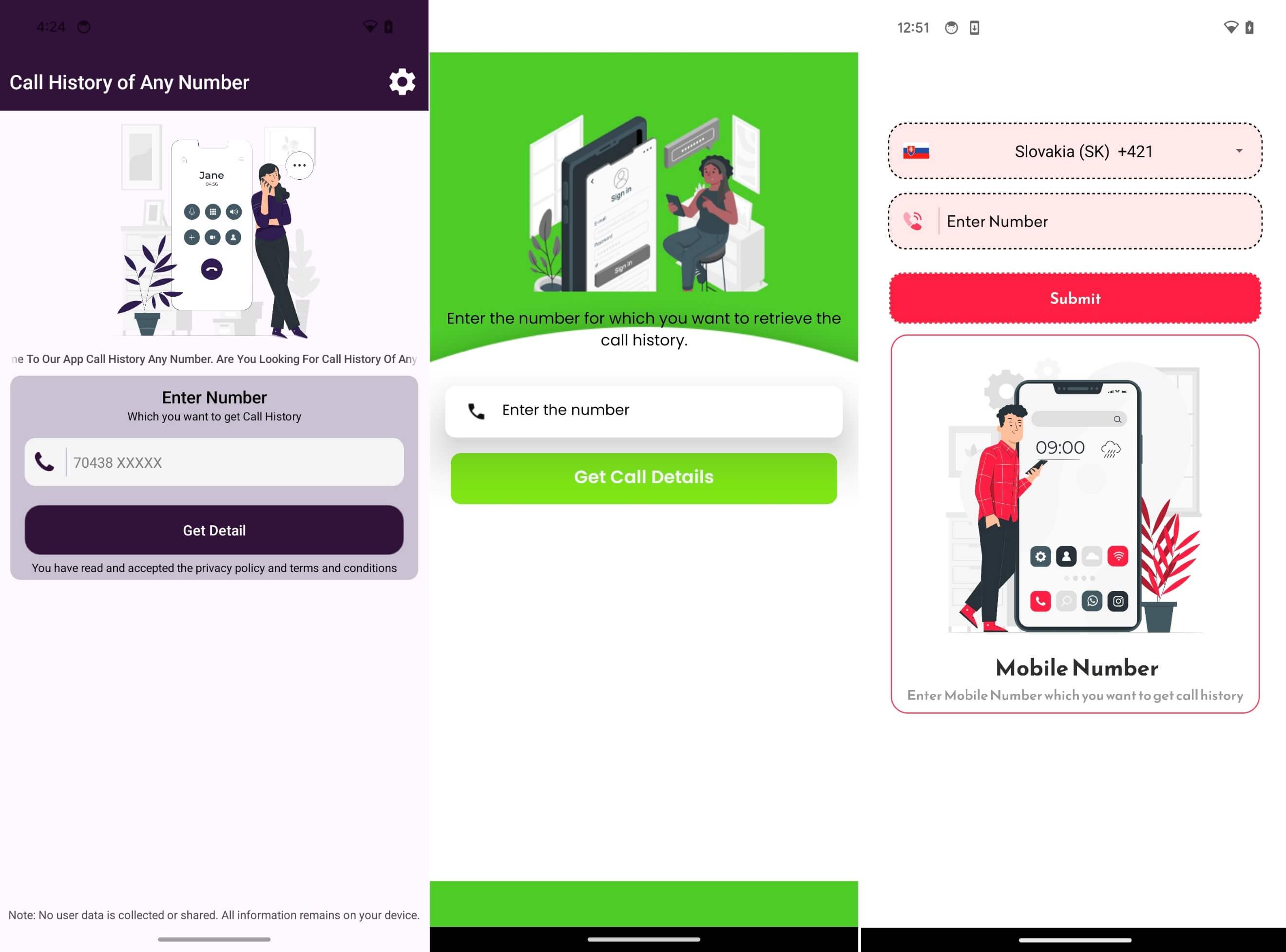

Em novembro de 2025, encontramos uma publicação no Reddit analisando um aplicativo chamado Call History of Any Number, disponível na Google Play. O aplicativo, mostrado na Figura 1, afirmava ser capaz de recuperar o histórico de chamadas de qualquer número de telefone informado pelo usuário. Ele foi publicado sob o nome de desenvolvedor Indian gov.in, embora não tivesse qualquer vínculo real com o governo da Índia.

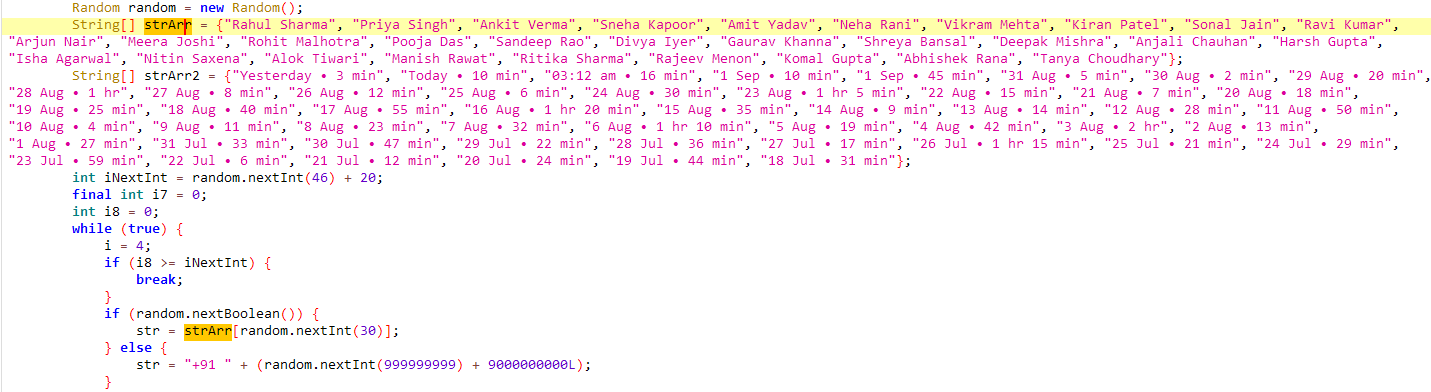

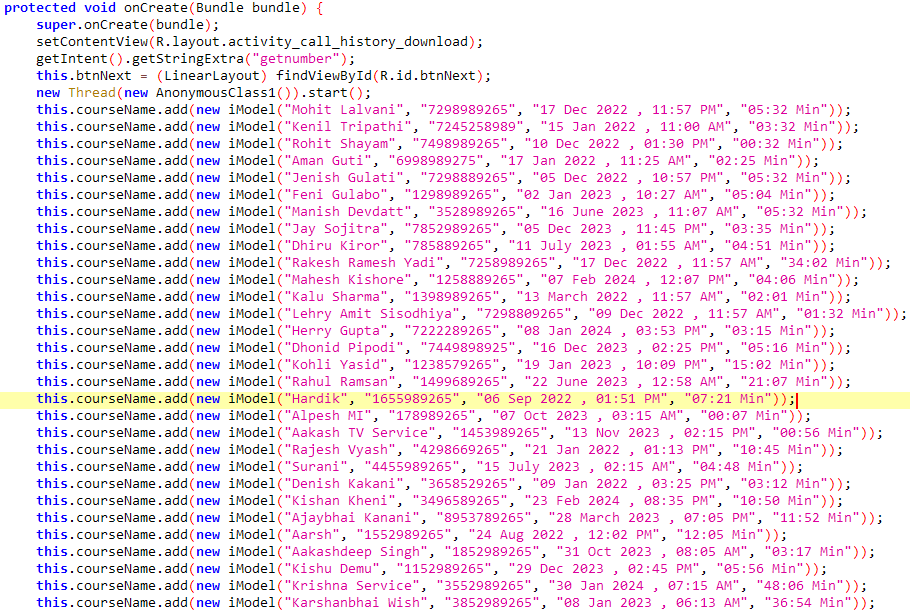

Como era de se esperar, nossa análise mostrou que os dados de “histórico de chamadas” fornecidos por esse aplicativo eram completamente falsos. O app gerava números de telefone aleatórios e os combinava com nomes, horários de chamadas e durações pré-definidos, incorporados diretamente no código, como mostra a Figura 2. Esses dados falsos eram exibidos às vítimas somente após a realização do pagamento.

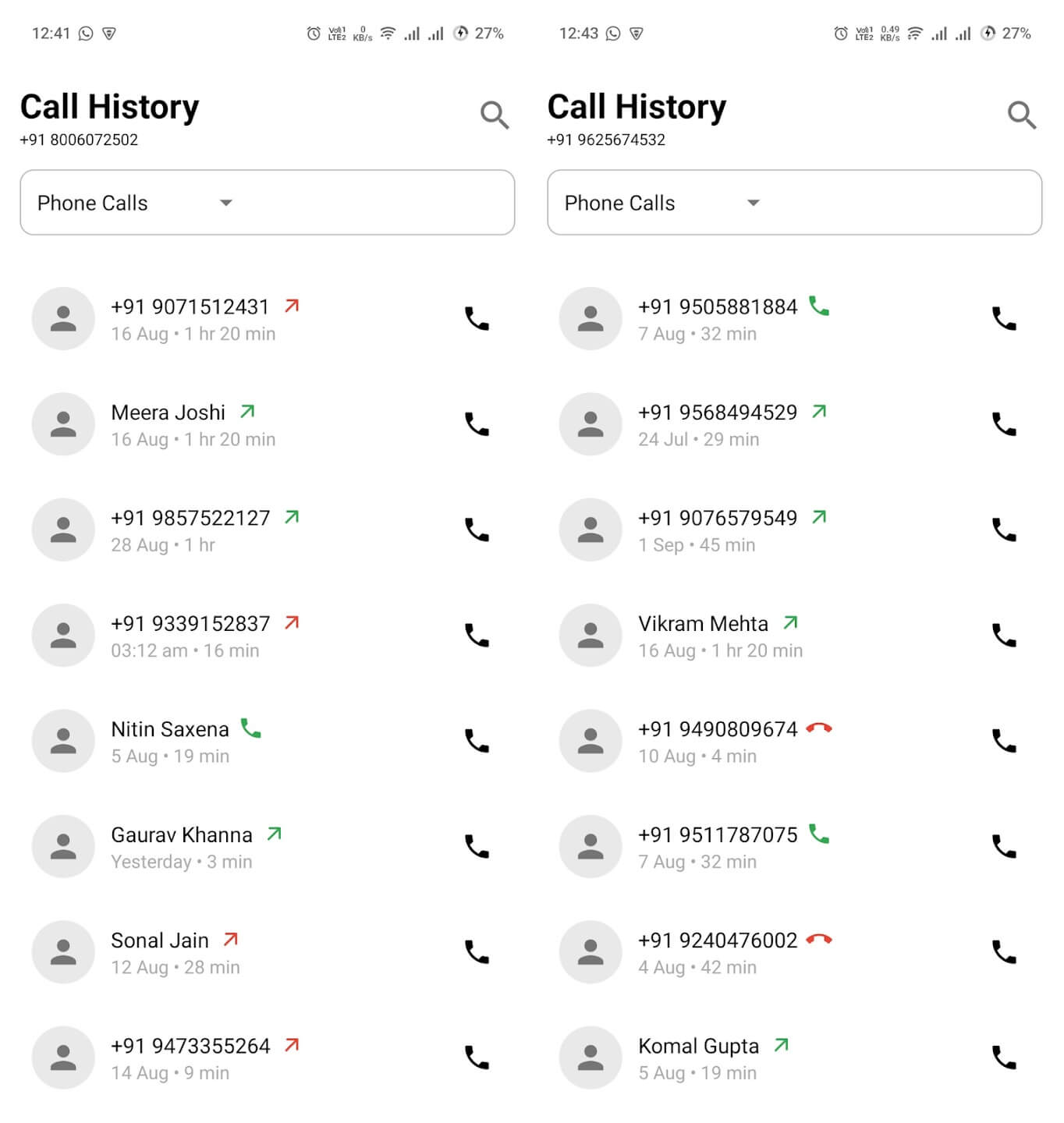

Uma captura de tela com os dados falsos do histórico de chamadas chegou a ser incluída na página do aplicativo na Google Play, apresentada como uma demonstração legítima da funcionalidade do app, como mostra a Figura 3.

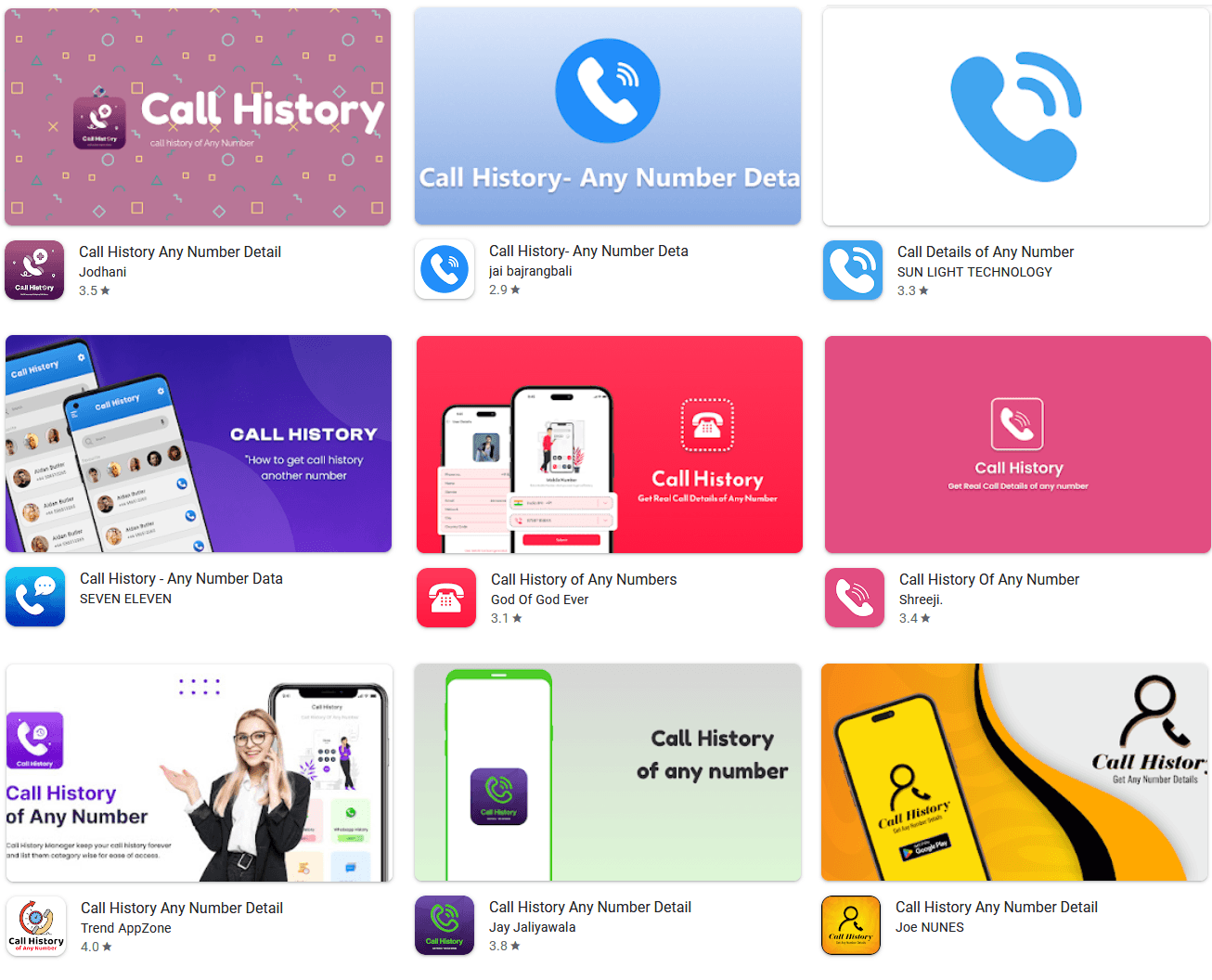

Pesquisas adicionais revelaram a existência de outros aplicativos relacionados disponíveis na Google Play, totalizando 28 aplicativos CallPhantom. Reportamos todo o conjunto de apps falsos ao Google em 16 de dezembro de 2025. No momento da publicação desta investigação, todos os aplicativos denunciados já haviam sido removidos da loja de apps.

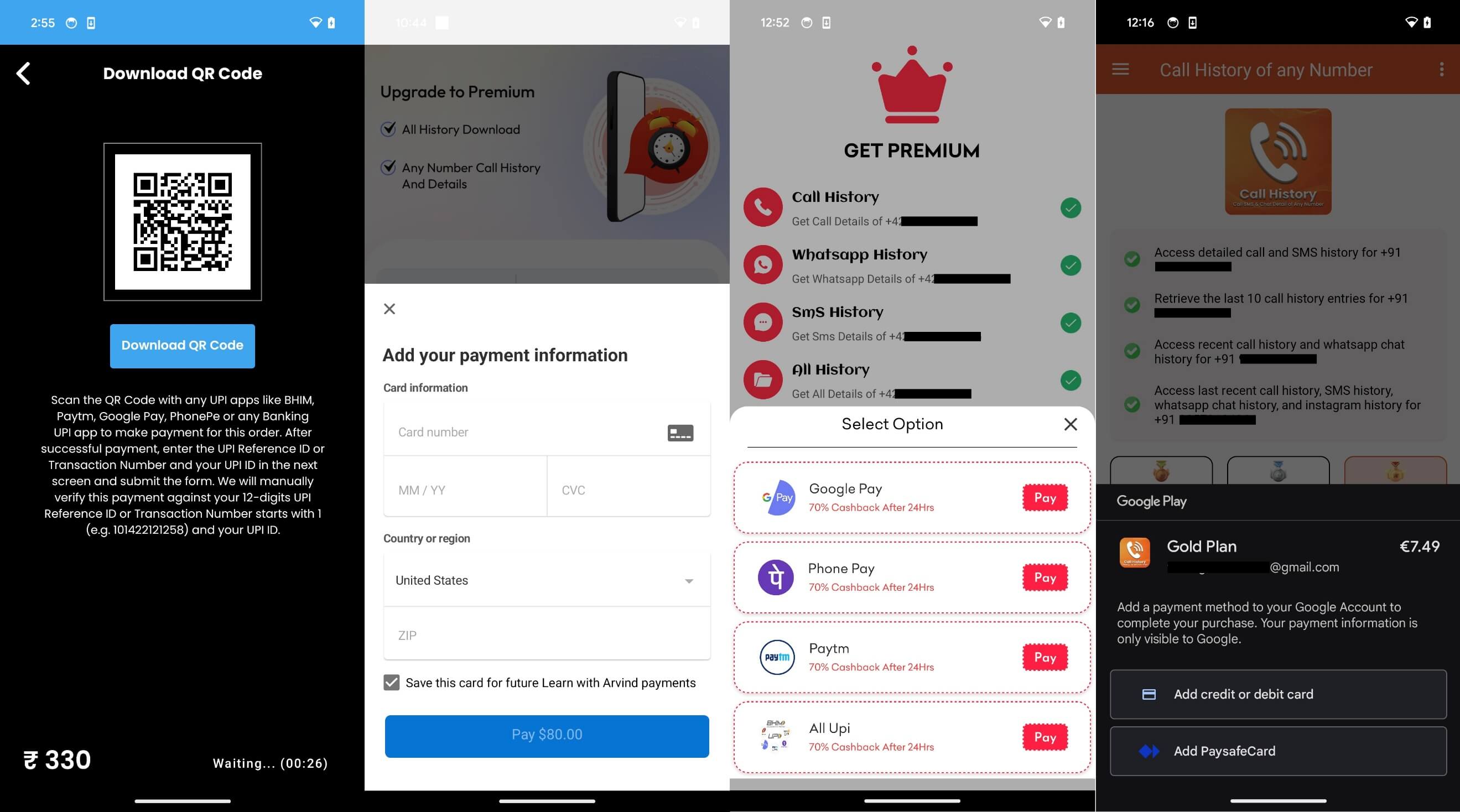

Apesar das diferenças visuais, que podem ser observadas nas Figuras 4 e 5, o objetivo dos aplicativos era o mesmo: gerar dados falsos de comunicação e cobrar das vítimas pelo acesso. A tabela presente na seção “Aplicativos CallPhantom analisados” lista cada um dos apps junto com seus principais detalhes, incluindo o número de downloads.

Resumo da campanha criminosa

Os aplicativos CallPhantom identificados na Google Play tinham como alvo principal usuários Android da Índia e da região Ásia-Pacífico. Muitos desses apps exibiam o código de país +91, da Índia, pré-selecionado e ofereciam suporte ao UPI, sistema de pagamentos amplamente utilizado no país.

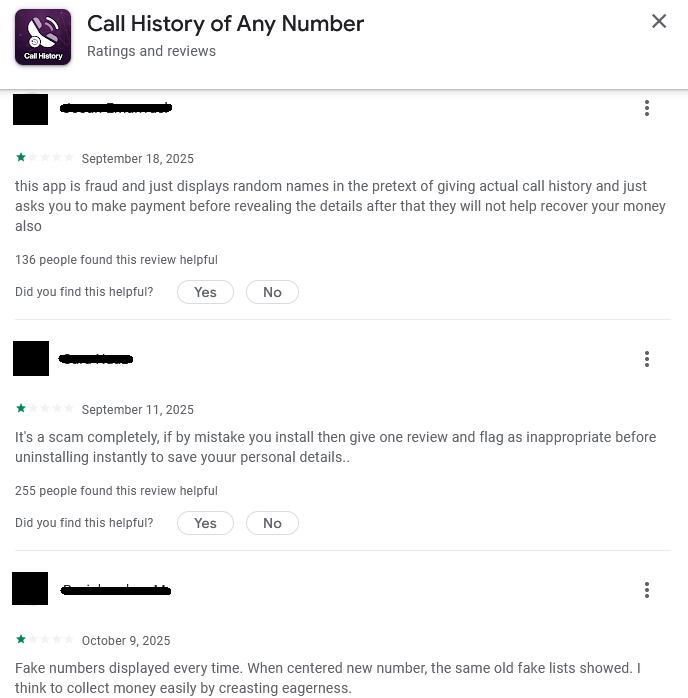

Os aplicativos também acumulavam diversas avaliações negativas, nas quais as vítimas relatavam terem sido enganadas e nunca terem recebido os dados prometidos, como pode ser observado na Figura 6.

Não está claro como os aplicativos foram distribuídos ou promovidos. Presumivelmente, ao aparentarem oferecer acesso a informações privadas, os golpistas conseguiram explorar a curiosidade dos usuários. Somado a isso, algumas avaliações positivas falsas podem ter ajudado a tornar a oferta mais convincente.

Visão geral do CallPhantom

Durante nossa pesquisa e investigação, identificamos dois principais grupos desses aplicativos falsos.

Os aplicativos do primeiro grupo continham nomes, códigos de país e modelos de registros incorporados diretamente no código, como mostra a Figura 7. Essas informações eram combinadas com números de telefone gerados aleatoriamente e apresentadas ao usuário como “resultados” parciais. Para visualizar o histórico completo, igualmente falso, a vítima precisava realizar um pagamento.

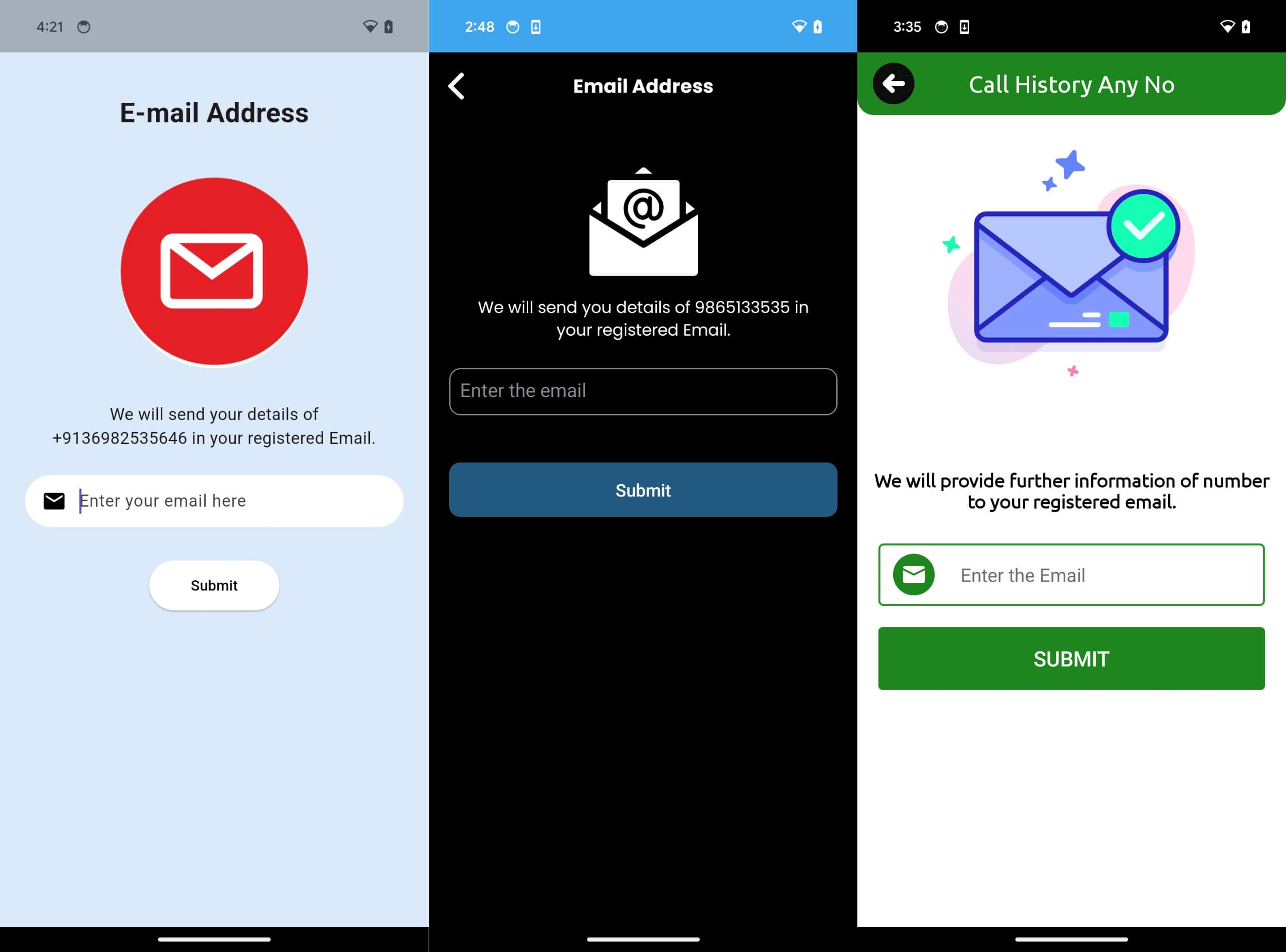

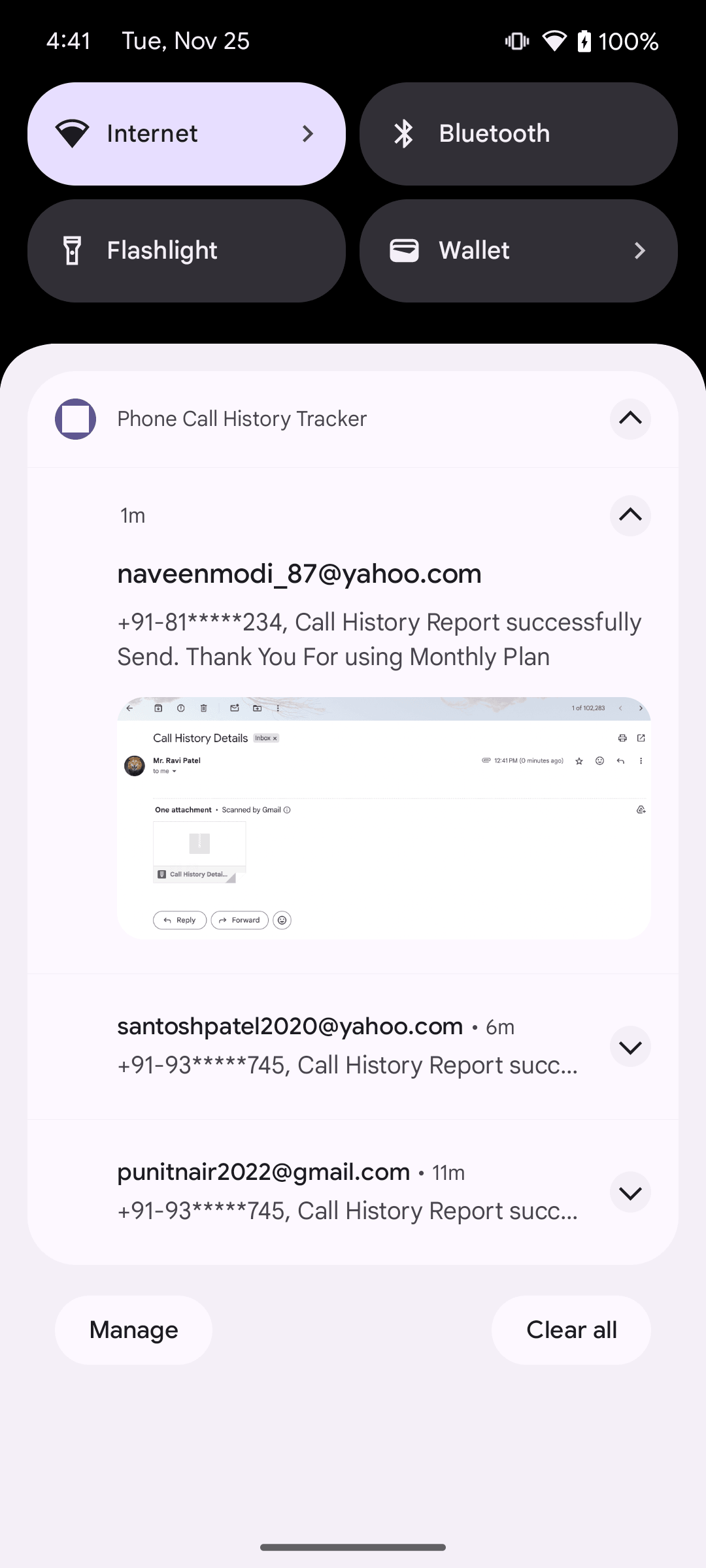

Os aplicativos do segundo grupo solicitavam que os usuários inserissem um endereço de e-mail para o qual o suposto histórico de chamadas “recuperado” seria enviado, como mostram as capturas de tela da Figura 8. Nenhum dado era gerado antes do pagamento. Os usuários precisavam pagar ou assinar o serviço antes que qualquer e-mail fosse supostamente enviado.

De forma geral, os aplicativos CallPhantom apresentavam uma interface simples e não solicitavam permissões invasivas ou sensíveis, porque simplesmente não precisavam delas. Coerentemente, também não incorporavam qualquer funcionalidade capaz de recuperar dados reais de chamadas, SMS ou WhatsApp.

Nos aplicativos CallPhantom analisados, identificamos três métodos diferentes de pagamento, dois deles em violação às políticas de pagamento da Google Play.

O primeiro método utilizava assinaturas por meio do sistema oficial de faturamento da Google Play. Esse é o mecanismo exigido para aplicativos que oferecem compras dentro da plataforma, de acordo com as políticas da loja de apps, e essas transações contam com a proteção de reembolso do Google.

O segundo método recorria a pagamentos realizados por aplicativos de terceiros compatíveis com UPI. Nesses casos, os apps CallPhantom incluíam URLs embutidas diretamente no código ou obtidas dinamicamente a partir de um banco de dados em tempo real do Firebase, permitindo que o operador alterasse a conta receptora dos pagamentos a qualquer momento.

O terceiro método consistia na inclusão direta de formulários de pagamento com cartão dentro dos próprios aplicativos CallPhantom.

A Figura 9 apresenta exemplos desses métodos de pagamento.

Em um dos casos analisados, observamos uma tática adicional utilizada para induzir o usuário a realizar o pagamento. Caso a vítima saísse do aplicativo sem concluir a compra, o app exibia alertas enganosos projetados para parecer novos e-mails, afirmando que os resultados do histórico de chamadas já haviam chegado, como mostra a Figura 10. Ao clicar na notificação, o usuário era direcionado diretamente para uma tela de assinatura.

Os valores cobrados pelo falso serviço variavam bastante entre os diferentes aplicativos. Além disso, os apps ofereciam planos de assinatura semanais, mensais e anuais, com preços que chegavam a US$ 80 (cerca de R$ 450). Já o plano mais básico custava, em média, € 5 (aproximadamente R$ 32).

O que fazer se você foi vítima

De forma geral, assinaturas adquiridas por meio do sistema oficial de faturamento da Google Play podem ser canceladas diretamente pela Play Store. Para isso, basta tocar no ícone de perfil, acessar “Pagamentos e assinaturas” → “Assinaturas”, selecionar a assinatura ativa e tocar em “Cancelar assinatura”. O Google explica todo o processo em sua página oficial “Cancelar, pausar ou alterar uma assinatura na Google Play”.

No caso dos 28 aplicativos descritos nesta publicação, as assinaturas existentes foram canceladas após a remoção dos apps da Google Play.

Em alguns casos, também é possível solicitar reembolso de compras realizadas pela Google Play. O Google pode conceder o reembolso dependendo do tempo transcorrido desde a compra, do tipo de item adquirido e de sua política de reembolso. Normalmente, a solicitação deve ser feita dentro do prazo permitido, conforme detalhado na página de suporte da empresa.

Já nos casos em que o pagamento foi realizado fora da Google Play, como ao inserir dados de cartão diretamente no aplicativo ou utilizar serviços de terceiros, a Google Play não pode cancelar a assinatura nem emitir reembolso. Nessas situações, os usuários precisam entrar em contato diretamente com o provedor de pagamento ou com o desenvolvedor do aplicativo.

Um golpe baseado em promessas impossíveis

Identificamos um novo grupo de aplicativos Android fraudulentos na Google Play que, juntos, acumularam mais de 7,3 milhões de downloads antes de serem removidos após a notificação feita pela ESET. Esses aplicativos, chamados coletivamente de CallPhantom, prometiam recuperar registros de chamadas, históricos de SMS e logs de chamadas do WhatsApp de qualquer número de telefone, algo tecnicamente impossível e criado exclusivamente para explorar a curiosidade dos usuários e induzi-los ao pagamento.

Muitos desses aplicativos burlavam o sistema oficial de faturamento da Google Play, direcionando os usuários para pagamentos realizados por serviços de terceiros ou para o preenchimento direto de dados de cartão, o que dificulta processos de reembolso e aumenta os riscos financeiros para as vítimas.

Nossa análise revelou que os “resultados” exibidos aos usuários eram completamente fabricados, utilizando frequentemente números indianos embutidos no código, nomes pré-definidos e registros de horário gerados artificialmente, apresentados como se fossem dados reais de comunicação.

Usuários que realizaram assinaturas por meio do sistema oficial de faturamento da Google Play podem ter direito a reembolsos de acordo com as políticas da plataforma. Já compras realizadas por aplicativos de pagamento de terceiros ou mediante inserção direta de dados de cartão não podem ser reembolsadas pelo Google, deixando os usuários dependentes de provedores de pagamento externos ou dos próprios desenvolvedores dos aplicativos.

Aplicativos CallPhantom analisados

| App name | Package name | Number of downloads |

| Call history : any number deta | calldetaila.ndcallhisto.rytogetan.ynumber | 3M+ |

| Call History of Any Number | com.pixelxinnovation.manager | 1M+ |

| Call Details of Any Number | com.app.call.detail.history | 1M+ |

| Call History Any Number Detail | sc.call.ofany.mobiledetail | 500K+ |

| Call History Any Number Detail | com.cddhaduk.callerid.block.contact | 500K+ |

| Call History Of Any Number | com.basehistory.historydownloading | 500K+ |

| Call History of Any Numbers | com.call.of.any.number | 100K+ |

| Call History Of Any Number | com.rajni.callhistory | 100K+ |

| Call History Any Number Detail | com.callhistory.calldetails.callerids.calle |

100K+ |

| Call History Any Number Detail | com.callinformative.instantcall |

100K+ |

| Call History Any Number detail | com.call.detail.caller.history | 100K+ |

| Call History Any Number Detail | com.anycallinformation.datadetailswho.calli |

100K+ |

| Call History Any Number Detail | com.callhistory.callhistoryyourgf | 100K+ |

| Call History Any Number | com.calldetails.smshistory.callhistoryofany |

50K+ |

| Call History Any Number Detail | com.callhistory.anynumber.chapfvor.history | 50K+ |

| Call History of Any Number | com.callhistory.callhistoryany.call | 50K+ |

| Call History Any Number Detail | com.name.factor | 50K+ |

| Call History Of Any Number | com.getanynumberofcallhistory.callhistoryof |

50K+ |

| Call History Of Any Number | com.chdev.callhistory | 10K+ |

| Phone Call History Tracker | com.phone.call.history.tracker | 10K+ |

| Call History- Any Number Deta | com.pdf.maker.pdfreader.pdfscanner | 10K+ |

| Call History Of Any Number | com.any.numbers.calls.history | 10K+ |

| Call History Any Number Detail | com.callapp.historyero | 1K+ |

| Call History - Any Number Data | all.callhistory.detail | 500+ |

| Call History For Any Number | com.easyranktools.callhistoryforanynumber | 100+ |

| Call History of Numbers | com.sbpinfotech.findlocationofanynumber | 100+ |

| Call History of Any Number | callhistoryeditor.callhistory.numberdetails |

50+ |

| Call History Pro | com.all_historydownload.anynumber.callhisto |

50+ |

Indicadores de Comprometimento

Uma lista completa de indicadores de comprometimento (IoCs) e amostras pode ser encontrada em nosso repositório no GitHub.

Arquivos

SHA-1

Filename

Detection

Description

799BB5127CA54239D3D4

all.callhistory.deta

Android/CallPhantom.K

Android CallPhantom.

56A4FD71D1E4BBA2C5C2

calldetaila.ndcallhi

Android/CallPhantom.M

Android CallPhantom.

EC5E470753E76614CD28

callhistoryeditor.ca

Android/CallPhantom.F

Android CallPhantom.

77C8B7BEC79E7D9AE0D0

com.all_historydownl

Android/CallPhantom.G

Android CallPhantom.

9484EFD4C19969F57AFB

com.any.numbers.call

Android/CallPhantom.L

Android CallPhantom.

CE97CA7FEECDCAFC6B8E

com.anycallinformati

Android/CallPhantom.B

Android CallPhantom.

FC3BA2EDAC0BB9801F85

com.app.call.detail.

Android/CallPhantom.N

Android CallPhantom.

B7B80FA34A41E3259E37

com.basehistory.hist

Android/CallPhantom.O

Android CallPhantom.

F0A8EBD7C4179636BE75

com.call.detail.call

Android/CallPhantom.C

Android CallPhantom.

D021E7A0CF45EECC7EE8

com.call.of.any.numb

Android/CallPhantom.Q

Android CallPhantom.

04D2221967FFC4312AFD

com.callapp.historye

Android/CallPhantom.E

Android CallPhantom.

CB31ED027FADBFA3BFFD

com.calldetails.smsh

Android/CallPhantom.Q

Android CallPhantom.

C840A85B5FBAF1ED3E0F

com.callhistory.anyn

Android/CallPhantom.J

Android CallPhantom.

BB6260CA856C37885BF9

com.callhistory.call

Android/CallPhantom.S

Android CallPhantom.

55D46813047E98879901

com.callhistory.call

Android/CallPhantom.T

Android CallPhantom.

E23D3905443CDBF4F1B9

com.callhistory.call

Android/CallPhantom.D

Android CallPhantom.

89ECEC01CCB15FCDD2F6

com.callinformative.

Android/CallPhantom.B

Android CallPhantom.

8EC557302145B40FE089

com.cddhaduk.calleri

Android/CallPhantom.U

Android CallPhantom.

6F72FF58A67EF7AAA79C

com.easyranktools.ca

Android/CallPhantom.H

Android CallPhantom.

28D3F36BD43D48F02C50

com.getanynumberofca

Android/CallPhantom.D

Android CallPhantom.

47CEE9DED41B953A84FC

com.chdev.callhistor

Android/CallPhantom.V

Android CallPhantom.

9199A376B433F888AFE9

com.name.factor.apk

Android/CallPhantom.P

Android CallPhantom.

053A6A723FA2BFDA8A1B

com.pdf.maker.pdfrea

Android/CallPhantom.W

Android CallPhantom.

4B537A7152179BBA19D6

com.phone.call.histo

Android/CallPhantom.I

Android CallPhantom.

87F6B2DB155192692BAD

com.pixelxinnovation

Android/CallPhantom.X

Android CallPhantom.

583D0E7113795C7D6868

com.rajni.callhistor

Android/CallPhantom.Y

Android CallPhantom.

45D04E06D8B329A01E68

com.sbpinfotech.find

Android/CallPhantom.A

Android CallPhantom.

34393950A950F5651F3F

sc.call.ofany.mobile

Android/CallPhantom.Z

Android CallPhantom.

Rede

| IP | Domain | Hosting provider | First seen | Details |

| 34.120.160[.]131 |

call-history-7cda4-defau call-history-ecc1e-defau |

Google LLC | 2025‑05‑14 | CallPhantom C&C server. |

| 34.120.206[.]254 |

ch-ap-4-default-rtdb.fir chh1-ac0a3-default-rtdb.

|

Google LLC | 2025‑04‑17 | CallPhantom C&C server. |

Técnicas MITRE ATT&CK

Esta tabela foi elaborada com base na versão 18 do framework MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Command and Control | T1437.001 | Application Layer Protocol: Web Protocols | CallPhantom uses Firebase Cloud Messaging for C&C communication. |

| Impact | T1643 | Generate Traffic from Victim | CallPhantom tries to achieve fraudulent billing. |