Ya hemos mencionado hace algunos años qué son los cracks y los riesgos que conllevan para la seguridad. A modo de repaso, se le llama crack informático a un parche que se aplica a un programa, alterando su estructura o las funcionalidades implementadas por sus desarrolladores, sin la necesaria autorización de estos. Usualmente, el objetivo de estas modificaciones es evadir un control o acción requerida por los desarrolladores para poder acceder a más funcionalidades o seguir utilizando este producto, como la necesidad de activar una licencia de pago.

Por su naturaleza, el crack es tan antiguo como los programas de pago: si bien la fecha de origen de este método es desconocido, las primeras protecciones implementadas para evitar el cracking de programas datan de la década de los 80, en dispositivos como la Commodore 64. Desde ese entonces, es posible encontrar cracks implementados de diferentes maneras para todo tipo de programas o aplicaciones: juegos, herramientas de diseño, software antivirus, entre muchas otras categorías de interés.

Vale la pena recordar que la distribución de programas crackeados, actividad que se conoce como piratería, es ilegal en casi todo el mundo ya que se violan los derechos de autor.

Existen distintas motivaciones detrás del cracking de una pieza de software particular, como son la económica y la ideológica. Sin embargo, permitir que un archivo desconocido adultere un programa o aplicación puede traer consecuencias no solo negativas, sino contraproducentes o peligrosas para nuestros dispositivos.

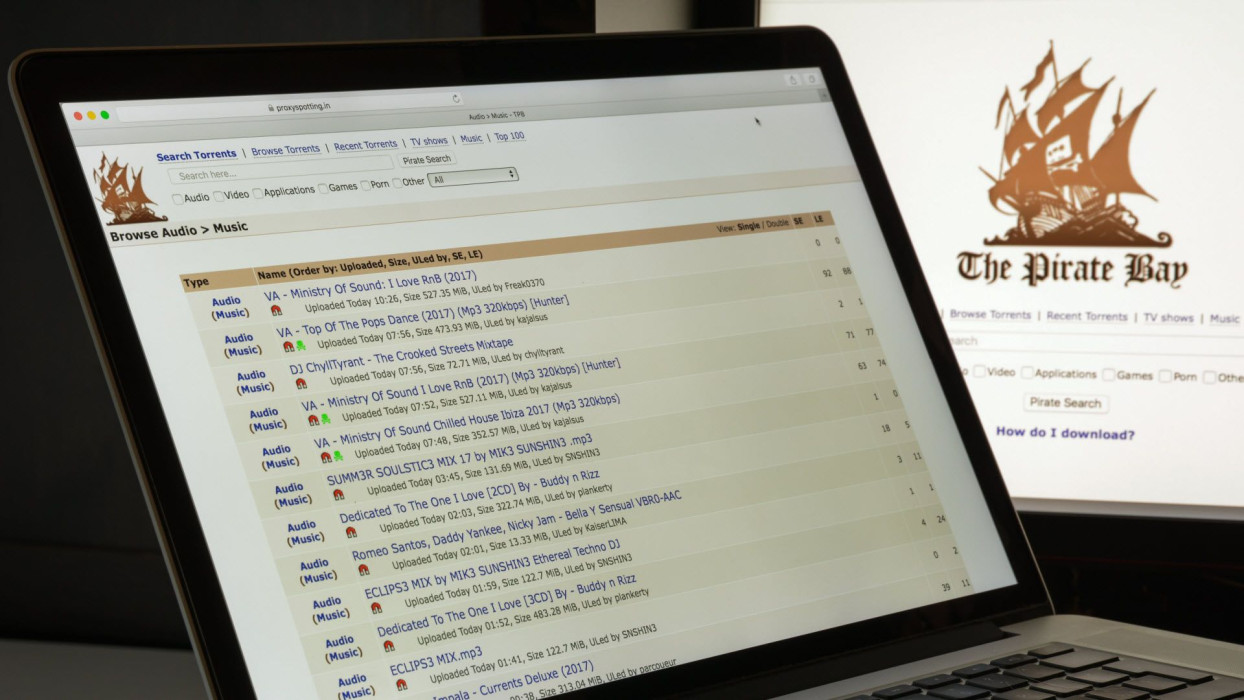

Históricamente, la descarga de programas o contenido adicional distribuidos por sitios con arquitectura P2P o streaming (por ejemplo, aquellos denominados Torrents) en un contexto de piratería fue y sigue siendo una de las principales vías de infección en campañas masivas en contraposición a las campañas dirigidas. Igualmente, esto no quiere decir que no pueda ocurrir.

Para tomar dimensión del alcance y el impacto de los cracks en la distribución de códigos maliciosos vale la pena recordar lo que ocurrió hace pocos meses atrás cuando un estudiante provocó un ataque del ransomware Ryuk a un instituto de investigación biomolecular en Europa por la instalación de un crack. El estudiante, que tenía acceso remoto a la red del instituto para trabajar, había descargado un crack de un software pago que resultó ser un troyano que, entre otras cosas, robaba contraseñas. Al parecer, los operadores detrás del troyano recolectaron las claves, las comercializaron en el mercado negro y terminaron en manos de cibercriminales que llevaron adelante el ataque de Ryuk.

A continuación, repasamos algunos casos de amenazas distribuidas a través de cracks en los últimos dos años (algunas de ellas activas) para ver con ejemplos reales el potencial daño que puede causar la instalación de cracks en nuestros equipos.

LoudMiner: un minero que sigue activo

A mediados de 2019 investigadores de ESET revelaban detalles de una campaña distribuida a través de cracks que incluían un software malicioso denominado LoudMiner. En este caso, los atacantes utilizan para distribuir el malware cracks de diversos plugins VST, que son programas para interpretar instrumentos musicales y efectos de audio de manera digital, como Kontakt, Massive, así como software para trabajar con audio, como Ableton Live, entre muchos otros más.

Distribuidos desde 2018 a través de al menos un sitio malicioso que alojaba más de 120 plugins, estos cracks de instrumentos VST y programas de audio no estaban alojados en el sitio original, sino en una totalidad de 29 servidores externos, presuntamente para evadir cualquier tipo de sospecha.

Este malware es un minero de criptomonedas, es decir, un código malicioso que utiliza los recursos físicos del equipo víctima para minar criptomonedas sin consentimiento del usuario infectado. Aquí es donde podemos ver que la elección de la “pantalla” que disfraza a la amenaza no es casual, ya qye el uso de VST generalmente demanda un nivel de procesamiento alto y, por lo tanto, el consumo de recursos del CPU es intenso y constante, similar a como puede ser el consumo de un minero de criptomonedas. Por esta razón, teniendo en cuenta que ambos escenarios consumen muchos recursos del procesador y esto provoca un rendimiento más lento del equipo, puede que la actividad del minero no llame especialmente la atención de la víctima. Algo similar ocurre con archivos de gran tamaño, los cuales son creados tanto por la amenaza como el programa real.

En este caso, el falso crack se descarga como una carpeta, conteniendo un programa de virtualización, un archivo de imagen del sistema operativo Linux y archivos adicionales que aseguran la persistencia de la amenaza. Una vez seguidas las instrucciones que el cibercriminal adjunta, se instala en el equipo tanto LoudMiner como el plugin real, y la amenaza genera persistencia modificando características propias del sistema operativo.

El minado comienza una vez finalizada la instalación, luego de que la amenaza ejecute la máquina virtual con Linux que viene adjunta en la carpeta descargada. Para ello, además, LoudMiner se comunica mediante varios scripts con su servidor de Comando & Control para cargar archivos de configuración o actualizarse de ser necesario.

Este malware contaba con al menos tres versiones para macOS y una para Windows, con funcionalidades similares en ambos sistemas.

Como vemos en el reciente hilo de Reddit que hace referencia a la descarga del popular VST Auto Tune, Loudminer sigue siendo distribuido en 2021 a través de cracks de software VST.

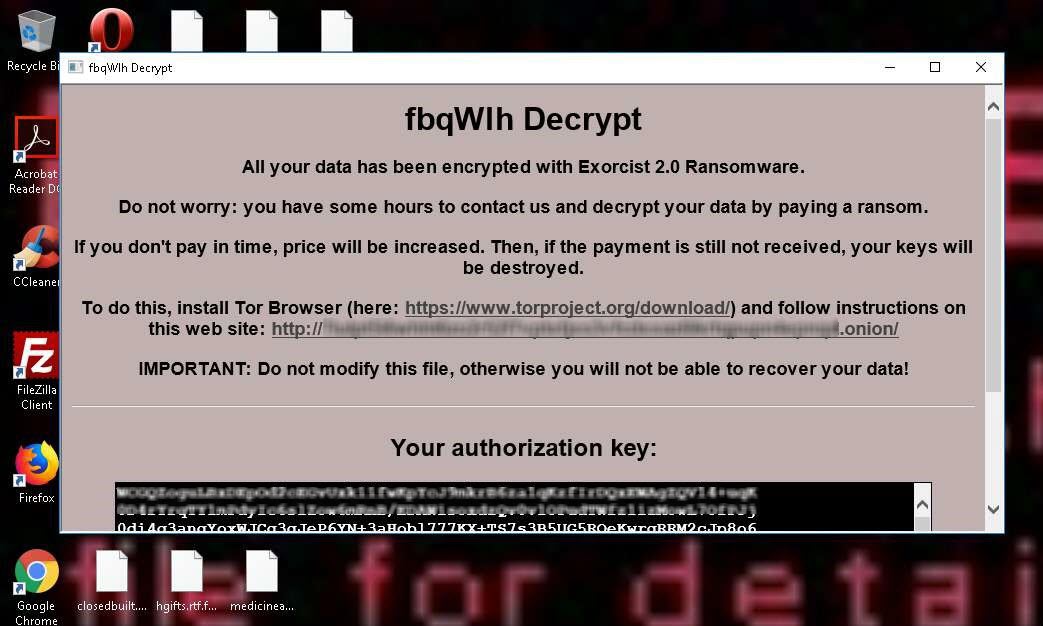

Ransomware Exorcist 2.0

Según reveló el investigador Nao_Sec vía Twitter, una amenaza de tipo ransomware llamada Exorcist 2.0 ha estado distribuyéndose durante 2020 detrás de un falso crack o activador gratuito de Windows 10 y Office 365. Al momento del hallazgo el crack se ofrecía en un sitio web que a su vez era anunciado en otros sitios de publicidad fraudulenta.

La descarga consiste en una imagen (ISO), un archivo .zip protegido con contraseña, y un archivo .txt que contiene el código de desbloqueo del archivo comprimido, que es donde supuestamente se aloja el crack. Esta protección es utilizada por los cibercriminales para evadir el bloqueo al momento de la descarga de cualquier solución de seguridad instalada en el dispositivo.

Siguiendo las instrucciones del atacante, la víctima ejecuta el supuesto instalador dentro de la carpeta protegida. Este desata a la amenaza, que realiza al pie de la letra los pasos de un ransomware clásico: cifra todo archivo que encuentre en el equipo infectado, le informa a la víctima del ataque y adjunta una nota donde se indican los pasos a seguir para realizar el pago.

Ejemplo de equipo infectado. Fuente: Nao_Sec vía Twitter

Los cibercriminales proporcionan a la víctima un enlace a un sitio en la red TOR donde se le indica a la víctima el monto a pagar en Bitcoin y las instrucciones para realizarlo. Además, se ofrece la posibilidad de descifrar un archivo de prueba. Los pagos varían, según la cantidad de archivos infectados, entre los 250 y 10.000 dólares.

Crackonosh

Entre los casos que se conocieron en 2021 encontramos al denominado Crackonosh, un malware para minería de criptomonedas activo desde 2018 y que mina Monero. Este minero ha sido distribuido en grandes cantidades como supuestas copias de juegos crackeados en su versión gratuita: GTA V, NBA 2k19, The Sims, entre otros.

Esta descarga contiene un archivo ejecutable, responsable de ejecutar la amenaza y simular la instalación del juego. En este caso, el malware realiza modificaciones en los registros del sistema para asegurar persistencia, y obligar al equipo a iniciar en modo seguro en el próximo reinicio. Este paso no es casualidad: el modo seguro de Windows deshabilita, especialmente, cualquier solución antimalware o antivirus instalada en el dispositivo. Además de esto, busca y elimina cualquier programa o aplicación que tenga como desarrollador a compañías especializadas en productos de seguridad de la información. Finalmente, comienza el minado de Monero en el equipo utilizando XMRig, un conocido minero que es muy utilizado por los cibercriminales.

Crackonosh sigue en circulación en 2021, con una última versión conocida que data de finales del 2020. Se estima que lleva infectados a más de 200 mil usuarios a lo largo del mundo y que desde mediados de 2018 hasta ahora ha permitido a los operadores obtener cerca de 2 millones de dólares en monero.

Troyano sin nombre

En junio de este año investigadores descubrieron un troyano sin nombre que se distribuye a través cracks de software como Adobe Photoshop y videojuegos, que logró infectar a más de 3.2 millones de computadoras entre 2018 y 2020. El malware sin nombre logró robar más de 26 millones de credenciales de inicio de sesión y más de un millón de direcciones de correo únicas, entre otro tipo de información. El hallazgo fue producto de un error de los operadores detrás de este malware, que revelaron detalles sobre la ubicación de una base de datos que contenía 1.2 TB de información robada.

Este troyano personalizado tiene la capacidad de tomar fotografías del usuario si el dispositivo cuenta con una webcam.

Según NordVPN, que fueron los responsables del hallazgo, este tipo de troyano son adquiridos en foros y chats de la dark web por no más de 100 dólares.

Conclusión

Como podemos ver, los cracks realmente suponen un riesgo para la seguridad y, como hemos visto, siguen siendo utilizados por cibercriminales para distribuir malware. Por lo tanto, descargar e instalar cracks de videojuegos u otro tipo de software conlleva ciertos riesgos para la seguridad que deben ser considerados por los usuarios.