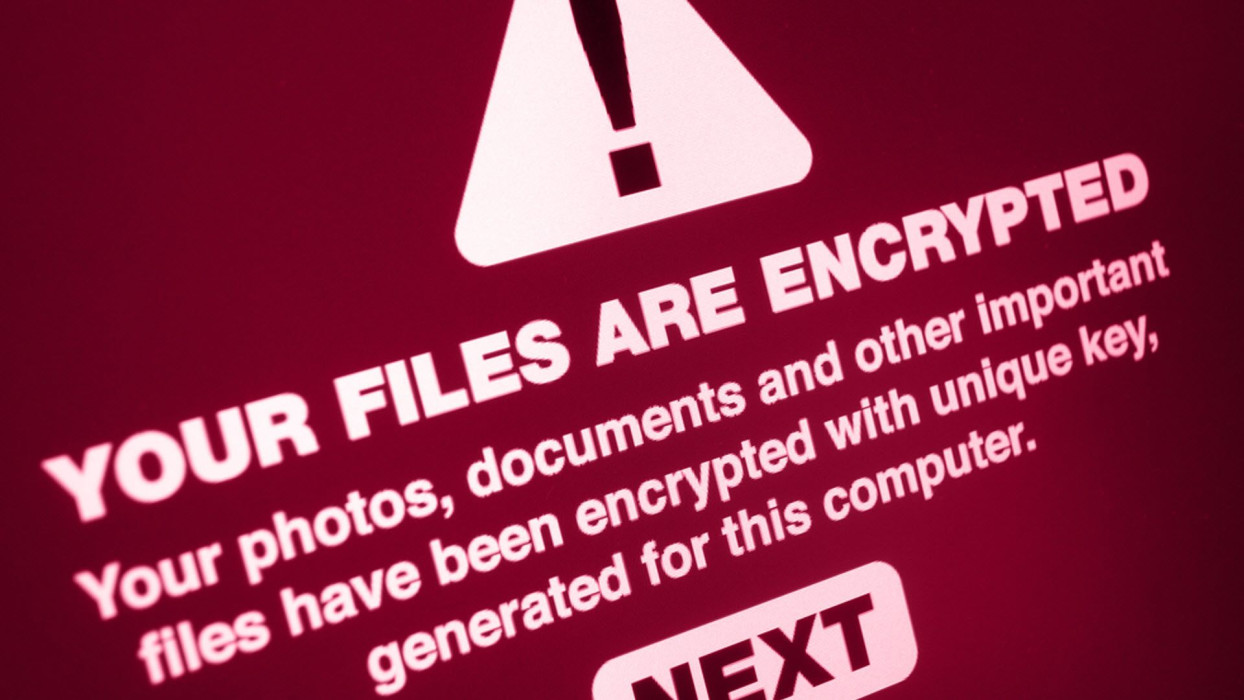

El ransomware fue una de las amenazas más activas durante 2020 y también de las más efectivas. Esto puede explicarse por al menos dos razones, el incremento del teletrabajo y porque el ransomware evolucionó, dejando aparentemente atrás en el tiempo las campañas masivas y al azar esperando que alguna víctima se infecte y que eventualmente pague el rescate para recuperar su información.

Durante 2020, las bandas que operan las distintas familias de ransomware han apuntado a compañías de varias industrias, así como al sector de la salud y a organismos gubernamentales a nivel global. Pero a los ataques típicos en los que secuestran mediante cifrado los archivos en los equipos comprometidos para luego demandar el pago de un rescate, se sumaron nuevas estrategias.

El robo de información previo al cifrado de los archivos y la posterior extorsión bajo la amenaza de publicar, vender o subastar los datos confidenciales robados fue una metodología que se observó por primera vez a fines de 2019 y que se consolidó en 2020. El objetivo es claro: agregar un plan B a la estrategia de solo cifrar los archivos y demandar el pago de un rescate para devolver el acceso. Con este nuevo método, adoptado ya por varias familias de ransomware, los criminales aumentan la posibilidad de monetizar los ataques al contar con otro instrumento para presionar a las víctimas y que se decidan a pagar, ya que supuestamente de esta manera evitarán la divulgación de la información robada y recuperarán el acceso a los datos.

Pero “esta técnica requiere que el atacante invierta bastante tiempo, ya que necesita obtener acceso a la red, desplazarse sin ser detectados hasta identificar los datos confidenciales y extraer una copia de información para guardar en su propio entorno”, explicó el especialista de ESET, Tony Anscombe, en el informe Tendencias 2021 en ciberseguridad. Pero para lograr esto sigue siendo necesario el punto de entrada inicial, ya sea mediante técnicas para explotar el protocolo de escritorio remoto (RDP), forzando el acceso mediante ataques de relleno de credenciales o a través de mecanismos más tradicionales de phishing e ingeniería social, agregó el especialista de ESET.

Hay también un trabajo de persistencia que realizan los atacantes una vez que están dentro de la red con la intención de recolectar información y también credenciales adicionales para asegurarse el acceso a la red en caso de que se cierre la ruta que permitió el acceso inicial. Además, muchos grupos de ransomware dedican tiempo para realizar un trabajo de inteligencia en busca de comprender qué datos son valioso e identificar información sensible que, en caso de ser filtrada o comprometida, de alguna manera provocarán daños a la empresa u organización, agregó Anscombe.

El negocio del ransomware as-a-service (RaaS)

El aumento de los ataques dirigidos de ransomware también tiene una explicación en el modelo de negocio del ransomware as-a-service (RaaS), donde algunos actores desarrollan estos códigos maliciosos y los ofrecen en la dark web para asociarse con afiliados que se encargarán de la distribución del ransomware y luego dividirán las ganancias. Estas familias de ransomware muchas veces operan durante algún tiempo y cesan sus actividades, dando lugar a la creación de otros grupos de ransomware que adquieren el código fuente y le añaden en algunos casos variaciones.

Según explica un artículo publicado por el portal especializado ZDNet, estos agentes que operan como socios ofrecen a los grupos de ransomware alternativas para la distribución del malware, como equipos con el RDP comprometido, dispositivos de red con un backdoor, computadoras comprometidas por malware o botnets, etc.

Egregor, por ejemplo, es un ransomware que surgió en septiembre de 2020 y que opera bajo este modelo de negocio. Recientemente el FBI publicó un comunicado en el que advierte a compañías de todo el mundo sobre los ataques de este ransomware y su creciente actividad. Egregor comenzó a operar poco después de que el ransomware Maze anunciara el cese de sus actividades. Según dijeron actores de amenazas a BleepingComputer, esto provocó que muchos afiliados a Maze pasaran a trabajar con Egregor como RaaS.

Pero además de Egregor y Maze, son varios los grupos de ransomware conocidos que operan bajo este modelo y que han sido responsables de varios de los ataques de ransomware que ocuparon los titulares de varios medios en el mundo durante 2020, como DopplePaymer, Netwalker, REvil/Sodinokibi, Conti (que según informes reemplazó a Ryuk) o Avaddon, por nombrar algunos.

Para su distribución y el compromiso de redes corporativas y de equipos, según explicamos en nuestro informe de amenazas para el tercer trimestre de 2020, algunos ransomware como Conti han sido distribuidos a través del compromiso inicial con Emotet y TrickBot, otros como DoppelPaymer, Maze o Sodinokibi para lograr acceso han aprovechado vulnerabilidades que se conocieron en el último tiempo en dispositivos de acceso remoto de Citrix (CVE-2019-19781) y soluciones VPN como Pulse Secure (CVE-2019-11510). Pero también hay otros malware responsables de la distribución de ransomware, como Qbot, Phorphiex, Dridex o Zloader, entre otros.

Igualmente, tal como explicó el FBI en el comunicado sobre Egregor, algo que ocurre con los ransomware as-a-service es que puede haber muchos actores involucrados en la distribución de un ransomware, por lo que las tácticas, técnicas y procedimientos utilizados para comprometer los sistemas puede variar entre un ataque y otro. Según la entidad norteamericana, en el caso de Egregor se ha visto que en algunos ataques logró acceder a redes informáticas abusando del RDP o de servicios VPN.

Por qué el aumento del teletrabajo explica en parte el aumento de los ataques de ransomware

La aceleración de la transformación digital provocada por la pandemia —con todos los desafíos que ello de por si implica— obligó a muchas empresas y organizaciones a trabajar desde casa, dejando vacías oficinas que están preparadas con los mecanismos de seguridad necesarios para proteger el perímetro de una organización, sin capacitar a las personas acerca de las buenas prácticas de seguridad, y sin brindar en muchos casos la infraestructura necesaria para trabajar de manera segura. De hecho, según una encuesta realizada por ESET en plena pandemia, solo el 24% de los usuarios dijo que la organización para la cual trabaja le brindó las herramientas de seguridad necesarias para trabajar remotamente y el 42% de los participantes aseguró que su empleador no estaba preparada en cuanto a equipamiento y conocimientos de seguridad para hacer frente al teletrabajo.

En este sentido, muchas personas teletrabajando equivale a muchos dispositivos, distintas redes, en distintas ubicaciones, y con profesionales —e incluso empresas— que en el apuro o por desconocimiento no lograron implementar un plan para trabajar remotamente de manera segura. Por lo tanto, este escenario provocó un aumento en la superficie de ataque.

Lectura recomendada: Recomendaciones de seguridad para el teletrabajo en tiempos de COVID‑19

Según datos de una encuesta realizada por ESET en diciembre pasado, el 87,67% de los participantes opinó que los cibercriminales han visto una oportunidad en el incremento del trabajo remoto para lanzar ataques dirigidos a las empresas. Además, consultados acerca de si creen que las empresas y las entidades gubernamentales están preparadas para lidiar con ataques de ransomware, el 67,76% opinó que apenas unas pocas empresas lo están, mientras que el 50,96% considera que solo unas pocas entidades gubernamentales cuentan con las capacidades.

Por más que exista el chat o el correo, trabajar solo o aislado físicamente de tu habitual entorno y compañeros de trabajo modifica la comunicación e interacción. Esto puede provocar, por ejemplo, que en lugar de preguntarle al compañero que tienes a un lado acerca de un correo o enlace sospechoso, decidas por tu cuenta y quizás de manera equivocada.

En abril de 2020 la NASA aseguraban que desde que el personal de la agencia estaba trabajando desde casa a raíz de la pandemia habían experimentado un exponencial incremento en ataques de malware y que se duplicó el número de dispositivos de la agencia intentando acceder a sitios web maliciosos.

En un ataque informático, si un usuario cae en la trampa y abre un correo de phishing dirigido para luego hacer clic en un enlace o abrir un archivo adjunto, su equipo será comprometido con un malware que puede a su vez descargar otro código malicioso como un ransomware. Si luego accede a la red corporativa conectándose al servicio VPN que la empresa o la entidad gubernamental le brinda, el acatante tendrá acceso a la red y podrá moverse lateralmente para recolectar información y buscar otras credenciales de acceso que le den permiso de administrador para distribuir el ransomware dentro de la red.

Como explicamos en el artículo “5 cosas que puedes hacer para mejorar la seguridad de tu oficina en casa”, algunas personas cuentan con el respaldo remoto de los equipos del área de TI. Si bien probablemente estén un poco desbordados por esta modalidad de trabajo, al menos brindan soporte a los empleados. Sin embargo, otros que no cuentan con esta opción deberán convertirse en los especialistas que configuren su oficina en casa para trabajar de la forma más segura posible.

Por otra parte, el uso del protocolo de escritorio remoto (RDP) ha sido uno de los mecanismos más utilizados para lanzar ataques de ransomware aprovechando también el uso de contraseñas débiles. Si bien como dijimos anteriormente los atacantes detrás de los distintos grupos de ransomware utilizan diferentes vectores de ataque para distribuir la amenaza, varios reportes coinciden en decir que el RDP ha sido el vector de intrusión más utilizado por ataques de ransomware durante 2020.

Lectura recomendada: Por qué desconectar RDP de Internet para evitar ser víctima de un ataque

De hecho, en el primer trimestre del año pasado reportábamos el aumento de los intentos de ataque al RDP mediante fuerza bruta a nivel global; un aumento que en América Latina para el mes de noviembre había sido del 141%, con picos que llegaron hasta los 12 mil intentos de ataque diarios al protocolo. Una vez que el atacante logra comprometer la seguridad mediante el RDP puede realizar distintos tipos de actividades maliciosas dentro de los sistemas.

Como dijo Anscombe en el reporte de Tendencias para el 2021 en ciberseguridad, los operadores detrás de las principales familias de ransomware están constantemente buscando mejorar para hacer más efectiva la monetización de sus ataques.

Esto no quiere decir que las organizaciones no puedan operar de manera remota, sino que deberán dedicar tiempo y recursos para capacitar a los usuarios para que tengan más herramientas y estén mejor preparados para lidiar con las distintas amenazas y riesgos en Internet. Asimismo, deberán acompañar esto con la adecuada tecnología, el uso de una VPN, la realización de backups de forma periódica, una política de actualizaciones para corregir vulnerabilidades, la implementación de la autenticación multifactor y de estrategias de seguridad como el principio del menor privilegio y de la mínima exposición, por nombrar algunas. Por otra parte, es recomendable que las organizaciones evalúen los mecanismos de accesibilidad a la información y cuáles son las formas que puede tener un atacante para llegar a estos datos.

Pagar el rescate no es la opción recomendada. Por un lado, porque nada asegura que la víctima recuperará los archivos cifrados y tampoco que los criminales no divulgarán los datos robados. Además, de esta manera se está financiando el ciberdelito y colaborando para que continúen los ataques.

De acuerdo con la opinión de los usuarios, más del 40% de los participantes consultados acerca de si creen que una empresa o entidad de gobierno debería pagar un rescate dijo que dependía de la información robada. Lamentablemente, tal como vimos en nuestro artículo en el que analizamos por qué los organismos gubernamentales son un blanco frecuente de ataques de ransomware, en países como Estados Unidos el incremento en la contratación de seguros frente a un posible ataque informático ha jugado un rol importante, ya que muchas entidades han preferido la opción de pagar el rescate utilizando el dinero que le ofrece la compañía de seguros, lo cual puede ser riesgoso, sobre todo si se utiliza como alternativa para no invertir en seguridad.

A continuación, compartimos una infografía que elaboramos sobre el impacto del ransomware a partir de los datos que dejó la encuesta: