La industria del cibercrimen es un negocio que le costó al mundo 3 trillones de dólares en 2015 y se prevé que esta cifra ascenderá a 6 trillones en 2021, según afirma Cybersecurity Ventures. Por costos nos referimos a todos los gastos incurridos luego de un incidente, ya que en un ataque de ransomware, por ejemplo, no solamente se contabiliza el pago del rescate, sino también los costos relacionados a la pérdida de productividad, mejora de las políticas de seguridad, inversión en tecnología, o daños a la imagen, por mencionar algunos.

Ahora bien, sabemos que el cibercrimen como servicio no es una novedad. Los criminales ofrecen sus productos o infraestructura en el mercado negro a cambio de un precio. ¿Qué se ofrece y cuánto cuesta? Estuvimos navegando por la dark web tratando de responder estos interrogantes.

Ransomware como servicio

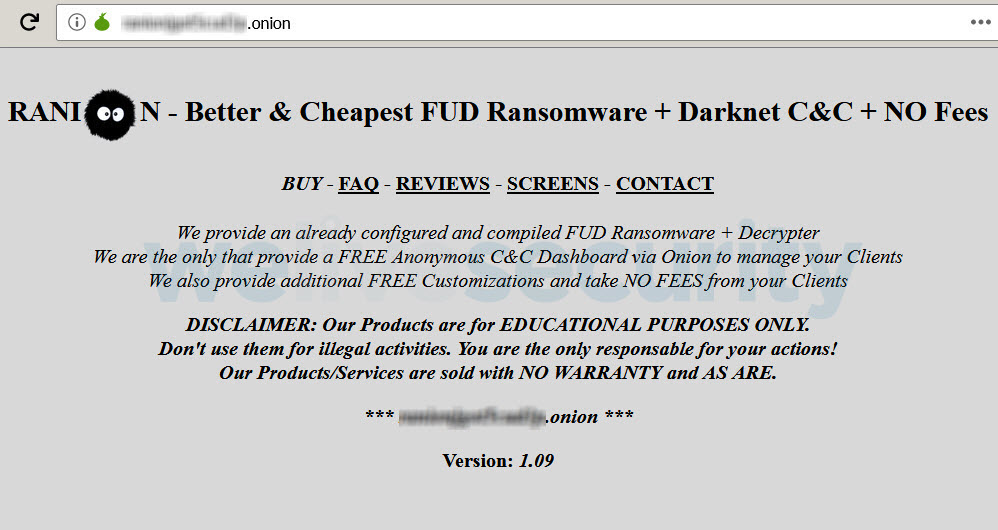

Pueden encontrarse diversos paquetes de ransomware en la dark web, tal como si se tratara de la venta de software legal. Actualizaciones, soporte técnico, acceso a los servidores de C&C y distintos planes de pago son algunas de las características que poseen.

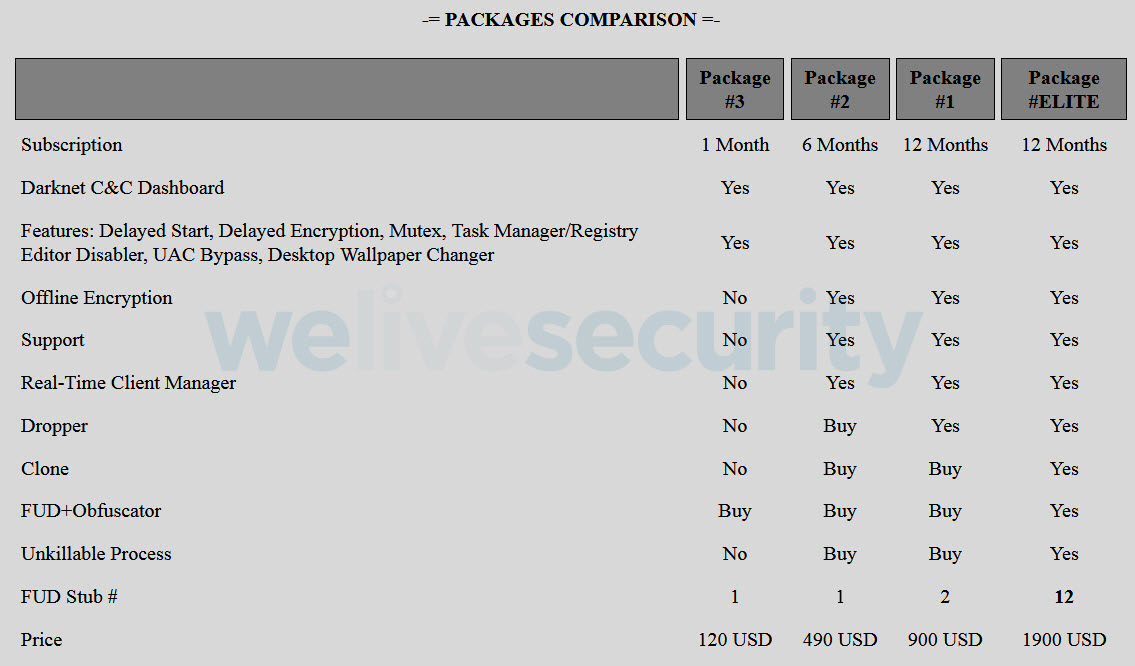

Uno de los ransomware que se ofrecen es Ranion, que sigue un esquema de pago periódico, ya sea mensual, semestral o anual. Hay varios planes de suscripción disponible por distinto precio, donde el más económico tiene un costo de 120 dólares por un mes y el más caro 900 dólares anuales, que puede llegar a 1900 dólares si se agregan otras funcionalidades al ejecutable del ransomware.

Otro esquema de venta de ransomware utilizado por los cibercriminales consiste en entregar de manera gratuita el malware y la infraestructura del C&C, pero tomar una tajada sobre los pagos de las víctimas.

Cualquiera que sea la estrategia utilizada, vemos que quien desee contratar estos servicios debe encargarse de la propagación del malware. En otras palabras, deberá hacer llegar el ransomware a las víctimas, ya sea mediante campañas de envío de correo de spam o accediendo a servidores vulnerables por RDP.

Venta de acceso a servidores

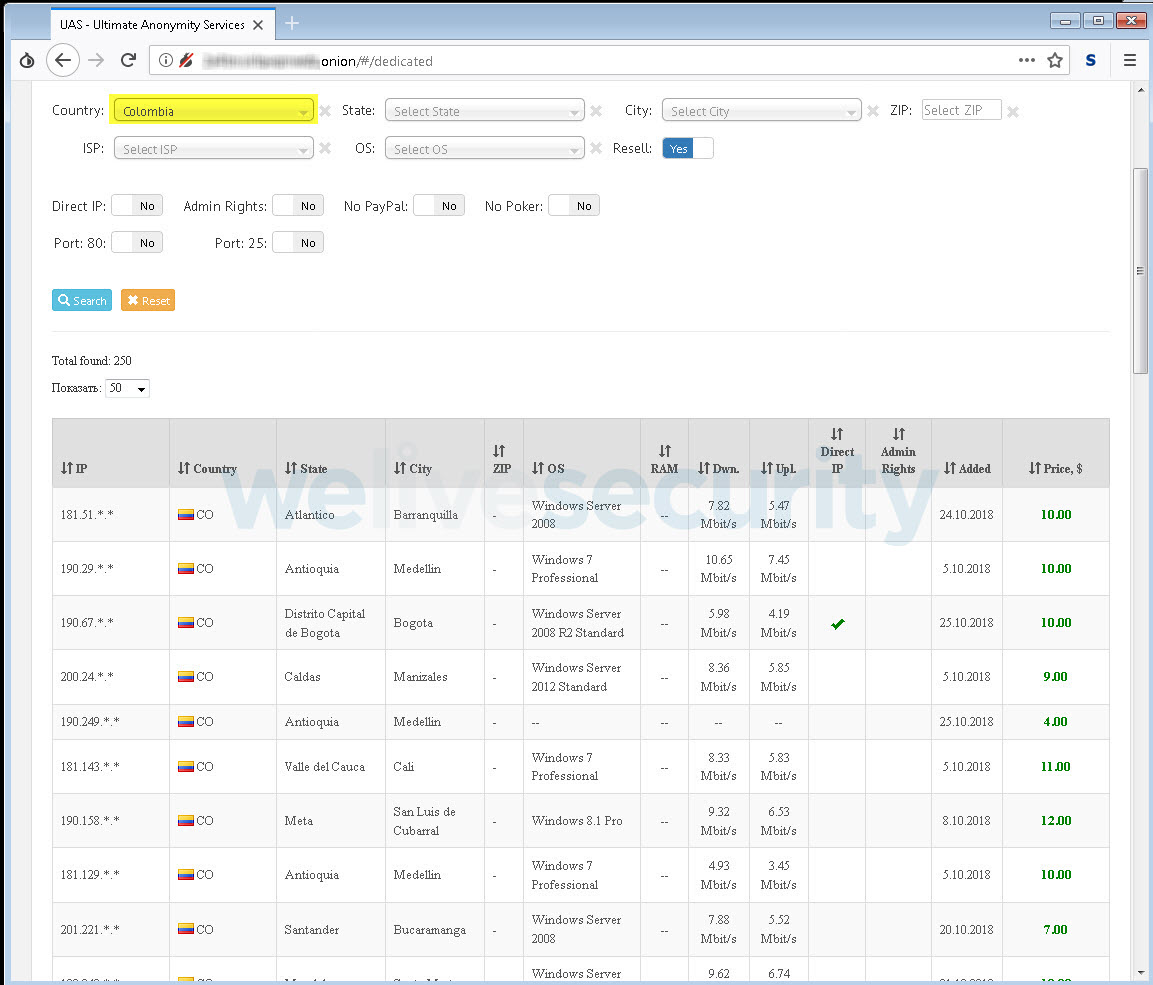

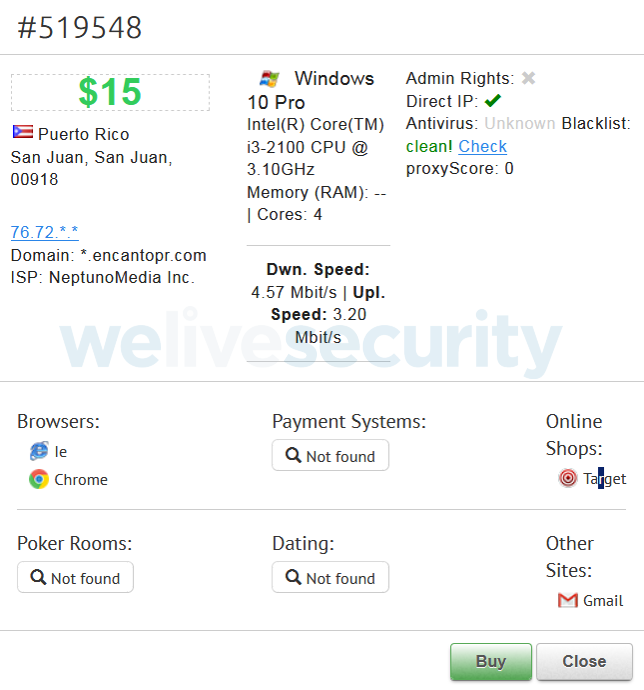

Existen diversos servicios en la dark web que ofrecen credenciales de acceso por escritorio remoto (RDP) a servidores en distintas partes del mundo. Los precios varían entre 8 y 15 dólares por cada uno y se puede buscar por país, sistema operativo y hasta sitios de pagos a los que se ha accedido desde el servidor.

En la imagen anterior vemos cómo se ha filtrado para ver solamente servidores de Colombia, y que hay 250 servidores disponibles. Para cada servidor se ofrecen ciertos detalles que se observan en la imagen que sigue.

La compra de estos accesos puede asociarse a la posterior ejecución de un ransomware, o quizás a la instalación de malware más sigiloso, como troyanos bancarios o software espía.

Alquiler de infraestructura

Ciertos maleantes, poseedores de botnets o redes de computadoras infectadas, ponen en alquiler su poder de cómputo, ya sea al servicio del envío de correos de spam o para generar ataques de DDoS.

En el caso de los ataques de denegación de servicio, el precio varía de acuerdo con el tiempo que dura el ataque (puede variar entre 1 hora y 24 horas) y la cantidad de tráfico que la botnet es capaz de generar en ese tiempo. Un ejemplo de 60 dólares por 3 horas se ve en la siguiente imagen.

Imagen 5 – Ejemplo de usuario que ofrece en alquiler su infraestructura para la generación de ataques DDoS.

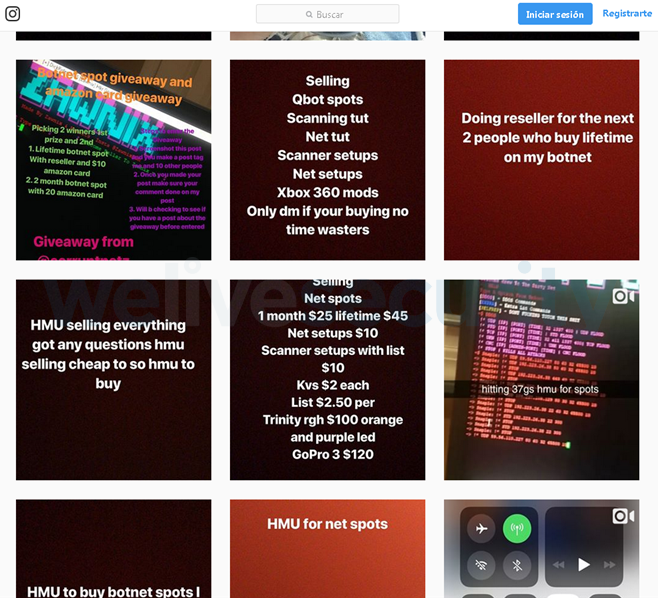

Es curioso el caso de jóvenes y adolescentes que ofrecen el alquiler de sus (pequeñas) botnets, generalmente para atacar servidores de juegos online como Fortnite. Utilizan redes sociales para promocionarse y no se preocupan demasiado por mantenerse anónimos. También suelen ofrecer cuentas robadas en venta.

Venta de cuentas de PayPal y tarjetas de crédito

Los autores de ataques de phishing deciden no arriesgarse utilizando directamente las cuentas robadas. Por el contrario, les resulta lo suficientemente redituable y más seguro revender las cuentas a otros criminales. Como se ve en la siguiente imagen, por lo general cobran un 10% de la cantidad de dinero que tiene disponible la cuenta robada.

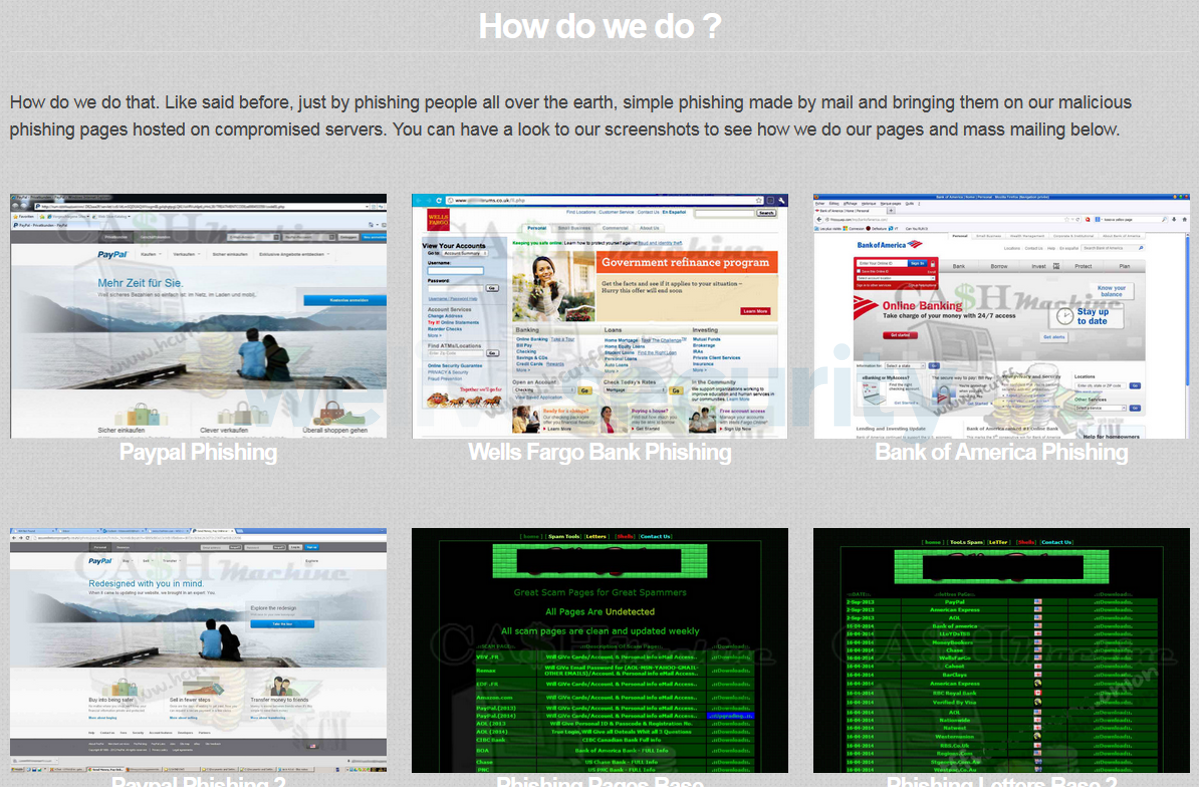

Ciertos vendedores incluso no tienen problemas en mostrar las herramientas y sitios falsos que utilizan para hacer phishing.

Vemos que los cibercriminales, escondidos detrás de herramientas que les proveen cierto grado de anonimato, configuran una fructífera industria criminal, que incluye desde publicidad y marketing hasta servicios de atención al cliente, actualizaciones y manuales de usuario. Vale la pena notar, sin embargo, que en este ecosistema criminal hay muchos clientes internos y que la verdadera ganancia la tienen aquellos peces grandes que ya cuentan con una infraestructura o servicio bien establecido.

Tal como mencionó durante su presentación en la última edición de Segurinfo el Global Security Evangelist de ESET, Tony Anscombe, cuando hizo un recorrido por la dark web, “la industria del malware dejó de ser disruptiva y en la actualidad presenta características como las de una empresa de software”. Esto quiere decir que en la actualidad existe un proceso de comercialización y distribución del software y de los productos y servicios que los cibercriminales ofrecen en esta industria.