Luego de investigar los reportes realizados por varios usuarios que manifestaban que su navegador web abría por su propia cuenta un sitio que, en nombre de la Organización Mundial de la Salud, ofrecía para su descarga una app para mantenerse informado sobre el COVID-19, descubrieron que cibercriminales estaban llevando adelante ataques de DNS hijacking para distribuir malware, explicó Bleepingcomputer en un artículo publicado este lunes.

Un ataque de DNS hijacking, también conocido como secuestro de DNS, es aquel en el que un atacante consigue modificar los servidores de DNS para redirigir a los usuarios a sitios del interés del atacante. De esta manera, cuando un usuario escribe en el navegador el nombre de un dominio, como puede ser: ejemplo.com, el DNS malicioso le devolverá para esa búsqueda un sitio malicioso.

Estos ataques detectados recientemente modifican los servidores de DNS de routers D-Link y Linksys. Aunque los usuarios que reportaron el incidente dijeron que tienen activa la opción de administración remota del dispositivo (algo no recomendable desde el punto de vista de la seguridad) y con una contraseña débil, “por el momento se desconoce cómo es que los cibercriminales lograron comprometer los routers para alterar la configuración de los DNS”, explicó el medio.

Para comprobar que el equipo está conectado a Internet, Microsoft utiliza una función llamada “Network Connectivity Status Indicator (NCSI)”. En el caso de Windows 10, una de estas pruebas será conectarse al sitio http://www.msftconnecttest.com/connecttest.txt y verificar que la URL muestra el mensaje “Microsoft Connect Test”, lo cual indicará que el equipo está efectivamente conectado a Internet.

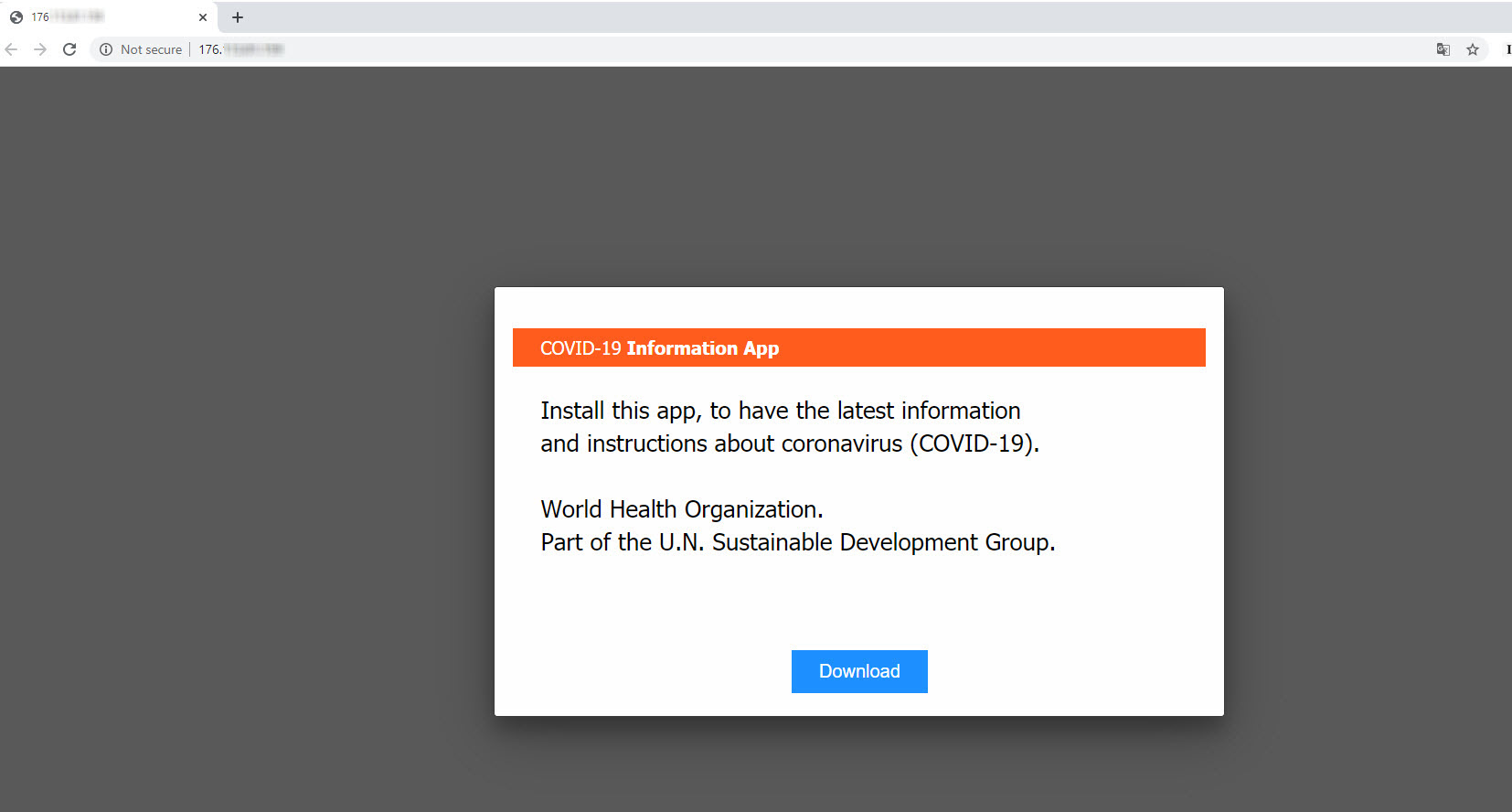

Sin embargo, en el caso de los usuarios que se han visto comprometidos por este ataque de secuestro de DNS, en lugar de conectarse a la IP legítima de Microsoft para llevar adelante este proceso, los servidores maliciosos redireccionban a las víctimas a un sitio web con otra IP (controlado por los atacantes) que, en lugar de mostrar un mensaje indicando el estado de su conexión, mostraban un mensaje, en nombre de la Organización Mundial de la Salud, invitando a la víctima a descargar una app para estar informado sobre el COVID-19 y recibir instrucciones.

Según explica el artículo, en caso de descargar la aplicación lo que la víctima habrá descargado en su equipo será el troyano Oski, el cual una vez ejecutado robrará las credenciales de acceso almacenadas, datos financieros almacenados en el navegador, billeteras de criptomonedas, el historial del navegador y las cookies, archivos de texto, la información que el navegador almacena para autocompletar formulario, entre otra información.

Una vez recolectada esta información, la misma será subida a un servidor para que luego pueda ser recolectada por los cibercriminales, quienes luego podrán utilizar esta información para robar dinero de la cuenta bancaria de la víctima o realzar ataques de phishing dirigidos, entre otras cosas más.

Cómo saber si soy víctima de DNS hijack

En un artículo publicado por la investigadora de ESET, Cecilia Pastorino, titulado cómo detectar si tu router fue afectado por DNS Hijacking, la especialista explica cómo un usuario puede verificar si es víctima de este tipo de ataque. Aquí recomienda hacer una consulta pública para verificar qué servidores son los que están respondiendo. Para ello es posible utilizar sitios de verificación de DNS, como DNS Leak Test o What´s my DNS Server. Igualmente, “para que el atacante logre cambiar los DNS debe explotar otra falla de seguridad existente, por lo que es importante revisar que el router este bien configurado y de forma segura”, explica Pastorino.

Por otra parte, es importante asegurar la red. Para ello es clave tener un router configurado de manera segura y actualizado. De esto dependerá si el usuario tiene el control del router o si el mismo está bajo el mando del proveedor de Internet (ISP).

Para más detalles de cómo configurar tu router de manera segura recomendamos la lectura de los siguientes artículos: 5 formas de comprobar si tu router está configurado de manera segura y guía sobre cómo configurar tu router para optimizar la seguridad de tu red Wi‑Fi.