La novedad del ransomware como una de las amenazas predilectas para los cibercriminales ha dejado de eclipsar la atención de los medios de comunicación, pero las devastadoras consecuencias que tiene sobre sus víctimas lo posicionan actualmente como la principal causa de preocupación para las organizaciones de la región, según datos de nuestro ESET Security Report.

La actividad de esta amenaza marcó un máximo histórico hacia 2017, tanto en la cantidad de detecciones como en la tasa de generación de nuevas variantes, exhibiendo una curvatura de crecimiento casi exponencial que mucho tuvo que ver con la aparición de familias de ransomworm como WannaCry (identificado por las soluciones de seguridad de ESET como WannaCryptor). Aquel año, un tercio de las detecciones se concentraron en países de América Latina, siendo Perú (25%) el más afectado de la región.

A mediados de 2018, el panorama del ransomware comenzaba a mostrar sutiles cambios. Surgían nuevas familias de rápida propagación como GandCrab y Venezuela se colaba entre los países más afectados de Latinoamérica, junto a México y Perú. Mientras nos adentramos en 2019, vale la pena echar una mirada retrospectiva para ver qué cambió hacia los últimos meses del año.

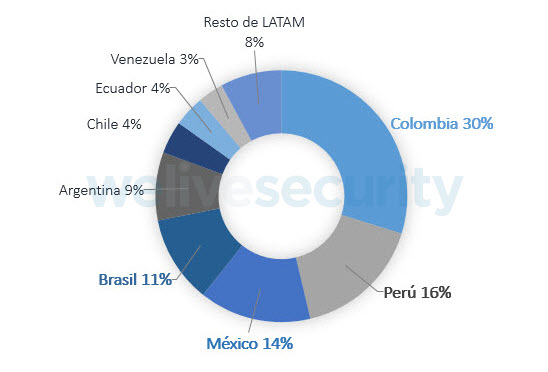

En general, los países de la región que cerraron el pasado año con más detecciones fueron Colombia (30%), Perú (16%) y México (14%). A nivel internacional, Estados Unidos (9%) y Rusia (7%) se llevaron los primeros puestos en el ranking, apareciendo Colombia recién en el séptimo puesto con el 4% de las detecciones mundiales. Como dato extra para nuestros lectores españoles, España aparece en el cuarto puesto con el 6%.

Las familias que más actividad mostraron en el mundo fueron TeslaCrypt, Crysis y CryptoWall, seguidos de TorrentLocker y WannaCryptor. Sin embargo, algunas de estas familias impactaron de forma particular en Latinoamérica. Centrémonos ahora en las particularidades que pueden observarse en los tres países más afectados de la región.

Colombia: el país con más detecciones del ransomware Crysis

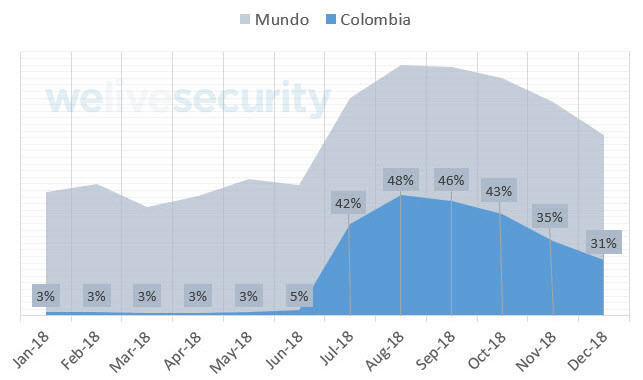

Este país, que hacia junio de 2018 ocupaba el cuarto puesto de países latinoamericanos más afectados, cerró el pasado año en primer lugar de detecciones. ¿Qué ocurrió en el segundo semestre del año para causar este cambio? Pues, que a partir de julio comenzó a circular una nueva campaña de Crysis especialmente dirigida a Colombia.

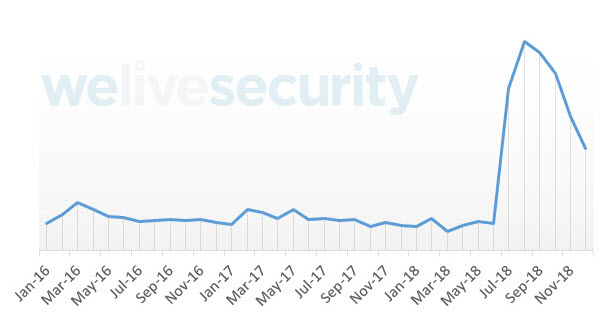

Recordemos que Crysis surgió a principios de 2016 y hoy en día existen herramientas de descifrado para las primeras versiones de la amenaza, pero no así para las últimas variantes. Las detecciones de esta familia de ransomware han hecho que Crysis se mantenga en el top cinco de los ransomware más propagados durante los últimos años, con un marcado incremento a partir de julio de 2018.

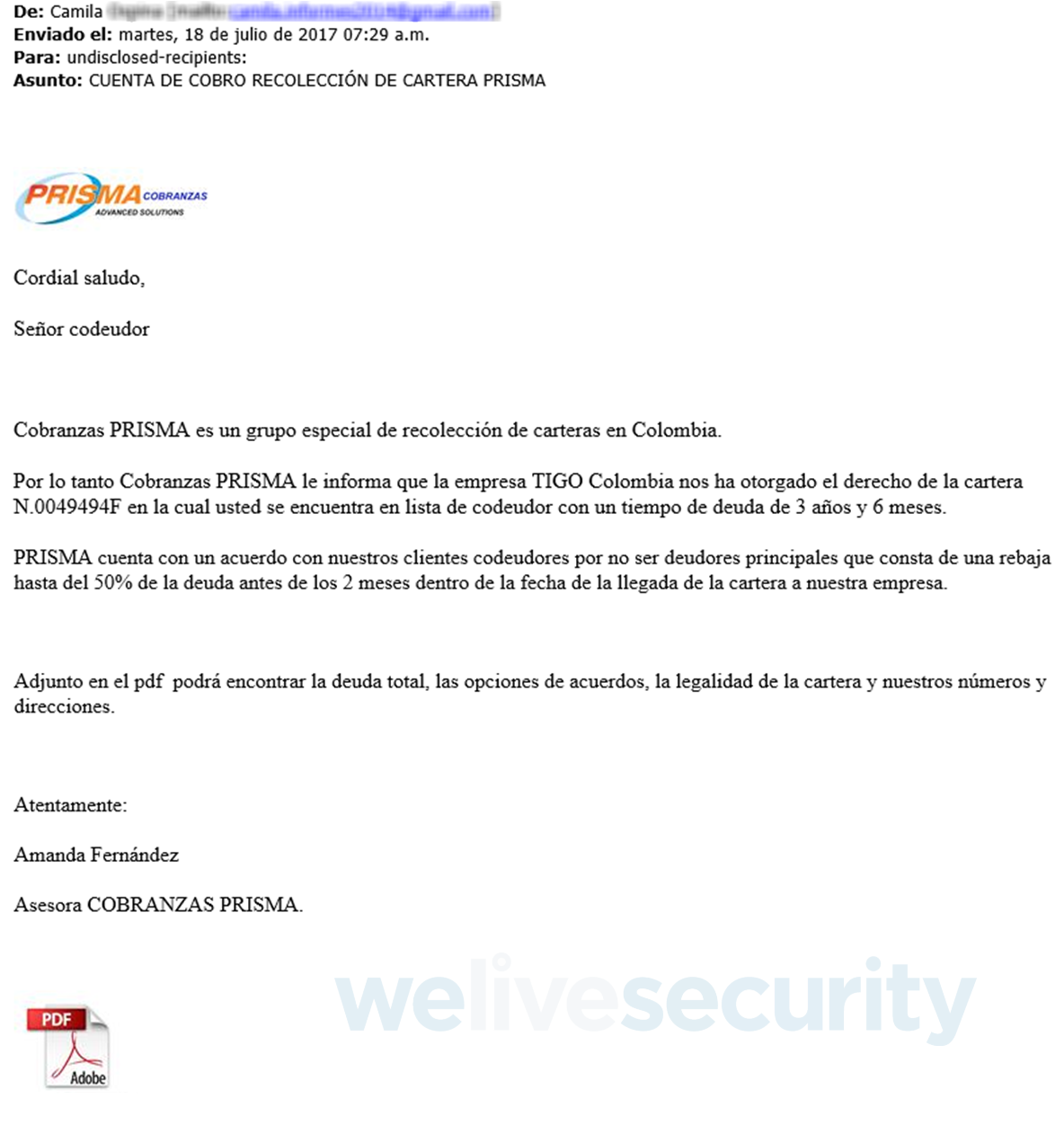

La campaña utilizaba la propagación a través de correos electrónicos e Ingeniería Social, simulando una situación de deuda e instando a la víctima a descargar y abrir un archivo adjunto con el supuesto detalle.

Esta campaña fue tan masiva y tan dirigida que las detecciones de Colombia pasaron de significar solo el 5% de las detecciones mundiales de Crysis en junio de 2018, a casi el 50% en agosto, disminuyendo al 31% hacia diciembre. Esto logró un pico histórico de actividad para esta familia entre agosto y septiembre del pasado año.

El 82% de las detecciones de ransomware en Colombia durante 2018 corresponden a Crysis. En segundo y tercer lugar tenemos a TeslaCrypt (3%) y GandCrab (2%) respectivamente. En total, se detectó en el país un incremento de 199% respecto a las detecciones de ransomware durante 2017.

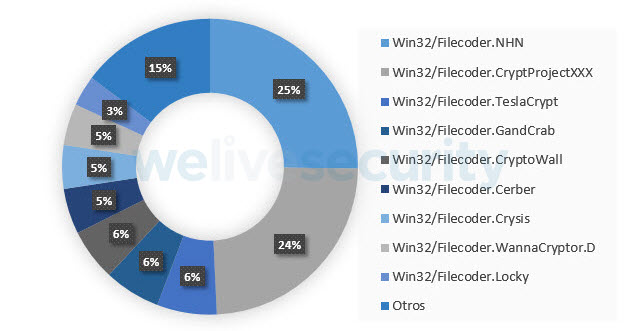

Filecoder.NHN y CryptProjectXXX: las familias de ransomware que se disputan Perú

Perú también tiene su propio microecosistema de ransomware, dominado particularmente por dos familias en el último par de años. Una de ellas es CryptProjectXXX, usualmente asociada al uso de exploit kits y RAT para su propagación, cuyas detecciones en el país se incrementaron un 40% respecto a 2017. Esta variante, además de cifrar la información, posee capacidades para robar información sensible.

La otra familia de ransomware presente en el país es Filecoder.NHN, que fue creada en 2016 y está programada en lenguaje AutoIt. Desde un comienzo, esta firma centró su actividad en Perú, con un pico de actividad en abril de 2017. Desde aquel máximo de detecciones, la actividad de esta familia ha experimentado un decremento del 59%, pero asimismo continúa siendo uno de los principales ransomware que afectan a la región. Algunas investigaciones vinculan esta variante de FileCoder con Revenge RAT.

Filecoder.NHN es parte de un fenómeno mayor: el uso de AutoIt para la generación de malware. Desde 2015 venimos observando un crecimiento en las detecciones de amenazas programadas con este lenguaje que afectan a Perú. En total, vemos un incremento del 160% respecto a 2016 y un 810% respecto a 2015.

Además del ransomware, cabe destacar que Perú (9,5%) es el segundo país a nivel mundial con más detecciones de Coin Miners en 2018, luego de Rusia (10%).

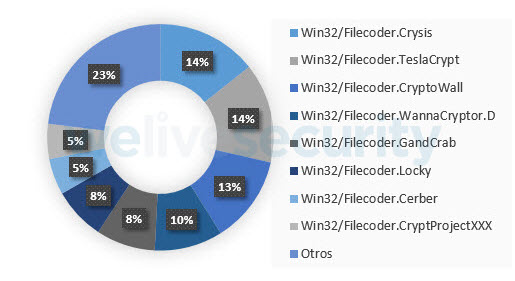

México: un país asediado por múltiples variantes de ransomware

En el caso de México, el escenario del ransomware se encontró un poco más diversificado. A lo largo del pasado año, más de 200 variantes de ransomware se propagaron en territorio mexicano. Las dos familias que concentraron mayores detecciones fueron Crysis y TeslaCrypt, cada una concentrando el 14% de las detecciones de FileCoder del país. Seguidamente, encontramos a CryptoWall (13%) en tercer lugar.

Las detecciones de Crysis se mantienen relativamente constantes a lo largo del año, con un leve crecimiento en el segundo semestre. Esto es resultado de la misma campaña que mencionamos anteriormente, ya que, aunque afectó particularmente a Colombia, también tuvo alcance sobre otros países de América Latina.

Por suerte para México, las detecciones de ransomware vienen disminuyendo de forma sostenida desde 2016. El 2018 representó un decremento del 30% en la cantidad de detecciones respecto a 2017 y de un 55% respecto a 2016.

Ransomware y CoinMiners: ¿rivales o cómplices?

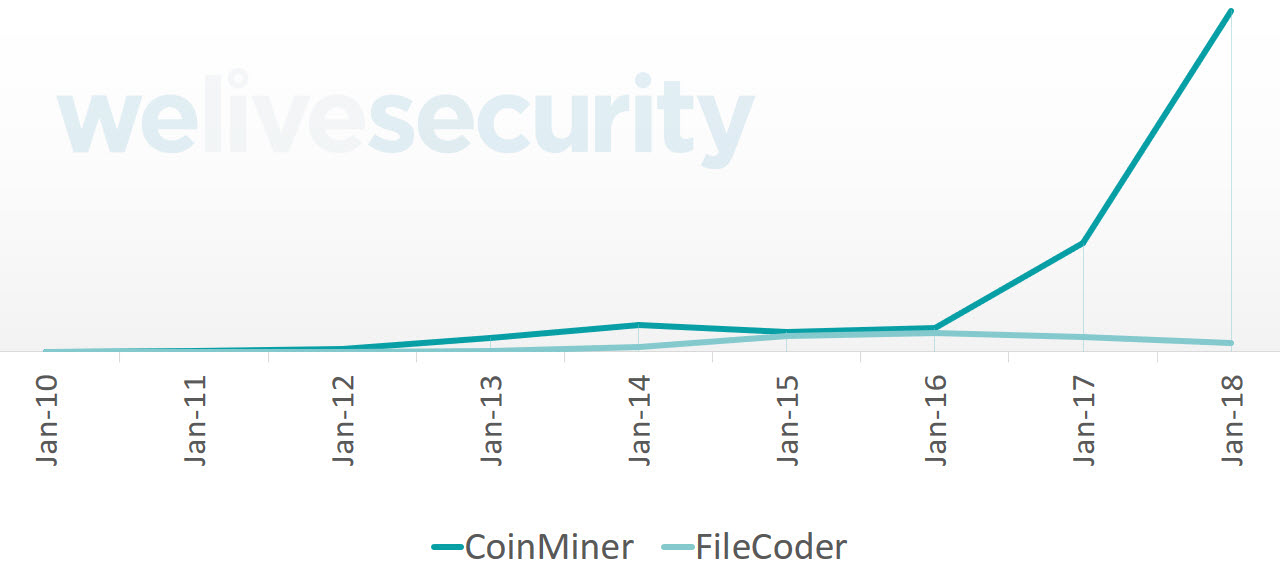

Aunque no podemos negar que el ransomware continúa siendo una amenaza peligrosa para las empresas, una nueva tendencia en el mundo del cibercrimen ha cobrado fuerza, ganando terreno de manera avasalladora: los criptomineros.

Desde el 2010, momento en el que surgieron las primeras muestras maliciosas para minería, la capacidad de procesamiento de los diferentes equipos ha mejorado notablemente. Esto sumado a la creciente popularidad de las criptomonedas, la masificación de las tecnologías de minado, el aumento en la cantidad de procesadores por equipo, la diversificación de dispositivos y el aumento en su superficie de exposición, desató un boom en la criptominería ilegal o cryptojacking. Evidencia de esto fue que, en 2018, las detecciones de mineros aumentaran un 214% respecto a 2017.

Sin embargo, lejos están los mineros de reemplazar al ransomware. Probablemente, los cibercriminales modifiquen su modus operandi, enfocándose en la creación de ransomware más complejo para entornos corporativos. O quizás reinventen la forma de secuestro digital añadiendo nuevas funcionalidades. De cualquier forma, podemos esperar que ambas amenazas continúen vigentes en los próximos años.