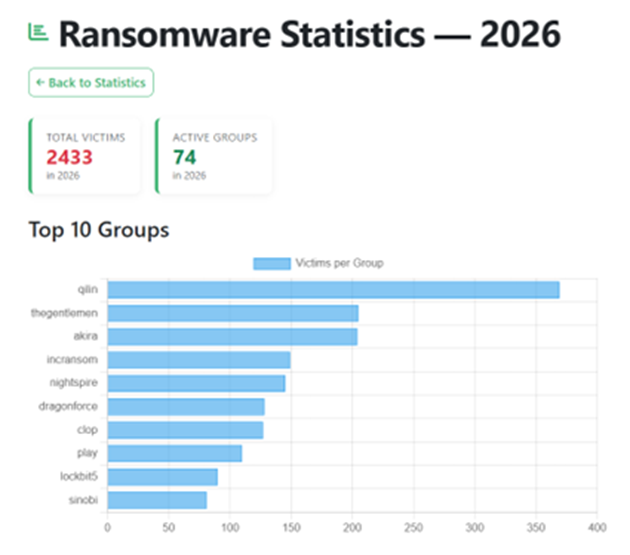

El pulso del ransomware en este 2026 lo están marcando tres grupos en concreto: Qilin, The Gentlemen y Akira. Hasta la fecha, según informa el sitio especializado ransomware.live, entre ellos contabilizan casi 900 víctimas en lo que va del año.

La aparición del ransomware Akira en este top no llama la atención: activo desde marzo de 2023, en 2026 registró un gran pico en su actividad, y hoy se encuentra bajo la lupa de los principales organismos de ciberseguridad del mundo. En datos concretos, se adjudicó casi 200 víctimas solo en el primer trimestre de este año.

A continuación, analizaremos cómo opera el ransomware Akira, su vínculo con el grupo de ransomware ya extinto Conti, a qué industrias ataca, que países se vieron afectados, por qué los organismos de ciberseguridad del mundo están en alerta y cómo las empresas pueden evitar ser una de sus víctimas.

Radiografía del Ransomware Akira

Akira es un ransomware as a service (RaaS) cuya primera aparición fue en marzo de 2023. A partir de allí no solo creció en volumen, sino también en sofisticación.

Acorde a su modelo de afiliados, los cibercriminales detrás de Akira desarrollan el malware y la infraestructura, para que distintos actores ejecuten los ataques y repartan luego las ganancias. Si bien inicialmente se centraron en Windows, luego desplegaron una variante para Linux dirigida a máquinas virtuales.

Entre los sectores predilectos para sus ataques, se destacan manufactura, educación, salud, IT y servicios profesionales, finanzas y alimentos.

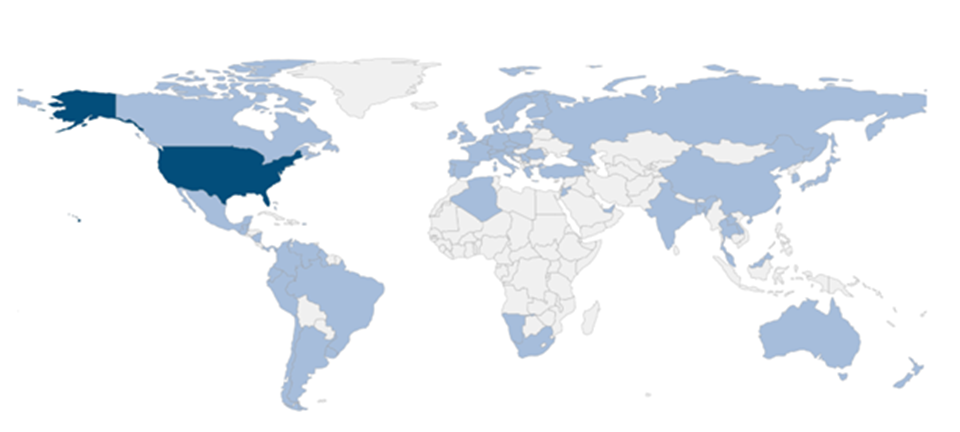

A nivel geográfico, Estados Unidos es el blanco predilecto de sus ataques, con casi 700 víctimas hoy en día. Pero también registra actividad en Canadá, Alemania, India, China y Australia, entre tantos otros países de todo el mundo.

En lo que respecta a Latinoamérica, se vio afectado Brasil principalmente, pero también empresas de México, Nicaragua, Argentina, Perú, Ecuador, Colombia, Venezuela, Panamá, Chile, Uruguay y Guatemala.

Akira y su vínculo con el ransomware Conti

Algo que no debe pasar desapercibido es el posible vínculo entre Akira con el ya extinto grupo de ransomware Conti. El desmantelamiento de este último fue a mediados del 2022, y el surgimiento de Akira fue menos de un años después, en marzo de 2023. Pero esta concordancia de fechas, con la posible migración de afiliados a esta nueva organización cibercriminal, no es lo único que parecería vincularlos…

El informe publicado por el Departamento de Salud y Servicios Humanos de los Estados Unidos, puntualmente por su Centro de Coordinación de Ciberseguridad del Sector de la Salud, en febrero de 2024, afirma: “Existen investigaciones que sugieren que Akira tiene vínculos con el grupo de ransomware Conti, actualmente desmantelado”.

Y agrega: “Los fundamentos técnicos de esta hipótesis incluyen similitudes en el enfoque de explotación, en la selección de determinados tipos de archivos y directorios como objetivos, en la elección de las aplicaciones utilizadas para los algoritmos de cifrado, en el uso de direcciones para el pago de rescates y en la incorporación de funciones comparables”.

Para entender mejor esta posible conexión, analizaremos paso por paso cómo realiza sus ataques el ransomware Akira.

Cómo ataca el ransomware Akira

Los ataques del ransomware Akira suelen comenzar con la explotación de un acceso remoto mal protegido. ¿El escenario más común? Una VPN expuesta a Internet sin multifactor de autenticación. En otros casos, logran el acceso explotando una vulnerabilidad conocida sin parchear; o bien usan credenciales compradas en foros clandestinos o robadas previamente.

Ya dentro, los ciberatacantes buscan asegurar el acceso, lo que puede implicar crear nuevas cuentas, añadir claves o modificar configuraciones de acceso remoto. En paralelo, analizan qué tipo de red es, qué servidores existen y qué nivel de privilegios tiene la cuenta inicial.

Luego, buscan tener el control total del entorno, mediante la explotación de contraseñas débiles, credenciales reutilizadas o hashes accesibles en memoria. Si la red está mal segmentada, este salto es rápido. Y ya con los privilegios, se mueven lateralmente por la red para ubicar la información sensible y qué sistemas son clave para la operación. Se trata de identificar qué cifrar para causar el mayor impacto posible a la víctima.

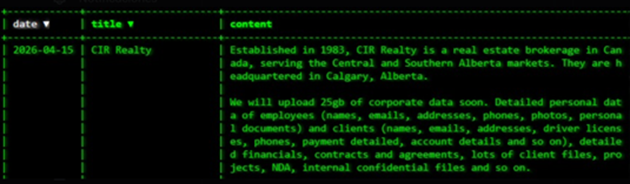

Eso sí: antes del cifrado, Akira roba información. ¿Cuál? Contratos confidenciales, bases de datos, correos e información de clientes. Este punto es clave: aunque la víctima tenga backups, el grupo cuenta con una carta fuerte para negociar: la amenaza de hacer esto público.

Luego llega el momento del ataque profundo: los archivos reciben extensiones del tipo. akira, y en cada sistema aparece la nota de rescate. El impacto operativo para la víctima suele ser inmediato: con sus sistemas fuera de línea y las operaciones detenidas.

En cuanto a la negociación, en la nota de rescate Akira ofrece opciones: descifrado, no publicación de la información, o ambas). Si la empresa que es víctima del ataque paga, suele entregar la herramienta de descifrado. Si no se paga, los datos terminan publicados.

La alerta del FBI y otros organismos del mundo

La evolución y el crecimiento del ransomware Akira (hoy suma más de 1.500 víctimas en su haber) hicieron que diversos organismos de ciberseguridad de todo el mundo se unieran y elaboraran una alerta al respecto.

La Oficina Federal de Investigación (FBI), la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA), el Centro Europeo de Delitos Cibernéticos de Europol y la Oficina contra la Cibercrimen de Francia, entre otras entidades de renombre, publicaron un anuncio en conjunto donde detallan, por ejemplo, los indicadores de compromiso, y las tácticas, técnicas y procedimientos conocidos del ransomware Akira.

“Si bien Akira ataca principalmente a pequeñas y medianas empresas, también ha afectado a organizaciones de mayor tamaño en diversos sectores”, remarca el comunicado. Y, para dimensionar su alcance, agrega: “A finales de septiembre de 2025, el ransomware Akira había recaudado aproximadamente 244,17 millones de dólares en concepto de rescate”.

Como cierre, las entidades responsables del informe alientan a las organizaciones a implementar ciertas recomendaciones de seguridad “para reducir la probabilidad y el impacto de los incidentes de ransomware Akira”. A continuación, detallaremos cuáles son.

Cómo protegerse del ransomware Akira

Existen acciones concretas que las empresas pueden tomar para reducir sensiblemente la posibilidad de ser víctimas del ransomware Akira, como también de disminuir su impacto.

- Mantener actualizados los sistemas operativos y software, sobre todo con aquellos parches que corrijan vulnerabilidades explotadas conocidas.

- Implementar el doble factor de autenticación para todos los servicios posibles, priorizando correo, VPN y las cuentas que acceden a sistemas críticos.

- Utilizar contraseñas largas y únicas (de al menos 15 caracteres), y considerar no exigir cambios de contraseña recurrentes, ya que estos pueden debilitar la seguridad.

- Implementar bloqueos de cuenta por múltiples intentos fallidos de inicio de sesión.

- Mantener copias de seguridad de datos fuera de línea. Es aconsejable probar y realizar mantenimiento en los procesos de copia de seguridad y restauración.

- Segmentar las redes, lo cual ayudará a prevenir la propagación del ransomware.

- Implementar una herramienta que registre e informe sobre todo el tráfico de red (incluyendo la actividad de movimiento lateral).

- Filtrar el tráfico de red, para así impedir que orígenes desconocidos o sospechosos accedan a servicios remotos en sistemas internos.

- Mantener actualizada una solución de seguridad en todos los equipos.

- Considerar agregar un banner para aquellos correos recibidos desde fuera de su organización, como también deshabilitar los hipervínculos en los correos.

- Asegurar que los datos de respaldo estén cifrados, con el objetivo que no se puedan alterar ni eliminar.