Bienvenido a un nuevo repaso semanal de noticias, que incluye un ransomware que en vez de bitcoins pide fotos privadas de sus víctimas, una campaña de espionaje en la que podría haber ISP involucrados y un engaño para usuarios de Argentina.

Comencemos el repaso.

#1 FinFisher: ¿ISP involucrados en campañas de espionaje?

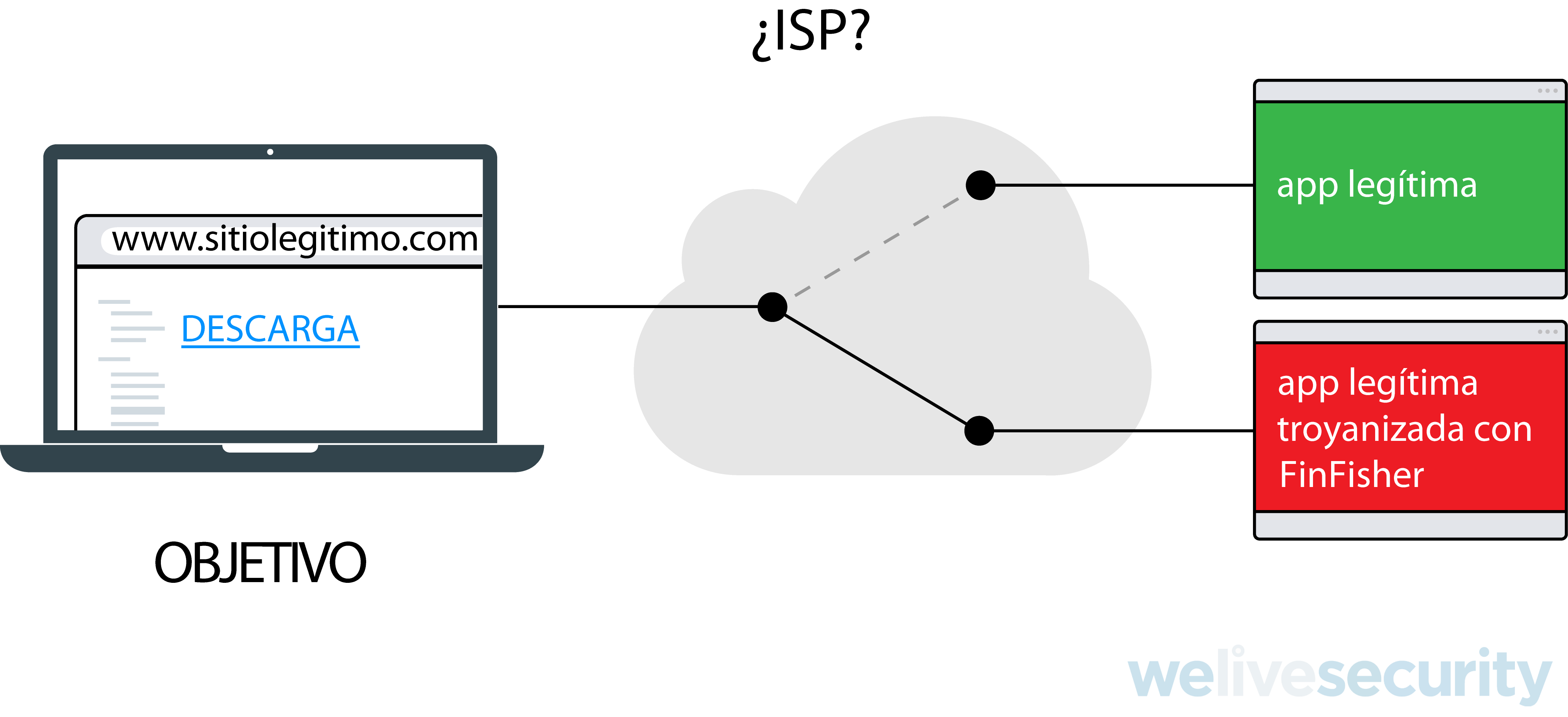

Investigadores de ESET analizaron las nuevas campañas de espionaje de FinFisher, el infame spyware comercializado a gobiernos y entidades oficiales para control y monitoreo de operaciones en línea.

"Lo novedoso (y más preocupante) sobre las nuevas campañas en términos de distribución es el uso de un ataque Man-In-The-Middle, siendo probablemente un ISP el “man in the middle” o intermediario", explicó Filip Kafka en su investigación.

Cuando el usuario está por descargar una de las aplicaciones (populares y legítimas) que los atacantes alteraron, es redirigido a una versión que está infectada con FinFisher. Este spyware tiene amplias capacidades de espionaje, como vigilancia en tiempo real a través de cámaras web y micrófonos, keylogging y extracción de archivos de las víctimas.

#2 Consideraciones sobre el incidente de CCleaner y lo que realmente significa

Hay muchas formas en las que Piriform pudo haber quedado expuesta al punto de que sus servidores distribuyeran versiones maliciosas de CCleaner, explicó Cameron Camp en su reflexión sobre el incidente de CCleaner.

Pero lo importante del caso es que nos deja un mensaje: los supply chain attacks todavía son raros pero se están incrementando. De hecho, tenemos otro ejemplo reciente que fue el del brote de Diskcoder.C (Petya o NotPetya).

#3 Falso documento de AFIP explota vulnerabilidad nueva

Matías Porolli, Malware Analyst de ESET, descubrió una campaña maliciosa dirigida a usuarios de Argentina que informa de un supuesto “nuevo manual” para la plataforma de compras de la AFIP (Administración Federal de Ingresos Públicos).

Con remitente falsificado y una pobre redacción, el engaño propaga un documento malicioso que, tan solo con ser abierto, desencadena la explotación de una vulnerabilidad recientemente reportada.

#4 Este ransomware exige fotos íntimas en vez de dinero

nRansomware dio un giro a la clásica práctica extorsiva de este tipo de amenaza, exigiendo desnudos a sus víctimas en vez de bitcoins y mostrando un personaje infantil en su pedido de rescate.

Investigadores de Malware Hunter Team confirmaron que la muestra analizada, detectada por las soluciones de ESET como MSIL/LockScreen.WH, no es capaz de cifrar archivos; solo bloquea la pantalla mientras reproduce una y otra vez una melodía. Por lo tanto, en caso de infección, los archivos no se verían afectados, sino que solo se bloquearía el acceso al equipo.

nRansomware no parece ser una amenaza muy sofisticada, sino más bien una broma o quizá una versión de prueba para un futuro ataque. Pero lo importante aquí no es la peligrosidad o sofisticación del código malicioso en sí, sino los lugares a donde podría llegar la práctica extorsiva de los cibercriminales.

Para evitar ser víctima de este y otros tipos de ransomware, sigue estos consejos.

#5 Se viene la ekoparty 2017

Los días 27, 28 y 29 de septiembre estaremos en una nueva edición de ekoparty en Argentina, donde Robert Lipovsky presentará la investigación de ESET sobre Industroyer. Además, llevaremos interesantes premios para quienes resuelvan nuestro desafío técnico: una PlayStation 4 y una WiFi Pineapple.

El jueves, organizaremos un workshop para repasar los errores comunes en el desarrollo de aplicaciones en Android y en nuestro stand habrá sorteos, regalos y algunas sorpresas más. ¡No te lo pierdas!

Si no puedes asistir, sigue nuestra cobertura aquí, en WeLiveSecurity, y en nuestros perfiles de Twitter y Facebook.

Si quieres estar siempre al tanto de las últimas novedades y tendencias de seguridad, puedes suscribirte a nuestro newsletter para recibirlas cada semana en tu bandeja de entrada.