Bienvenido a un nuevo repaso semanal de noticias, que incluye un análisis del software que se usará para contabilizar votos en las elecciones de Alemania, filtraciones de datos de usuarios de Instagram y Taringa, y dos amenazas que están teniendo alto impacto en Latinoamérica.

Comencemos el repaso.

#1 Datos de millones de usuarios de Instagram y Taringa comprometidos

A falta de una, dos redes sociales populares (Instagram, a nivel mundial, y Taringa, a nivel latinoamericano) dejaron expuestos a sus usuarios. En el primer caso, se explotó un bug en la API de la aplicación, que les dio a los atacantes acceso a un conjunto de código que contenía números de teléfono y direcciones de correo electrónico de los usuarios registrados.

Aunque en un principio se creía que este ataque solo había apuntado a cuentas de celebridades, como Selena Gomez, pero luego se supo que también impactó en las cuentas de Instagram de seis millones de usuarios no famosos.

En tanto, "el Reddit de Latinoamérica", Taringa, dejó expuesta la información de prácticamente todos sus usuarios registrados. Los atacantes robaron una base de datos que contiene detalles de 28.722.877 cuentas, en donde se incluyen nombres de usuario, direcciones de correo electrónico y contraseñas con hash.

Como estaban almacenadas bajo el algoritmo MD5, al equipo del sitio LeakBase no le costó demasiado descifrarlas y darse cuenta de que eran contraseñas del tipo "1233456" y "taringa".

#2 Fallas en el software electoral de Alemania: ¿qué tan segura será la elección del Bundestag de 2017?

Investigadores de seguridad advirtieron que el software de votación alemán está plagado de agujeros de seguridad. Si bien los votos son emitidos en papel, se usan computadoras para tabular y transmitir los resultados, mediante un software llamado PC-Wahl.

El análisis de su código fuente demostró que, tras calcular un resultado, lo guarda en un archivo no seguro que envían los municipios al funcionario electoral. Pero esta comunicación prescinde completamente de cifrado, autenticación y otros controles de seguridad, por lo que la transmisión de los resultados puede ser manipulada.

¿Qué implicarán estos hallazgos para las inminentes elecciones del Bundestag de 2017?

#3 H-Worm, un RAT con altas detecciones en Chile y Brasil

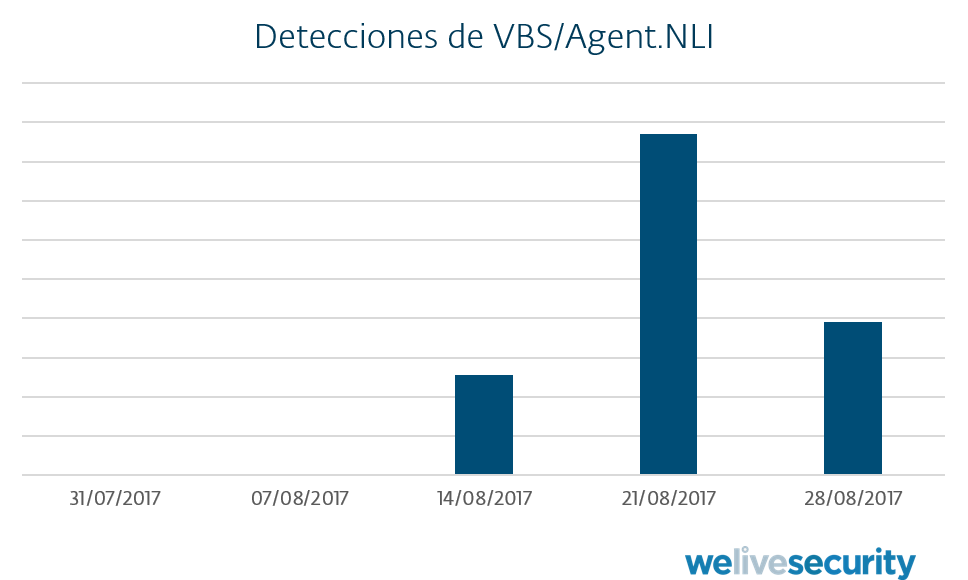

Cassius Puodzius, investigador de ESET basado en Brasil, advirtió un aumento en las detecciones de VBS/Agent.NLI, uno de los payloads creados a partir del RAT H-Worm. Este es un paquete de herramientas destinadas al espionaje de la víctima, que permite administrar su sistema remotamente y extraer diversos tipos de información, como capturas de pantalla o contraseñas, y también darle órdenes, como abrir determinados sitios o ejecutar comandos.

H-Worm se comercializa en foros cibercriminales y, tras adquirirlo, los atacantes pueden modificarlo para crear distintos payloads. VBS/Agent.NLI es uno de ellos, y sus detecciones en Chile y Brasil son notorias:

#4 DownAndExec: propagación de malware bancario usando las CDN

Pareciera que estamos ante una incipiente tendencia de los cibercriminales a usar las redes de entrega de contenidos para propagar malware, especialmente en Brasil.

Tomando como base la campaña de NSIS/TrojanDropper.Agent.CL, analizamos el patrón de descarga y ejecución (denominado “downAndExec”), que hace uso intensivo de scripts JS para comprometer con bankers las máquinas de las víctimas.

#5 Cómo proteger las bases de datos

Dada la frecuencia con la que llegan a los titulares los robos y filtraciones de bases de datos, Cecilia Pastorino, investigadora de ESET, reunió cinco consejos para protegerlas.

#6 Qué riesgos podrías evitar con una auditoría de seguridad

Si no se evalúa la seguridad de la red, no se sabrá cuáles son sus puntos débiles y se podrían estar dejando puertas abiertas para los cibercriminales. Hacer una auditoría permite adelantarse a posibles ataques y evitar estos 10 riesgos que podrían comprometer la información de una empresa.

Si quieres estar siempre al tanto de las últimas novedades y tendencias de seguridad, puedes suscribirte a nuestro newsletter para recibirlas cada semana en tu bandeja de entrada.