La guerra en Irán tenía menos de 24 horas cuando produjo un hecho histórico: el ataque deliberado contra data centers comerciales. El 1 de marzo, drones iraníes alcanzaron tres instalaciones de Amazon Web Services (AWS) en los Emiratos Árabes Unidos y Bahréin, interrumpiendo infraestructura central de cloud y dejando fuera de servicio aplicaciones financieras y herramientas empresariales no solo en el Golfo, sino también en regiones muy alejadas del conflicto.

Los ataques demostraron que la distancia física respecto a una zona de guerra no garantiza estar aislado del impacto de la guerra cinética.

Para la mayoría de las organizaciones, sin embargo, el riesgo más inmediato se manifiesta en el cyberspace y abarca a todo tipo de threat actors. A pocas horas de la operación conjunta entre Estados Unidos e Israel, “Operation Epic Fury” (“Operation Roaring Lion”), del 28 de febrero, actores de cyber vinculados a Irán se movilizaron en gran número: Unit 42 de Palo Alto Networks contabilizó más de 60 grupos hacktivistas pro-Irán activos.

En ese mismo lapso, las agencias de ciberseguridad del Reino Unido y Canadá alertaron sobre un aumento en los niveles de amenaza. Poco después, advertencias similares fueron emitidas por Europol y el Departamento de Seguridad Nacional de Estados Unidos.

Amenazas y actores de amenazas

El estallido de un conflicto cinético suele ampliar tanto el volumen como la variedad de actores involucrados. La actividad hacktivista —ruidosa y generalmente acompañada de fanfarronería— suele ser la primera en dispararse. En paralelo, o muy cerca, se activan operaciones de Advanced Persistent Threat (APT) centradas en reconnaissance y en obtener acceso inicial

Una vez que logran establecer los puntos de apoyo y mapear a sus objetivos, el escenario queda listo para ejecutar lo que la operación realmente busca: espionaje, disrupción, sabotaje u otros objetivos.

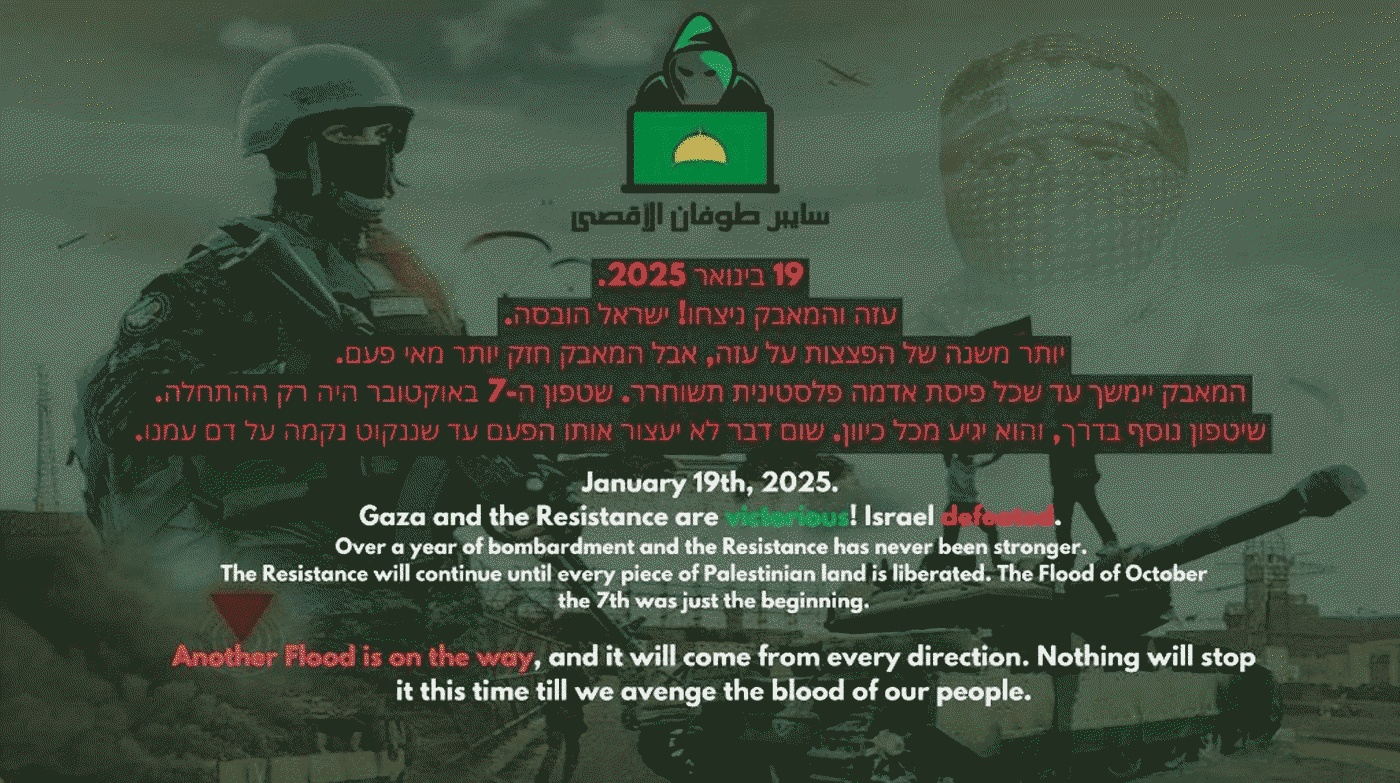

Por supuesto, las líneas no siempre son claras, y algunas tácticas pueden desplegarse de forma simultánea: un website defacement o un ataque de Distributed Denial-of-Service (DDoS) que parece una simple acción de hacktivismo puede ser, en realidad, una distracción deliberada frente a un ataque más serio que está explotando al objetivo por otro vector.

Los grupos alineados a estados vinculados a Irán se encuentran entre los más activos y con más recursos del mundo, y sus cibercapacidades y herramientas ofensivas han madurado recientemente. La amenaza es especialmente grave para las organizaciones con relaciones en la cadena de suministro en Oriente Próximo u otros vínculos con la región, por no hablar de las que tienen dependencias en la nube allí.

La campaña del grupo CyberAv3ngers contra servicios de agua y tratamiento de aguas residuales en Estados Unidos y otros países, durante 2023, ilustró claramente cómo se operacionaliza esa lógica de selección de objetivos. El mensaje intimidatorio que dejaron en los sistemas comprometidos —“You have been hacked, down with Israel. Every equipment ‘made in Israel’ is CyberAv3ngers legal target”— parecía propio del hacktivismo, pero pronto se descubrió que el grupo operaba bajo dirección del Estado iraní.

Esta mezcla entre identidad hacktivista y operaciones alineadas con un Estado, cuyos orígenes se remontan probablemente al incidente de Saudi Aramco en 2012, también tiene nombre: “faketivism.”

Pero loas coincidencias operativas entre distintos grupos son aún más profundas. Investigadores de ESET han documentado previamente conexiones estrechas entre varios actores APT alineados con Irán. En particular, MuddyWater ha colaborado de cerca con Lyceum, un subgrupo de OilRig, y probablemente también ha actuado como initial access broker (IAB) para otros grupos iraníes.

Para complicar aún más el panorama, varios grupos hacktivistas pro-Rusia aparentemente se han sumado ahora a la contienda en apoyo a Irán, y existen reportes de que grupos vinculados a Irán están interactuando con Initial Access Brokers (IABs) en foros de ciberdelito rusos. Esto amplía, en la práctica, tanto las herramientas disponibles como la variedad de objetivos alcanzables.

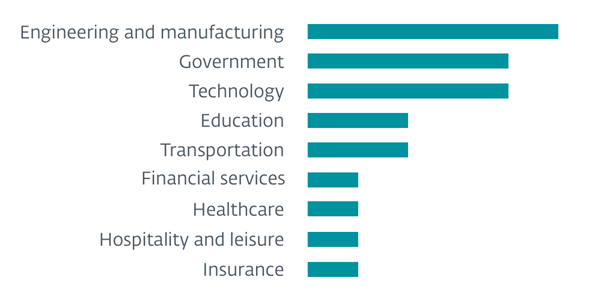

La infraestructura crítica es uno de los “trofeos” más codiciados por todo tipo de adversarios, y la telemetría reciente de ESET muestra que los actores alineados con el Estado iraní apuntan de manera desproporcionada a organizaciones de los sectores de ingeniería y manufactura.

Además, cuando el objetivo es la represalia, la destrucción suele tener prioridad por encima de, por ejemplo, la extorsión impulsada por ransomware. El uso de data‑wiping malware es una constante en las operaciones modernas asociadas a conflictos: los grupos alineados con Rusia han demostrado este patrón repetidamente en Ucrania.

Cuando se trata de ataques que permiten a los bad actors obtener el máximo impacto con el mínimo esfuerzo, el compromiso de la cadena de suministro suele ocupar el primer lugar. En 2022, ESET Research documentó cómo el grupo Agrius, alineado con Irán, desplegó un wiper destructivo llamado Fantasy mediante un ataque a la cadena de suministro que abusó de un desarrollador de software israelí, afectando a objetivos en distintos verticales y mucho más allá de Israel. El radio de impacto de un ataque de cadena de suministro puede alcanzar a organizaciones que nunca fueron objetivo directo ni tienen conexión aparente con el conflicto.

Un riesgo relacionado tiene que ver con los proveedores de servicios administrados (MSPs) y sus clientes. También en 2022, ESET documentó una campaña en la que el adversario comprometió a un MSP para obtener acceso a sus objetivos finales. No necesitaban infiltrarse directamente en esos objetivos: simplemente aprovecharon las vías de acceso del MSP para hacerlo por ellos.

La campaña fue orquestada por el grupo de ciberespionaje MuddyWater, que recientemente se ha consolidado como una pieza clave dentro del ecosistema iraní de APTs y ha experimentado una evolución notable.

Antes conocido por ataques ruidosos y automatizados, MuddyWater ahora se inclina cada vez más por operaciones más sigilosas y refinadas que incluyen actividades hands‑on‑keyboard dentro de entornos específicos. Al igual que otros colectivos alineados con Irán, MuddyWater también ha adoptado la técnica —probada y recurrente— de abusar de software legítimo de supervisión y gestión remotas (Remote Monitoring and Management o RMM). De esa forma, el grupo puede camuflarse dentro del tráfico legítimo de la red y dificultar su detección.

El grupo también es conocido por preferir campañas internas de spearphishing desde buzones ya comprometidos —correos enviados desde la cuenta de un colega, en lugar de un remitente externo—, lo que les brinda una tasa de éxito elevada por razones evidentes. Los adjuntos y enlaces de spearphishing han sido, históricamente, las técnicas de acceso inicial más comunes entre la mayoría de los grupos APT alineados con Irán, incluidos OilRig y APT33. Sin embargo, la explotación de vulnerabilidades conocidas de software tampoco es inusual, como se observó recientemente en una campaña de Ballistic Bobcat.

MuddyWater sigue plenamente activo en 2026: el mes pasado, investigadores de seguridad de Symantec de Broadcom y Carbon Black identificaron al grupo dentro de las redes de múltiples entidades en Estados Unidos, entre ellas un aeropuerto, un banco y una empresa de software con vínculos con Israel. Aun así, el volumen general de actividad ofensiva en el ámbito de la ciberseguridad por parte de actores alineados con Irán, en términos generales, no se acerca —al menos hasta ahora— al nivel de intensidad observado por los investigadores de ESET tras el ataque contra Israel del 7 de octubre de 2023. Esto podría deberse, en parte, al apagón casi total de internet prácticamente autoimpuesto por Irán.

En cualquier caso, como también señaló el grupo de análisis de amenazas (Threat Analysis Group o TAG) de Google en su informe sobre la actividad en el ámbito digital durante la guerra entre Israel y Hamás, “las capacidades en el entorno digital […] son una herramienta de primera elección”. Esa observación sigue siendo totalmente vigente hoy, y quedó ejemplificada con el primer ciberataque de gran impacto registrado desde el inicio de la guerra, ocurrido el 12 de marzo. Un ataque de data‑wiping, atribuido al grupo hacktivista pro‑Irán Hamdala, afectó a la compañía estadounidense de tecnología médica Stryker, provocando —según los reportes— la caída global de sus sistemas.

Dónde enfocar para manter la resiliencia

Las amenazas abarcan desde campañas oportunistas de DDoS y defacement, hasta incursiones dirigidas de data‑wiping y operaciones de ciberespionaje con tiempos de permanencia prolongados, pasando por daños a la cadena de suministro que pueden impactar incluso a organizaciones sin conexión directa con el conflicto.

Las medidas que se describen a continuación resultarán familiares para la mayoría de los equipos de seguridad. El enfoque está puesto en los puntos débiles que los actores alineados con Irán han explotado históricamente.

Identificar qué está expuesto a internet

Empiece por identificar y asegurar todo lo que esté expuesto a internet: mecanismos de acceso remoto, aplicaciones web, puertas de enlace VPN, y dispositivos OT/ICS conectados a internet, si su organización opera este tipo de sistemas.

Las credenciales por defecto deben cambiarse en todos los dispositivos. Si un dispositivo no soporta autenticación robusta, evalúe si realmente debería estar conectado a internet pública.

La campaña de CyberAv3ngers en 2023 apuntó a controladores lógicos programables (PLCs) que aún conservaban sus contraseñas de fábrica. La alerta publicada por CISA detalla las técnicas específicas que se emplearon y vale la pena revisarla en profundidad si tu organización opera sistemas de control industrial.

Limitar la superficie de ataque

Los entornos OT/ICS presentan un desafío particular: dispositivos instalados hace décadas, diseñados sin requisitos de seguridad y que rara vez se inventarían. Las credenciales por defecto y la exposición a internet son los problemas más evidentes, pero el problema de fondo es que muchos de estos sistemas nunca fueron concebidos para ser asegurados después de su implementación.

Desconecte los dispositivos OT/ICS de internet pública siempre que sea operativamente posible. Aplique todos los patches disponibles cuando corresponda, ya que los dispositivos vulnerables expuestos a internet siguen siendo uno de los puntos de entrada más confiables para los atacantes.

Cuando eso no sea posible, implemente la segmentación de red entre los entornos IT y OT, y establezca líneas base de comportamiento para los protocolos industriales, de modo que el tráfico anómalo pueda generar alertas.

Cerrar las brechas

La mayoría de los grupos patrocinados por el Estado iraní han mantenido un enfoque constante en el compromiso de identidad. Una alerta conjunta de CISA, el FBI y la NSA publicada en octubre de 2024 documentó una campaña de un año en la que actores iraníes usaron password spraying y MFA push‑bombing (inundar a los usuarios con solicitudes de inicio de sesión hasta que alguien apruebe una por error) para vulnerar organizaciones de los sectores salud, gobierno, energía y tecnología. Una vez dentro, modificaban los registros de MFA para asegurar acceso persistente y vendían las credenciales obtenidas en foros criminales.

Para contrarrestar esta amenaza, implemente MFA resistente a phishing en todos los sistemas expuestos externamente y audite las configuraciones actuales de MFA para detectar registros no autorizados.

Audite su cadena de suministro y el acceso de terceros

Audite todos los accesos remotos y las vías de acceso remoto. Dado que grupos como CyberAv3ngers están buscando específicamente equipamiento OT de fabricación israelí, revise si alguno de sus dispositivos entra en esa categoría. Si utiliza servicios gestionados por terceros, consulte cómo aseguran sus herramientas de acceso remoto y si han revisado su propia exposición a la luz del conflicto.

La explotación de la herramienta SimpleHelp en MSPs por parte de MuddyWater demostró que la postura de seguridad de su proveedor es, en la práctica, parte de su superficie de ataque.

Cuidado con el phishing

Como MuddyWater y otros grupos suelen apoyarse en enfoques centrados en las personas —especialmente mensajes de spearphishing enviados desde cuentas internas comprometidas—, sus empleados deben verificar todas las solicitudes por canales independientes, en particular aquellas relacionadas con credenciales, cambios de acceso, “actualizaciones de seguridad” urgentes o cualquier comunicación que haga referencia al conflicto actual.

Los adversarios utilizan herramientas de IA ampliamente disponibles no solo para generar señuelos de phishing más creíbles, sino también para otras etapas del ciclo de ataque, como investigar vulnerabilidades o apoyar el desarrollo de malware.

Mapee sus dependencias de la nube

Identifique qué proveedores de software‑as‑a‑service (SaaS) utiliza su organización y determine dónde está alojada su infraestructura. Incluso si usted no ejecuta cargas de trabajo en Medio Oriente, sus proveedores podrían hacerlo. Tras los ataques contra AWS, múltiples empresas —incluidas Snowflake y Red Hat— emitieron avisos de failover, recordando de manera efectiva a sus clientes que las disrupciones regionales en servicios cloud pueden propagarse a lo largo de la cadena de suministro de formas que no siempre son visibles hasta que algo falla. AWS, de hecho, recomendó explícitamente a los clientes con cargas de trabajo en Medio Oriente que las migren.

Prepárese para la destrucción, no sólo para el robo

En operaciones vinculadas a conflictos, los actores alineados con un Estado suelen preferir los wipers sobre el ransomware. En cualquier caso, asegúrese de que al menos una copia de sus respaldos críticos esté offline y air‑gapped, en lugar de simplemente replicada en otra región cloud que podría compartir las mismas dependencias subyacentes.

Pruebe si su plan de recuperación ante desastres contempla una caída total de una región completa de la nube, ya que la mayoría de los planes están diseñados para fallas en una sola zona. Es fundamental verificar que sus respaldos realmente puedan restaurarse, porque los wipers y otros tipos de malware a veces apuntan específicamente a los sistemas de respaldo.

Todo es un objetivo posible

El panorama de amenazas seguirá cambiando a medida que el conflicto evolucione. El ruido hacktivista puede intensificarse o desvanecerse, mientras que las operaciones APT tienden a avanzar con mayor lentitud y aparecer más tarde. Las organizaciones que mejor se desempeñan en este tipo de entorno suelen ser aquellas que ya habían cerrado las brechas básicas antes de que la amenaza se volviera crítica. Si aún tiene trabajo fundamental pendiente —como completar un inventario de activos—, la situación actual es motivo suficiente para acelerarlo.

Si su organización cuenta con inteligencia de amenazas e investigación de primer nivel y análisis especializados, este es el momento de monitorearlas estrechamente y usarlas para anticipar cambios en el panorama de amenazas.