Als sich die COVID-19-Pandemie rund um den Globus ausbreitete, gingen viele von uns, mich eingeschlossen, dazu über, Vollzeit von zu Hause aus zu arbeiten. Viele der ESET-Mitarbeiter waren bereits daran gewöhnt, einen Teil der Zeit von zu Hause aus zu arbeiten. Das Wichtigste zu dieser Zeit war, die vorhandenen Ressourcen aufzustocken, um den Zuwachs neuer Remote-Mitarbeiter zu bewältigen, z. B. durch den Kauf einiger weiterer Laptops und VPN-Lizenzen.

Das Gleiche gilt jedoch nicht für viele Unternehmen auf der ganzen Welt. Entweder mussten sie den Zugang für ihre Mitarbeiter an entfernten Standorten von Grund auf neu einrichten oder zumindest ihre RDP-Server (Remote Desktop Protocol) erheblich aufstocken, um den Fernzugriff für viele gleichzeitige Benutzer nutzbar zu machen.

Um diesen IT-Abteilungen zu helfen (insbesondere jenen, für die Remote-Arbeitskräfte etwas Neues sind), habe ich zusammen mit unserer Content-Abteilung ein Whitepapers erstellt. In diesem werden die Arten von Angriffen, die ESET beobachtet hat und die speziell auf RDP abzielen, sowie einige grundlegende Schritte zum Schutz vor diesen Angriffen beschrieben. Dieses Dokument finden Sie hier.

Ungefähr zur gleichen Zeit, als dieser Wandel eintrat, führte ESET seine globalen Threat Reports wieder ein, und wir stellten unter anderem fest, dass RDP-Angriffe extrem zunahmen. Laut unserem Bericht für die ersten vier Monate des Jahres 2022 wurden mehr als 100 Milliarden solcher Angriffe versucht, von denen mehr als die Hälfte auf russische IP-Adressblöcke zurückgeführt werden konnten.

Es war klar, dass wir einen weiteren Blick auf die RDP-Exploits werfen mussten, die in den letzten Jahren entwickelt wurden, und auf die Angriffe, die sie ermöglichten, um zu berichten, was ESET durch seine Bedrohungsdaten und Telemetrie beobachtet hat. Genau das haben wir getan: eine neue Version unseres Whitepapers aus dem Jahr 2020, jetzt mit dem Titel "Remote Desktop Protocol: Configuring remote access for a secure workforce" (Fernzugriff für eine sichere Belegschaft konfigurieren) veröffentlicht, um diese Informationen weiterzugeben.

Was hat sich bei RDP getan?

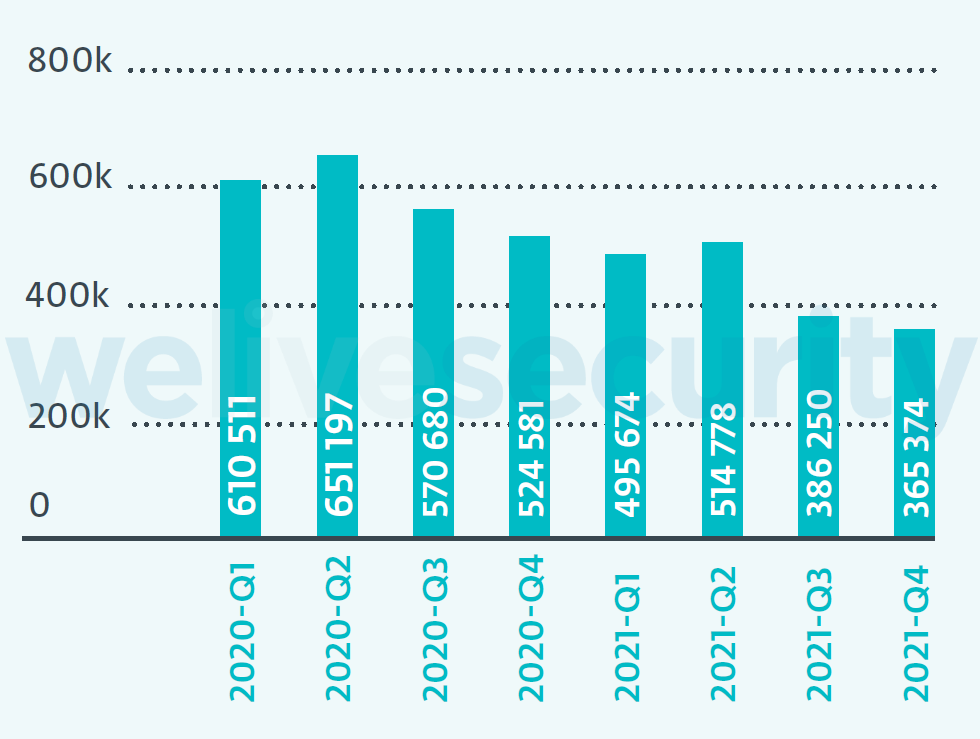

Im ersten Teil dieses überarbeiteten Whitepapers geht es darum, wie sich die Angriffe in den letzten Jahren entwickelt haben. Ich möchte darauf hinweisen, dass nicht alle Angriffe zugenommen haben. Bei einer Art von Schwachstelle verzeichnete ESET einen deutlichen Rückgang der Ausnutzungsversuche:

- Die Erkennungen des BlueKeep (CVE-2019-0708)-Wurmexploits in den Remotedesktopdiensten sind seit ihrem Höchststand im Jahr 2020 um 44 % zurückgegangen. Wir führen diesen Rückgang auf eine Kombination aus Updates für betroffene Windows-Versionen und Exploit-Schutz auf der Netzwerkebene zurück.

Eine der oft gehörten Beschwerden über IT-Security-Firmen ist, dass sie zu viel darüber zu sprechen, dass die Sicherheitslage immer schlechter wird, und dass die guten Nachrichten selten und vergänglich sind. Ein Teil dieser Kritik ist berechtigt, aber Sicherheit ist immer ein fortlaufender Prozess: Es tauchen immer wieder neue Bedrohungen auf. In diesem Fall scheint es eine gute Nachricht zu sein, dass die Versuche, eine Schwachstelle wie BlueKeep auszunutzen, mit der Zeit abnehmen. RDP ist nach wie vor weit verbreitet, und das bedeutet, dass Angreifer weiterhin nach Schwachstellen suchen werden, die sie ausnutzen können.

Damit eine Klasse von Sicherheitslücken verschwindet, muss das System, das für sie anfällig ist, nicht mehr verwendet werden. Das letzte Mal, dass ich mich daran erinnern kann, eine solch weitreichende Änderung gesehen zu haben, war, als Microsoft Windows 7 im Jahr 2009 herausbrachte. Mit Windows 7 wurde die Unterstützung für AutoRun (AUTORUN.INF) deaktiviert. Microsoft hat diese Änderung dann auf alle früheren Windows-Versionen übertragen, wenn auch beim ersten Mal nicht perfekt. AutoRun ist eine Funktion, die seit der Veröffentlichung von Windows 95 im Jahr 1995 genutzt wurde, um Würmer wie Conficker zu verbreiten. Zeitweise machten AUTORUN.INF-basierte Würmer fast ein Viertel der Bedrohungen aus, auf die die ESET-Software stieß. Heute machen sie weniger als ein Zehntel eines Prozents der Entdeckungen aus.

Im Gegensatz zu AutoPlay ist RDP nach wie vor eine regelmäßig genutzte Funktion von Windows.,Nur weil die Verwendung eines einzelnen Exploits gegen RDP zurückgegangen ist, bedeutet dies nicht, dass die Angriffe gegen RDP insgesamt abgenommen haben. Tatsächlich haben die Angriffe auf die Schwachstellen des Protokolls allgemein massiv zugenommen, was eine weitere Möglichkeit für den Rückgang der BlueKeep-Erkennungen darstellt: Andere RDP-Exploits könnten so viel effektiver sein, dass die Angreifer zu ihnen übergegangen sind.

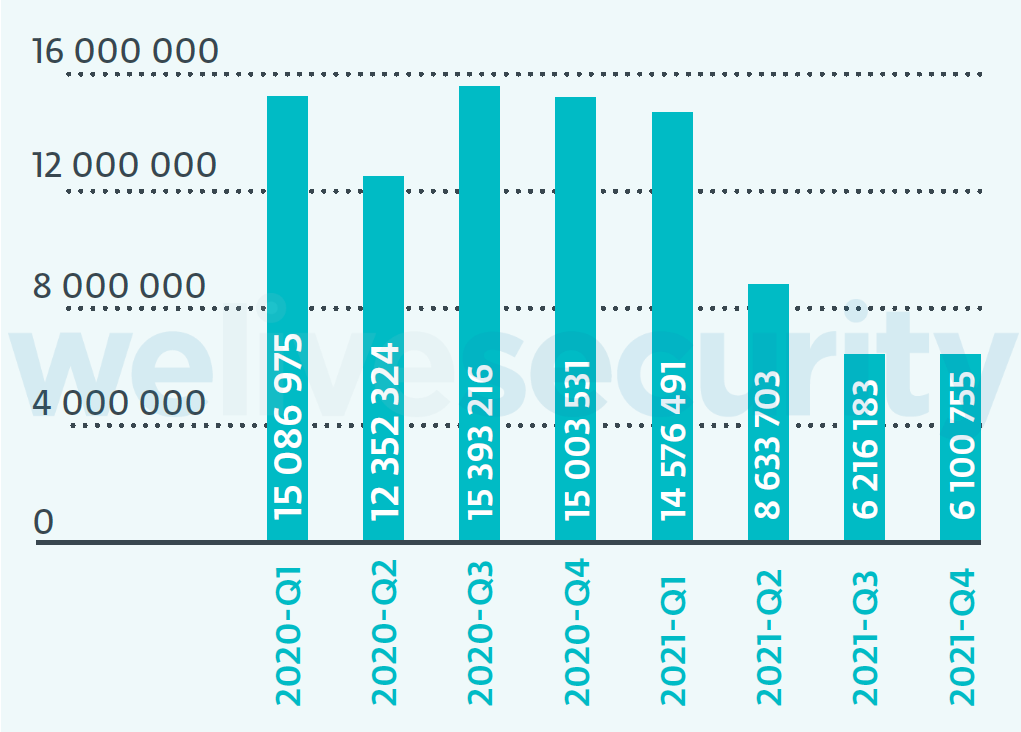

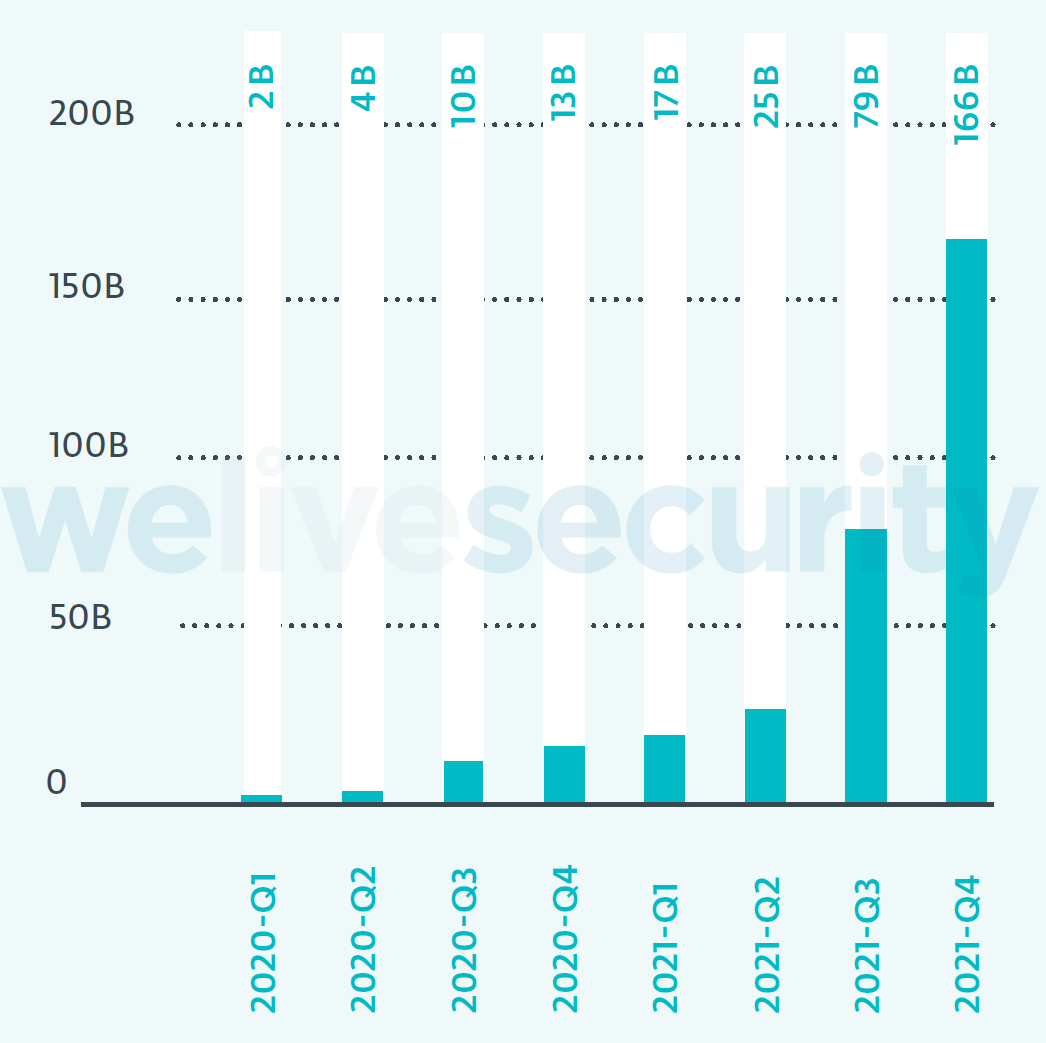

Ein Blick auf die Daten von zwei Jahren, von Anfang 2020 bis Ende 2021, scheint diese Einschätzung zu bestätigen. In diesem Zeitraum zeigen die ESET-Telemetriedaten einen massiven Anstieg der bösartigen RDP-Verbindungsversuche. Wie stark? Im ersten Quartal 2020 verzeichneten wir 1,97 Milliarden Verbindungsversuche. Im vierten Quartal 2021 waren es bereits 166,37 Milliarden Verbindungsversuche, ein Anstieg von über 8.400%!

Abbildung 2. Weltweit entdeckte bösartige RDP-Verbindungsversuche (Quelle: ESET Telemetrie). Absolute Zahlen sind gerundet

Es liegt auf der Hand, dass Angreifer einen Nutzen darin sehen, sich mit den Computern von Unternehmen zu verbinden, sei es, um Spionage zu betreiben, Ransomware einzuschleusen oder andere kriminelle Handlungen durchzuführen. Aber es ist auch möglich, sich gegen diese Angriffe zu verteidigen.

Der zweite Teil des überarbeiteten Whitepapers enthält aktualisierte Hinweise zur Abwehr von Angriffen auf RDP. Diese Ratschläge richten sich zwar eher an IT-Fachleute, die mit der Absicherung ihres Netzwerks noch nicht vertraut sind, enthalten aber auch Informationen, die für erfahrenere Mitarbeiter hilfreich sein können.

Neue Daten zu SMB-Angriffen

Mit den Daten zu RDP-Angriffen kamen unerwartet Telemetriedaten zu versuchten Server Message Block (SMB)-Angriffen hinzu. Angesichts dieses zusätzlichen Bonus konnte ich nicht umhin, mir die Daten anzusehen, und fand sie vollständig und interessant genug, um einen neuen Abschnitt über SMB-Angriffe und deren Abwehr in das Papier aufzunehmen.

SMB kann als eine Art "Begleitprotokoll" zu RDP betrachtet werden, da es den Fernzugriff auf Dateien, Drucker und andere Netzwerkressourcen während einer RDP-Sitzung ermöglicht. 2017 wurde die wurmfähige Sicherheitslücke EternalBlue (CVE-2017-0144) veröffentlicht. Laut ESET-Telemetrie nahm die Nutzung des Exploits in den Jahren 2018, 2019 und 2020 weiter zu.

Die von EternalBlue ausgenutzte Schwachstelle ist nur in SMBv1 vorhanden, einer Version des Protokolls, die auf die 1990er Jahre zurückgeht. SMBv1 war jedoch jahrzehntelang in Betriebssystemen und vernetzten Geräten weit verbreitet. 2017 erst begann Microsoft mit der Auslieferung von Windows-Versionen, bei denen SMBv1 standardmäßig deaktiviert war.

Ende 2020 und bis 2021 verzeichnete ESET einen deutlichen Rückgang der Versuche, die EternalBlue-Schwachstelle auszunutzen. Wie bei BlueKeep führt ESET diesen Rückgang der Erkennungen auf eingespielte Updates, verbesserten Schutz auf Netzwerkebene und die geringere Nutzung von SMBv1 zurück.

Abschließende Überlegungen

Es ist wichtig, darauf hinzuweisen, dass die in diesem überarbeiteten Papier dargestellten Informationen aus der Telemetrie von ESET gewonnen wurden. Bei der Arbeit mit Telemetriedaten von Bedrohungen müssen bestimmte Bedingungen bei der Interpretation beachtet werden:

- Die Weitergabe von Bedrohungsdaten an ESET ist optional. Wenn sich ein Kunde nicht mit dem ESET LiveGrid® System verbindet oder anonymisierte statistische Daten an ESET weitergibt, haben wir keine Daten darüber, was seine ESET-Software entdeckt hat.

- Die Erkennung bösartiger RDP- und SMB-Aktivitäten erfolgt über mehrere Ebenen der ESET-Schutztechnologien, einschließlich Botnet-Erkennung, Schutz vor Brute-Force-Angriffen, Netzwerkangriffsschutz und so weiter. Nicht alle Programme von ESET verfügen über diese Schutzschichten. ESET NOD32 Antivirus beispielsweise bietet einen grundlegenden Schutz vor Malware für Privatanwender und verfügt nicht über diese Schutzebenen. Sie sind in ESET Internet Security und ESET Smart Security Premium sowie in den ESET Endpoint Security Produkten für Unternehmensanwender vorhanden.

- Obwohl sie bei der Erstellung dieses Dokuments nicht verwendet wurden, bieten ESET Threat Reports geografische Daten bis hinunter auf die Ebene der Region oder des Landes. Die GeoIP-Erkennung ist jedoch eine Mischung aus Wissenschaft und Kunst, da Faktoren wie die Verwendung von VPNs und die sich schnell ändernden Eigentumsverhältnisse an IPv4-Blöcken sich auf die Genauigkeit der Standortbestimmung auswirken können.

- Außerdem ist ESET einer von vielen Anbietern in diesem Bereich. Die Telemetrie verrät uns, welche Installationen von ESET-Software Angriffe verhindern, aber ESET hat keinen Einblick in das, was die Kunden anderer Sicherheitsprodukte erleben.

Aufgrund dieser Faktoren wird die absolute Zahl der Angriffe höher sein als das, was wir aus der Telemetrie von ESET erfahren können. Dennoch glauben wir, dass unsere Telemetriedaten die Gesamtsituation genau wiedergeben. Die prozentuale Zu- und Abnahme der Entdeckungen verschiedener Angriffe sowie die von ESET festgestellten Angriffstrends sind in der gesamten Sicherheitsbranche wahrscheinlich ähnlich.

Besonderer Dank gilt meinen Kollegen Bruce P. Burrell, Jakub Filip, Tomáš Foltýn, Rene Holt, Előd Kironský, Ondrej Kubovič, Gabrielle Ladouceur-Despins, Zuzana Pardubská, Linda Skrúcaná, und Peter Stančík für ihre Hilfe bei der Neugestaltung des Whitepapers.

Aryeh Goretsky, ZCSE, rMVP

Distinguished Researcher, ESET

Haben Sie Fragen und Anregungen zu diesem, anderen oder zukünftigen Themen, die Sie gern betrachtet sehen wollen? Dann nutzen Sie gern die Kommentarfunktion unter diesem Artikel oder nutzen unser Kontaktformular!