ESET-Forscher haben einen plattformübergreifenden Supply-Chain-Angriff der mit Nordkorea verbündeten APT-Gruppe ScarCruft aufgedeckt, der auf die Region Yanbian in China abzielt. Die Region gilt als wichtiger Zufluchts- und Kontaktpunkt für nordkoreanische Flüchtlinge und Überläufer. Bei der Attacke, die vermutlich seit Ende 2024 andauert, kompromittierte ScarCruft Windows- und Android-Komponenten einer Videospielplattform, die sich auf Spiele mit dem Thema Yanbian spezialisiert hat, und versah sie mit einer Hintertür.

Die Backdoor, die von ESET BirdCall genannt wird, war ursprünglich nur für Windows bekannt; die Android-Version wurde im Rahmen dieses Angriffs über die Lieferkette entdeckt. In diesem Blogpost geben wir einen Überblick über den Angriff und die erste öffentliche Analyse der Android-Backdoor.

Die wichtigsten Punkte dieses Blogposts:

- Die mit Nordkorea verbündete APT-Gruppe ScarCruft kompromittierte eine Videospielplattform, die von ethnischen Koreanern in der Region Yanbian in China genutzt wird.

- Der Windows-Client der Spieleplattform wurde durch ein bösartiges Update kompromittiert, das zur RokRAT-Backdoor führte, die wiederum die ausgefeiltere BirdCall-Backdoor implementierte.

- Die auf der Spieleplattform verfügbaren Android-Spiele wurden trojanisiert und enthielten die Android-Version der BirdCall-Backdoor - ein neues Werkzeug im Arsenal von ScarCruft.

- Ziel der Kampagne ist Spionage, indem die Backdoor persönliche Daten und Dokumente sammelt, Screenshots erstellt und Sprachaufnahmen macht.

ScarCruft-Profil

ScarCruft, auch bekannt als APT37 oder Reaper, ist seit mindestens 2012 aktiv und steht im Verdacht, eine nordkoreanische Spionagegruppe zu sein. Sie konzentriert sich in erster Linie auf Südkorea, aber auch andere asiatische Länder wurden ins Visier genommen. ScarCruft scheint vor allem an Regierungs- und Militäreinrichtungen sowie an Unternehmen in verschiedenen Branchen interessiert zu sein, die mit den Interessen Nordkoreas in Verbindung stehen. Die Gruppe hat es auch auf nordkoreanische Überläufer abgesehen, wobei die jüngsten Aktivitäten in diesem Blogpost vorgestellt werden.

BirdCall-Hintertür

Windows-Version

BirdCall ist eine in C++ geschriebene Windows-Backdoor, die wir im Jahr 2021 entdeckten und im Rahmen der ESET Threat Intelligence-Berichterstattung ScarCruft zuschrieben.

Die Backdoor verfügt über ein breites Spektrum an Spionagefunktionen, darunter das Erstellen von Screenshots, das Protokollieren von Tastatureingaben und Inhalten der Zwischenablage, das Stehlen von Anmeldedaten und Dateien sowie das Ausführen von Shell-Befehlen. Für Command&Control-Zwecke nutzt die Backdoor legitime Cloud-Speicherdienste wie Dropbox und pCloud oder kompromittierte Websites. BirdCall wird normalerweise in einer mehrstufigen Ladekette bereitgestellt. Diese beginnt mit einem Ruby- oder Python-Skript und enthält Komponenten, die mit einem computerspezifischen Schlüssel codiert sind. Die erste Version von BirdCall wurde von südkoreanischen Anbietern im Jahr 2021 öffentlich als eine fortgeschrittene Version von RokRAT(S2W, AhnLab) beschrieben.

Android-Version

Die Android-Version von BirdCall, die bei dem in diesem Blogpost beschriebenen Angriff entdeckt wurde, implementiert eine Teilmenge der Befehle und Funktionen der Windows-Backdoor: Er sammelt Kontakte, SMS-Nachrichten, Anrufprotokolle, Dokumente, Mediendateien und private Schlüssel. Er kann auch Screenshots machen und Umgebungsgeräusche aufzeichnen.

Nach unseren Recherchen wurde Android BirdCall über mehrere Monate hinweg entwickelt. Wir haben sieben Versionen identifiziert, die von Version 1.0 (erstellt etwa im Oktober 2024) bis Version 2.0 (erstellt etwa im Juni 2025) reichen.

Entdeckung

Unsere Untersuchung begann mit einer verdächtigen APK-Datei, die auf VirusTotal gefunden wurde. Nach einer ersten Analyse stellten wir fest, dass die APK bösartig ist und eine Backdoor enthält.

Interessanterweise stellte sich die APK als ein trojanisiertes Kartenspiel namens 延边红十 (Maschinenübersetzung: Yanbian Red Ten) heraus, das wir zu seiner offiziellen Website https://www.sqgame[.]net zurückverfolgt haben. sqgame ist eine Spieleplattform, die auf die Menschen in Yanbian zugeschnitten ist und traditionelle Yanbian-Spiele für Windows, Android und iOS bereitstellt. Die Spieler können in Karten- und Brettspielen (siehe Abbildung 1) mit Freunden konkurrieren oder an organisierten Turnieren teilnehmen.

Überraschenderweise ist die APK, die auf der offiziellen Website zum Download bereitsteht, dieselbe wie die APK, die wir ursprünglich auf VirusTotal gefunden haben. Darüber hinaus wurde ein zweites Android-Spiel (新画图, maschinelle Übersetzung: New Drawing), das von sqgame heruntergeladen werden kann, ebenfalls mit der gleichen Backdoor trojanisiert. Weitere Analysen ergaben, dass die Backdoor eine Android-Portierung der BirdCall-Backdoor der ScarCruft-Gruppe ist.

Der Link zum Windows Desktop-Client auf der sqgame-Website führt zu einem einige Jahre alten Installationsprogramm, das sauber zu sein scheint. Nach der Installation werden zwar Updates heruntergeladen, aber wir haben bei unserer Analyse keinen bösartigen Code gefunden.

Bei weiteren Untersuchungen in der ESET-Telemetrie haben wir eine trojanisierte mono.dll-Bibliothek identifiziert, die aus einem Update-Paket für den Desktop-Client stammt. Die ESET-Telemetrie zeigt, dass dieses Update-Paket mindestens seit November 2024 für einen unbekannten Zeitraum bösartig war. Zum Zeitpunkt der Erstellung dieses Berichts war dieses Update-Paket nicht mehr schädlich.

Wir haben auch das auf der sqgame-Website verfügbare iOS-Spiel überprüft und keinen bösartigen Code gefunden. Wir gehen davon aus, dass ScarCruft diese Plattform übersprungen hat, da die Trojanisierung und Auslieferung der App im Vergleich zu anderen Plattformen viel schwieriger wäre und möglicherweise mit dem Überprüfungsprozess von Apple zusammenstoßen würde.

Viktimologie

Da die bei diesem Angriff kompromittierte Website den Einwohnern von Yanbian und ihren traditionellen Spielen gewidmet ist, gehen wir davon aus, dass die primären Ziele ethnische Koreaner sind, die in Yanbian leben. Die autonome Präfektur Yanbian ist eine Region in China, die an Nordkorea grenzt und in der die größte ethnische koreanische Gemeinschaft außerhalb Koreas lebt.

Vor diesem Hintergrund halten wir es für wahrscheinlich, dass der Angriff darauf abzielte, Informationen über Personen zu sammeln, die in der Region Yanbian leben (oder aus ihr stammen) und für das nordkoreanische Regime von Interesse sind - höchstwahrscheinlich Flüchtlinge oder Überläufer.

Überblick über den Angriff

Android

Bei zwei der auf der sqgame-Website verfügbaren Android-Spiele wurde festgestellt, dass sie mit einem Trojaner versehen waren, der die BirdCall-Backdoor enthielt. Die unter https://www.sqgame[.]net/games/gamedownload.aspx verfügbare Download-Seite ist in Abbildung 2 dargestellt, wobei die Download-Schaltflächen für die beiden trojanisierten Spiele rot hervorgehoben sind. Das dritte verfügbare Android-Spiel war zum Zeitpunkt unserer Analyse sauber.

Wir haben Hinweise darauf gefunden, dass die Opfer die trojanisierten Spiele über einen Webbrowser auf ihre Geräte heruntergeladen und wahrscheinlich mit gutem Gewissen installiert haben. Wir haben keine anderen APK-Speicherorte gefunden. Wir haben die bösartigen APKs auch nicht im offiziellen Google Play Store gefunden.

Wir konnten nicht feststellen, wann die Website zum ersten Mal kompromittiert wurde und der Angriff über die Lieferkette begann. Auf der Grundlage unserer Analyse der eingesetzten Malware schätzen wir jedoch, dass dies Ende 2024 geschah.

Tabelle 1 zeigt die Hosting-URLs der beiden trojanisierten APK-Dateien zusammen mit den Hashes der Dateien, die zum Zeitpunkt der Entdeckung bereitgestellt wurden. Zum Zeitpunkt der Erstellung dieses Blogposts waren die bösartigen Dateien noch auf der sqgame-Website verfügbar. Wir haben sqgame im Dezember 2025 über die Kompromittierung informiert, aber noch keine Antwort erhalten.

Tabelle 1: Bösartige Beispiele

| Time of discovery | URL | SHA‑1 | Description |

| 2025-10 | http://sqgame.com |

03E3ECE9F48CF4104AAF |

Trojanized game with the BirdCall |

| 2025-10 | http://sqgame.com |

FC0C691DB7E2D2BD3B0B |

Trojanized game with the BirdCall |

Windows

Während der auf der sqgame-Website verfügbare Windows-Desktop-Client zum Zeitpunkt der Analyse keinen bösartigen Code enthielt, identifizierten wir später eine trojanisierte mono.dll-Bibliothek, die aus einem Update-Paket des Desktop-Clients stammt, das unter der URL http://xiazai.sqgame.com[.]cn/dating/20240429.zip gehostet wird. Die ESET-Telemetrie zeigt, dass dieses Update-Paket mindestens seit November 2024 für einen unbekannten Zeitraum bösartig war. Zum Zeitpunkt der Erstellung dieses Berichts war dieses Update-Paket es jedoch nicht mehr.

ScarCruft nahm eine saubere Mono-Bibliothek und versah sie mit zusätzlichem Code und Daten, die einen Downloader enthalten. Dieser überprüft zunächst laufende Prozesse auf Analysetools und virtuelle Maschinenumgebungen und fährt nicht fort, wenn solche gefunden werden. Andernfalls sucht er nach dem Prozess des Sqgame-Clients und erstellt einen Pfad zur Mono-Bibliothek in dessen Installationsordner.

Als Nächstes lädt er Shellcode herunter und führt ihn aus, der zum Zeitpunkt der Entdeckung die RokRAT-Backdoor enthielt. Schließlich beendet der Downloader den Client-Prozess und lädt die ursprüngliche, saubere Version der Mono-Bibliothek herunter, die die trojanisierte Version im installierten Client-Ordner ersetzt. Sowohl die Nutzlast als auch die saubere Mono-Bibliothek werden von legitimen südkoreanischen Websites heruntergeladen, die zu diesem Zweck kompromittiert wurden - ein typisches TTP von ScarCruft.

Unseren Telemetriedaten zufolge wurde die RokRAT-Backdoor anschließend zum Herunterladen und Installieren der BirdCall-Backdoor auf den betroffenen Computern verwendet.

Android BirdCall-Analyse

In diesem Abschnitt führen wir eine technische Analyse der Android-BirdCall-Backdoor durch - eine in C++ geschriebene Android-Portierung der gleichnamigen Windows-Backdoor. Intern trägt die Backdoor den Namen zhuagou, was (aus dem Chinesischen) mit "Hunde fangen" übersetzt werden kann.

Trojanisierte Android-Spiele

Android BirdCall wird über trojanisierte Android-Spiele verbreitet. Wir gehen davon aus, dass ScarCruft nicht auf den Quellcode des Spiels, sondern nur auf die sqgame-Website oder den Webserver zugreifen konnte und stattdessen die Original-APKs des Spiels nahm und sie neu kompilierte oder neu verpackte und mit Schadcode versah.

In den trojanisierten APKs ist die Einstiegsaktivität AndroidManifest.xml verändert und verweist auf den hinzugefügten Schadcode, der nach dem Starten der Backdoor die ursprüngliche Einstiegsaktivität des Spiels ausführt.

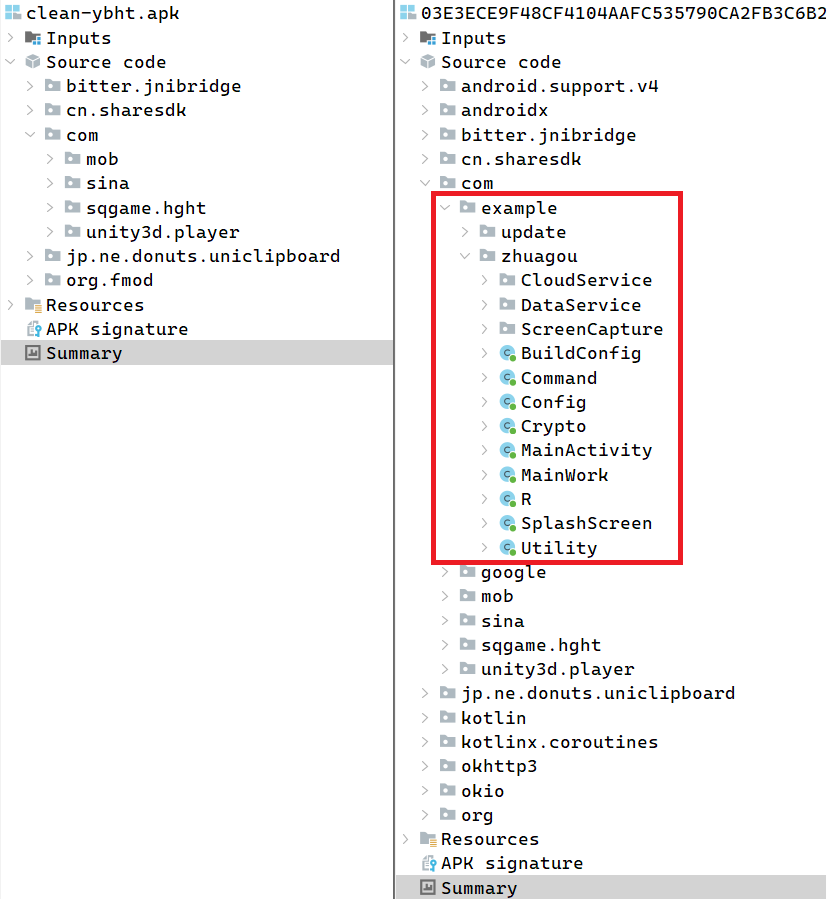

In den analysierten Beispielen war die modifizierte Einstiegsaktivität entweder com.example.zhuagou.SplashScreen oder com.mob.util.MobSs (im letzten Beispiel). Die Änderungen an AndroidManifest.xml umfassen auch neue Aktivitäts- und Dienstdefinitionen für die Hintertür sowie zusätzliche Berechtigungen, die für deren Betrieb erforderlich sind. Ein Vergleich der Pakete im Originalspiel und in der trojanisierten Version ist in Abbildung 3 dargestellt.

Da die Android-BirdCall-Backdoor Teil einer auf dem System installierten trojanisierten Android-App ist, wird sie nicht automatisch nach der Installation oder einem Neustart des Geräts gestartet, sondern ist auf die Ausführung durch den Benutzer angewiesen.

Konfiguration

Android BirdCall enthält eine Standardkonfiguration, die bei der ersten Ausführung initialisiert wird. Die Konfiguration verwendet das JSON-Format und wird in einer Datei gespeichert. Nachfolgende Läufe laden die bestehende Konfigurationsdatei, und die Konfiguration kann über Backdoor-Befehle geändert werden. Ein Beispiel für eine formatierte Konfiguration ist in Abbildung 4 dargestellt.{{CODE_BLOCK_0}}

{{CODE_BLOCK_1}}

Abbildung 4: Beispiel einer Android-BirdCall-Konfiguration

Der Konfigurationseintrag bd_version kodiert die Version der Backdoor, die als MAJOR << 5 | MINOR gespeichert wird. Der Wert 37 entspricht also der Version 1.5.

Die persistierte Konfigurationsdatei wird im Datenverzeichnis der App gespeichert und hat einen gerätespezifischen Pfad. Zusätzlich kann während der Konfigurationsinitialisierung die Standardkonfiguration der Cloud-Speicherlaufwerke, die im Beispiel fest einkodiert ist, durch eine externe Quelle überschrieben werden. Falls verfügbar, lädt die Hintertür ein JPG-Bild herunter, das eine verschlüsselte Cloud-Konfiguration enthält, die in sein Overlay eingebettet ist. Das Bild wird normalerweise auf einer kompromittierten südkoreanischen Website gehostet.

C&C-Kommunikation

Android BirdCall verwendet Cloud-Speicherlaufwerke für die C&C-Kommunikation, ähnlich wie die Windows-Version. In den analysierten Beispielen werden drei Cloud-Anbieter unterstützt: pCloud, Yandex Disk und Zoho WorkDrive, obwohl nur Zoho WorkDrive verwendet wird. Die Backdoor kommuniziert über HTTPS und sendet Anfragen an API-Endpunkte des jeweiligen Anbieters unter Verwendung der okhttp3-Bibliothek.

Während unserer Untersuchung haben wir 12 Zoho WorkDrive-Laufwerke beobachtet, die von der Android-BirdCall-Backdoor für C&C-Zwecke verwendet wurden. Einzelheiten zu den zugehörigen Konten finden Sie in Tabelle 2.

Tabelle 2: Android BirdCall Zoho WorkDrive-Konten

| client_id | display_name | |

| 1000.AJUEYDUIQQ5G |

tomasalfred37 | tomasalfred37@zohomail[.]com |

| 1000.INXKBHQ3698C |

kalimaxim279 | kalimaxim279@zohomail[.]com |

| 1000.FYRJ46E75TUY |

Smith Bentley | smithbentley0617@zohomail[.]com |

| 1000.8QU6D2LJZ3RC |

Mic haelLarrow19 | michaellarrow19@zohomail[.]com |

| 1000.NT1QEE7V73IH |

dsf sdf | amandakurth94@zohomail[.]com |

| 1000.SKXUYYKYL06F |

dsf sdf | rexmedina89@zohomail[.]com |

| 1000.7BMBOS8GV1ZR |

dsf dsf | alishaross751@zohomail[.]com |

| 1000.V0J0QN7SJ2N7 |

sdf sdf | jamesdeeds385@zohomail[.]com |

| 1000.2IGB56IS1FHQ |

asdf sdaf | joyceluke505@zohomail[.]com |

| 1000.W4V2XMB83C6V |

dfsd sdf | marjoriemiller280@zohomail[.]com |

| 1000.LIUBF67S89H0 |

Bill Jackson | teresadaniels200@zohomail[.]com |

| 1000.8BLOFSFU4WOF |

Zoe Jack | michaelgiesen62@zohomail[.]com |

Funktionen

Android BirdCall verfügt über einen Update-Mechanismus: Eine neuere Version kann aus einer Update-Datei geladen werden, die in Form einer APK im App-Datenverzeichnis erwartet wird, und deren Download über den Befehl MP_SEND_FILE ausgelöst wird.

Nach dem optionalen Updatevorgang wird die ursprüngliche Spielaktivität gestartet, um keinen Verdacht zu erregen. Dann prüft die Hintertür, ob eine Internetverbindung besteht, und wartet darauf, bevor sie mit ihrer Hauptfunktion fortfährt.

Datenerfassung

Beim ersten Durchlauf sammelt die Hintertür eine vollständige Verzeichnisliste des gemeinsam genutzten externen Primärspeichers des Geräts sowie Benutzerdaten, bestehend aus Kontaktliste, Anrufprotokoll und SMS-Nachrichten.

Die Hintertür meldet sich regelmäßig beim C&C und lädt grundlegende Informationen hoch, die aus folgenden Elementen bestehen

- kennungswerte aus der Konfiguration und der aktuellen Zeit,

- batterietemperatur, RAM- und Speicherinformationen, Cloud-Konfiguration, Backdoor-Version und Dateierweiterungen von Interesse,

- IP-Geolokalisierungsinformationen von https://ipinfo[.]io/json und

- beim ersten Durchlauf werden zusätzliche Informationen über das Gerät, das Netzwerk und die Anwendung aufgenommen

marke, Modell, Betriebssystem, Kernel und Root-Status,

○ IMEI-Nummer, IP-Adresse, MAC-Adresse und Netzwerktyp sowie

○ Anwendungspaket und Berechtigungen.

Die Hintertür kann in regelmäßigen Abständen Screenshots erstellen(Scr-Flag ). In einigen Versionen haben wir beobachtet, dass während der Aufnahme von Screenshots eine stille MP3-Datei in einer Schleife abgespielt wird, um zu verhindern, dass die trojanisierte Anwendung im Hintergrund ausgeführt wird.

In einigen Versionen kann die Hintertür über das Mikrofon Audio aufzeichnen und die Umgebung des kompromittierten Geräts belauschen. Seltsamerweise ist die Aufzeichnung, selbst wenn sie aktiviert ist(rec-Flag ), auf einen dreistündigen Zeitraum am Abend zwischen 19 und 22 Uhr Ortszeit beschränkt.

Die Hintertür sucht regelmäßig auf dem gemeinsam genutzten externen Speicher nach Dateien mit interessanten Erweiterungen(Extensions) und stellt sie für die Exfiltration bereit. In den von uns analysierten Beispielen zielte die Exfiltration auf Mediendateien, Dokumente und private Schlüssel ab: .jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .m4a und .p12.

Befehle

Android BirdCall überprüft den Cloud-Speicher regelmäßig auf Befehle, die für das Opfer erteilt wurden. Die entschlüsselten Befehle beginnen mit dem magischen DWORD 0x2A7B4C33, und dieser Wert entspricht der Windows-Version von BirdCall. Die Befehle haben je nach ihrem Typ null oder mehr Parameter. Tabelle 3 gibt einen Überblick über die unterstützten Befehle und ihre Beschreibungen für beide Plattformen.

Die Android-Version der Hintertür implementiert nur eine Teilmenge der in der Windows-Version verfügbaren Befehle.

Tabelle 3: BirdCall-Backdoor-Befehle

| Type | Name | Android description | Windows description |

| 0x48 | MP_SET_FILESEARCH_EXTENTION | Sets file extensions of interest in the configuration. | |

| 0x49 | MP_SET_THREADS | Toggles screenshot taking and voice recording. | Includes additional capabilities such as clipboard stealing and keylogging. |

| 0x4A | MP_SET_CLOUD | Sets cloud API credentials in the configuration. | |

| 0x4B | MP_SET_REGISTER_FILE_CONTROL | N/A | Modifies filter used during file search. |

| 0x4C | MP_SET_MODE | Toggles collection of the backdoor execution logs. | Toggles various collection-related flags. |

| 0x4D | MP_ACTION_KILLME | Disables the backdoor. The original game continues working. | Uninstalls the backdoor and exits. |

| 0x4E | MP_ACTION_KILLPROCESS | N/A | Uses the taskkill utility to kill a process. |

| 0x4F | MP_ACTION_FILE_OR_DIRECTORY | Supports upload of a specified file or directory. | Supports multiple file and directory operations: delete, rename, open, and upload. |

| 0x50 | MP_ACTION_DOWNLOAD_COMMAND | N/A | Downloads and executes commands from a URL or cloud drive. |

| 0x51 | MP_ACTION_RESET_WORKDIRECTORIES | N/A | Can delete working directories used by the backdoor. |

| 0x52 | MP_ACTION_EXECUTE_SIMPLE_COMMAND | N/A | Can restart the backdoor and execute a command via cmd.exe. |

| 0x53 | MP_ACTIONS_MORE | N/A | Can perform three operations: · Delete persisted configuration. · Enable macros in Word (Microsoft and Hancom Office). · Restart the backdoor. |

| 0x54 | MP_ACTION_SHELL | N/A | Starts shell (based on WCMD). |

| 0x55 | MP_ACTION_WEBSCAN | N/A | Performs HTTP scan of specified hosts/ports. |

| 0x56 | MP_GET_DATA | Can obtain: · contacts, call logs, and SMS messages, · full directory listing of the primary shared external storage, and · basic information. |

Can obtain: · backdoor configuration and various system information, · credentials from browsers and other software, · files from IM apps – KakaoTalk, WeChat, and Signal, · camera photos, and · directory listing. |

| 0x57 | MP_GET_TREES | Retrieves directory listing. | |

| 0x59 | MP_SEND_FILE | Supports backdoor updating. | Supports dropping of a file to a specified location, dropping and execution of additional executables, and updating of the backdoor. |

| 0x5A | MP_SEND_SHELL | N/A | Executes shell commands. |

| 0x5C | MP_SET_PROXY | N/A | Connects to a specified <ip>:<port> and forwards traffic from/to the C&C server, acting as a proxy. |

Ein Dump mit der Windows-Version von BirdCall, der dem bei diesem Angriff beobachteten sehr ähnlich ist und alle oben aufgeführten Befehle enthält, ist auf VirusTotal mit SHA-1 B06110E0FEB7592872E380B7E3B8F77D80DD1108 zu finden. Das Beispiel wurde am15. Juli 2024 aus China hochgeladen.

Schlussfolgerung

Wir haben einen plattformübergreifenden Supply-Chain-Angriff aufgedeckt, der über eine kompromittierte Videospielplattform auf die Region Yanbian abzielt. Bei der Analyse der trojanisierten Android-Spiele auf der Plattform haben wir ein neues Werkzeug im Arsenal von ScarCruft entdeckt - eine Android-Version der BirdCall-Backdoor der Gruppe. Die Android-Backdoor wurde aktiv weiterentwickelt und bietet Überwachungsfunktionen wie das Sammeln persönlicher Daten und Dokumente, das Anfertigen von Screenshots und Sprachaufzeichnungen.

Wenn Sie Fragen zu unseren auf WeLiveSecurity veröffentlichten Untersuchungen haben, kontaktieren Sie uns bitte unter threatintel@eset.com.ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.

IoCs

Eine umfassende Liste von Kompromissindikatoren (Indicators of Compromise, IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Dateien

| SHA-1 | Filename | Detection | Description |

| 01A33066FBC6253304C9 |

sqybhs.apk | Android/Spy.Agent.EXM | Trojanized game with Android BirdCall version 2.0. |

| 03E3ECE9F48CF4104AAF |

ybht.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.3. |

| 2B81F78EC4C3F8D6CF8F |

sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.5. |

| 59A9B9D47AE36411B277 |

ybht.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.0. |

| 7356D7868C81499FB4E7 |

sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.0. |

| FC0C691DB7E2D2BD3B0B |

sqybhs.apk | Android/Spy.Agent.EGE | Trojanized game with Android BirdCall version 1.5. |

| 95BDB94F6767A3CCE6D9 |

mono.dll | Win32/TrojanDownloader |

Trojanized mono library. |

| 409C5ACAED587F62F7E2 |

N/A | Win32/TrojanDownloader |

Downloader leading to the RokRAT backdoor. |

| B06110E0FEB7592872E3 |

N/A | Win64/Agent.EGN | Publicly available dump of Windows BirdCall backdoor. |

Netzwerk

| IP | Domain | Hosting provider | First seen | Details |

| 39.106.249[.]68 | sqgame.com[.]cn | Hangzhou Alibaba Advertising Co.,Ltd. | 2024‑06‑01 | Compromised sqgame site hosting trojanized games and malicious updates. |

| 211.239.117[.]117 | 1980food.co[.]kr | Hostway IDC | 2025‑03‑07 | Compromised South Korean site used to host Android BirdCall configuration. |

| 114.108.128[.]157 | inodea[.]com | LG DACOM Corporation | 2025‑07‑03 | Compromised South Korean site used to host Android BirdCall configuration. |

| 221.143.43[.]214 | www.lawwell.co[.]kr | SK Broadband Co Ltd | 2024‑11‑04 | Compromised South Korean site used to host shellcode and clean mono library. |

| 222.231.2[.]20 | colorncopy.co[.]kr swr.co[.]kr |

LG DACOM Corporation | 2025‑03‑18 | Compromised South Korean site used to host shellcode. |

| 222.231.2[.]23 | sejonghaeun[.]com | IP Manager | 2025‑03‑18 | Compromised South Korean site used to host clean mono library. |

| 222.231.2[.]41 | cndsoft.co[.]kr | IP Manager | 2025‑03‑18 | Compromised South Korean site used to host shellcode. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit der Version 18 des MITRE ATT&CK Enterprise Frameworks erstellt.

| Tactic | ID | Name | Description |

| Resource Development | T1584.004 | Compromise Infrastructure: Server | ScarCruft compromised South Korean websites to host payloads and configurations. ScarCruft compromised the sqgame website to perform a supply-chain attack. |

| T1585.003 | Establish Accounts: Cloud Accounts | ScarCruft created Zoho WorkDrive accounts and used their cloud storage drives for C&C purposes. | |

| T1587.001 | Develop Capabilities: Malware | ScarCruft developed the Android version of the BirdCall backdoor. | |

| T1608.001 | Stage Capabilities: Upload Malware | ScarCruft uploaded trojanized games to the compromised sqgame website. | |

| Initial Access | T1195.002 | Supply Chain Compromise: Compromise Software Supply Chain | ScarCruft compromised an sqgame update server to distribute malicious updates. |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | BirdCall can execute shell commands. |

| Defense Evasion | T1027.013 | Obfuscated Files or Information: Encrypted/Encoded File | BirdCall has encrypted strings and loading chain components. The trojanized mono library contains encrypted shellcode. |

| T1070.004 | Indicator Removal: File Deletion | The trojanized mono library is replaced with a clean one. | |

| T1112 | Modify Registry | BirdCall can modify settings of word processors to enable macros. | |

| T1140 | Deobfuscate/Decode Files or Information | BirdCall decrypts strings and loading chain components. | |

| T1480.001 | Execution Guardrails: Environmental Keying | BirdCall’s loading chain has components encrypted with a computer-specific key. | |

| T1497 | Virtualization/Sandbox Evasion | The downloader in the trojanized mono library checks for analysis tools and virtual machine environments. | |

| Credential Access | T1555 | Credentials from Password Stores | BirdCall can obtain saved passwords from browsers and other software. |

| Discovery | T1046 | Network Service Discovery | BirdCall can scan a range of IPs and ports with an HTTP GET request. |

| T1082 | System Information Discovery | BirdCall can obtain various system information. | |

| T1083 | File and Directory Discovery | BirdCall can obtain information about drives and directories. | |

| Collection | T1005 | Data from Local System | BirdCall can collect user files from IM clients KakaoTalk, WeChat, and Signal. |

| T1056.001 | Input Capture: Keylogging | BirdCall can log keystrokes. | |

| T1113 | Screen Capture | BirdCall can capture screenshots. | |

| T1115 | Clipboard Data | BirdCall can collect clipboard contents. | |

| T1119 | Automated Collection | BirdCall can periodically collect files with certain extensions from local and removable drives. | |

| T1125 | Video Capture | BirdCall can capture a webcam photo. | |

| T1560 | Archive Collected Data | BirdCall compresses and encrypts collected data before exfiltration. | |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | BirdCall uses HTTP to communicate with cloud storage services. |

| T1090 | Proxy | BirdCall can act as a proxy. | |

| T1102.002 | Web Service: Bidirectional Communication | BirdCall communicates with cloud storage services to download commands and exfiltrate data. | |

| Exfiltration | T1020 | Automated Exfiltration | BirdCall periodically exfiltrates collected data. |

| T1041 | Exfiltration Over C2 Channel | BirdCall exfiltrates data to its C&C server. | |

| T1567.002 | Exfiltration Over Web Service: Exfiltration to Cloud Storage | BirdCall exfiltrates data to cloud storage services. |

Diese Tabelle wurde mit der Version 18 des MITRE ATT&CK Mobile Frameworks erstellt.

| Tactic | ID | Name | Description |

| Initial Access | T1474.003 | Supply Chain Compromise: Compromise Software Supply Chain | ScarCruft performed a supply-chain attack, compromising the sqgame website, to distribute trojanized games containing the Android BirdCall backdoor. |

| Defense Evasion | T1406 | Obfuscated Files or Information | Version 2.0 of the Android BirdCall backdoor is obfuscated. |

| T1407 | Download New Code at Runtime | The Android BirdCall backdoor can download and load newer versions of itself. | |

| T1541 | Foreground Persistence | Android BirdCall uses the startForeground API to take screenshots while in the background. | |

| Discovery | T1420 | File and Directory Discovery | Android BirdCall creates a directory listing and searches for files with specified extensions. |

| T1422 | Local Network Configuration Discovery | Android BirdCall obtains the device’s IMEI, IP address, and MAC address. | |

| T1426 | System Information Discovery | Android BirdCall obtains system information of the compromised device including brand, model, OS version, kernel version, rooted status, battery temperature, RAM, and storage information. | |

| Collection | T1532 | Archive Collected Data | Android BirdCall compresses and encrypts collected data. |

| T1429 | Audio Capture | Android BirdCall can record voice using the microphone. | |

| T1430 | Location Tracking | Android BirdCall obtains approximate device location using the ipinfo[.]io service. | |

| T1513 | Screen Capture | Android BirdCall can take screenshots. | |

| T1533 | Data from Local System | Android BirdCall collects local files with the following extensions: .jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .m4a, and .p12. | |

| T1636.002 | Protected User Data: Call Log | Android BirdCall collects the call log. | |

| T1636.003 | Protected User Data: Contact List | Android BirdCall collects the contact list. | |

| T1636.004 | Protected User Data: SMS Messages | Android BirdCall collects SMS messages. | |

| Command and Control | T1437.001 | Application Layer Protocol: Web Protocols | Android BirdCall communicates with the C&C cloud storage drive using HTTPS. |

| T1481.002 | Web Service: Bidirectional Communication | Android BirdCall uses a Zoho WorkDrive service cloud storage drive for C&C purposes. | |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | Android BirdCall uses the C&C channel for data exfiltration. |