ESET-Forscher haben eine bisher nicht dokumentierte, aus China stammende APT-Gruppe entdeckt, die wir GopherWhisper genannt haben. Die Gruppe verfügt über eine breite Palette von Tools, die größtenteils in Go geschrieben sind. Sie verwendet Injektoren und Loader, um verschiedene Hintertüren in ihrem Arsenal einzusetzen und auszuführen. In der beobachteten Kampagne hatten es die Bedrohungsakteure auf eine staatliche Einrichtung in der Mongolei abgesehen.

GopherWhisper missbraucht legitime Dienste, insbesondere Discord, Slack, Microsoft 365 Outlook und file.io, für die Kommunikation und Exfiltration von Befehlen und Kontrollen (C&C). Nachdem wir mehrere Slack- und Discord-API-Tokens identifiziert hatten, gelang es uns, eine große Anzahl von C&C-Nachrichten aus diesen Diensten zu extrahieren. Dies verschaffte uns einen guten Einblick in die Aktivitäten der Gruppe.

Dieser Blogpost fasst die Ergebnisse unserer Untersuchung des GopherWhisper-Toolset und des C&C-Verkehrs zusammen, die in unserem Whitepaper zu diesem Thema zu finden sind.

Die wichtigsten Punkte des Blogposts:

- ESET Research hat eine neue, mit China verbündete APT-Gruppe aufgedeckt, die wir GopherWhisper genannt haben und die es auf eine Regierungsbehörde in der Mongolei abgesehen hat.

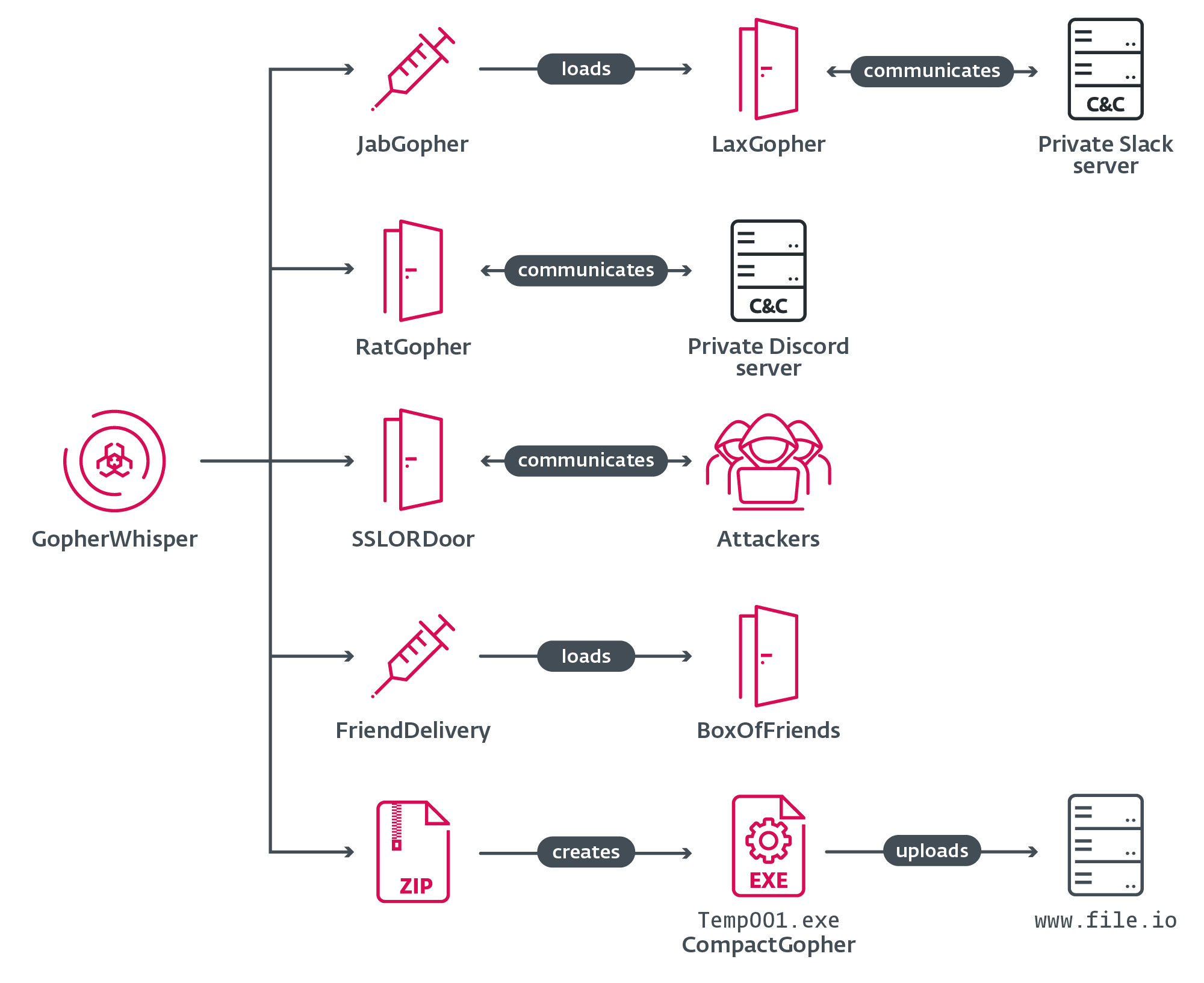

- Das Toolset der Gruppe umfasst die Go-basierten Backdoors LaxGopher, RatGopher und BoxOfFriends, den Injektor JabGopher, das Exfiltrationstool CompactGopher, den Loader FriendDelivery und die C++-Backdoor SSLORDoor.

- GopherWhisper nutzt Discord, Slack, Microsoft 365 Outlook und file.io für C&C-Kommunikation und Exfiltration.

- Wir analysierten den C&C-Verkehr aus den Slack- und Discord-Kanälen der Angreifer und erhielten so Informationen über die internen Operationen der Gruppe und die Aktivitäten nach der Kompromittierung.

Jede Menge Hintertüren

Wir entdeckten die Gruppe im Januar 2025, als wir auf dem System einer Regierungsbehörde in der Mongolei eine bisher nicht dokumentierte Hintertür fanden, die wir LaxGopher nannten. Bei näherer Betrachtung konnten wir mehrere weitere bösartige Tools aufdecken, vor allem verschiedene Backdoors, die alle von derselben Gruppe eingesetzt werden. Die meisten dieser Tools, einschließlich LaxGopher, sind in Go geschrieben.

Da die von uns gefundene Malware keine Code-Ähnlichkeiten aufweist, die sie mit einem bekannten Bedrohungsakteur in Verbindung bringen, und es keine Überschneidungen in den Taktiken, Techniken und Verfahren (TTPs) mit einer anderen Gruppe gab, haben wir beschlossen, die Tools einer neuen Gruppe zuzuordnen. Wir haben uns für den Namen GopherWhisper entschieden, da die meisten Tools der Gruppe in der Programmiersprache Go geschrieben sind, deren Maskottchen ein Gopher ist, und aufgrund des Dateinamens whisper.dll, einer bösartigen Komponente, die von der Seite geladen wird.

Die Malware, die wir ursprünglich entdeckt haben, besteht aus folgenden Komponenten

- JabGopher: ein Injektor, der die als whisper.dll getarnte LaxGopher-Backdoor ausführt. Er erstellt eine neue Instanz von svchost.exe und injiziert LaxGopher in den Prozessspeicher von svchost.exe.

- LaxGopher: eine Go-basierte Backdoor, die mit einem privaten Slack-Server interagiert, um C&C-Nachrichten abzurufen. Sie führt Befehle über cmd.exe aus und veröffentlicht die Ergebnisse zurück in den im Code konfigurierten Slack-Kanal. LaxGopher kann auch weitere Malware auf den angegriffenen Rechner herunterladen.

- CompactGopher: ein Go-basiertes Dateisammel-Tool, das von den Betreibern eingesetzt wird, um Dateien schnell über die Befehlszeile zu komprimieren und sie automatisch an den File-Sharing-Dienst file.io weiterzuleiten. Es ist eine der Nutzlasten, die von LaxGopher eingesetzt werden.

- RatGopher: eine Go-basierte Backdoor, die mit einem privaten Discord-Server interagiert, um C&C-Nachrichten abzurufen. Bei erfolgreicher Ausführung eines Befehls werden die Ergebnisse an den konfigurierten Discord-Kanal zurückgegeben.

- SSLORDoor: eine in C++ erstellte Hintertür, die OpenSSL BIO für die Kommunikation über Raw Sockets an Port 443 verwendet. Sie kann Laufwerke aufzählen und Befehle auf der Grundlage von C&C-Eingaben ausführen, die sich hauptsächlich auf das Öffnen, Lesen, Schreiben, Löschen und Hochladen von Dateien beziehen.

Auf der Grundlage der Erkenntnisse, die wir während unserer Analyse gewonnen haben, konnten wir zwei weitere GopherWhisper-Tools finden, die ebenfalls gegen dieselbe mongolische Regierungseinrichtung eingesetzt wurden:

- FriendDelivery: eine bösartige DLL-Datei, die als Lader und Injektor dient, der die BoxOfFriends-Backdoor ausführt.

- BoxOfFriends: eine Go-basierte Backdoor, die die Microsoft 365 Outlook Mail REST API von Microsoft Graph nutzt, um E-Mail-Entwürfe für ihre C&C-Kommunikation zu erstellen und zu ändern.

Eine schematische Übersicht über das Arsenal von GopherWhisper ist in Abbildung 1 dargestellt.

Aufdeckung von Nachrichten

Wie bereits in der Einleitung erwähnt, zeichnet sich GopherWhisper durch die umfassende Nutzung legitimer Dienste wie Slack, Discord und Outlook für die C&C-Kommunikation aus. Während unserer Untersuchung gelang es uns, Tausende von Slack- und Discord-Nachrichten sowie mehrere E-Mail-Entwürfe aus Microsoft Outlook zu extrahieren. Dies ermöglichte uns einen umfassenden Einblick in die inneren Abläufe der Gruppe.

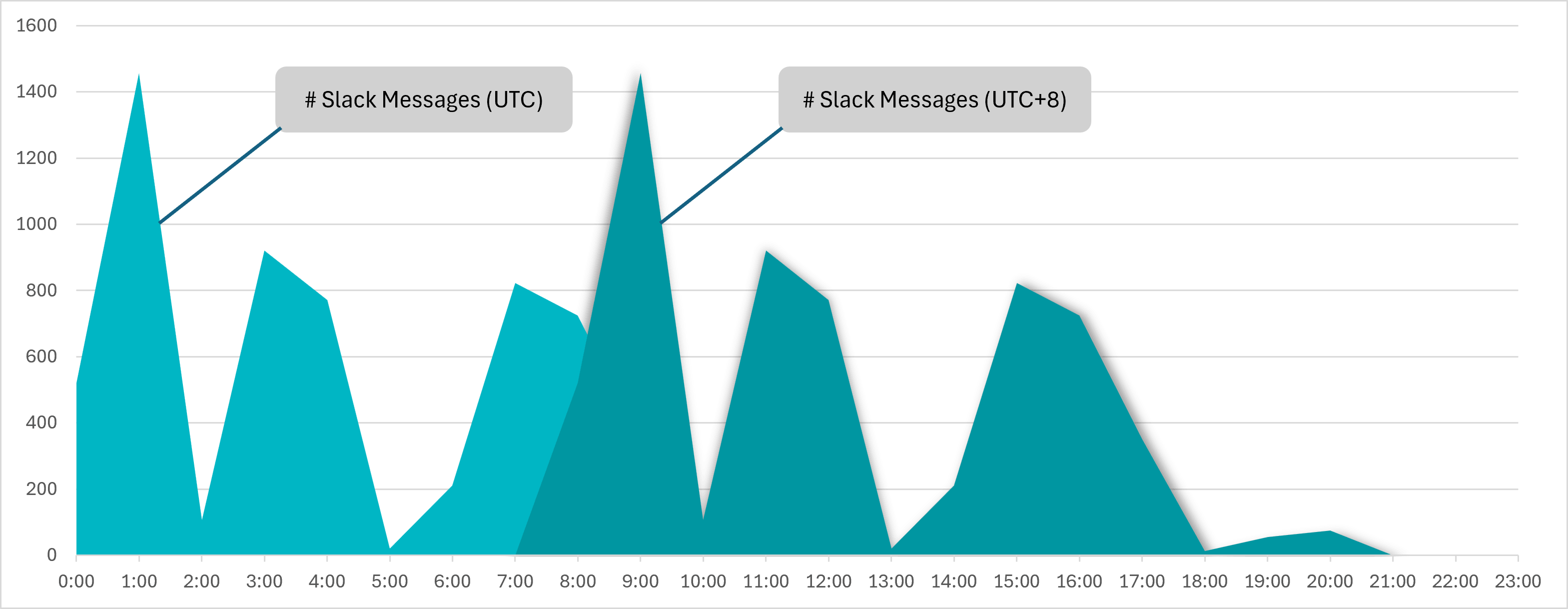

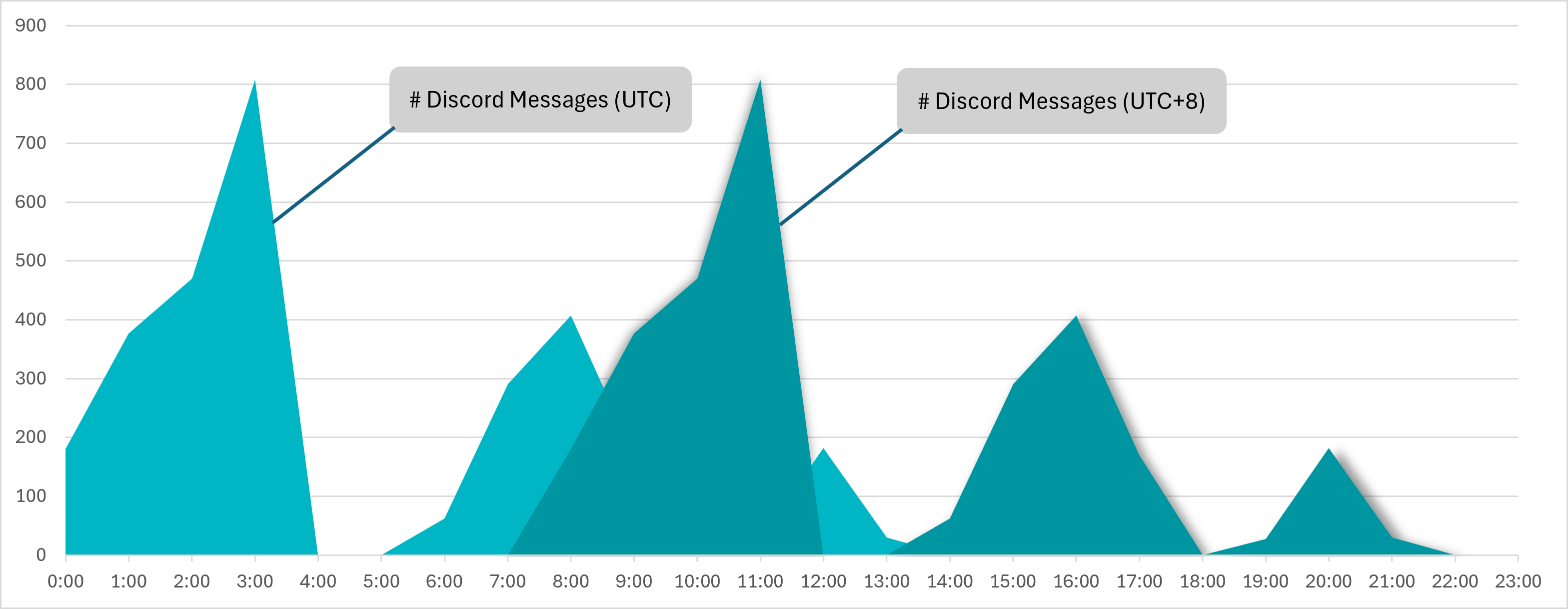

Die Überprüfung der Zeitstempel der Slack- und Discord-Nachrichten zeigte uns, dass die meisten von ihnen während der Arbeitszeiten, d. h. zwischen 8 und 17 Uhr, in UTC+8 (siehe Abbildung 2 und Abbildung 3) gesendet wurden, was der chinesischen Standardzeit entspricht. Außerdem war das Gebietsschema für den konfigurierten Benutzer in den Slack-Metadaten ebenfalls auf diese Zeitzone eingestellt. Wir gehen daher davon aus, dass GopherWhisper eine nach China ausgerichtete Gruppe ist.

Unsere Untersuchung ergab, dass die Slack- und Discord-Server der Gruppe zunächst zum Testen der Funktionalität der Hintertüren und später, ohne die Protokolle zu löschen, auch als C&C-Server für die Hintertüren LaxGopher und RatGopher auf mehreren kompromittierten Computern verwendet wurden.

Der Slack-Kanal von LaxGopher

Die von uns gesammelten Nachrichten zeigten, dass die C&C-Kommunikation von LaxGopher hauptsächlich dazu verwendet wurde, Befehle für die Aufzählung von Festplatten und Dateien zu senden.

Darüber hinaus wurden in den Slack-Nachrichten mehrere interessante Links zu GitHub-Repositories mit bösartigem Code entdeckt (siehe Tabelle 1). Aufgrund des Quellcodes der einzelnen Repositories gehen wir davon aus, dass diese als Ressource zum Lernen und als Referenz während der Entwicklung verwendet werden konnten.

Tabelle 1: GitHub-Repositories, die in Test-Uploads von Betreibern gefunden wurden

| Repository | Description |

| https://github.com/kardianos/service | Install, start, and related activities to service daemons for all operating systems with Go. |

| https://github.com/NHAS/stab | Go local and remote process injections for x86 and x64. |

| https://github.com/kirinlabs/utils | Go encryption and compression utilities, among others. |

| https://github.com/wumansgy/goEncrypt | Various encryption methods implemented in Go. |

RatGophers Discord-Kanal

Neben der C&C-Kommunikation enthielt der Discord-Kanal von RatGopher auch Go-Quellcode, bei dem es sich möglicherweise um eine frühe Version der Hintertür handelte.

Darüber hinaus konnten wir Details über die Maschinen der Betreiber in Erfahrung bringen, da sie diese häufig für die Ausführung von Enumeration-Prozessen zu Testzwecken nutzten. Dies zeigte uns unter anderem, dass ein Betreiber eine virtuelle Maschine auf VMware-Basis verwendete und dass die Maschine zu einer Zeit gebootet und installiert wurde, die sehr gut mit der Zeitzone UTC+8 übereinstimmt.

Microsoft 365 Outlook-Kommunikation

Zusätzlich zur Slack- und Discord-Kommunikation konnten wir auch E-Mail-Nachrichten extrahieren, die für die Kommunikation zwischen der BoxOfFriends-Backdoor und ihrem C&C über die Microsoft Graph API verwendet wurden. Dabei stellten wir fest, dass die Willkommens-E-Mail von Microsoft, die bei der Erstellung des Kontos versendet wurde, nie gelöscht worden war. Diese Nachricht bestätigte, dass das Konto barrantaya.1010@outlook[.]com am 11. Juli 2024 erstellt wurde, nur 11 Tage vor der Erstellung der FriendDelivery-DLL - dem Lader, der zur Ausführung von BoxOfFriends verwendet wird - am 22. Juli 2024.

Schlussfolgerung

Unsere Untersuchung von GopherWhisper hat eine APT-Gruppe offenbart, die ein vielfältiges Toolset von benutzerdefinierten Loadern, Injektoren und Backdoors verwendet. Durch die Analyse der C&C-Kommunikation, die wir aus den von den Angreifern betriebenen Slack- und Discord-Kanälen sowie aus Entwürfen von Outlook-E-Mails erhalten haben, konnten wir zusätzliche Informationen über das Innenleben der Gruppe und die Aktivitäten nach der Kompromittierung gewinnen.

Eine detaillierte Analyse des Toolsets und des erhaltenen C&C-Verkehrs finden Sie in unserem vollständigen Whitepaper.

Eine umfassende Liste von Kompromittierungsindikatoren (IoCs) finden Sie im White Paper und in unserem GitHub-Repository.