Las campañas de extorsión o sextorsión (en los que los delincuentes aducen tener videos íntimos de sus víctimas) no son algo nuevo: A partir de datos filtrados de usuarios de distintos servicios web, estafadores suelen enviar mails a la pesca de usuarios desprevenidos. En estos correos les advierten que fueron víctimas de un supuesto ataque mediante el cual lograron acceder a imágenes comprometedoras que divulgarán en caso de no pagar.

Los delincuentes piden una transferencia de bitcoins, -u otra criptomoneda-, y proveen el número de billetera para realizar el pago como única forma de evitar la publicación de las supuestas imágenes y videos que "arruinarían" su reputación.

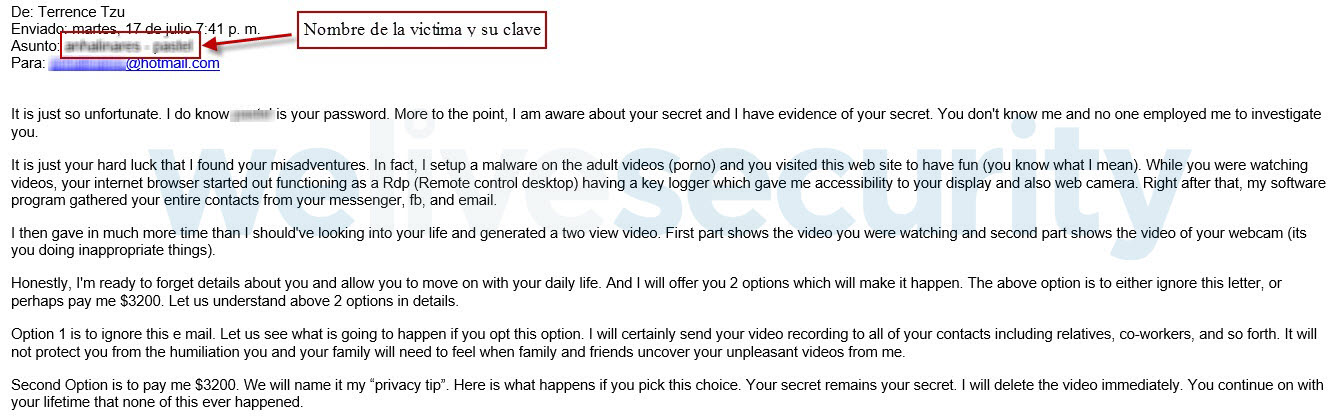

Desde Chile nos ha llegado un ejemplo reciente de un usuario al que estos delincuentes intentaron timar. A continuación, el mail que recibió:

Imagen 1: Captura de mail extorsivo.

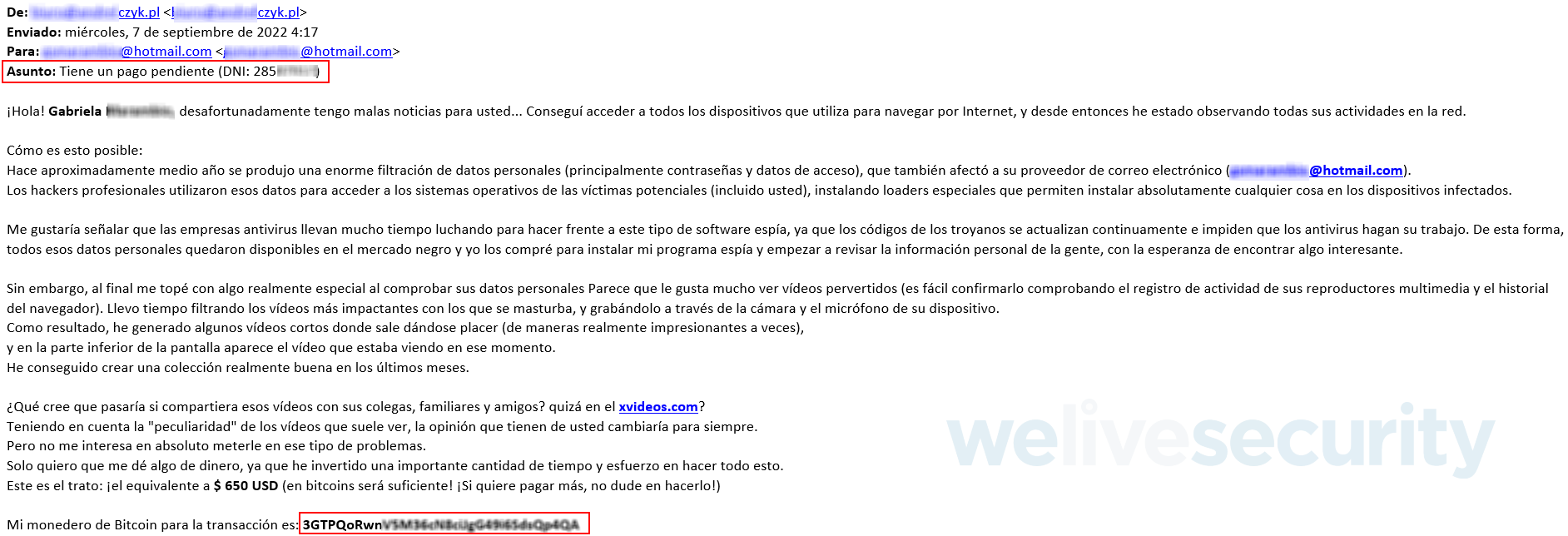

En sitios para reportar fraudes se pueden encontrar varios ejemplos en los que se denuncian campañas con un modus operandi similar. Tienen otras estructuras pero siempre con el mismo fin: la transferencia de Bitcoins a una billetera en poder de los delincuentes.

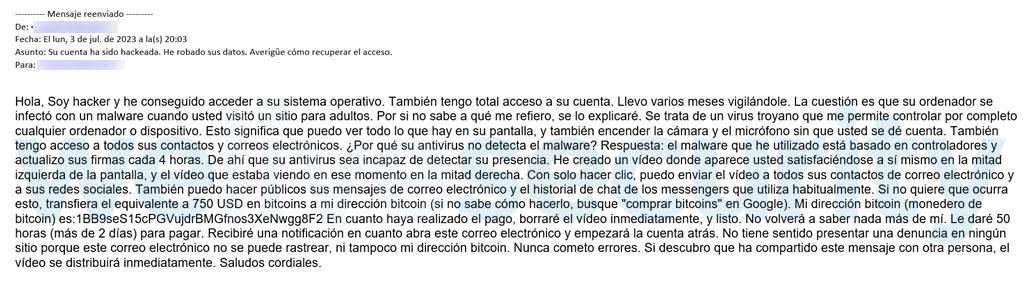

Un ejemplo de fines 2022 se describe en la alerta publicada por el CSIRT (Chile) y otros de años anteriores que hemos publicado donde se ven estas similitudes:

Otro ejemplo tuvo como eje la filtración de datos personales que los ciberdelincuentes usaron para enviar mails mucho más convincentes, con contraseñas y números de documentos de identidad en el asunto del correo. Advertían que la información no estaba segura a menos que se pague suma de dinero.

Imagen 3. Ejemplo de correo enviado en esta campaña extorsiva que incluye el número de DNI en el asunto.

Una campaña activa

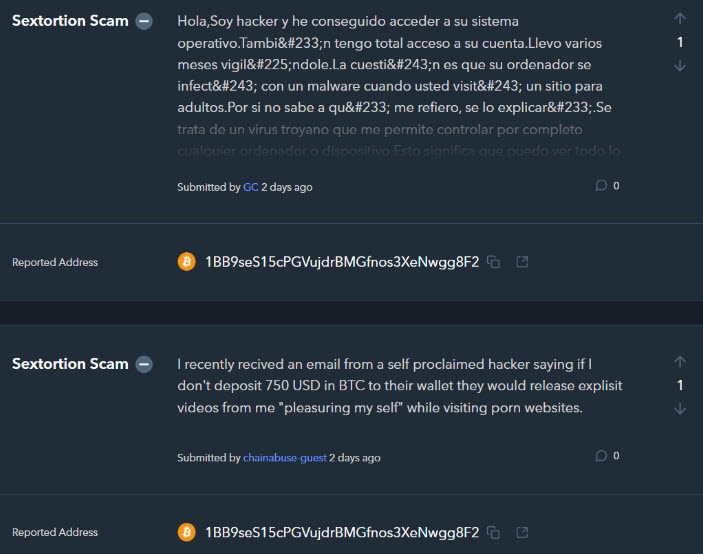

Analizando los movimientos de la billetera detallada en el mail que circula ahora en la región, podemos ver que tuvo movimientos de ingresos producto de víctimas de extorsión en estos últimos días.

La billetera identificada como 1BB9seS15cPGVujdrBMGfnos3XeNwgg8F2, además fue reportada en otros incidentes activos en estas últimas semanas, y con mayor frecuencia.

Imagen 4: Movimientos en la billetera criminal. www.blockchain.com.

Imagen 5: Reportes de incidentes con la misma billetera. Fuente: Chainabuse.com

¿Cómo obtienen los datos?

La filtración de datos personales conocida como brecha de información, es una falla en sistemas de sitios web, (LinkedIn, redes sociales, entes gubernamentales, etc), que expone los datos para ser cazados o pescados por los criminales.

Una vez que tu mail u otros datos se filtran pasan a formar bases de datos que se venden y compran en la Depp o dark web.

Consejos finales

Cómo dijimos, no es una actividad criminal nueva, pero siempre se rediseña para lograr asustar víctimas nuevas y aprovechar brechas de datos que ocurran. Variantes del mismo texto se pueden rastrear desde hace años atrás, usando una estructura muy similar, con más o menos empeño en la descripción de la extorsión.

Si recibes este tipo de mail, lo mejor es no darle importancia y nunca hacer click en ningún link que pueda contener. También puedes denunciar el incidente en el Equipo de Respuesta ante Emergencias Informáticas (CERT, por sus siglas en inglés), o el ente que corresponda en tu país; por ejemplo, en Argentina el CERT.ar provee un link donde reportar incidentes.

Observa posibles filtraciones de tu mail, por ejemplo, en el sitio HaveIBeenPwned o con algunas soluciones de seguridad que ofrecen el servicio, para tener mayor control de qué sitios tuvieron brechas de información, y puedas estar prevenido si intentan este modo de extorsión con tu mail.

Lectura recomendada:

Exposición del correo en una brecha aumenta cinco veces las chances de recibir phishing | WeLiveSecurity

Estafas y Engaños | WeLiveSecurity