Cuando el mundo entero tuvo que quedarse en casa en el 2020, la mayoría de las empresas debieron implementar el teletrabajo y se enfocaron en brindar soluciones a sus empleados para que puedan realizar sus tareas mediante herramientas en línea. Este modelo de trabajo —nuevo para muchos— resultó muy eficaz, ya que los empleados encontraron en esta modalidad un mayor equilibrio entre la vida personal y laboral al ahorrar tiempo y dinero en desplazarse a una oficina. Además, muchos gerentes se sorprendieron al ver no solo que la productividad no se desplomó, sino que en muchos casos aumentó.

En el 2021 ha quedado claro que el trabajo remoto llegó para quedarse. Según una encuesta realizada por ESET en América Latina, el 70,5% de los trabajadores el tema de la ciberseguridad le preocupa más que antes y el 91% de las empresas ha tenido que digitalizar procesos críticos. Sin embargo, el 30% de los encuestados considera que su empresa no está mejor preparada para enfrentar las amenazas actuales. De hecho, el 77% de los encuestados utiliza su equipo personal para trabajar y el 57% no fue provisto de las herramientas de seguridad necesarias para desarrollar su labor desde su hogar.

Si revisamos qué herramientas han adoptado las empresas, apenas el 30% utiliza soluciones que son básicas para la protección del acceso remoto, como la autenticación de dos pasos o una conexión VPN y sólo el 52% ha realizado capacitaciones de seguridad para los teletrabajadores.

El modelo de trabajo híbrido y los desafíos para las empresas

En este contexto y con muchas organizaciones “volviendo a la normalidad” parece que el camino que propone el modelo de trabajo “híbrido” está siendo el más transitado. De hecho, el 55,4% de los trabajadores que retorna a la presencialidad lo hace apenas algunos días, pudiendo dividir su semana entre los días que trabaja desde la casa y los que va a la oficina.

Si bien es lógico pensar que con todo el tiempo que transcurrió las organizaciones estarán mejor preparadas para el teletrabajo de lo que estaban a principios de 2020, los líderes de muchas organizaciones admiten aún no tener claro el alcance y el impacto del modelo de trabajo híbrido.

El mayor desafío que presenta es que expande significativamente la superficie de ataque, lo que significa mayor riesgo. Primero, la migración a la nube y la adopción de software e infraestructura como servicio proporciona a los cibercriminales más oportunidades a las que apuntar en forma de cuentas y sistemas mal configurados, contraseñas débiles y vulnerabilidades. Por otro lado, los usuarios remotos ya no trabajarán únicamente desde sus casas, sino que podrán recurrir a bares y lugares públicos, por lo que se estarán conectando desde redes inseguras y llevando sus equipos de aquí para allá. Por último, muchas empresas han pasado de espacios de oficina propios a espacios compartidos de “coworking”, en los que ya no existe un perímetro de acceso físico controlado, sino que muchas personas pueden tener acceso al espacio de trabajo, a los dispositivos, la red y a los usuarios.

El phishing y el factor humano como elemento clave

Como ya hemos mencionado en otras ocasiones, los cibercriminales han aprovechado desde el inicio la crisis sanitaria para lanzar campañas de phishing y engañar a los usuarios. Según reveló Google, en abril de 2020 bloqueó más de 240 millones de mensajes de spam diarios que aprovechaban todo tipo de excusa relacionada con el COVID y 18 millones de correos electrónicos de phishing con malware.

Los trabajadores remotos también están expuestos a distracciones en el hogar que pueden llevarlos a hacer clic en enlaces maliciosos. Además, el hecho de estar físicamente solas trabajando hace que las personas se animen a hacer clic en enlaces que probablemente no abrirían si estuvieran trabajando en una oficina con un colega al lado.

Durante el 2020 se detectó solo en Latinoamérica el doble de correos de phishing que en 2019; y en lo que va de 2021 la cantidad de detecciones volvió a duplicarse con respecto a 2020. Además, en 2021 van detectados más de 2.1 millones archivos únicos relacionados con campañas de phishing, 31% más que en 2020 y 132% más que en 2019.

Además de los correos electrónicos, muchos engaños y amenazas se propagan a través de WhatsApp y hemos visto una gran variedad de temáticas que han utilizado en los últimos meses, como ayudas económicas suplantando la identidad de un organismo legítimo, falsos premios en nombre de reconocidas marcas, etc. Sin embargo, en un futuro muy cercano probablemente empecemos a ver engaños cada vez más avanzados y difíciles de detectar, potenciados por el uso de tecnologías de aprendizaje automático.

Actualmente, el machine learning se está utilizando para conocer los patrones de comportamiento de usuarios y diseñar campañas comerciales utilizando software de ‘IA’ a disposición de todo el mundo, por lo que sería muy ingenuo pensar que los cibercriminales no lo estén utilizando, por ejemplo, para conocer mejor a sus víctimas e identificar el mejor momento en el que realizar un ataque. O incluso utilizar aplicaciones de Deep Fakes para suplantar la identidad de empleados de la compañía o incluso imitar la voz de los altos mandos.

Lectura recomendada: Bots de voz para robar el código de verificación mediante llamadas

Desafíos tecnológicos para las empresas

Durante el 2020 se habló mucho del tema de la infraestructura tecnológica necesaria para trabajar de forma remota y segura, ya que ha resultado complejo para muchas organizaciones y con la adopción de un modelo híbrido lo es aún más.

A medida que la infraestructura crece y abarca no solo equipos propios sino también servicios en la nube, redes VPN y cada vez más aplicaciones para comunicarse y acceder a la información, crece la cantidad de posibles fallos de seguridad. Durante la pandemia, se descubrieron importantes vulnerabilidades zero day en servicios de VPN, plataformas como Zoom y otras aplicaciones que se ofrecen como software como servicio (SaaS, por sus siglas en inglés) que podrían haber permitido a los atacantes tomar el control de manera remota de los dispositivos de los usuarios.

La necesidad de acceso remoto potenció el uso de aplicaciones web, lo que hizo que aumenten los ataques a estas plataformas y que, según un informe de Verizon, 20% de las fugas de información fueron por ataques a aplicaciones web. Además, crecieron los ataques a protocolos de acceso remoto como SMB y RDP; de hecho, ESET reportó un aumento del 768% en los ataques dirigidos al RDP en el tercer trimestre de 2020.

En lo que respecta a Latinoamérica, entre los exploits más detectados en la región se destacan aquellos que explotan vulnerabilidades como la CVE-2012-0143 (con el 70% de las detecciones de exploits), CVE-2017-11882 y CVE-2017-0144 (correspondiente al exploit Double Pulsar). En los tres casos, estos fallos de seguridad permiten al atacante tomar control del sistema afectado. Sin embargo, lo que más llama la atención es que se trata de vulnerabilidades que son conocidas (desde 2017 e incluso 2012) y que cuentan con los parches de seguridad publicados hace años. Esto indica la falta de actualizaciones que ocurre en Latinoamérica. En muchos casos esto se debe al uso de software obsoleto, mala gestión o, peor aún, la utilización de software pirateado. Sea cual sea la razón, lamentablemente es una tendencia que vemos difícil que se revierta en el corto plazo.

Qué pasará con el ransomware

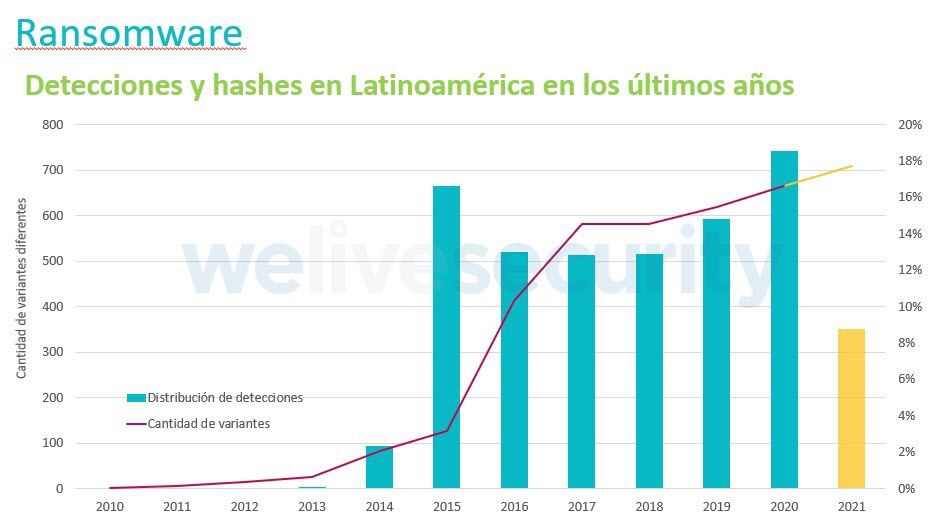

Por otro lado, el ransomware sigue siendo una de las mayores preocupaciones de las empresas de la región. Sin embargo, según datos de la telemetría de ESET, 2021 ha sido el año con menor cantidad de detecciones de ransomware en comparación con los seis años anteriores. ¿Es acaso esta una buena noticia? En realidad, si analizamos la cantidad de hashes (o muestras únicas de ransomware) detectadas año a año, vemos que estas vienen aumentando considerablemente. Esto demuestra cómo los cibercriminales cambiaron el enfoque de sus ataques y migraron de campañas masivas a operaciones dirigidas a objetivos puntuales.

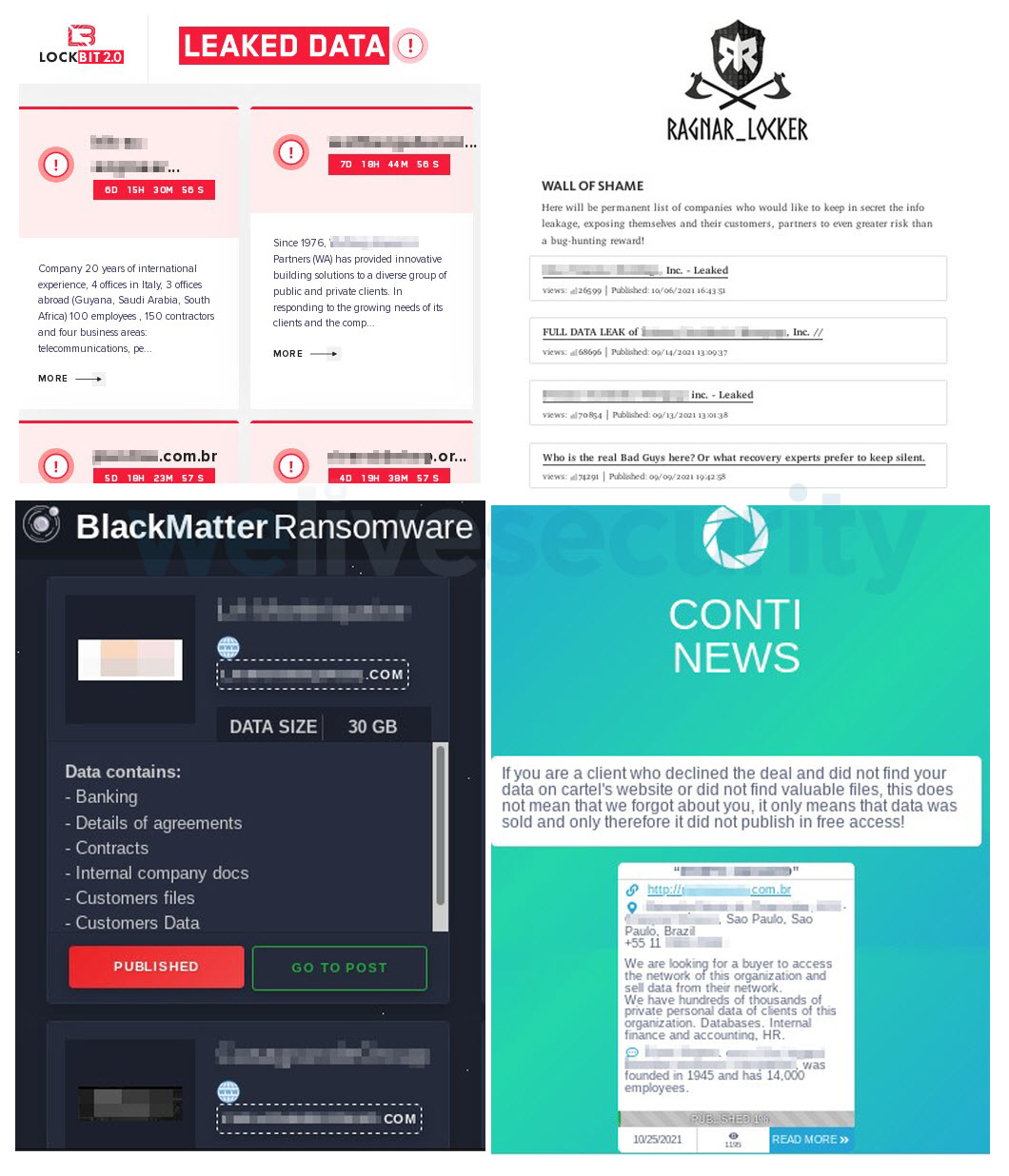

Dado que en la actualidad el ransomware ya no solo cifra la información del equipo comprometido, sino que también la roba y exfiltra datos para extorsionar y presionar más a las víctimas para que paguen el rescate, es lógico pensar que continuarán apuntando a objetivos concretos que tengan información de valor.

En Latinoamérica, Perú es el país con más cantidad de detecciones de Ransomware, con el 23% de las detecciones de la región. Argentina, por su parte, es el país en el cual se registró el mayor aumento con respecto a la cantidad de familias de ransomware detectadas. Entre el primer y el segundo cuatrimestre de 2021 la cantidad de familias creció un 54% y desde ESET proyectamos un aumento para el fin del 2021 del 43%.

Vale la pena mencionar que algunos países de América Latina se han unido a iniciativas internacionales que surgieron este año con el objetivo de dar batalla para combatir el avance acelerado del ransomware y el gran impacto que viene teniendo a nivel global. Si bien la actividad del ransomware sigue siendo importante, el trabajo colaborativo entre fuerzas de seguridad de varios países ha provocado el cierre de algunos grupos muy activos en el último tiempo y da ciertas esperanzas de que la situación pueda cambiar.

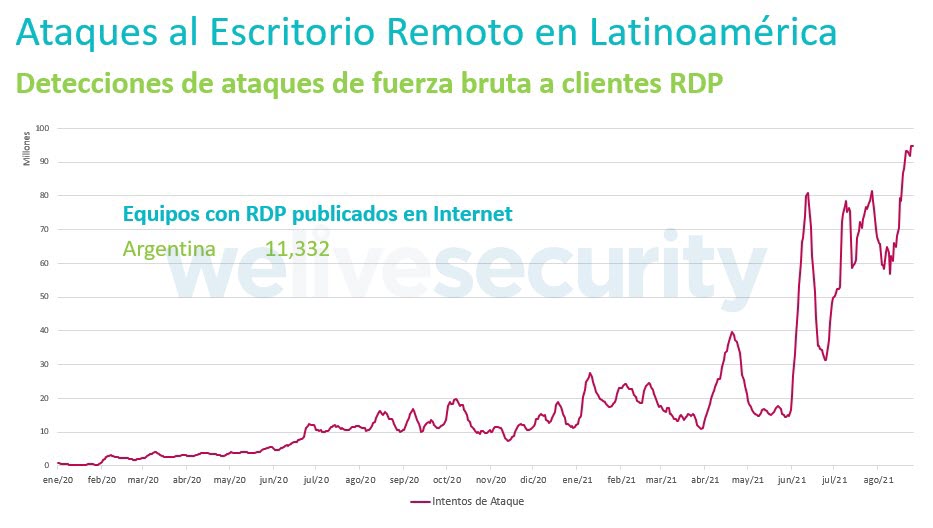

Por último, los ataques de fuerza bruta han vuelto a ser de los preferidos por los cibercriminales. Esto se debe, principalmente, a la gran cantidad de equipos que se han publicado a Internet durante la pandemia, especialmente exponiendo servicios como el Escritorio Remoto. Según la telemetría de ESET, las detecciones de ataques de fuerza bruta a clientes RDP a aumentado exponencialmente desde abril de este año y han crecido un 32% en Latinoamérica durante 2021.

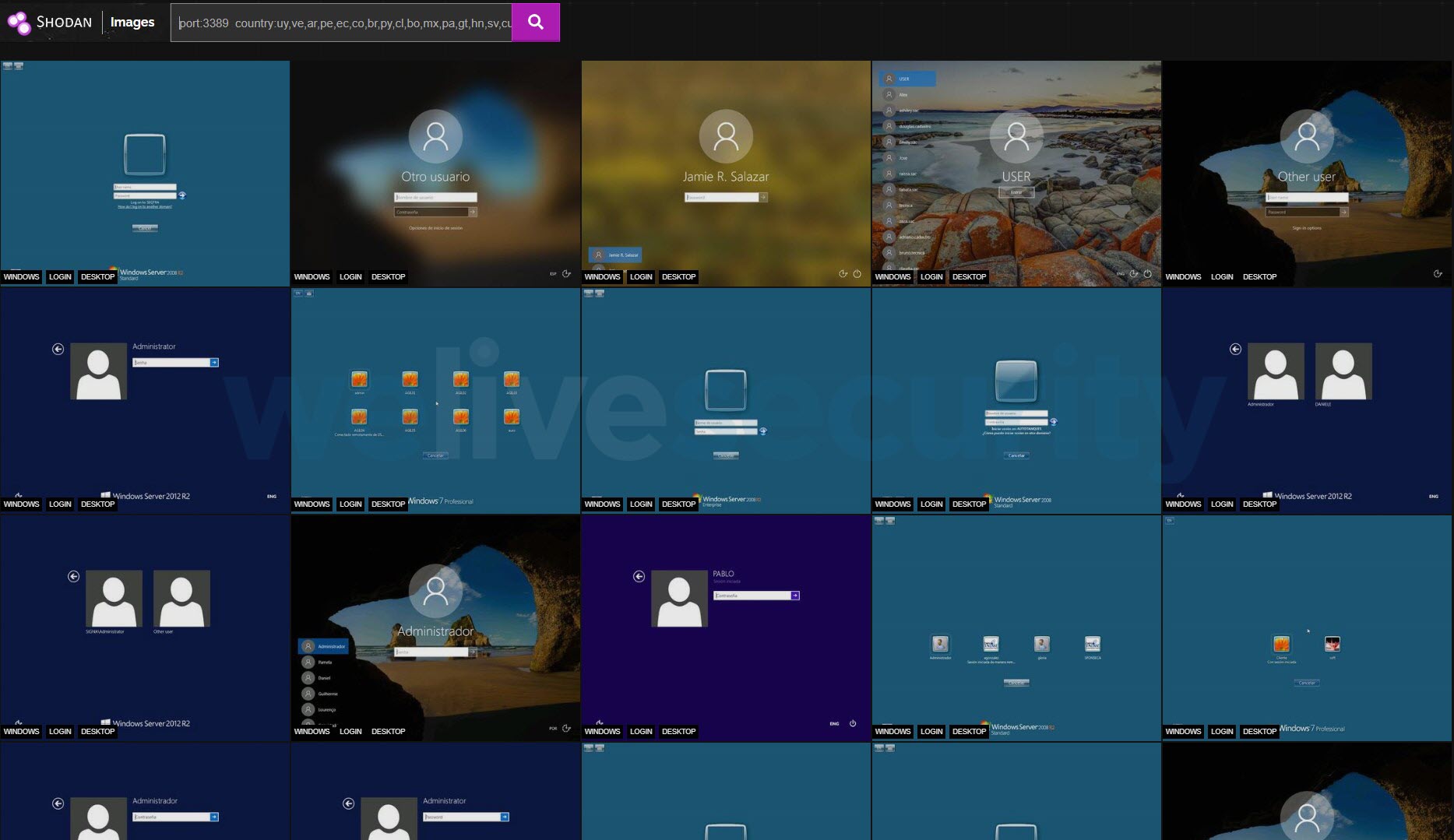

Esta situación es aún más compleja si consideramos que, según el buscador Shodan, hay más de 151 mil equipos con el puerto 3389 (correspondiente a RDP) publicados a Internet en Latinoamérica. Muchos, incluso, con varios usuarios disponibles para probar diferentes combinaciones de contraseñas. A menos que las organizaciones comiencen a adoptar medidas para proteger los accesos remotos, por ejemplo, mediante la autenticación de dos pasos, es muy difícil que se revierta esta tendencia en los próximos meses.

Mercados clandestinos: un acelerador del negocio del cibercrimen

Hace años que sabemos que el cibercrimen es un negocio millonario, donde los actores maliciosos no solo intercambian información, sino que poseen una amplia red de compraventa de todo tipo de herramientas y servicios maliciosos.

Según los datos recolectados por la compañía Digital Shadows, luego de analizar alrededor de 150 millones de sitios tanto de redes anónimas como Internet tradicional, se encontraron más de 1 millón de mercados de compraventa en la deep web, incluyendo aquellos destinados al comercio de malware, así como el tráfico de productos ilegales. También se descubrieron más de 20 millones de foros de intercambio de información, tácticas y metodologías del mundo del cibercrimen, en la internet profunda y superficial.

A la hora de poner en perspectiva esta información con la cantidad de sitios registrados dentro de la red Onion, vemos un aumento desde hace algunos años, creciendo aún a mayor velocidad que la cantidad de usuarios que acceden efectivamente a los mismos.

Uno de los principales protagonistas en los mercados clandestinos y la deep web, es el malware como servicio (MaaS, por sus siglas en inglés), en el que se destaca puntualmente el ransomware como servicio (RaaS). Aquí, quienes desarrollan el malware no se encargan de distribuirlo, sino que buscan reclutar afiliados para que se ocupen de su distribución y a cambio ofrecen dividir las ganancias que obtienen por el pago de los rescates. Este modelo de negocio, en combinación con la búsqueda de objetivos atractivos parte los atacantes, tiene a compañías de todo tipo de industrias a nivel mundial en la mira.

Si bien el ransomware como servicio no es una novedad ni tampoco la comercialización del malware en general, existe una tendencia que se consolidó en 2021 y que probablemente se mantenga en el futuro cercano: ya no se trata de pocas bandas de ransomware realizando grandes ataques, sino que la escena se ha diversificado y hoy existen muchas grupos que cuentan amenazas diseñadas de forma única, y a ello se suma que los grupos históricos perseguidos por las fuerzas de seguridad internacionales se reinventan completamente para continuar su accionar.

Ejemplos de grupos de ransomware-as-a-service (RaaS) y sus sitios en la Dark Web en los que publican la información robada de sus víctimas para extorsionarlos

Por último, muchos de estos mercados ilegales ya ni siquiera se encuentran en la dark web e incluso están disponibles en grupos de Telegram. En lo que va del año, hubo un incremento de más del 100% en el uso de la plataforma de mensajería por parte de cibercriminales. Los enlaces hacia grupos de Telegram que fueron compartidos dentro de foros de la dark web pasaron de poco más de 170 mil en 2020 a más de un millón en 2021. Es decir que, con el avance de servicios de amenazas personalizables desde la web y la venta información y servicios a través de apps de mensajería, cada vez es menos necesario contar con un gran conocimiento técnico para llevar a cabo un ciberataque, lo que facilita la proliferación de cibercriminales con mayor facilidad.

Los fraudes entorno a los criptoactivos seguirán aumentando

Además de los desafíos vinculados al trabajo remoto, vale la pena mencionar que las nuevas tecnologías, especialmente aquellas que están más ‘de moda’, serán sin duda blanco de engaños. Tal es el caso de los NFT, también conocidos como tokens no fungibles, que son unidades de datos no intercambiables que se almacenan en la blockchain y que permiten convertir ítems digitales en únicos e irrepetibles, cuya propiedad puede demostrarse, transformándolos en elementos de valor que pueden comercializarse. Estos tokens NFT ya se utilizan en el mundo del arte, en artículos coleccionables y hasta en videojuegos. El volumen de venta de estos artículos pasó de más de US$ 15.289 millones a principios de 2020 a más de US$2.021 billones en 2021. Por lo tanto, a medida que el mercado de NFT siga aumentando los cibercriminales comenzarán a interesarse por ellos. Pronto estaremos viendo cada vez más estafas asociadas a la compra y venta de estos activos, así como software malicioso que busca obtener estos activos digitales.

No todo está perdido, ¿cuál es el futuro de la ciberseguridad?

En primer lugar, es indispensable que las organizaciones de la región mejoren la gestión de su seguridad. Por ejemplo, migrando hacia una gestión Zero Trust. Este modelo, a diferencia del enfoque centrado en la seguridad perimetral que se apoya en la premisa de confiar y verificar, Zero Trust parte de la idea de que, por defecto, las organizaciones nunca deberían confiar en ninguna entidad interna o externa que ingrese a su perímetro y por eso su nombre. Teniendo en cuenta que el trabajo híbrido aumentó la superficie de ataque, no se pueden colocar todos los recursos de seguridad en el perímetro y luego confiar en todo lo que hay dentro de él.

La buena noticia es que el cambio hacia este tipo de gestión no requiere un gran esfuerzo. De hecho, es posible que ya esté utilizando muchas de las herramientas y técnicas necesarias para comenzar a implementar Zero Trust, como controles de accesos basados en el principio del menor privilegio, la gestión de activos y clasificación de la información, la segmentación de redes, entre otros. A estos controles basta con añadir una capa crucial: automatización y orquestación; y visibilidad y análisis. Estos integran todos los controles de defensa en profundidad necesarios para admitir Zero Trust.

En segundo lugar, la implementación de tecnologías potentes como blockchain y machine learning a la ciberseguridad resultan claves para hacer frente al panorama de amenazas actuales, y las que están por venir.

La blockchain o cadena de bloques es como el libro de un escribano. Lo q se escribe en la blockchain queda asentado y certificado y se garantiza la integridad y disponibilidad de la información. Si además ese contenido está cifrado, su confidencialidad está garantizada. Este registro único e inalterable está distribuido en varios nodos de una red donde cada bloque almacena información de ese bloque, de transacciones válidas, y su vinculación con el bloque anterior y el siguiente.

Si bien el uso de blockchain está fuertemente asociado a las criptomonedas, esta tecnología se puede utilizar para otro tipo de activos digitales, como los NFT, transacciones financieras, resguardo de información crítica confidencial (como historias clínicas, documentación, etc.) e incluso sistemas de voto electrónico. De hecho, la seguridad basada en blockchain ya esta siendo utilizada para la protección de dispositivos móviles e IoT, llevando a un nuevo concepto, el “Cifrado de las cosas”. Sin dudas esta tecnología será indispensable para garantizar la disponibilidad, integridad y confidencialidad de la información en los próximos años.

Por su parte, el machine learning se ha establecido como medio para luchar contra las ciberamenazas. Los ciberataques no son estables, ya que todo el tiempo los cibercriminales mejoran sus técnicas y herramientas y evolucionan las amenazas. En este contexto, el machine learning es definitivamente una herramienta ideal para combatirlas, dadas sus capacidades de adaptación y de aprendizaje. Esta tecnología se puede utilizar, por ejemplo, para detectar fraude online en tiempo real, encontrar vulnerabilidades zero-day o incluso detectar noticias falsas y hasta deepfakes. Además, es ampliamente utilizada para detectar malware, ya que un algoritmo entrenado es capaz de detectar y mitigar automáticamente muestras de malware, incluso aquellas nuevas nunca antes vistas. De hecho, el motor de machine learning de ESET, llamado Augur, es responsable del 37% de las detecciones de códigos maliciosos a nivel mundial. Si consideramos que el laboratorio de ESET recibe mas de 450.000 muestras nuevas de códigos maliciosos por día, resulta imprescindible contar con este tipo de tecnología para hacer frente a este volumen de amenazas.

"A medida que el mundo está cada vez más interconectado, todos comparten la responsabilidad de proteger el ciberespacio". - Newton Lee, Counterterrorism and Cybersecurity: Total Information Awareness.

Si pensamos en la ‘nueva normalidad’ que ya estamos atravesando, muchos de los hábitos tecnológicos adoptados el año pasado seguirán siendo parte de nuestro día a día. La comodidad de trabajar o estudiar desde casa, el mayor uso de la tecnología para agilizar trámites o incluso realizar consultas a un médico se han vuelto actividades cotidianas. Las amenazas, sin embargo, seguirán este mismo camino apuntando cada vez más a las tecnologías. En este sentido, las soluciones de seguridad con los nuevos paradigmas, ya nos interpela a todos los que utilizamos el mundo digital.