Hemos descubierto una campaña en curso distribuyendo en los Balcanes dos herramientas que tienen un propósito similar: un backdoor y un troyano de acceso remoto (RAT) que nombramos, respectivamente, BalkanDoor y BalkanRAT.

BalkanRAT permite al atacante controlar remotamente la computadora comprometida a través de una interfaz gráfica, es decir, manualmente; mientras que BalkanDoor permite controlar de forma remota la computadora comprometida a través de una línea de comando; ambas utilizadas de manera grupal. Los productos de seguridad de ESET detectan estas amenazas como Win{32,64}/BalkanRAT y Win32/BalkanDoor.

Una típica víctima de esta campaña, la cual utiliza correos electrónicos maliciosos como mecanismo de distribución, termina teniendo ambas herramientas implementadas en su computadora, cada una de ellas capaz de controlar totalmente la máquina afectada. Esta configuración poco común hace que sea posible para los atacantes elegir el método más adecuado para indicarle a la computadora que lleve adelante las operaciones de su elección.

El tema principal que utiliza la campaña está relacionado a los impuestos. Con el contenido de los correos relacionados al tema impositivo, incluyendo los enlaces incluidos y los PDF utilizados como señuelo, los atacantes parecen estar apuntando a los departamentos financieros de organizaciones ubicadas en la región de los Balcanes. Y si bien los backdoors y demás herramientas de acceso remoto a menudo son utilizadas para espionaje, creemos que esta campaña en particular tiene una motivación financiera.

La campaña ha estado activa al menos desde enero de 2016 hasta el momento de la redacción de este artículo (las detecciones más recientes en nuestra telemetría son de julio de 2019). Algunas partes de la campaña fueron descritas brevemente por un proveedor de seguridad serbio en 2016 y el CERT croata en 2017. Cada una de estas fuentes se centró solalemnte en una de las dos herramientas y en un solo país. Sin embargo, nuestra investigación muestra que hay una superposición significativa en los objetivos y también en las tácticas, técnicas y procedimientos de los atacantes.

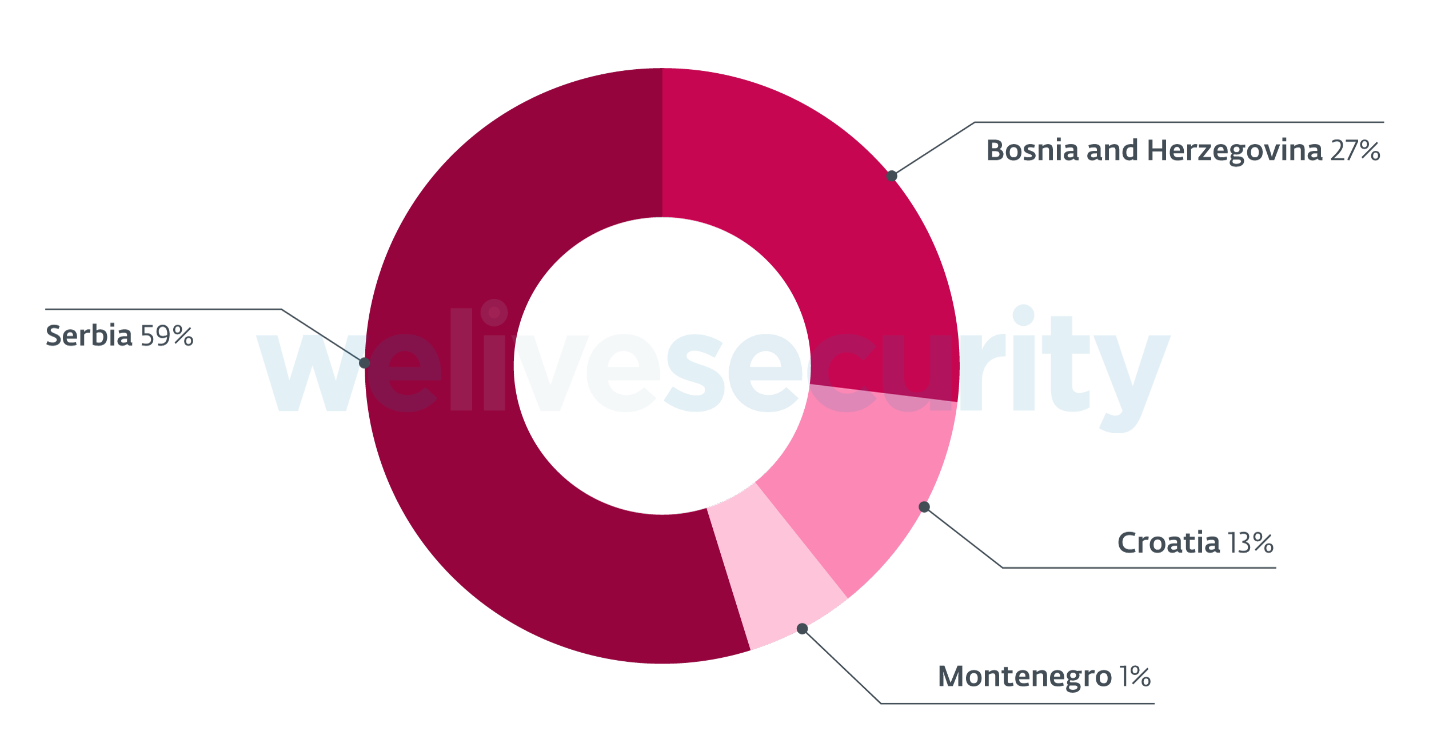

Nuestros hallazgos muestran que los ataques mencionados han sido orquestados y consideramos que se trata de una única campaña a largo plazo que se extiende a países como Croacia, Serbia, Montenegro y Bosnia y Herzegovina.

Nuestra investigación también permitió conocer más a fondo el malware utilizado en esta campaña y proporcionó algo de contexto. En ese sentido, hemos descubierto una nueva versión de BalkanDoor con un nuevo método de ejecución/instalación: un exploit que se aprovecha de la vulnerabilidad WinRAR ACE (CVE-2018-20250). Además, hemos visto ambas herramientas maliciosas firmadas digitalmente con varios certificados que los desarrolladores pagaron para agregar legitimidad. Uno de ellos, emitido por SLOW BEER LTD, era incluso válido al momento de escribir este artículo, por lo que notificamos al emisor sobre el uso indebido que estaban haciendo y revocaron el certificado.

En este artículo, describiremos algunas de las características más interesantes de BalkanDoor y BalkanRAT. Nuestro análisis muestra que el primero se ejecuta como un servicio de Windows, lo que le permite desbloquear la pantalla de inicio de sesión de Windows de forma remota y sin la contraseña o iniciar un proceso con los privilegios más altos posibles. En el caso de BalkanRAT utiliza indebidamente un software de escritorio remoto (RDS) legítimo y utiliza herramientas adicionales y scripts para ocultar a la víctima su presencia, como ocultar la ventana, el icono de la barra de tareas, el proceso, etc.

Blancos de ataque y distribución

Tanto BalkanRAT como BalkanDoor se distribuyeron en Croacia, Serbia, Montenegro y Bosnia y Herzegovina. (Estos países, junto con Eslovenia y la ex Macedonia, conformaban lo que en 1992 se conocía como Yugoslavia).

Según nuestra telemetría, la campaña distribuyendo estas herramientas ha estado activa desde 2016, con las detecciones más recientes de julio de 2019.

Los atacantes han estado distribuyendo sus herramientas a través de correos electrónicos maliciosos ("malspam") con enlaces que conducen a un archivo malicioso.

Los enlaces incluidos en los correos de malspam y que son utilizados para la distribución de BalkanRAT y BalkanDoor, imitan la identidad de sitios web legítimos de instituciones oficiales.

| #colspan# | #colspan# | |

|---|---|---|

| Malicious domain | Real domain | Institution |

| pksrs[.]com | pks.rs | Chamber of Commerce and Industry of Serbia |

| porezna-uprava[.]com | porezna-uprava.hr | Ministry of Finance of Croatia, Tax Administration |

| porezna-uprava[.]net | #rowspan# | #rowspan# |

| pufbih[.]com | pufbih.ba | Tax Administration of the Federation of Bosnia and Herzegovina |

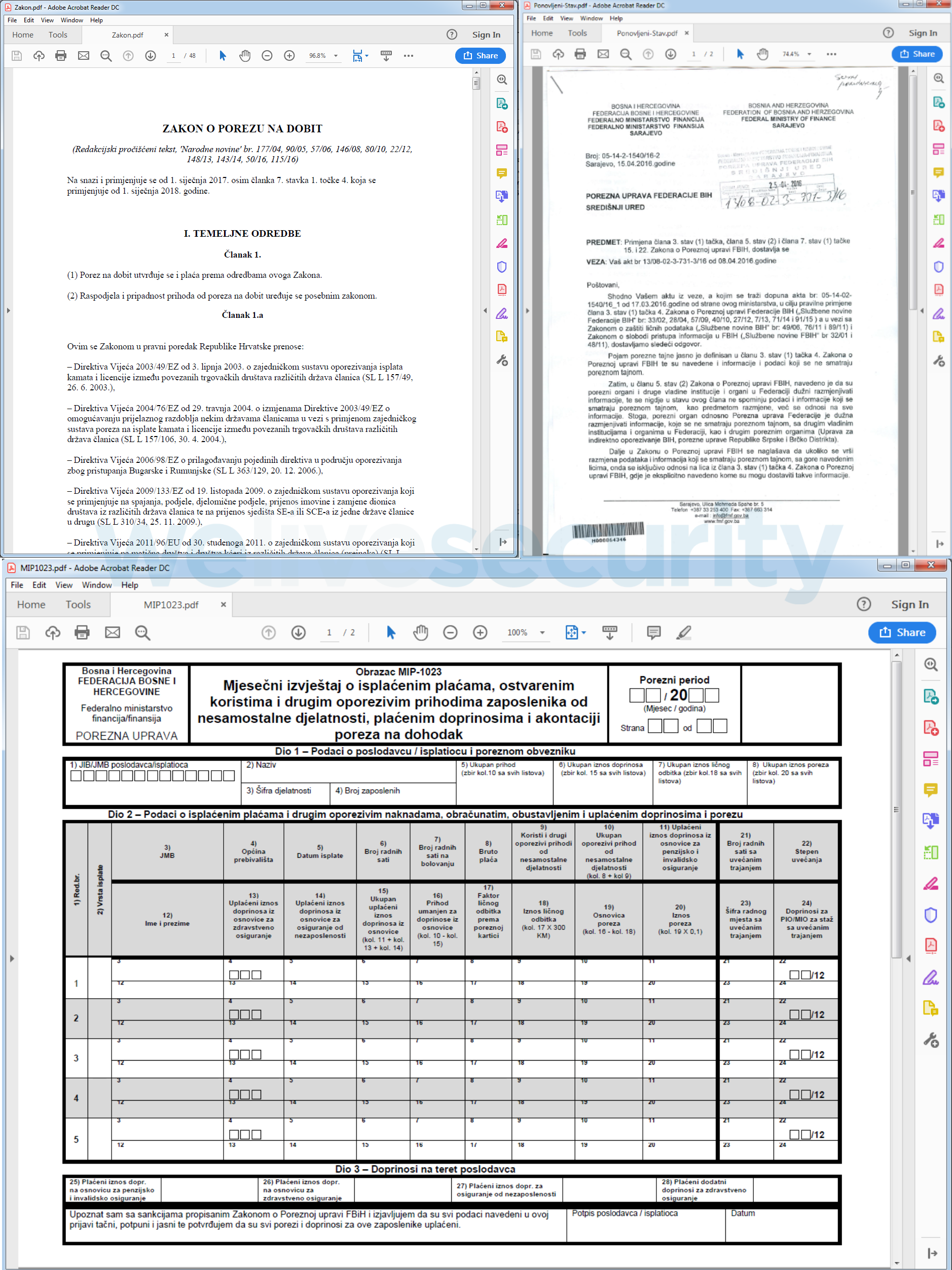

Los PDF señuelo giran en torno al tema impositivo.

| #colspan# | #colspan# | |

|---|---|---|

| PDF name | Language | Content |

| MIP1023.pdf | Bosnian | Tax form |

| Ponovljeni-Stav.pdf | Bosnian | Tax law |

| AUG_1031.pdf | Bosnian | Instructions for using tax filing application |

| Zakon.pdf | Croatian | Tax law |

| ZPDG.pdf | Serbian | Tax law |

Con frecuencia, los enlaces que conducen a un archivo ejecutable se disfrazan como enlaces a un PDF. El archivo ejecutable es un WinRAR auto extraíble cuyo nombre e icono son modificados para parecerse a un archivo PDF y así engañar al usuario. Una vez que se ejecuta, está configurado para desempaquetar su contenido, abrir el PDF utilizado como señuelo para evitar cualquier sospecha y ejecutar silenciosamente BalkanRAT o BalkanDoor.

En algunas de las últimas muestras de BalkanDoor detectadas en 2019, el malware se distribuye como un archivo ACE disfrazado de archivo RAR (es decir, no un archivo ejecutable), especialmente diseñado para explotar la vulnerabilidad WinRAR ACE (CVE-2018-20250). Esta vulnerabilidad, que ha sido remediada en la versión 5.70 lanzada el día 28 Febrero de 2019, se sabe que ha sido explotada con frecuencia para distribuir malware.

La distribución de BalkanDoor es más sigilosa que en versiones anteriores del malware porque no requiere la ejecución del archivo descargado, una operación que podría levantar las sospechas de la víctima prevista.

La campaña

Según nuestra telemetría, la mayoría de las veces, ambas herramientas han sido desplegadas en la misma máquina. La combinación de las herramientas le brinda al atacante una interfaz de línea de comandos y una interfaz gráfica para la computadora comprometida.

Para el caso en que todas las herramientas son desplegadas en la máquina, presentamos el siguiente escenario a modo de ejemplo:

El atacante detecta que la víctima tiene la pantalla bloqueada, por lo que probablemente no esté usando la computadora. Esto logra saberlo a través de BalkanDoor enviando una captura de pantalla que muestra que la computadora está bloqueada o mediante el modo View Only de BalkanRAT. A través del backdoor BalkanDoor, el atacante envía un comando para desbloquear la pantalla, mientras que por intermedio de BalkanRAT pueden hacer lo que quieran en la computadora.

Sin embargo, incluso sin utilizar su computadora, la posibilidad de que la víctima detecte las acciones realizadas por los atacantes está latente. Pero pese a esta desventaja, usar la herramienta RDS puede ser útil. El atacante no está limitado por los comandos del backdoor o por sus habilidades en programación (si un backdoor fuese la única herramienta disponible el atacante podría realizar acciones que requerirían escribir mucho código de forma manual).

En principio, el conjunto de estas herramientas (BalkanDoor y BalkanRAT) podría utilizarse para el espionaje, además de otros posibles objetivos. Sin embargo, tanto los blancos a los que apunta la campaña, así como su distribución y también el análisis de las herramientas muestran que los atacantes buscan dinero en lugar de realizar tareas de espionaje.

El backdoor BalkanDoor no implementa ningún canal de exfiltración. Presumiblemente, si la campaña estuviera destinada al espionaje, los atacantes necesitarían un canal de exfiltración para cargar los datos recopilados, al menos como respaldo para la exfiltración manual, lo que podría no ser siempre una opción.

Por el contrario, y apoyando la idea de que el objetivo de los atacantes ha sido cometer algún delito financiero, hemos visto a BalkanRAT droppear una herramienta que puede crear una lista de tarjetas inteligentes disponibles a través de las funciones de la API SCardListReadersA/SCardConnectA. Las tarjetas inteligentes generalmente son emitidas por bancos o gobiernos para confirmar la identidad del titular. Si se usan incorrectamente, las tarjetas inteligentes pueden facilitar actividades ilegales y/o fraudulentas; por ejemplo, firmar digitalmente un contrato, validar una transacción de dinero, etc.

En el pasado, hemos visto esta característica en una campaña de Buhtrap dirigida a bancos rusos.

Análisis del backdoor BalkanDoor

BalkanDoor es un backdoor simple con un pequeño número de comandos disponible (descargar y ejecutar un archivo, crear un shell remoto, tomar una captura de pantalla). Puede ser utilizado para automatizar tareas en la computadora comprometida o para controlar automáticamente varias computadoras afectadas a la vez. Hemos visto seis versiones del backdoor que varían en comandos compatibles y que han ido evolucionando desde 2016.

El dropper inicial desempaqueta todos los componentes, abre un PDF señuelo (en algunos casos) y ejecuta un script de instalación por lotes que asegura la persistencia del backdoor.

El backdoor se registra a sí mismo como un servicio y bajo un nombre de apariencia legítima (por ejemplo, WindowsSvc, WindowsPrnt, WindowsConn o WindowsErr); el grupo de scripts que lo acompañan pueden garantizar aún más la persistencia mediante el uso de claves de ejecución del registro o la carpeta de inicio.

Una vez que el backdoor es instalado, la computadora se conecta a un servidor C&C, identificándose por el nombre de la computadora y solicitando los comandos. El backdoor se puede conectar a cualquiera de los C&C desde una lista hardcodeada, una medida para aumentar la resistencia. Se conecta a través del protocolo HTTP o HTTPS; si se utiliza HTTPS, entonces los certificados del servidor se ignoran.

Si la conexión no es exitosa, el backdoor es capaz de usar el proxy configurado por el usuario en la computadora de la víctima y repetir el intento de conexión.

Los comandos del backdoor vienen en un formato de archivo INI, con propiedades que determinan los comandos, argumentos de comando y destinatarios previstos. Al especificar la lista de destinatarios, el atacante puede enviar sus comandos a varias computadoras comprometidas a la vez y, por ejemplo, tomar automáticamente capturas de pantalla de todas las computadoras comprometidas.

| #colspan# | |

|---|---|

| Commands | Functionality |

| cn | Specifies computer name(s) of the intended recipients of the commands |

| du, int | Download and execute a file |

| du, ra, de, rpo | Download and execute a file, in the specified context and on a specified desktop |

| rip | Create a remote shell accessible from the specified IP address |

| scr_int, scr_dur | Capture a series of screenshots of the specified duration |

Además, el backdoor se puede ejecutar en varios modos, determinados por los argumentos de la línea de comando con los que se ejecuta. Estos modos pueden servir como comandos de backdoor (cuando se ejecutan desde el shell remoto):

| #colspan# | |

|---|---|

| Argument | Functionality |

| /unlock | Unlocks the screen |

| /rcmd | Creates a remote shell and redirects its input/output to the specified IP address |

| /takescr | Captures a series of screenshots, duration determined by other arguments |

| /run | Executes the specified command using cmd.exe |

| /runx | Executes the specified command using cmd.exe, on the active (input) desktop |

| /inst | Installs itself as a service and starts the main procedure (see /nosvc) |

| /start | Starts the associated service, which starts the main procedure (see /nosvc) |

| /nosvc | Main payload, communicates with C&C and interprets backdoor commands |

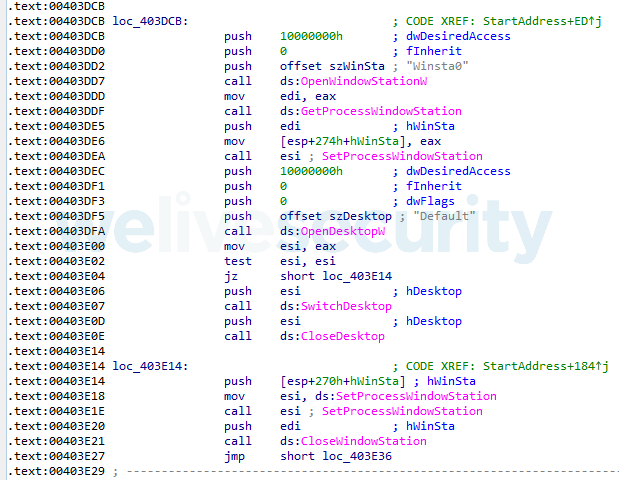

Entre las capacidades de BalkanDoor, la más notable es el desbloqueo de una pantalla sin contraseña.

Esta característica es útil para los atacantes en los casos en que un usuario conectado bloquea la computadora. La "pantalla de bloqueo" es solo otro Escritorio para el sistema, por lo que cualquier malware con los privilegios necesarios puede cambiar a un escritorio real a través de un comando. No se requiere contraseña para realizar esta operación.

Figura 3. Código responsable de desbloquear la computadora cuando el backdoor se ejecuta de forma remota con un argumento "/unlock"

Análisis de BalkanRAT

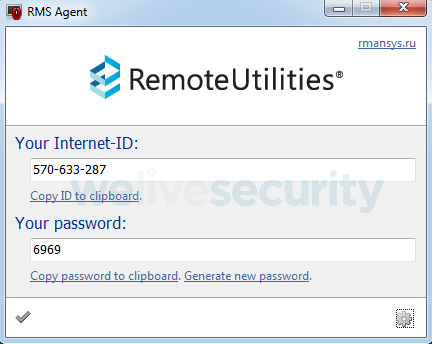

Del conjunto de herramientas, la parte maliciosa de BalkanRAT es más compleja en comparación con la del backdoor. Su objetivo es utilizar una copia de Remote Utilities, un software comercial de un proveedor ruso, Remote Utilities, LLC, utilizado para el acceso remoto a una computadora o para la administración remota. BalkanRAT también proporciona al atacante las credenciales necesarias para este tipo de acceso remoto.

BalkanRAT tiene varios componentes adicionales para ayudar a cargar, instalar y ocultar la existencia del RDS. Pueden añadir excepciones al firewall, ocultar la ventana del RDS y su icono, y ocultar la presencia de procesos relacionados en el administrador de tareas.

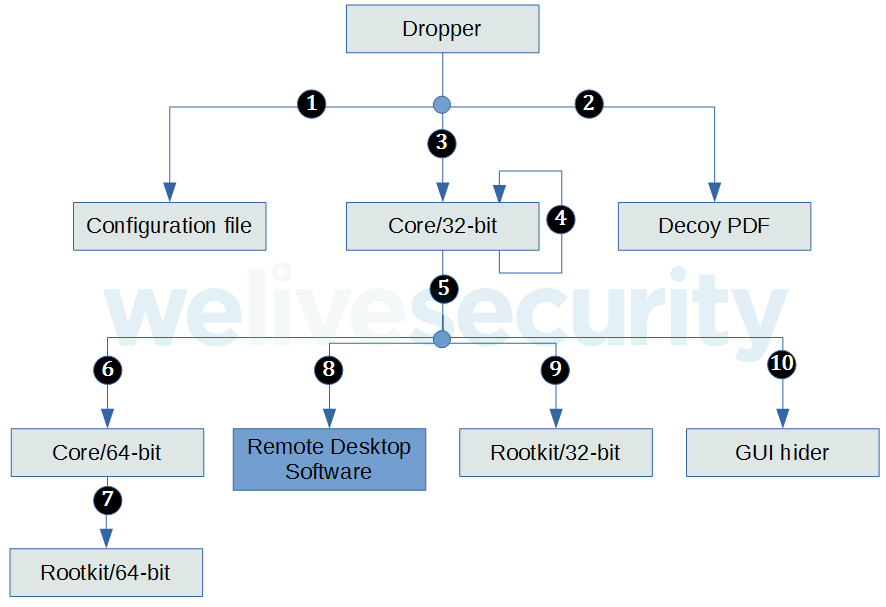

- El dropper primero desempaqueta todos los componentes: un archivo de configuración, el software de escritorio remoto y el componente principal que lo instala, un userland rootkit, un ocultador de GUI y un archivo PDF utilizado como señuelo.

- El dropper abre el archivo PDF para no despertar sospechas del usuario.

- De manera encubierta, el dropper ejecuta el componente principal (32 bits) en modo instalación.

- El componente principal (32 bits) se instala para ser ejecutado con cada inicio y agrega una excepción al firewall para el RDS. Ejecuta los comandos inst1 e inst2 especificados en el archivo de configuración, y se auto ejecuta nuevamente; ahora en modo oculto.

- En este modo, el componente principal actúa como un keylogger.

- El componente principal (32 bits) ejecuta la versión de 64 bits de sí mismo, en modo inyección (si corresponde).

- El componente principal (64 bits) inyecta el userland rootkit (64 bits) en los procesos del administrador de tareas. El userland rootkit luego oculta la presencia de procesos maliciosos en el administrador de tareas.

- El componente principal (32 bits) ejecuta el RDS. Reiteradas veces supervisa y oculta la ventana RDS (porque es una aplicación GUI).

- El componente principal (32 bits) inyecta el userland rootkit (32 bits) en los procesos del administrador de tareas. El userland rootkit luego oculta la presencia de procesos maliciosos en el administrador de tareas.

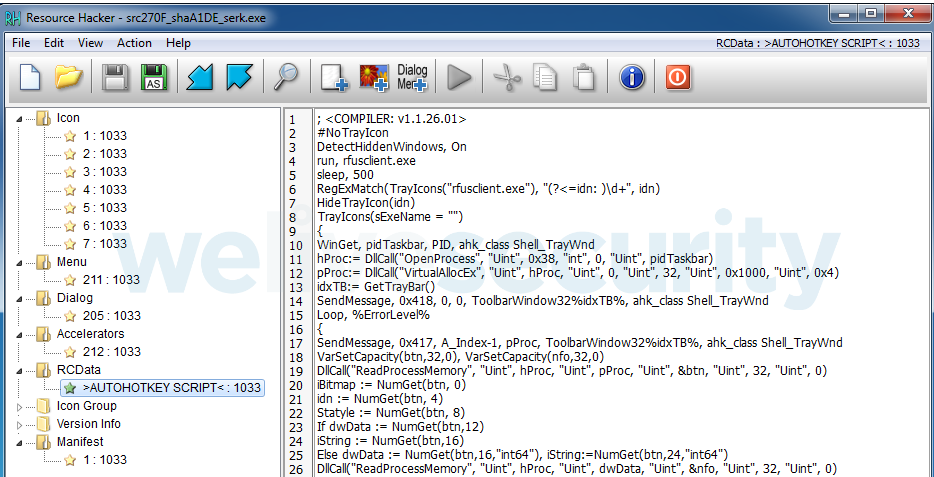

- El componente principal (32 bits) ejecuta los comandos cmd1 y cmd2, como se especifica en el archivo de configuración. Uno de esos comandos fue visto ejecutando un ocultador de GUI, que es un script de AutoHotKey que oculta el icono del RDS.

Nota: algunos componentes son opcionales. Además, a veces son utilizados como un conjunto que incluye un payload cifrado y el correspondiente loader. Estamos omitiendo estos detalles.

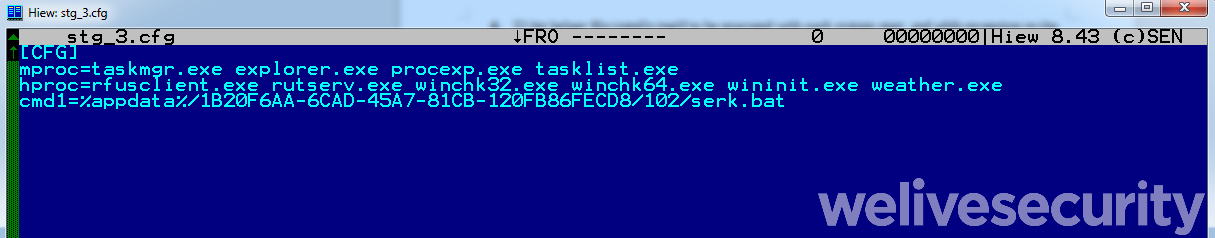

El archivo de configuración de BalkanRAT está en formato de archivo INI (de manera similar a BalkanDoor, que utiliza este formato para comandos de backdoor), con una sección llamada [CFG]. El archivo INI es utilizado por el componente principal del malware y por el userland rootkit.

| Property | Functionality |

|---|---|

| inst1, inst2 | Commands executed by the core component during installation |

| cmd1, cmd2 | Command executed by the core component main payload |

| hproc | List of processes that should be hidden by userland rootkit |

| mproc | List of processes where userland rootkit is injected |

Lo más importante de BalkanRAT está en su componente multipropósito (hay versiones de 32 bits y de 64 bits); se puede ejecutar en varios modos, determinados por el argumento de la línea de comandos. Lo más significativo es que es utilizado para la instalación de BalkanRAT, iniciando un userland rootkit y agregando excepciones para el componente RDS en el firewall.

| #colspan# | |

|---|---|

| Argument | Functionality |

| /rhc | Executes a batch file |

| /fwl | Adds exception to the firewall for the specified program |

| /sreg | Sets configuration data for the RDS in the registry (especially email address where the credentials should be sent) |

| /inst | Ensures persistence by adding itself to the [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows] registry key under the “load” entry. Adds exception for the RDS to the local firewall. Executes itself again in the main mode (no arguments). |

| /inj | Injects the userland rootkit library into processes, as specified in the configuration file |

| (none) | Main mode. Executes the 64-bit version of itself (if applicable), injects the userland rootkit, executes the RDS and hides the window by changing its coordinates to values outside the screen. Another thread captures pressed keystrokes. |

La parte principal del malware BalkanRAT es una copia del software Remote Utilities para acceso remoto. En lugar de utilizar la versión oficial, BalkanRAT implementa una copia firmada por un certificado del atacante.

El cliente del RDS que se ejecuta en la computadora de la víctima debe conocer la ID única y la contraseña, ambas generadas en el lado del servidor, para conectarse al servidor. El RDS desplegado por BalkanRAT está configurado de tal manera que la contraseña es la misma para todas las víctimas, y la ID única generada es enviada a la dirección de correo electrónico del atacante.

Dado que la herramienta de la cual hace un uso indebido BalkanRAT es legítima, aprovecha la infraestructura genuina de Remote Utilities para esta comunicación (rutils.com, server.rutils.com). Debido a esto, la comunicación puede parecer legítima para el usuario y para los productos de seguridad.

Como resultado, el atacante ha obtenido credenciales para acceder a la computadora comprometida a través del software Remote Utilities. Con esta herramienta, pueden transmitir la pantalla para monitorear la actividad del usuario y tomar el mando de la computadora comprometida manualmente.

Figura 6. Una ventana que la víctima nunca ve. Con una copia legítima de Remote Utilities, esta ventana es visible; sin embargo, BalkanRAT la ocultará usando la función de ocultación de la GUI.

Para mantenerse oculto, BalkanRAT utiliza la función de ocultación de la GUI. En la mayoría de los ejemplos (algunos más antiguos son una excepción), se implementa como un script AutoHotKey, compilado en un archivo ejecutable para que pueda ejecutarse en una computadora incluso si AutoHotKey no está instalado allí. El propósito de este script es ocultar el icono de la barra de tareas del cliente RDS.

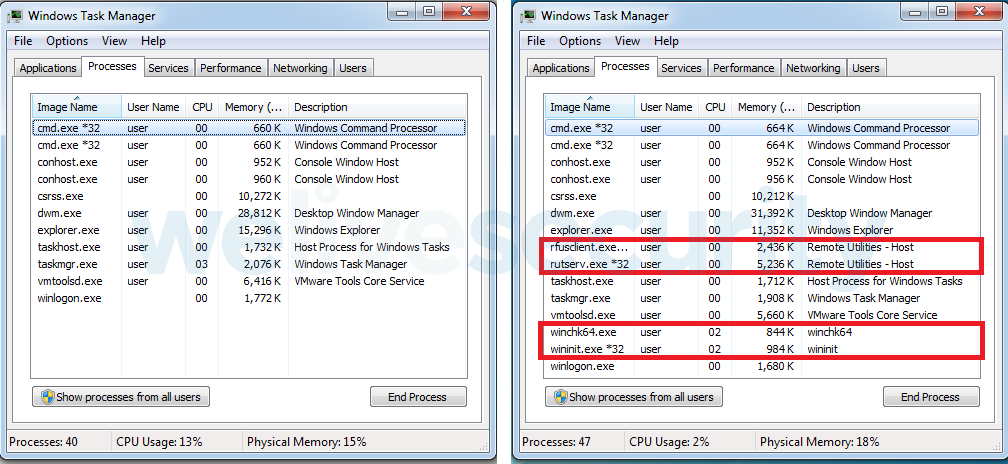

Otra característica notable utilizada por BalkanRAT para permanecer oculto es la capacidad de ocultar procesos del usuario.

Para lograr esto, las librerias del userland rootkit se inyectan en procesos hardcodeados en el archivo de configuración. El userland rootkit hookea la función NtQuerySystemInformation para el proceso en el que se inyecta. En caso de que se consulte SystemProcessInformation, filtra todas las entradas para procesos cuyos nombres fueron especificados en el archivo de configuración. Como resultado, las utilidades del administrador de tareas convencional no mostrarán los procesos que los atacantes quieren mantener ocultos para el usuario.

Figura 8. Con el userland rootkit inyectado, faltan algunos procesos en la lista (izquierda). Sin el rootkit, los procesos son visibles (derecha).

Naturalmente, la lista de procesos que estarán ocultos está compuesta principalmente por aquellos pertenecientes a BalkanRAT. Sin embargo, también hemos visto nombres como "weather.exe" o "preserve.exe" en la lista, que pertenecen al backdoor BalkanDoor. Este hallazgo respalda la creencia de que estas dos herramientas se utilizan de manera conjunta.

Conclusión

Tanto BalkanRAT como BalkanDoor tienen bajo la manga algunos trucos interesantes y cada uno de ellos representa de manera independiente un riesgo significativo para las víctimas. Si se utilizan a la vez como un conjunto de herramientas, crean un arma aún más poderosa.

La campaña dirigida a profesionales y áreas contables en los Balcanes muestra algunas similitudes con una campaña dirigida a notarios ucranianos reportada en 2016. (La única fuente que hemos podido encontrar y que describe este caso está en ruso). En esa oportunidad, el objetivo de los atacantes era tomar el control sobre la computadora de un notario y emitir alguna operación ilegal en su nombre.

Así como los atacantes pueden confirmar una transacción fraudulenta en nombre de un notario, pueden realizar una transacción fraudulenta mientras se hacen pasar por un gerente ante el departamento financiero de una empresa.

Para mantenerse a salvo, los usuarios que se desempeñen en áreas de negocios, así como sus superiores, deben seguir las reglas básicas de ciberseguridad: tener cuidado con los correos electrónicos y examinar tanto los archivos adjuntos como los enlaces que puedan venir en ellos; mantener actualizado sus equipos y utilizar una solución de seguridad confiable.

Indicadores de Compromiso (IoCs)

Nombres de detección de ESET

Win32/BalkanDoor.A

Win32/BalkanDoor.B

Win32/BalkanRAT.A

Win32/BalkanRAT.B

Win64/BalkanRAT.A

Win64/BalkanRAT.B

SHA-1

BalkanDoor – archivos ejecutables

02225C58A0800A8FFFE82F7614695FDEEB75C8B3

3E8AF08F2C64D9D305A129FDEA6B24ED3D8D9484

400FF3FD5BEF94DCBEAE24B5B8A6632DCD1D22A6

576EF0057982DE87CA029C736706E840031A27F4

5CC4F248595268A0C9988DAEE3F0F8F9F5AC0A7F

60EB2A19EC63FF36D13F472EC0E6A594C2778CE6

7AA3D6EA4736C3BF627DB1837B9C8D2B29D7AB8D

AC5383306459CE8CD19BFF412875F093B40427C6

BalkanRAT – ejecutable y archivos auxiliares

006B8EF615550BA731A30FA83B0E03CD16D2A92D

030DC8C3832F664FA10EFA3105DFF0A9B6D48911

032884A46430039ED4E38518AA20742B79AB2678

09D18CD045285A753BCF4F42C6F10AF76913546A

0F7A95C89911E3DE9205FF6AA03E1A4FCE6BC551

13D8664B438DA278CEB9C8593AE85023432054CD

17EA62EBC5F86997FD7E303FBBFF3E343DA38FCC

1C03ED1ADF4B4E786EFC00F3D892217FAAAFB268

15EC88015FB554302DB131258C8C11C9E46209D4

21DE3EB6F39DF4DBBF2D1FE4B6467AAE3D9FBEBD

21EE61874F299661AECC5453F4D6D0EC5380DAD0

270F1FA36365273F14D89EE852D8A438A594CD05

30BA2213BE4355D619E20DA733F27F59DA7B937E

3170B45FB642301687A3A320282099B9D7B7F0F2

38E7FCD6038E688DEC9F1AF9D2D222B9BBC03A8C

3927B48D315F6712D33166A3B278B7835E76A6A9

3C1FF7BBE8BC2BE9E5531FFAD25B18F03C51CF6B

421F52733D334BE32C899670426C06CB72D92CDE

46E4B456729CF659527D2697BD8518E67B5A0056

4F8BA64DA7EA16A7CE5AA2C83BBFCE1C8646E424

500A447A187240706C059C16366FEDF1AA13EA77

555844CA5CD40DFC27778C2D3B6AFA43D1B76685

5A3201048D8D9D696102A3C3B98DA99C2CC4FF1F

64E3A46BF393936A79478C891654C1070CEC42D1

685314454A7D7987B38ADD2EDDBAC3DB9E78464F

6C83ABE56219CA656B71AA8C109E0955061DA536

6E27F7C61230452555B52B39AB9F51D42C725BED

6EF16FAA19FC4CEF66C4C1B66E58FB9CFFD8098E

72DB8CCC962E2D2C15AC30E98F7382E3ACDEDDA8

730E20EE7228080A7F90A238D9E65D55EDD84301

73E0A62F1AAAB3457D895B4B1E6E2119B8B8D167

7BA4D127C6CD6B5392870F0272C7045C9932DB17

7BF564891089377809D3F0C2C9E25FD087F5F42B

8852647B1C1A2EFA4F25FEA393D773F9FF94D6FA

8D9A804B1433A05216CFE1D4E61CE5EB092A3505

8F85738534158DB9C600A29B9DED8AC85C3DE8C1

963CF321740C4EF606FEC65FCE85FB3A9A6223AC

97926E2A7514D4078CF51EAC069A014309E607F1

9EA0C6A17EE4EB23371688972B7F4E6D4D53F3C8

9F2C6A44453E882098B17B66DE70C430C64C3B26

A1DEA762DD4329E77FE59526D4ABC0E15DE2BBBC

A56A299A8EEF9F4FF082184F66FAD1B76C7CACB8

A5ACE8F90C33CBDB12D398C0F227EC48F99551BF

AA4AD783DFE3CC6B0B9612814ED9418253203C50

AB311B53591C6625335B9B791676A44538B48821

AEDF43347AF24D266EC5D471723F4B30B4ACC0D0

B18222E93D25649BC1B67FAB4F9BF2B4C59D9A1A

B8F67BB5682B26ACD5969D9C6AC7B45FE07E79E1

BAD38D474D5CAAAC27082E6F727CAE269F64CF3C

BEEF0EE9397B01855C6DAA2BFF8002DB4899B121

BFE3F5CEC25181F1B6852E145013E548B920651E

C268CAB6D8EC267EEE463672809FAAEE99C2F446

C2F9FFDF518DA9E037F76902746DE89C2E2821E8

C3813734D3BFC07E339C05417055A1A106E2FBBD

C8CBBC175451A097E605E448F94C89D3E050ACD5

C90756A3C6F6DC34E12BABF5F26543510AACE704

C90B5471BBA3293C0A0E6829A81FBE2EB10B42B2

CD1BC431F53E9CFF8204279CDF274838DE8EBB61

CD82D898A3CEA623179456D9AE5FAD1FB5DA01A0

CDBB74CA0960F2E8631D49ACABF2CEA878AE35B8

CE7092FF909E9380CC647C3350AA3067E40C36A9

CEA70DB7FB8E851EF0D6A257A41C9CEE904345B5

CF7A8AFAC141E162A0204A49BAD0A49C259B5A45

DEEA26F5AF918CEC406B4F12184F0CAB2755B602

DFDFCC61770425A8D1520550C028D1DF2861E53F

E0007A2E0E9AE47DD028029C402D7D0A08EBBC25

E00C309E3FE09248B8AFCFF29FC1A79445C913DA

E95C651C539EAF73E142D1867A1A96098A5E219F

ECEEE01F4E8051F544062AE37D76A3DF2921DF82

F06CB000F9A25DDE791C7E5BC30917C74A8F2876

F26C663D5F6F534543A7C42B02254C98BB4EC0D5

F3BC2F436693B61FED7FA7DDF8BC7F27618F24F3

F6030AE46DC2CEF9C68DA1844F7DCEA4F25A90A3

FA19E71F9A836EA832B5D738D833C721D776781A

FFE23D510A24DB27C1C171D2BAF1FBEB18899039

Remote Utilities (otros lanzamientos legítimos firmados por los certificados de los atacantes)

038ECEB80597DE438D8194F8F57245EB0239FF4B

2A1BB4BB455D3238A01E121165603A9B58B4D09D

34CE3FBEE3C487F4F467B9E8EB36844BB5ACB465

3B88D4047FA2B8F8FA6241320D81508EB676EA7A

400438EB302886FD064274188647E6653E455EED

42F70DAA8C75E97551935D2370142C8904F5A20D

446D3FBAE9889FE59AFAD02C6FB71D8838C3FC67

4D46FB773C02A9FF98E998DA4F0777FB5D9F796B

510C93D3DC620B17500C10369585F4AF7CF3CE0D

6A5CA3B9EE0A048F0AEE1E99CBF3943D84F597FF

6D53E7B5099CE11ACA176519620E8064D4FF9AD0

7CEC39AC6A436577E02E7E8FE8226A00E58564CB

8888014C16732CD5136A8315127BA50BB8BB94ED

A5A05BA6E24226F1BC575CBC12B9FC59F6039312

B77CFFF0E359946029120DD642505BC0A9713ECC

BC6F31D5EBC71FF83BACC0B4471FDEFC206B28D0

BE8A582360FB16A4B515CD633227D6A002D142FA

C6E62A113E95705F9B612CDBF49DAC6BAD2073BD

D8D27C742DA87292EF19A197594193C2C5E5F845

DBE0E084B2A8CE4711C3DF4E62E8062234BF6D3B

E56189FE86C9537C28099518D4F4EA2E42EF9EEE

E918192D2B5C565A9B2756A1D01070C6608F361C

Scripts

0BD6C70B7E2320F42F0CFC2A79E161614C7C4F66

7A41B912A3F99370DF4CD3791C91467E23B2AA82

A15AB505B79B88A9E868C95CE544942403C58CB6

A8A5980DE35FBF580497B43EF7E8499E004F9F38

B248E43BAB127D8E1E466821B96B7B7ECF37CB78

Archivos de configuración

28F152154F6E6074EA0DE34214102119C8589583

37A2A15C52CAA7D63AF86778C2DD1D2D81D4A270

B4A847D7AAC4164CF90EA585E4842CBF938B26CF

Archivos PDF utilizados como señuelo

1E0C4A5F0FF2E835D12C3B6571AE6000E81A014B

8722441FF3678D154C89E312DB1A54951DD21C3F

88C3FDA42768C5B465FD680591639F2CDC933283

9F48E109675CDB0A53400358C27853DB48FCD156

C9B592BD7B69995C75CD5B1E4261B229C27FB479

Certificados usados de forma indebida

| #colspan# | #colspan# | #colspan# | #colspan# | #colspan# | |

|---|---|---|---|---|---|

| Name | Valid from | Valid to | SHA1 Thumbprint | Status at the time of writing | |

| AMO-K Limited Liability Company | llc.amo-k@list.ru | 2015/07/30 | 2016/07/28 | 4E36C4D10F1E3D820058E4D451C4A7B77856BDB3 | Expired |

| Valmpak, TOV | tov-valpak@mail.ru | 2016/04/10 | 2017/04/01 | 17D50E2DBBAF5F8F60BFFE1B90F4DD52FDB44A09 | Revoked |

| Valmpak, TOV | - | 2016/08/22 | 2017/11/04 | 4A362020F1AFD3BD0C67F12F55A5754D2E70338C | Revoked |

| 3D PEOPLE LIMITED | - | 2017/11/05 | 2018/11/06 | 936EDFB338D458FBACB25FE557F26AA3E101506E | Expired |

| ADUNIK LTD | - | 2017/10/11 | 2018/10/12 | E7DF448539D1E2671DCF787CF368AAC2ED8F5698 | Expired |

| SLOW BEER LTD | administrator@ slowbeerltd.info |

2019/01/25 | 2019/12/18 | 2359D644E48759F43993D34885167FECAFD40022 | Revoked |

Nombres de archivo

BalkanDoor

Dropper: Zakon.exe

Backdoors: weather.exe, winmihc.exe, Preserve.exe, PreservS.exe, WindowsConnect.exe

Scripts: weather.cmd, winmihc4.cmd, mihcupdate.cmd

Decoy PDF file: Zakon.pdf

BalkanRAT

Droppers: ZPDGI.exe, ZPDGV.exe, ZPDGE.exe, ZPDGO.exe, ZPDGU.exe, ZPDGA.exe, Ponovljeni-Stav.exe, AUG_1031.exe, MIP1023.exe

Configuration file: stg.cfg

Decoy PDF files: ZPDG.pdf, Ponovljeni-Stav.pdf, AUG_1031.pdf, MIP1023.pdf

Core component: winchk32.exe, wininit.exe, hide.exe, winchk64.exe

RDS: rutserv.exe, rfusclient.exe

Userland rootkit: winmmon.dll, winmmon64.dll

GUI hider components: serk.bat, serk.exe

Nombre de carpetas

%WINDIR%\1B20F6AA-6CAD-45A7-81CB-120FB86FECD8

%WINDIR%\29D451CF-3548-4486-8465-A23029B8F6FA

%WINDIR%\B1EDD68E-6AD8-4A7E-91A1-3C30903B8DD4

%APPDATA%\1B20F6AA-6CAD-45A7-81CB-120FB86FECD8

%APPDATA%\29D451CF-3548-4486-8465-A23029B8F6FA

%APPDATA%\B1EDD68E-6AD8-4A7E-91A1-3C30903B8DD4

Servidores C&C

http://bestfriendsroot[.]com/smart.php

http://bestfriendsroot[.]com/weather.php

http://bestfriendsroot[.]com/zagreb.php

http://consaltingsolutionshere[.]com/smart.php

http://consaltingsolutionshere[.]com/weather.php

http://consaltingsolutionshere[.]com/zagreb.php

http://dogvipcare[.]net/kversion.php

http://hvar.dogvipcare[.]net/dekol.php

http://kimdotcomfriends[.]com/smart.php

http://kimdotcomfriends[.]com/weather.php

http://kimdotcomfriends[.]com/zagreb.php

http://limosinevipsalon[.]com/kversion.php

http://luxembourgprotections[.]com/kversion.php

http://malmevipbikes[.]se/kversion.php

http://split.malmevipbikes[.]se/dekol.php

http://zagreb.porezna-uprava[.]com/dekol.php

Direcciones de correo utilizadas para exfiltrar credenciales de Remote Utilities

b.klokov@inbox.ru

galkin.valentin.83@bk.ru

gligorijmaskov@mail.ru

ivan.aslanov@newmail.ru

ivan.tatarov@qip.ru

melikov.viktor@yandex.ru

mr.aleksandrandreev@mail.ru

test@bbportal.info

tgerik@list.ru

vladzlobin@list.ru

Técnicas de MITRE ATT&CK

BalkanRAT

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1192 | Spearphishing Link | BalkanRAT is distributed via emails that contain links to malware. |

| Execution | T1059 | Command-Line Interface | BalkanRAT uses cmd.exe to execute files. |

| T1106 | Execution through API | BalkanRAT uses ShellExecuteExW and LoadLibrary APIs to execute other malware components. | |

| T1064 | Scripting | BalkanRAT uses batch scripts for malware installation and execution. | |

| T1204 | User Execution | BalkanRAT relies on the victim to execute the initial infiltration. The malware is disguised as PDF documents with misleading names, in order to entice the intended victim to click on it. | |

| Persistence | T1060 | Registry Run Keys / Startup Folder | BalkanRAT uses the following Registry Run key to establish persistence: [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows], “load”. |

| Privilege Escalation | T1134 | Access Token Manipulation | BalkanRAT is able to impersonate the logged-on user using DuplicateTokenEx or ImpersonateLoggedOnUser APIs. |

| Defense Evasion | T1116 | Code Signing | BalkanRAT is digitally signed with code-signing certificates. |

| T1140 | Deobfuscate/Decode Files or Information | BalkanRAT decrypts and decompresses some of its components. | |

| T1089 | Disabling Security Tools | BalkanRAT is capable of adding exceptions to the local firewall, using its COM interface. | |

| T1112 | Modify Registry | BalkanRAT modifies the [HKEY_CURRENT_USER\Software\Usoris\Remote Utilities\Server\Parameters] registry key to store configuration of the RDS | |

| T1027 | Obfuscated Files or Information | Some components of BalkanRAT are compressed and then encrypted by a XOR cipher. | |

| T1055 | Process Injection | BalkanRAT injects a userland rootkit library into processes of task manager utilities. | |

| T1108 | Redundant Access | Operators of BalkanRAT have been seen deploying a second malicious tool (BalkanDoor) to preserve remote access in case BalkanRAT is removed. | |

| T1014 | Rootkit | BalkanRAT uses a userland rootkit that hooks the NtQuerySystemInformation function to hide the presence of malicious processes. | |

| T1143 | Hidden Window | BalkanRAT uses 3rd party remote desktop software and hides its window and tray icon in order to hide it from the user. | |

| Discovery | T1082 | System Information Discovery | BalkanRAT collects the computer name and the language settings from the compromised machine. |

| Collection | T1056 | Input Capture | BalkanRAT is capable of logging pressed keystrokes. |

| Command and Control | T1219 | Remote Access Tools | BalkanRAT has misused legitimate remote desktop software for remote access. |

BalkanDoor

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1192 | Spearphishing Link | BalkanDoor is distributed via emails that contain links to download malware. |

| Execution | T1059 | Command-Line Interface | BalkanRAT uses cmd.exe to create a remote shell. |

| T1106 | Execution through API | BalkanRAT uses ShellExecuteExW and LoadLibrary APIs to execute files. | |

| T1203 | Exploitation for Client Execution | BalkanDoor can be distributed as an ACE archive disguised as a RAR archive, exploiting CVE-2018-20250 vulnerability in WinRAR to execute malicious code. | |

| T1064 | Scripting | BalkanDoor uses batch scripts for malware installation and execution. | |

| T1035 | Service Execution | BalkanDoor’s backdoor can be executed as a service. | |

| T1204 | User Execution | BalkanDoor relies on the victim to execute the initial infiltration. The malware is disguised as PDF documents or RAR archives with misleading names, in order to entice the intended victim to click on it. | |

| Persistence | T1050 | New Service | BalkanDoor can be installed as a new service, mimicking legitimate Windows services. |

| T1060 | Registry Run Keys / Startup Folder | BalkanDoor can be installed in the Registry Run key, or dropped in the Startup folder. | |

| Privilege Escalation | T1134 | Access Token Manipulation | BalkanDoor is able to create a process under the security context of a different user, using DuplicateTokenEx, SetTokenInformation or CreateProcessAsUserW APIs. |

| Defense Evasion | T1116 | Code Signing | BalkanDoor is digitally signed with code-signing certificates. |

| T1107 | File Deletion | BalkanDoor deletes files with backdoor commands after the commands have been executed. | |

| T1158 | Hidden Files and Directories | BalkanDoor sets attributes of its files to HIDDEN, SYSTEM and READONLY. | |

| T1036 | Masquerading | BalkanDoor can be installed as a service with names mimicking legitimate Windows services. | |

| T1108 | Redundant Access | Operators of BalkanDoor have been seen deploying a second malicious tool (BalkanRAT) to preserve remote access in case BalkanDoor is removed. | |

| Discovery | T1082 | System Information Discovery | BalkanDoor collects the computer name from the compromised machine. |

| Collection | T1113 | Screen Capture | BalkanDoor can capture screenshots of the compromised machine. |

| Command and Control | T1043 | Commonly Used Port | BalkanDoor uses ports 80 and 443 for C&C communication. |

| T1090 | Connection Proxy | BalkanDoor is capable of identifying a configured proxy server if one exists and then using it to make HTTP requests. | |

| T1008 | Fallback Channels | BalkanDoor can communicate over multiple C&C hosts. | |

| T1071 | Standard Application Layer Protocol | BalkanDoor uses HTTP or HTTPS for network communication. |