Los fanáticos de la televisión coreana deberán estar atentos a una campaña activa que está propagando malware a través de sitios de torrent, utilizando películas y programas de televisión de Corea del Sur como señuelo. El malware permite al atacante conectar la computadora comprometida a una botnet y controlarla de forma remota.

El malware es una versión modificada de un backdoor disponible de manera pública llamado GoBot2. Las modificaciones realizadas al código fuente son principalmente técnicas de evasión específicas para Corea del Sur, las cuales son descritas en detalle en este artículo. Debido a que la campaña está claramente enfocada en Corea del Sur, hemos llamado a esta variante de Win64 / GoBot2 como GoBotKR.

Según la telemetría de ESET, GoBotKR ha estado activo desde marzo de 2018. Las cifras de las detecciones son de cientos, siendo Corea del Sur el país más afectado (80%), seguido de China (10%) y Taiwán (5%).

Distribución

GoBotKR se ha estado propagando a través de los sitios de torrentes de Corea del Sur y China, disfrazándose de películas y programas de televisión local, así como algunos juegos.

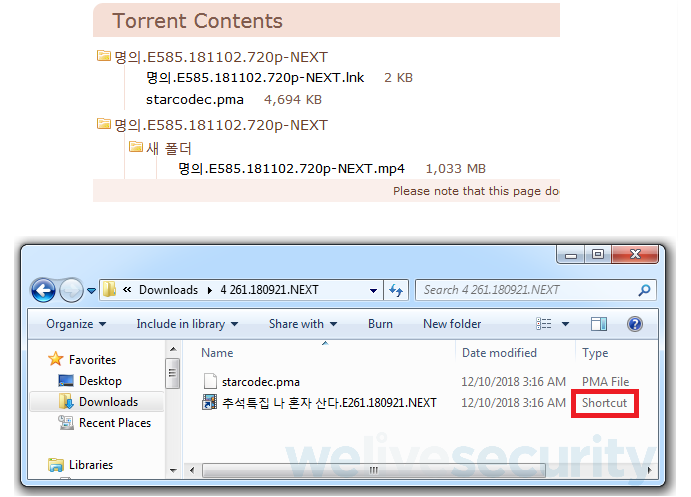

Los atacantes detrás de esta campaña intentan engañar a los usuarios para que ejecuten el malware oculto en el contenido de los torrents, ya que colocan archivos maliciosos que tienen nombres, extensiones e íconos engañosos. Nuestro análisis muestra que los torrents que utilizan un disfraz de programa de película y/o TV generalmente contienen los siguientes tipos de archivos:

- El archivo MP4 esperado

- Un ejecutable malicioso enmascarado como un archivo formato PMA con un nombre de archivo que imita a varios instaladores de códecs

- Un archivo LNK malicioso con un nombre e icono que imita al archivo de video esperado

La Figura 1 muestra ejemplos de contenido de torrent de esta campaña maliciosa.

Figura 1. Contenido de algunos torrents que entregan el malware (el video MP4 no se muestra en la segunda captura de pantalla); el malware es ejecutado por un archivo LNK con un nombre de archivo y un icono engañoso.

Entonces, ¿cómo se comprometen exactamente los usuarios?

Abrir de forma directa el archivo MP4 previsto no provocará ninguna acción maliciosa. El problema está en que el archivo MP4 a menudo está oculto en un directorio diferente y que los usuarios pueden encontrar primero el archivo LNK malicioso que lo imita. El hecho de que la extensión del archivo LNK normalmente no se muestra cuando se ve en el Explorador de Windows, tal como se puede apreciar en la segunda captura de pantalla en la Figura 1 (en el archivo con el nombre coreano), hace que aumente aún más la probabilidad de que los usuarios caigan en la trampa.

Al hacer clic en el archivo LNK se ejecuta el malware. Sin embargo, también abre el archivo deseado (en este caso, un video), dando a las víctimas pocas razones para sospechar que algo salió mal.

También es probable que se cambie el nombre del archivo EXE malicioso a un archivo PMA para evitar levantar sospechas de potenciales víctimas. Hemos visto también esta misma técnica utilizando juegos como señuelo y con nombres de archivo y extensiones relevantes para los juegos.

Durante nuestra investigación, hemos visto los siguientes nombres de archivo que se utilizan para los ejecutables maliciosos starcodec.pma, WedCodec.pma y Codec.pma (disfraz para una película / programa de televisión) y leak.dll (disfraz de juego). El nombre "starcodec" imita al legítimo paquete de codec coreano Starcodec.

Capacidades

GoBotKR se construyó sobre la base de un backdoor llamado GoBot2, cuyo código fuente ha estado disponible públicamente desde marzo de 2017. Tanto la versión original como la versión modificada están escritas en GoLang, también conocido como Go. Si bien se trata un lenguaje relativamente poco común para el malware, están surgiendo nuevas variantes de malware en GoLang, probablemente debido a los desafíos que supone para los analistas la naturaleza voluminosa de sus ejecutables compilados.

La funcionalidad de GoBotKR se solapa en gran medida con el código fuente publicado de GoBot2, con solo unas modificaciones mínimas. En rasgos generales, el malware no es particularmente complejo desde lo técnico y la implementación es bastante sencilla. La mayoría de las funciones son implementadas con el uso de las bibliotecas GoLang y ejecutando comandos de Windows (como cmd, ipconfig, netsh, shutdown, start, systeminfo, taskkill, ver, whoami y wmic) y utilidades de terceros como las de los clientes BitTorrent y uTorrent.

Información recopilada

En última instancia, los actores detrás de GoBotKR están construyendo una red de bots que luego pueden ser utilizados para realizar ataques DDoS de varios tipos (por ejemplo, SYN Flood, UDP Flood, o Slowloris). Por lo tanto, después de ejecutarse, GoBotKR primero recopila información del sistema sobre la computadora comprometida, incluida la configuración de la red, información sobre la versión del sistema operativo, las versiones de la CPU y GPU, así como también una lista de software antivirus instalados.

Esta información se envía a un servidor de C&C, el cual ayuda a los atacantes a determinar qué bots deben utilizarse en los respectivos ataques. Todos los servidores de C&C que extrajimos de las muestras de malware analizadas están alojados en Corea del Sur y están registrados por la misma persona.

Comandos del bot

Una vez que se establece la comunicación con el servidor de C&C, el servidor instruye a la computadora comprometida mediante comandos de backdoor. En este sentido, GoBotKR soporta funciones de botnet bastante estándar, que en su mayoría sirven para tres principales propósitos:

- permitir el uso inapropiado de la computadora comprometida

- permitir a los operadores de la botnet controlarla e incluso ampliarla

- Evadir la detección u ocultarse del usuario

Estos son los comandos soportados:

- llevar a cabo un ataque DDoS en una víctima específica

- acceder a una URL

- Ejecutar un archivo, un comando o un script

- actualizar, finalizar o autodesinstalarse

- apagar / reiniciar / cerrar sesión en la computadora

- cambiar página de inicio en IE

- cambiar el fondo del escritorio

- Siembra de torrents

- Autocopiarse a medios extraíbles conectados y configurar la función AutoRun

- Autocopiarse a carpetas públicas de servicios de almacenamiento en la nube (Dropbox, OneDrive, Google Drive)

- ejecutar un servidor proxy inverso

- ejecutar un servidor HTTP

- cambiar la configuración del firewall, editar el archivo hosts, abrir un puerto

- activar / desactivar el Administrador de Tareas

- habilitar / deshabilitar los editores de registro de Windows

- habilitar / deshabilitar el Símbolo del Sistema (Command Prompt)

- matar un proceso

- ocultar una ventana de proceso

Hay dos comandos que son de particular interés: el de siembra de torrents y el que permite llevar adelante ataques DDoS.

El comando "siembra de torrents" permite a los atacantes hacer uso indebido de las computadoras de las víctimas al utilizarlas para sembrar archivos arbitrarios utilizando los programas BitTorrent y uTorrent, incluso si no están instalados en el sistema. Esto puede ser utilizado como un mecanismo para distribuir el malware más adelante.

El comando "llevar a cabo un ataque DDoS" permite a los atacantes abusar del ancho de banda de la red de la víctima para bloquear la disponibilidad de servicios específicos, como sitios web. Según nuestro análisis, este es probablemente el propósito principal de la botnet GoBotKR.

Técnicas de evasión

En esta sección, exploramos las técnicas de evasión utilizadas por el backdoor GoBotKR. Si bien muchas de las técnicas ya estaban presentes en el código fuente disponible públicamente, los autores de GoBotKR las ampliaron aún más con características específicas de Corea del Sur. Esto nos muestra que los atacantes personalizaron el malware para una audiencia específica, al tiempo que hicieron un esfuerzo adicional para permanecer sin ser detectados durante su campaña.

Técnicas tomadas de GoBot2

Las siguientes técnicas de evasión de detección y antianálisis utilizadas por GoBotKR se han adoptado del código fuente de GoBot2:

- El malware instala dos instancias de sí mismo en el sistema. La segunda instancia (watchdog) supervisa si la primera instancia aún está activa y la vuelve a instalar si se ha eliminado del sistema.

- El malware emplea técnicas para bypassear soluciones antivirus (asigna grandes porciones de memoria y retrasa la ejecución del payload malicioso para evitar que los motores de las soluciones antivirus emulen el código debido a restricciones de recursos).

- El malware puede detectar herramientas de seguridad y de análisis específicas, como los debuggers. En caso de detectar alguna de estas herramientas, se finaliza a sí mismo.

- El malware se autofinaliza solo si la información IP de la víctima sugiere una de las distintas organizaciones que forman parte de su lista negra (por ejemplo, Amazon, BitDefender, Cisco, ESET). En este sentido, utiliza sitios web legítimos externos para consultar información de IP y busca strings hardcodeadas en esta información (por ejemplo, "nube", "Cisco", "Microsoft"), en lugar de usar funciones de API.

Modificaciones específicas de Corea del Sur en GoBotKR

Los autores de GoBotKR agregaron tres nuevas técnicas de evasión relacionadas con su foco en Corea del Sur:

- Como se explicó en la sección anterior, el malware utiliza la información IP de la computadora comprometida para detectar si se está ejecutando en una de las organizaciones que forman parte de la lista negra. En GoBot2, la dirección IP de la víctima se determina accediendo a Amazon Web Services o dnsDynamic y parseando la respuesta. En las muestras de GoBotKR que analizamos, estas URL se reemplazan con las plataformas en línea Naver y Daum de Corea del Sur.

- GoBotKR presenta una nueva técnica de evasión que escanea los procesos en ejecución en el sistema comprometido para detectar productos antivirus seleccionados (enumerados en la Tabla 1). Si se detecta alguno de estos productos, el malware se autofinaliza y elimina algunos rastros de su actividad del host. La lista de procesos detectados incluye productos de AhnLab, una compañía de seguridad de Corea del Sur.

| Process name substring | Associated company/product |

|---|---|

| V3Lite | AhnLab, V3 Internet Security |

| V3Clinic | AhnLab, V3 Internet Security |

| RwVnSvc | AhnLab Anti-Ransomware Tool |

| Ksde | Kaspersky |

| kavsvc | Kaspersky |

| avp | Kaspersky |

| Avast | Avast |

| McUICnt | McAfee |

| 360 | 360 Total Security |

| kxe | Kingsoft Antivirus |

| kwsprotect | Kingsoft Internet Security |

| BitDefender | BitDefender |

| Avira | Avira |

| ByteFence | ByteFence |

Tabla 1. Lista de productos de seguridad detectados por GoBotKR

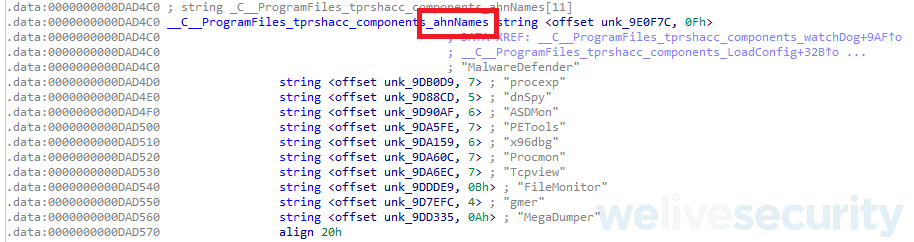

- El malware intenta detectar herramientas analíticas que se ejecutan en el sistema. Se autofinaliza si se detecta alguno de ellos. La lista es denominada internamente como "ahnNames", lo que podría ser otra referencia a AhnLab.

Figura 2. La lista negra que contiene el malware de los procesos en ejecución es internamente denominada "ahnNames"

Además de las referencias hacia AhnLab, las técnicas de defensa descritas en los puntos 2) y 3) fueron añadidas al código fuente como un archivo llamado AhnLab.go, de acuerdo con los metadatos que obtuvimos del malware.

Línea de tiempo

Debido a que el malware se está propagando a través de torrents, muchas de las muestras están rotas o incompletas. Sin embargo, pudimos recuperar los servidores de C&C y la información de la versión interna.

Desde que se vio el malware por primera vez, hemos detectado muestras con versiones internas 2.0, 2.3, 2.4 y 2.5. Cada una de estas versiones viene con algunas mejoras técnicas menores o diferencias en la implementación. El versionado difiere del que se utilizó en el código fuente de GoBot2, donde se utiliza el nombre interno "ArchDuke".

La Tabla 2 enumera las diferentes versiones de GoBotKR detectadas por los sistemas ESET desde mayo de 2018 hasta el momento de la escritura de este artículo. La línea de tiempo presenta el versionado interno del malware y las fechas de detección, ya que las PE timestamps han sido borradas de las muestras.

| First seen | Internal version | Functionality linked to South Korea | C&C server |

|---|---|---|---|

| May 2018 | 2.0 | No | https://jtbcsupport[.]site:7777/ |

| Jul 2018 | 2.0 | Yes | https://jtbcsupport[.]site:7777/ |

| Aug 2018 | 2.0 | Yes | https://higamebit[.]com:6446/ |

| Sep 2018 | 2.3 | Yes | https://kingdomain[.]site:6556/ |

| Sep 2018 | 2.3 | Yes | https://bitgamego[.]com:6446/ |

| Sep 2018 | 2.3 | Yes | https://higamebit[.]com:6446/ |

| Sep 2018 | 2.3 | Yes | https://helloking[.]site:6446/ |

| Jan 2019 | 2.4 | Yes | https://kingdomain[.]site:6556/ |

| Jan 2019 | 2.5 | Yes | https://kingdomain[.]site:6556/ |

Tabla 2. Línea de tiempo de la versión de GoBotKR

Como se puede observar en la tabla, las primeras muestras de malware detectadas en mayo de 2018 aún no estaban personalizadas para los objetivos de Corea del Sur y, por lo tanto, eran casi idénticas al código fuente de GoBot2. Sin embargo, pudimos vincularlas a las muestras más nuevas porque usaron el mismo servidor de C&C.

Cómo estar protegido

Si sospecha que puede haber sido víctima de esta campaña de malware, le recomendamos que analice su computadora con una solución de seguridad confiable. Los productos de ESET detectan y bloquean este malware bajo el nombre de detección Win64 / GoBot2. Puede utilizar el escáner en línea gratuito de ESET para verificar la presencia de esta amenaza en su computadora y eliminar todo lo que se detecte. Los clientes existentes de ESET están protegidos automáticamente.

El contenido pirateado distribuido a través de los sitios de torrents es un vector conocido para propagar todo tipo de malware. Para evitar ataques similares en el futuro, apéguese a las fuentes oficiales a la hora de descargar contenido. Asimismo, antes de ejecutar los archivos descargados, preste atención a si las extensiones coinciden con los tipos de archivos previstos. Para mantener su computadora protegida, le recomendamos que actualice el software que utiliza en su equipo de forma regular y que utilice un software de seguridad de buena reputación.

Indicadores de Compromiso (IoCs)

Nombres de detección de ESET

Win64/GoBot2

Servidores C&C

jtbcsupport[.]site

kingdomain[.]site

higamebit[.]com

bitgamego[.]com

helloking[.]site

SHA-1

Nótese que algunas muestras de malware pueden estar corrompidas debido a la naturaleza de su mecanismo de distribución (torrents).

Versión 2.0

038C69021F4091F0B1BE3F059FCDC1C4FA8885D2

092A4F085A01E0D61418114726B9F9EF9F4683C3

11953296BBC2B26303DED2F92FB8677BD8320326

11BF60CC2B8AC0321635834820460824D76965DE

275EE3BD90996EF54DB5931CBDF35B059D379E0E

424215E74EA64FC3A55FE9C94B74AFC4EA593699

4899912880FF7B881145B72A415C7662625E062E

6560BD68CD0CA0402AB28D8ABE52909EB2BA1E10

6A58E32DFF59BAEE432E5D351EAD7C7CB939CCB7

6BE3A40D89DDCDCFA37926A29CE5BCC5FF182D12

77EAE50B8C424338C2987D6DFF52CE0F0BBBD98F

A04EB443942DD3906A883119429BF09A3601B3E0

A61D72BA8AE6A216F1D5013A05CEA8D4F96E81E1

B60DA1F89313751FAA21DD394D6D862CC8C2DBE4

B7CEAE53118890011B695E358633CCD35E8CD577

BDBA27E525D6DC698C1CF90B07F4FB85956E9C28

C31955C4D3C38591BBC8A2089F23B5558146267B

D688A58001E41A8CA22EABCA309DA9FCD2910CB3

DD18D7B0ADE5E65EFDE920C9261E8890B4105B75

E0046D91BED1B3A09243C43760599DC9D8F99953

E00F1BB85A277A8C1ED081642EF76413B2FF7EA9

EA968D757281E6BB5D9334E7F2C9ECDA69EA15A9

F9C40789C780174F6BB377AE46F49B94E402AE77

FFF263FA9E16F7945BCE21D0F6C11C75DAA241D8

Versión 2.3

018927A35B2CEC08D5493CB75BAA62D6956D0109

063C462E98453AD6E4091A5AB35613CAF19DF415

082A026BD14F69AF46641ABF20520B3D2D0D6E6A

084A7E6B7DD955554FCED021DF58458C7E66EBB2

097248EB38277DA879F5D606179C746DB6BB2C54

0DBA9DDBBB12FA4FE22CD4EE16EF8DCC73B7D295

0E9D0C1A82DFB53DF9BB8B75D3A90B2236704498

0F4BB3FC6771D306565E1002B3327A9F2AED92AF

14129424593DC8B1865F491A9CA92BE753B2A7F0

16703AE741257EAF2EC76E097D17F379E3FCB29D

1BE6DB3F30B41A8777819C9D04056923C74E052E

1C4FDDDBB8402D3A1E70E5DCD4C0187C6F55ABA3

1F966B8540CF9716640DF39FA0B97FBA62200C1F

1FCE2D1735C226DC688EC191B18EF773D0B51830

2145B398927E056AFEA963CCEE39D60760F4FD21

2172B67E6E17944C74468634C1BB52269187D633

227198CB1BB02601E6E707892DC50CB9F11D1C62

25E43D900CD7AA89A209F97CC8B1E718B2E98F6B

2B0D9C7D0D9C847822283EBCB7D4E650A5DC8104

2C4B970778D8F4441EB93DA34A279E7A678E370A

2F6320819D541AE804873EA5AD3E93C0B21028F3

2F635862C92A31CE39F87262D77FC022810F40D3

31AE67F632FC6B278BD6D50D298585BF53A844DB

3356BFD26189533E8E77BFC6E59A5ED25F6BE1E2

354D5135660292C9D4DD5C394ECAAC5DC3719D8A

37902317F4B751C80C4404F6FC6A831602B9B540

3918E9F79C154F6031DA52A21F1F7477715B28BC

3B0B403BAFC72FD86EEC6474886AA7233083888F

3DD1A7A8533676FD471C69AD39DCEE0FBBE7E1FD

4186AECA8B229B51EFD559E7B839E669374673AD

426D064FDBB9AFB694F67F37942BBBD0C2E4AD69

42C4F415580B0EB17E139E92A2DA111BF6CCAF7F

446C3F1EFB3A44FEA98F23AEBBC925DD0C330BE6

4596E0D116A511E204A57877538EA26D174E269E

46D398B78C2DFF0118100B6507F049E867E5195F

4709995AC0FB5F32129AAD235755A8BEB9B355ED

47918740BA72FD3857F209069D6674AF8EFD411B

49A56E7A0BCF3538555078BFFA7DDBB60ADF0DDE

4C3D825798056EEF7E3FE33BDA777F9E70D4E7D4

4F4781B24879DF51652DF3FB24F156F76F78B376

4F6E7EA69CD44E5065EAD8655BC4105375D33A06

5B96C0349C07D6B37F1D3EC9F792CB5848FC48C6

5CD88B03821C3B84D7397D166233A15C0041B38B

5D93972D0352DF08DC06FF5AF120B328654B272F

5E7BEB4E8A35B234D263DDE0AED33C6C9A0D1D57

60CA70EDA899EE58AD419F513F5FB279B89C87A4

60D3445A6A15C8396356AC6F9807965A8E7BFA67

60F638CAD3116DB2FE580C31800A66836D534986

64FC3A6B5F0FA745D66DC66ED2FBC75A7C71C747

660C360B3DF4354FDAFA6454B7E19588FFE296E1

6D90CC4FF3A7F91FDFD904E73CDE3351F14EA828

6FC19EB46CAFC1A18F99119EB7353DE116F1BDFD

718957E417194A6EBD3B55C77AB3EB405E30257B

734F33BCDBF062DDEA90B2B89AF5DC4F0B292594

7688C3DCD43605BDC5E3AED03F6D87E18AEAC9AC

779366C5B356383A2286441EB84140C13000510C

7CD7334FC7CE9701A7C4FE091CC3EC01D07363D9

7DF8023457D50FF9F66CDB4C914206A163BD1713

7F95715B0BF80B7BBECC757D613084D76334101C

830F1387DFEC3D7F8D5678EED8A7C45C76B5DBE6

8368E9DEAE2F880D37232E57240CA893472C8BD3

8AFECBF940273C979D01856E1332EFF6EFE24D09

900E1C9666EECACA47DD59D908EED5480CF92953

9166AB0420C9223F23AC5C4EC5503F75505E5770

94D723C409EF4C4308113F3DBB3CB7E1084C3E12

966B722D6180AC774CFF51CFD20A1C1B966E3F43

98826BC207F1914867572561B4E0643DBE8FD8E4

9DD65F76AAF739AEF7EB9D4601ED366B3B48B121

9E6E772E41F452ED695310BCFA2B88429F12100A

9EDA0E8C2F0EDE283DC1457E4967002BDF3D376F

A9A0A33466B54A5617F986F6B160E10C5B8D81DA

AEF7725E9B945C7BCCCD7A23B1C1C1E40EEAC774

B052FC4D36F40C225397127EFB31628E8B96DC48

B563B60ED58C99199CCAB44496F858A5D42E54E7

B56A6FB4EC95793407752294782EF914EF497C8F

B57736D4F14F4E157D23C14E627A817A03C2DE24

B703848F4BC390E3E9516E3E4C746AD7C616FF96

B8F46453C1E5C03DAD1C07AB8705BE3E4F4224D2

BB7438119A8A2F79CF06BDAA14D8CACA57E05B17

BB89551AA131832395B1589C0E25D3F013A22A24

BCD2027681DD5628F0741B79B1D7C2AC4573D8E2

BD3859586D4C1701498EEFD05BB2E016848CE95D

BF42743314770340DDB5C80F22F39C6E07F74252

BFCB367868E4CFBA880E41B37241E089382F424C

C0B5CE4D03AED769DCCD5BA2BB5296C7D9F55F68

C13BED8DADA964EBF2A88786715FF83F0A1A8BCA

CBA77FE9FA0759AE0CD073D3B126F73BEB340814

CC98D9E90B7DA6E314434A246653B718ABF72FBB

CD880876565DF58EAFC033C0D207E2B2613F8C0D

CE1B68F65E2CC9A060996E58101B80C907C63377

D1D603E24FD82B6BE32B99A25A86F6CD46F3A8AF

D7423A1F56FFF460031419856FE4F7C557E1A2BF

D8ACB99F04A5EC3E355B947885E02977D6C37AF0

DA6603AC6CB47A3C448CB232EB0116BD62C7B7E4

DD1E3544F8363517556A91EBA40E85EE3638528E

DE5F6E4F559BD9FD716271AA35AFF961DF620B84

DEEC9543303C8211AD2C781F4AA936EFC191F64F

DFF022EC8223676E0D792DD126EE91B0D3059C4C

E22D6F80F0FA05446D3AF7D57EB920BA89DBEE9E

E31ABA7D0BBE49F7E66BD04379BC4837A7C91E46

E3204213E526C6ED3F8BE49D8E493DB5E92EC52A

E51519CF8C9522B4266D7CFC7125AF111DB259E7

E6AB36FE3BBDE63B28BFDF27D8890048FEA1E66D

E95A1D9E57821EBA66B421A587A014EB297DE69F

EA2BB07BB8AD5BFE1F0E92AD7B64D960600924C9

EBB140CDF75386E0FA7746910EB6596323184A7F

EDFA500254F315407783F302E85A27D8C802E4F8

EE8198049EBE16E2BA86163361FE4B5F7768FA2E

F0C6B2DEAB37A6BF78E4DF66FC4DD538F5658F6A

F15ED7BE791A2DD2446A7EF5DF748ACB474C0E98

F3DD44C8FC41D466685D8F3B9D3EA59C479230B6

F8353AB3D4D6575FD68BE1ECCF6446A5100925C9

FA22EB25A1FCBD26D5E6B88B464B61BCC4B303C2

FAEE079AABB92B4C887BA3FBEE4D1D63732D72A3

FD37E55481C7941B420950B0979586BDE2BA6B8A

FFD169CBB8E6DC9F1465AC82DDDC4C99AB59C619

Versión 2.4

896FB40BACBF8B51A06AAF49523DE720D1C21D53

A997A5316D4936F70CDF697DF7E65796CE11B607

Versión 2.5

27ED3426EA5DB2843B312E476FFFCF41BA4FDD31

C4074FCC7A600707ADCAF3DD5C0931E6CBF01B48

Valores de registro

La llave de registro utilizada por GoBotKR es una subllave bajo [HKCU\SOFTWARE] con un nombre variable de una lista hardcodeada, que en su mayoría imitan nombres de software.

Las siguientes valores de registro son utilizados:

ID

INSTALL

NAME

VERSION

REMASTER

LAST

WATCHDOC

Técnicas de MITRE ATT&CK

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1189 | Drive-by Compromise | GoBotKR has been distributed through torrent file-sharing websites to South Korean victims, using games or Korean movie/TV series as a lure. |

| Execution | T1059 | Command-Line Interface | GoBotKR uses cmd.exe to execute commands. |

| T1064 | Scripting | GoBotKR can download and execute scripts . | |

| T1204 | User Execution | GoBotKR makes their malware look like the torrent content that the user intended to download, in order to entice a user to click on it. | |

| Persistence | T1060 | Registry Run Keys / Startup Folder | GoBotKR installs itself under registry run keys to establish persistence. |

| T1053 | Scheduled Task | GoBotKR schedules a task that adds a registry run key to establish malware persistence. | |

| Privilege Escalation | T1088 | Bypass User Account Control | GoBotKR attempts to bypass UAC using Registry Hijacking. |

| Defense Evasion | T1140 | Deobfuscate/Decode Files or Information | GoBotKR has used base64 to obfuscate strings, commands and files. |

| T1089 | Disabling Security Tools | GoBotKR may use netsh to add local firewall rule exceptions. | |

| T1158 | Hidden Files and Directories | GoBotKR stores itself in a file with Hidden and System attributes. | |

| T1070 | Indicator Removal on Host | GoBotKR removes the Zone identifier from the ADS (Alternate Data Streams) of the file, to conceal the fact the file has been downloaded from the internet. | |

| T1036 | Masquerading | GoBotKR uses filenames and registry key names associated with legitimate software. | |

| T1112 | Modify Registry | GoBotKR stores its configuration data in registry keys.

GoBotKR can modify registry keys to disable Task Manager, Registry Editor and Command Prompt. |

|

| T1027 | Obfuscated Files or Information | GoBotKR uses base64 to obfuscate strings, commands and files. | |

| T1108 | Redundant Access | GoBotKR installs a second copy of itself on the system, which monitors and reinstalls the primary copy if it has been removed. | |

| T1497 | Virtualization/Sandbox Evasion | GoBotKR performs several checks on the compromised machine to avoid being emulated or executed in a sandbox. | |

| Discovery | T1063 | Security Software Discovery | GoBotKR checks for processes associated with security products and debugging tools, and terminates itself if any are detected. It can enumerate installed antivirus software using the wmic command. |

| T1082 | System Information Discovery | GoBotKR uses wmic, systeminfo and ver commands to collect information about the system and the installed software. | |

| T1016 | System Network Configuration Discovery | GoBotKR uses netsh and ipconfig to collect information about the network configuration. It has used Naver and Daum portals to obtain the client IP address. | |

| T1033 | System Owner/User Discovery | GoBotKR uses whoami to obtain information about the victimized user. It runs tests to determine the privilege level of the compromised user. | |

| T1124 | System Time Discovery | GoBotKR can obtain the date and time of the compromised system. | |

| Lateral Movement | T1105 | Remote File Copy | GoBotKR attempts to copy itself into public folders of cloud storage services (Google Drive, Dropbox, OneDrive).

It is also able to spread itself by instructing the compromised machine to seed torrents with the malicious file. |

| T1091 | Replication Through Removable Media | GoBotKR can drop itself onto removable media and relies on Autorun to execute the malicious file when a user opens the removable media on another system. | |

| Collection | T1113 | Screen Capture | GoBotKR is capable of capturing screenshots. |

| Command and Control | T1090 | Connection Proxy | GoBotKR can be used as a proxy server. |

| T1132 | Data Encoding | The communication with the C&C server is base64 encoded. | |

| T1105 | Remote File Copy | GoBotKR can download additional files and update itself. | |

| T1071 | Standard Application Layer Protocol | GoBotKR uses HTTP or HTTPS for C&C. | |

| T1065 | Uncommonly Used Port | GoBotKR uses non-standard ports, such as 6446, 6556 and 7777, for C&C. | |

| Impact | T1499 | Endpoint Denial of Service | GoBotKR has been used to execute endpoint DDoS attacks – for example, TCP Flood or SYN Flood. |

| T1498 | Network Denial of Service | GoBotKR has been used to execute network DDoS. | |

| T1496 | Resource Hijacking | GoBotKR can use the compromised computer’s network bandwidth to seed torrents or execute DDoS. |