A mediados de enero el investigador Troy Hunt reveló que estuvo circulando en el servicio de almacenamiento en la nube MEGA y también en unos foros de hacking, una lista, denominada Collection#1, que contenía la filtración más grande hasta el momento de contraseñas organizadas en un listado compuesto por más de 700 millones de direcciones de correo y más de 20 millones de contraseñas.

Enterados de esto, es normal que muchos de nosotros nos encontramos ante la interrogante de si nuestras direcciones de correo y/o contraseñas que utilizamos para acceder a nuestras cuentas formaron parte de esta o de alguna otra filtración o brecha. Saber si nuestras credenciales fueron filtradas o no, también nos dará una pauta acerca de si las contraseñas que estamos eligiendo a la hora de registrarnos en un nuevo servicio o cambiarla, son lo suficientemente seguras y/u originales. Por eso, ante estas cuestiones y con la excusa de sumarnos a la propuesta del sitio Gizmodo con su iniciativa de celebrar todos los 1 de febrero el “Día de cambiar tu contraseña”, a continuación te contamos cómo averiguar si tu dirección de correo o contraseña se filtró alguna vez y comprobar si las contraseñas que elijes son seguras o no.

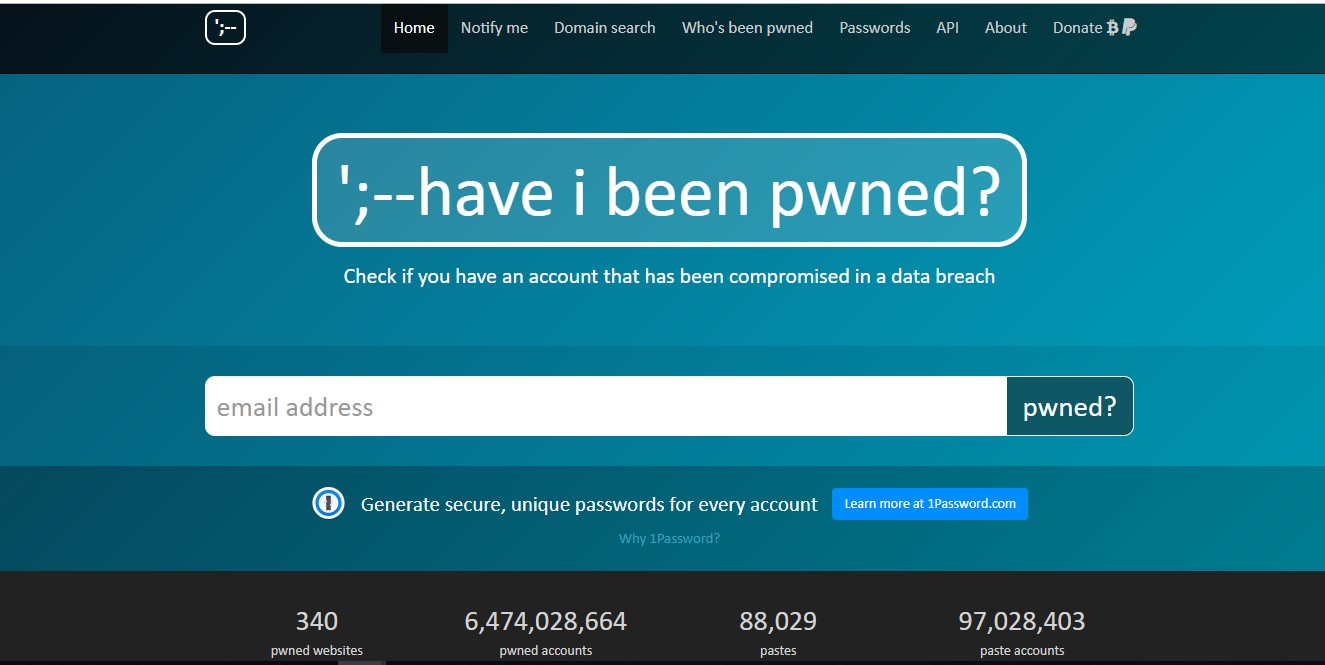

La primera que vamos a utilizar es el servicio de Have I Been Pwned, el cual es liderado por la misma persona que dio a conocer la masiva filtración que mencionamos al principio de este post. Este servicio nos permite verificar si nuestra dirección de correo electrónico fue filtrada alguna vez en las distintas listas que circulas con datos de correo y claves. Además, su base de datos está actualizada e incluye las direcciones y contraseñas que fueron filtradas recientemente.

Al ingresar al sitio podemos ver que cuentan con una base de datos de 6.000 millones de cuentas que han sido filtradas alguna vez. Una vez aquí procedemos a introducir nuestra cuenta de correo para verificar si estamos en alguna de esas listas.

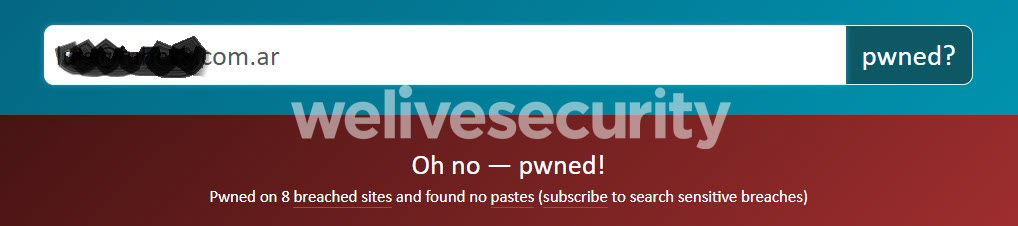

En este caso verificamos que, lamentablemente, la dirección ingresada fue efectivamente filtrada en alguna oportunidad. Si descendemos podemos ver que nos indica en que servicios ocurrieron las filtraciones.

Como se puede ver en la imagen, encontramos la información ordenada por fechas y sitios que fueron víctimas de filtración de nuestra información, como por ejemplo, aparecen casos emblemáticos como los que sufrió LinkedIn y Taringa; así como también distintas listas que regularmente vuelven a circular con información recogida de varios sitios.

¿Qué hacemos entonces con esta información? De más está decir la importancia que tiene cambiar las claves en los sitios mencionados, pero como además es muy común que usemos las mismas credenciales para más de un sitio o servicio, nos veremos en la necesidad de cambiar la clave filtrada en todos los sitios donde la utilizamos, ya que una vez que nuestra clave está en manos de un tercero, nunca sabremos en cuantos sitios probaran entrar con la misma.

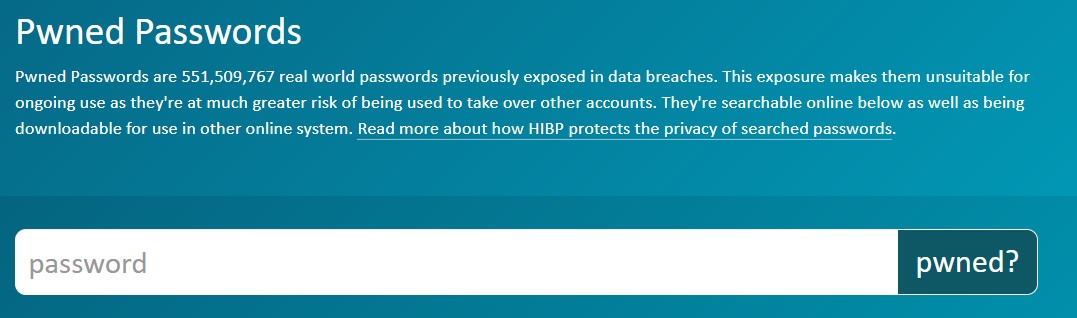

A la hora de elegir una nueva contraseña recomendamos otra herramienta muy útil que está dentro del mismo sitio.

En este caso, la información que nos devolverá la página es cuantas veces fue utilizada (y por supuesto, filtrada) una clave.

Probando algunas de las contraseñas que suelen figurar en los rankings de claves más utilizadas, por más que cueste creerlo, encontramos los siguientes ejemplos:

|

Clave |

Cantidad de veces vista en filtraciones |

| 123456 | 23,174,662 |

| password | 3,645,804 |

| qwerty | 3,810,555 |

| 111111 | 3,093,220 |

| 183,778 | |

| 64,811 | |

| a3Z6!B:9#s.2 | 0 |

Como podemos notar, si probamos una contraseña completamente aleatoria, tenemos grandes chances de que no esté relacionada con alguna de las fugas de información, es decir que probablemente no ha sido utilizada o no logró ser descifrada. Esto nos da un buen parámetro de qué será una clave segura, o al menos difícil de que este en posesión de terceros.

Algo importante a tener en cuenta a la hora de elegir una contraseña segura, no solo será la de verificar que no esté en alguna base de datos de filtraciones, sino recordar algunas buenas practicas a la hora de elegirla.

- Usar caracteres alfanuméricos

- Usar caracteres especiales

- Que tenga por lo menos 8 caracteres de longitud (más de 10 nos dará mayor seguridad aun ante cualquier ataque por fuerza bruta)

- Además, hay que considerar utilizar un segundo factor de autenticación, ya que nos aportará una capa de seguridad adicional sobre la contraseña elegida.

Pero lo más importante es que sea fácil de recordar por nosotros, ya que, si por el hecho de buscar “la contraseña” terminamos anotándola en un papel, o peor aún, pegándola en el pie del monitor, o situaciones similares que se han encontrado, todo lo seguridad que hayamos empleado quedará en la nada misma.

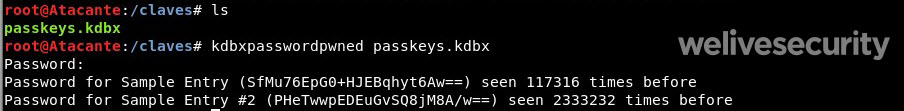

En el caso de aquellos usuarios que utilicen un gestor de contraseñas como KeePass, que nos permitirá generar combinaciones más seguras y las almacena cifradas en el propio gestor, existe la posibilidad de comparar todas las claves que llevamos guardadas ahí contra las bases de datos de Have I Been Pwned, gracias a una herramienta publicada en GitHub.

Se trata de la aplicación kdbxpasswordpwned, la cual nos permite comparar de manera automática todas las claves que tenemos en nuestro gestor KeyPass contra la base de filtraciones.

SI bien la aplicación puede que esté dirigida a un usuario con mayores conocimientos técnicos, con el siguiente paso a paso intentaremos que sea lo más sencillo posible utilizarla.

En primer lugar, procedemos a instalar la aplicación con la siguiente línea de comando en nuestro sistema con Python:

$ pip install kdbxpasswordpwned

Una vez instalado, debemos ir a la carpeta donde tengamos nuestro archivo.kdbx (formato de archivo del gestor de contraseñas KeyPass) y ejecutar el siguiente comando:

Kdbxpasswordpwned passkeys.kdbx

Como podemos apreciar, nos va a pedir la clave de nuestro archivo cifrado, para luego comparar cada una de las contraseñas que tenemos alojadas en el gestor. En este ejemplo, podemos observar que se encontraron dos claves de ejemplo que tenemos guardadas, con lo que nuevamente nos da la pauta de que si se tratara de claves reales deberíamos cambiarlas inmediatamente en los servicios que las utilizamos.

Como último consejo de este post, porque nunca está de más observar qué hacen los ciberdelincuentes con la información que obtienen, estemos atentos a recibir correos electrónicos donde nos quieran extorsionar por el hecho de tener nuestras claves, ya que desde el Laboratorio ESET vemos que siguen vigentes actualmente campañas de sextorsión falsas donde nos envíen un mensaje con nuestra clave en el correo (en el titulo o en las primeras líneas del cuerpo) y nos exigen un pago a cambio.

Recuerden cambiar periódicamente sus claves de acceso, por más que los servicios y aplicaciones no los obliguen, utilizar el segundo factor de autenticación en los servicios que lo permitan y de esta manera mantendremos más segura nuestra información personal y el acceso indebido a la misma.

Te puede interesar también: