Fuerzas de seguridad de todo el mundo han dado de baja varias botnets que estaban "alimentadas" por una familia de malware bautizada como Gamarue (generalmente detectada por ESET como Win32/TrojanDownloader.Wauchos) y también conocida como Andromeda. Esto se da luego de más de un año de esfuerzos en conjunto que dependieron de la inteligencia técnica de investigadores de Microsoft y ESET.

ESET, luego de haber sido contactado por Microsoft para aliarse a los esfuerzos para dar de baja la botnet, proveyó análisis técnico para la operación que finalmente desmanteló Wauchos. Los investigadores de ESET vigilaron de cerca las botnets, identificaron sus servidores de Comando y Control (C&C) para su desmantelamiento (o takedown en inglés), y mantuvieron un registro de lo que se instalaba en los sistemas de las víctimas. Luego, Microsoft contactó a las fuerzas de seguridad con la información que incluía: 464 botnets distintivas, 80 familias de malware asociadas y 1.214 dominios y direcciones IP de los servidores de C&C de las botnets.

Wauchos: un flagelo global

Wauchos ha estado creando problemas desde por lo menos septiembre de 2011, teniendo cinco grandes versiones a lo largo de los años. Ha estado disponible en los rincones oscuros de la Internet principalmente como un crime kit, permitiéndole a cualquiera con malas intenciones poder comprar una "porción".

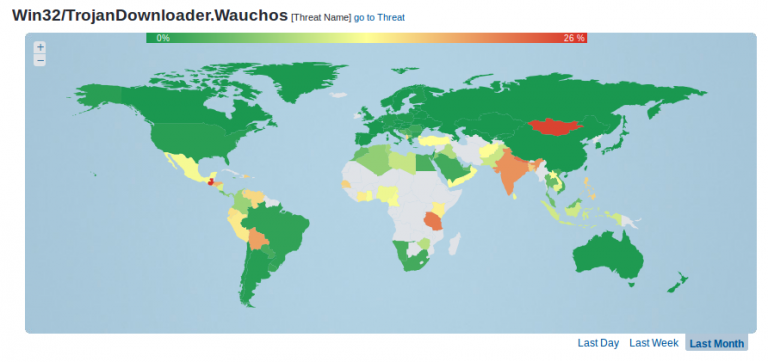

El mapa de prevalencia basado en la telemetría de ESET muestra el alcance global de Wauchos, que ha creado estadísticas de botnets en varias partes del mundo.

De acuerdo a Microsoft, la infección fue detectada o bloqueada en un promedio de casi 1.1 millón de máquinas por mes en el último semestre. A lo largo del monitoreo de la amenaza, ESET encontró docenas de servidores C&C cada mes. El grueso de la investigación de ESET fue realizado a fines del año pasado, momento en el cual la actividad de Wauchos alcanzó su pico.

"Wauchos generalmente es utilizado para robar credenciales y también para descargar e instalar malware adicional en un sistema. Además, si un sistema es comprometido con Wauchos, es probable que también hayan instaladas diferentes familias de malware," afirma Jean-Ian Boutin, investigador de ESET.

En general, el malware seucundario que compromete la máquina de la víctima luego de pasar a formar parte de la botnet es Kasidet (también conocido como Neutrino bot), que suele ser utilizado para realizar ataques de denegación de servicio. Además también suelen instalarse Kelihos y Lethic, que generalmente están involucrados en envíos masivos de correos electrónicos basura.

Dada su modularidad, las funcionalidades de Wauchos pueden ser fácilmente expandidas con plugins, entre los que se encuentran un keylogger y un capturador de formularios que pueden robar información personal de los usuarios. A estos se le suma un rootkit, que puede ser utilizado para ocultar la presencia de malware para así asegurarse su persistencia en un sistema comprometidos.

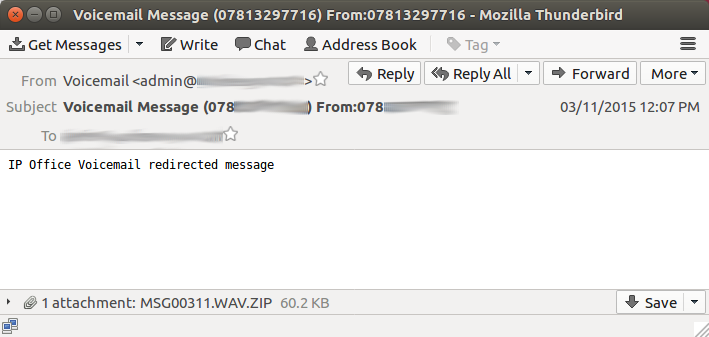

Dado que Wauchos es adquirido y desplegado por una variedad de cibercriminales, los vectores de ataque utilizados para propagar la amenaza son muy variados. Este código malicioso ha sido comúnmente propagado a través de redes sociales, aplicaciones de mensajería instántanea, dispositivos removibles, spam (ver la Imagen 2) y exploit kits.

Tal como ha sucedido con otros códigos maliciosos, muchas muestras de Wauchos analizadas por ESET habían sido configuradas para revisar la configuración del teclado del sistema. Si el mismo era configurado en ruso, ucraniano, bieloruso o kasajo, el código se cerraba sin realizar ninguna acción maliciosa. Se presume que esta táctica tiene la intención de evitar ser juzgados en dichos paises.

A lo largo de los años, la inteligencia brindada por ESET ha sido utilizada para desmantelar una serie de operaciones criminales, incluyendo las botnets Dorkbot y Mumblehard, y la red Avalanche que era utilizadas por muchas otras botnets.

Si te preocupa que tu sistema Windows esté comprometido por Wauchos y no eres un cliente de ESET, puedes descargar y utilizar de manera gratuita ESET Online Scanner, que remueve cualquier amenaza que se encuentre en tu sistema, incluyendo Wauchos.

Si quieres leer un análisis detallado de cómo ESET ha ayudado para desmantelar estas botnets, te invitamos a que leas el post "ESET takes part in global operation to disrupt Gamarue" (en inglés).