En una Internet en la que los usuarios están constantemente suscribiéndose a servicios online, que solicitan un registro acompañado de un nombre de usuario y una contraseña, es habitual que la mayoría opte por generar contraseñas simples y reutilizarlas en múltiples servicios a la vez.

Pero, como ya se ha demostrado en numerosas ocasiones, esto es sinónimo de problemas, especialmente cuando se compromete la seguridad de algún servicio online con millones de usuarios y estos datos pasan a estar disponibles para que cualquiera pruebe a autenticarse en todo tipo de servicios.

Reacción ante incidentes de seguridad que involucren contraseñas

Las brechas de seguridad que hemos visto en los últimos años no han hecho más que crecer de forma progresiva, y ya es raro encontrar a alguien que no haya recibido en algún momento un aviso de uno de los muchos servicios que se han visto comprometidos. Si crees que no es tu caso, te invito a visitar la web Have I been Pwned? e introducir alguna de tus direcciones de correo electrónico.

Igual te sorprendes al ver que tu email aparece en alguna de las brechas de seguridad que hay registradas en esa web, como la de Yahoo, LinkedIn, MySpace o Adobe, que afectaron a cientos de millones de usuarios de todo el mundo.

El problema viene cuando, a pesar de que estos incidentes suelen aparecer en las noticias e incluso se les informa a los usuarios afectados, hacen caso omiso y no adoptan las medidas necesarias para evitar que alguien acceda sin su permiso a sus cuentas en servicios online de toda clase.

Lo recomendable sería que ante una situación de este tipo, o incluso periódicamente, cambiásemos nuestras contraseñas por una combinación lo suficientemente larga y robusta de caracteres, tal y como podemos ver en el siguiente video:

No obstante, recordar muchas contraseñas complejas puede ser algo difícil para la mayoría de nosotros, y eso provoca que muchos las terminen apuntando en un papel o incluso en un documento de texto, sin pensar en que alguien las podría obtener y ver comprometida toda su seguridad.

Para facilitar la gestión de estas contraseñas existen aplicaciones que las recuerdan y almacenan en forma segura, conocidas como administradores de contraseñas.

La importancia del doble factor de autenticación

A pesar de que el uso de las contraseñas sigue estando muy presente en nuestro día a día, parece que cada vez se tiene más asumido que se han de sustituir por algún método que sea más práctico y seguro, o por lo menos complementarlas con una capa adicional de seguridad.

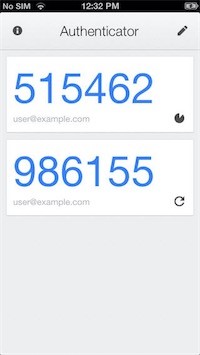

Tal vez, la opción más sencilla y económica que tengamos a nuestro alcance sea utilizar herramientas de doble factor de autenticación, que permiten generar un código temporal de un solo uso para registrarnos en una sesión de un servicio online. La más conocida actualmente es Google Authenticator y permite utilizar nuestro móvil como un generador de códigos de un solo uso.

De este modo, cuando introduzcamos nuestro usuario y contraseña se nos pedirá además el código generado por esta aplicación, evitando que en caso de pérdida o robo nuestras credenciales sean utilizadas de forma fraudulenta, ya que no se podrá acceder a nuestras cuentas sin la introducción de dicho código.

Este método lleva usándose desde hace bastante tiempo mediante SMS para confirmar las transacciones de dinero a la hora de operar con la banca online, y supone una capa adicional de seguridad que dificulta las actividades delictivas.

Personalmente, activo siempre que puedo el doble factor de autenticación incluso en cuentas de juego online, mediante aplicaciones como las que Blizzard o Steam proporcionan a sus usuarios, y recomiendo encarecidamente su utilización.

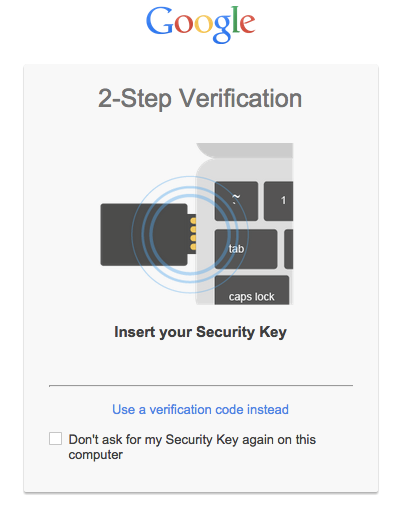

Precisamente Google ofrece también un medio físico tras haber estado trabajando en estas soluciones de autenticación desde hace un tiempo y haber sido uno de los principales impulsores del 2FA. Para usar una clave de seguridad USB simplemente se debe conectar este pequeño dispositivo a nuestro ordenador y cargar el perfil del usuario, ya que se encuentra asociado a sus cuentas.

Autenticación biométrica presente y futura

Más cómodo aún resulta otro tipo de autenticación como la biométrica, algo que los usuarios de dispositivos móviles como smartphones o tablets llevan disfrutando desde hace tiempo. Mediante nuestra huella dactilar, cara o incluso el iris es posible identificarnos en nuestro dispositivo, sin tener que introducir ningún dato.

Los avances en este campo han hecho que, poco a poco, se introduzcan nuevas formas de autenticación biométrica como las pulseras que miden nuestro pulso cardiaco. El ritmo único y preciso del corazón puede ser usado como una alternativa a las contraseñas, identificando a un usuario de forma remota y no solo para que acceda a su ordenador, sino también a su automóvil, a su casa o realizar pagos en tiendas.

Otros conceptos de identificación biométricos incluyen medir tu forma de andar, quizás no tan práctico para aquellos que simplemente necesitan iniciar sesión en sus puestos de trabajo. Una vez más, un brazalete equipado con acelerómetros y giroscopios puede ser usado para monitorizar tu caminar, tu velocidad, balance y peso, y permitirte registrarte en tu ordenador combinando los datos obtenidos con una muestra previamente registrada.

También tenemos el reconocimiento facial, que Facebook asegura haber perfeccionado a un nivel casi humano, y el reconocimiento de la velocidad de escritura. Tal vez un día no se trate de saber la contraseña, sino de cómo la escribes.

No obstante, no todo es tan bonito como lo pintan, y numerosas investigaciones han demostrado que es posible engañar a estos sistemas de autenticación si no se encuentran bien implementados.

De hecho, el principal problema que tiene la autenticación biométrica es que utiliza características físicas que no se pueden cambiar (como nuestra huella dactilar), por lo que, si en algún momento esta se ve comprometida, este sistema deja de ser efectivo.

Conclusión

A pesar de que los usuarios y contraseñas siguen siendo la medida de seguridad principal para millones de usuarios en todo el mundo, hace tiempo que existen alternativas y complementos que proporcionan una mayor seguridad y que, poco a poco, van implantándose.

Acabamos de repasar solo unas cuantas, pero este es un campo que evoluciona rápidamente y cuya finalidad es desterrar, de una vez por todas, los problemas ocasionados por mecanismos de autenticación demasiado básicos e inseguros, especialmente por la mala gestión que se hace de ellos por parte de los usuarios.