Nos complace presentar nuestro reporte anual de explotación de Windows en 2016 (disponible en inglés). En esta última versión, echamos un vistazo a las funcionalidades de seguridad modernas de Windows 10 y detallamos, como cada año, información sobre vulnerabilidades que se han corregido en las versiones de la plataforma que todavía cuentan con soporte de Microsoft. Además, exploramos tendencias de explotación de fallas.

El reporte también analiza otros temas: en primer lugar, las medidas que Microsoft llama mitigaciones, que ofrecen un poderoso enfoque para prevenir la explotación de varios tipos de vulnerabilidades. Windows 10 introdujo algunos tipos nuevos de mitigación que ya se utilizan en componentes del sistema y navegadores, por lo que profundizamos sobre este aspecto.

En segundo lugar, describimos la seguridad en torno al firmware y consideramos funcionalidades que se añadieron tanto al hardware como a las versiones modernas de Windows. También hay una sección especial dedicada a datos publicados por el grupo The Shadow Brokers, que presuntamente pertenece al famoso Equation Group.

Haz clic en la imagen para acceder al reporte completo:

Otra información incluida en el informe tiene que ver con:

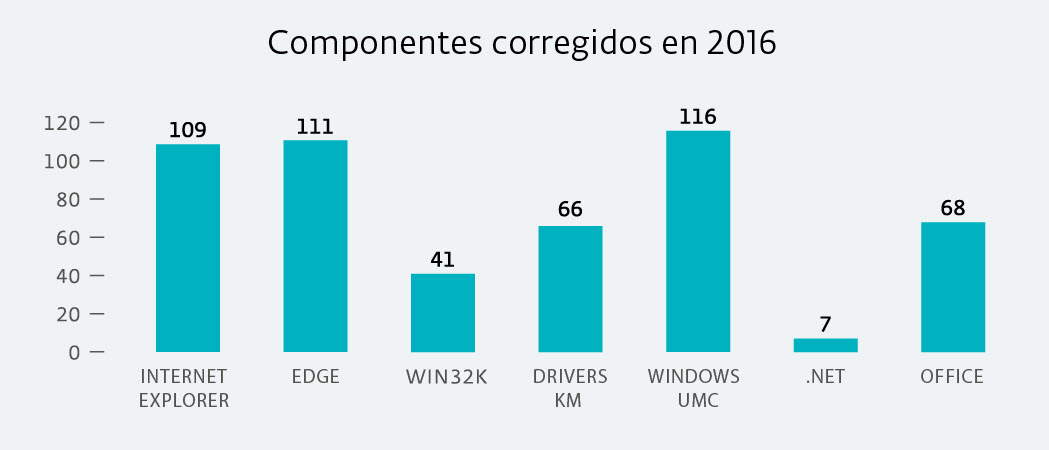

- Estadísticas sobre vulnerabilidades corregidas en versiones de Windows con soporte de Microsoft, sus componentes, navegadores web y la suite Office.

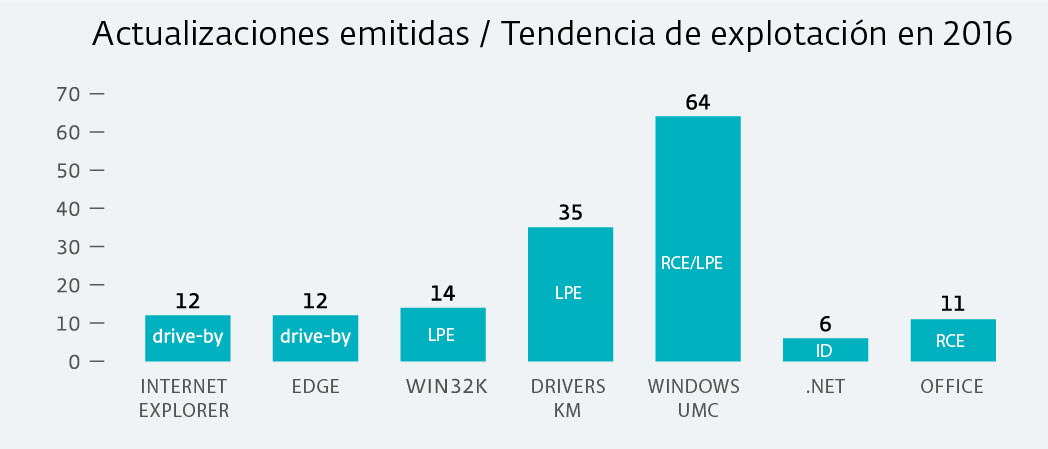

- Información sobre los tipos de actualizaciones emitidos, qué nos dicen sobre las tendencias de explotación, y cómo se comparan estas estadísticas con las de 2015.

- Una mirada detallada a las mitigaciones de exploits en versiones recientes de Windows, incluyendo Control Flow Guard (CFG), Kernel Address Space Layout Randomization (KASLR) y seguridad basada en virtualización.

- Información sobre la efectividad de la seguridad en los principales navegadores web y el uso que hacen de las mitigaciones internas de Windows.

- Una sección separada sobre la explotación de drivers legítimos de terceros para obtener privilegios SYSTEM en un sistema operativo.

- Información sobre nuevas mitigaciones de EMET.

En la figura de abajo se ven estadísticas relacionadas a vulnerabilidades corregidas. Es interesante notar que el número para los navegadores web Internet Explorer y Edge y el número para Windows User Mode Components (UMC) es más o menos el mismo. Se solucionaron muchas fallas en drivers y también en el kernel de Windows.

Además, como se puede ver en el gráfico de abajo, el componente más frecuentemente actualizado es Windows UMC. Los atacantes pueden usar vulnerabilidades sin parche para la ejecución remota de código o para elevar privilegios de componentes maliciosos cuando obtuvieron el acceso a un sistema.

Queremos remarcar una vez más la importancia de las actualizaciones de seguridad para el software, los sistemas operativos y el firmware de la PC. Creemos que Microsoft y otros fabricantes de la industria están tratando de emitir parches para vulnerabilidades críticas rápidamente; también están añadiendo nuevas funcionalidades de seguridad para bloquear exploits proactivamente.

De tu lado queda instalar parches en forma habitual y proteger tu sistema.