La semana pasada recibimos en los Laboratorios de ESET el reporte de una nueva campaña de propagación de malware, dirigida a usuarios centroamericanos. A través de una falsa notificación bancaria sobre un estado de cuenta, los cibercriminales buscaban engañar a sus víctimas e infectar sus sistemas con una variante de un RAT conocido como Cybergate, detectado por ESET como Win32/Remtasu.AP.

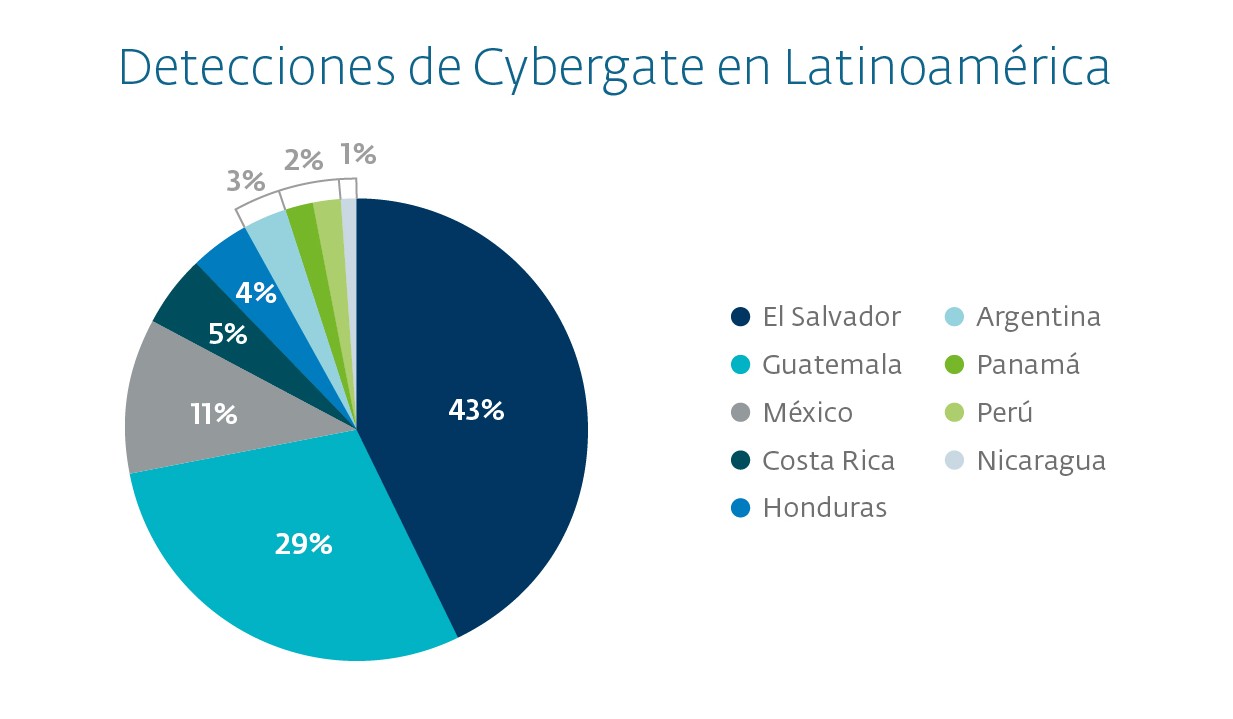

Los países más afectados, como veremos a lo largo del post, se encuentran mayormente en Centroamérica: El Salvador, Guatemala, México, Costa Rica y Honduras componen el top 5 de detecciones.

¿Qué es Cybergate?

Cybergate es lo que se denomina como un RAT (Remote Access Tool), se trata de un tipo de código malicioso orientado a controlar los sistemas afectados, principalmente para el robo de información, uso de keyloggers y otras funcionalidades que buscan recolectar datos del sistema afectado.

Cybergate existe en el underground desde hace algunos años, y han aparecido diferentes versiones de este RAT crackeadas por la red. Entre sus funcionalidades incluye:

- Robo de contraseñas

- Robo de archivos

- Capturas de la cámara web

- Capturas de audio

- Protección contra análisis (Anti-VM, Anti Debugging, etc.)

- Persistencia en el equipo afectado

- Conexión remota

- Instalación/ejecución de otros códigos maliciosos

¿Cómo se produce la infección?

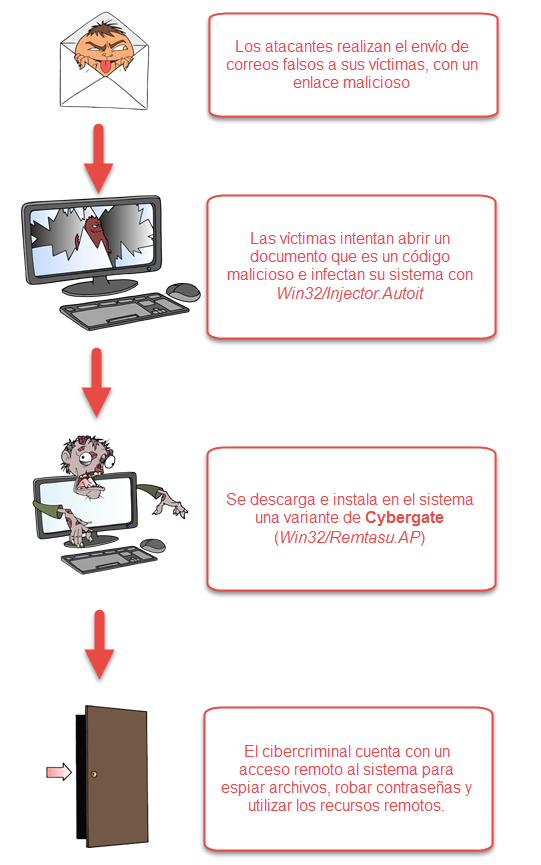

Una vez que se encuentran dentro del sistema, los cibercriminales son capaces de recopilar información como usuarios o cuentas, robar archivos e incluso utilizar la cámara integrada de los dispositivos para espiar a sus víctimas.

El siguiente esquema explica el proceso de infección de Cybergate:

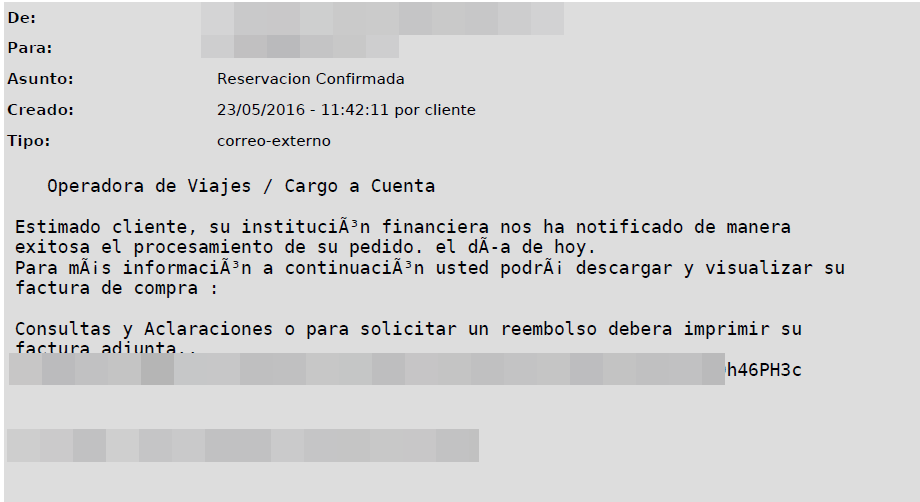

Esta nueva campaña de propagación sigue una metodología similar a otras llevadas a cabo por los cibercriminales en Centroamérica, que hemos reportado en El Salvador y Guatemala y en otros países de la región. En todos los casos analizados el ataque inicia con un correo falso que busca persuadir a los usuarios; en este caso hacía referencia a un pago correctamente procesado y se veía así:

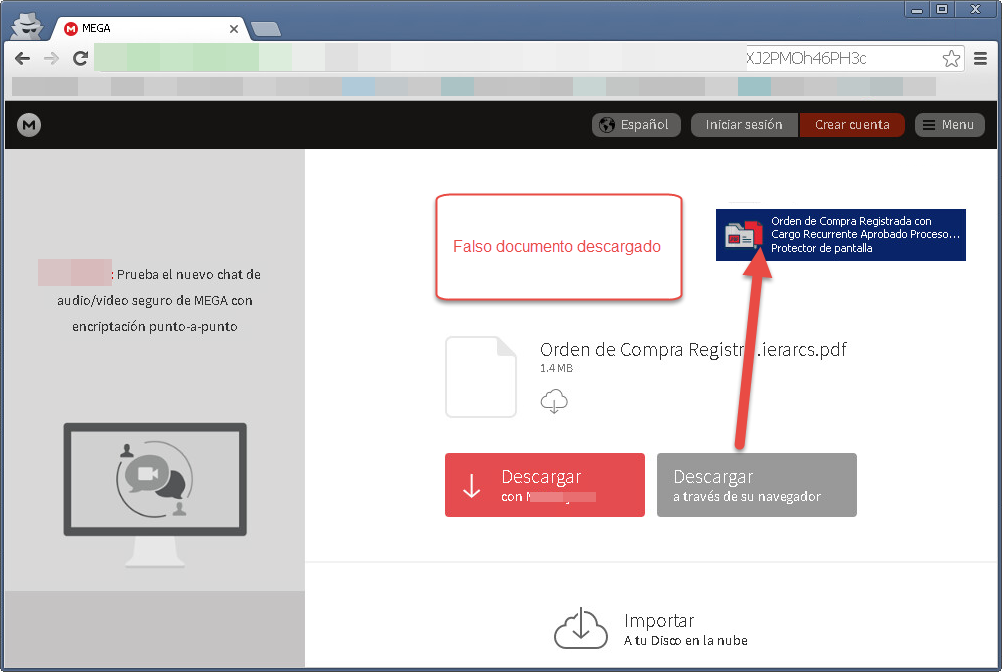

Si el usuario quería ver el contenido del documento, era redirigido a un servicio de descargas en línea en donde a través del enlace descargaba un archivo con el nombre “Orden de Compra Registrada con Cargo Recurrente Aprobado Proceso de Afiliacion Enviado por su Institución Financiera –fdp.scr”. La extensión .scr no corresponde a ningún archivo de texto, sino que es la de los salvapantallas de Windows. En otras palabras, un archivo ejecutable.

Este primer archivo es detectado por ESET como RAR/Agent.AO y contiene en su interior una variante de Win32/Injector.AutoIt.CGK. Así luce el sitio desde donde se realiza la descarga del supuesto documento:

Una vez que este archivo se ejecute, se conectará a un sitio malicioso para descargar otros dos archivos de Internet, ambos detectados como variantes de Win32/Remtasu.AP, que en realidad buscarán instalar finalmente en el sistema una variante de Cybergate. Este último es un RAT con múltiples capacidades para espiar dentro del sistema, una vez que se hace de los privilegios de administrador.

¿Qué pasa con el equipo víctima?

Analizando los diferentes componentes que deja este ataque en un sistema infectado nos encontramos con módulos específicos de robo de información, que apuntan tanto a las contraseñas alojadas en los navegadores como a la posibilidad de habilitar un keylogger, o incluso utilizar otros programas para recolectar información.

Este tipo de campañas ha sido recurrente durante los últimos meses y podemos ver que todas comparten determinadas similitudes, no solo en sus objetivos sino también en su manera de operar.

¿Cuáles son los países más afectados?

En base a las detecciones de esta campaña podemos ver que los objetivos principales de los cibercriminales se centraron en países de Centroamérica, con El Salvador y Guatemala a la cabeza. Costa Rica y Honduras están en cuarto y quinto puesto, mientras que Panamá y Nicaragua aparecen más abajo en el ranking.

Sin embargo aparecen otros países de Latinoamérica como México en tercer puesto, Argentina en el sexto y Perú en el octavo.

El siguiente gráfico muestra los 9 países de la región con mayor cantidad de detecciones:

Más allá de la detección, el bloqueo y la protección contra este tipo de ataques es muy importante entender la importancia de la educación para que las potenciales víctimas puedan identificar el engaño y evitar que se vea comprometida su información y su privacidad. Sumado a eso, es necesario contar con una solución de seguridad que detecte y bloquee las amenazas que podrían intentar infiltrarse en el sistema.

Más allá de la detección, el bloqueo y la protección contra este tipo de ataques es muy importante entender la importancia de la educación para que las potenciales víctimas puedan identificar el engaño y evitar que se vea comprometida su información y su privacidad. Sumado a eso, es necesario contar con una solución de seguridad que detecte y bloquee las amenazas que podrían intentar infiltrarse en el sistema.

Durante los próximos días compartiremos el detalle del análisis para comentar todas las capacidades Cybergate como parte de esta campaña en Centroamérica.

Hashes

A2B1259E2516C3EF95514FB6BBB769C04C466875

A2CE0489444EB6ABFA9D824D7A8DB6EB2E569519