La semana pasada, Kafeine publicó sobre un ransomware que se distribuía con el exploit kit Nuclear Pack, y se identifica como “CryptoFortress”. Pero el mensaje que exige un rescate y la página de pago lucen como las de otro ransomware conocido: TorrentLocker, el cual investigamos recientemente.

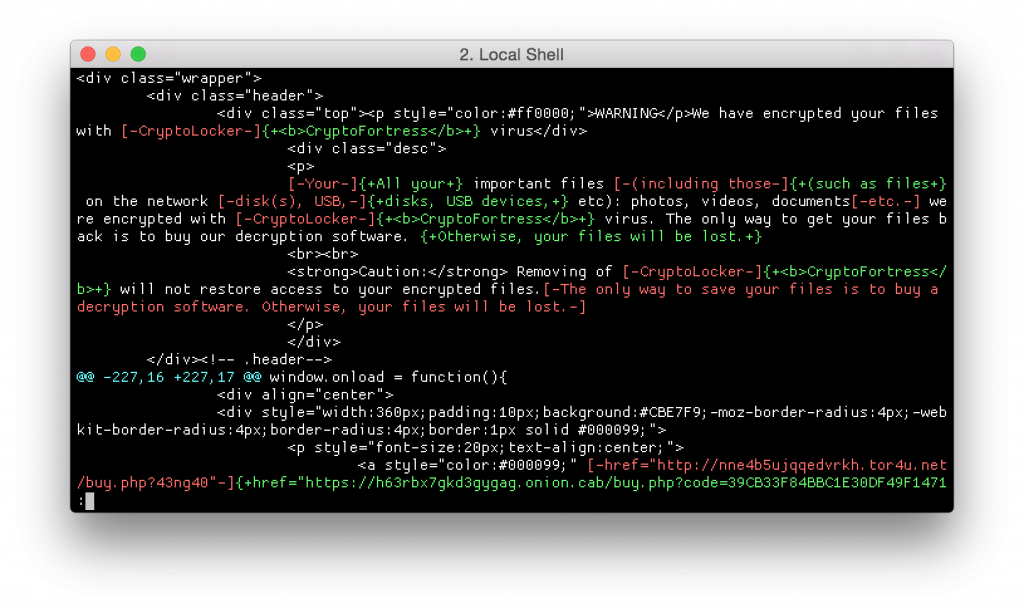

Luego de analizarlo un poco más, descubrimos que, de hecho, las dos amenazas son muy diferentes. Parece que el grupo detrás de CryptoFortress ha robado las plantillas HTML con su CSS. El código y el engaño son en verdad bastante diferentes; veamos una tabla con sus similitudes y diferencias:

| TorrentLocker | CryptoFortress | |

| Propagación | Spam | Exploit kit |

| Cifrado | AES-256 CBC | AES-256 ECB |

| Dirección C&C fija | Sí | No |

| Ubicación de página de rescate | Tomada del C&C | Incluida en el malware |

| Ubicación de página de pago | Direccionamiento .Onion (pero mismo servidor que la dirección C&C fija) | Direccionamiento .Onion |

| Llave de cifrado AES | RSA-1024 | RSA-1024 |

| Librería criptográfica | LibTomCrypt | Microsoft CryptoAPI |

| Porción de archivos cifrados | 2 Mb al comienzo del archivo | El primer 50% del archivo, hasta 5 Mb |

| Pago | Bitcoin (monto variable) | 1.0 Bitcoin |

El viernes pasado, Renaud Tabary de Lexsi publicó un completo análisis del nuevo ransomware. Investigadores de ESET lo analizaron en forma independiente las muestras de CryptoFortress antes de que Lexsi publicara los detalles, y los detalles técnicos descritos en el artículo coinciden con nuestros hallazgos.

La telemetría de ESET también muestra que la campaña de TorrentLocker todavía se está propagando a través de mensajes de spam. Ambas campañas corren en paralelo.

Muestra analizada

| SHA-1 | Detección de ESET |

| d7085e1d96c34d6d1e3119202ab7edc95fd6f304 | Win32/Kryptik.DAPB |

Llave pública de CryptoFortress

-----BEGIN PUBLIC KEY-----

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDmeXVlPGxKoOyvZgLUoyDdzPEH

8D6gKlAdZVKmbv2RTjjTAcyOY/40zloPX+iJupuvwO1B/yXlsHZD8y0x/jv7v6ML

jHxetmZxUjqv9gLQJE8mJBbU/h0qwc9R7LQwcMapLxvv9O6aMa3Bimjp7bP7WY/9

fXgr1m/wA6Tz/kxF+wIDAQAB

-----END PUBLIC KEY-----