La cantidad de smartphones y tablets en uso a nivel mundial sigue en crecimiento día a día. La potencia y la portabilidad de estos dispositivos han servido de sustento para que, en conjunto con gran cantidad de desarrolladores, nos provean múltiples herramientas a la hora de hacer un Penetration Test.

Si bien hay una gran cantidad de aplicaciones de pentesting para dispositivos móviles disponibles, muchas de estas se encuentran obsoletas o desactualizadas, de manera que no funcionan correctamente en todos los dispositivos móviles o necesitan otras aplicaciones como librerías para funcionar.

Es por eso que te mostraremos cinco herramientas actualizadas, con las cuales podrás analizar la seguridad de tus plataformas, redes y aplicaciones web.

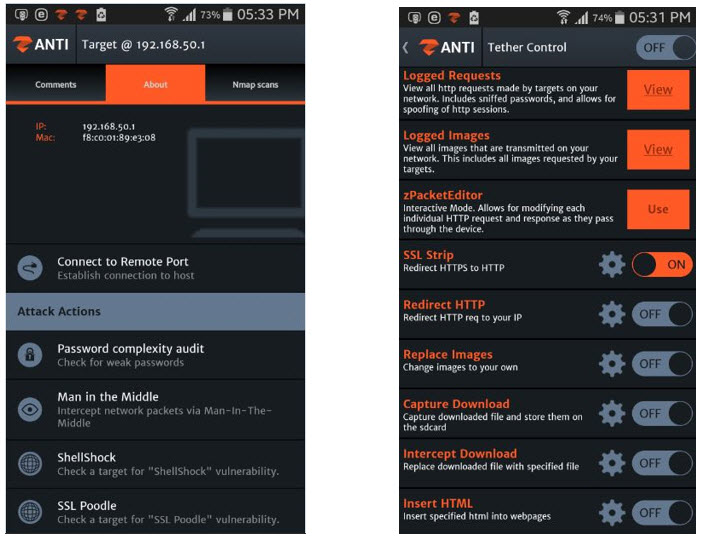

1) zANTI 2.0

Esta herramienta surge de la evolución de la famosa suite dSploit, y la puedes descargar desde la web de su autor. (SHA1: a4893c1bedf368a9c42699e2bff0198408a26e7b).

Posee distintas secciones desde donde permite realizar técnicas como Man In The Middle (MITM), interceptar el tráfico de una red y modificar la dirección MAC, con un enfoque defensivo y de manera que te ayude a mantener una protección proactiva.

En 2014 hubo casos de vulnerabilidades en protocolos de comunicación como fue el caso de Poodle, que fue crítica y afectó a gran cantidad de entidades y sitios. Por otra parte, con igual criticidad, Shellshock una vulnerabilidad ligada a bash y que permite la ejecucion de código remoto, tambien afectó a muchos servidores. zANTI 2.0 servirá para chequear si los servidores son vulnerables a estos dos tipos de ataques.

Otro módulo importante de esta suite es el de auditoría de complejidad de las contraseñas. Una falla de seguridad muy común son las contraseñas simples o por defecto, y con este módulo podremos poner a prueba la robustez de las claves mediante un ataque de fuerza bruta.

Para finalizar y una vez dentro de la red, la aplicación realiza un escaneo rapido informándonos las IP conectadas, la MACs y si es posible el vendor. Selecionando una de estas máquinas podremos realizar un escaneo de puertos al estilo nmap.

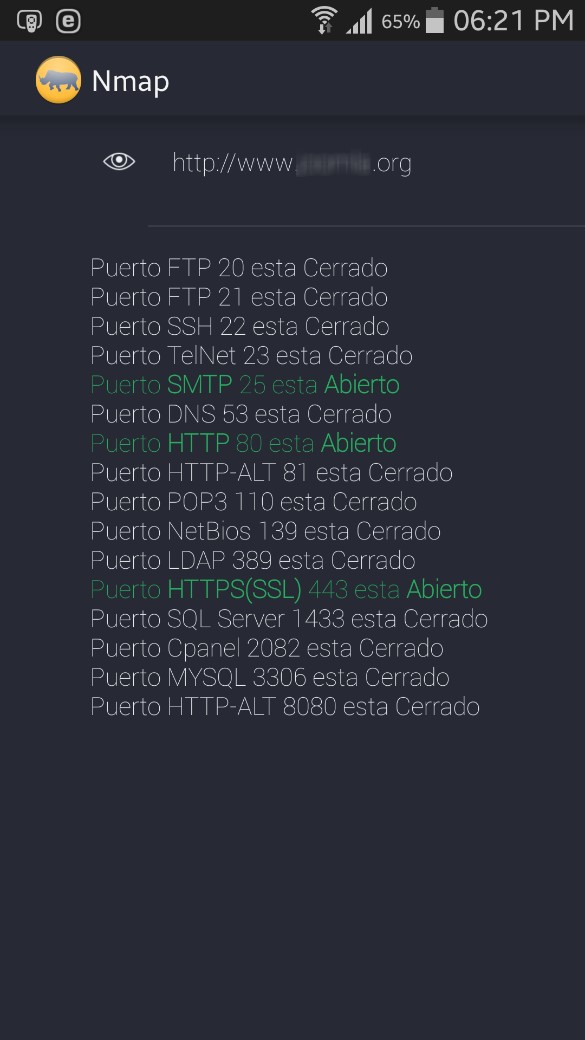

2) Nipper

Para lograr fortalecer la seguridad de los sitios es recomendable hacer análisis de seguridad, manteniendo los servidores lo más actualizados posible en cuanto a parches de seguridad, y desactivando servicios que no se utilicen.

Nipper es muy útil a la hora de comprobar la seguridad de sitios web del tipo CMS (Content Management System), especialmente si son las plataformas más utilizadas como WordPress, Drupal, Joomla y Blogger.

Como mostramos en la figura de abajo, Niper identifica el tipo de CMS y versión que está corriendo en el sitio. Como la aplicación anterior, posee la opción de escaneo de servicios similar a nmap con los cuales podremos visualizar qué servicios están activos en el servidor.

Además, tiene la posibilidad de poder listar usuarios y plugins ligados a la aplicación, con la facilidad de buscar vulnerabilidades y exploits directamente sobre exploit db.

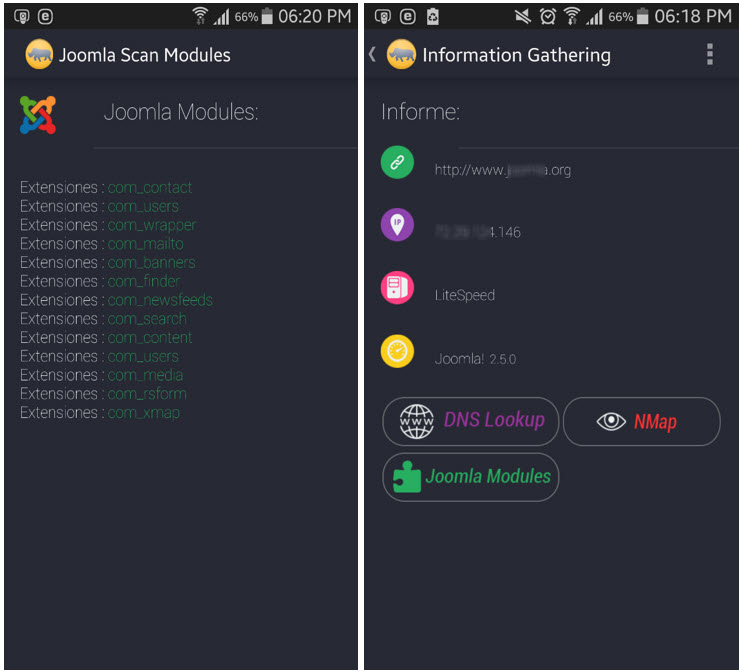

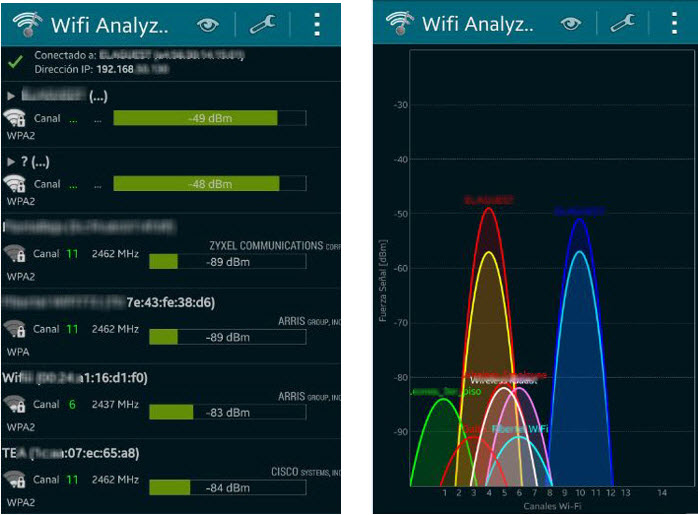

3) Wifi Analyzer

Debido a la gran cantidad de redes inalámbricas que hay hoy en día, es muy fácil que los canales utilizados se solapen dando como resultado una conexión más lenta e inestable. Sumado a que podría haber algunas redes funcionando asociadas a una red corporativa, con un cifrado débil o directamente abierta, esto genera un escenario atractivo para cualquier atacante.

Con esta herramienta podrás observar todas las redes presentes, con su respectiva intensidad en tiempo real.

Además permite analizar la cantidad e intensidad de las señales en relación al canal, para evitar una saturación de los canales volviendo a la red más lenta.

También brinda información de los Access Point disponibles con sus respectivas MACs y vendors.

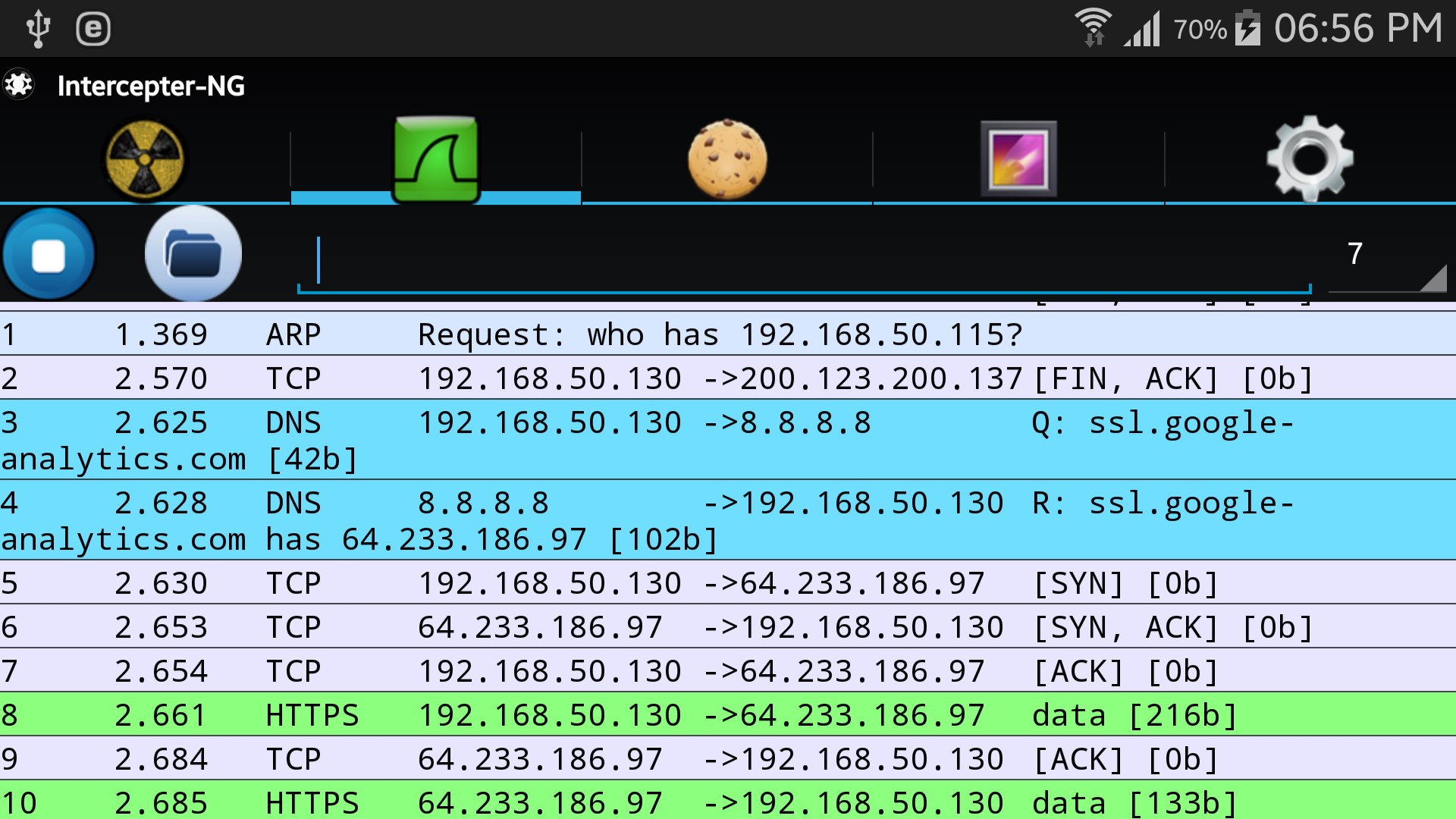

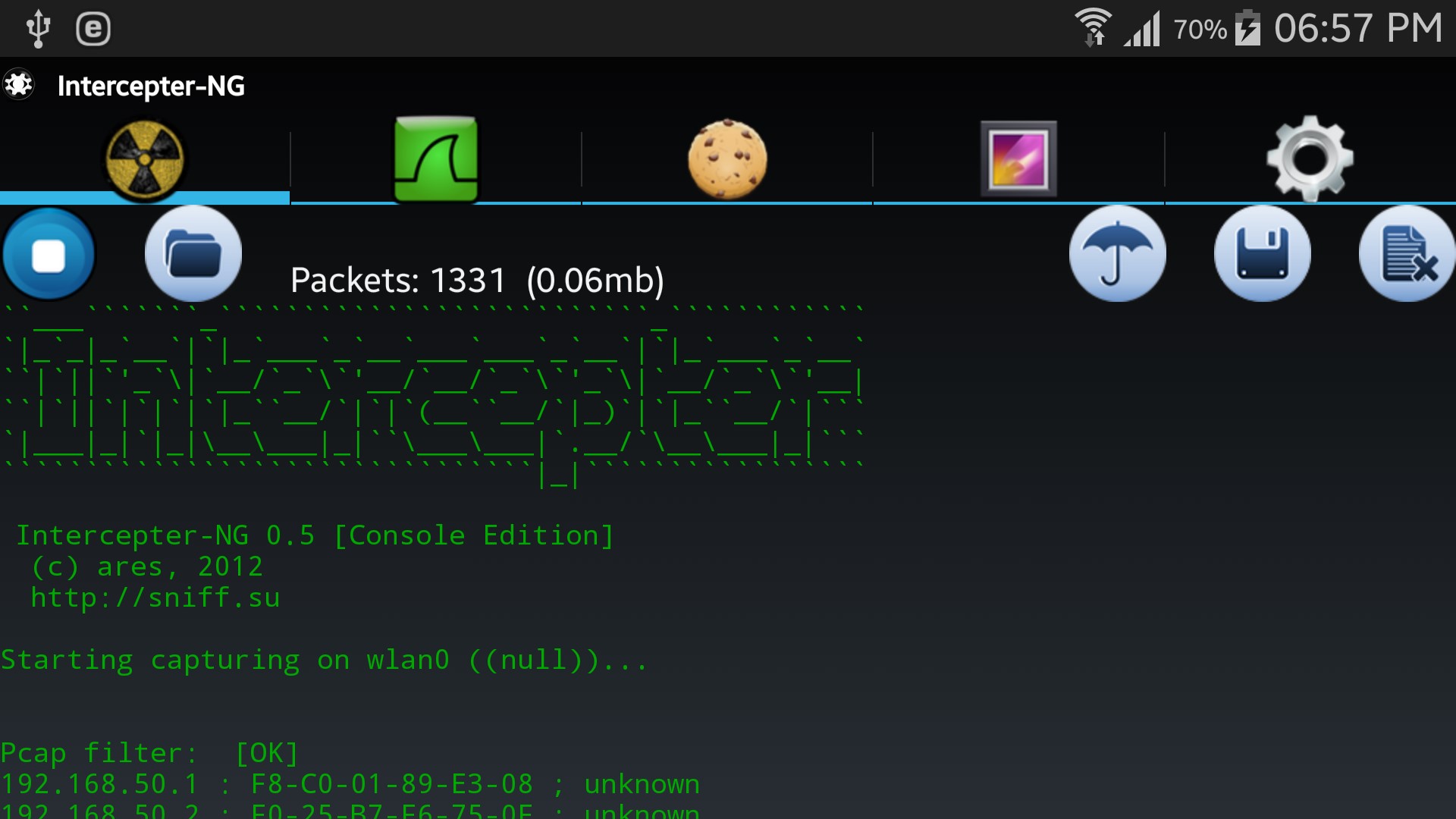

4) Intercepter-NG

Esta suite de herramientas de red permite realizar técnicas de fingerprinting para detectar sistemas operativos presentes en la red, como también ARP Spoofing para lanzar ataques MITM, SSL stripping para forzar conexiones HTTPS a HTTP y un mini Wireshark para captura de cookies y paquetes.

Las imágenes muestran que la aplicación posee una interfaz muy intuitiva y sencilla, la cual será muy práctica a la hora de realizar las técnicas mencionadas anteriormente.

A la hora de utilizar el ARP Spoofing, es preciso tener particular cuidado de hacerlo en entornos controlados debido a que es común provocar una caída de la de red por saturación de paquetes en el router o switch.

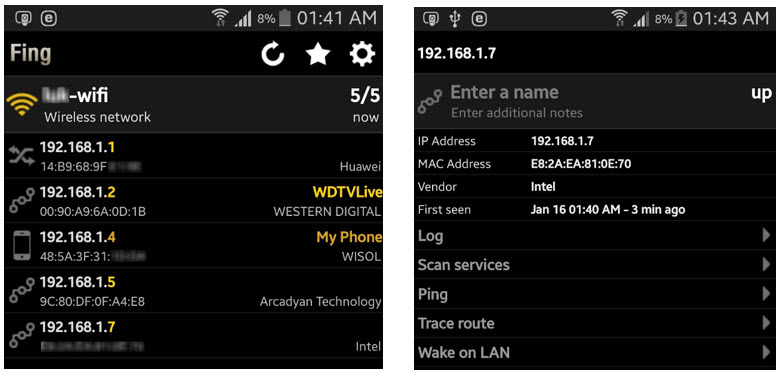

5) Fing - Network Tools

Con esta aplicación tendrás un rápido diagnóstico de todos los dispositivos conectados a una red Wi-Fi mostrandola dirección MAC y su fabricante. Permite agregar anotaciones útiles a la hora de un pentest e historial de todas las redes descubiertas, inclusive la aplicación irá loggeando cuando un dispositivo se conecta y se desconecta.

También posee módulos de exploración que permiten encontrar puertos abiertos de manera muy rápida, como así también nombre y las propiedades NetBios.

Una opción interesante es que posee la función de Wake on Lan, es decir que permite encender una computadora o servidor desde el dispositivo móvil o tablet mediante el envío de un paquete especial.

Además, posee otros comandos de networking que servirán para realizar distintos diagnósticos como Ping, traceroute y consultas de DNS.

De igual manera que los sistemas operativos y plataformas deben ser actualizados, las herramientas de testeo también. ¡Es momento de revisar si tus aplicaciones de pentest están a la orden del día!

Si bien existen muchísimas herramientas más, te recomendamos que pruebes estas y nos cuentes tu experiencia. ¿Cuáles son tus preferidas?