La organización sin fines de lucro fundada por ESET Latinoamérica, Argentina Cibersegura, trabaja para crear un espacio digital seguro a través de diversas actividades de concientización. En marzo, aprovechó la realización del congreso de seguridad informática Segurinfo en Argentina para realizar una encuesta, con el objetivo de recabar información sobre cómo y con quién compartimos nuestra información en Internet.

De esta forma, podemos observar la conducta de los usuarios respecto a diferentes tecnologías y el uso de redes sociales. A continuación, analizaremos los resultados y compartiremos con ustedes algunas cifras que arrojó el estudio.

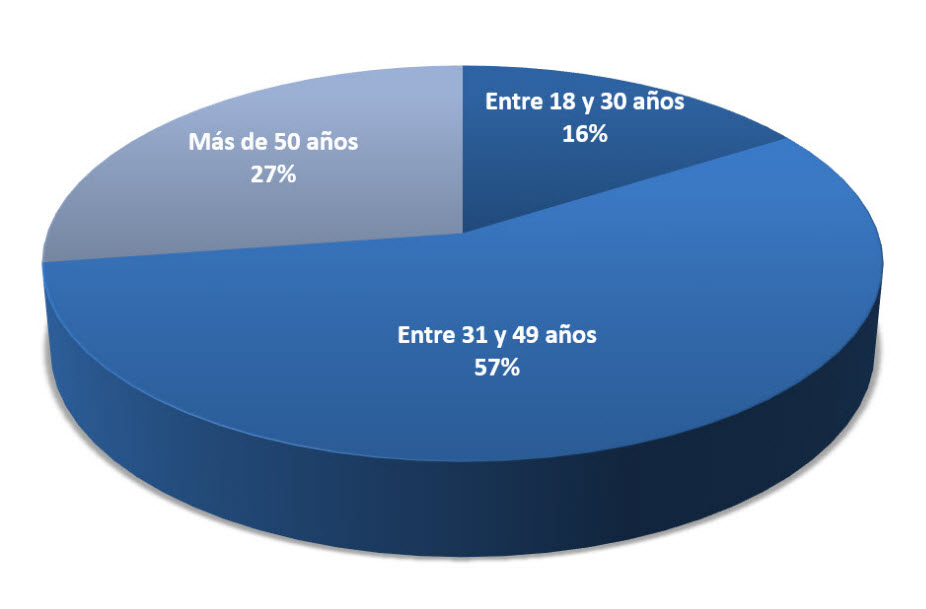

Aquí mostramos los rangos de edad del público entrevistado: ¿Qué tipo de información se comparte?

¿Qué tipo de información se comparte?

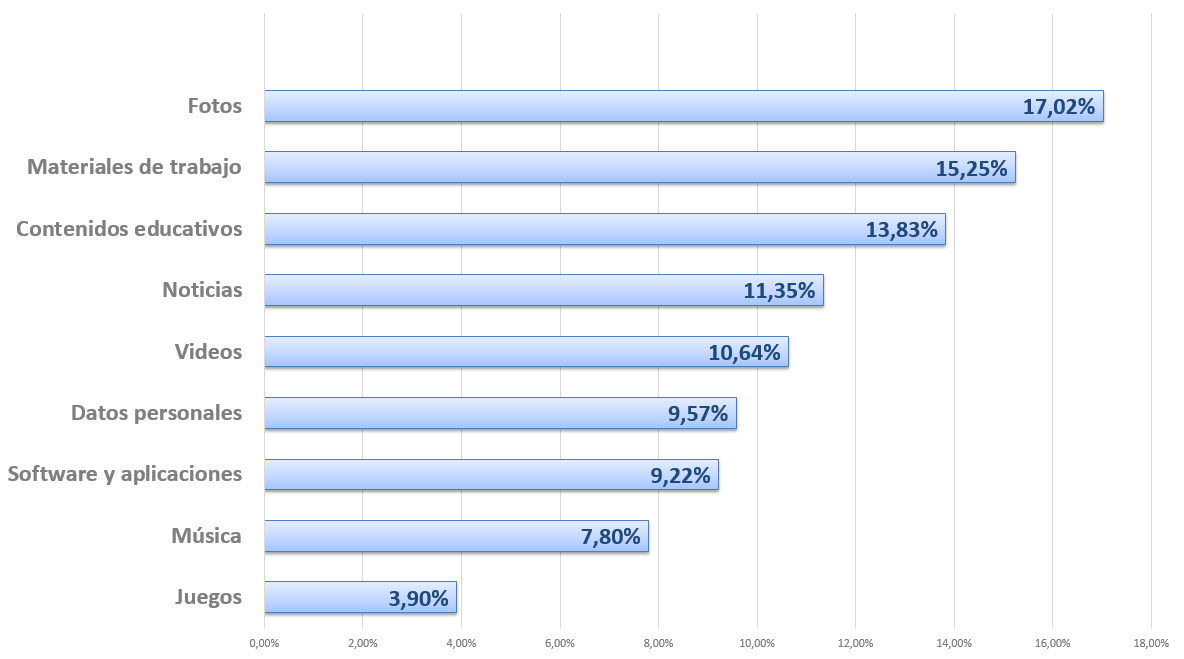

Mayormente, la información compartida por los usuarios en Internet se trata de archivos de imágenes, con un 17%. Otros contenidos mencionados fueron materiales de trabajo (15,25%), educativos (13,83%) y noticias (11,35%). En último lugar quedaron los juegos, con casi 4%.

Podemos ver todos los resultados en el siguiente gráfico:

Debemos tener en cuenta que a través de archivos como imágenes, videos o audios se puede extraer metadatos (aquellos que revelan información adicional sobre datos), los cuales permitirán mostrar información que podría ser sensible como la ubicación geográfica o el dispositivo con el cual fue creado el archivo.

Respecto a ejecutables como juegos, software y aplicaciones, es importante remarcar que de no descargarse de su respectiva fuente oficial, se expone a un gran riesgo de instalar una aplicación infectada con un código malicioso. Es por eso que recomendamos tener instalada y actualizada una solución de seguridad en todos los dispositivos.

¿A través de qué medios se comparte información?

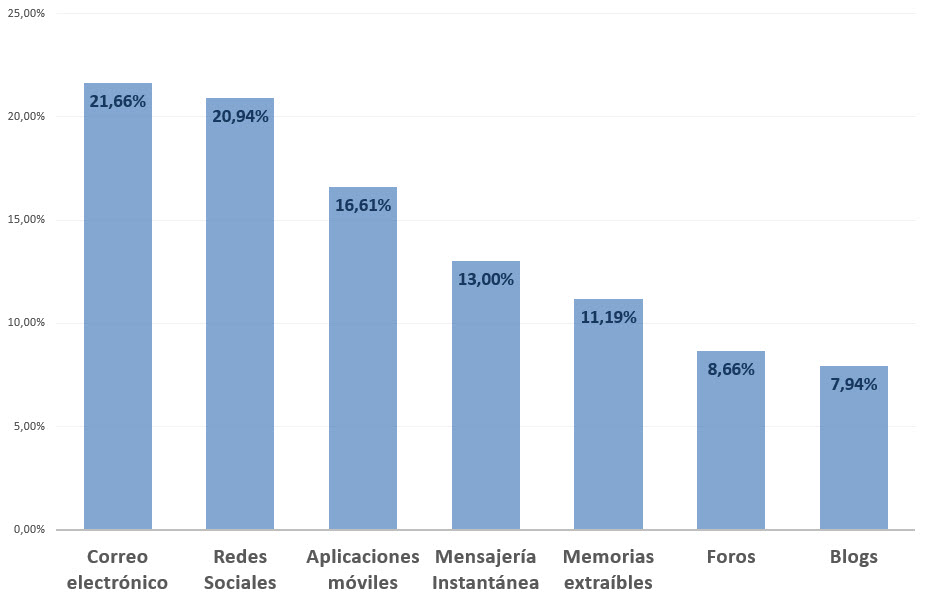

Según los entrevistados, los medios a través de los cuales comparten la mayor cantidad de información en Internet son correos electrónicos y redes sociales; debemos destacar que, en efecto, es mucho lo que se publica en redes sociales, foros y blogs (entre otros). Estas plataformas son de acceso casi público, lo que significa que si no se toma el tiempo necesario para configurar las opciones de privacidad, cualquiera podría obtener acceso a la información publicada en los perfiles.

De hecho, este es uno de los mayores miedos de los usuarios: una encuesta hecha en diciembre de 2013 por ESET Latinoamérica reveló que el 90% cree que su información almacenada en la nube puede ser accedida por terceros. Pero si se toman los recaudos necesarios, es posible que los datos permanezcan seguros.

El siguiente gráfico muestra los resultados completos de este interrogante:

Considerando que los más elegidos fueron correo electrónico y redes sociales, debemos remarcar que al ser medios tan masivos, estos son aprovechados por los ciberdelincuentes para propagar códigos maliciosos y lanzar sus campañas de phishing. Esto hace necesario que los usuarios estén alertas y utilicen el sentido común a la hora de aprovechar estas herramientas.

¿Qué tipo malware infectó a los usuarios?

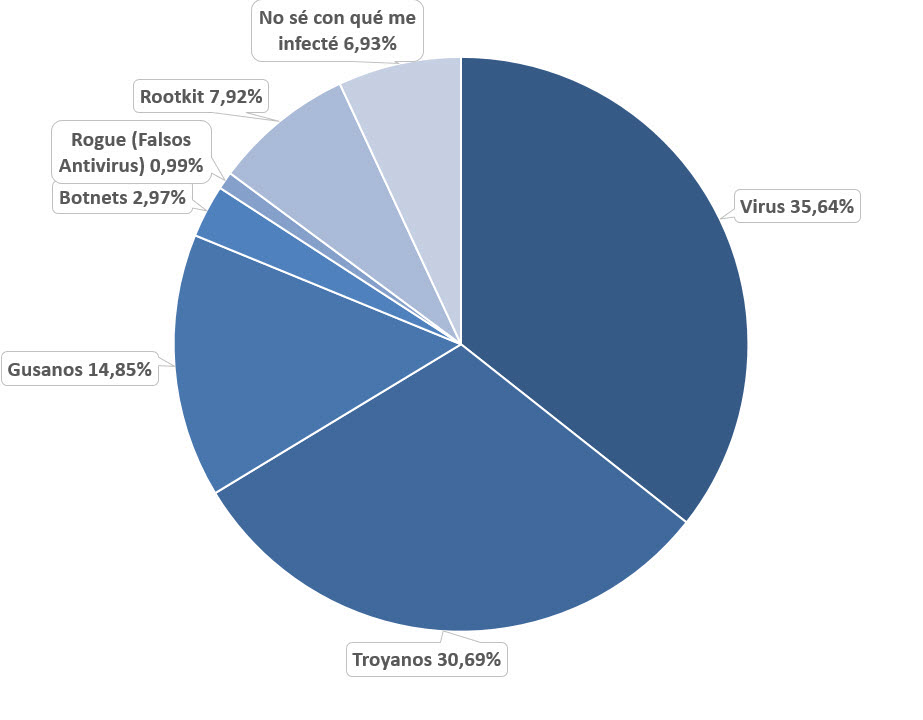

Afortunadamente, los internautas están tomando mayor conciencia sobre las amenazas que existen hoy en día, pudiendo así identificar los diferentes tipos de malware que se apoderaron de sus equipos. Veámoslo en el siguiente gráfico:

Liderando las infecciones se encuentran los virus con casi el 36%, seguidos por los troyanos con casi el 31%. Un aspecto a tener en cuenta es la presencia de infecciones como Rogue, que simulan ser soluciones antivirus originales, si bien su porcentaje de elección fue bajo (casi el 1%). Esto nos recuerda una vez más que siempre es aconsejable, a la hora de instalar una solución antivirus, hacerlo de su sitio oficial, porque ayudará a protegerse contra los códigos maliciosos.

Liderando las infecciones se encuentran los virus con casi el 36%, seguidos por los troyanos con casi el 31%. Un aspecto a tener en cuenta es la presencia de infecciones como Rogue, que simulan ser soluciones antivirus originales, si bien su porcentaje de elección fue bajo (casi el 1%). Esto nos recuerda una vez más que siempre es aconsejable, a la hora de instalar una solución antivirus, hacerlo de su sitio oficial, porque ayudará a protegerse contra los códigos maliciosos.

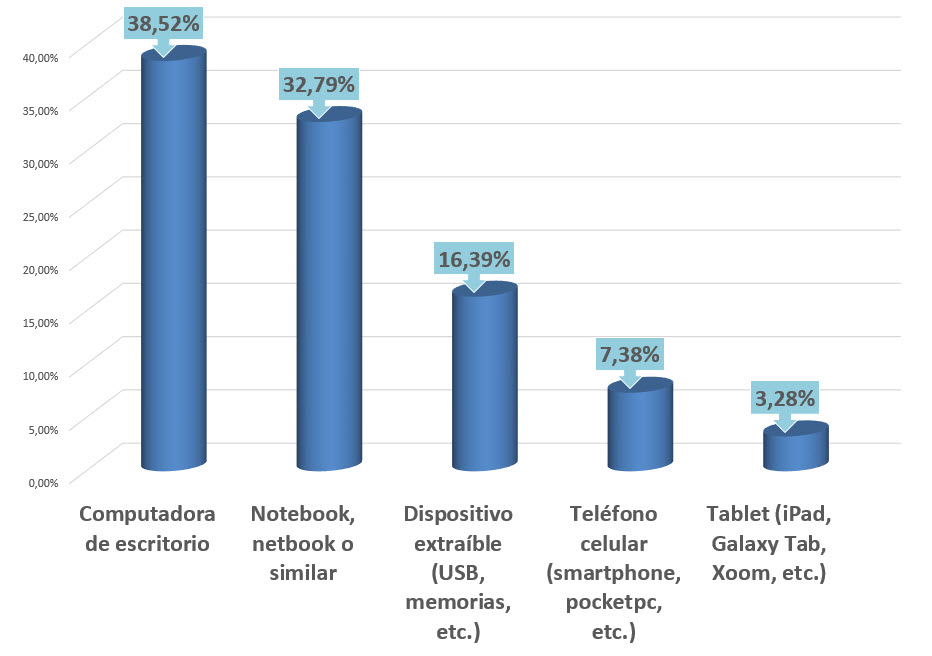

¿Qué tipo de equipo se vio afectado?

Según los encuestados, los equipos más afectados son sus computadoras personales, tanto de escritorio como portátiles; sin embargo, también mencionan que fueron afectados sus tablets, teléfonos celulares y memorias USB. Estos dispositivos frecuentemente suelen ser conectados en diferentes equipos, lo que los convierte en “vehículos” de malware si no se toman las precauciones necesarias, como analizarlos periódicamente.

El gráfico de abajo muestra los resultados en relación a tipos de equipos afectados:

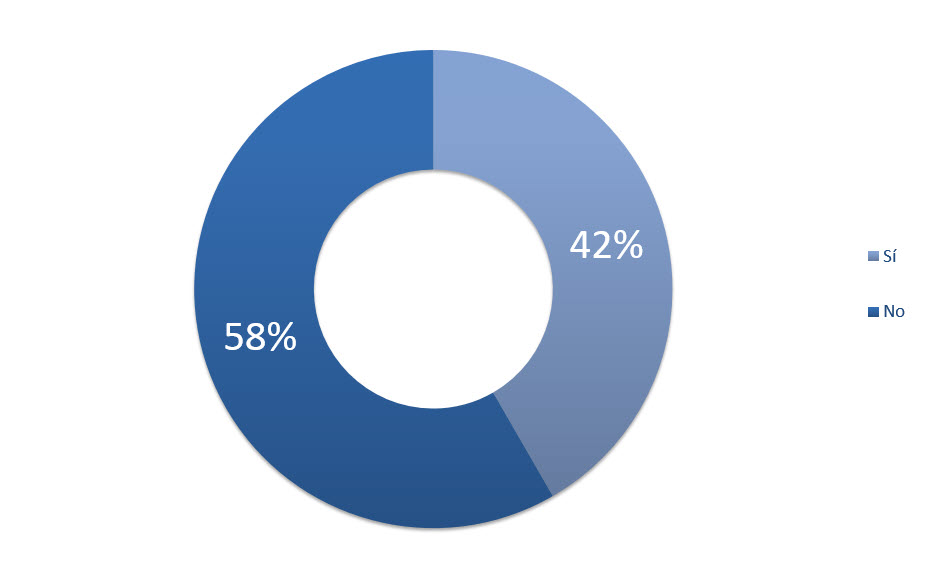

¿Alguna vez intentaste borrar contenido que publicaste en Internet?

Como se ve en gráfico que sigue, casi la mitad de las personas que suben contenido a Internet en algún momento intentó borrarlo: Contrario de la ley de gravedad, en Internet la premisa es “todo lo que sube, no siempre baja”. En muchos casos, los usuarios afirman haber podido eliminar lo que deseaban, pero en muchos otros no tuvieron éxito. Veámoslo en la siguiente pregunta.

Contrario de la ley de gravedad, en Internet la premisa es “todo lo que sube, no siempre baja”. En muchos casos, los usuarios afirman haber podido eliminar lo que deseaban, pero en muchos otros no tuvieron éxito. Veámoslo en la siguiente pregunta.

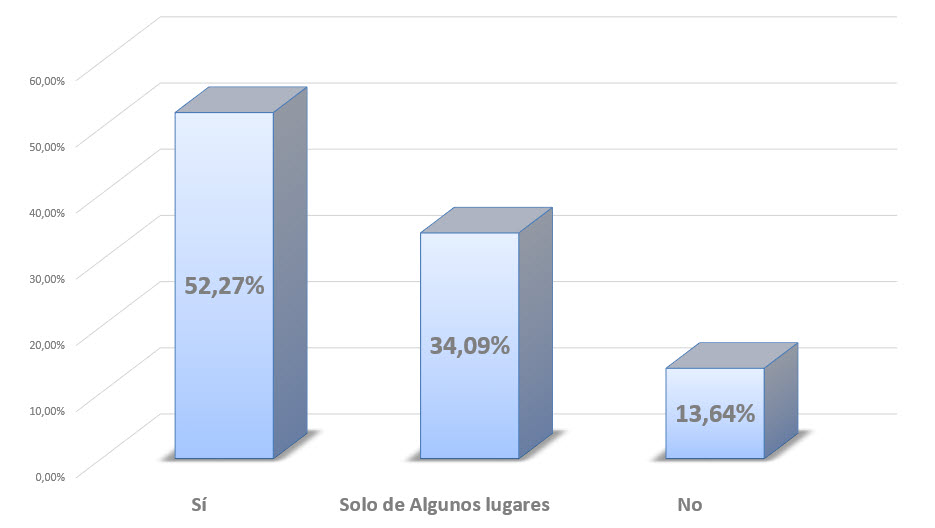

¿Pudiste borrar lo que subiste a Internet?

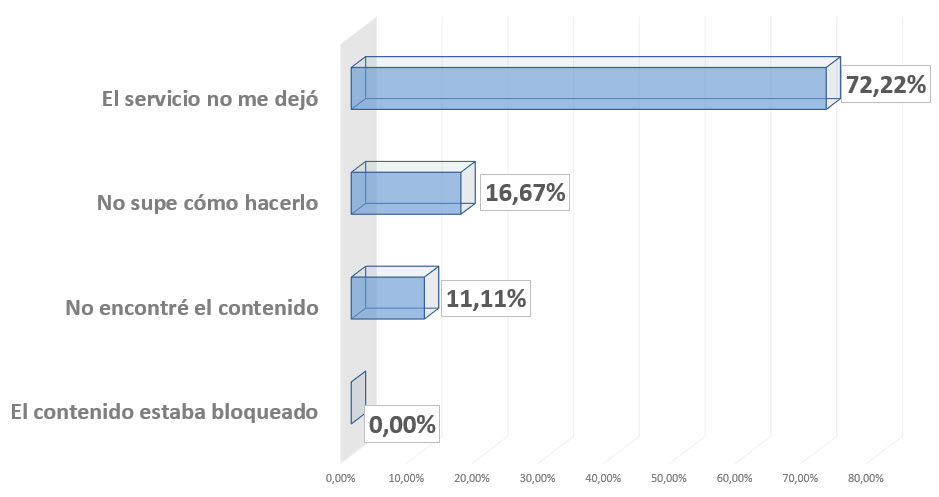

¿Y por qué no pudiste borrarlo?

El próximo gráfico nos muestra que la gran mayoría los casos en los que no fue posible borrar información publicada, se debieron a que el servicio no lo permitió.

Desde el Laboratorio de Investigación de ESET Latinoamérica, recomendamos contar siempre con una solución antivirus actualizada, pero por sobre todo hacer uso consciente de Internet. Es importante recordar que una vez que se sube información a la nube, se pierde el control total de la misma, por lo que es necesario pensar bien qué vamos a subir y qué no.