Poco más de un día ha pasado desde el lanzamiento de iOS 7 y ya se reportado algunas vulnerabilidades y otras cuestiones relacionadas con la gestión de la privacidad en los dispositivos actualizados a esta nueva versión del sistema operativo. Veamos a continuación de qué se tratan y cuáles las recomendaciones para que un usuario se proteja mientras se corrigen las vulnerabilidades. Y como no todo es malo, también les contamos algunas nuevas funcionalidades con respecto Find My iPhone en iOS 7.

Algunas vulnerabilidades

Desde la publicación de la versión beta de la nueva versión de iOS 7 se reportó una vulnerabilidad, corregida ya por Apple, que permitía acceder a las fotografías almacenadas en un iPhone con iOS 7, sin necesidad de introducir la contraseña para desbloquear el dispositivo. Esta vulnerabilidad permitía saltarse la pantalla de bloqueo y acceder a las fotos de los usuarios, permitiendo publicarlas en redes sociales o incluso eliminarlas.

En la primera versión de iOS 7 lanzada hace poco más de un día, aparece una nueva vulnerabilidad que permite entrar a aplicaciones sin necesidad de ingresar el código de desbloqueo utilizando el centro de control que tiene iOS 7. Con una simple combinación de teclas se pueden ver las aplicaciones que están corriendo en el dispositivo, y se puede acceder a las que el usuario les dé acceso desde el centro de control o con el dispositivo bloqueado. Nuevamente, la cámara aparece en esta serie de aplicaciones quedando las fotografías y videos en riesgo.

Aún no hay una solución a esta vulnerabilidad, que pueden ver ejecutada en video en el blog de Seguridad Apple.

Consejos para mejorar la privacidad en iOS7

El manejo de la privacidad de la información del usuario siempre ha sido un tema crítico, cuando aplicaciones o servicios en Internet utilizan estos datos sin que el usuario sea consciente de que está compartiendo. Tal como salía publicado en un post de ZDNet, a continuación presentamos las capturas en español de algunas configuraciones de seguridad que es importante tener presente para no brindar más información de la necesaria.

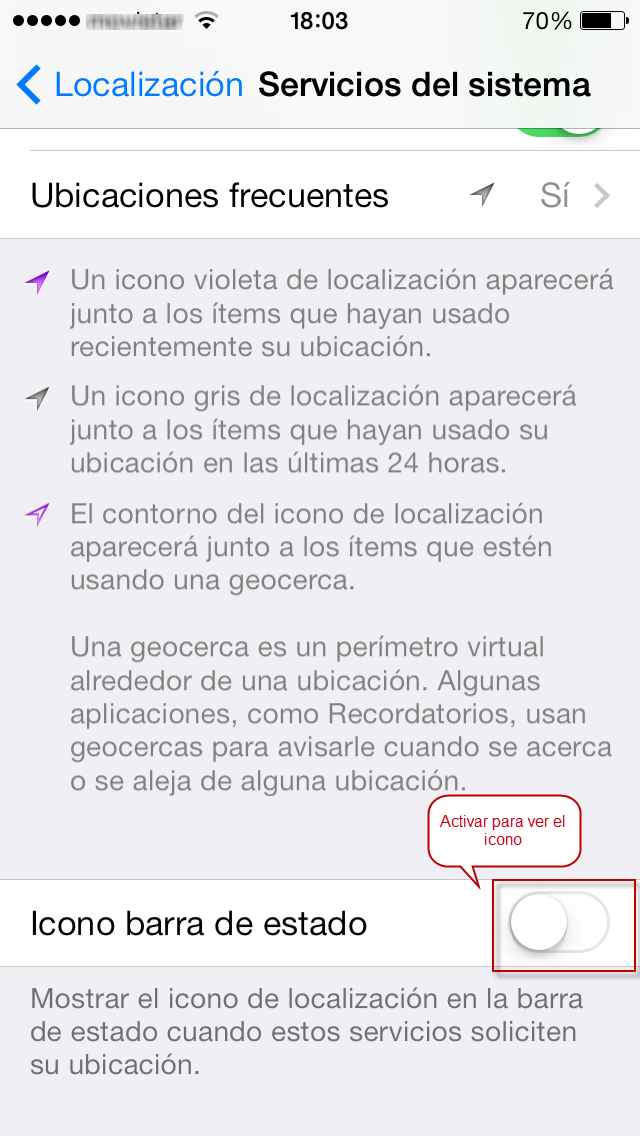

Para conocer cuando una aplicación está utilizando la información de localización del usuario se puede activar la funcionalidad siguiendo la ruta Ajustes > Privacidad > Localización > Servicios del sistema.

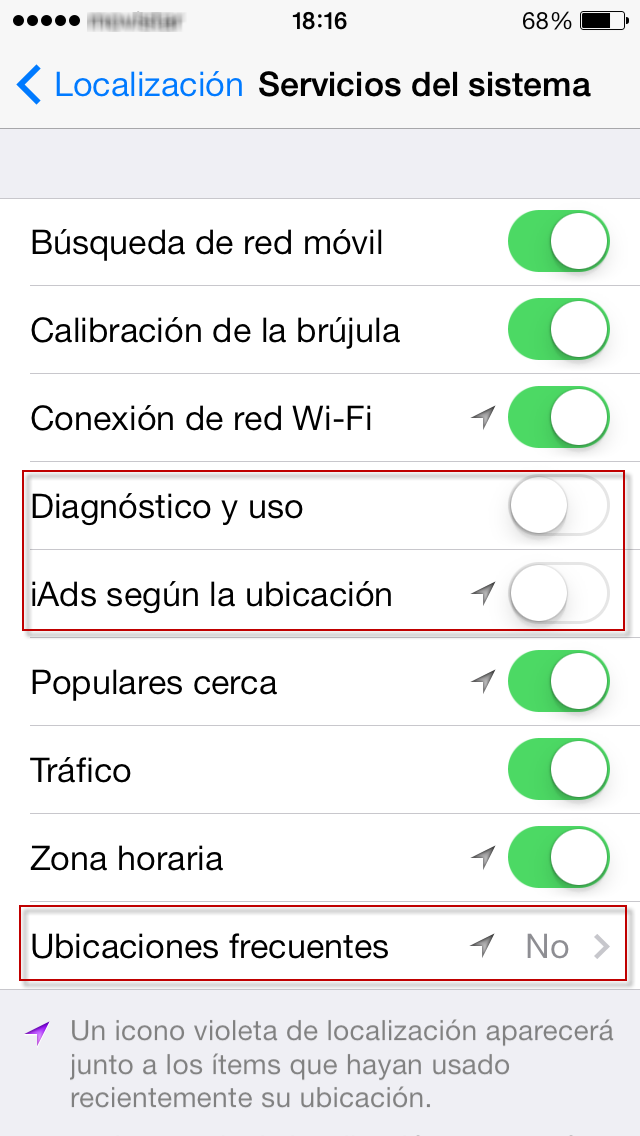

Como la mayoría de los sistemas operativos, Apple realiza un envío del estado del dispositivo a la empresa. Haciendo una modificación en las características que vienen por defecto, se puede modificar para que el envío sea anónimo (Ajustes > Privacidad > Localización > Diagnóstico y uso). Otras opciones para limitar la información del usuario que se comparte son Ubicaciones frecuentes y iAds según la ubicación.

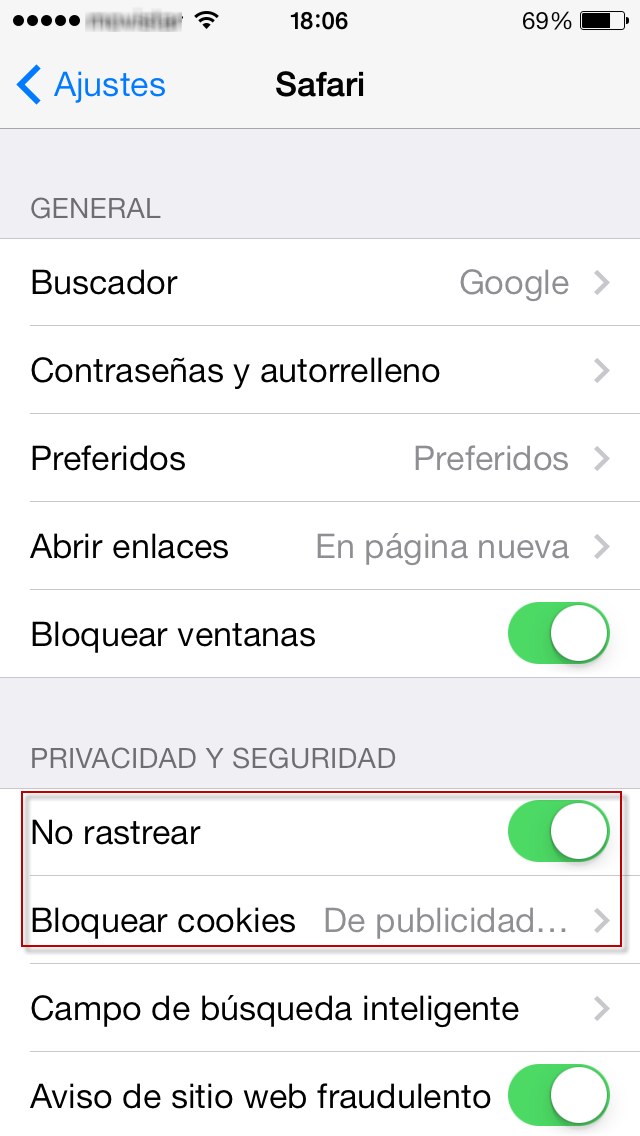

El navegador por defecto del iOS, Safari trae por defecto activada la opción de rastrear al usuario, esta configuración también se puede modificar al igual que el tipo de cookies que se quiere bloquear en el navegador. Esto se puede hacer siguiendo la ruta Ajustes > Safari > No rastrear y Ajustes > Safari > Bloquear Cookies:

Funcionalidades adicionales de seguridad

Y como todo no pueden ser vulnerabilidades y riesgos para la confidencialidad de los datos del usuario, la nueva versión iOS 7 trae actulizaciones para Find My iPhone que permiten que la información del usuario se pueda proteger en caso de que el dispositivo se pierda o sea robado. Dentro de las nuevas funcionalidades, además de permitir localizar el dispositivo, es posible borrar de forma remota los datos almacenados en iPhone o reactivarlo y dejarlo funcional nuevamente en caso de encontrarlo, utilizando la información que se encuentra en iCloud.

Es muy importante para los usuarios tener presente cuales son las características de seguridad que tienen sus nuevos dispositivos o, en este caso, sistemas operativos. Como siempre insistimos, es muy importante para garantizar la seguridad de los usuarios mantener actualizados sus aplicaciones y sistemas operativos pero también es vital conocer qué cambios pueden generar estas actualizaciones en el comportamiento del dispositivo para estar seguros que la información se mantiene debidamente protegida.

H. Camilo Gutiérrez Amaya

Especialista de Awareness & Research