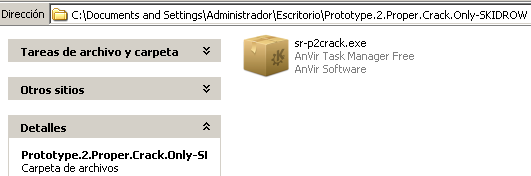

Más allá de las implicancias morales y legales sobre la piratería, existe un aspecto de este tema que suele ser obviado por los usuarios y que tiene estricta relación con la seguridad de la información. Hace algunos días, recibimos en el Laboratorio de ESET Latinoamérica un troyano que fue subido a algunos sitios de torrents como un crack para el videojuego en tercera persona Prototype 2, y que emplea algunas técnicas de Ingeniería Social dirigidas a personas que descargan programas sin licenciar. El archivo recibido tiene como nombre “sr-p2crack.exe” y un tamaño aproximado de 10 MB. Por lo general, los desarrolladores de este tipo de malware suelen aumentar intencionalmente el tamaño de las amenazas para no levantar la sospecha del usuario, siendo este el primer “truco” de Ingeniería Social.

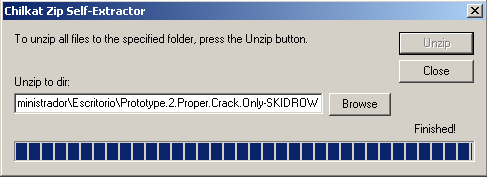

Si la potencial víctima ejecuta este troyano detectado por ESET NOD32 Antivirus como Win32/TrojanDropper.VB.OFV, podrá observar una interfaz gráfica en donde debe especificar la ruta deseada para descomprimir el contenido. El uso de un archivo comprimido y ejecutable con el fin de incluir contenido no malicioso junto con un troyano es otra forma de engañar al usuario para que la infección pase inadvertida. Al ser un troyano tipo dropper (su objetivo es instalar otros malware en el sistema), de forma silenciosa copia el archivo “svcchost.exe” a la subcarpeta pchealth (también puede elegir otras) ubicada en la carpeta de instalación de Windows:

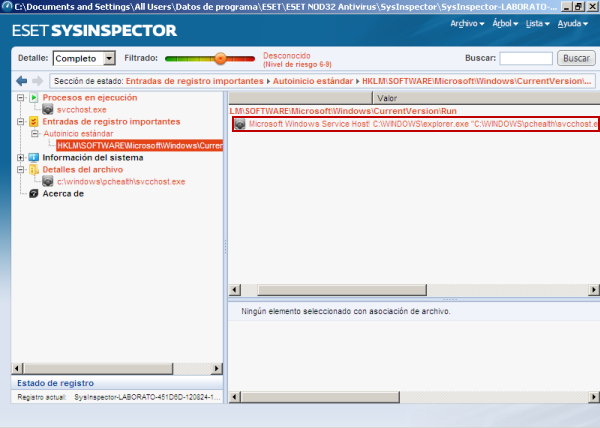

Este segundo troyano es detectado como Win32/Miner.NAB y se configura para iniciarse cada vez que la computadora cargue el sistema operativo. A continuación se puede apreciar en una captura de ESET SysInspector, los elementos peligrosos que encuentra en un entorno infectado con este tipo de malware:

La amenaza intenta camuflarse como un servicio legítimo de Windows, sin embargo, es curioso que el archivo posea el icono de configuración utilizado en el sistema operativo móvil iOS. Miner.NAB intenta conectarse a pastebin.com para descargar un archivo denominado settings.txt. Este fichero incluye una lista de direcciones codificadas en Base64 desde las cuales descarga archivos como unzip.exe, utilidad de compresión legítima que utiliza con algún propósito malicioso. Luego, se conecta a varios sitios con el objetivo de descargar algunos avisos publicitarios y de ese modo, generar ganancias ilícitas utilizando la computadora y la conexión a Internet de la víctima. Es sabido que los cibercriminales buscan obtener rédito económico de múltiples formas, por lo tanto, están constantemente buscando y estudiando grupos objetivos a los cuales engañar e infectar mediante Ingeniería Social y códigos maliciosos. Los usuarios que descargan software sin la licencia correcta no son la excepción y este caso es una prueba más del riesgo innecesario al cual se exponen.

Adoptando un comportamiento seguro que considere aspectos como el uso y descarga de programas provenientes de fuentes oficiales, evitar seguir hipervínculos, mantener el sistema actualizado, entre otros, contribuyen a prevenir que el usuario se convierta en una víctima más del cibercrimen.

André Goujon

Especialista de Awareness & Research