Obwohl die BlueKeep-Schwachstelle (CVE-2019-0708) bisher nicht für weitverbreitetes Chaos sorgte, befindet sie sich doch noch in einem recht frühen Stadium der Exploit-Lebensdauer. Tatsächlich ist es so, dass viele Systeme noch nicht gepatcht sind und eine Version des Exploits als Wurm noch auftauchen könnte. Aufgrund dieser Faktoren stellt ESET ein kostenloses Detection-Tool bereit, das checken soll, ob ein System in Bezug auf BlueKeep verwundbar ist.

Manchmal muss man Dinge ansprechen, die eigentlich selbstverständlich sind, und es scheint, der beste Einstieg in den Artikel zu sein, das vorab zu sagen – denn ich schreibe hier über ein Thema, das ich in der heutigen Zeit nicht erwartet hätte. Bevor wir eintauchen, lassen Sie uns zunächst einen alten Grundsatz betrachten.

Im Bereich der Informationssicherheit gibt es ein altes Sprichwort: Wenn ein Widersacher physischen Zugriff auf Ihren Computer hat, dann ist es nicht mehr Ihr Computer. Der Grund dafür ist recht einfach. Haben die Angreifer einmal Zugriff auf einen Computer, können sie alles ändern, was sie möchten. Geräte wie Hardware-Keylogger zu installieren, Festplatten zu entfernen und zu kopieren, oder alles Mögliche zu löschen, zu verändern oder dem System hinzuzufügen, wird exponentiell leichter, wenn man einfach direkt Hand an den Computer anlegen kann. Dabei handelt es sich nicht um eine besonders überraschende Wende der Ereignisse oder eine besonders clevere Feststellung. Stattdessen ist es eine unumgängliche Tatsache. Für die Cyberkriminellen ist das bloß ein Teil ihrer Job-Beschreibung.

Unternehmen, Schulen und alle Arten von Organisationen ignorieren diese Tatsache auch nicht. Keine solcher Einrichtungen würde einen Server am Empfang in der Lobby oder im Foyer, Besucherzentrum, Wartezimmer oder anderen Bereichen aufstellen, die öffentlich zugänglich sind oder zu denen möglicherweise jeder Angestellte, Lehrkörper, Schüler oder das Personal Zugang hätte. Oder zumindest würde das kein Unternehmen zulassen, das im Geschäft bleiben möchte. Normalerweise sind die Server separat untergebracht, entweder in einem eigenen Raum oder sogar in einem versteckten Bereich, zu dem ein Großteil der Belegschaft keinen Zutritt hat.

Trotz dieser allgemein bekannten Tatsachen haben sich die Lektionen, die in der physischen Welt über Informationssicherheit gelernt wurden, nicht immer gut (oder fehlerfrei) in die Welt des Internets übertragen. Es gibt eine große Zahl von Servern, die verschiedene Versionen von Microsoft Windows Server-Betriebssystemen ausführen, die direkt mit dem Internet verbunden sind und nur wenig oder praktisch keine Sicherheitsvorkehrungen besitzen, die den Zugriff beschränken. Und das bringt uns zur Diskussion rund um RDP.

Was ist RDP?

RDP, kurz für Remote Desktop Protocol, erlaubt einem Computer sich mit einem anderen Computer über ein Netzwerk zu verbinden, um ihn aus der Ferne zu administrieren. Computer innerhalb einer Domain, die ein Windows Client Betriebssystem benutzen, etwa Windows XP oder Windows 10, sind mit einer im Betriebssystem vorinstallierten RDP-Client-Software ausgestattet, die es ihnen erlaubt, sich mit anderen Computern desselben Netzwerks zu verbinden, die Server der Organisation eingeschlossen. Eine Verbindung zum Server könnte in diesem Falle direkt bis ins Betriebssystem des Servers reichen oder sie führt anderenfalls zu einem Betriebssystem, das innerhalb einer virtuellen Maschine auf dem Server ausgeführt wird. Über diese Verbindung kann eine Person Verzeichnisse öffnen, Dateien hoch- und herunterladen und Programme ausführen, als ob sie die Tastatur und den Bildschirm benutzen würden, die am Server angeschlossen sind.

RDP wurde im Jahr 1995 von Citrix erfunden und als Teil einer verbesserten Version von Windows NT 3.51 namens WinFrame verkauft. Etwa drei Jahre später fügte Microsoft RDP zur Windows NT 4.0 Terminal Server Edition hinzu. Seitdem ist das Protokoll ein Teil jeder Version von Microsofts Windows Server Betriebssystemen gewesen und seit der Veröffentlichung von Windows XP im Jahr 2001 in allen Benutzerversionen des Windows Client Betriebssystems enthalten, die keine home-Version waren. Heute zählen Systemadministratoren, die Server aus der Ferne verwalten, ohne aus ihrem Büro in den Serverraum gehen zu müssen, und Mitarbeiter im Homeoffice, die sich mit virtuellen Desktop-Maschinen innerhalb der Domain ihrer Organisation verbinden können, zu den häufigsten Nutzern von RDP.

Was machen Angreifer mit RDP?

In den vergangenen Jahren beobachtete ESET eine steigende Anzahl von Zwischenfällen, bei denen sich die Angreifer aus der Ferne über das Internet mit einem Windows Server mittels RDP verbanden und als Administrator des Computers anmeldeten. Sobald sich die Angreifer als Administrator in den Server eingeloggt hatten, begonnen sie normalerweise dem Ausspähen, um festzustellen, wozu, von wem und wann ein Server genutzt wird.

Wenn die Angreifer wissen, welche Art von Server sie nun kontrollieren, beginnen sie mit der Durchführung ihrer schädlichen Aktionen. Typische von uns beobachtete schädliche Aktivitäten waren die Folgenden:

- Log-Dateien löschen, die Beweise für ihre Präsenz auf dem System enthielten

- Planmäßige Backups und Schattenkopien deaktivieren

- Sicherheitssoftware ausschalten oder Ausnahmen im Programm festlegen (was Administratoren erlaubt ist)

- Verschiedene Programme auf den Server herunterladen und installieren

- Alte Backups löschen oder überschreiben, falls zugänglich

- Daten aus dem Server entnehmen

Dabei handelt es sich weder um eine vollständige Auflistung aller Dinge, die ein Angreifer unternehmen kann, noch wird ein Angreifer zwangsläufig alle diese Aktivitäten durchführen. Die Cyberkriminellen verbinden sich vielleicht mehrmals über Tage hinweg oder nur ein einziges Mal, wenn sie eine feste Absicht haben. Obwohl sich die tatsächliche Art der Aktivitäten stark unterscheidet, sind die zwei häufigsten Vorgehensweisen:

- Coin-Mining-Programme zu installieren, um Kryptowährung wie Monero zu schürfen

- Ransomware zu installieren, um Geld von Unternehmen zu erpressen, das häufig in Kryptowährung wie Bitcoin überwiesen werden soll

In manchen Fällen installieren Angreifer möglicherweise zusätzliche Remote-Control-Software, um den Zugriff auf einen kompromittierten Server zu behalten (Schaffen von Persistenz), falls ihre RDP-Aktivität entdeckt und beendet wird.

Wir haben noch keinen Fall gesehen, bei dem ein kompromittierter Server sowohl dazu eingesetzt wurde, Geld über Ransomware zu erpressen, als auch Kryptowährung zu schürfen. Allerdings sind uns Fälle bekannt, bei denen ein Server von einem Angreifer kompromittiert wurde, um Kryptowährung zu schürfen, und dann von einem anderen Angreifer übernommen wurde, der den Ertrag des Coin Miners dann auf sich selbst umleitete. Von Ganovenehre kann da nicht die Rede sein.

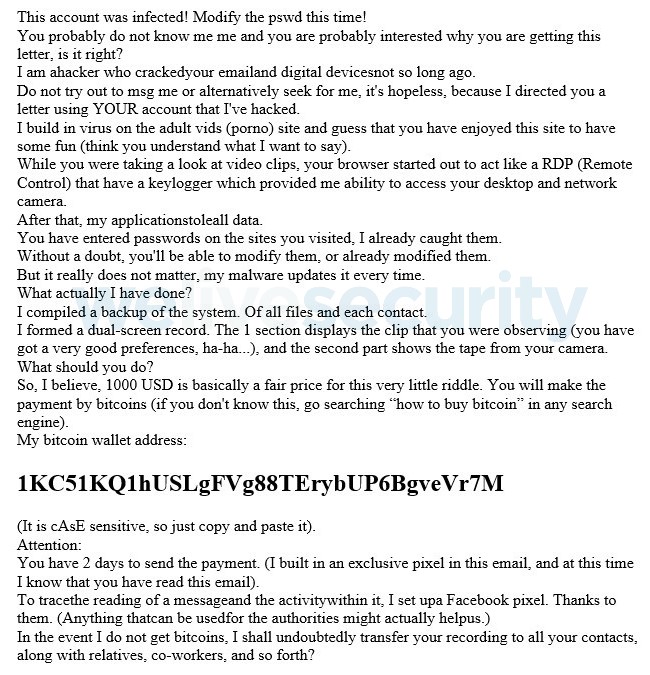

Das Wissen über RDP-Angriffe ist so verbreitet, dass selbst “Sexortion”-Betrüger das Protokoll in ihren Erpressernachrichten erwähnen, um ihre Gaunereien glaubwürdiger klingen zu lassen.

Für weitere Informationen über diese Arten von E-Mail-Betrug empfehle ich die Artikelserie meines Kollegen Bruce P. Burrell: Teil I, Teil II, und Teil III.

RDP-Angriffe in Massen

Angriffe, die über RDP durchgeführt wurden, nehmen stetig zu und zogen einige Warnungen von Regierungsbehörden wie dem FBI, dem britischen NCSC, dem CCCS in Kanada oder dem ACSC in Australien nach sich.

Allerdings öffneten sich im Mai 2019 mit der Ankunft von CVE-2019-0708, auch bekannt als „BlueKeep“, die Schleusentore. Dabei handelt es sich um eine Sicherheitsschwachstelle im RDP, die Windows 2000, Windows XP, Windows Vista, Windows 7, Windows Server 2003, Windows Server 2003 R2, Windows Server 2008 und Windows Server 2008 R2 betrifft. Beim Desktop waren Windows 8 und spätere Versionen sowie bei Servern Windows Server 2012 und spätere Versionen nicht betroffen.

Die BlueKeep-Schwachstelle erlaubt es Angreifern, wahllose Programm-Codes auf den Computern ihrer Opfer auszuführen. Obwohl auch einzelne Cyberkriminelle eine großflächige Bedrohung darstellen können, wenn sie automatisierte Tools für ihre Angriffe verwenden, kann diese Schwachstelle durchaus in einen Wurm verwandelt werden. Das bedeutet, die Attacke könnte sich automatisch über verschiedene Netzwerke ausbreiten, ohne Eingreifen der Nutzer, wie es die Würmer Win32/Diskcoder.C (auch bekannt als NotPetya) und Conficker in der Vergangenheit getan haben.

Die Ausnutzung von Schwachstellen, die das Potenzial zum Wurm haben, ist ein schwerwiegendes Problem. Microsoft ordnete der Schwachstelle in seinem Kundenleitfaden den höchsten Schweregrad Kritisch zu und in der National Vulnerability Database der US-Regierung erhielt der Eintrag für CVE-2019-0708 eine Wertung von 9.8 von 10. Microsoft veröffentlichte einen Blogpost, in dem Nutzer deutlich empfohlen wird, die bereitgestellten Patches zu installieren, einschließlich derjenigen für Betriebssysteme, die keinen Support mehr erhalten wie Windows XP und Windows Server 2003. Die Sorgen über einen "wurmfähigen" Exploit waren so groß, dass die US National Security Agency Anfang Juni eine sonst eher unübliche Empfehlung aussprach, die Patches von Microsoft für die Schwachstelle zu installieren.

Anfang September gab Rapid7, Entwickler des Metasploit Pentest-Tools die Veröffentlichung eines BlueKeep-Exploits bekannt. Obwohl über die nächsten Monate hinweg kein Anstieg der BlueKeep-Aktivität berichtet wurde, hat sich diese Tatsache kürzlich geändert. Anfang November wurden Berichte von massenhaften BlueKeep-Exploitations öffentlich, wie von ZDNet und WIRED sowie anderen Nachrichtenkanälen festgestellt wurde. Die Angriffe waren laut Berichten nicht sehr erfolgreich, da etwa 91% der angreifbaren Computer mit einer Fehlermeldung (auch bekannt als Bugcheck oder Blue Screen of Death) abstürzten, als der Angreifer versuchte, die BlueKeep-Schwachstelle auszunutzen. Dennoch installierten die Angreifer auf den verbleibenden 9% der verwundbaren Computern erfolgreich eine Monero-Cryptomining-Software. Obwohl es sich dabei also nicht um die befürchtete Wurm-Attacke handelte, hat dennoch eine kriminelle Gruppe scheinbar die Ausnutzung automatisiert, wenn auch nur mit einer geringen Erfolgsquote.

Als ich ursprünglich damit anfing, diesen Blogpost zu schreiben, war es nicht meine Absicht, eine detaillierte Beschreibung der Schwachstelle darzulegen oder einen Chronik der Ausnutzung zu darzustellen: Mein Ziel war es, den Lesern ein Verständnis zu vermitteln, was sie tun müssen, um sich gegen diese Bedrohung zu schützen. Also lassen Sie uns einen Blick darauf werfen, was man gegen BlueKeep unternehmen muss.

Verteidigung gegen RDP-Angriffe

Was kann man tun, wenn man all diese Informationen im Hinterkopf behält? Zunächst sollte man aufhören, sich mithilfe von RDP über das Internet direkt mit Servern zu verbinden. Für einige Unternehmen mag das problematisch sein, weil es für diese Vorgehensweise legitime Gründe gibt. Da jedoch der Support sowohl für Windows Server 2008 und Windows 7 im Januar 2020 eingestellt wird, stellen Computer mit diesen Betriebssystemen, die via RDP über das Internet direkt erreicht werden können, ein Risiko für ein Unternehmen dar.

Das bedeutet nicht, dass Sie umgehend aufhören müssen, RDP zu benutzen, aber dass Sie zusätzliche Maßnahmen ergreifen müssen, um den Prozess so früh und so schnell wie möglich abzusichern. Zu diesem Zweck haben wir eine Tabelle mit den Top 10 Schritten zusammengestellt, die Sie unternehmen sollten, um Ihre Computer vor RDP-basierten Attacken zu schützen.

| Empfehlung für die Absicherung des RDP | Grund |

|---|---|

| 1. Externe Verbindungen zu lokalen Maschinen an Port 3389 (TCP/UDP) an der Perimeter-Firewall verbieten. | Blockiert den RDP-Zugriff über das Internet. |

| 2. Patches für die CVE-2019-0708 (BlueKeep) Schwachstelle testen und anwenden und Authentifizierung auf Netzwerkebene so schnell wie möglich aktivieren. | Den Microsoft-Patch zu installieren und die vorgeschriebenen Richtlinien einzuhalten, hilft dabei, abzusichern, dass Geräte gegen die BlueKeep-Schwachstelle geschützt sind. |

| 3. Accounts, bei denen man sich über RDP einloggen kann, benötigen komplexe Passwörter (eine lange Passphrase, die über 15 Zeichen enthält und keine Phrasen beinhaltet, die mit dem Unternehmen, mit Produktnamen oder Benutzern in Verbindung gebracht werden können, ist verpflichtend). | Schützt gegen das Erraten von Passwörtern und Credential-Stuffing-Attacken, die unglaublich leicht zu automatisieren sind. Ein längeres Passwort ist exponentiell widerstandsfähiger gegen solche Angriffe. |

| 4. Zwei-Faktor-Authentifizierung (2FA) installieren und zumindest auf allen Accounts erforderlich machen, bei denen man sich über RDP einloggen kann. | Erfordert eine zweite Authentifizierungsebene, die den Mitarbeitern über Handy, Token oder einen anderen Mechanismus, um sich bei Computern anzumelden. |

| 5. Ein VPN-Gateway (virtuelles privates Netzwerk) installieren, um alle RDP-Verbindungen zu vermitteln, die von außerhalb des lokalen Netzwerkes aufgebaut werden. | Verhindert RDP-Verbindungen zwischen dem Internet und Ihrem lokalen Netzwerk. Erlaubt es Ihnen, stärkere Identifikations- und Authentifizierungs-Anforderungen für Computerzugriff aus der Ferne durchzusetzen. |

| 6. Endpoint-Security-Software mit einem starken Passwort absichern, das nicht in Verbindung mit administrativen und Service-Accounts steht. | Stellt eine weitere Schutzebene bereit, falls ein Angreifer Administrator-Zugriff auf Ihr Netzwerk erhalten sollte. |

| 7. Tools in Endpoint-Security-Software aktivieren, die Ausnutzungsversuche blockieren. | Viele Endpoint-Security-Programme können Ausnutzungstechniken blockieren. Überprüfen Sie, dass diese Funktionalität aktiviert ist. |

| 8. Unsichere Computer, für die Zugriff übers Internet mit RDP erforderlich ist, isolieren. | Implementieren Sie eine Netzwerk-Isolation, um angreifbare Computer vom Rest des Netzwerkes abzuschotten. |

| 9. Unsichere Computer ersetzen. | Wenn ein Computer nicht gegen die BlueKeep-Schwachstelle gepatcht werden kann, sollten Sie einen zügigen Ersatz einplanen. |

| 10. In Betracht ziehen, geoIP-Sperren am VPN-Gateway einzurichten. | Wenn Personal und Anbieter sich im gleichen Land oder auf einer kurzen Liste von Ländern befinden, ziehen Sie in Erwägung, den Zugriff aus anderen Ländern zu blockieren, um Verbindungen von ausländischen Angreifern zu verhindern. |

*Standardmäßig nutzt das RDP Port 3389. Wenn Sie den Port auf einen anderen Wert verändert haben, ist das derjenige, der blockiert werden sollte.

Diese Tabelle orientiert sich etwa an der Wichtigkeit und der Einfachheit der Umsetzung. Abhängig von der Situation Ihrer Organisation sind Abweichungen möglich. Manche dieser Empfehlungen sind bei Ihrer Organisation vielleicht nicht anwendbar oder es kann praktischer sein, sie in einer anderen Reihenfolge durchzuführen, oder es sind eventuell zusätzliche Maßnahmen nötig, die Ihre Organisation in Angriff nehmen muss.

Sie sollten bestätigen, dass Ihre Endpoint-Security-Software die BlueKeep-Sicherheitslücke aufspüren kann. BlueKeep wird als RDP/Exploit.CVE-2019-0708 von ESETs Modul zum Schutz vor Netzwerkangriffen entdeckt. Bei diesem Modul handelt es sich um eine Erweiterung von ESET Firewall-Technologie, die in ESET Internet Security und ESET Smart Security Premium für Heimanwender und ESETs Endpoint-Schutz-Programmen für Unternehmen enthalten ist.

Abbildung 2: ESET Antimalware Technologie erklärt: Schutz vor Netzwerkangriffen

Es sollte allerdings festgehalten werden, dass es Szenarien gibt, in denen keine Erkennung erfolgt. Das kann passieren, wenn der Exploit das System zum Absturz bringt, weil er unzuverlässig ist. Um effektiver zu sein, müsste er gepaart mit einem anderen Exploit auftreten, also etwa mit einer Informationspreisgabe-Schwachstelle, die Kernel-Speicheradressen offenlegt, sodass sie nicht mehr erraten werden müssen. Das könnte die Anzahl der Abstürze reduzieren, da die derzeitigen Exploits große Heap Spray-Angriffe durchführen.

Wenn Sie Sicherheitssoftware von einem anderen Anbieter benutzen, prüfen Sie, ob und wie BlueKeep entdeckt wird.

Bedenken Sie, dass diese Schritte nur den Anfang von dem beschreiben, was Sie tun können, um sich gegen RDP-Angriffe zu schützen. Obwohl Programme zur Entdeckung von Angriffen ein guter Anfang sind, ersetzen sie nicht die Notwendigkeit, angreifbare Computer zu patchen oder zu ersetzen. Ihr IT-Sicherheitspersonal und Ihre zuverlässigen Sicherheitspartner können Ihnen zusätzliche Beratung, speziell für Ihre Umgebung, anbieten.

ESETs Schwachstellen-Checker für BlueKeep (CVE-2019-0708) benutzen

ESET hat ein kostenloses BlueKeep (CVE-2019-0708) Toll veröffentlicht, dass überprüft, ob ein Computer mit Windows-Betriebssystem der Gefahr eines Exploitversuchs ausgesetzt ist. Zum Zeitpunkt dieser Veröffentlichung, kann der Tool hier heruntergeladen werden:

| Program | ESET BlueKeep (CVE-2019-0708) vulnerability checker |

|---|---|

| Version | 1.0.0.1 |

| Location | https://download.eset.com/com/eset/tools/diagnosis/bluekeep_checker/latest/esetbluekeepchecker.exe |

| SHA-1 hash | C0E66EA2659D2EA172950572FDB5DE881D3882D8 |

(Überprüfen Sie auf der Tools & Utilities-Seite von ESET, ob neuere Versionen vorhanden sind)

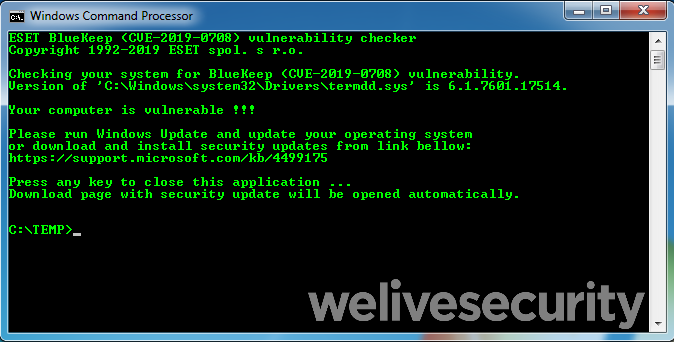

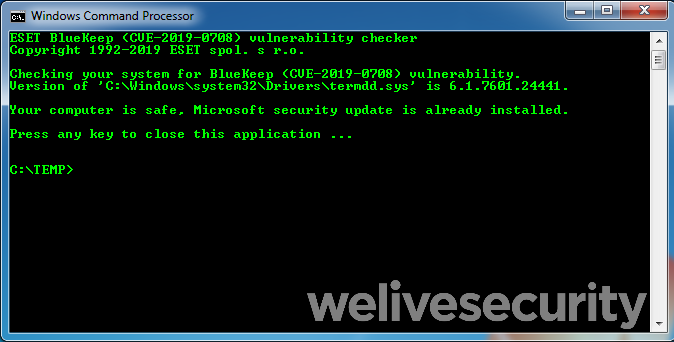

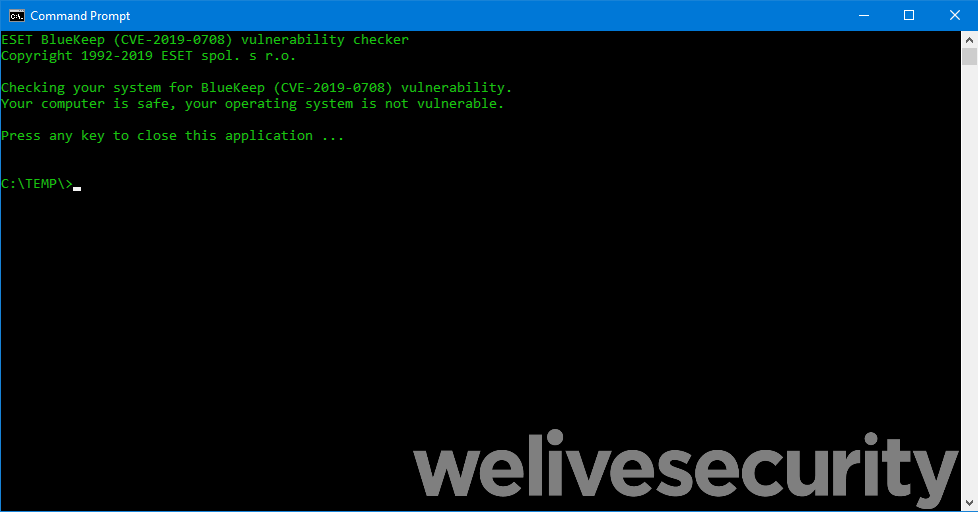

Dieses Programm wurde mit 32-bit- und 64-bit-Versionen von Windows XP, Windows Vista, Windows Server 2003, Windows Server 2003 R2, Windows Server 2008 und Windows Server 2008 R2 getestet, bevor und nachdem die Microsoft-Updates für BlueKeep angewendet wurden. Um das Programm zu benutzen, führen Sie die Programmdatei aus. Mit der Erstveröffentlichung können keine Kommandozeilenargumente benutzt werden.

Wenn das Programm ausgeführt wird, wird es berichten, ob das System anfällig für Exploitversuche ist, ob das System gegen Exploitation gepatcht wurde oder ob das System nicht angreifbar für die BlueKeep-Schwachstelle ist. Falls das System sich als angreifbar herausstellt, wird das Tool den Nutzer auf die Microsoft-Webseite weiterleiten, wo der passende Patch heruntergeladen werden kann.

Obwohl es sich hierbei um ein Einzweck-Tool handelt, das nur für den persönlichen Gebrauch und nicht für die massenhafte Nutzung in einer automatisierten Umgebung gedacht ist, hat es dennoch eine begrenzte Fehlerberichterstattung. Für das Scripting gibt das Tool ein ERRORLEVEL von Null aus, wenn das System geschützt ist, und Eins, wenn es angreifbar ist oder ein Fehler aufgetreten ist.

Schlussgedanken und Literaturhinweise

Obwohl die BlueKeep-Schwachstelle sich vielleicht niemals weit verbreiten wird, bedeutet ihre Aufnahme in Pentest-Tools, dass sie zu einem dauerhaften Teil von betriebsinternen Sicherheitstests wird. Daher ist die passende Lösung, um BlueKeep-Exploitations zu verhindern, die Entfernung von angreifbaren Geräten aus dem Netzwerk Ihres Unternehmens.

Allerdings ist es vielleicht nicht immer möglich, diese Lösung umzusetzen, wenn ein angreifbares Gerät vielleicht eine ausschlaggebende Rolle in Ihrem Unternehmen spielt, wegen der Kosten des Ersatzes, oder aus anderen Gründen. Wir setzen uns schon lang dafür ein, im Security-Bereich einen vielschichtigen Ansatz anzuwenden, und der Schutz gegen BlueKeep stellt da keine Ausnahme dar. Tatsächlich können einige der oben dargestellten Schritte, wie zum Beispiel die Installation einer 2FA-Anwendung wie ESET Secure Authentication, dabei helfen, Ihr Netzwerk vor Eindringlingen und anderen Bedrohungen zu schützen.

Weitere Informationen über RDP und BlueKeep können Sie hier finden:

- CSO Online. Microsoft urges Windows customers to patch wormable RDP flaw. (15. Mai 2019)

- Description of the security update for the remote code execution vulnerability in Windows XP SP3, Windows Server 2003 SP2, Windows Server 2003 SP2 R2, Windows XP Professional x64 Edition SP2, Windows XP Embedded SP3, Windows Embedded POSReady 2009, and Windows Embedded Standard 2009. (17. Juni 2019)

- Customer guidance for CVE-2019-0708 | Remote Desktop Services Remote Code Execution Vulnerability: May 14, 2019. (14. Mai 2019)

- CVE-2019-0708 | Remote Desktop Services Remote Code Execution Vulnerability. (14. Mai 2019)

- Configure Network level Authentication for Remote desktop Services Connections. (13. Juni 2013)

- CVE-2019-0708. (undatiert)

- NSA Cybersecurity Advisory: Patch Remote Desktop Services on Legacy Versions of Windows. (4. Juni 2019)

- An update on the Microsoft Windows RDP “BlueKeep” Vulnerability (CVE-2019-0708) [now with pcaps]. (22. Mai 2019)

- US-CERT, Technical Alert AA19-168A: Microsoft Operating Systems BlueKeep Vulnerability. (17. Juni 2019)

- First BlueKeep attacks prompt fresh warnings. (11. November 2019)

- Microsoft warns of new BlueKeep-like flaws. (15. August 2019)

- BlueKeep patching isn’t progressing fast enough. (17. Juli 2019)

- NSA joins chorus urging Windows users to patch ‘BlueKeep’. (6. Juni 2019)

- Patch now! Why the BlueKeep vulnerability is a big deal. (22. Mai 2019)

- Intense scanning activity detected for BlueKeep RDP flaw. (26. Mai 2019)

Besonderer Dank gilt meinen Kollegen Alexis Dorais-Joncas, Bruce P. Burrell, Nick FitzGerald, Matúš P., Peter R., Peter Stančík, Štefan S., und anderen Kollegen von ESET für Ihre Unterstützung bei diesem Artikel.

MITRE ATT&CK techniques

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1076 | Remote Desktop Protocol | BlueKeep leverages a vulnerability in Remote Desktop Protocol. |

| T1133 | External Remote Services | BlueKeep exploits public-facing RDP servers on the Internet. | |

| Command and Control | T1071 | Standard Application Layer Protocol | BlueKeep uses port 3389 by default for command and control. |

| T1043 | Commonly Used Port | BlueKeep uses port 3389 by default for attack targeting. | |

| Lateral Movement | T1210 | Exploitation of Remote Services | BlueKeep exploits public-facing RDP servers on the Internet. |

| Mitigation | M1035 | Limit Access to Resource Over network | Prevent BlueKeep ingress though use of VPN gateway. |

| M1050 | Exploit Protection | Prevent BlueKeep ingress through use of exploit protection in endpoint security. | |

| M1032 | Multi-factor Authentication | Use MFA for all logins performed via RDP. | |

| M1031 | Network Intrusion Prevention | Prevent BlueKeep ingress through use of network protection in endpoint security. | |

| M1051 | Update Software | Prevent BlueKeep exploitation via install of CVE-2019-0708 patch or upgrade to non-vulnerable operating system version. | |

| M1049 | Antivirus/Antimalware | Prevent BlueKeep attack code from running through use of endpoint security. |