Cibercriminosos estão se aproveitando da sensação de pânico generalizada para realizar novos ataques. Desde campanhas de phishing que tentam roubar dinheiro até grupos apoiados por governos estão tentando tirar proveito da preocupação causada pelo coronavírus (Covid-19) para infectar novos alvos.

Nos últimos dias, foram registrados ciberataques contra agências ou instituições de saúde que têm um papel significativo na luta para impedir o avanço da pandemia, como o ciberataque, que ocorreu na última sexta-feira (13), direcionado ao Hospital Universitário de Brno, na República Tcheca, onde opera um dos 18 centros de testes do coronavírus no país, ou o ataque DDoS ao Departamento de Saúde dos Estados Unidos, no domingo (15).

Nesse contexto, o Centro Nacional de Cibersegurança do Reino Unido alertou, na segunda-feira (16), usuários e empresas sobre o aumento no registro de sites relacionados ao coronavírus, provavelmente por cibercriminosos em muitos casos, bem como alertou sobre a existência de e-mails falsos que incluem links ou anexos maliciosos relacionados ao coronavírus. A ESET Espanha também alertou aos usuários sobre um e-mail de phishing (em português e espanhol) que diz como preparar uma vacina caseira para prevenir a doença. O e-mail falso inclui um anexo contendo uma suposta lista de itens necessários para a preparação da vacina falsa, que esconde um trojan detectado pelas soluções da ESET, como o Win32/Injector.ELCE.

Casbaneiro: Trojan bancário que afeta o Brasil se une à onda do coronavírus

Anteriormente, publicamos uma análise detalhada sobre o Casbaneiro, um trojan bancário que afeta principalmente países como o Brasil e o México sobre o qual detectamos atividades recentes em uma campanha na qual os operadores deste trojan estão aproveitando a COVID-19 para infectar usuários. O Casbaneiro tem a capacidade de não apenas roubar dados de login bancários, mas também de realiza a mineração de criptomoedas.

De acordo com o especialista da ESET, Josep Albors, depois de analisar uma campanha propagada por e-mail que contém um link para mais informações sobre o coronavírus e como prevenir a doença, o link baixa um instalador MSI, que geralmente são usados para baixar malware. Durante a execução do instalador, ele se conecta a um servidor C&C e baixa um executável malicioso, que não é nem mais nem menos que o Casbaneiro, que procura roubar informações do sistema.

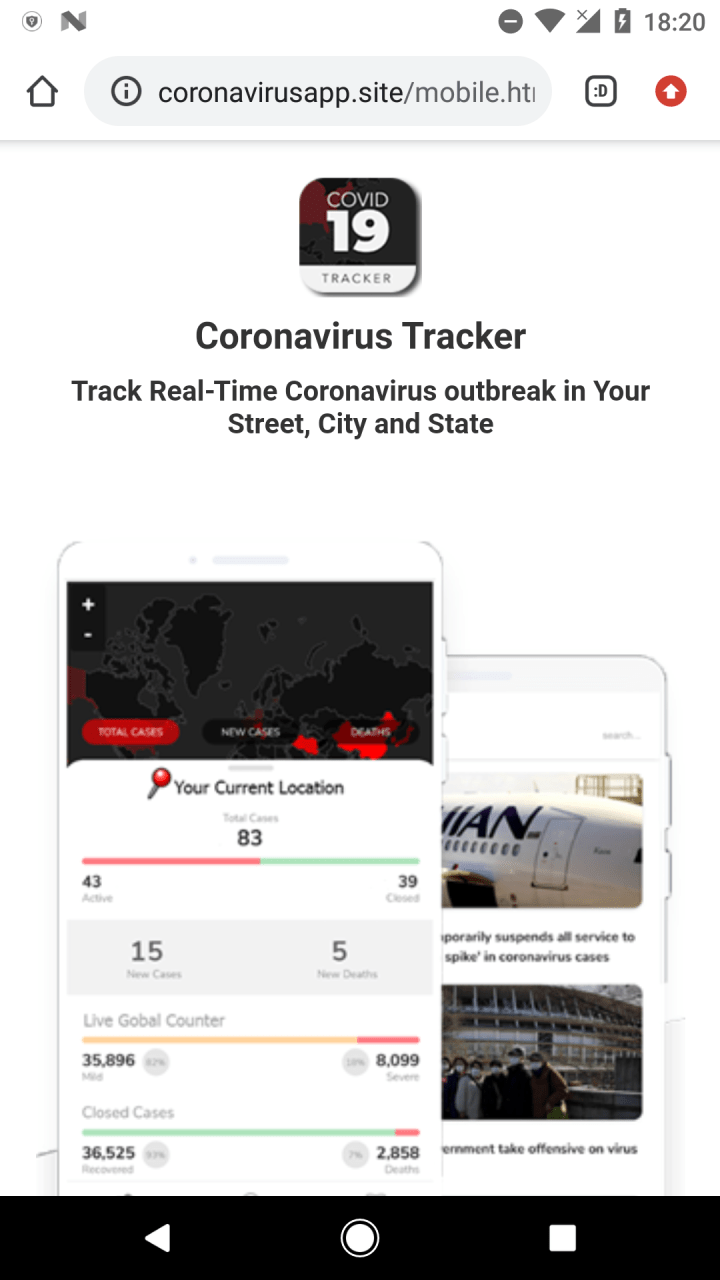

Ransomware no aplicativo de monitoramento do avanço do coronavírus

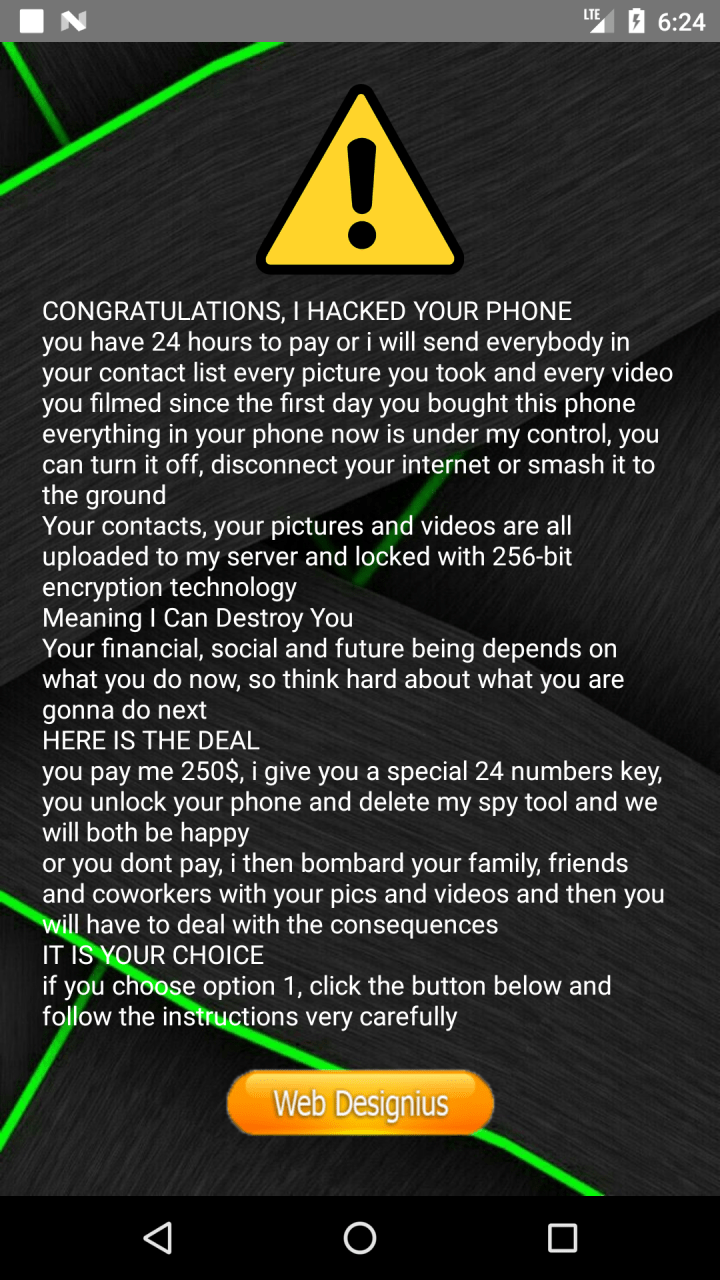

Pesquisadores descobriram um ransomware escondido em um aplicativo falso de monitoramento do coronavírus. Chamado CovidLock, este aplicativo, disponível para download através de um site que se refere a um aplicativo sobre o coronavírus, oferece um mapa de calor com dados estatísticos sobre o progresso do vírus no mundo. No entanto, depois de analisar esse domínio suspeito, os pesquisadores do Domaintools revelaram que o aplicativo escondia um ransomware para Android que impede a vítima de acessar o dispositivo alterando a senha que o usuário usa ao sequestrar o telefone. Em seguida, o app exibe uma mensagem para a vítima na qual ameaça roubar e enviar as informações contidas no dispositivo em troca do pagamento de US$ 250.

Imagem 2. Ransomware para Android escondido em um aplicativo de monitoramento do coronavírus.

De acordo com o pesquisador da ESET Lukas Stefanko, que analisou a ameaça, aqueles que foram vítimas desse ransomware poderão desativá-lo usando o código de desbloqueio "4865083501".

#ESETresearch ALERT: #COVID19 #Android #Ransomware: If you installed malicious Coronavirus Tracker app that locked your smartphone and requested ransom, use "4865083501" code to unlock it. Key is hardcoded. @LukasStefanko Details: https://t.co/6fIm5STFIU pic.twitter.com/ojkRkGznPN

— ESET research (@ESETresearch) March 17, 2020

Esta não é a primeira campanha maliciosa que esconde um malware em um aplicativo sobre o coronavírus. Anteriormente, o grupo MalwareHunterTeam descobriu o malware AZORult, escondido em um aplicativo com características semelhantes e propagado por um site que também faz alusão ao coronavírus e à ferramenta. O objetivo deste código malicioso é roubar senhas, entre outros tipos de informações, embora também tenha a capacidade de baixar outros malwares.

Mais aplicativos e sites falsos relacionados ao coronavírus

Os casos de aplicativos falsos que se aproveitam dessa situação crescem dia após dia. Tanto que Stefanko criou uma página em seu site, na qual, diariamente, ele adiciona relatórios sobre a descoberta de aplicativos maliciosos que, de alguma forma, aproveitam esse fenômeno global para suas campanhas. Além disso, através do Twitter, o grupo de pesquisadores MalwareHunterTeam está constantemente postando novas detecções.

Ontem (18), o pesquisador Germán Fernández publicou em sua conta do Twitter sobre uma falsa loja de aplicativos que contém mais de 15 apps maliciosos relacionados ao coronavírus.

O impacto dessa pandemia também causou uma grande quantidade de notícias falsas que circulam pelas redes sociais e aplicativos de mensagens, que apenas geram desinformação. É por isso que várias das grandes plataformas sociais, como Facebook, Google, LinkedIn, Microsoft, Twitter, Reddit e YouTube, se uniram na luta contra a desinformação e os golpes que giram em torno da pandemia.

Resumindo, devido à preocupação gerada pelo avanço do vírus SARS-CoV-2, conhecido sob o nome da doença COVID-19, usuários e empresas devem estar atentos a esses golpes que crescem todos os dias, especialmente em momentos como este que estamos vivendo, em que muitas empresas adotaram o trabalho home office.