Em meados de janeiro deste ano, o pesquisador Troy Hunt revelou que estava circulando através do serviço de armazenamento em nuvem MEGA e também em alguns fóruns de hacking, uma lista, chamada de Collection#1, um enorme vazamento de senhas organizadas em uma lista composta por mais de 700 milhões de endereços de email e mais de 20 milhões de senhas.

Isso nos pode fazer perguntar se nossos endereços de e-mail e/ou senhas que usamos para acessar nossas contas também fazem parte dessa lista ou de algum outro vazamento ou brecha de segurança. Saber se nossas credenciais já foram vazadas ou não, também pode ser um sinal sobre o tipo de senha que estamos escolhendo na hora de realizar o cadastro em um serviço ou plataforma.

Quer saber se as suas credenciais já foram vazadas na Internet?

Confira logo abaixo algumas formas de como saber isso:

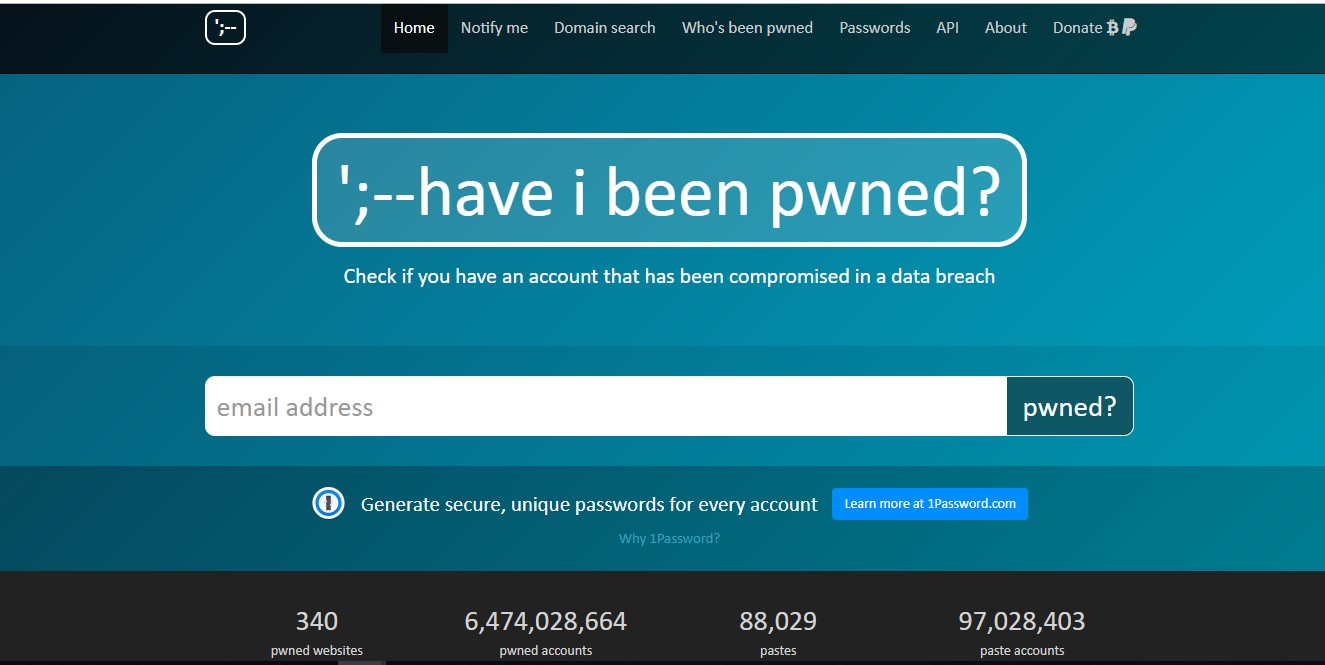

Você pode usar o serviço Have I Been Pwned, que é administrado pela mesma pessoa que revelou o vazamento massivo que mencionamos no início deste post. Esse serviço permite verificar se o nosso endereço de e-mail já foi filtrado em alguma das listas que circulam com dados de e-mail e senhas pela Internet. Além disso, o banco de dados desse serviço é atualizado e inclui endereços e senhas que foram vazadas recentemente.

Ao entrar no site, podemos ver que o serviço conta com um banco de dados de 6.000 milhões de contas que foram vazadas em algum momento. Na mesma página, você pode inserir a sua conta de e-mail para verificar se a mesma está contida em uma das listas já vazadas.

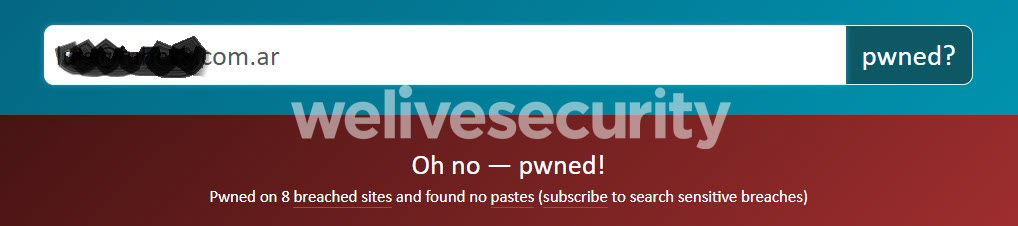

No caso apresentado neste post, verificamos que, infelizmente, o endereço de e-mail informado foi efetivamente vazado em algum momento. A página também nos informa em quais serviços o vazamento ocorreu.

Como você pode ver na imagem, encontramos as informações ordenadas por datas e sites nos quais os vazamentos ocorreram, como, por exemplo, casos emblemáticos como os sofridos pelo LinkedIn e pelo Taringa, bem como listas diferentes que circulam com informações coletadas de vários sites.

O que podemos fazer com essas informações?

Não podemos esquecer a importância de alterar as senhas nos sites mencionados e em outros serviços, considerando que é bastante comum usarmos a mesma senha para mais de um site ou serviço. É fundamental alterar a senha vazada em todos os sites nos quais a usamos, já que uma vez que nossa senha chega às mãos de um terceiro, nunca saberemos quantos sites poderão ser usados para entrar usando a mesma senha.

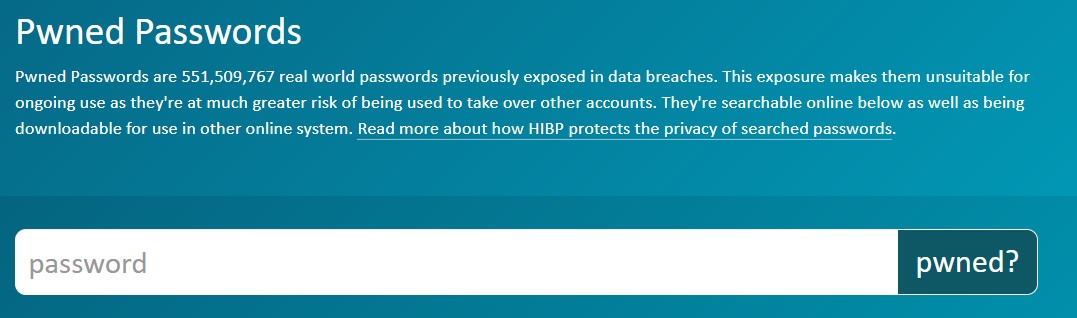

Na hora de escolher uma nova senha, recomendamos outra ferramenta muito útil dentro do mesmo site.

Neste caso, a página nos informa quantas vezes uma determinada senha foi usada (e, claro, vazada).

Tentando algumas das senhas que geralmente aparecem no ranking das senhas mais usadas, por mais que seja difícil de acreditar, encontramos os seguintes exemplos:

| Senha | Quantidade de vezes que foram apresentadas em vazamentos |

| 123456 | 23,174,662 |

| password | 3,645,804 |

| qwerty | 3,810,555 |

| 111111 | 3,093,220 |

| 183,778 | |

| 64,811 | |

| a3Z6!B:9#s.2 | 0 |

Como podemos ver, se tentarmos uma senha completamente aleatória, temos grandes chances de que a mesma não esteja relacionada a nenhum vazamento de informações, ou seja, provavelmente não foi usada ou não foi descifrada. Isso nos dá um bom parâmetro do que pode ser uma chave segura, ou que dificilmente estará nas mãos de terceiros.

Algo importante na hora de escolher uma senha segura, não é apenas verificar se a chave escolhida não está em nenhum banco de dados de vazamentos, mas é preciso ter em conta algumas boas práticas ao escolhê-la.

- Usar caracteres alfanuméricos

- Usar caracteres especiais

- A senha deve ter pelo menos 8 caracteres (mais de 10 nos dará mais segurança mesmo contra qualquer ataque por força bruta)

- Além disso, devemos considerar o uso de um segundo fator de autenticação - uma camada extra de segurança para a senha escolhida

No entanto, o mais importante é que a senha seja fácil de ser lembrada, pois se a mesma for anotada em um papel, ou pior ainda, for colocada no pé do monitor, ou situações semelhantes (que é bem comum encontrarmos), toda a segurança que empregamos não terá servido de nada.

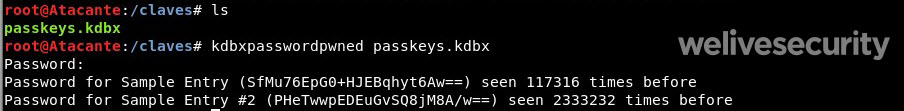

No caso dos usuários que usam um gerenciador de senhas como o KeePass, que nos permite gerar combinações mais seguras e armazená-las criptografadas no gerenciador, existe a possibilidade de comparar todas as senhas que armazenamos com as bases de dados do Have I Been Pwned, graças a uma ferramenta publicada no GitHub.

Trata-se do aplicativo kdbxpasswordpwned, que nos permite comparar automaticamente todas as senhas que temos em nosso gerenciador KeyPass com a base de vazamentos.

Embora o aplicativo possa ser voltado para um usuário com um pouco mais de conhecimento técnico, com o passo a passo a seguir tentaremos simplificar o seu uso.

Em primeiro lugar, continuamos instalando o aplicativo com a seguinte linha de comando em nosso sistema com o Python:

$ pip install kdbxpasswordpwned

Uma vez instalado, devemos ir para a pasta onde temos o nosso arquivo .kdbx (formato de arquivo do gerenciador de senhas KeyPass) e executar o seguinte comando:

Kdbxpasswordpwned passkeys.kdbx

Como podemos ver, o app nos solicita a senha do nosso arquivo criptografado, para então comparar cada uma das senhas que hospedamos no gerenciador. Neste exemplo, podemos ver que são encontradas duas senhas que salvamos, o que novamente nos dá a orientação de que, se fossem senhas reais, deveríamos alterá-las imediatamente nos serviços em que as usamos.

Como última dica deste post, devemos estar atentos ao receber e-mails que tentam nos extorquir para obter nossas senhas. O Laboratório de Pesquisa da ESET detectou que esse casos continuam ocorrendo através de campanhas falsas de sextorsão, em que os cibercriminosos enviam por email uma mensagem com a senha do usuário (no título ou nas primeiras linhas da mensagem) e exigem um pagamento em troca da privacidade das informações.

Lembre-se de alterar suas senhas periodicamente, mesmo que os serviços e os aplicativos não tenham isso como obrigatório, use o segundo fator de autenticação sempre que possível. Dessa forma, conseguiremos manter as nossas informações pessoais muito mais seguras.