O que você faria se chegasse à sua caixa de entrada um e-mail de um remetente desconhecido com uma de suas senhas no assunto? Sim, isso mesmo. Conversamos com várias vítimas que receberam um e-mail com sua senha no assunto. Confira o que ocorreu.

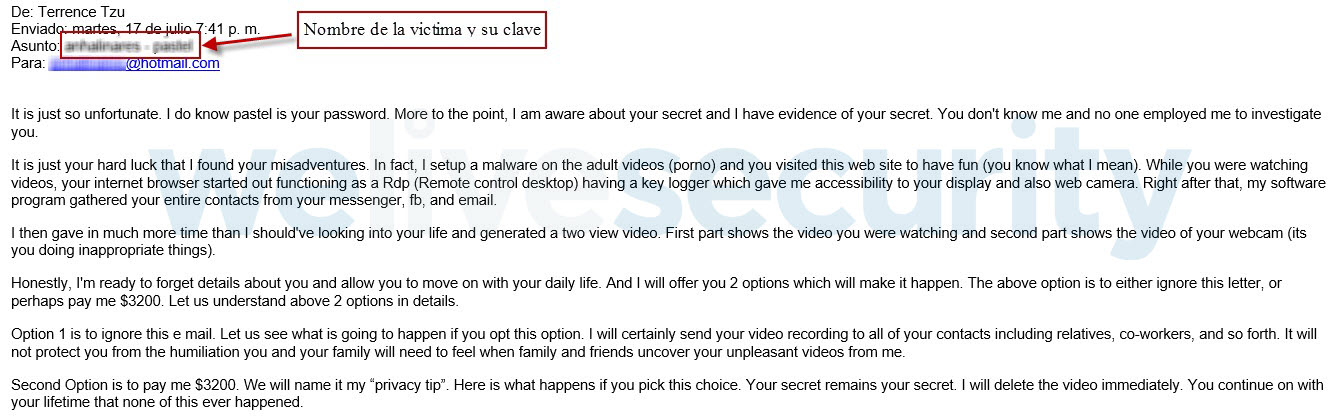

A maioria dos destinatários, assustados, abriram a mensagem e se depararam com um texto em inglês que traduzido dizia o seguinte:

"Vamos direto ao ponto. Eu sei que sua senha é ********. Mais importante ainda, conheço seu segredo e tenho uma prova disso. Você não me conhece pessoalmente e ninguém me contratou para investigar sua vida.

Para o seu azar, encontrei sua desgraça. Na verdade, eu instalei um malware em páginas de vídeos para adultos (material pornográfico) e você visitou este site para se divertir (você já sabe a que me refiro). Enquanto assistia aos vídeos, o seu navegador começou a funcionar como um RDP (Remote Desktop Protocol) com um keylogger que me dava acesso à sua tela e também à sua webcam. Imediatamente depois, meu programa compilou todos os seus contatos do Facebook e e-mail.

Depois disso, me dediquei a pesquisar sua vida por muito mais tempo do que deveria e criei um vídeo de tela dupla. A primeira parte mostra o vídeo que você estava assistindo e a segunda mostra o que sua webcam estava gravando (você estava fazendo coisas inapropriadas).

Francamente, estou pronto para esquecer tudo o que sei e deixar que você continue com sua vida. Eu ofereço duas opções para que isso aconteça.

A primeira opção é ignorar este e-mail. Se você escolher essa opção, enviarei a gravação do vídeo que registrei da sua webcam para seus contatos, incluindo membros da sua família, colegas, etc. Esta opção não irá protegê-lo da humilhação que seus familiares sentirão quando assistirem os seus vídeos.

A segunda opção é realizar o pagamento de US$ 2900. Vamos chamá-la de meu "conselho de privacidade". Vou te falar o que acontecerá se você escolher este caminho: seu segredo permanecerá sendo seu segredo. Irei apagar o vídeo imediatamente e você poderá manter sua vida como se nada tivesse acontecido.

Agora você deve estar pensando: "vou chamar a polícia". Sem dúvida, tomei medidas para que este e-mail não possa ser rastreado e isso não impedirá que as evidências sejam destruídas. Não estou tentando entrar na sua conta bancária. Eu só quero receber o pagamento pelo tempo que passei investigando. Espero que você tenha decidido fazer tudo isso desaparecer e pagar pela minha confidencialidade. Você realizará o pagamento através de Bitcoins (se você não sabe como fazer isso, procure por "como comprar bitcoins" em algum mecanismo de busca)".

Ao conversar com várias vítimas dessas campanhas maliciosas, todos expressaram uma grande preocupação e angústia ao sentir que sua privacidade havia sido violada. Alguns disseram que, embora a senha que foi incluída no assunto do e-mail fosse antiga, pensavam seriamente em deixar o mundo virtual considerando o que ocorreu. Essas e muitas outras reflexões surgiram de várias mulheres vítimas que me enviaram e-mails para contar suas experiências com esse tipo de mensagem.

Há duas perguntas que eu realmente acho que merecem ser analisadas e estão ligadas a como esses cibercriminosos conseguiram obter essas senhas e por que atacaram a essas pessoas.

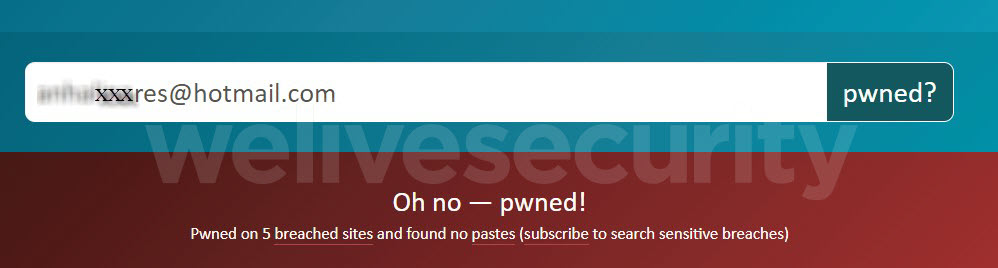

Vejamos a primeira, ao analisar o endereço de e-mail da vítima usado na campanha verifiquei que foi vazado através de algumas brechas de informações sofridas por alguns serviços aos quais os usuários estavam inscritos ─ se por algum motivo você acha que o seu e-mail também pode ter sido comprometido, verifique aqui.

Dessa forma, verifiquei que a caixa de entrada de uma das vítimas estava exposta em pelo menos cinco vazamentos de informações.

O que queremos dizer? O e-mail da vítima foi usado em serviços como Adobe, Bitly, LinkedIn, Myspace e Tumblr, que foram comprometidos anteriormente e acabaram tendo informações valiosas roubadas por cibercriminosos, tais como nomes de usuários e senhas. Posteriormente esses dados podem ter sido postados em vários sites da Internet.

Exemplo de sites aos quais a conta de e-mail estava associada e que sofreu um vazamento de informações.

Já descobrimos o que pode ter dado origem ao vazamento dos dados de acesso, agora vamos analisar o verdadeiro motivo da campanha.

Monetizando a sextorsão

Naturalmente, por trás de toda campanha maliciosa existe um propósito econômico que motiva o crime. Como vimos nas imagens do e-mail, em troca de excluir as informações críticas da vítima, o cibercriminoso solicita um pagamento através do envio de bitcoins para uma carteira. Ao analisar o endereço enviado pelo cibercriminoso para realizar o pagamento dos bitcoins, tentei observar se outras vítimas haviam caído na armadilha e, infelizmente, vi que nas mesmas datas em que a vítima recebeu o e-mail o cibercriminoso começou a receber criptomoedas (0,26 BTC, aproximadamente equivalente a USD 1950), seguramente de outras vítimas.

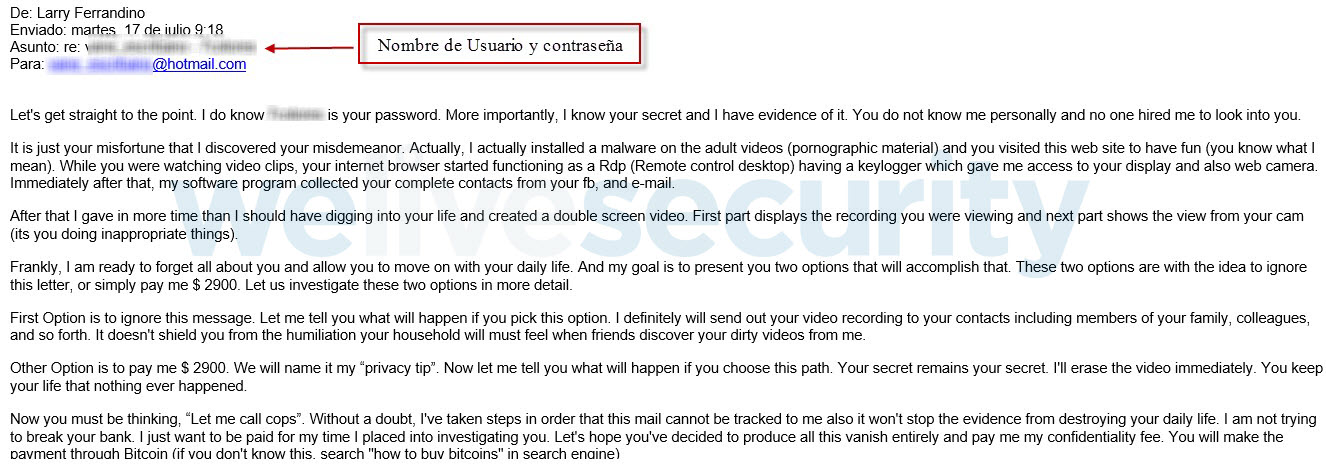

Outra vítima, outro e-mail, mas a mesma metodologia

Ao analisar o segundo caso, observei que o modus operandi era praticamente o mesmo e com um e-mail muito semelhante, assim como você pode ver na seguinte imagem:

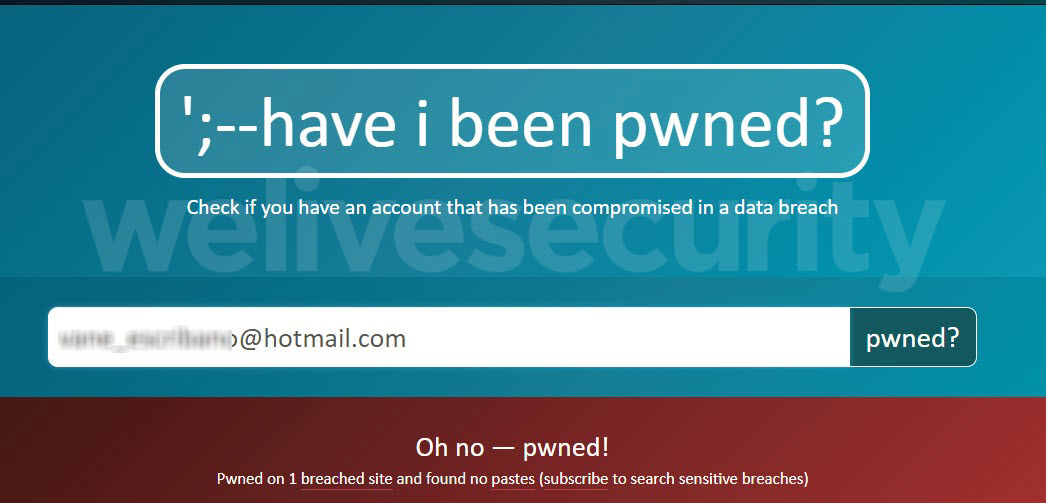

Analisando no haveibeenpwned.com, onde este segundo e-mail pode ter sido vazado, a ferramenta mostrou apenas uma possível brecha: o LinkedIn. Se compararmos os dois casos, os dois e-mails foram vazados em um incidente ocorrido com o LinkedIn. Portanto, é provável que o cibercriminoso tenha usado o banco de dados dessa rede social para criar sua campanha maliciosa.

No entanto, ao analisar as transferências para a carteira do cibercriminoso neste segundo caso, vemos que na mesma data dos e-mails foram recebidas pelo menos três transferências totalizando 0,155 BTC (aproximadamente US$ 1.161).

Conclusão

Conclusão

Trata-se de uma campanha de Engenharia Social. Ou seja, não havia nenhum vídeo, nenhum malware e o cibercriminoso tinha apenas uma senha obtida de um dos diversos vazamentos de informações que deixaram milhões de usuários em todo o mundo expostos a vários tipos de ataques. Mas os usuários estão cientes desses problemas? Quantas vezes você alterou sua senha nos vários sites que usa? Você faz isso periodicamente? Talvez esses casos reais possam fazer você pensar um pouco mais sobre esse assunto.

Claro, se você receber uma mensagem com essa, aconselhamos a não responder e entender que isso é parte de uma fraude. Não se trata de ficar paranóico. Basta começar a alterar suas senhas regularmente, usar soluções de segurança confiáveis, atualizar o sistema operacional dos dispositivos que você usa e ativar o segundo fator de autenticação. Ao implementar essas ações, você pode aproveitar a tecnologia com segurança.