A guerra no Irã tinha menos de 24 horas quando produziu um marco histórico: o ataque deliberado a data centers comerciais. Em 1º de março, drones iranianos atingiram três instalações da Amazon Web Services (AWS) nos Emirados Árabes Unidos e no Bahrein, interrompendo infraestruturas centrais de nuvem e derrubando aplicativos financeiros e ferramentas corporativas não apenas em todo o Golfo, mas também em regiões distantes. Os ataques mostraram que a distância física de uma zona de conflito não garante proteção contra os impactos de uma guerra convencional.

Para a maioria das organizações, no entanto, o risco mais imediato se manifesta no ciberespaço e envolve todo tipo de grupo cibercriminoso. Em poucas horas após a operação EUA-Israel “Operation Epic Fury” (“Operation Roaring Lion”), em 28 de fevereiro, agentes cibernéticos ligados ao Irã se mobilizaram em grande número - a Unit 42 da Palo Alto Networks contabilizou mais de 60 grupos hacktivistas pró-Irã ativos. Também em questão de horas, agências de cibersegurança do Reino Unido e do Canadá alertaram para níveis elevados de ameaça. Pouco depois, alertas semelhantes foram emitidos pela Europol e pelo Departamento de Segurança Interna dos Estados Unidos.

Ameaças e grupos cibernéticos

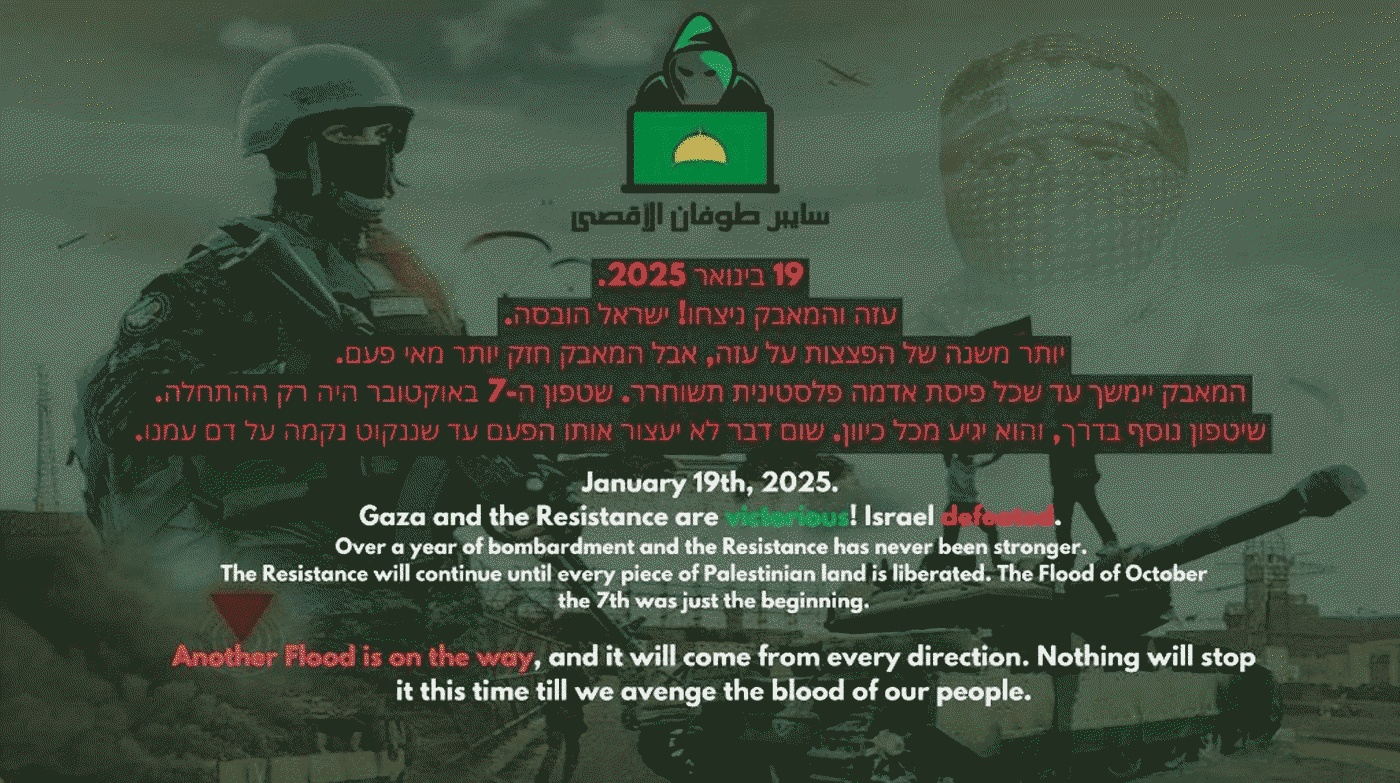

A eclosão de um conflito convencional frequentemente amplia tanto o volume quanto o perfil dos grupos cibernéticos envolvidos. A atividade hacktivista, ruidosa e muitas vezes carregada de retórica e bravata, costuma aumentar primeiro. Operações de Ameaças Persistentes Avançadas (APT), envolvendo reconhecimento e acesso inicial, ocorrem em paralelo ou logo em seguida. Uma vez estabelecidos os pontos de acesso e mapeados os alvos, o cenário fica preparado para aquilo que a operação realmente pretende alcançar, seja espionagem, interrupção, sabotagem ou outros objetivos.

As linhas nem sempre são claramente definidas, naturalmente, e algumas táticas podem ser utilizadas em conjunto: uma desfiguração de site ou um ataque de negação de serviço distribuído (DDoS) que aparenta ser uma ação de hacktivismo de baixo impacto pode ser, na verdade, uma distração deliberada de um ataque real que explora o alvo silenciosamente por outro vetor.

Grupos ligados ao Irã estão entre os mais ativos e engenhosos no cenário global de ameaças alinhadas a Estados, e suas capacidades ofensivas, assim como seus conjuntos de ferramentas cibernéticas, evoluíram significativamente nos últimos anos. A ameaça é especialmente crítica para organizações com relações de cadeia de suprimentos no Oriente Médio ou outros vínculos com a região, além daquelas com dependências de infraestrutura em nuvem na região.

A campanha do grupo CyberAv3ngers contra serviços de água e saneamento nos Estados Unidos e em outros países, em 2023, ilustrou como essa lógica de direcionamento é operacionalizada. A mensagem ominosa deixada pelo agente malicioso nos sistemas comprometidos - "You have been hacked, down with Israel. Every equipment 'made in Israel' is CyberAv3ngers legal target" - parecia típica de hacktivismo, mas logo se constatou que o grupo operava sob orientação estatal iraniana. Essa fusão entre identidade hacktivista e operações alinhadas a Estados, cujas origens podem remontar ao incidente da Saudi Aramco em 2012, também tem um nome: “faketivismo”.

As sobreposições operacionais entre diferentes grupos vão ainda mais longe. A equipe de pesquisa da ESET documentou anteriormente vínculos estreitos entre diversos atores de APT alinhados ao Irã. Notavelmente, o grupo MuddyWater trabalhou em estreita colaboração com o Lyceum, um subgrupo do OilRig, além de provavelmente ter atuado como corretor de acesso inicial (IAB) para outros grupos alinhados ao Irã.

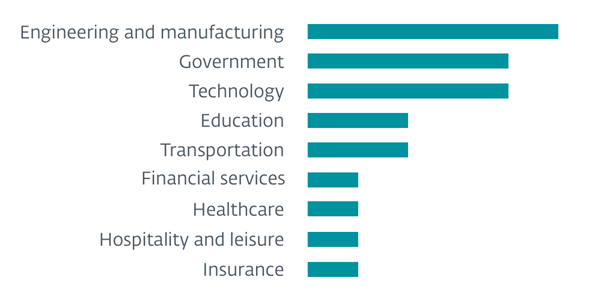

Para tornar o cenário ainda mais complexo, vários grupos hacktivistas pró-Rússia aparentemente se juntaram ao conflito em apoio ao Irã, e há relatos de grupos ligados ao Irã interagindo com IABs em fóruns de cibercrime russos. Isso amplia tanto o conjunto de ferramentas disponíveis quanto o alcance dos alvos possíveis. Infraestruturas críticas são um dos “troféus” mais cobiçados por diversos tipos de adversários, e dados recentes de telemetria da ESET mostram que atores alinhados ao Irã visam de forma desproporcional entidades que atuam nos setores de engenharia e manufatura.

Além disso, quando o objetivo é retaliação, a destruição tende a ter prioridade sobre, por exemplo, a extorsão via ransomware. Malwares do tipo wiper, voltados à eliminação de dados, são uma característica recorrente de operações modernas associadas a conflitos. Grupos alinhados à Rússia já demonstraram esse padrão repetidamente na Ucrânia.

Quando se trata de ataques que oferecem alto impacto com relativamente pouco esforço, o comprometimento da cadeia de suprimentos costuma se destacar. Em 2022, a equipe de pesquisa da ESET documentou como o grupo Agrius, alinhado ao Irã, implantou um wiper destrutivo chamado Fantasy por meio de um ataque à cadeia de suprimentos que explorou um desenvolvedor de software israelense, atingindo alvos em diversos setores e muito além de Israel. O alcance de um ataque desse tipo pode atingir organizações que nunca foram diretamente visadas e que não têm conexão aparente com o conflito.

Um risco relacionado envolve os provedores de serviços gerenciados (MSPs) e seus clientes. Também em 2022, a ESET documentou uma campanha na qual o adversário comprometeu um MSP para obter acesso aos alvos finais. Em vez de infiltrar diretamente as organizações, os agentes cibernéticos exploraram os acessos já existentes do próprio provedor para realizar o trabalho por eles. A campanha foi orquestrada pelo grupo de ciberespionagem MuddyWater, hoje um dos mais relevantes no ecossistema de APTs iranianas e que passou por uma evolução significativa.

Antes conhecido por ataques mais ruidosos e automatizados, o MuddyWater tem adotado operações cada vez mais furtivas e sofisticadas, com atividades do tipo hands-on-keyboard em ambientes específicos. Assim como outros coletivos alinhados ao Irã, o grupo também passou a utilizar uma técnica já consolidada: o uso de softwares legítimos de Remote Monitoring and Management (RMM). Dessa forma, consegue se misturar ao tráfego legítimo da rede, dificultando a detecção.

O grupo também é conhecido por favorecer spearphishing interno a partir de caixas de e-mail já comprometidas, ou seja, mensagens enviadas a partir da conta de um colega, e não de um remetente externo, o que aumenta significativamente a taxa de sucesso por razões óbvias. Anexos e links de spearphishing há muito tempo figuram entre as principais técnicas de acesso inicial utilizadas pela maioria dos grupos APT alinhados ao Irã, incluindo o OilRig e o APT33. Ainda assim, a exploração de vulnerabilidades conhecidas em softwares também ocorre, como demonstrado em uma campanha recente do Ballistic Bobcat.

O MuddyWater segue bastante ativo em 2026. No mês passado, a equipe de cibersegurança da Broadcom, por meio das unidades Symantec e Carbon Black, identificou a atuação do grupo nas redes de várias instituições nos Estados Unidos, incluindo um aeroporto, um banco e uma empresa de software com vínculos com Israel. Ainda assim, o volume geral de atividades cibernéticas ofensivas por parte de agentes alinhados ao Irã permanece, até o momento, abaixo do pico observado pela equipe de pesquisa da ESET após o ataque a Israel em 7 de outubro de 2023, o que pode estar parcialmente relacionado ao apagão quase total da internet imposto pelo próprio Irã.

De todo modo, como destacou o Threat Analysis Group (TAG), do Google, em sua análise sobre a atividade cibernética em torno da guerra entre Israel e Hamas, “as capacidades cibernéticas […] são uma ferramenta de primeira resposta”. Essa observação continua atual e foi evidenciada pelo primeiro grande ciberataque desde o início do conflito, em 12 de março. Um ataque do tipo wiper, conduzido pelo grupo hacktivista pró-Irã Hamdala contra a empresa norte-americana de tecnologia médica Stryker, teria causado a paralisação global dos sistemas da companhia.

Mantendo a resiliência: onde focar

As ameaças vão desde campanhas oportunistas de DDoS e defacement até incursões direcionadas com malware destrutivo do tipo wiper e operações de ciberespionagem com longos períodos de permanência, chegando a impactos na cadeia de suprimentos que podem afetar até organizações sem qualquer ligação direta com o conflito. As medidas descritas a seguir serão familiares para a maioria das equipes de cibersegurança. O foco está nos pontos em que agentes cibernéticos alinhados ao Irã historicamente encontram mais fragilidades.

Saiba o que está exposto

Comece identificando e protegendo tudo o que está exposto à internet: acessos remotos, aplicativos web, gateways de VPN e dispositivos OT/ICS conectados, caso sua organização opere esse tipo de sistema. As credenciais padrão devem ser alteradas em todos os dispositivos. Se um dispositivo não oferece suporte a autenticação forte, vale avaliar se ele realmente deve estar conectado à internet pública.

A campanha do CyberAv3ngers, em 2023, teve como alvo controladores lógicos programáveis (PLCs) que ainda utilizavam senhas padrão de fábrica. Um alerta da CISA detalha as técnicas utilizadas e merece atenção, especialmente se a sua organização opera sistemas de controle industrial.

Limite a superfície de ataque

Ambientes OT/ICS apresentam um desafio específico: dispositivos implantados há décadas, sem requisitos de segurança em mente e, muitas vezes, sequer devidamente inventariados. Credenciais padrão e exposição à internet são os problemas mais evidentes, mas a questão mais ampla é que muitos desses sistemas nunca foram projetados para serem protegidos após a implementação.

Desconecte dispositivos OT/ICS da internet pública sempre que for operacionalmente viável. Sempre que possível, aplique todas as atualizações disponíveis, já que dispositivos vulneráveis expostos à internet continuam sendo uma das portas de entrada mais confiáveis para agentes cibernéticos. Quando isso não for possível, implemente segmentação de rede entre os ambientes de TI e OT e estabeleça linhas de base comportamentais para protocolos industriais, de modo que tráfego anômalo possa gerar alertas.

Audite sua cadeia de suprimentos e o acesso de terceiros

Revise todos os acessos de terceiros e outros caminhos de acesso remoto. Com grupos como o CyberAv3ngers buscando especificamente dispositivos OT de origem israelense, vale verificar se algum dos seus ativos se enquadra nessa categoria.

Se sua organização depende de MSPs, questione como esses provedores protegem suas ferramentas de acesso remoto e se já revisaram sua própria exposição diante do contexto do conflito. A exploração da ferramenta SimpleHelp pelo MuddyWater em MSPs demonstrou que a postura de cibersegurança do seu fornecedor passa a fazer parte da sua própria superfície de ataque.

Fique atento ao phishing

Como o MuddyWater e outros grupos frequentemente recorrem a abordagens centradas no fator humano, especialmente mensagens de spearphishing enviadas a partir de contas internas comprometidas, é essencial que os colaboradores verifiquem qualquer solicitação por canais alternativos, principalmente aquelas que envolvam credenciais, mudanças de acesso, “atualizações de segurança” urgentes ou qualquer referência ao conflito atual.

Os agentes cibernéticos também utilizam ferramentas comuns de IA não apenas para criar iscas de phishing mais sofisticadas, mas também em outras etapas do ciclo de ataque, incluindo a pesquisa de vulnerabilidades e o apoio ao desenvolvimento de malware.

Mapeie suas dependências em nuvem

Identifique de quais provedores de software como serviço (SaaS) sua organização depende e descubra onde suas infraestruturas estão hospedadas. Mesmo que você não execute cargas de trabalho no Oriente Médio, seus fornecedores podem fazê-lo. Após os ataques à AWS, vários fornecedores, incluindo Snowflake e Red Hat, emitiram recomendações de failover, reforçando que interrupções regionais em serviços de nuvem podem se propagar pela cadeia de suprimentos de formas que nem sempre são visíveis até que algo falhe. A própria AWS chegou a recomendar explicitamente que clientes com cargas de trabalho no Oriente Médio considerassem migrá-las.

Prepare-se para destruição, não apenas para roubo

Durante operações associadas a conflitos, agentes cibernéticos alinhados a Estados tendem a priorizar o uso de wipers em vez de ransomware. De qualquer forma, é fundamental garantir que pelo menos uma cópia dos backups críticos esteja off-line e isolada (air-gapped), em vez de apenas replicada para outra região de nuvem que possa compartilhar as mesmas dependências subjacentes.

Teste se o seu plano de recuperação de desastres contempla uma indisponibilidade total de uma região de nuvem, já que muitos planos são projetados considerando falhas em zonas isoladas. Mais importante ainda, verifique se os backups realmente podem ser restaurados, pois wipers e outros tipos de malware frequentemente têm como alvo os próprios sistemas de backup.

Tudo é um alvo em potencial

O cenário de ameaças continuará evoluindo à medida que o conflito se desenvolve. O ruído de hacktivistas pode aumentar ou diminuir, enquanto operações de APT tendem a avançar mais lentamente e se tornar visíveis apenas posteriormente. As organizações que se saem melhor nesse contexto geralmente são aquelas que já haviam corrigido lacunas básicas antes da ameaça se tornar mais crítica. Se tarefas fundamentais, como o inventário de ativos, ainda estão pendentes, o momento atual é motivo suficiente para acelerá-las.

Se a sua organização tem acesso a inteligência de ameaças e pesquisas de alto nível, este é o momento de acompanhá-las de perto.