A medida que la pandemia de la COVID-19 se fue extendiendo por todo el mundo, muchos de nosotros, incluido yo mismo, recurrimos a trabajar a tiempo completo desde casa. Muchas de las personas que trabajan en ESET ya estaban acostumbradas a trabajar de forma remota parte del tiempo, y en gran medida fue solo ampliar los recursos existentes para manejar la afluencia de nuevos trabajadores remotos, como comprar algunas computadoras portátiles más y licencias para VPN.

Sin embargo, esta no fue la misma realidad para muchas organizaciones en todo el mundo, ya que para que su fuerza laboral pueda trabajar a distancia tuvieron que configurar desde cero el acceso remoto —o al menos aumentar significativamente los servidores de Protocolo de escritorio remoto (RDP)— para que muchas personas en simultáneo puedan teletrabajar.

Lectura recomendada: Recomendaciones de seguridad para el teletrabajo en tiempos de COVID‑19

En 2020, cuando ESET reintrodujo sus Informes de Amenazas globales (ESET Threat Report), una de las cosas que notamos fue que los ataques al RDP continuaron creciendo. Según el informe de amenazas correspondiente al primer cuatrimestre de 2022, se detectaron más de 100 mil millones de intentos de ataque de este tipo, y más de la mitad correspondían a direcciones IP rusas.

Estas cifras claramente hicieron necesario revisar nuevamente los ataques y los exploits que se habían desarrollado contra el RDP durante los últimos dos años para comprender mejor los registros que se desprenden de los reportes de inteligencia de amenazas y de la telemetría de ESET. Esto nos llevó a publicar una nueva versión (en inglés) del documento que originalmente elaboramos en 2020, y que ahora se titula Remote Desktop Protocol: Configuring remote access for a secure workforce. Puede acceder al documento a continuación.

¿Qué ha estado pasando con el RDP?

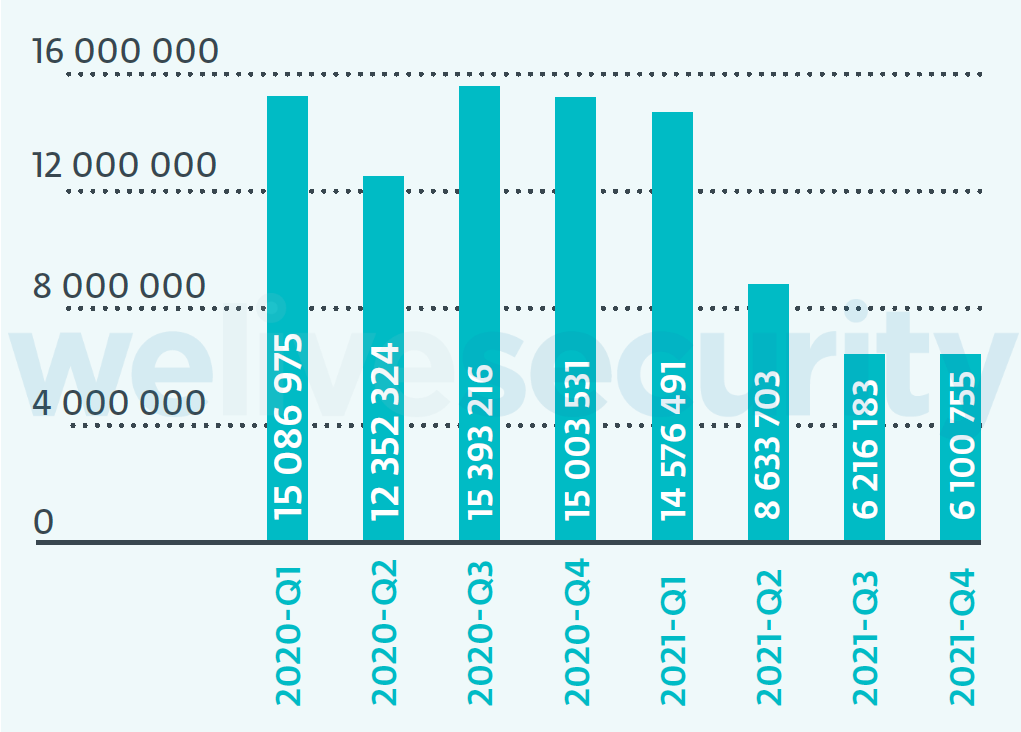

En la primera parte de este documento analizamos cómo han evolucionado los ataques en los últimos dos años. Una cosa que me gustaría compartir es que no todos los ataques han ido en aumento. Para un tipo de vulnerabilidad, ESET vio una marcada disminución en los intentos de explotación:

- Las detecciones del exploit BlueKeep (CVE-2019-0708) en Servicios de escritorio remoto disminuyeron 44 % desde su punto máximo en 2020. Atribuimos esta disminución a un incremento de equipos parcheados contra esta vulnerabilidad y más protección contra exploits en el perímetro de la red.

Lectura recomendada: ¿Sabes qué es un exploit y cómo funciona?

Uno de los reclamos qué con más frecuencia le hacen a las empresas de seguridad informática es que pasan demasiado tiempo hablando de que la seguridad empeora y nunca que mejora, y que las buenas noticias son poco frecuentes y transitorias. Algunas de esas críticas son válidas, pero la seguridad siempre es un proceso continuo: siempre surgen nuevas amenazas. En este caso, ver que los intentos de explotar una vulnerabilidad como BlueKeep disminuyen con el tiempo parece una buena noticia. El servicio RDP sigue siendo ampliamente utilizado, y esto significa que los atacantes continuarán en la búsqueda de vulnerabilidades que pueden explotar.

Para que una clase de exploits desaparezca, todo lo que sea vulnerable a ellos tiene que dejar de usarse. La última vez que recuerdo haber visto un cambio tan generalizado fue cuando Microsoft lanzó Windows 7 en 2009 y en esta nueva versión del sistema operativo estaba desactivado el soporte para AutoRun (AUTORUN.INF). Luego, Microsoft trasladó este cambio a todas las versiones anteriores de Windows, aunque no perfectamente la primera vez. Esto fue importante porque desde que se lanzó Windows 95 en 1995, la funcionalidad AutoRun fue abusada para propagar gusanos como Conficker. En un momento, los gusanos basados en AUTORUN.INF representaron casi una cuarta parte de las amenazas detectadas por las soluciones de seguridad de ESET. Hoy en día, representan menos de la décima parte del uno por ciento de las detecciones.

A diferencia de AutoPlay, el RDP sigue siendo una funcionalidad de uso regular en Windows y el hecho de que haya registrado una disminución en el uso de un solo exploit no significa que los ataques contra el protocolo de escritorio remoto en su conjunto estén disminuyendo. De hecho, los ataques explotando vulnerabilidades en el RDP han aumentado enormemente, lo que plantea otra posible interpretación para la disminución de las detecciones de BlueKeep: otras vulnerabilidades presentes en el servicio RDP podrían ser mucho más efectivas y los atacantes han estado apuntando a ellas.

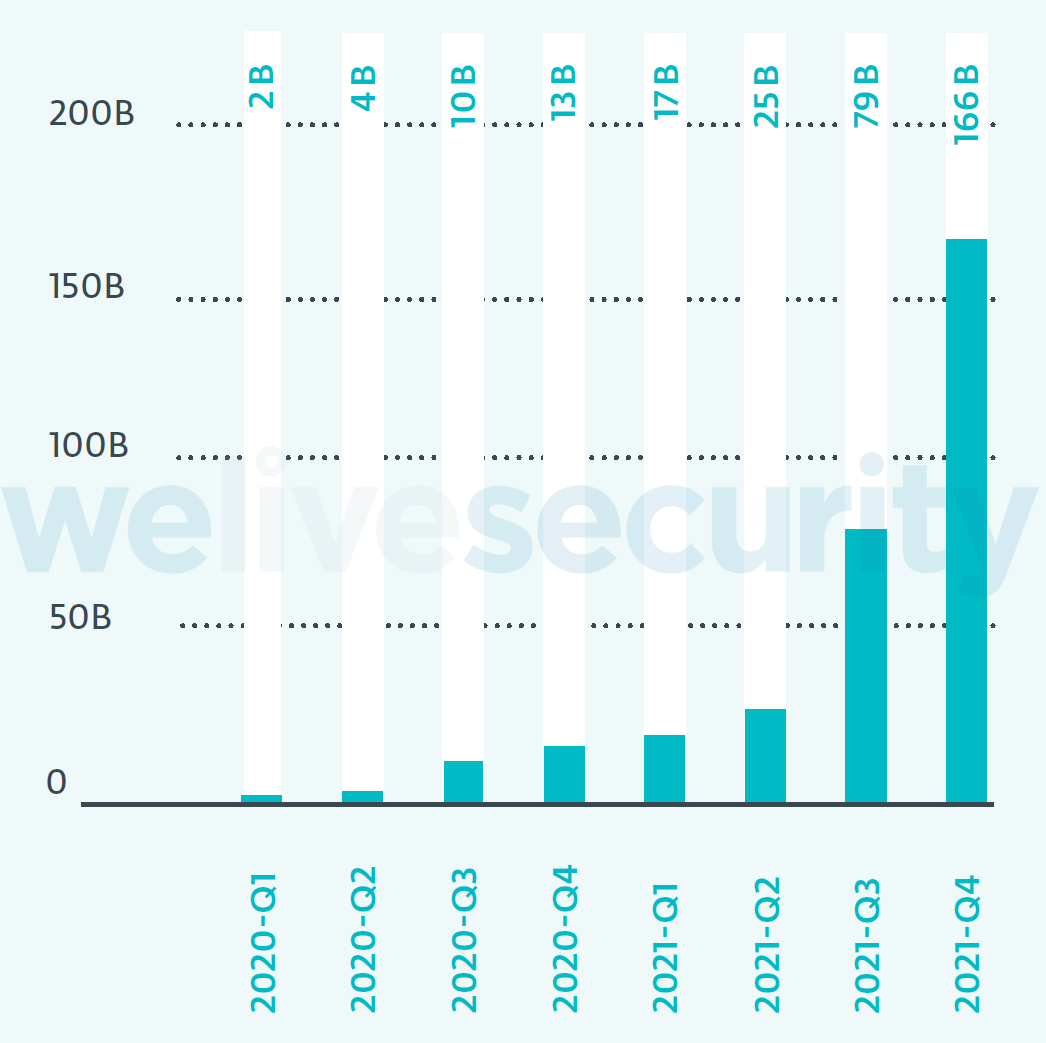

Solo basta con observar los datos desde principios de 2020 hasta finales de 2021 para comprobar esto. Durante ese período, la telemetría de ESET muestra un aumento masivo de intentos maliciosos de conexión al RDP. ¿Qué tan grande fue el salto? En el primer trimestre de 2020, registramos 1970 millones de intentos de conexión. Para el cuarto trimestre de 2021 el número había llegado a 166.37 mil millones de intentos de conexión, ¡un aumento de más del 8,400%!

Figura 2. Intentos de conexión maliciosa al RDP detectados en todo el mundo (Fuente: telemetría de ESET). Los números absolutos fueron redondeados.

Claramente, los atacantes están obteniendo rédito a la posibilidad de conectarse a las computadoras de las organizaciones, ya sea para realizar espionaje, desplegar un ransomware o realizar algún otro acto delictivo. Pero también es posible defenderse de estos ataques.

La segunda parte este documento actualizado proporciona orientación sobre cómo protegerse de los ataques que apuntan al servicio RDP. Si bien muchas de las recomendaciones están más bien orientadas a profesionales de TI que no estén acostumbrados a robustecer una red, también contiene información que puede ser útil para los miembros más experimentados del equipo.

Nuevos datos sobre ataques a SMB

A este conjunto de datos actualizados sobre los ataques al RDP se sumó información inesperada extraída de la telemetría sobre los intentos de ataques al protocolo SMB (Server Message Block). Al leer la información sentí que eran lo suficientemente interesantes como para agregar al documento una nueva sección sobre ataques a SMB y cómo protegerse contra ellos.

SMB se puede considerar como un protocolo complementario a RDP, ya que permite acceder de forma remota a archivos, impresoras y otros recursos de red durante una sesión de RDP. En 2017 se hizo público el exploit EternalBlue (CVE-2017-0144) para SMB que puede ser aprovechado por malware con características de gusano. Y según la telemetría de ESET, el uso de este exploit siguió creciendo durante 2018 , 2019 y 2020.

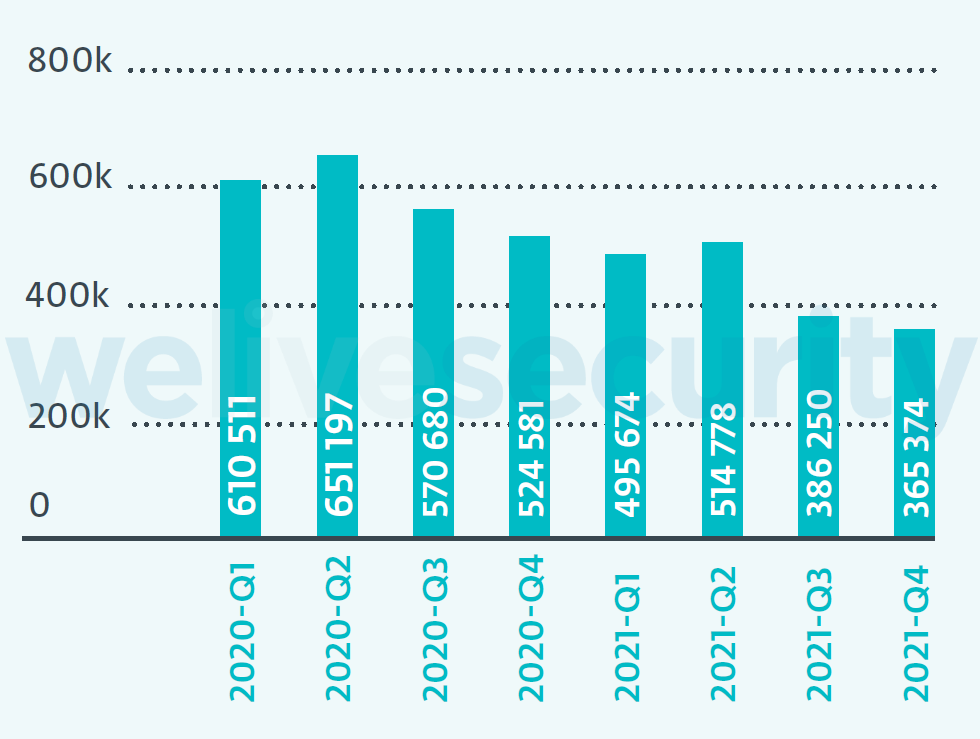

Figura 3. Detecciones del exploit “EternalBlue” CVE -2017-0144 en todo el mundo (Fuente: telemetría de ESET)

La vulnerabilidad explotada por EternalBlue está presente solo en SMBv1, una versión del protocolo que data de la década de 1990. Sin embargo, SMBv1 se implementó de forma extendida en sistemas operativos y dispositivos en red durante décadas y no fue hasta 2017 que Microsoft comenzó a distribuir versiones de Windows con SMBv1 desactivado de forma predeterminada.

A fines de 2020 y hasta 2021, ESET vio una marcada disminución en los intentos de explotar la vulnerabilidad EternalBlue. Al igual que con BlueKeep, ESET atribuye esta reducción en la cantidad de detecciones a las prácticas de aplicación de parches, mejor protección de la red y menor uso de SMBv1.

Pensamientos finales

Es importante tener en cuenta que la información presentada en este documento actualizado se apoyó en datos obtenidos de la telemetría de ESET. Cada vez que se trabaja con datos de telemetría de amenazas, existen ciertas condiciones que se deben considerar a la hora de interpretarlos:

- Para un cliente, compartir la telemetría de amenazas con ESET es opcional; si el mismo no se conecta al sistema LiveGrid® de ESET ni comparte datos estadísticos anónimos con ESET, entonces no tendremos ningún dato sobre lo que encontró el software de ESET.

- La detección de actividad maliciosa contra RDP y SMB se realiza a través de varias capas de las tecnologías de protección de ESET, que incluyen la protección contra botnets, la protección contra ataques de fuerza bruta, la protección contra ataques de red, etc. No todos las soluciones de ESET cuentan con estas capas de protección. Por ejemplo, ESET NOD32 Antivirus brinda un nivel básico de protección contra malware para usuarios hogareños y no cuenta con estas capas protectoras. Las mismas están presentes en ESET Internet Security y ESET Smart Security Premium, así como en las soluciones de ESET para usuarios empresariales.

- Aunque no se utilizó en la preparación de este documento, los Informes de Amenazas de ESET brindan datos geográficos hasta el nivel de región o país.

- Asimismo, ESET es uno de los muchos proveedores de soluciones de seguridad. La telemetría nos aporta datos sobre lo que los productos instalados de ESET están impidiendo, pero ESET no tiene información sobre lo que encuentran los clientes de otros productos de seguridad.

Debido a todos estos factores, la cantidad absoluta de ataques será más alta de lo que nos muestra la telemetría de ESET. Dicho esto, creemos que nuestra telemetría es una representación precisa de la situación general. En términos porcentuales, probablemente el aumento y la disminución en las detecciones de varios ataques en general, así como las tendencias de ataque observadas por ESET, sean similares en toda la industria de la seguridad.

Un agradecimiento especial a mis colegas Bruce P. Burrell, Jakub Filip, Tomáš Foltýn, Rene Holt, Előd Kironský, Ondrej Kubovič, Gabrielle Ladouceur-Despins, Zuzana Pardubská, Linda Skrúcaná y Peter Stančík por su ayuda en la revisión de este documento.