La gran cantidad de casos de víctimas que decidieron pagar el rescate luego de sufrir el impacto del ransomware no reflejan la mejor forma de utilizar los presupuestos asignados para el área de ciberseguridad o el capital de los accionistas, ni tampoco la mejor forma de usar los fondos que brinda la industria de seguros. Entonces, ¿por qué tantas compañías han decidido pagar y qué se necesita para evitar que esto siga ocurriendo?

Ransomware: por qué tantas víctimas se deciden por pagar

En términos simples, puede ser, o al menos parecer inicialmente, que resulte más rentable pagar que no pagar. El comportamiento actual de pagar los rescates probablemente tiene como origen lo que ocurrió con el brote del ransomware WannaCryptor (también conocido como WannaCry) en 2017, cuando varias organizaciones éticamente valientes sentaron un precedente al negarse a pagar. Una de ellas fue el Servicio Nacional de Salud del Reino Unido, que sufrió un impacto significativo en su infraestructura. Las razones por las que se vio tan afectado están bien documentadas, al igual que los costos de reconstrucción: se estima que cerca de US$ 120 millones. Esto sin considerar los costos en términos humanos debido a las más de 19,000 citas canceladas, incluidas las consultas oncológicas.

Luego, en 2018, la ciudad de Atlanta sufrió un ataque del ransomware SamSam que afectó la infraestructura de servidores de su ciudad inteligente y los cibercriminales exigieron lo que en ese entonces parecía una suma enorme por el rescate: 51.000 dólares. Varios años después, y según los informes, sabemos que los costos reportados para la reconstrucción de los sistemas se ubican entre los US$ 11 millones y US$ 17 millones. Esta diferencia tiene en cuenta que parte de la reconstrucción incluyó mejoras. Estoy seguro de que muchos contribuyentes de la ciudad de Atlanta hubieran preferido que la ciudad pagara el rescate.

Con varios ejemplos existentes de incidentes públicos que muestran que el costo de la reconstrucción es significativamente mayor que el costo del pago del rescate, entonces el dilema de pagar o no puede tener que ver más con lo económico que con lo ético. Como los dos ejemplos anteriores son de gobiernos locales, la brújula moral de estas víctimas probablemente influyó en la decisión de intentar no financiar el próximo incidente de los cibercriminales. Por desgracia, solo un año después, los municipios de Lake City y Riviera Beach en Florida, Estados Unidos, desembolsaron US$ 500.000 y US$ 600.000, respectivamente, para pagar las demandas tras un ataque de ransomware.

No hay garantía de que se recibirá un descifrador o de que efectivamente funcionará. De hecho, una encuesta reciente de Cybereason encontró que cerca de la mitad de las empresas que pagaron rescates no lograron recuperar el acceso a todos sus datos críticos después de recibir las claves para descifrar la información. Entonces, ¿por qué pagar el rescate? Bueno, el negocio del ransomware se volvió más comercial y sofisticado tanto del lado de las víctimas como de los atacantes. Por un lado, los cibercriminales entendieron el valor que tienen los datos comprometidos en un ataque al hacerse público los costos de reconstrucción que tienen que enfrentar las víctimas para recuperarse. Y por otro lado, a raíz del surgimiento de nuevos segmentos en la industria, como es el caso de los intermediarios contratados para negociar y los seguros ante incidentes informáticos. De esta manera nació un nuevo segmento empresarial conformado por empresas y particulares que empezaron a lucrar facilitando el pago de las demandas extorsivas.

También es importante recordar los efectos devastadores que puede tener el ransomware en una empresa más pequeña que tiene menos probabilidades de tener acceso a estos recursos. Pagar el rescate puede ser lo que defina que el negocio sobreviva para seguir luchando o cerrar las puertas para siempre, como le pasó a The Heritage Company, que tuvo que cerrar y por esta razón perdieron sus puestos de trabajo 300 personas. En países en los que existen regulaciones entorno a la privacidad, el pago también puede eliminar la necesidad de informar al regulador; sin embargo, sospecho que siempre se debe informar al regulador de la infracción, independientemente de si el pago se realizó con la condición de eliminar los datos exfiltrados.

Pagar muchas veces no es ilegal

En octubre de 2020, la Oficina de Control de Activos Extranjeros (OFAC, por sus siglas en inglés) del Departamento del Tesoro de los Estados Unidos, declaró en algunos casos ilegal el pago a los atacantes. Para dejar en claro, es ilegal facilitar el pago a personas, organizaciones, regímenes y, en algunos casos, países enteros que están en la lista de sanciones. Vale la pena aclarar que algunos grupos cibercriminales están en la lista de sanciones. Entonces, ¿no era ya ilegal enviar o facilitar el envío de fondos a alguien en la lista de sanciones? Creo que probablemente lo fue. Entonces, ¿qué hay de nuevo en este anuncio? La respuesta es la política: los votantes deben pensar que sus gobiernos están haciendo algo para detener la ola de pagos a los ciberdelincuentes. La Unión Europea sigue un sistema similar con un régimen de sanciones que prohíbe poner fondos a disposición de quienes integran la lista oficial de sanciones.

Aparte del fallo de la OFAC, en los Estados Unidos todavía no hay una guía clara acerca de los pagos por ransomware y, según los expertos, el pago incluso puede ser deducible de impuestos. Esto puede influir en el proceso de toma de decisiones sobre si una empresa permite o no ser extorsionada.

La atribución de la ubicación o de las personas detrás de un ciberataque es compleja de probar y la tecnología generalmente ayuda que muchos de estos grupos logren permanecer anónimos y nómadas, o al menos en parte. Sin embargo, saber a quién se está pagando podría ser fundamental al momento de decidir si pagar o no, ya que pagar inadvertidamente a una persona o grupo que integra una lista de sanciones podría hacer que el beneficiario caiga en el lado equivocado de la ley. Recuerde que algunas personas en la lista pueden aprovechar la oportunidad para esconderse dentro de un grupo, y aun así compartir las ganancias, posiblemente haciendo que el pago sea ilegal.

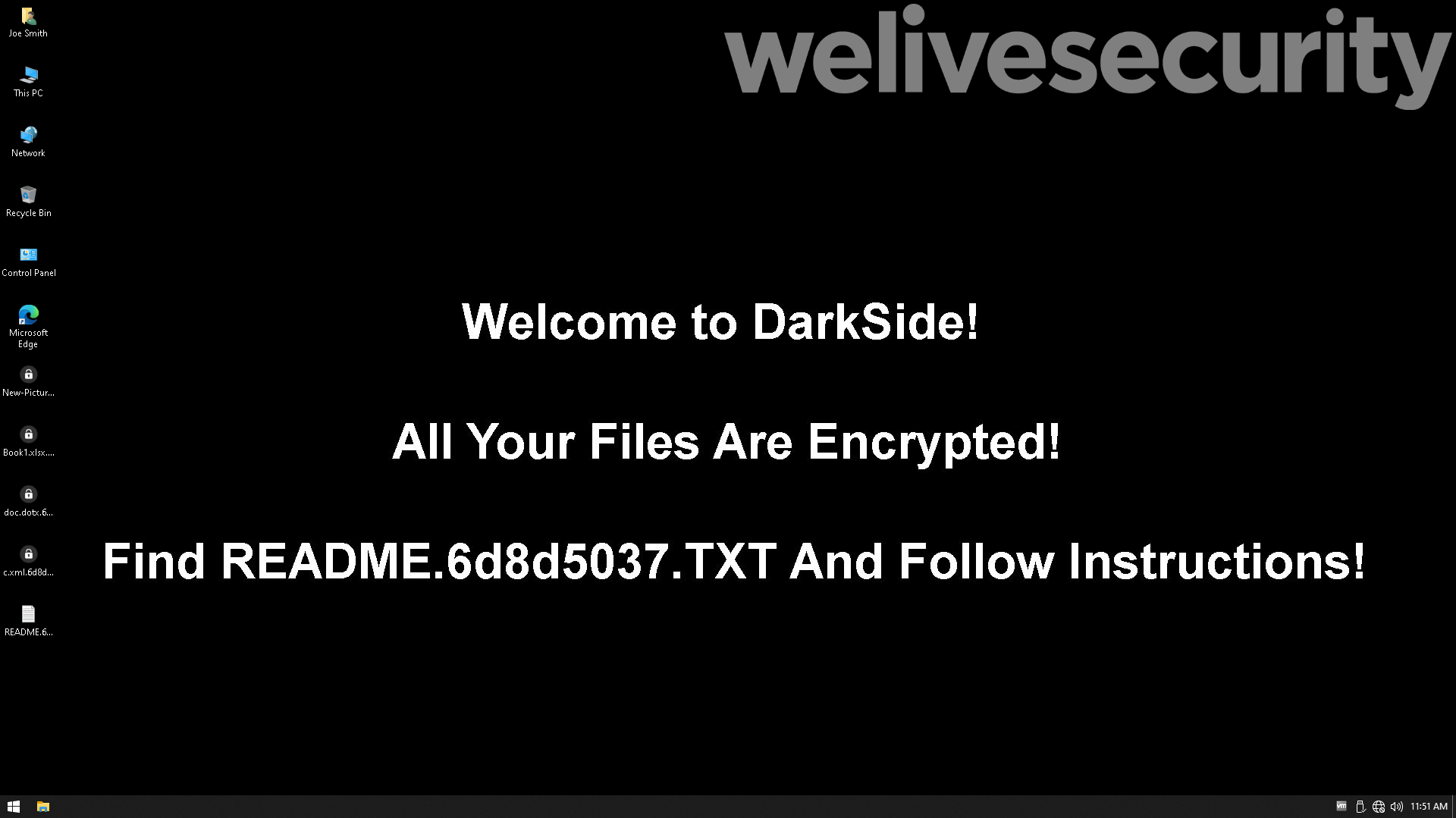

El pago reciente de 75 bitcoins (US$ 4,4 millones en ese momento) por parte de Colonial Pipeline, a pesar de la recuperación del FBI de 63,7 bitcoins (que al momento de la recuperación del dinero equivalían a US$ 2,3 millones, pero US$ 3,7 millones cuando se pagó el rescate), demuestra que usar la lista de sanciones para prohibir el pago es ineficaz. Darkside, el grupo detrás del ataque a la compañía de oleoducto y que se cree que tienen su base en Rusia, habían tenido la precaución de evitar la lista de sanciones asegurándose, por ejemplo, que los datos que almacenaban no estaban alojados en Irán, manteniendo de esta manera el "negocio" en regiones que no están en la lista de sanciones.

El Ransomware as a Service (RaaS) como modelo de negocio

El grupo de ciberdelincuentes detrás de Darkside se disolvió debido a la atención no deseada que provocó el incidente de Colonial Pipeline. ¿Estaba en la lista de sanciones y su cierre tiene que ver con el hecho de que los ingresos que tenía previsto se verían afectados debido a esto? "No y no". No sé por qué todos los grupos ciberciminales conocidos no forman parte de la lista de sanciones, pero tal vez eso sea demasiado lógico. Estos grupos suelen ser proveedores de servicios y no son quienes están detrás de los ataques o buscando potenciales víctimas; más bien proporcionan la infraestructura y los servicios a otros atacantes para luego dividir las ganancias. Esto a menudo se denomina "ransomware como servicio" o RaaS, por sus siglas en inglés, y los atacantes reales son afiliados comerciales del grupo de ransomware.

Los atacantes identifican objetivos, se infiltran de alguna manera en sus redes, identifican información sensible y luego exfiltran copias de datos confidenciales para luego soltar el código malicioso de su proveedor de RaaS —como Darkside— a la víctima. Los proveedores de RaaS facilitan el ataque a sus afiliados proporcionando servicios de backend y las ganancias, una vez que la víctima paga, se dividen, generalmente 75/25. Cuando Darkside decidió salir del negocio, es probable que otros proveedores de RaaS se hayan beneficiado de nuevos afiliados.

Esto podría plantear la pregunta de quién es realmente responsable de un ataque: ¿el afiliado o el proveedor de servicios? En los medios se suele atribuir el ataque al proveedor del servicio, el cual es identificado por el tipo de código malicioso, detalles de los pagos y otras características propias de cada grupo de ransomware. De lo que pocas veces se escucha hablar es de quien inicia el incidente, el afiliado; que perfectamente podría ser desde una persona con un aspecto poco fiable al costado de la ruta o, por supuesto, un cibercriminal que está aprovechando vulnerabilidades sin parchear o utilizando ataques de phishing dirigidos y opera un negocio en la industria del cibercrimen que cuenta con buenos recursos y es escalable.

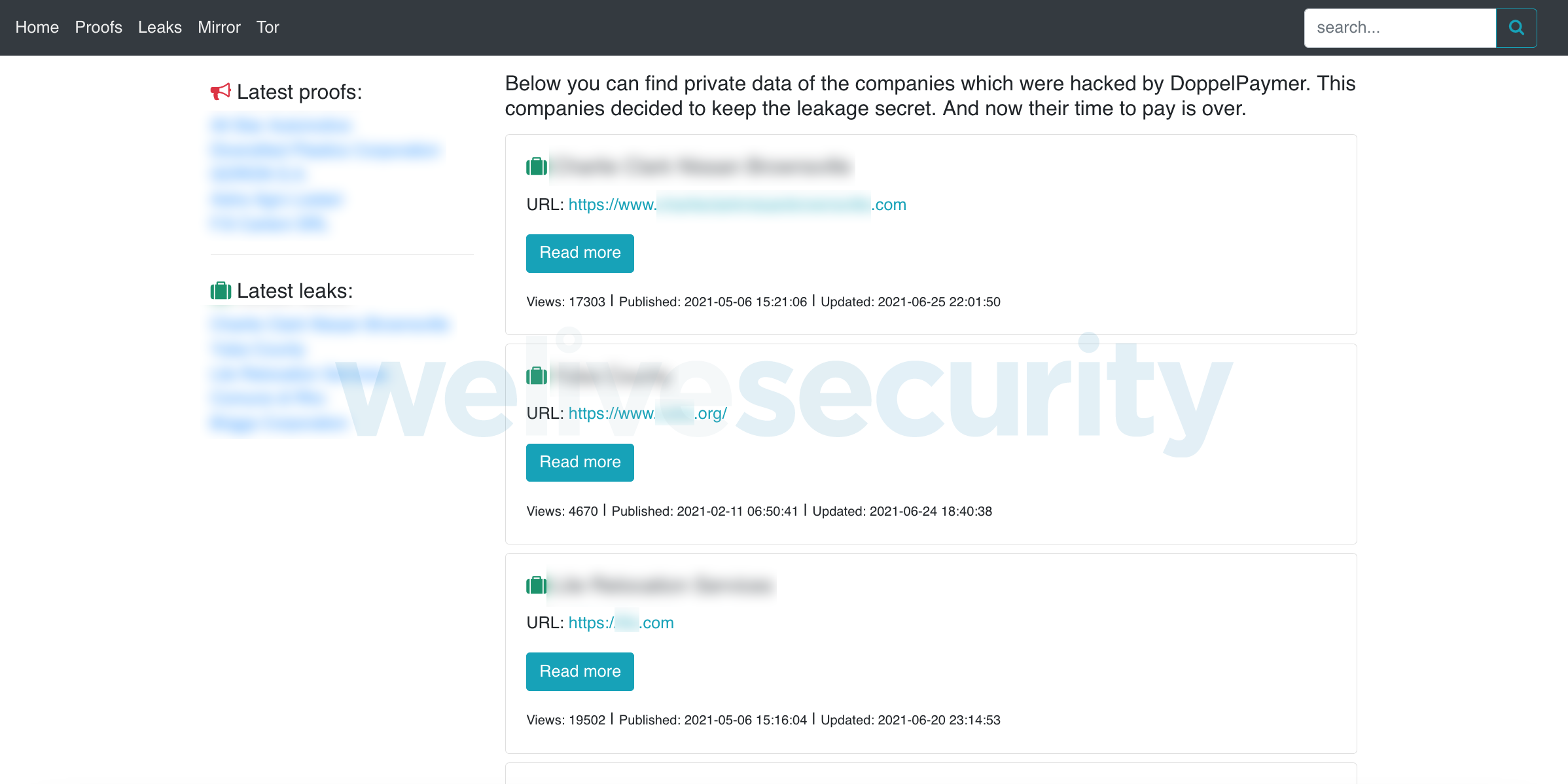

La tendencia actual es exfiltrar los datos e impedir el acceso a los archivos mediante el cifrado de los mismos; por lo tanto, los ataques ahora comúnmente involucran una brecha de datos.

¿Es ilegal pagar para evitar que se publiquen o vendan datos?

El riesgo de que se pueda divulgar o vender información personal o sensible en la dark web podría considerarse una forma más de extorsión, permitiendo a los atacantes obtener beneficios mediante la coerción, lo cual en la mayoría de las jurisdicciones es un delito penal. En los Estados Unidos, donde se están registrando la mayor cantidad de ataques de ransomware en el último tiempo, la extorsión comprende tanto el secuestro de información privada, así como la intensión de provocar temor amenazando a la víctima con que algo le puede suceder si no cumple con las demandas de los extorsionadores. El cifrado de datos y las limitaciones de acceso a sus sistemas ante un caso de ransomware es algo que ya le sucedió a la víctima, pero el temor de que los datos extraídos se vendan o se publiquen en la dark web es lo que provoca la instalación del miedo en la víctima.

Si bien no soy abogado, hasta donde yo sé es ilegal solicitar el pago de un rescate, pero no parece que sea ilegal hacer el pago si usted es la víctima. Entonces, este es otro escenario en el que el pago a los ciberdelincuentes parece no ser ilegal.

¿Los negociadores y los ciberseguros están causando o resolviendo el problema?

La tendencia actual de pagar a los atacantes y la actitud de que "es solo un costo asociado a los negocios " no es saludable. La pregunta que deben plantearse los altos directivos debería estar enfocada en cómo hacer que la organización sea lo más segura posible, tomando todas las precauciones posibles. Con los seguros es probable que exista una suerte de complacencia, ya que cumpliendo con los requisitos mínimos establecidos por la aseguradora algunas organizaciones puede que continúen llevando adelante el "negocio como de costumbre", sabiendo que, si ocurre un incidente desafortunado, la empresa puede recurrir al seguro. Los dos incidentes que afectaron a las ciudades de Riviera Beach y Lake City estaban cubiertos por aseguradoras, al igual que el pago de 475.000 dólares que realizó la Universidad de Utah. Según se informa, Colonial Pipeline también estaba cubierta parcialmente por un ciberseguro, aunque no está claro si hizo uso de este.

Si bien el ciberseguro puede financiar el pago del rescate y esto minimiza el impacto del incidente, hay otros costos involucrados tras un ataque de ransomware. Las aseguradoras de la compañía Norsk Hydro pagaron US$ 20,2 millones luego de que la empresa se convierta en víctima de un ransomware en 2019, con un costo total estimado entre US$ 58 y $70 millones. Es probable que el monto adicional también haya sido cubierto por la compañía de seguros. Seguramente, si la compañía Norsk Hydro o cualquier otra compañía que fue víctima de ransomware tuviese la oportunidad de volver el tiempo atrás decidiría invertir ese dinero adicional al pago del rescate en mejorar la seguridad y no para cubrir los gastos posteriores a un ataque.

Si yo fuera el ciberdelincuente, lo primero que haría sería averiguar quién tiene contratado un ciberseguro para armar una lista con aquellos objetivos que tienen más probabilidades de pagar. Después de todo, no es su dinero, entonces, ¿por qué no lo harían? Esta puede ser la razón por la que la compañía de seguros CNA Financial fue atacada y pagó $40 millones para recuperar el acceso a sus sistemas, y supongo que para recuperar los datos que fueron robados. Como empresa que ofrece ciberseguros, el pago podría verse como un intento para evitar que ataquen a los clientes de CNA, ya que la aseguradora terminaría pagando por cada ataque. Esto supone que los cibercriminales accedieron a la lista de clientes, lo cual no está claro. Por otro lado, si la propia compañía de seguros paga el rescate sería difícil para ellos no pagar si uno de sus clientes asegurados fuera atacado; por lo tanto, pagar en este caso podría enviar el mensaje equivocado.

El ciberseguro probablemente llegó para quedarse, pero las condiciones que el seguro debería exigir desde una perspectiva de ciberseguridad (un plan de recuperación y respuesta) deberían definir estándares extremadamente altos, reduciendo así la posibilidad de que se realice algún tipo de reclamo.

¿Es hora de prohibir los pagos de ransomware?

El ataque del ransomware Conti en mayo de este año al Servicio de Salud Nacional de Irlanda (HSE, por sus siglas en inglés) podría destacar la razón para no prohibir el pago de un descifrador a los cibercriminales, y sí prohibir el pago para que no publiquen los datos que han exfiltrado. Al igual que en el caso del ataque a Colonial Pipeline, ningún gobierno quiere ver que se formen largas filas en las gasolineras y si no pagar significa no poder brindar un servicio a los ciudadanos o que los mismos estén limitados, esto podría ser políticamente perjudicial. En este sentido, existe un dilema moral cuando se produce un ataque a una infraestructura crítica, sobre todo porque al pagar se sabe que con ese dinero se está financiando futuros ataques. Por lo tanto, la decisión de pagar o no es difícil, especialmente cuando hablamos de un servicio de atención médica.

Pagar el rescate a los grupos de ransomware también pareciera abrir la puerta a un segundo ataque a los ciberdelincuentes: según la encuesta de Cybereason mencionada anteriormente, el 80% de las empresas que pagan el rescate posteriormente sufren otro ataque, y el 46% de las empresas cree que se trata del mismo atacante. Si los datos muestran que el pago provoca ataques adicionales, prohibir el primer pago cambiaría significativamente la oportunidad de los cibercriminales de ganar dinero.

Aprecio el argumento de no prohibir los pagos tras un ataque de ransomware debido al potencial daño o al riesgo para la vida humana; sin embargo, esta opinión parece contradecir la legislación actual. Si el grupo que lanza el próximo ataque a un importante servicio de salud está en la lista de sanciones, pagar ya es ilegal. Esto significa que las organizaciones pueden pagar a algunos cibercriminales, pero a otros no. Si el dilema moral pasa por proteger a los ciudadanos, entonces sería legal que un hospital, por ejemplo, pagara cualquier ataque de ransomware independientemente de con quién se haya identificado al atacante.

La selección a través de la lista de sanciones que crea el gobierno de Estados Unidos para determinar cuáles ciberdelincuentes pueden recibir el pago por un rescate y cuáles no, parece, en mi opinión, no ser el correcto curso de acción.

El enigma de las criptomonedas

Como saben aquellos que me conocen, este es un tema que me lleva a despotricar y que me produce agitación, tanto por la falta de regulación como por el extremo consumo de energía que se utiliza para procesar las transacciones. La mayoría de las instituciones financieras están reguladas y se les exige que cumplan con ciertos estándares que previenen y detectan el lavado de dinero, es decir, dinero obtenido mediante actividades delictivas. Abrir una cuenta bancaria o invertir en una nueva organización financiera requiere que la persona demuestre su identidad más allá de toda duda, solicitando pasaportes, facturas de servicios públicos, y mucha más información personal. En algunos países, esto se extiende a la necesidad de contratar un abogado para realizar una transacción inmobiliaria y muchos otros tipos de servicios y transacciones. Y luego están las criptomonedas, con un gran atractivo para los inversores valientes y el tipo de moneda elegida por los ciberdelincuentes para solicitar el pago de los rescates.

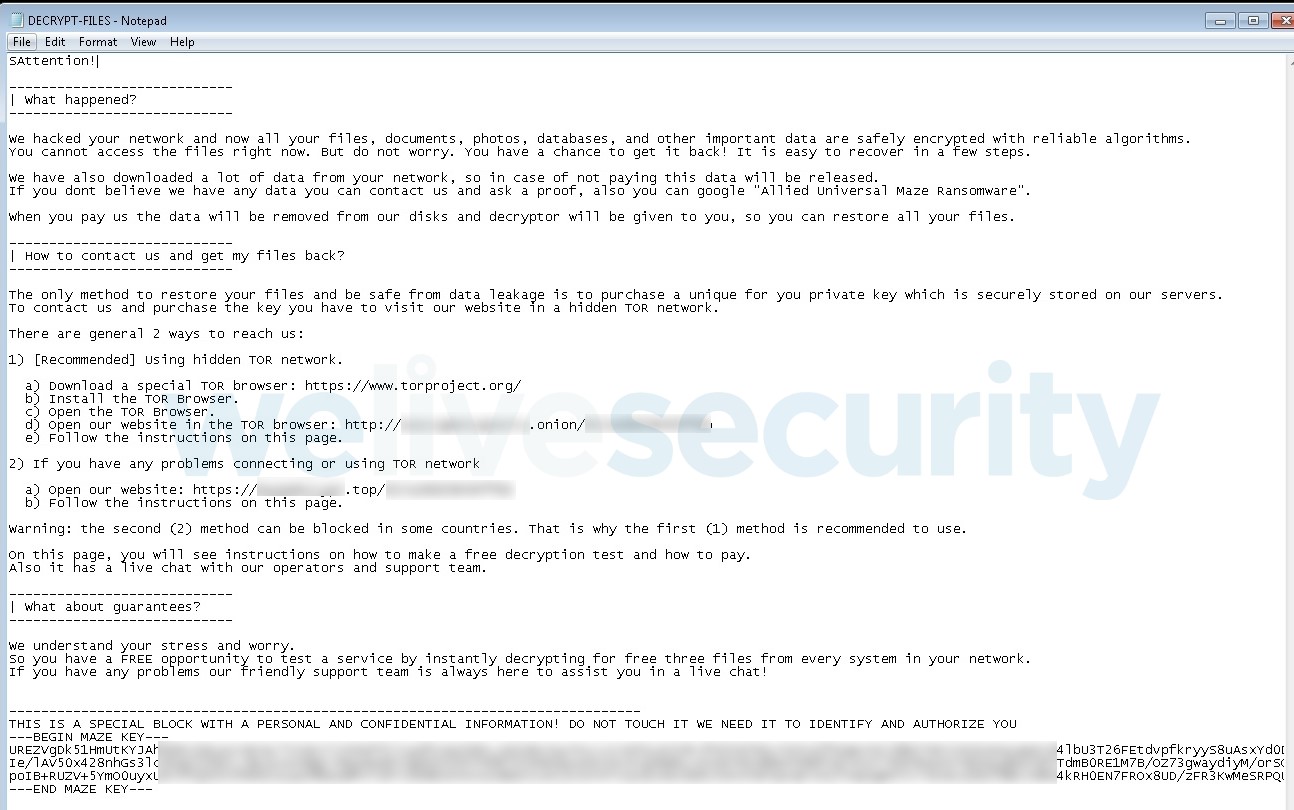

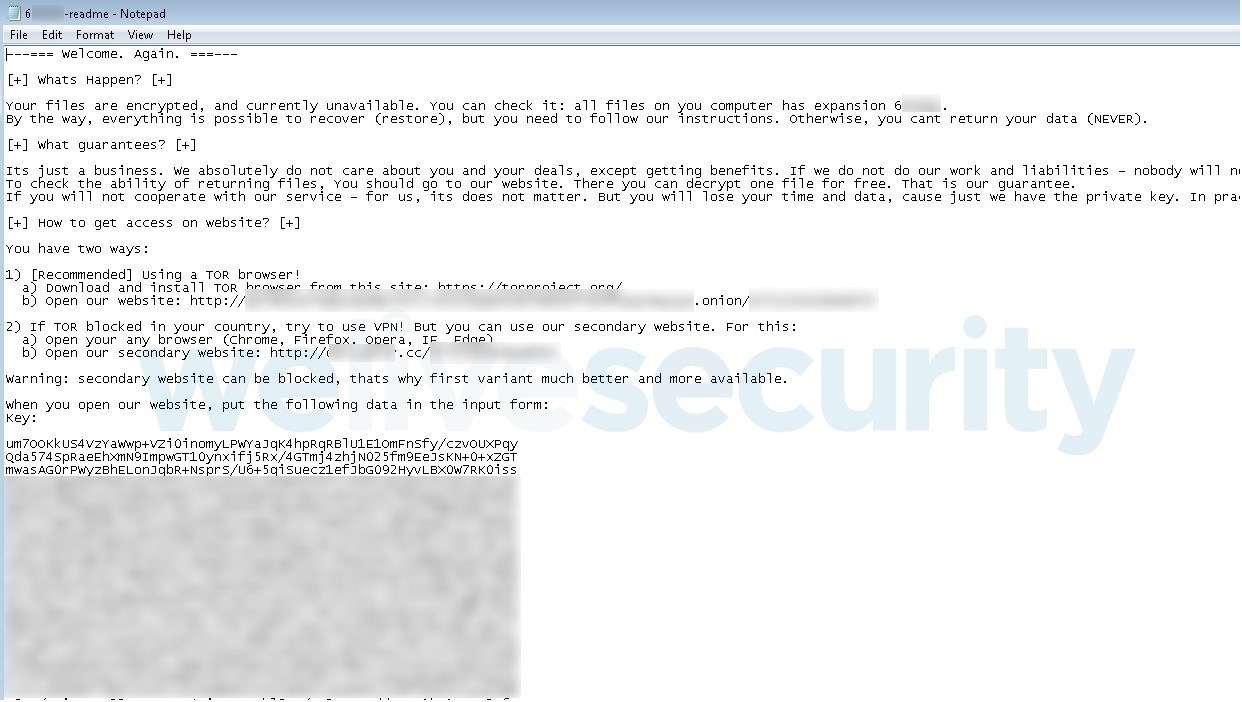

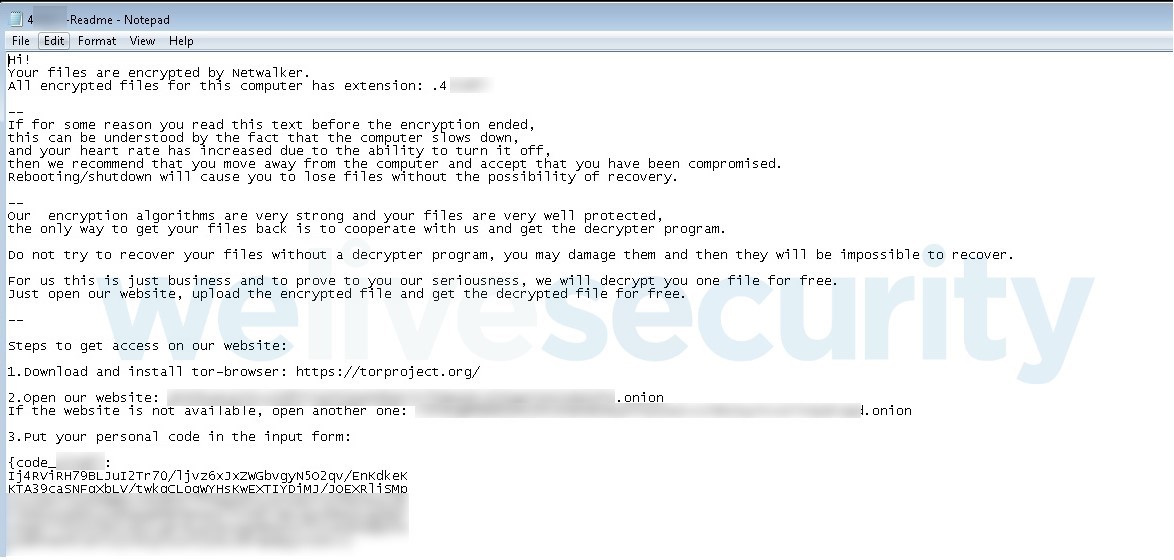

Imagen 3. Notas de rescate de los grupos Maze, Sodinokibi (aka REvil) y NetWalker ordenadas de arriba hacia abajo y correspondientes a la primera mitad de 2020.

Imagen 3. Notas de rescate de los grupos Maze, Sodinokibi (aka REvil) y NetWalker ordenadas de arriba hacia abajo y correspondientes a la primera mitad de 2020.

Los niveles de anonimato que proporcionan las criptomonedas hicieron que sea el método elegido por los atacantes para solicitar el pago de los rescates a las víctimas sin revelar quién está recibiendo el pago. Sin embargo, esto no es igual con todas las criptomonedas, ya que algunas proporcionan cierta información sobre la billetera receptora, pero no quién está detrás de la billetera; mientras que otras monedas incluso ocultan la propia billetera.

Durante el último mes quedó claro que existe confusión por parte de los políticos en torno a cómo regular las criptomonedas. El Salvador anunció su intención de aceptar el bitcoin como moneda de curso legal dentro de los tres meses posteriores al anuncio; esto sería junto con el dólar estadounidense, que es la moneda de curso legal actual. Sin embargo, el Banco Mundial ha rechazado una solicitud del país para ayudar con la implementación, citando preocupaciones sobre la transparencia y los problemas ambientales. La minería de criptomonedas utiliza un consumo de energía significativo y, en un mundo preocupado por el medio ambiente, esto de ninguna manera es ecológico: actualmente el consumo de energía por parte del Bitcoin es el mismo que el de toda la Argentina.

La provincia de Sichuan en China también hizo referencia a los problemas de consumo de energía y recientemente emitió una orden para detener la minería de bitcoins en su región. Posteriormente, el estado chino ordenó a los bancos y plataformas de pago que dejaran de respaldar las transacciones de monedas digital. Sin duda, la confusión continuará, con países que tomarán decisiones unilaterales intentando reaccionar ante el mundo relativamente nuevo de las monedas digitales.

La criptomoneda ha resuelto un gran problema para los ciberdelincuentes: cómo recibir pagos sin revelar su identidad. También provocó la demanda de criptomonedas: por cada víctima que paga se genera demanda para adquirir la moneda para realizar el pago. Esta demanda eleva el valor de la moneda y el mercado lo aprecia. Cuando el FBI anunció que había logrado apoderarse de la billetera criptográfica y recuperar 63.7 bitcoins (US$ 2.3 millones) del pago de Colonial Pipeline, el mercado general de criptomonedas declinó ante la noticia. Como el mercado es una montaña rusa, esto puede ser solo una coincidencia.

Curiosamente, si usted suele invertir en criptomonedas y acepta que la demanda de las monedas es creada en parte por los ciberdelincuentes (lo que, a su vez, aumenta el valor), entonces, en parte, se está beneficiando indirectamente de la actividad delictiva. Recientemente compartí este pensamiento en una sala junto a profesionales de las fuerzas de seguridad, y algunos de los presentes admitieron haber invertido en criptomonedas. Esto creó un momento de silencio en la sala.

Conclusión

Esta indiferencia con respecto a quienes prefieren comportarse de manera correcta y no financiar el ciberdelito pagando el rescate a los grupos de ransomware contribuye a crear una creencia de que financiar la actividad criminal es aceptable. Y no lo es.

Lo correcto es hacer que financiar a los ciberdelincuentes sea ilegal y los legisladores deberían tomar medidas y actuar para evitar que se realicen los pagos. Puede haber una ventaja para aquellos países que decidan aprobar leyes que prohíban los pagos. Si un país o región aprobó una legislación que prohíbe a cualquier empresa u organización pagar un rescate de ransomware, los ciberdelincuentes adaptarán su negocio y centrarán sus campañas en los países que aún deben actuar. Si esta visión resulta lógica, entonces ahora es el momento de actuar y de presionar para que esto sea ilegal.

Sin embargo, la realidad indica que puede que exista un término medio para asegurarse que las empresas que consideran pagar (por considerar que es la opción más fácil) no lo hagan. Si el seguro contra riesgos cibernéticos incluye un tope o deducible que deberá pagar el asegurado, del 50% del costo del incidente, y solo puede ser invocado cuando se notifica a la policía o un regulador para poder realizar el pago, entonces la voluntad pagar puede cambiar. Si existiera un ente regulador para este tipo de incidentes que requirieran realizar un pago, entenderíamos mejor la magnitud del problema, ya que un organismo de estas características aportaría una visión más completa del conjunto de todos los incidentes. El regulador podría funcionar también como un repositorio para los descifradores, sabiendo quién está en la lista de sanciones, involucrando a las agencias de seguridad pertinentes, notificando a los reguladores de privacidad y ellos sabrían el alcance y el resultado de las negociaciones anteriores.

Vale la pena señalar que un memorando reciente emitido por el Departamento de Justicia de EE. UU. establece requisitos para notificar a la sección de Delitos Informáticos y Propiedad Intelectual de la División Penal del Fiscal de EE. UU. en casos que involucren ransomware y/o extorsión digital o en los que se esté utilizando la infraestructura utilizada para esquemas de ransomware y de extorsión. Si bien esto centraliza el conocimiento, es solo para aquellos casos que están siendo investigados. No existe un requisito obligatorio para que una empresa informe un ataque de ransomware, al menos hasta donde yo sé. Sin embargo, se recomienda e insto a todas las víctimas a que se conecten con las fuerzas de seguridad.

Si considera que los ingresos generados a partir del pago de un rescate ransomware son ganancias ilícitas producto de la actividad delictiva, ¿podrían las criptomonedas en su totalidad ser responsables del lavado de dinero o estar proporcionando un puerto seguro para los fondos atribuidos al delito cibernético? A pesar de su popularidad, los gobiernos no reconocen las criptomonedas como una moneda; sino que las ven como un vehículo de inversión que está sujeto al impuesto sobre las ganancias de capital, en caso de que tenga la suerte de invertir y ganar dinero. Cualquier empresa de inversión que reciba fondos obtenidos directamente de la actividad delictiva debe estar cometiendo un delito, entonces, ¿por qué no todo el mercado de criptomonedas hasta que tenga total transparencia y regulación?

En resumen, haga que el pago del rescate sea ilegal, o al menos limite el papel del mercado de ciberseguros y obligue a las empresas a reportar los incidentes a un organismo regulador de incidentes cibernéticos, y regule las criptomonedas para eliminar el pseudo derecho al anonimato. Todos podrían marcar una diferencia significativa en la lucha contra los ciberdelincuentes.