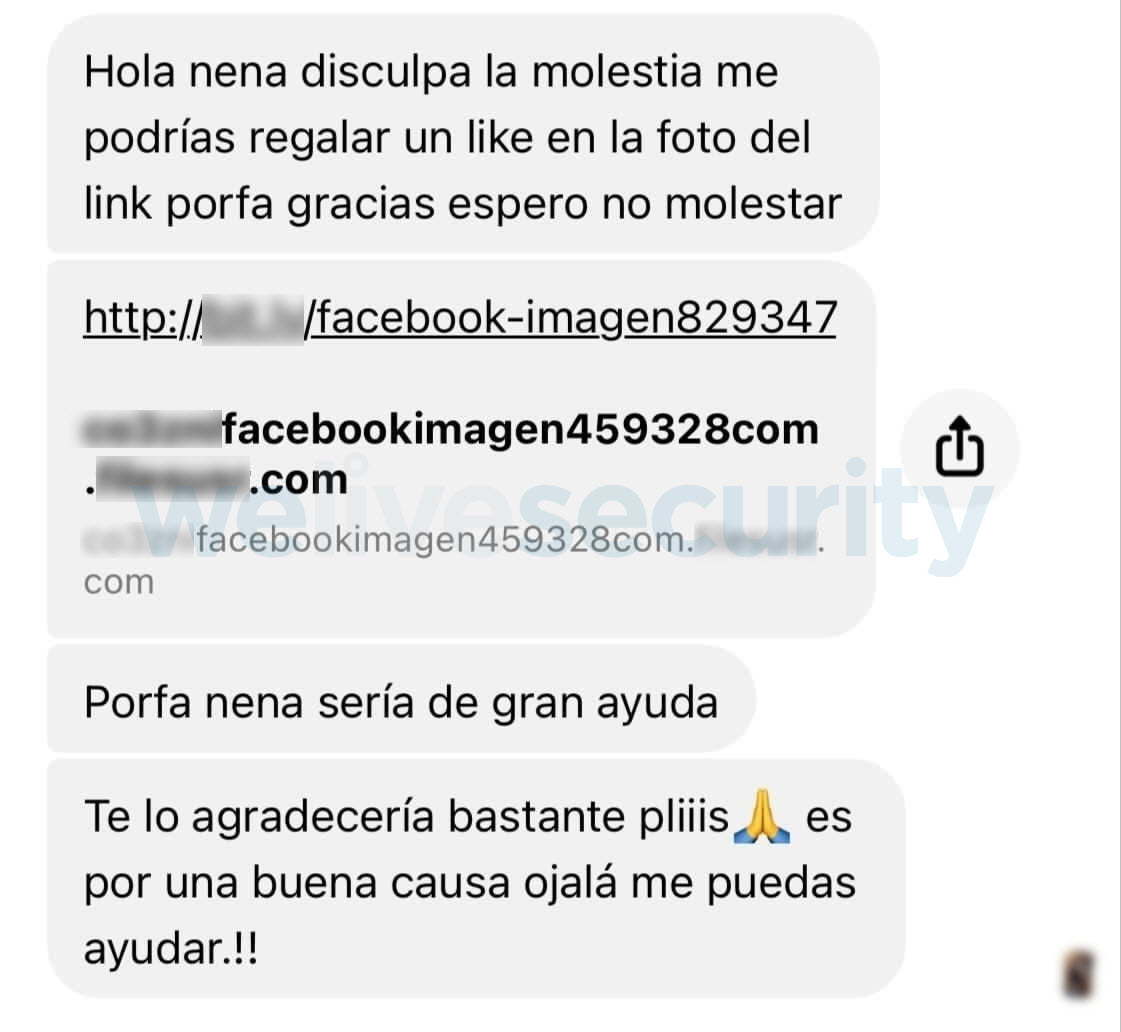

El Laboratorio de Investigación de ESET identificó una campaña de phishing que intenta obtener credenciales de acceso de cuentas de Facebook. La misma se propaga a través de Messenger, la aplicación de mensajería de Facebook. Mediante un mensaje que proviene de un contacto, se solicita dar “Me gusta” en una supuesta fotografía para una aparente “buena causa”.

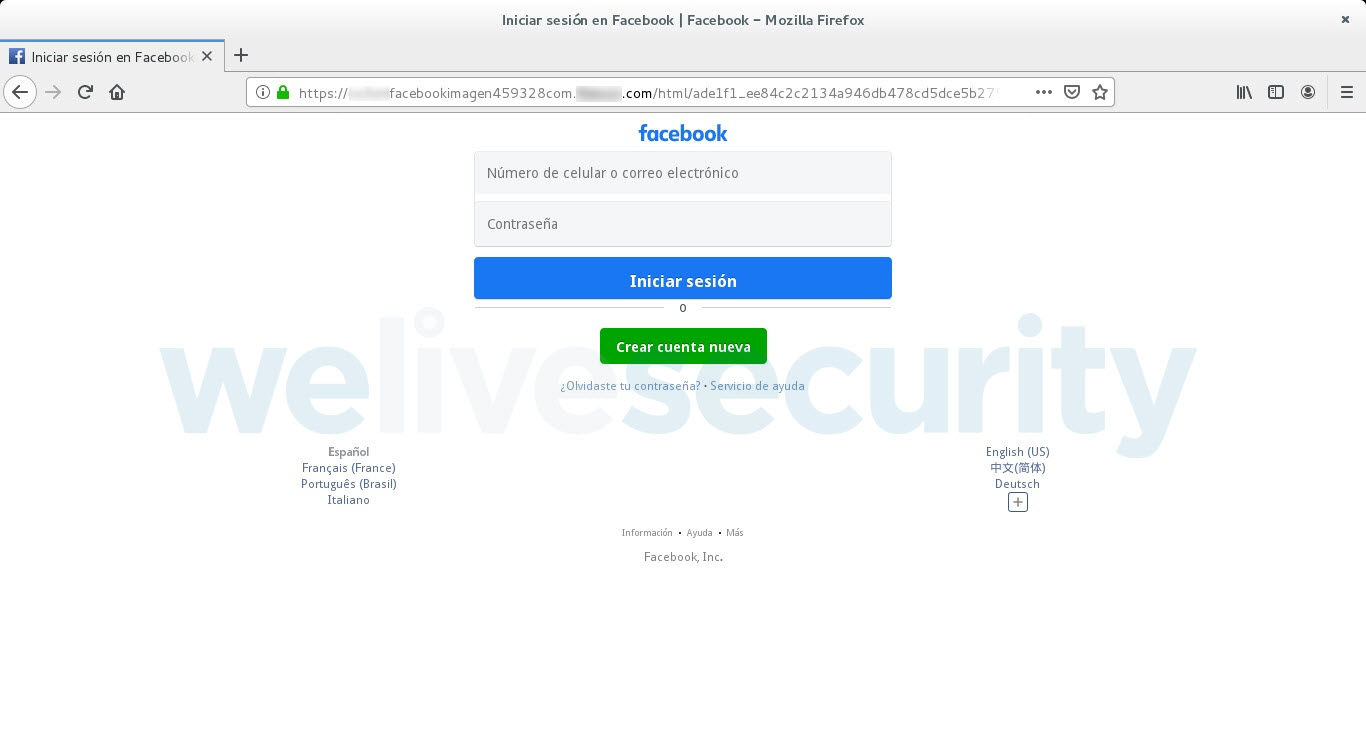

El mensaje incluye un enlace con una URL acortada que hace alusión a una supuesta imagen y solicita que la potencial víctima acceda para poner “Me gusta”. Sin embargo, para realizar esta acción se requiere iniciar sesión es una página falsa que alude ser el sitio oficial de Facebook. El objetivo de la campaña: robar las credenciales de acceso a Facebook.

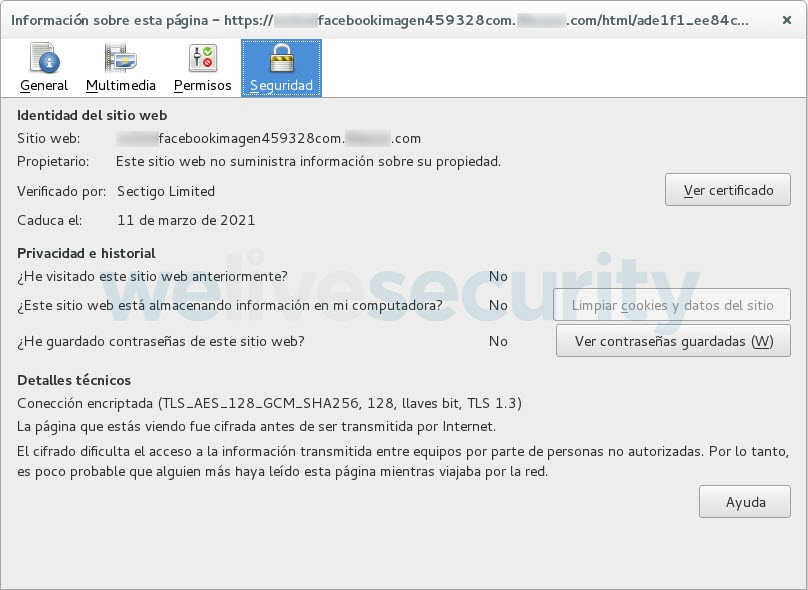

Como ocurre en la actualidad con varias campañas de phishing, el sitio de phishing utiliza las características de un sitio seguro; es decir, utiliza un certificado de seguridad, maneja HTTPS y cuenta con un candado de seguridad. Además, el sitio utiliza una imagen idéntica en apariencia a la del sitio oficial de Facebook, por lo que el usuario podría caer en el engaño, especialmente si el mensaje proviene de un contacto conocido.

El principal indicio para identificar que se trata un engaño es la URL, que no corresponde directamente con la de la red social, aunque se agregan algunas palabras al domino para hacer creer que se trata de un sitio legítimo.

Si el usuario cae en el engaño e introduce sus credenciales de acceso, simplemente es dirigido al sitio oficial de Facebook aludiendo a un aparente error de autenticación, aunque sus datos ya han sido capturados por el sitio falso.

Opciones para identificar sitios falsos

Una forma adicional para verificar la autenticidad de los sitios, adicional a las recomendaciones ya conocidas, consiste en verificar los parámetros del certificado de seguridad. En particular, es necesario comprobar que los elementos del sitio Web correspondan con la URL legítima. En este caso, observamos en la siguiente imagen que la identidad del sitio web muestra una URL apócrifa.

Cabe destacar que la cuenta desde la cual proviene el mensaje ha sido comprometida previamente y es utilizada para difundir el engaño con el propósito de obtener credenciales de acceso de otras cuentas.

Por lo tanto, aunque el enlace provenga de un contacto conocido o de confianza, es necesario revisar los parámetros de seguridad para evitar caer en un engaño. También es conveniente desconfiar de este tipo de mensajes y evitar propagarlos, de forma que menos personas se vean comprometidas.

Recomendaciones de seguridad contra phishing

Desde el Laboratorio de Investigación de ESET Latinoamérica se recomienda hacer caso omiso a este tipo de mensajes que llegan a los chats, incluso si provienen de contactos conocidos, o bien, verificar los elementos de seguridad antes mencionados para cerciorarse que no se trata de un engaño.

Dadas las nuevas características utilizadas por los creadores de sitios de phishing, como el uso de certificados de seguridad, candados de seguridad y protocolos seguros, así como ataques homográficos en direcciones Web (también conocidos como homógrafos u homóglifos), resulta necesario revisar el certificado de seguridad para comprobar la legitimidad del sitio en cuestión.

Además, es importante notificar al propietario de la cuenta desde la cual se envía el mensaje para que sepa que están realizando esta actividad maliciosa suplantando su identidad y desde su cuenta, por lo que es conveniente que revise cualquier actividad inusual en su cuenta, como los inicios de sesión desde distintas ubicaciones o dispositivos, y cerrar las sesiones que no correspondan con las que el usuario realiza.

En caso de identificar la actividad no reconocida por el usuario, es conveniente actualizar de forma inmediata las contraseñas comprometidas y habilitar medidas de seguridad adicionales, como el doble factor de autenticación.

Por último y no menos importante, también es conveniente notificar a los usuarios que han sido afectados con este mensaje, para evitar que se conviertan en víctimas de las campañas de phishing que buscan obtener los accesos a las cuantas de redes sociales y otros servicios de Internet.

Lectura relacionada: Por qué los ataques de phishing siguen siendo tan efectivos