Si bien hace ya bastantes semanas que terminó el plazo para presentar la declaración de la renta en España, este atípico 2020 también presenta actividades poco normales por parte de los ciberdelincuentes. A lo largo de los últimos meses, varios actores de amenazas han intentado hacerse pasar por organizaciones gubernamentales españolas, como la Agencia Tributaria, que es la agencia fiscal oficial del país, para distribuir distintas amenazas. En esta oportunidad analizamos cómo los operadores de Grandoreiro, un troyano bancario que ha estado apuntando principalmente a América Latina, ha estado dirigiendo sus campañas a usuarios de España mediante el envío de correos en los que simulaba representar a la Agencia Tributaria con el objetivo de engañarlos y que comprometer sus dispositivos.

Correos electrónicos que se hacen pasar por la Agencia Tributaria de España

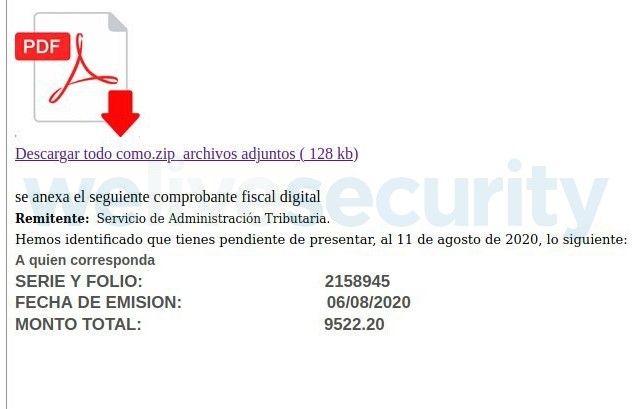

El pasado 11 de agosto de 2020, muchos españoles estuvieron recibiendo correos electrónicos que decían provenir de la Agencia Tributaria. Estos correos utilizaban un remitente falso como “Servicio de Administración Tributaria” y la dirección de correo electrónico contato@ acessofinanceiro[.]com para engañar a los destinatarios haciéndoles creer que habían recibido una comunicación oficial de la agencia tributaria.

En el cuerpo del mensaje, se indica al destinatario que descargue un archivo ZIP que supuestamente contiene un comprobante fiscal digital. También advierte que queda un documento pendiente de presentar a la Agencia Tributaria junto con un monto pendiente de pago. Aunque el mensaje no ofrece garantía de ser una comunicación oficial, es probable que algunos destinatarios hayan caído en la trampa y hayan descargado el archivo ZIP vinculado a través del enlace en el correo.

El enlace redirige a un dominio que se registró el mismo 11 de agosto. Sin embargo, al observar la información proporcionada por whois, un servicio que proporciona información de identificación sobre los registrantes de nombres de dominio, el país del registrante aparece como Brasil, lo que tal vez podría indicar el paradero de los operadores de esta campaña.

ESET también observó algunas campañas de Mekotio, otro troyano bancario latinoamericano, que apenas unos días después se distribuía de la misma manera.

Descarga y ejecución de la amenaza

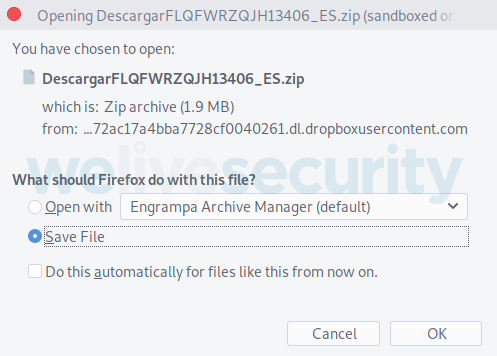

La cadena de infección de esta campaña es típica de los troyanos bancarios latinoamericanos. En primer lugar, los operadores colocaron el archivo que se va a descargar en un dominio comprometido o en un servicio de almacenamiento en la nube, como Dropbox. En tales casos, el enlace en el correo no deseado dirige al destinatario a un enlace de Dropbox desde donde se puede abrir o guardar el archivo ZIP.

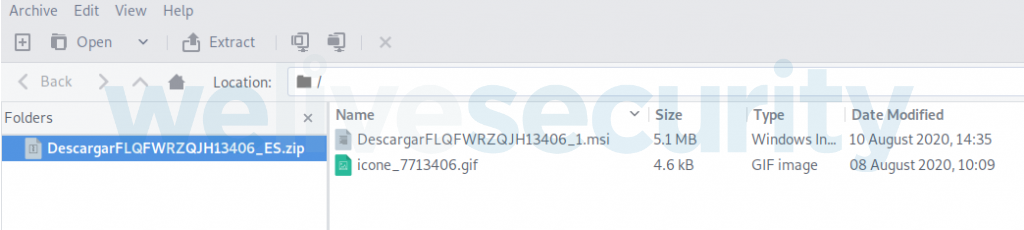

Este archivo ZIP contiene un archivo MSI y una imagen GIF. Al buscar las propiedades del archivo MSI, comprobamos que se compiló el día anterior, el 10 de agosto. Cabe destacar que el nombre del archivo ZIP tiene el código de país “ES” al final. Asimismo, detectamos otros archivos en Dropbox con tamaños y fechas de compilación muy similares, pero con códigos de diferentes países, lo que posiblemente indica que esta campaña está dirigida a varios países al mismo tiempo.

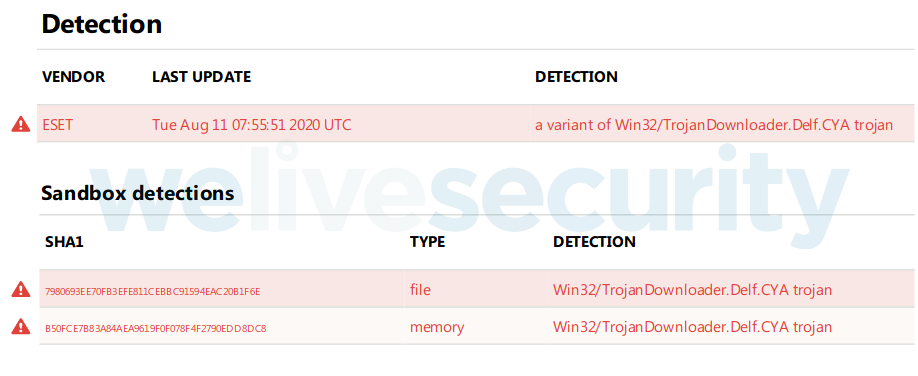

Las soluciones de seguridad de ESET detectan este archivo MSI como una variante de Win32/TrojanDownloader.Delf.CYA, un tipo de downloader malicioso responsable de introducir otro malware en su sistema, especialmente de las familias de troyanos bancarios de América Latina, como Grandoreiro, Casbaneiro, Mekotio y Mispadu.

En este caso, vemos una nueva variante del troyano bancario Grandoreiro que ha estado particularmente activo en España en las últimas semanas.

Conclusión

Suplantar la identidad de la Agencia Tributaria de España o de otras entidades similares es una vieja estrategia que se ha utilizado durante mucho tiempo, especialmente durante las campañas de pago de impuestos. Sin embargo, incluso cuando la campaña de renta en España ya finalizó, este año se ha visto que esta técnica ha estado siendo utilizada por los troyanos bancarios latinoamericanos y otras amenazas especializadas en el robo de datos.

Por esta razón, es importante permanecer alerta y evitar hacer clic en un enlace que nos llega a través de un correo electrónico, a menos que esté absolutamente seguro de su procedencia verificando con el remitente, y considerar la posibilidad de que un correo electrónico pueda estar intentando hacerse pasar por una agencia gubernamental. El uso de una solución de seguridad sólida, capaz de detectar y neutralizar estas amenazas, contribuye en gran medida a aumentar su protección de forma rápida y sencilla.

Nota: Una versión de este artículo se publicó por primera vez en este blog de Ontinet-ESET España.