Las redes sociales tienen grandes ventajas, como la posibilidad de mantenerte en contacto con tus seres queridos y compartir experiencias con amigos, pero como casi todo en Internet, también pueden ser utilizadas fácilmente para malas acciones. Con un poco de pensamiento creativo y un poco de suerte, es posible que se use como instrumento para robar dinero de víctimas involuntarias.

Había escuchado historias de cuentas clonadas, pero siempre asumí que las personas contactadas por una de estas cuentas verificarían con el titular legítimo de la cuenta a través de otra forma de comunicación o al menos lo pensarían dos veces antes de enviar dinero a una cuenta con la que se conectaron recientemente. Sin embargo, la gente todavía cae en los engaños y por eso quiero ayudar a aquellos que no saben cómo funciona esta estafa.

Como siempre lo he hecho al momento de transmitir un mensaje de seguridad, necesitaba realizar un pequeño experimento para probar esta estafa en el mundo real y ver de primera mano la facilidad con la que puede funcionar. Es más fácil comunicar un mensaje sobre los riesgos cuando se muestra un ejemplo real del funcionamiento de la estafa, ya que esto hará que los propios destinatarios quieran luego proteger mejor sus cuentas. Todo lo que necesitaba era un voluntario que estuviera dispuesto a permitirme crear una cuenta clonada y luego intentar engañar a sus amigos. Sin embargo, nadie quiso participar de esta prueba.

Por lo tanto, al no haber podido encontrar a alguien dispuesto para que clonara su cuenta para la prueba, decidí que tendría que clonar mi propia cuenta de Instagram. Sigo a casi 900 cuentas en Instagram y normalmente publico las mismas fotos de paisajes marinos o fotos mías haciendo piruetas en la playa para mis 1.400 seguidores. Decidí crear una nueva cuenta en mi teléfono de repuesto y tomé cuatro capturas de pantalla (en lugar de publicar las originales) para hacerlo lo más auténtico posible; como lo hubiera hecho otra persona. Fue fácil duplicar estas imágenes, pero lo único que podría haber sido una dificultad es que al copiar la foto de perfil, para lograr una réplica de calidad, tendría que haberla publicado en el feed.

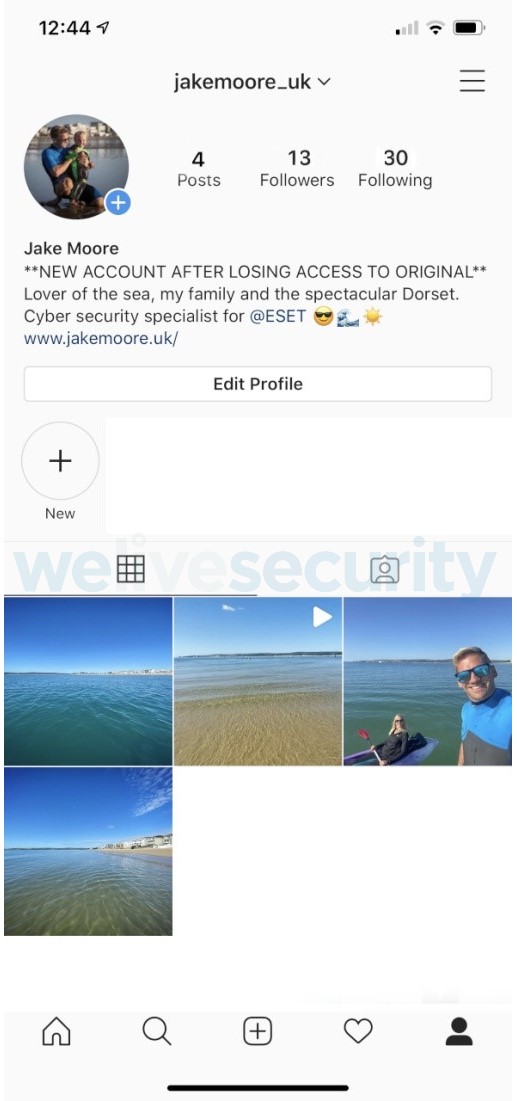

Aquí hay una captura de pantalla de mi verdadera cuenta de Instagram, @jakemooreuk.

Aquí hay una captura de pantalla de mi verdadera cuenta de Instagram, @jakemooreuk.Observe el cambio en la biografía para incluir el siguiente texto que traducido dice "CUENTA NUEVA DESPUÉS DE PERDER EL ACCESO A LA ORIGINAL".

Decidí seguir a 30 de mis amigos para ver si comenzaban a seguirme a mí también y luego dejar que comenzara el experimento. Diez eran cuentas privadas, por lo que requerían aceptación, y 20 eran cuentas públicas.

Unos momentos después, tres propietarios de cuentas privadas aceptaron mi solicitud y dos me siguieron. Este fue un buen comienzo. Esperaba que alguien me contactara a través de un método de comunicación diferente y cuestionara esta solicitud, particularmente debido al rol en el que me desempeño laboralmente y a la vergüenza a la que podría haber sido sometido, aunque comprendiendo también que todos somos susceptibles a un compromiso de cuenta.

Pero nadie lo hizo. De hecho, los números aumentaron. Trece cuentas me siguieron el mismo día y por la noche decidí enviarles un mensaje a estas personas y ver qué tipo de respuestas recibiría.

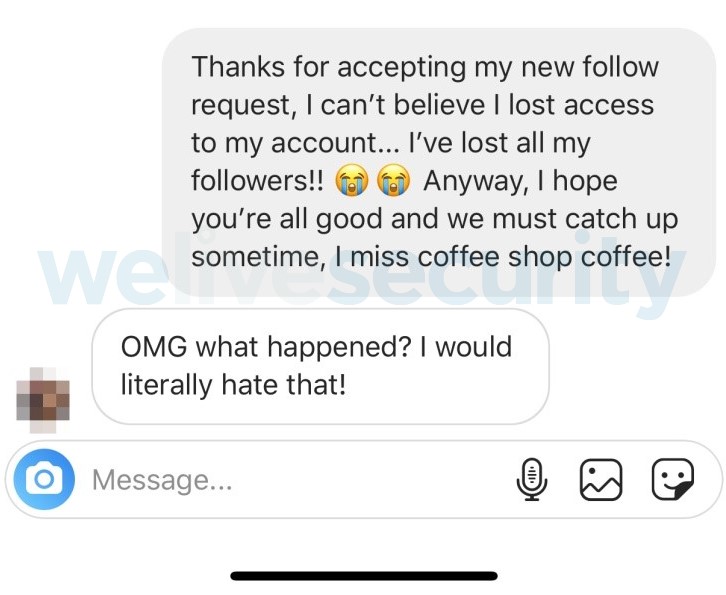

Inicialmente, mencioné el incidente con mi cuenta y les agradecí por aceptar la nueva solicitud de seguimiento, para luego continuar con una solicitud para ponernos al día.

Traducción de la conversación

Atacante desde cuenta clonada: Gracias por aceptar mi nueva solicitud de amistad. No puedo creer que perdiera el acceso a mi cuenta… ¡¡perdí todos mis seguidores!!: ☹☹. Como sea, espero que ustedes estén bien y debemos ponernos al día en algún momento, ¡extraño el café de un coffee shop!

Esta acción recibió 8 respuestas de mis 13 nuevos seguidores. El objetivo de la prueba que estaba realizando era crear una historia de fondo que sea lo suficientemente buena como para solicitar dinero rápidamente sin levantar sospechas. Esto sería particularmente raro si la persona no hubiera enviado una solicitud, pero cuando las víctimas creen que saben con quién están hablando, es mucho más probable que estén dispuestos a enviar dinero.

Uno de mis contactos respondió con un mensaje esperanzador. Claramente se sintió mal por mí y estuvo de acuerdo en lo frustrante que sería.

Traducción de la conversación

Atacante desde cuenta clonada: Gracias por aceptar mi nueva solicitud de amistad. No puedo creer que perdiera el acceso a mi cuenta… ¡¡perdí todos mis seguidores!!: ☹☹. Como sea, espero que ustedes estén bien y debemos ponernos al día en algún momento, ¡extraño el café de un coffee shop!

Usuario/víctima: Dios mío, ¿qué ocurrió? ¡Odiaría que me pasara eso!

La ingeniería social apela a la credibilidad, a la confianza y un poco a la suerte para que todo resulte verosímil y tenga sentido. El simple hecho de pedirle a la gente que transfiera dinero a una cuenta bancaria aleatoria en el primer mensaje probablemente habría hecho sonar las alarmas de cualquiera, por lo que planeé desviar la conversación al asunto de la transferencia tan pronto como el hilo de la conversación lo permitiera.

Antes de comenzar con la prueba creé una nueva cuenta de PayPal a mi nombre con una dirección de correo electrónico similar al nombre de la cuenta de PayPal, similar a la forma en la que lo haría un estafador. Elegí esto porque estaba disponible: jakemooreuk@xxxxxx.com.

Así fue como se dio la conversación:

Traducción de la conversación

Atacante desde cuenta clonada: Gracias por aceptar mi nueva solicitud de amistad. No puedo creer que perdiera el acceso a mi cuenta… ¡¡perdí todos mis seguidores!!: ☹☹. Como sea, espero que ustedes estén bien y debemos ponernos al día en algún momento, ¡extraño el café de un coffee shop!

Usuario/víctima: Dios mío, ¿qué ocurrió? ¡Odiaría que me pasara eso!

Atacante desde cuenta clonada: ¡Lo sé! Pero esa no es la peor parte. Atacaron mis cuentas en línea y también limpiaron mi cuenta bancaria. Me siento como un idiota.

Usuario/víctima: ¡¿Cómo?! ¿En serio? Eso es terrible. Espero que estés bien.

Atacante desde cuenta clonada: De hecho, estoy sin dinero en este momento. No tendré fondos hasta que reciba las tarjetas que me envíe el banco por correo y nadie acepta efectivo por el momento, así que tampoco puedo usar las monedas que encontré en mi auto.

Usuario/víctima: Dios mío. Bueno, hazme saber si necesitas alguna ayuda.

Atacante desde cuenta clonada: ¡Muchísimas gracias! ¿No habría problema? Prometo devolverte el dinero. Podrás enviarme 50 libras a mi cuenta de paypal jakemooreuk@xxxxxx.com y te devolveré el dinero tan pronto como pueda. Gracias

Lo que encontré más desconcertante fue la rapidez con la que todo escaló y que pude engañar al blanco apuntado y lograr que pensara que era genuino, sin necesidad de verificaciones adicionales. Incluso pude hacer que la propia persona me ofreciera ayuda, lo cual le dio un pequeño giro agradable. Esta suele ser una técnica inteligente utilizada por ingenieros sociales profesionales que hacen un juego psicológico para evitar solicitar el dinero directamente.

Aclaración: Pude comunicarme con mi contacto antes de que depositara dinero en esta nueva cuenta de PayPal, pero lo que demostró todo esto es una cosa simple: este tipo de estafa es fácil de llevar a cabo cuando los usuarios ofrecen tanta información en línea. Todo lo que realmente se necesita es una cuenta para clonar y un conjunto de contactos.

Entonces, ¿cómo pueden las personas mantener seguras sus cuentas de redes sociales?

En la medida de lo posible, es vital tratar de reducir la cantidad de información personal y fotos de nosotros en línea. Aunque esta es una tarea enorme, es importante enseñar a la próxima generación de usuarios de redes sociales lo importante que es tratar de limitar la cantidad de información que se publica en línea antes de que esté expuesta para siempre. Esta estafa no funcionará si las cuentas son privadas.

Sin embargo, al decir eso, muchas personas cuyas cuentas son privadas aún aceptan que la sigan personas que no necesariamente tras realizar, en el mejor de los casos, solo una investigación mínima. Es extremadamente importante pensar en lo que publicas, así como solo aceptar seguidores que no te importa que conozcan más sobre ti. Ser completamente público está sujeto a peligros como este.

También se debe recordar a los usuarios que cuando hay dinero de por medio nunca deben aceptar nada sin pensarlo y analizarlo detenidamente. Es primordial solicitar validar mediante otra forma de comunicación antes de que se envíe dinero a un nuevo beneficiario. Si la víctima hubiera llamado al verdadero yo, entonces el engaño no hubiera prosperado.

Sin embargo, si eso hubiera sucedido, habría sencillamente abandonado ese intento y pasado a las otras siete respuestas que recibí, y las intentaría llevar hacia el mismo lugar.

Esta estafa no se limita únicamente a Instagram, también he visto que esto ocurre en Facebook, Twitter y LinkedIn, así que asegúrese de estar atento a las cuentas clonadas. Denuncie estas cuentas e informe al titular real de la misma.