Ciberdelincuentes están distribuyendo una campaña maliciosa a través de falsos anuncios de Facebook que contienen un enlace que envía a los usuarios a un sitio que busca robar información sensible de las víctimas, principalmente usuarios de Argentina.

Tal como se observa en la Imagen 1, el anuncio que se muestra en la red social intenta hacer creer a las potenciales víctimas que se trata de una publicidad legítima de Disney Plus, el servicio de streaming online de Disney, que anuncia la supuesta llegada al país del servicio para captar la atención de los usuarios.

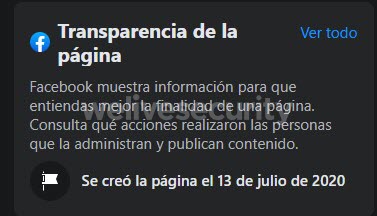

Al igual que mencionamos recientemente al describir otra campaña de phishing que se distribuye mediante anuncios de Facebook, a pesar de utilizar un servicio legítimo, el usuario debería prestar particular atención al dominio al cual se lo invita a ingresar, ya que identificaría rápidamente que no se trata del sitio oficial de la compañía. Luego de analizar la información sobre la página de Facebook desde la cual se lanzó el anuncio corroboramos que la misma fue creada en las últimas 48 horas.

Cabe destacar que, dado el tamaño de la compañía cuya identidad se suplanta y las políticas de comunicación que suele llevar adelante, lo más probable es que el usuario pueda encontrar información sobre este tipo de acciones en la página oficial y en todos los perfiles verificados de las distintas redes sociales, y no únicamente en un micrositio de estas características y con tan poca información.

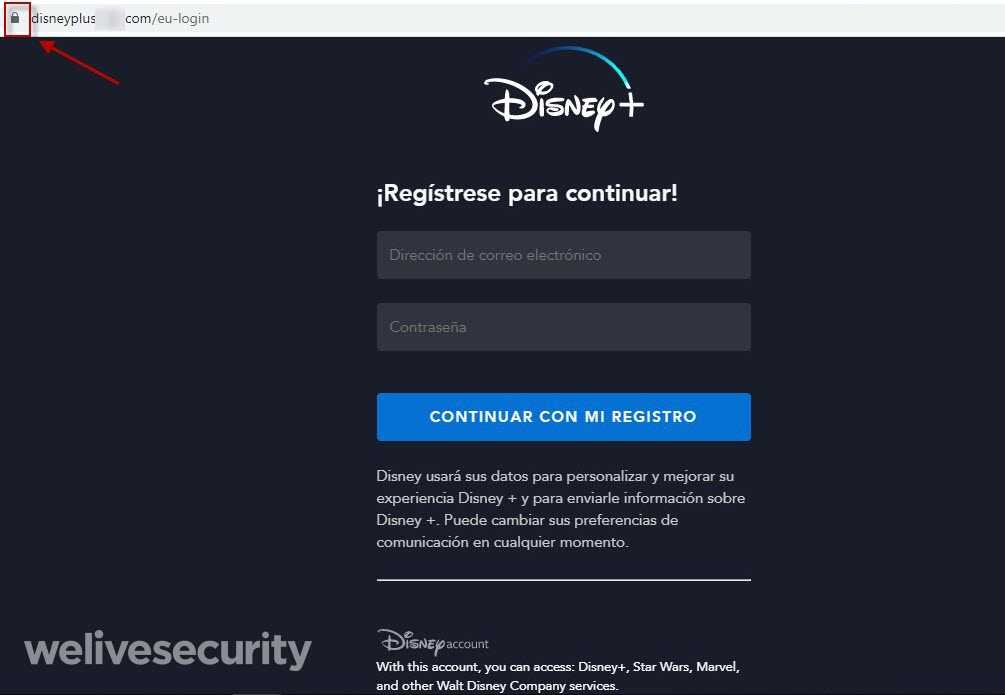

Sin embargo, con la intención de analizar el alcance de esta campaña, simulamos ser un usuario que decida avanzar y hace clic en el enlace del anuncio y nos encontramos con la siguiente pantalla:

Tal como se destaca en la parte superior izquierda de la Imagen 3, el falso sitio web cuenta con el certificado SSL que marca al sitio como “seguro”. Esto significa que la información que desde el lado del usuario se enviará al servidor ira de manera segura, pero a un servidor controlado por los cibercriminales; no al oficial.

Para verificar la validez del certificado SSL de un sitio recomendamos hacer doble clic en el candado para verificar a nombre de quién fue emitido dicho certificado de seguridad.

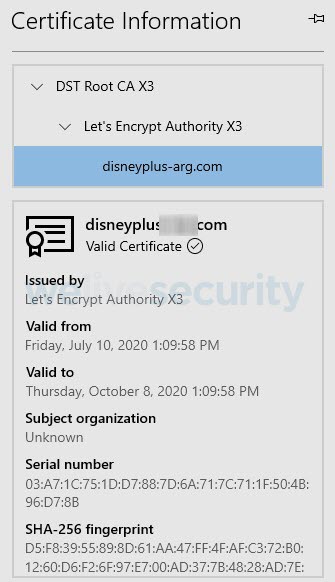

Como se observa en la Imagen 4, a partir de la información del certificado corroboramos que se trata de una campaña que comenzó hace pocos días y que está registrado para una organización de nombre desconocido; situación más que particular si se tratara del sitio oficial de la empresa de entretenimientos cuya identidad se intenta suplantar.

Datos que busca obtener el engaño

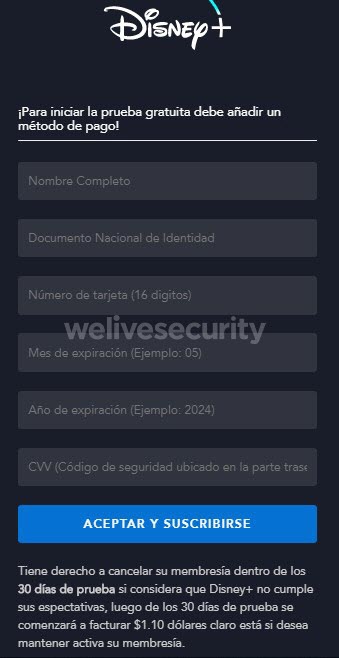

En cuanto a los datos que busca robar esta campaña, además de las credenciales de acceso (usuario y contraseña), como se observa en la Imagen 5, en caso de que la víctima continúe avanzando la campaña buscará recopilar los datos de la tarjeta de crédito de la víctima, además del número de documento.

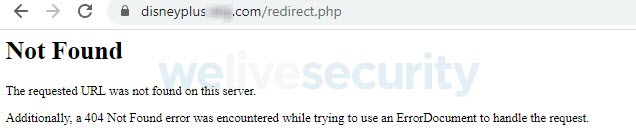

Una vez ingresados los datos solicitados, tal como se observa en la Imagen 6, el sitio muestra un error.

Este error debería hacer encender las alarmas de los usuarios. Lamentablemente, a esta altura el usuario ya habrá proporcionado a los operadores detrás de este engaño su dirección de correo, una contraseña (que estadísticamente es probable que reutilice en otro servicio en línea), su número de documento y todos los datos de su tarjeta de crédito. Por lo tanto, recomendamos a las víctimas comunicarse a la brevedad con el banco que emitió su tarjeta de crédito para reportar el engaño y también monitorear su cuenta ante la aparición de cualquier movimiento sospechoso.

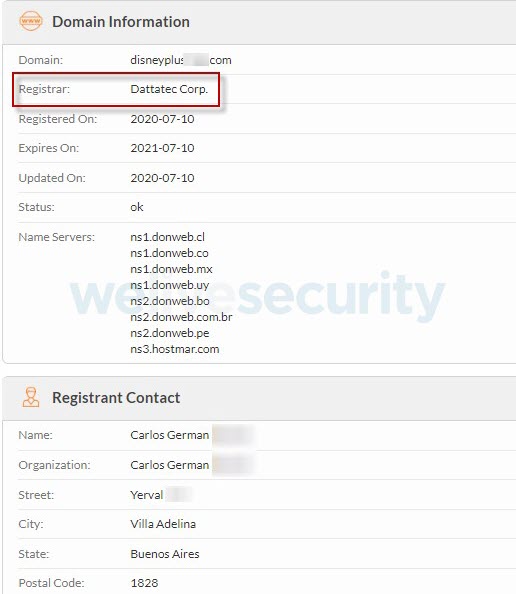

Información del dominio que aloja la estafa

En cuanto al dominio que aloja el falso sitio, el mismo fue registrado en los últimos días, pero a diferencia de otros sitios que hemos analizado anteriormente y que fueron utilizados para campañas de similares características, es llamativo que en este caso figuran los datos del supuesto titular del dominio; tal como se puede observar en la siguiente imagen.

Recomendaciones de seguridad

Como siempre decimos frente a este tipo de engaños, es importante que los usuarios tengan presente que ante la más mínima duda de la legitimidad de una oferta o beneficio, no deben hacer clic en un enlace que aparezca en un contexto sospechoso, sobre todo si se trata de un mensaje que llega de manera inesperada. En caso de observar un anuncio sobre un producto o servicio de interés, recomendamos verificar su procedencia y buscar más información en el sitio oficial. Por otra parte, si usted fue víctima de este engaño y compartió su información personal, recomendamos modificar sus credenciales de acceso y comunicarse con su entidad financiera.