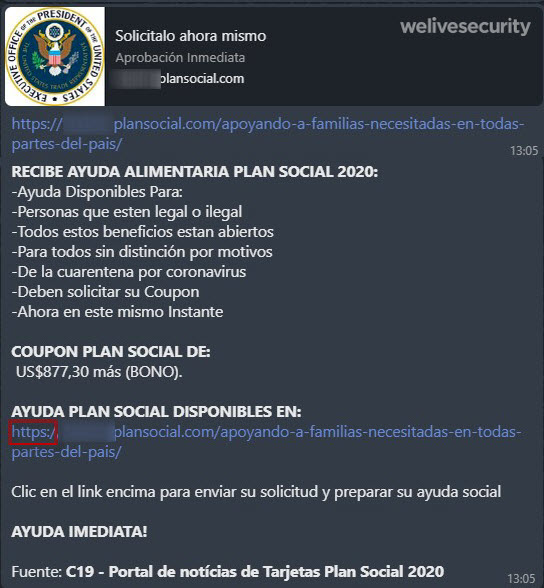

Una nueva campaña maliciosa que aprovecha el tema de la pandemia circula activamente por WhatsApp ofreciendo una supuesta ayuda alimentaria por parte del gobierno de los Estados Unidos.

El mensaje que circula incluso brinda información de los beneficiaros, buscando darle mayor credibilidad al engaño.

Si bien hay varios factores a analizar en este tipo de campañas de ingeniería social, vamos a detenernos en el concepto del uso del certificado SSL de seguridad. Como se observa en la Imagen 1, la URL que contiene el mensaje comienza con HTTPS, un detalle que hasta hace algún tiempo era una señal confiable de que se trataba de un sitio seguro. Por lo tanto, dado el auge de distintos proveedores ofreciendo estos certificados (en algún caso hasta de forma gratuita), ya no es suficiente con ver que se trata de una navegación cifrada.

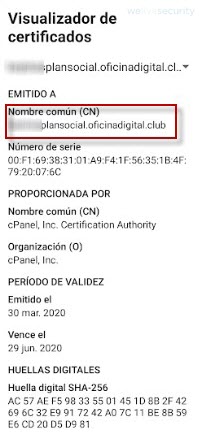

Haciendo clic sobre el candado de cualquier sitio se puede analizar el certificado:

Lo primero que debería llamar la atención es la entidad registrante, ya que no se trata de ningún organismo oficial ni reconocido que pueda hacerse eco de la supuesta promoción alimentaria. También debería llamar la atención que se trata de un certificado recientemente emitido (aunque en este caso podría ser así por lo reciente de la pandemia), ya que si se tratara de un sitio oficial que realiza estas acciones de manera recurrente, el certificado debería ser más antiguo.

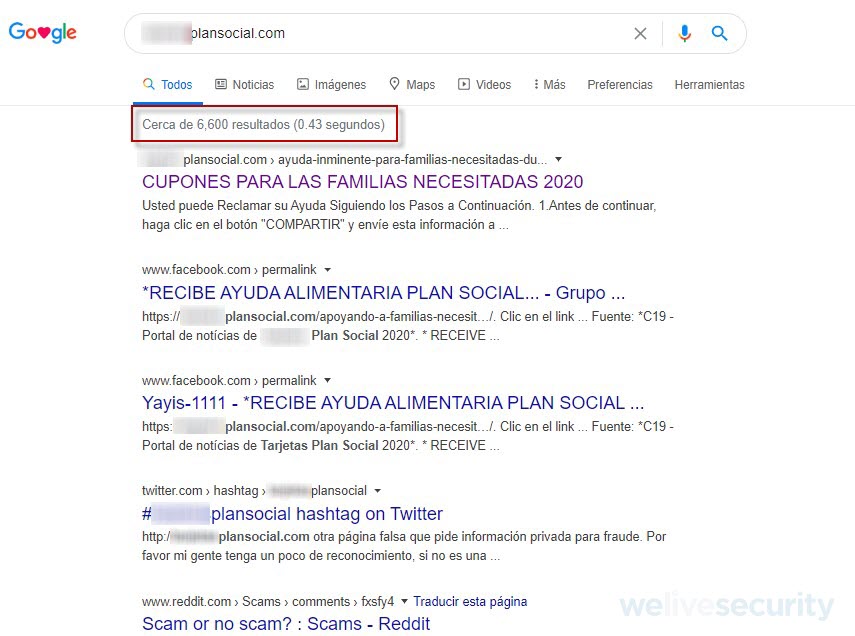

Otra buena práctica en este tipo de casos es buscar en Internet información sobre la supuesta campaña. En este caso, con solo realizar una búsqueda en Google del dominio al que se invita a acceder se puede observar en los primeros resultados varios comentarios que señalan que se trata de una estafa.

Como se observa en la Imagen 3, la campaña ya lleva activa varios días, con más de 6.000 resultados en el buscador y muchas interacciones sociales; todos indicadores del alto impacto que logro la misma.

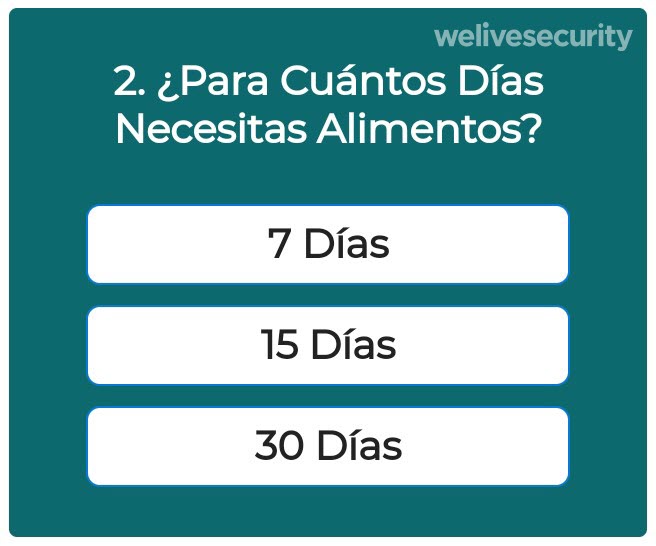

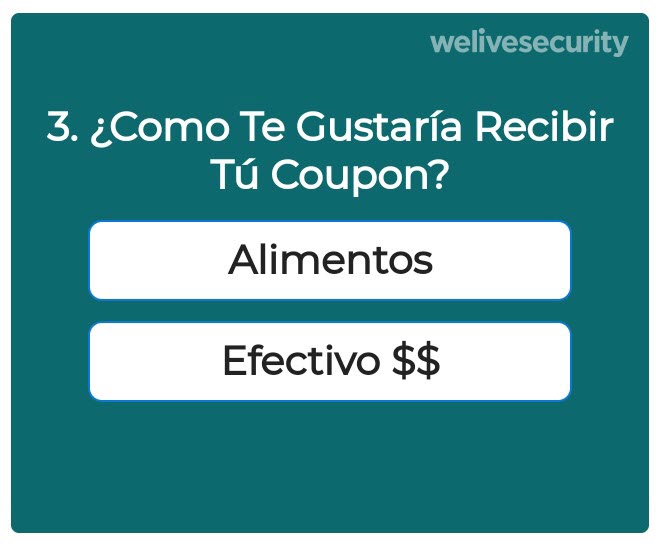

Pese a lo anterior, si el desprevenido usuario cree en la legitimidad del mensaje y decide avanzar, se encontrará, tal como hemos visto en otros engaños de similares características, con una encuesta.

Imagen 5. Ejemplo de las preguntas que incluye la encuesta.

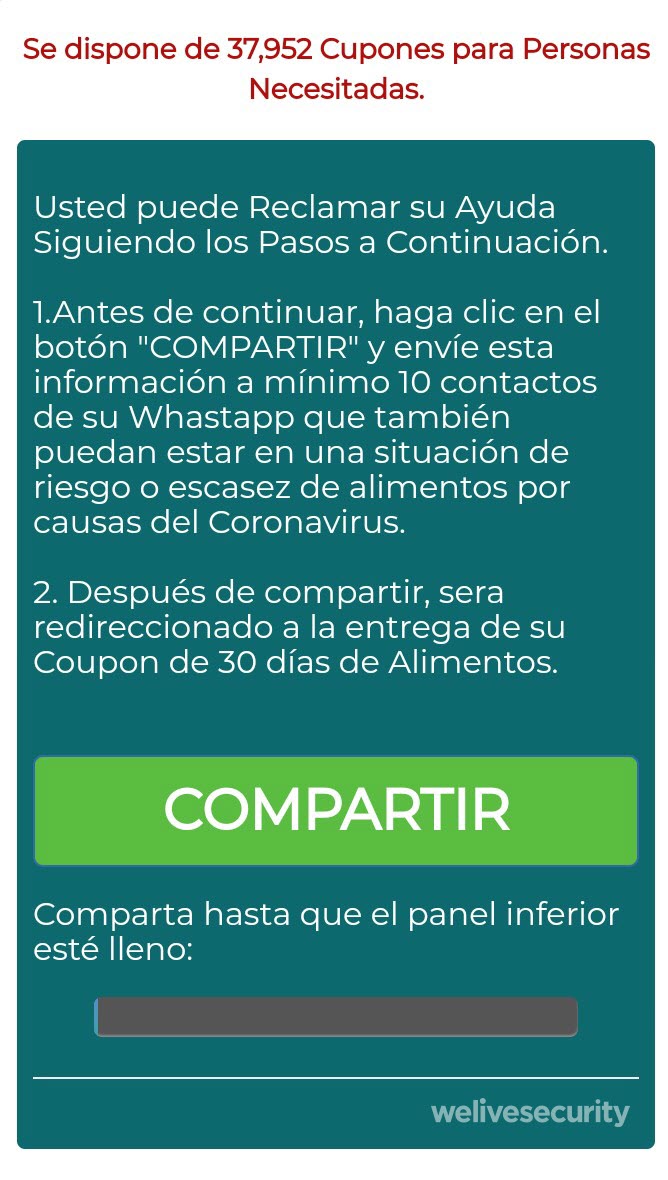

Finalizadas las preguntas se solicita al usuario compartir dicho mensaje con sus contactos de WhatsApp para poder acceder a la tan deseada ayuda.

Imagen 6. Finalizadas las preguntas se solicita al usuario que comparta el mensaje del cupón para poder acceder al mismo.

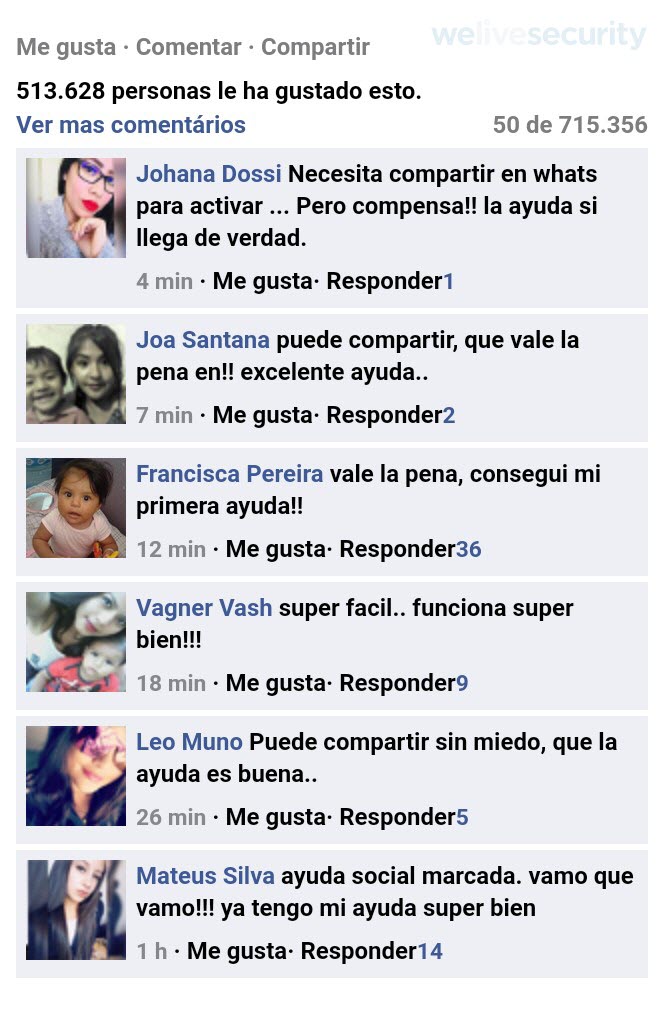

Otro elemento que utilizaron los operadores detrás de este engaño para intentar convencer a las potenciales víctimas de que se trata de una acción legítima fue incluir a lo largo de la campaña falsos mensajes de supuestos beneficiarios del cupón.

Imagen 7. Falsos mensajes de supuestos beneficiarios para intentar convencer a los usuarios que se trata de una campaña legítima.

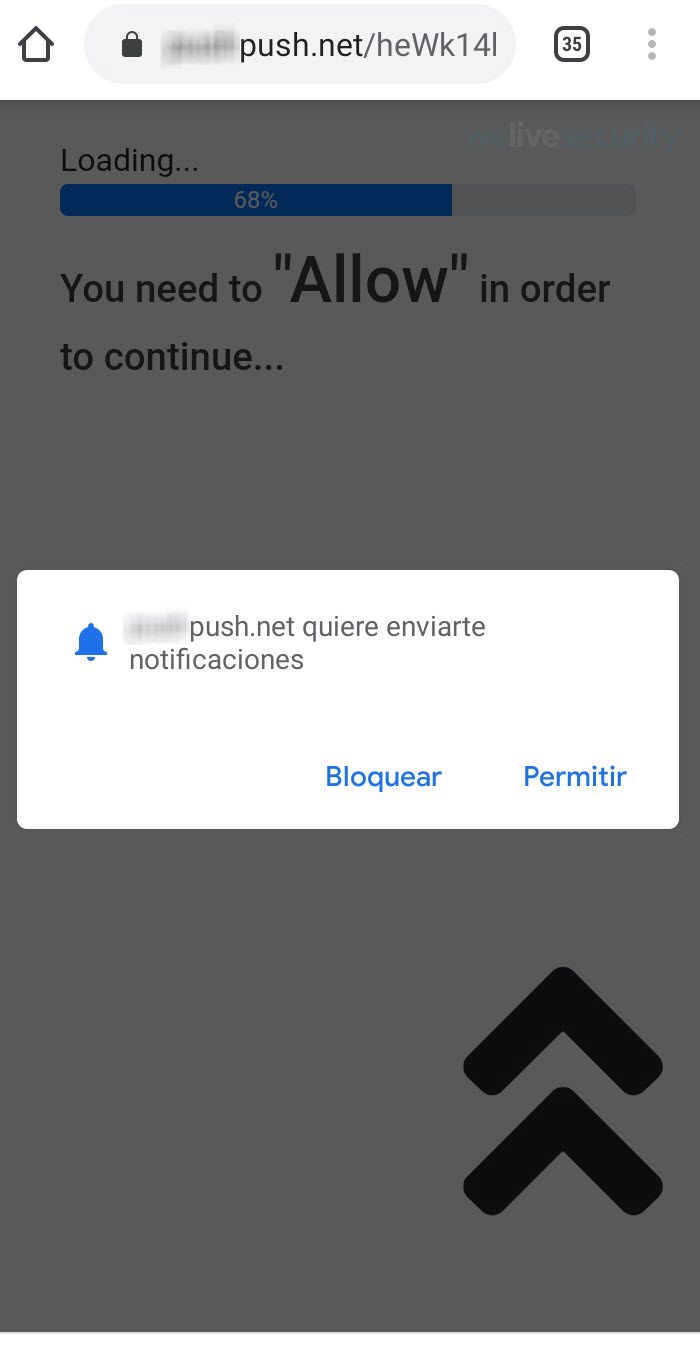

Si el usuario decide compartir el mensaje y de esta manera hace circular el engaño, se intentará instalar un complemento de adware con el objetivo de desplegar publicidad no deseada en el equipo de la víctima. Esta es la forma en que los operadores detrás de este engaño monetizan la campaña.

Otro aspecto interesante es que el engaño apunta a dispositivos móviles, ya que utiliza un identificador de navegación para que redireccione automáticamente a un sitio que ofrece información del coronavirus en caso de que el receptor del mensaje quiera acceder al enlace desde una computadora de escritorio.

Imagen 9. Sitio al que es redireccionado el usuario en caso de hacer clic en el enlace desde una computadora de escritorio.

Este modelo de engaño con el objetivo de distribuir publicidad en el dispositivo de la víctima es muy recurrente. Para estar protegido de estos y otras campañas de phishing, recomendamos utilizar una solución de seguridad tanto en el dispositivo móvil como en la computadora.

Por otra parte, tener siempre presente que se debe evitar acceder a enlaces que llegan ofreciendo oportunidades inesperadas, ya sea por una red social o por el correo electrónico, y comparar el enlace del mensaje con el del sitio oficial para corroborar que la URL es legítima.