¿Cuáles fueron las principales amenazas informáticas que afectaron a México durante el 2019? Repasamos cuáles fueron los códigos maliciosos con mayor cantidad de detecciones y analizamos cuál fue el comportamiento que tuvo el Ransomware en este país durante el último año.

Amenazas más detectadas en México

De acuerdo con el ESET Security Report (ESR) 2019, los códigos maliciosos continúan siendo la principal amenaza para las organizaciones y los usuarios. En el caso de México, el 56% de los encuestados afirmó haber sufrido una infección de malware, por lo que nos pareció interesante averiguar con mayor detalle qué códigos maliciosos tuvieron mayor presencia. Para ello nos enfocamos en las familias más conocidas, dejando a un lado las detecciones de adware, de aplicaciones potencialmente no deseadas (PUA) y de aplicaciones potencialmente inseguras.

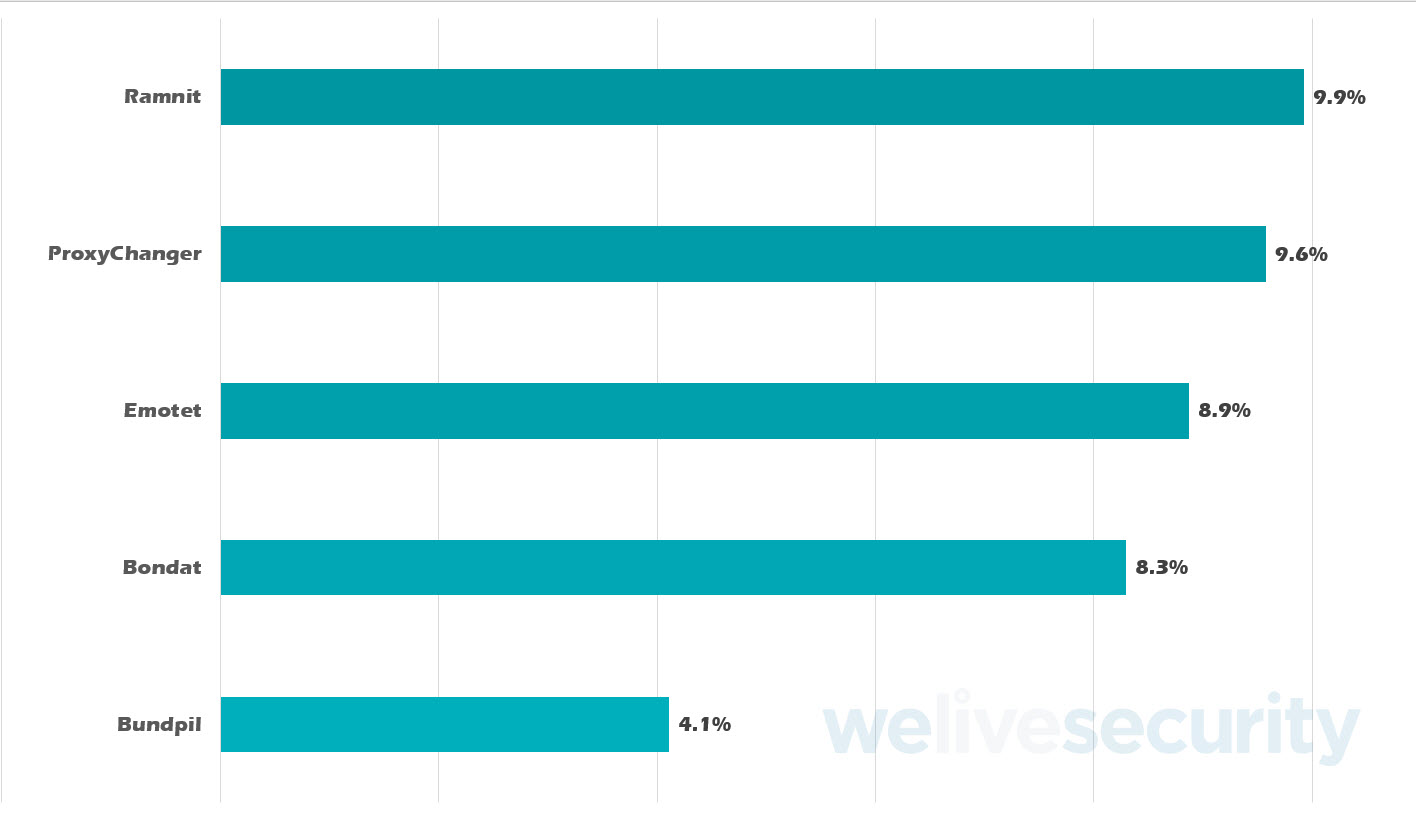

Como se observa en la Imagen 1, Ramnit (9,9%) concentra la mayor cantidad de detecciones, seguido por ProxyChanger (9,6%), Emotet (8,9%), Bondat (8,3%) y Bundpil (4,1%). Los porcentajes hacen referencia al total de las detecciones de malware en el lugar y periodo mencionados.

A continuación, una breve descripción de la actividad maliciosa y características de cada una de las familias de malware y sus variantes.

- Win32/Ramnit. Código malicioso utilizado principalmente para robar datos confidenciales relacionados con servicios bancarios de los usuarios. Se propaga a través de dispositivos extraíbles y una de sus principales características es que puede infectar el Master Boot Record(MBR) para mantener su persistencia en el sistema operativo.

- JS/ProxyChanger. Se trata de un malware del tipo troyano escrito en JavaScript. Tiene como función impedir al usuario acceder a sitios web para redirigir el tráfico hacia sitios web de atacantes.

- Win32/Emotet. Este código malicioso se encarga principalmente de la distribución de otras familias de troyanos bancarios. Es conocido por su arquitectura modular, métodos de persistencia y auto propagación, así como por sus características polimórficas que intentan evadir la detección basada en firmas.

- JS/Bondat. Gusano informático escrito en JavaScript que tiene como función principal infectar sistemas Windows para unirlos a una botnet. Funciona como un vector de infección inicial, ya que también descarga otros archivos que pueden realizar más acciones maliciosas. Su medio de propagación es a través de medios extraíbles utilizando archivos LNK.

- Win32/Bundpil. Es un gusano diseñado para mejorar la persistencia de la botnet Wauchos (también conocida como Gamarue o Andrómeda), para dificultar la eliminación global de su red. Como características, es capaz de propagarse a través de medios extraíbles.

Ransomware: menos detecciones de una amenaza que sigue vigente

En el caso de México, el comportamiento del ransomware durante el último año presenta una tendencia similar a la vista en el resto de Latinoamérica, que se caracteriza por ataques cada vez más dirigidos.

De acuerdo con el ESR 2019, los ataques de ransomware se redujeron más del 50% con respecto a los registrados en 2017. Sin embargo, a pesar de que la frecuencia es menor, los últimos incidentes conocidos muestran un impacto cada vez mayor; solo basta recordar el caso de Pemex en noviembre del año pasado.

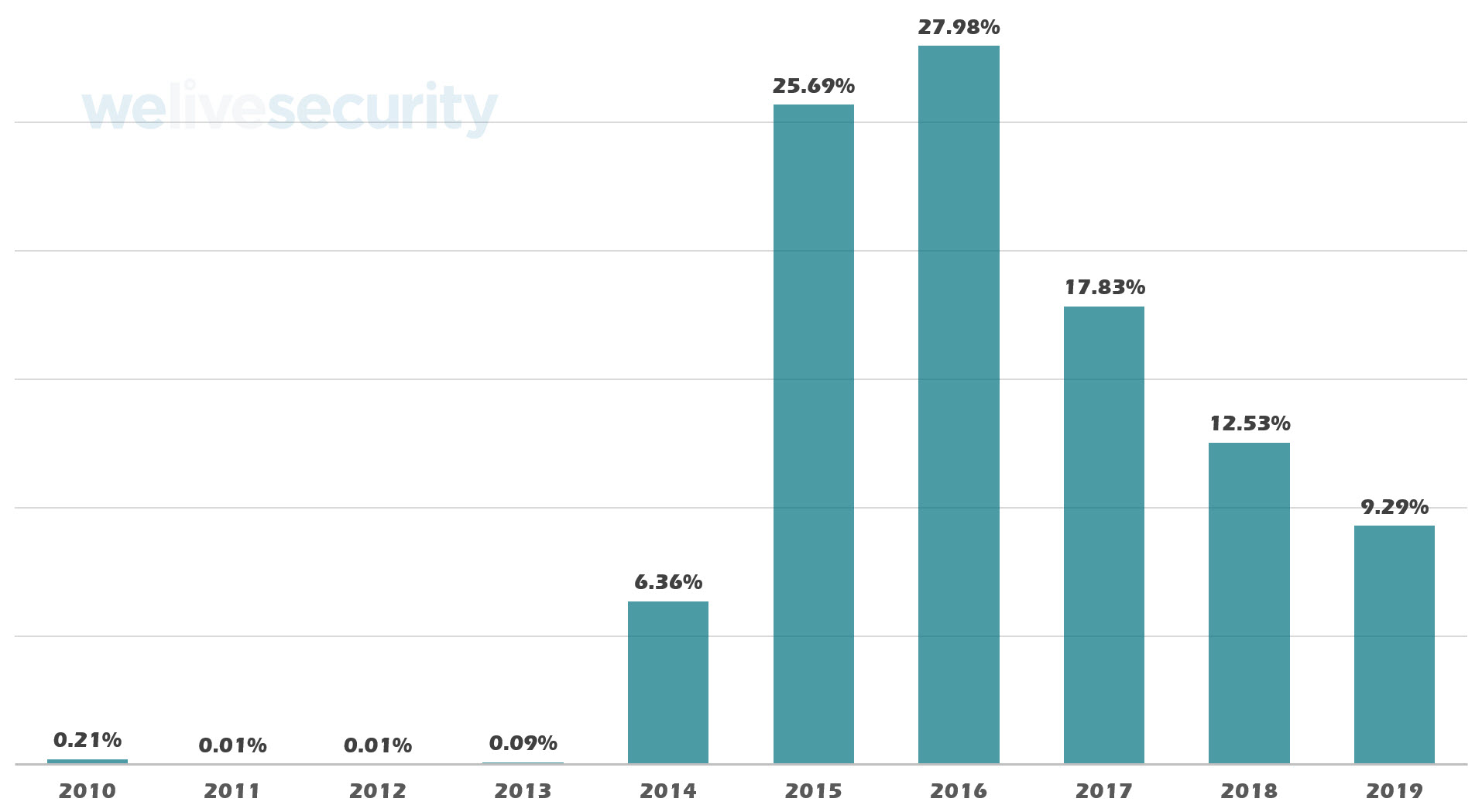

En este contexto, las detecciones de ransomware en territorio mexicano se mantienen a la baja, siendo 2016 (27,98%) el año con mayor porcentaje de registros de los últimos diez años. En 2019 se identificaron niveles de detección (9,29%) similares a los vistos en los primeros años de repunte de esta amenaza de manera regional.

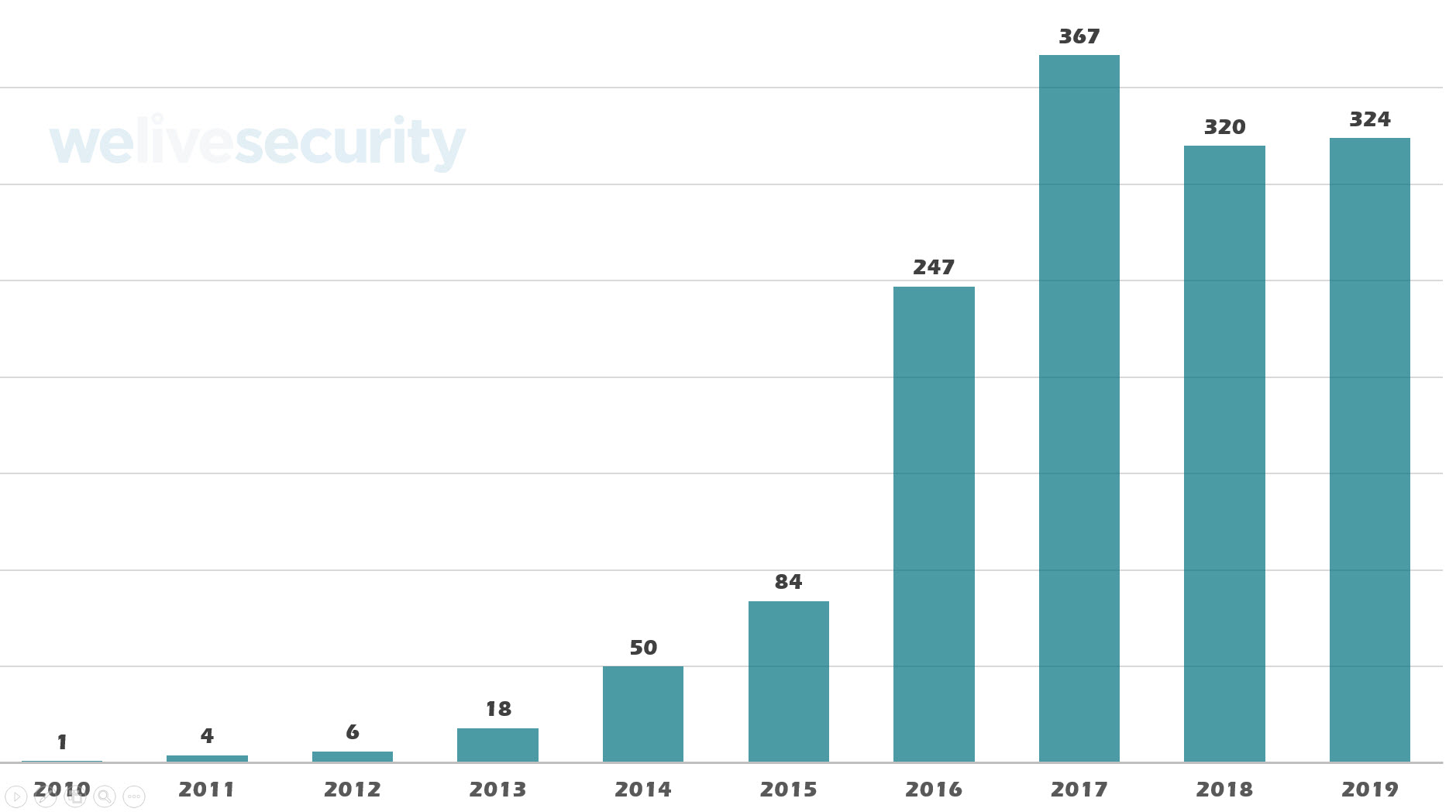

A pesar de la baja en la cantidad de detecciones se observa un leve incremento en el número de variantes durante el 2019 (324) con respecto al 2018 (320), y un número ligeramente menor con relación al 2017 (367), el año con la mayor cantidad de familias y variantes de ransomware.

Este escenario refuerza la tendencia de los últimos años, donde pese a que existe una disminución de las campañas masivas, han aparecido nuevas familias de ransomware utilizadas para ataques dirigidos, como es el caso de SamSam, Crysis o BitPaymer (y su variante DoppelPaymer) que se destacan no solo por su impacto, sino también por los montos elevados que solicitan para el rescate de la información.

BitPaymer: el ransomware con más detecciones en México

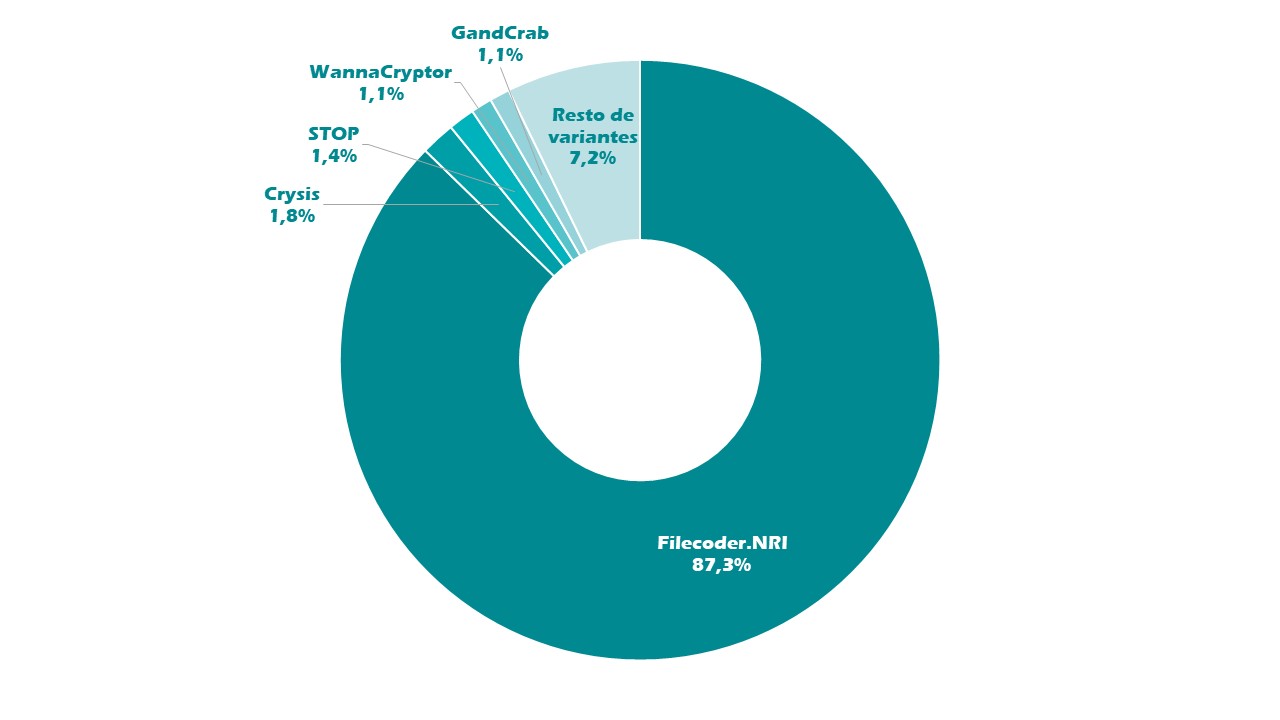

Siguiendo con esta tendencia, durante 2019 el ransomware con mayor incidencia correspondió a la firma Filecoder.NRI, mejor conocida como BitPaymer, con más del 87% de las detecciones en México; seguido de la familia Crysis (1,8%), STOP (1,4%), WannaCryptor o WannaCry (1,1%) y GandCrab (1,1%). Vale la pena destacar que BitPaymer fue en 2019 uno de los ransomware que más dinero recaudó a nivel global por el pago de rescates.

Otras familias como CryptoWall, CTBLocker o TeslaCrypt también aparecen en el listado, pero con porcentajes de detección inferiores al 1%. Por lo tanto, se aprecia un importante cambio respecto a años anteriores, donde las detecciones se distribuían en distintas variantes, mientras que ahora se observa una concentración en una sola familia de ransomware.

Malware, la principal causa de incidentes

Luego de mostrar el comportamiento general de los códigos maliciosos y de manera particular del ransomware, vale la pena destacar que algunas familias y variantes van en aumento en cuanto a su actividad, mientras que otras han reducido su frecuencia, pero aumentando su impacto.

Ante este cambio de enfoques no debemos olvidar que el panorama de amenazas es amplio, aunque en ocasiones solamente se haga referencia a amenazas mediáticas. Por lo tanto, es importante conocer la diversidad de códigos maliciosos que se propagan por Internet para lograr implementar las medidas de protección adecuadas y necesarias.