Los cibercriminales siguen avanzando en sus técnicas de ingeniería social. Prueba de esto es que a partir de un correo que llegó al laboratorio de investigación de ESET Latinoamérica, identificamos un sitio de phishing que suplanta la identidad de un reconocido banco de Colombia que cumple inclusive con el requisito de poseer un certificado SSL, haciendo creer al usuario que caiga en el engaño que ofrece una “mayor protección” a la navegación e ingreso de datos. Es importante destacar que la entidad financiera es una víctima más de esta acción maliciosa y que no tiene ninguna relación con los actores responsables de este engaño.

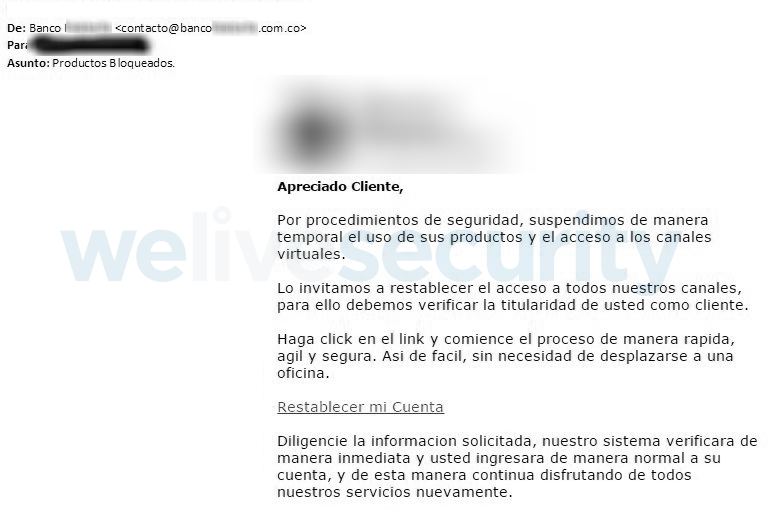

El mensaje que contiene el falso correo informa a la víctima que los accesos a los distintos canales fueron bloqueados por medidas de seguridad e invita al usuario a restablecer el acceso a su cuenta para volver a utilizar los servicios con normalidad.

Falso correo que llega a la víctima notificando la suspensión del acceso e invitando a reestablecer su acceso

Si un cliente desprevenido recibe este correo y decide acceder al enlace que viene en el cuerpo del correo, se encontrará con una página completamente clonada de la entidad bancaria, en la que incluso todos los enlaces direccionan al sitio oficial de la empresa o empresas asociadas, salvo el botón de ingreso de usuario y clave.

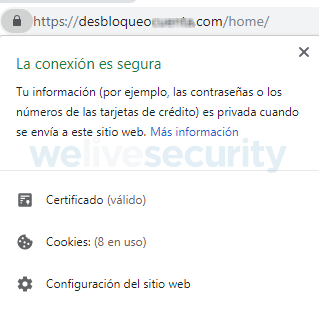

Tal como mencionamos al comienzo de este artículo, la particularidad del falso sitio es que cuenta con un certificado, lo cual puede observarse a la izquierda del dominio con un candado cerrado y las siglas https previo al dominio.

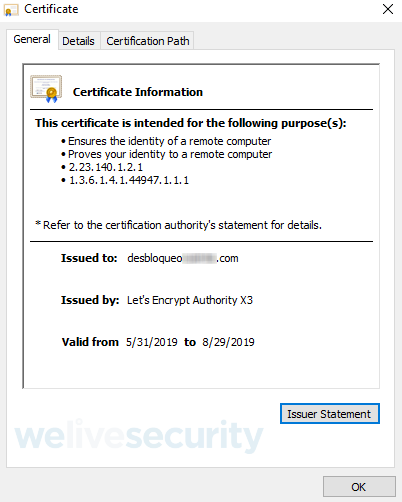

Analizando en profundidad la información del certificado observamos que fue emitido por la entidad certificante Let´s Encrypt, la cual brinda los mismos de manera gratuita e inclusive permite ocultar la información del propietario del certificado.

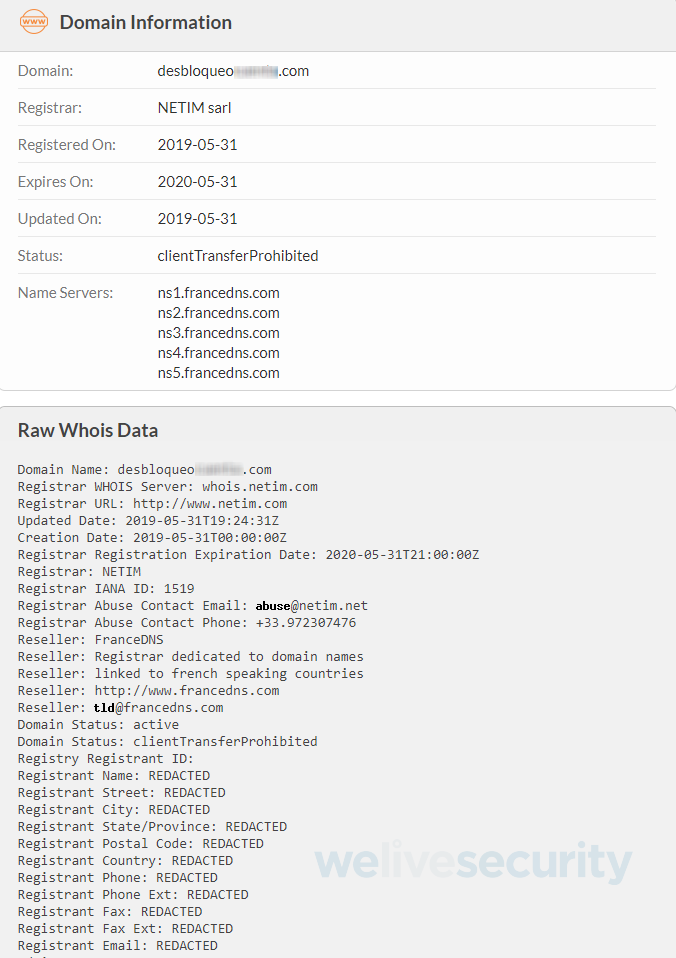

Lo que llama la atención es lo nuevo de la emisión, ya que fue realizada cinco días previos al análisis. Esto nos llevó a investigar más a fondo el dominio al cual redireccionaba el correo malicioso, y en línea con el certificado, verificamos que el mismo también había sido creado recientemente y ocultaba los datos de la entidad registrante.

Todo esto muestra la sofisticación de los responsables detrás de este ataque, que buscan maximizar la efectividad del mismo en su intento de lograr vulnerar los cuidados que pueden tener los usuarios a la hora de buscar, entre otras cosas, que el sitio sea seguro, que el dominio tenga alguna referencia (no en este caso) o una coherencia con el mensaje recibido; como en este caso que el dominio hace una clara referencia al desbloqueo de las cuentas.

Si el usuario cae en el engaño, accede a la página e ingresa su número de documento y clave (a efectos del análisis incorporamos como documento 1111 y clave 111 y sin ninguna verificación lo tomo como valido), se encontrará con la siguiente página, en la cual los cibercriminales intentarán dar un paso más e intentarán robar los datos de la tarjeta de crédito o débito de la víctima.

Instancia en la que se solicita a la víctima que ingrese los datos de su tarjeta de crédito y/o débito

Posteriormente, pese a que se ingresaron datos completamente incoherentes con la información solicitada, el sitio los valida como correctos. Una vez finalizado este proceso, el usuario será redirigido a la página oficial y real de la entidad financiera en cuestión. Vale la pena mencionar que durante el análisis de la campaña no se detectaron segundas intenciones (como puede ser la instalación adicional de algún malware), por lo que se interpreta que solo busca robar información de credenciales y tarjetas de crédito a partir del ingreso de la víctima a través del falso sitio.

Este tipo de ataques demuestra que los usuarios deben estar cada vez más atentos a la hora de navegar por Internet y sobre todo al momento de decidir hacer clic o no sobre un enlace. Con respecto de los certificados de seguridad, se recomienda que los mismos sean a nombre de las entidades respectivas, como se puede observar en nuestro sitio. Al tratarse de un certificado emitido a nombre de la empresa responsable del domino, no solo se puede observar el candado, sino a la derecha del mismo se observa el nombre de la firma.

Si bien esto no es limitante, ya que como vimos en este caso la entidad financiera no tiene el registro de certificado de esta manera en su sitio oficial, recomendamos a los usuarios tener en cuenta estos puntos a la hora de navegar por la red y evitar siempre acceder a enlaces que llegan por cualquier sistema de mensajería. Recordar también que ante la duda acerca de la veracidad de un mensaje de este tipo, es aconsejable acceder de manera manual al sitio oficial y verificar de esa manera la información.

En caso de que una empresa necesite informar este tipo de eventos a sus usuarios, lo más probable es que publique un comunicado en su sitio oficial o bien que aparezca el mensaje al momento de ingresar al sistema de banca online. Ninguna empresa debería solicitar a través del correo el ingreso de datos personales como claves, números y códigos de seguridad de tarjetas de crédito o débito.

Para más información recomendamos la lectura de los consejos para evitar el phishing. En caso de sospechar acerca de la legitimidad de algún mensaje en particular, pueden enviar muestras para su análisis a samples@eset-la.com.