Durante buena parte de la segunda temporada de Mr. Robot, una de las preguntas más repetidas fue ¿dónde se ha metido Tyrell? Sí, hizo su aparición estelar al final de esa temporada, pero no supimos en qué había estado metido durante meses hasta este capítulo. Narrado a modo de flashback, nos enteramos de cómo, tras el ataque que terminó con el cifrado de datos de E-Corp, este personaje fue “reclutado” por Dark Army.

No es un episodio que destaque en el aspecto técnico, puesto que no hay ningún compromiso, pero sí que nos llevamos dos consejos muy importantes relacionados con los ciberataques de hoy en día.

La importancia de la preparación

Durante los meses en los que Tyrell estuvo desaparecido, se le ve trabajando aislado en una propiedad de Dark Army. Son varios los encargos que lleva a cabo, algunos de ellos con bastante relevancia en los hechos acontecidos en la segunda temporada de Mr. Robot, como veremos más adelante.

Pese que al principio de su “cautiverio” parece que esté desconcertado, pronto vemos la importancia de una buena preparación tanto en el ataque como en la defensa.

Por ese motivo no nos sorprende que Tyrell sea tan metódico a la hora de planificar el ataque a los generadores de emergencia de E-Corp. Incluso en una escena lo vemos usando una aplicación para diseñar una topología de red, lo que le permite identificar rápidamente dónde está el eslabón más débil y aprovecharlo en su beneficio.

A la hora de pensar de forma defensiva (tal y como hacía Elliot en el capítulo anterior) es importante saber dónde están los puntos débiles de nuestra red y de los sistemas que administramos. Ese trabajo puede llegar a ser bastante complicado hoy en día con tantos dispositivos conectados manejando y accediendo a sistemas y datos cruciales, que además deben ser parcheados para evitar que alguien se aproveche de sus vulnerabilidades.

La difícil atribución de los ciberataques

Durante casi toda la segunda temporada pensamos que todos los ataques realizados por Elliot, Darlene y los demás miembros de F-Society fueron exitosos gracias a sus habilidades. Sin embargo, en este capítulo averiguamos que contaron, sin saberlo, con la ayuda de Dark Army.

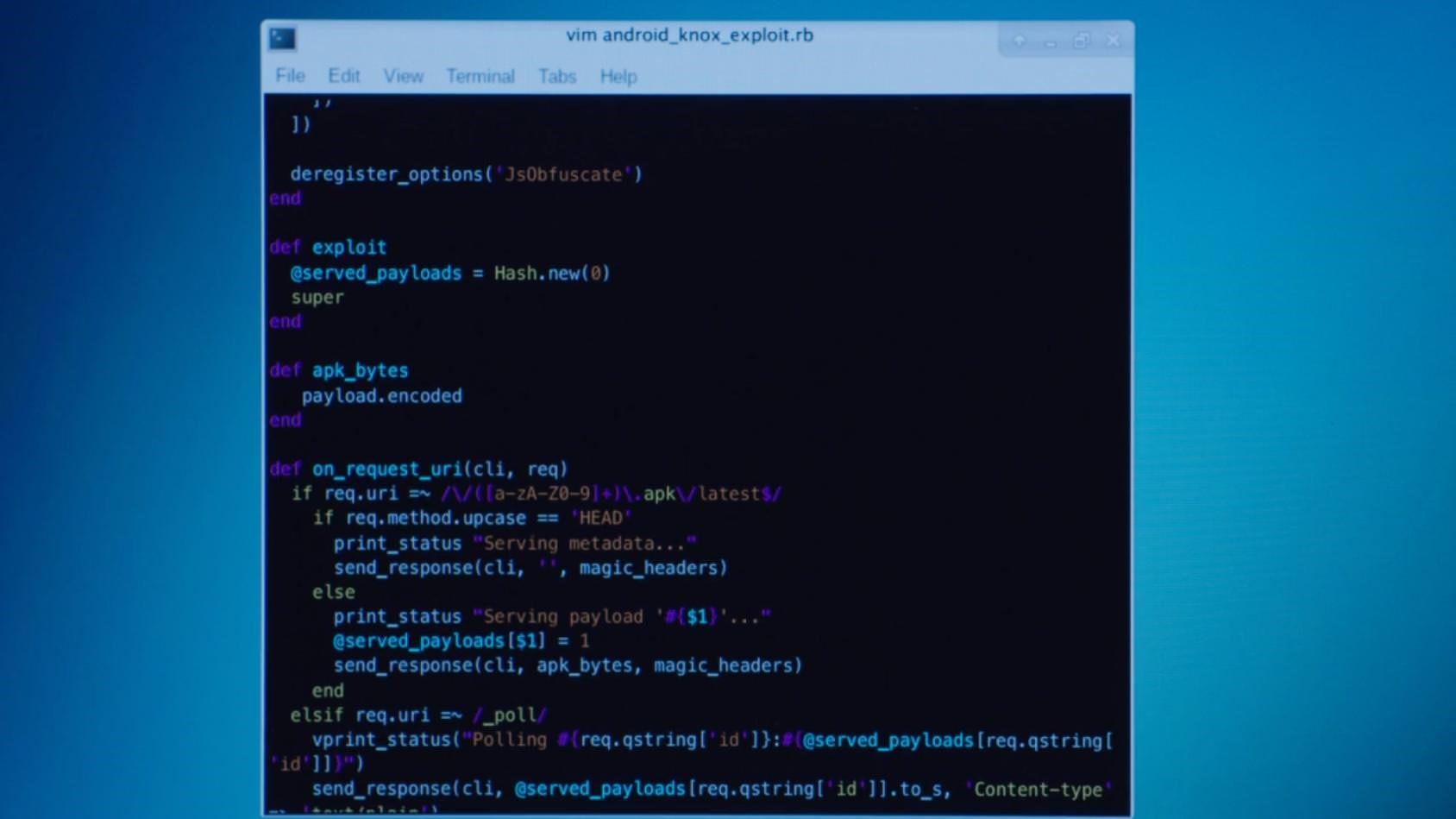

La famosa femtocelda que Darlene proporcionó a Angela para que la colocara en una planta llena de agentes federales y que supuestamente fue preparada por Cisco, el ¿novio? de Darlene, fue realmente entregada a Dark Army y seguidamente a Elliot para que la preparase, aunque la parte del malware para Android no fue cosa suya.

Así mismo, vemos cómo otros personajes secundarios, como el superior en el FBI de la agente DiPierro, también están trabajando para Dark Army. Lo mismo hace Leon, el compañero con el que Elliot hace amistad en la cárcel, que se encarga de informarles de lo que hace mientras permanece tras las rejas.

Viendo que no todo es lo que aparenta, es difícil afirmar quién estuvo realmente detrás de los ataques que se muestran en la serie. El mundo sigue creyendo que fueron responsabilidad de F-Society (y ellos mismos también, hasta cierto punto) pero la realidad es que hay un grupo en la sombra que maneja los hilos perfectamente.

Algo similar sucede cuando nos encontramos en el mundo real con sospechas de que tal o cual grupo relacionado con algún país ha sido responsable de un ciberataque. ¿Quién puede afirmar categóricamente que esa porción de código que lo demuestra no ha sido colocada ahí a propósito para que las miradas vayan hacia el enemigo de turno?

Como dato curioso, en este capítulo vemos cómo el grupo Dark Army también quiere influir en la campaña de las elecciones de noviembre de 2016 en Estados Unidos (recordemos que en la línea temporal de la serie aún estamos a finales de 2015). Aunque todos sabemos con quién terminaron como presidente, ¿verdad?

Easter eggs

A pesar de que este capítulo no tuviera un elevado contenido técnico, los responsables de la serie no dejan de sorprendernos y realizaron un prueba de lo más original entre los usuarios registrados en la lista de correo de Mr. Robot, invitándolos a participar en una nueva historia interactiva usando Alexa, el asistente de Amazon.

Interactuando con este asistente virtual se debían aportar las respuestas correctas y, una vez finalizado este “desafío”, se informaba a los que lo habían completado correctamente que serían contactados de nuevo para nuevas misiones. Sin dudas, una actividad muy curiosa y divertida para introducirse aun más en el universo Mr. Robot.

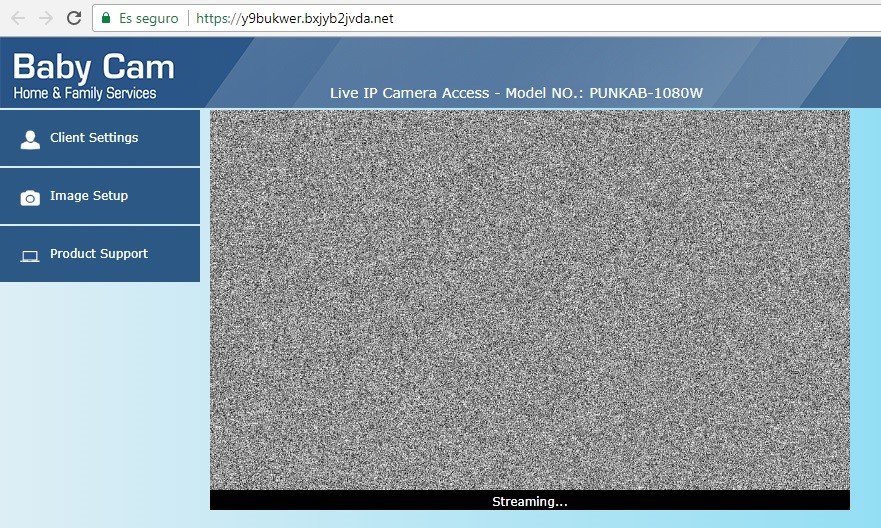

Durante la preparación de Tyrell del ataque a los generadores de emergencia de E-Corp vemos cómo está viendo a su hijo a través de una webcam. Si accedemos a la URL 192.251.68.238 que aparece en su pantalla, llegaremos a lo que aparenta ser un servicio de streaming de una cámara web de las utilizadas para vigilar a bebés en su cuna.

Sin embargo, en lugar de ver al hijo de Tyrell, lo que vemos es una imagen de estática, aunque en realidad estamos viendo un fichero GIF en bucle.

En esta imagen, justo en el último frame, se puede observar un código hexadecimal oculto dentro de la estática. Lo mismo sucede con otras de las animaciones de estática que se muestran en la web y que, traduciéndolos a sus correspondientes caracteres, forman la frase “We’re all mad here” (“todos estamos locos aquí”) que es una clara referencia al libro Alicia en el País de las Maravillas de Lewis Carroll.

Mientras Tyrell está preparando la femtocelda vemos cómo en el código aparece un enlace a una web (https://www.rvzjtenpula.net/). Sin embargo, si accedemos a esa web lo único que vemos es una imagen que muestra un error 403 (acceso denegado). Esa imagen va variando a otra que se muestra durante un instante en intervalos aleatorios de tiempo.

De momento no se ha descubierto el significado de este easter egg pero es posible que se desvele en futuros episodios.

Conclusión

Este capítulo ha servido para rellenar un importante hueco en la historia de un personaje central de la trama que permaneció desaparecido durante buena parte de la segunda temporada. No será el capítulo del que más aprendamos cuestiones técnicas, pero siempre viene bien uno de estas características para repasar cosas que se nos habían pasado por alto y completar las piezas de este puzzle tan divertido y al que estamos enganchados que es Mr. Robot.

Créditos imagen: USA Network