El 9 de octubre se celebró el Día Mundial del Correo, que conmemora al servicio de mensajería postal, que data de hace siglos atrás, e inclusive existen cartas con fechas del año 1800 A.C y algunas más antiguas. Pero con la llegada de Internet, este servicio se vio revolucionado por el correo electrónico, el popular servicio que ha llegado a nuestras vidas para instalarse por completo, reemplazando el envío de papel.

El correo electrónico se ha vuelto cada vez más importante para la comunicación en la sociedad y es por eso que también ha comenzado a evolucionar. Lo ha hecho muy rápidamente solventando eficientemente los factores tiempo y distancia, si tenemos en cuenta que hace 15 años atrás cuando se enviaba una carta y tardaba unos 7 días en llegar a destino aproximadamente, en algunos casos muchos días más, en la actualidad el correo electrónico llega en el acto.

Por supuesto que el uso de correo electrónico conlleva responsabilidad y conciencia. Cuando un correo electrónico llega, estos son abiertos generalmente desde el ordenador personal o inclusive desde el teléfono móvil. Es aquí donde debemos tomar recaudos, ya que los cibercriminales suelen valerse del este vector para infectar a sus víctimas o enviarlos a sitios falsos con el fin de robar su información, pero tengamos presente que en los equipos personales se encuentra almacenada todo tipo de información personal y sensible.

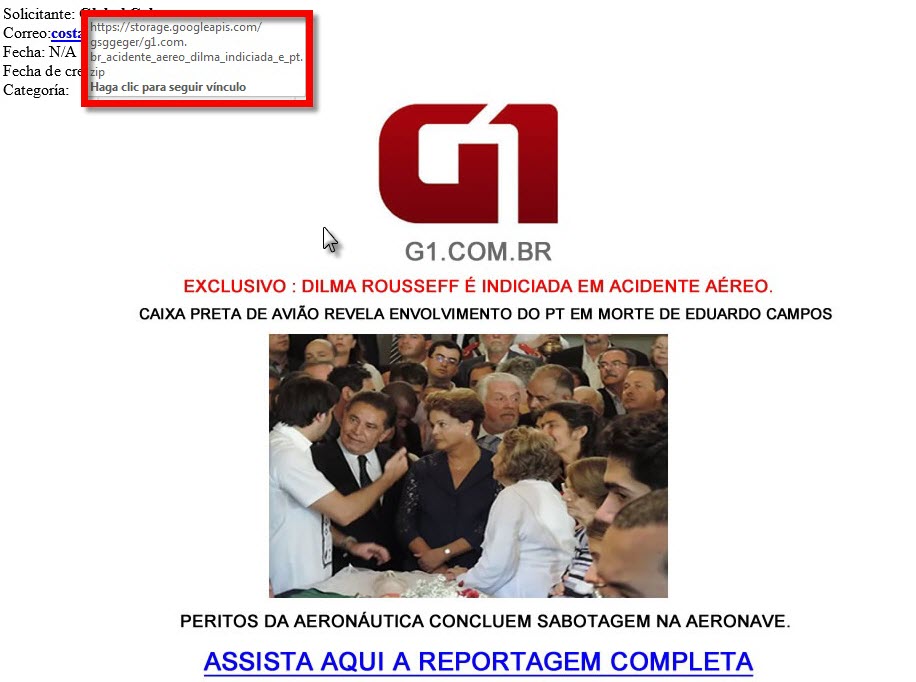

En nuestro Laboratorio de Investigación de ESET Latinoamérica vemos este tipo de casos a diario. Uno bastante reciente es el correo del falso sabotaje de Dilma Rousseff. El mismo, al hacer clic en la imagen, llevaba al usuario a descargar un código malicioso en un archivo comprimido. El correo se ve así:

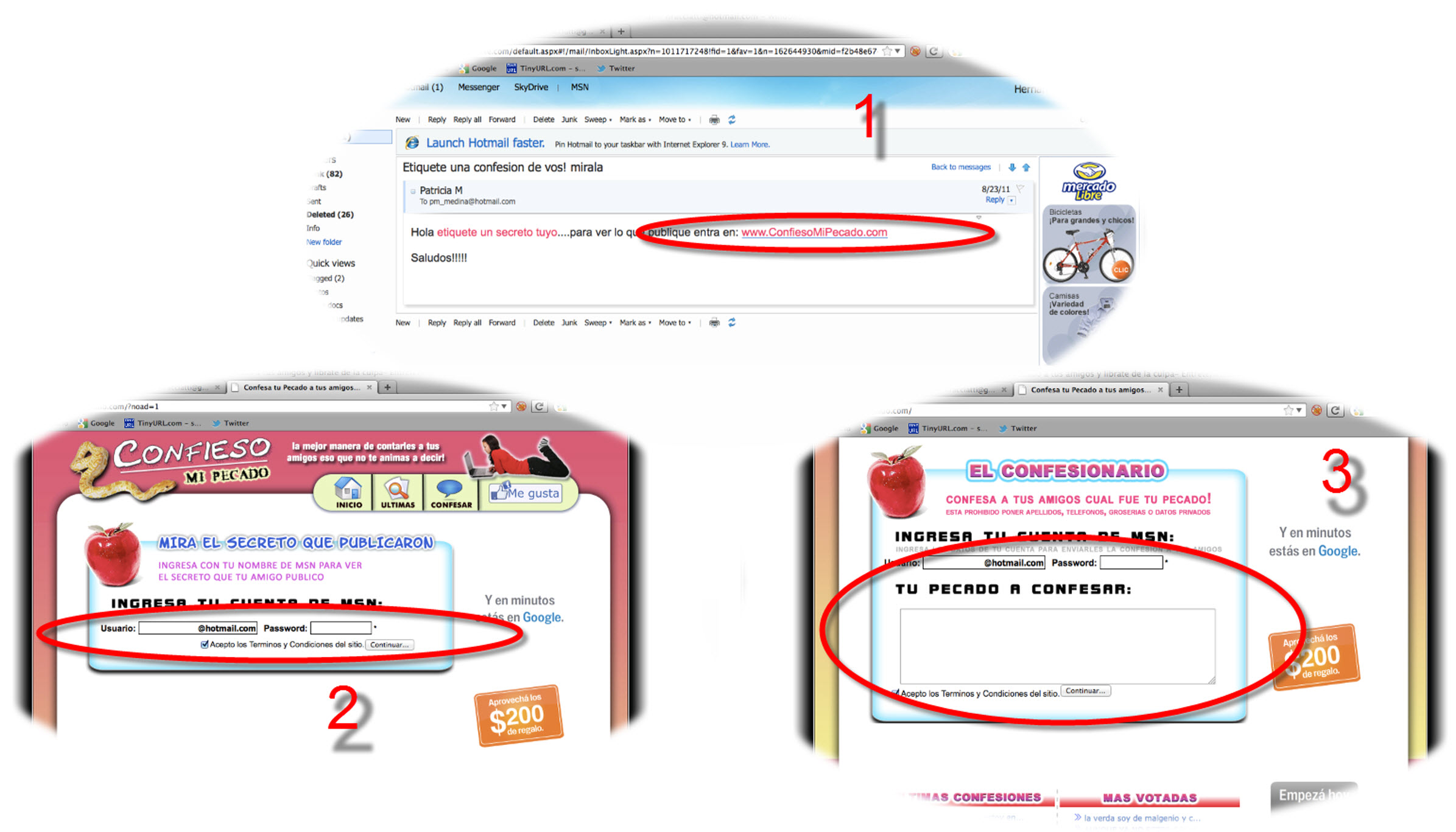

También hace tiempo nos encontramos con otro ejemplo, el cual no descargaba código malicioso, pero se encargaba de robar usuarios y contraseñas del servicio de mensajería instantánea Messenger. La trampa se hacía presente en la bandeja de entrada de la siguiente manera:

En la imagen número 1, se puede ver el correo que llegó, en este ejemplo es un mensaje que despierta la curiosidad del usuario, para que este ingrese a ver que publicaron sobre su persona. En la segunda imagen se muestra que para poder ver lo que publicaron es necesario ingresar usuario y contraseña del famoso servicio de mensajería Messenger. Pero lo más curioso era que cuando se ingresaba este usuario y contraseña, no mostraba una publicación hacia nuestra persona sino que ponía a disposición un recuadro para publicar “el pecado de una persona”.

Este caso que llegó a la cuenta de correo es lo que se conoce como phishing, este sitio abusa de la confianza del usuario para robar su información personal y sensible. En este caso se usaba para producir el robo de identidad, ya que obtenía dirección de correo electrónico y contraseña, permitiendo el acceso completo a la cuenta. Por lo que lo que el entorno de la víctima serían los próximos afectados a recibir este correo y, tal vez, caer en la trampa.

Estos son solo dos ejemplos gráficos de lo que vemos a diario en nuestro laboratorio, pero debemos tener en cuenta que este tipo de correos, llegan a diario y de a miles. Sin embargo como siempre decimos, esto no es motivo para volverse locos ni mucho menos paranoicos.

Algunos detalles para tener en cuenta y advertir estos correos fraudulentos son:

- Desconfía de los correos provenientes de remitentes desconocidos. Es posible falsificar cualquier dirección, pero no todos los estafadores son tan inteligentes; es probable que usen una dirección de mail aleatoria que los delate.

- Ten suma precaución con los correos que traen archivos adjuntos o links. Aquí es fundamental contar con una solución antivirus instalada y actualizada, que ayudará a prevenir ante la descarga de código malicioso y sitios de phishing. Para un cibercriminal, nada es sagrado: invitaciones a bodas, facturas pendientes de pago y declaraciones de impuestos son ganchos frecuentes.

- En caso de recibir correo de un contacto conocido, es una buena práctica usar otros medios de comunicación, como por ejemplo preguntarle por mensajería instantánea o a través de un SMS si realmente envió ese correo.

- Analizar la situación, es decir lo que plantea el correo y usar el sentido común. Como se vio en el ejemplo de Messenger, no ingresar usuarios y contraseñas en cualquier sitio. Verificar que sea legítimo del servicio de correo y que cuente con el protocolo seguro HTTPS.

- Otro aspecto a cuidar en los correos son los archivos PDF, ya que en algunas ocasiones se aprovechan de fallas en el lector de PDF, otorgándole control del equipo al atacante. En este punto también es crucial mantener actualizadas las aplicaciones que se utilicen, para que los parches de seguridad puedan resolver algunas vulnerabilidades aprovechadas por los atacantes.

- No llames al spam y sé cuidadoso al completar formularios online y en papel, especialmente cuando hay casillas del tipo "Deseo recibir información adicional". Las bases de datos pueden cambiar de dueño o filtrarse, y tu email podría caer en las manos equivocadas.

- No almacenes datos sensibles en la carpeta "Enviados". Muchos usuarios envían los detalles de su cuenta bancaria o tarjeta de crédito a algún familiar o amigo en una ocasión particular y luego olvidan que esa información está allí, por lo que es mejor borrarla. En verdad, lo ideal sería no usar el correo electrónico para enviar ese tipo de datos; mejor levanta el teléfono.

- Evita las preguntas de seguridad obvias. Es probable que para un cibercriminal sea muy fácil averiguar dónde queda tu escuela primaria o cómo se llama tu mamá, especialmente si compartes información de tu vida cotidiana en tus redes sociales.

Como hemos visto la mensajería ha evolucionado a pasos agigantados, acortando distancias y tiempos. Pero también es usada para fines maliciosos, para los cuales la precaución y atención por parte del usuario, en conjunto con una solución de seguridad instalada y actualizada podrán ayudar a disfrutar al máximo de esta tecnología, sin preocupaciones.